Cómo proteger los datos de clientes recopilados a través de WiFi

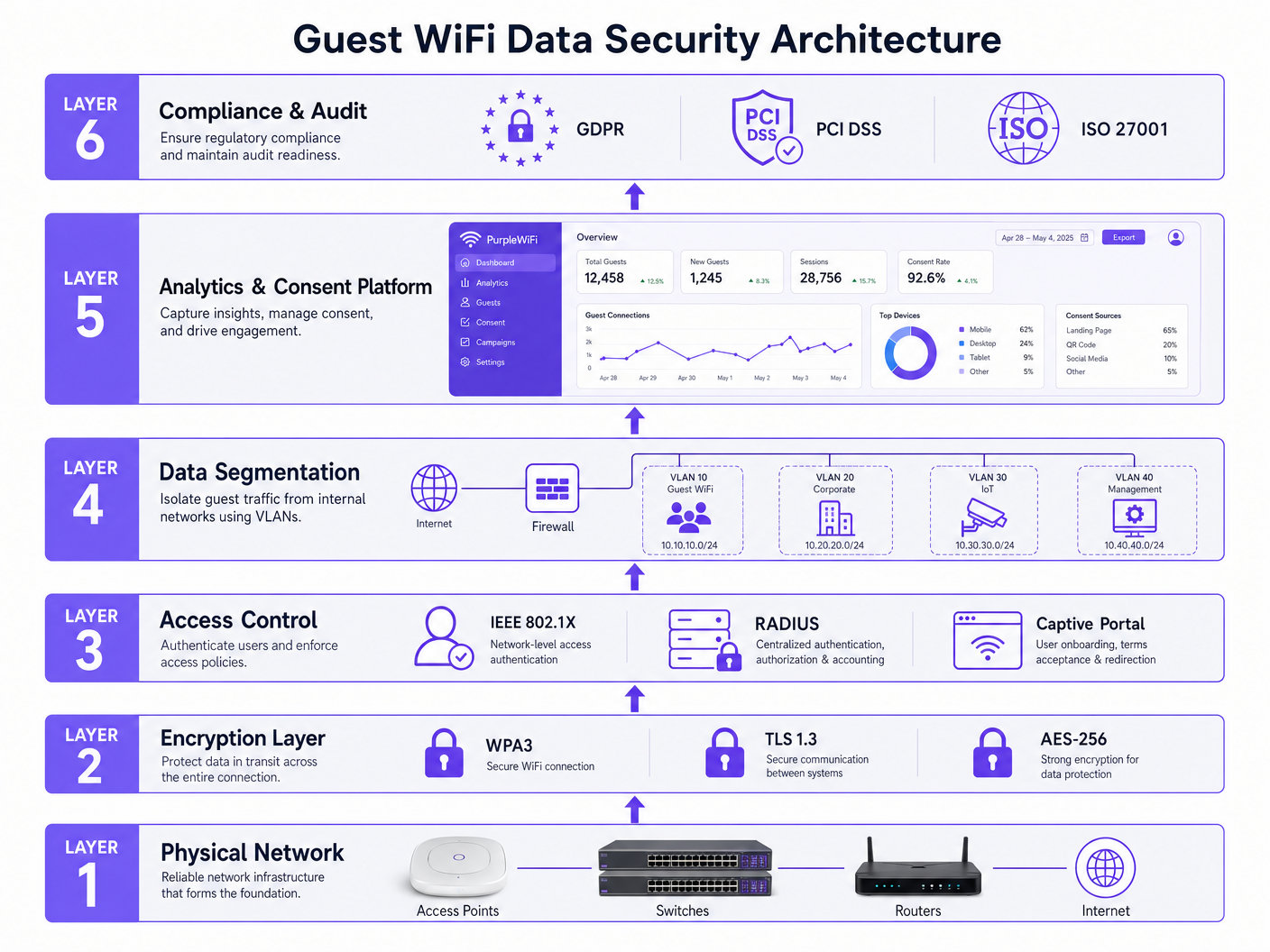

Esta guía proporciona a gerentes de TI, arquitectos de red y directores de operaciones de recintos una referencia técnica definitiva para proteger los datos de clientes recopilados a través de implementaciones de WiFi para invitados. Cubre la pila de seguridad completa, desde el cifrado WPA3 y el control de acceso IEEE 802.1X hasta los flujos de consentimiento compatibles con GDPR, la debida diligencia del proveedor y las obligaciones de notificación de infracciones. Las organizaciones que operan en entornos de hostelería, comercio minorista, eventos y sector público encontrarán orientación de implementación práctica, estudios de caso reales y marcos de mitigación de riesgos medibles para implementar este trimestre.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Superficie de Datos: Qué Recopila Realmente el WiFi para Invitados

- Capa 1: Arquitectura de Cifrado

- Capa 2: Control de Acceso y Autenticación

- Capa 3: Segmentación de Red

- Capa 4: Consentimiento y Gobernanza de Datos

- Guía de Implementación

- Fase 1: Evaluación de la Infraestructura (Semanas 1–2)

- Fase 2: Mejora del Cifrado (Semanas 2–4)

- Fase 3: Implementación del Control de Acceso (Semanas 3–6)

- Fase 4: Validación de la Segmentación de VLAN (Semanas 4–6)

- Fase 5: Flujo de Consentimiento y Gobernanza de Datos (Semanas 5–8)

- Fase 6: Planificación de Respuesta a Incidentes (Semanas 7–10)

- Mejores Prácticas

- Ejemplos Prácticos

- Caso de Estudio 1: Grupo Hotelero de 450 Habitaciones — Revisión de Cumplimiento GDPR

- Caso de Estudio 2: Cadena Minorista Nacional — Alineación con PCI DSS 4.0

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Cada conexión de WiFi para invitados es una transacción de datos. Cuando un visitante se autentica en su captive portal —ya sea en el vestíbulo de un hotel, una tienda insignia o un centro de conferencias—, está intercambiando datos personales por acceso a la red. Ese intercambio crea obligaciones legales, responsabilidades técnicas y un riesgo reputacional que deben gestionarse con el mismo rigor aplicado a cualquier activo de datos empresariales.

El panorama de amenazas no es abstracto. Puntos de acceso mal configurados, datos sin cifrar en tránsito y contratos de proveedores inadecuados han resultado en multas GDPR de millones de libras y litigios de acción colectiva. La Oficina del Comisionado de Información del Reino Unido emitió 42.5 millones de libras en multas solo en 2023, siendo las fallas en el manejo de datos la raíz de la mayoría de los casos.

Esta guía aborda cómo proteger los datos de los clientes a lo largo de todo el ciclo de vida del WiFi para invitados: desde el momento en que un dispositivo sondea su red hasta la retención de datos a largo plazo y su eventual eliminación. Mapea los controles técnicos con las obligaciones de cumplimiento, proporciona recomendaciones de arquitectura neutrales al proveedor y muestra cómo plataformas como la solución Guest WiFi de Purple integran la seguridad y la gestión del consentimiento directamente en la experiencia del invitado. Ya sea que esté realizando una auditoría de seguridad, planificando una nueva implementación o respondiendo a una revisión de riesgos a nivel de junta directiva, esta referencia le brinda el marco para actuar.

Análisis Técnico Detallado

La Superficie de Datos: Qué Recopila Realmente el WiFi para Invitados

Antes de diseñar controles, debe comprender qué datos están en juego. Una implementación típica de Guest WiFi captura varias categorías de información, cada una con diferentes perfiles de riesgo e implicaciones regulatorias.

| Categoría de Datos | Ejemplos | Clasificación Regulatoria |

|---|---|---|

| Datos de Identidad | Dirección de correo electrónico, nombre, número de teléfono | Datos Personales (GDPR Art. 4) |

| Identificadores de Dispositivo | MAC address, tipo de dispositivo, versión de OS | Datos Personales (sentencia post-Breyer) |

| Datos de Comportamiento | Tiempo de permanencia, frecuencia de visita, presencia en zona | Datos Personales cuando se vinculan a la identidad |

| Metadatos de Red | Marcas de tiempo de conexión, uso de ancho de banda, asociación de AP | Potencialmente personales cuando se agregan |

| Registros de Consentimiento | Marca de tiempo, versión de T&Cs aceptados, suscripción a marketing | Retención obligatoria para cumplimiento |

La aleatorización de MAC address, ahora predeterminada en iOS 14+ y Android 10+, ha cambiado el panorama del seguimiento. La identidad persistente ahora depende de sesiones autenticadas —inicios de sesión por correo electrónico, autenticación social o integración de programas de lealtad— en lugar de la huella digital pasiva del dispositivo. Esto refuerza la importancia de un captive portal bien diseñado que incentive el inicio de sesión.

Capa 1: Arquitectura de Cifrado

WPA3 (Wi-Fi Protected Access 3) es la base innegociable para cualquier nueva implementación. Ratificado por la Wi-Fi Alliance en 2018 y ahora obligatorio para la certificación Wi-Fi 6 (802.11ax), WPA3 aborda las debilidades fundamentales de WPA2-Personal: reemplaza el "four-way handshake" con la Autenticación Simultánea de Iguales (SAE), eliminando los ataques de diccionario fuera de línea contra los "handshakes" capturados. WPA3-Enterprise añade un modo de seguridad mínimo de 192 bits, alineándose con los requisitos de CNSA Suite para entornos de alta seguridad.

Para recintos que no pueden reemplazar inmediatamente el hardware heredado, WPA2 con AES-CCMP (no TKIP) es la configuración mínima aceptable. TKIP fue obsoleto en 802.11-2012 y debe deshabilitarse.

Los datos en tránsito más allá del punto de acceso deben protegerse con TLS 1.3. Esto se aplica a todas las llamadas API entre el captive portal y el backend de análisis, toda la sincronización de datos entre controladores locales y plataformas en la nube, y todas las interfaces administrativas. TLS 1.2 es aceptable como respaldo donde 1.3 no es compatible, pero TLS 1.0 y 1.1 deben deshabilitarse, un requisito impuesto por PCI DSS 4.0 desde marzo de 2024.

Los datos en reposo —ya sea en una plataforma de análisis en la nube o en una base de datos local— deben utilizar cifrado AES-256. Esto se aplica a todo el almacén de datos, no solo a los campos sensibles. El cifrado a nivel de columna para campos de alta sensibilidad (correo electrónico, teléfono) proporciona una capa adicional de protección contra SQL injection y amenazas internas.

Capa 2: Control de Acceso y Autenticación

IEEE 802.1X es el estándar de control de acceso a la red basado en puertos que sustenta la autenticación WiFi empresarial. En un contexto de WiFi para invitados, 802.1X se implementa típicamente junto con un servidor RADIUS (Remote Authentication Dial-In User Service) para autenticar a los usuarios antes de otorgar acceso a la red. El marco EAP (Extensible Authentication Protocol) dentro de 802.1X admite múltiples métodos de autenticación: EAP-TLS (basado en certificados, la seguridad más alta), EAP-TTLS y PEAP son los más comunes en implementaciones empresariales.

Para redes de invitados donde la distribución de certificados es poco práctica, el modelo de captive portal sigue siendo estándar. Sin embargo, el captive portal debe tratarse como un límite de seguridad, no simplemente como un punto de contacto de marketing. Los requisitos clave incluyen la aplicación de HTTPS en la página de inicio (encabezados HTTP Strict Transport Security), protección CSRF en el envío de formularios, limitación de velocidad en los intentos de autenticación y caducidad del token de sesión alineada con la sesión de red del invitado.

El Control de Acceso Basado en Roles (RBAC) debe regir el acceso administrativo a la plataforma de gestión de WiFi. Se aplica el principio de menor privilegio: el personal del recinto no debe tener acceso a las exportaciones de datos sin procesar; solo los controladores de datos designados deben poder iniciar operaciones de datos masivas. Todas las acciones administrativas deben registrarse con pistas de auditoría inmutables.

Capa 3: Segmentación de Red

El tráfico de invitados debe aislarse de las redes internas utilizando VLANs (Redes de Área Local Virtuales). Este es un control fundamental que limita el movimiento lateral en caso de una vulneración. Una arquitectura de segmentación bien diseñada para un lugar de uso múltiple típicamente implementa un mínimo de cuatro VLANs:

- VLAN 10 — Guest WiFi: Solo acceso a Internet, sin enrutamiento interno, filtrado DNS habilitado

- VLAN 20 — Corporativo/Personal: Acceso a sistemas internos, pila de seguridad completa

- VLAN 30 — IoT/OT: Gestión de edificios, CCTV, control de acceso — aislado tanto de invitados como de corporativo

- VLAN 40 — Gestión: Gestión de infraestructura de red, estrictamente controlada por acceso

Las reglas del firewall deben denegar explícitamente cualquier enrutamiento entre la VLAN 10 y las VLANs 20, 30 y 40. El filtrado de salida en la VLAN de invitados debe bloquear los rangos de direcciones RFC 1918 para evitar que los dispositivos de invitados sondeen subredes internas. DNS-over-HTTPS (DoH) o DNS-over-TLS (DoT) en la VLAN de invitados previene la exfiltración de datos basada en DNS y proporciona capacidades de filtrado de contenido.

Capa 4: Consentimiento y Gobernanza de Datos

El captive portal es donde la arquitectura técnica se encuentra con la obligación legal. Bajo el Artículo 7 del GDPR, el consentimiento debe ser libremente dado, específico, informado e inequívoco. Las casillas premarcadas están prohibidas. Agrupar el acceso a WiFi con el consentimiento de marketing es un área gris que la ICO ha examinado — la posición más segura es separar ambos, ofreciendo el acceso a WiFi como servicio principal y las comunicaciones de marketing como una opción de suscripción opcional y claramente distinta.

La plataforma WiFi Analytics de Purple proporciona una capa de gestión de consentimiento que registra la marca de tiempo precisa, la dirección IP y la versión de los términos y condiciones aceptados por cada usuario. Este registro de consentimiento es en sí mismo un activo de datos que debe conservarse durante la duración de cualquier posible desafío legal — típicamente seis años según los períodos de limitación del Reino Unido.

La minimización de datos (Artículo 5(1)(c) del GDPR) requiere que solo recopile los datos necesarios para el propósito declarado. Si su propósito declarado es la gestión de acceso a la red, no necesita una fecha de nacimiento. Si su propósito declarado incluye marketing personalizado, necesita consentimiento explícito para ese propósito específico, y los datos recopilados deben ser proporcionales a ello. Consulte la guía Cómo recopilar datos de primera parte a través de WiFi para un desglose detallado de los marcos de recopilación lícita.

Guía de Implementación

Fase 1: Evaluación de la Infraestructura (Semanas 1–2)

Comience con una auditoría completa de su parque de puntos de acceso existente. Documente la versión del firmware, el nivel de soporte WPA y la capacidad de VLAN de cada dispositivo. Identifique cualquier punto de acceso que ejecute WPA2-TKIP o que opere sin soporte de VLAN — estas son prioridades de remediación inmediatas. Simultáneamente, revise su topología de red para confirmar que el tráfico de invitados y corporativo está física o lógicamente separado en la capa de conmutación, no solo a nivel de controlador.

Fase 2: Mejora del Cifrado (Semanas 2–4)

Implemente WPA3-Personal (SAE) en todos los SSIDs de invitados donde el hardware lo soporte. Para entornos mixtos, habilite el Modo de Transición WPA3 para mantener la compatibilidad con versiones anteriores con clientes WPA2 durante la ventana de migración. Actualice las configuraciones TLS en todos los servicios orientados a la web para aplicar TLS 1.3 como preferido, con TLS 1.2 como respaldo. Deshabilite TLS 1.0, 1.1 y todas las suites de cifrado RC4. Valide las configuraciones utilizando herramientas como SSL Labs o testssl.sh.

Fase 3: Implementación del Control de Acceso (Semanas 3–6)

Implemente o valide su infraestructura RADIUS. Para redes gestionadas en la nube, la mayoría de los controladores empresariales (Cisco Meraki, Aruba Central, Juniper Mist) proporcionan servicios de proxy RADIUS integrados. Configure 802.1X en los SSIDs de personal y gestión. Para el SSID de invitados, configure el captive portal con aplicación de HTTPS, tiempos de espera de sesión y limitación de velocidad. Integre el captive portal con su plataforma de análisis — la plataforma Guest WiFi de Purple proporciona integraciones preconstruidas con los principales proveedores de controladores, eliminando la sobrecarga de desarrollo personalizado.

Fase 4: Validación de la Segmentación de VLAN (Semanas 4–6)

Valide el aislamiento de VLAN utilizando herramientas de pruebas de penetración. Desde un dispositivo de VLAN de invitados, confirme que no puede alcanzar ninguna dirección RFC 1918 fuera de la subred de invitados. Valide que las consultas DNS se resuelvan correctamente y que se aplique DoH o DoT. Pruebe las reglas del firewall intentando iniciar conexiones desde la VLAN 10 a la VLAN 20 — todos esos intentos deben ser registrados y bloqueados.

Fase 5: Flujo de Consentimiento y Gobernanza de Datos (Semanas 5–8)

Revise su flujo de consentimiento del captive portal según la guía de consentimiento de la ICO. Asegúrese de que el aviso de privacidad sea accesible, en lenguaje claro y con control de versiones. Implemente políticas de retención de datos en su plataforma de análisis — la plataforma de Purple admite períodos de retención configurables con anonimización automatizada al vencimiento. Designe o confirme a su Delegado de Protección de Datos si su organización cumple con el umbral del GDPR, y registre sus actividades de procesamiento en su Registro de Actividades de Procesamiento (ROPA).

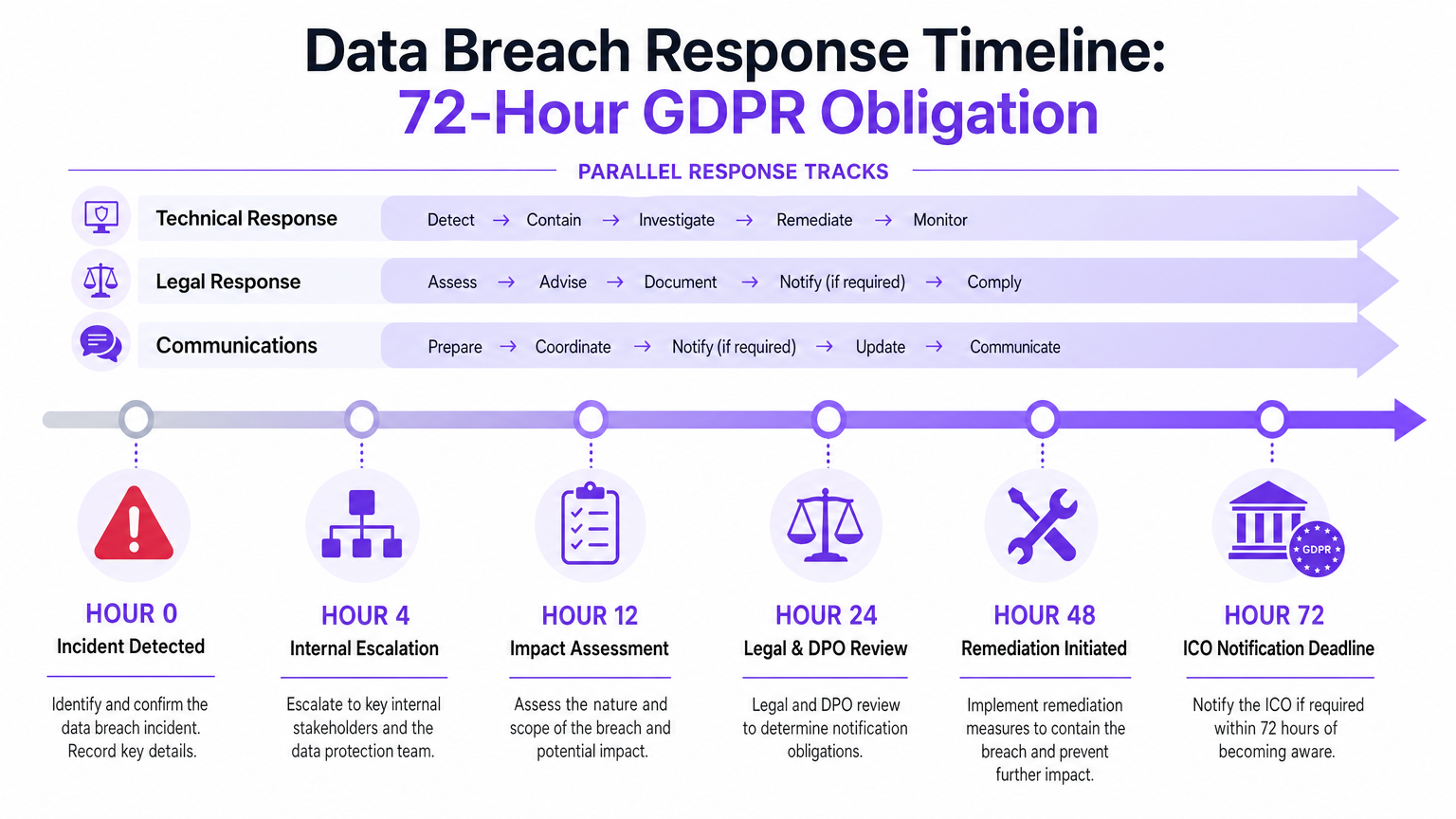

Fase 6: Planificación de Respuesta a Incidentes (Semanas 7–10)

Documente su procedimiento de respuesta a brechas. Asigne roles: quién detecta, quién contiene, quién notifica. Pruebe el procedimiento con un ejercicio de simulación. Asegúrese de que su DPO tenga acceso directo a los registros de auditoría de la plataforma de análisis y pueda exportar un informe completo de acceso del interesado en un plazo de 30 días del GDPR.

Mejores Prácticas

Estándares de Cifrado: Implemente WPA3-SAE en todos los SSIDs de invitados. Aplique TLS 1.3 para todos los datos en tránsito. Use AES-256 para todos los datos en reposo. Estos no son objetivos aspiracionales — son la base esperada por los reguladores y auditores en 2025.

Postura de Confianza Cero en Redes de Invitados: Trate cada dispositivo de invitado como no confiable, independientemente del estado de autenticación. Aplique filtrado DNS, limitación de ancho de banda y controles de salida como estándar. No otorgue a los dispositivos de invitados ninguna confianza implícita basada en la ubicación de la red.

Debida Diligencia del Proveedor: Cualquier plataforma de terceros que procese datos de invitados en su nombre es un Procesador de Datos ydel GDPR. Debe tener un Acuerdo de Procesamiento de Datos (DPA) en vigor. Verifique la certificación ISO 27001, realice cuestionarios de seguridad anuales y revise las listas de subprocesadores. Purple mantiene la certificación ISO 27001 y proporciona un DPA estándar como parte de su contrato empresarial.

Minimización y Retención de Datos: Recopile solo lo que necesite. Establezca límites de retención automatizados: 90 días para registros de sesión sin procesar, 24 meses para análisis agregados, indefinido para registros de consentimiento. Anonimice en lugar de eliminar cuando se conserve el valor analítico.

Pruebas de Penetración Regulares: Encargue pruebas de penetración anuales de su entorno de WiFi para invitados a un proveedor acreditado por CREST. Incluya pruebas de ruptura de VLAN, intentos de bypass de Captive Portal y pruebas de seguridad de API de sus integraciones de plataforma de análisis.

Capacitación del Personal: Los controles técnicos más sofisticados pueden verse comprometidos si un miembro del personal conecta un dispositivo no administrado a un puerto de switch corporativo. La capacitación anual sobre concientización en seguridad, con módulos específicos sobre la gestión de redes para invitados, es un requisito de PCI DSS y una buena práctica de GDPR.

Ejemplos Prácticos

Caso de Estudio 1: Grupo Hotelero de 450 Habitaciones — Revisión de Cumplimiento GDPR

Un grupo hotelero del Reino Unido que opera 12 propiedades identificó brechas significativas durante una auditoría previa a la ICO: el WiFi para invitados funcionaba con WPA2-TKIP, el Captive Portal no tenía registros de consentimiento con control de versiones, y las VLAN de invitados y POS estaban en el mismo segmento de Capa 2 en tres propiedades. El programa de remediación, completado en 14 semanas, incluyó actualizaciones de firmware de puntos de acceso para habilitar el Modo de Transición WPA3, el despliegue de la plataforma Guest WiFi de Purple para reemplazar una solución de Captive Portal heredada, y una re-arquitectura completa de VLAN en las 12 propiedades. Después del despliegue, el grupo logró una tasa de captura de consentimiento del 94% (frente al 61% anterior), redujo su puntuación de riesgo de violación de datos en un 67% en su evaluación de ciberseguro y superó la auditoría de la ICO sin requisitos de remediación. El desafío específico del sector Hospitality — alta rotación de huéspedes, diversos tipos de dispositivos y requisitos de integración de POS — convierte a este en un modelo de despliegue representativo.

Caso de Estudio 2: Cadena Minorista Nacional — Alineación con PCI DSS 4.0

Una cadena minorista de 200 tiendas se enfrentó a los requisitos de cumplimiento de PCI DSS 4.0 que exigían un mínimo de TLS 1.2 en todas las redes adyacentes al entorno de datos de titulares de tarjetas (CDE). Su WiFi para invitados, aunque técnicamente separada del CDE, compartía infraestructura física con los sistemas POS en 40 tiendas. La remediación implicó el despliegue de hardware de WiFi para invitados dedicado en las 40 tiendas afectadas, la implementación de un estricto aislamiento de VLAN con ACL de firewall validadas por un QSA, y la migración del Captive Portal a la plataforma de Purple con manejo de datos alineado con PCI DSS. El despliegue en Retail redujo su alcance de PCI DSS en esas 40 ubicaciones y eliminó un hallazgo que había aparecido en tres informes anuales consecutivos de QSA. El proyecto entregó un ROI medible: una reducción de la prima del ciberseguro de £180,000 anuales frente a un costo de proyecto de £240,000, logrando la recuperación de la inversión en 16 meses.

Solución de Problemas y Mitigación de Riesgos

Fuga de VLAN: El modo de fallo más común en los despliegues de WiFi para invitados es la mala configuración de la VLAN en la capa de switching. Los síntomas incluyen que los dispositivos de invitados puedan hacer ping a hosts internos o acceder a interfaces web internas. Diagnóstico: ejecute un escaneo de red desde un dispositivo de VLAN de invitados y verifique las respuestas RFC 1918 fuera de la subred de invitados. Remediación: revise las configuraciones de los puertos troncales en todos los switches en la ruta desde el punto de acceso hasta el firewall, y valide las ACL en el firewall.

Bypass de Captive Portal: Los usuarios sofisticados pueden eludir los Captive Portals utilizando tunelización DNS o conectándose a un resolvedor DNS abierto conocido antes de que se active la redirección del portal. Mitigue bloqueando todo el DNS saliente (puerto 53 UDP/TCP) desde la VLAN de invitados, excepto a su resolvedor designado, y mediante la implementación de detección de Captive Portal basada en DNS (RFC 8910).

Aleatorización de MAC y Brechas Analíticas: Los dispositivos iOS y Android ahora aleatorizan las direcciones MAC por SSID, rompiendo la continuidad de la sesión para usuarios no autenticados. La respuesta correcta no es intentar la desaleatorización de MAC (lo cual es técnicamente difícil y legalmente cuestionable), sino diseñar su Captive Portal para incentivar el inicio de sesión autenticado. Las sesiones autenticadas proporcionan una identidad persistente que sobrevive a los cambios de MAC.

Pérdida de Registros de Consentimiento: Si su plataforma de Captive Portal no mantiene registros de consentimiento inmutables, no tiene defensa contra una solicitud de acceso del interesado o una investigación regulatoria. Asegúrese de que su plataforma exporte los registros de consentimiento en un formato que pueda conservarse independientemente de la propia plataforma — la plataforma de Purple proporciona exportación en JSON y CSV de todos los registros de consentimiento con marcas de tiempo criptográficas.

Notificación de Brecha del Proveedor: Su Acuerdo de Procesamiento de Datos debe especificar la obligación del proveedor de notificarle una brecha dentro de las 24 horas posteriores al descubrimiento, dándole tiempo suficiente para cumplir con su propio plazo de notificación de 72 horas a la ICO. Si su DPA actual no contiene esta cláusula, requiere una renegociación inmediata.

ROI e Impacto Comercial

El caso de negocio para invertir en la seguridad de datos del WiFi para invitados opera en dos ejes: mitigación de riesgos y habilitación de ingresos.

En el lado del riesgo, las multas de GDPR pueden alcanzar el 4% de la facturación anual global o £17.5 millones, lo que sea mayor. Para un grupo hotelero de mercado medio con una facturación de £50 millones, ese límite es de £2 millones. Las primas de ciberseguro para organizaciones con controles de seguridad demostrables — WPA3, 802.1X, proveedores con certificación ISO 27001 — son típicamente entre un 20% y un 35% más bajas que para aquellas que no los tienen. El costo promedio de una violación de datos en el Reino Unido en 2024 fue de £3.4 millones al incluir investigación, remediación, respuesta regulatoria y daño reputacional.

En elen el lado de los ingresos, una plataforma de WiFi para invitados segura y bien diseñada es un motor de datos de primera parte. Los establecimientos que utilizan la plataforma WiFi Analytics de Purple reportan tasas promedio de captura de consentimiento del 85-92%, generando bases de datos de marketing con consentimiento explícito que impulsan ingresos medibles a través de campañas dirigidas. Un hotel de 500 habitaciones que captura 300 nuevos contactos con consentimiento explícito al día construye una base de datos de 100,000 contactos verificados en menos de un año, un activo de marketing con un valor de vida útil conservador de £500,000 a £1 millón.

La inversión en seguridad no es un centro de costos. Es la base que hace que el activo de datos sea legítimo, defendible y comercialmente explotable. Las organizaciones en Salud , Transporte y entornos del sector público enfrentan un escrutinio regulatorio adicional; el caso de inversión es aún más sólido cuando las regulaciones específicas del sector (NIS2, DSPT, CAF) se superponen a las obligaciones de GDPR.

Para obtener más contexto sobre cómo el WiFi para invitados se integra con arquitecturas más amplias de IoT e inteligencia de ubicación, consulte la Arquitectura del Internet de las Cosas: Una Guía Completa y la Guía del Sistema de Posicionamiento Interior: UWB, BLE y WiFi .

Términos clave y definiciones

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security standard, ratified in 2018, that replaces WPA2. WPA3-Personal uses Simultaneous Authentication of Equals (SAE) to eliminate offline dictionary attacks. WPA3-Enterprise adds 192-bit minimum security mode. Mandatory for Wi-Fi 6 (802.11ax) certification.

IT teams encounter this when specifying access point procurement or auditing existing deployments. Any access point that cannot support WPA3 should be flagged for replacement in the next hardware refresh cycle.

IEEE 802.1X

A port-based network access control standard that requires devices to authenticate before being granted network access. Works in conjunction with a RADIUS server and the EAP (Extensible Authentication Protocol) framework. Prevents unauthorised devices from connecting to the network.

Relevant for staff and management SSIDs where certificate-based or credential-based authentication is required. On guest networks, typically replaced by captive portal authentication, but 802.1X principles inform the overall access control architecture.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WiFi deployments, the RADIUS server validates credentials presented via 802.1X and returns access policies to the network controller.

IT teams deploy RADIUS servers (Microsoft NPS, FreeRADIUS, Cisco ISE) as the backend for 802.1X authentication. Cloud-managed network platforms often include hosted RADIUS services, reducing on-premises infrastructure requirements.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switching infrastructure. VLANs allow multiple isolated networks to share the same physical hardware while preventing traffic from crossing segment boundaries without explicit routing and firewall rules.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and IoT networks. VLAN misconfiguration is the most common cause of guest-to-corporate network leakage in venue deployments.

TLS 1.3 (Transport Layer Security 1.3)

The current version of the cryptographic protocol that secures data in transit over networks. TLS 1.3 removes support for weak cipher suites, reduces handshake latency, and provides forward secrecy by default. TLS 1.0 and 1.1 are deprecated; TLS 1.2 is acceptable but TLS 1.3 is preferred.

Relevant for all web-facing services including captive portals, analytics dashboards, and API endpoints. PCI DSS 4.0 (effective March 2024) requires TLS 1.2 minimum on all systems in or adjacent to the cardholder data environment.

AES-256 (Advanced Encryption Standard, 256-bit)

A symmetric encryption algorithm with a 256-bit key length, considered computationally infeasible to brute-force with current and near-future technology. The standard for encrypting data at rest in enterprise systems.

IT teams should verify that their WiFi analytics platform and any associated databases use AES-256 for data at rest. This is a standard requirement in ISO 27001 implementations and is specified in most enterprise security policies.

Captive Portal

A web page presented to users when they connect to a guest WiFi network, before full internet access is granted. Used to collect authentication credentials, display terms and conditions, gather consent for data processing, and redirect users to branded content.

The captive portal is both a security control and a compliance mechanism. It must enforce HTTPS, implement CSRF protection, version-control its terms and conditions, and record consent with timestamps. It is also the primary data collection touchpoint for guest WiFi analytics platforms.

Data Processing Agreement (DPA)

A legally binding contract required under GDPR Article 28 between a Data Controller (the venue operator) and a Data Processor (the WiFi platform vendor). It specifies the scope of processing, security obligations, breach notification timelines, sub-processor restrictions, and data deletion requirements.

Mandatory for any third-party vendor that processes personal data on your behalf. Absence of a DPA is itself a GDPR violation. IT teams should ensure a signed DPA is in place before any guest data flows to a third-party platform.

SAE (Simultaneous Authentication of Equals)

The handshake protocol used in WPA3-Personal, replacing the Pre-Shared Key (PSK) handshake of WPA2. SAE is resistant to offline dictionary attacks because it does not expose a capturable handshake that can be brute-forced after the fact.

IT teams should understand SAE as the core security improvement of WPA3 over WPA2. When evaluating access point hardware, SAE support is the key capability to verify for WPA3 compliance.

GDPR Article 7 Consent

The legal standard for valid consent under the General Data Protection Regulation. Consent must be freely given, specific, informed, and unambiguous. It must be as easy to withdraw as to give. Pre-ticked boxes and bundled consent are prohibited.

Directly applicable to guest WiFi captive portals where personal data is collected. The ICO has issued guidance specifically on WiFi consent, and venues must ensure their captive portal design meets the Article 7 standard.

Casos de éxito

A 450-room hotel group operating 12 UK properties is preparing for an ICO audit. Their current guest WiFi runs WPA2-TKIP, the captive portal has no version-controlled consent records, and at three properties the guest and POS VLANs share the same Layer 2 segment. What is the remediation priority order and what outcomes should they target?

Priority 1 (immediate, Week 1): Disable TKIP on all access points and enforce WPA2-AES as the minimum. This eliminates the most critical encryption vulnerability without requiring hardware replacement. Priority 2 (Week 1–2): Physically or logically separate guest and POS VLANs at the three affected properties. This is a PCI DSS requirement and limits breach blast radius. Configure explicit deny ACLs at the firewall between VLAN segments. Priority 3 (Weeks 2–6): Deploy a compliant captive portal platform (such as Purple) that provides version-controlled consent records with cryptographic timestamps. Migrate all 12 properties to a unified consent management system. Priority 4 (Weeks 4–8): Upgrade access points that support WPA3 to WPA3 Transition Mode. Commission a penetration test to validate VLAN isolation. Target outcomes: 90%+ consent capture rate, zero VLAN leakage findings in pen test, full consent record audit trail available for ICO review.

A 200-store retail chain is preparing for PCI DSS 4.0 assessment. At 40 stores, guest WiFi shares physical switching infrastructure with POS systems. The QSA has flagged this as a scope expansion risk. What is the correct architectural response?

The correct response is network segmentation that removes guest WiFi from PCI DSS scope entirely. Deploy dedicated access points for guest WiFi at the 40 affected stores, connected to a separate switch or switch port group with no trunk connectivity to the POS VLAN. Configure firewall ACLs to explicitly deny any routing between the guest VLAN (e.g., 10.10.10.0/24) and the CDE VLAN (e.g., 10.20.20.0/24). Validate isolation with a network scan from a guest device — no CDE hosts should be reachable. Document the segmentation architecture in a network diagram and present it to the QSA as evidence of scope reduction. Additionally, migrate the captive portal to a PCI DSS-aligned platform that does not process cardholder data and maintains its own security certification.

A conference centre operator discovers that a third-party WiFi vendor they have been using for three years does not have a Data Processing Agreement in place and cannot demonstrate ISO 27001 certification. A data subject access request has just been received. What are the immediate obligations and remediation steps?

Immediate obligations: (1) Respond to the DSAR within 30 days — this is a legal obligation regardless of the vendor situation. Request a full data export from the vendor covering all data held on the requesting individual. (2) Assess whether the absence of a DPA constitutes a reportable breach — if personal data has been processed without a lawful basis or adequate safeguards, this may require ICO notification within 72 hours. (3) Engage legal counsel to assess liability exposure. Remediation steps: (1) Issue a DPA to the vendor immediately and require execution within 5 business days. (2) Request the vendor's security certifications and conduct an emergency security questionnaire. (3) If the vendor cannot demonstrate adequate security measures, initiate a procurement process for a compliant replacement platform. (4) Document all remediation steps for the ICO record. (5) Appoint a DPO if not already in place and update the ROPA to reflect the corrected processing basis.

Análisis de escenarios

Q1. Your organisation operates a 300-seat conference centre. A security consultant has flagged that your guest WiFi captive portal is served over HTTP, not HTTPS. The venue manager argues that 'it's just a login page, not a payment page.' How do you respond, and what is the remediation?

💡 Sugerencia:Consider what data is transmitted at the captive portal and what regulatory obligations apply, independent of whether payment data is involved.

Mostrar enfoque recomendado

The venue manager's argument conflates PCI DSS scope (which is payment-specific) with GDPR obligations (which apply to all personal data). A captive portal served over HTTP transmits credentials, email addresses, and consent records in plaintext — any attacker on the same network segment can intercept this data via a passive sniff. This is a GDPR data security failure under Article 32, which requires 'appropriate technical measures' to protect personal data. Remediation: (1) Obtain and install a TLS certificate on the captive portal server — Let's Encrypt provides free certificates for public-facing services. (2) Configure HTTPS redirect for all HTTP requests to the portal. (3) Implement HSTS (HTTP Strict Transport Security) headers to prevent downgrade attacks. (4) Validate the configuration using SSL Labs. This is a low-cost, high-impact remediation that should be completed within 48 hours.

Q2. You are the IT Director of a retail chain preparing for a PCI DSS 4.0 assessment. Your QSA has indicated that your guest WiFi network, which shares switching infrastructure with your POS systems at 60 stores, will expand your PCI DSS scope unless you can demonstrate adequate segmentation. What evidence do you need to produce, and what is the minimum viable architecture?

💡 Sugerencia:PCI DSS scope is determined by network connectivity, not just logical configuration. The QSA needs to verify that a compromise of the guest network cannot reach the CDE.

Mostrar enfoque recomendado

The minimum viable architecture requires: (1) Dedicated VLANs for guest WiFi (e.g., VLAN 10) and POS/CDE (e.g., VLAN 20) with no trunk connectivity between them except through a firewall. (2) Firewall ACLs that explicitly deny all traffic from VLAN 10 to VLAN 20, with logging enabled. (3) Validation via network scan from a guest VLAN device — no CDE hosts should be reachable. Evidence to produce for the QSA: (a) Network topology diagram showing VLAN assignments and firewall placement, (b) Firewall ruleset showing explicit deny rules, (c) Network scan results from the guest VLAN confirming no CDE hosts are reachable, (d) Switch configuration showing VLAN assignments and trunk port configurations. If the shared switching infrastructure cannot support adequate VLAN isolation (e.g., unmanaged switches), physical separation with dedicated guest WiFi access points connected to a separate switch is required.

Q3. A data subject contacts your venue claiming they never consented to receive marketing emails, despite being on your guest WiFi marketing list. Your current captive portal platform cannot produce a consent record for this individual. What are your obligations, and how do you prevent this situation in future deployments?

💡 Sugerencia:Consider both the immediate DSAR obligation and the systemic platform capability gap this reveals.

Mostrar enfoque recomendado

Immediate obligations: (1) Acknowledge the DSAR within 5 working days and respond within 30 calendar days. (2) Cease marketing communications to this individual immediately — the burden of proof for consent lies with the controller, not the data subject. If you cannot produce a consent record, you must treat the processing as unlawful. (3) Assess whether the inability to produce consent records for any individual constitutes a systemic failure requiring ICO notification. (4) Remove the individual from all marketing lists and document the action. Systemic remediation: (1) Replace or upgrade the captive portal platform with one that provides immutable, timestamped, version-controlled consent records — Purple's platform provides this as a standard capability. (2) Conduct a retrospective audit of your marketing database to identify any contacts for whom consent records cannot be produced, and remove them. (3) Update your ROPA to reflect the corrected consent basis. (4) Implement a consent record export test as part of your quarterly compliance review. The inability to produce consent records is one of the most common ICO enforcement triggers and is entirely preventable with the right platform.