WiFi के माध्यम से एकत्र किए गए ग्राहक डेटा की सुरक्षा कैसे करें

यह मार्गदर्शिका IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और स्थल संचालन निदेशकों को अतिथि WiFi परिनियोजन के माध्यम से एकत्र किए गए ग्राहक डेटा की सुरक्षा के लिए एक निश्चित तकनीकी संदर्भ प्रदान करती है। इसमें WPA3 एन्क्रिप्शन और IEEE 802.1X एक्सेस कंट्रोल से लेकर GDPR-अनुरूप सहमति प्रवाह, विक्रेता की उचित परिश्रम और उल्लंघन अधिसूचना दायित्वों तक, संपूर्ण सुरक्षा स्टैक शामिल है। आतिथ्य, खुदरा, आयोजनों और सार्वजनिक-क्षेत्र के वातावरण में काम करने वाले संगठनों को इस तिमाही में लागू करने के लिए कार्रवाई योग्य परिनियोजन मार्गदर्शन, वास्तविक दुनिया के केस स्टडी और मापने योग्य जोखिम शमन फ्रेमवर्क मिलेंगे।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- डेटा सतह: अतिथि WiFi वास्तव में क्या एकत्र करता है

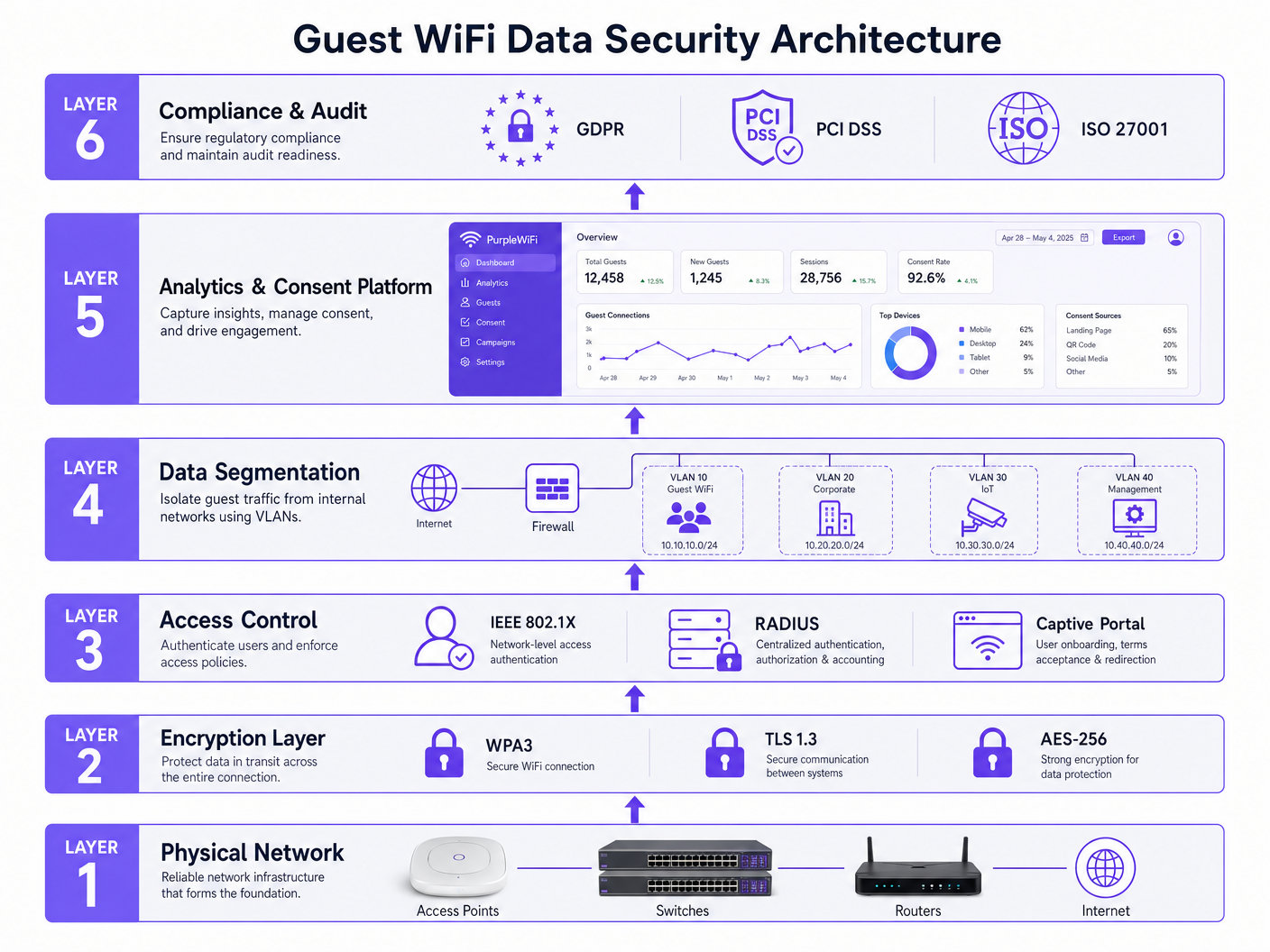

- परत 1: एन्क्रिप्शन वास्तुकला

- परत 2: एक्सेस कंट्रोल और प्रमाणीकरण

- परत 3: नेटवर्क सेगमेंटेशन

- लेयर 4: सहमति और डेटा गवर्नेंस

- कार्यान्वयन गाइड

- चरण 1: इन्फ्रास्ट्रक्चर मूल्यांकन (सप्ताह 1-2)

- चरण 2: एन्क्रिप्शन अपलिफ्ट (सप्ताह 2-4)

- चरण 3: एक्सेस कंट्रोल डिप्लॉयमेंट (सप्ताह 3-6)

- चरण 4: VLAN सेगमेंटेशन सत्यापन (सप्ताह 4-6)

- चरण 5: सहमति प्रवाह और डेटा गवर्नेंस (सप्ताह 5-8)

- चरण 6: घटना प्रतिक्रिया योजना (सप्ताह 7-10)

- सर्वोत्तम अभ्यास

- कार्यशील उदाहरण

- केस स्टडी 1: 450 कमरों वाला होटल समूह — GDPR अनुपालन में सुधार

- केस स्टडी 2: राष्ट्रीय खुदरा श्रृंखला — PCI DSS 4.0 संरेखण

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

प्रत्येक अतिथि WiFi कनेक्शन एक डेटा लेनदेन है। जब कोई आगंतुक आपके captive portal पर प्रमाणित होता है — चाहे वह किसी होटल की लॉबी में हो, किसी खुदरा फ्लैगशिप में हो, या किसी सम्मेलन केंद्र में हो — वे नेटवर्क एक्सेस के लिए व्यक्तिगत डेटा का आदान-प्रदान कर रहे होते हैं। यह आदान-प्रदान कानूनी दायित्वों, तकनीकी जिम्मेदारियों और प्रतिष्ठा संबंधी जोखिम को जन्म देता है जिसे किसी भी उद्यम डेटा संपत्ति पर लागू होने वाली समान कठोरता के साथ प्रबंधित किया जाना चाहिए।

खतरे का परिदृश्य अमूर्त नहीं है। गलत तरीके से कॉन्फ़िगर किए गए एक्सेस पॉइंट, ट्रांज़िट में एन्क्रिप्टेड डेटा और अपर्याप्त विक्रेता अनुबंधों के परिणामस्वरूप लाखों पाउंड के GDPR जुर्माने और क्लास-एक्शन मुकदमे हुए हैं। यूके सूचना आयुक्त कार्यालय ने अकेले 2023 में £42.5 मिलियन का जुर्माना लगाया, जिसमें अधिकांश मामलों की जड़ में डेटा-हैंडलिंग की विफलताएं थीं।

यह मार्गदर्शिका संपूर्ण अतिथि WiFi जीवनचक्र में ग्राहक डेटा की सुरक्षा कैसे करें, इस पर प्रकाश डालती है: डिवाइस के आपके नेटवर्क की जांच करने के क्षण से लेकर दीर्घकालिक डेटा प्रतिधारण और अंततः विलोपन तक। यह तकनीकी नियंत्रणों को अनुपालन दायित्वों से जोड़ता है, विक्रेता-तटस्थ वास्तुकला सिफारिशें प्रदान करता है, और दिखाता है कि Purple के Guest WiFi समाधान जैसे प्लेटफ़ॉर्म सुरक्षा और सहमति प्रबंधन को सीधे अतिथि अनुभव में कैसे एम्बेड करते हैं। चाहे आप सुरक्षा ऑडिट कर रहे हों, एक नया परिनियोजन की योजना बना रहे हों, या बोर्ड-स्तर की जोखिम समीक्षा का जवाब दे रहे हों, यह संदर्भ आपको कार्य करने के लिए ढाँचा प्रदान करता है।

तकनीकी गहन-विश्लेषण

डेटा सतह: अतिथि WiFi वास्तव में क्या एकत्र करता है

नियंत्रणों को डिज़ाइन करने से पहले, आपको यह समझना होगा कि कौन सा डेटा उपयोग में है। एक विशिष्ट Guest WiFi परिनियोजन जानकारी की कई श्रेणियों को कैप्चर करता है, जिनमें से प्रत्येक में अलग-अलग जोखिम प्रोफाइल और नियामक निहितार्थ होते हैं।

| डेटा श्रेणी | उदाहरण | नियामक वर्गीकरण |

|---|---|---|

| पहचान डेटा | ईमेल पता, नाम, फ़ोन नंबर | व्यक्तिगत डेटा (GDPR अनुच्छेद 4) |

| डिवाइस पहचानकर्ता | MAC address, device type, OS version | व्यक्तिगत डेटा (post-Breyer ruling) |

| व्यवहार संबंधी डेटा | ठहरने का समय, विज़िट आवृत्ति, ज़ोन उपस्थिति | पहचान से लिंक होने पर व्यक्तिगत डेटा |

| नेटवर्क मेटाडेटा | कनेक्शन टाइमस्टैम्प, bandwidth usage, AP association | एकत्रित होने पर संभावित रूप से व्यक्तिगत |

| सहमति रिकॉर्ड | टाइमस्टैम्प, स्वीकार किए गए T&C का संस्करण, marketing opt-in | अनुपालन के लिए अनिवार्य प्रतिधारण |

MAC address randomisation, जो अब iOS 14+ और Android 10+ पर डिफ़ॉल्ट है, ने ट्रैकिंग परिदृश्य को बदल दिया है। स्थायी पहचान अब प्रमाणित सत्रों — ईमेल लॉगिन, social authentication, या loyalty programme integration — पर निर्भर करती है, न कि निष्क्रिय device fingerprinting पर। यह एक अच्छी तरह से डिज़ाइन किए गए captive portal के महत्व को पुष्ट करता है जो लॉगिन को प्रोत्साहित करता है।

परत 1: एन्क्रिप्शन वास्तुकला

WPA3 (Wi-Fi Protected Access 3) किसी भी नए परिनियोजन के लिए एक गैर-परक्राम्य आधारभूत है। 2018 में Wi-Fi Alliance द्वारा अनुमोदित और अब Wi-Fi 6 (802.11ax) प्रमाणन के लिए अनिवार्य, WPA3 WPA2-Personal की मूलभूत कमजोरियों को संबोधित करता है: यह चार-तरफा हैंडशेक को Simultaneous Authentication of Equals (SAE) से बदल देता है, जिससे कैप्चर किए गए हैंडशेक के खिलाफ ऑफ़लाइन डिक्शनरी हमलों को समाप्त किया जा सकता है। WPA3-Enterprise 192-बिट न्यूनतम सुरक्षा मोड जोड़ता है, जो उच्च-सुरक्षा वातावरण के लिए CNSA Suite आवश्यकताओं के अनुरूप है।

उन स्थानों के लिए जो तुरंत विरासत हार्डवेयर को प्रतिस्थापित नहीं कर सकते, AES-CCMP (TKIP नहीं) के साथ WPA2 न्यूनतम स्वीकार्य कॉन्फ़िगरेशन है। TKIP को 802.11-2012 में हटा दिया गया था और इसे अक्षम किया जाना चाहिए।

एक्सेस पॉइंट से परे ट्रांज़िट में डेटा को TLS 1.3 द्वारा संरक्षित किया जाना चाहिए। यह captive portal और एनालिटिक्स बैकएंड के बीच सभी API कॉलों, ऑन-प्रिमाइसेस नियंत्रकों और क्लाउड प्लेटफ़ॉर्म के बीच सभी डेटा सिंक्रनाइज़ेशन, और सभी प्रशासनिक इंटरफेस पर लागू होता है। TLS 1.2 एक फ़ॉलबैक के रूप में स्वीकार्य है जहाँ 1.3 असमर्थित है, लेकिन TLS 1.0 और 1.1 को अक्षम किया जाना चाहिए — यह PCI DSS 4.0 द्वारा मार्च 2024 से लागू की गई एक आवश्यकता है।

स्थिर डेटा — चाहे क्लाउड एनालिटिक्स प्लेटफ़ॉर्म में हो या ऑन-प्रिमाइसेस डेटाबेस में — को AES-256 एन्क्रिप्शन का उपयोग करना चाहिए। यह पूरे डेटा स्टोर पर लागू होता है, न कि केवल संवेदनशील फ़ील्ड पर। उच्च-संवेदनशीलता वाले फ़ील्ड (ईमेल, फ़ोन) के लिए कॉलम-स्तर एन्क्रिप्शन SQL injection और अंदरूनी खतरों के खिलाफ सुरक्षा की एक अतिरिक्त परत प्रदान करता है।

परत 2: एक्सेस कंट्रोल और प्रमाणीकरण

IEEE 802.1X पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल मानक है जो उद्यम WiFi प्रमाणीकरण का आधार है। अतिथि WiFi संदर्भ में, 802.1X को आमतौर पर RADIUS server (Remote Authentication Dial-In User Service) के साथ मिलकर तैनात किया जाता है ताकि नेटवर्क एक्सेस प्रदान करने से पहले उपयोगकर्ताओं को प्रमाणित किया जा सके। 802.1X के भीतर EAP (Extensible Authentication Protocol) फ्रेमवर्क कई प्रमाणीकरण विधियों का समर्थन करता है: EAP-TLS (certificate-based, उच्चतम सुरक्षा), EAP-TTLS, और PEAP उद्यम परिनियोजन में सबसे आम हैं।

अतिथि नेटवर्क के लिए जहाँ प्रमाणपत्र वितरण अव्यावहारिक है, captive portal मॉडल मानक बना हुआ है। हालांकि, captive portal को केवल एक मार्केटिंग टचपॉइंट के बजाय एक सुरक्षा सीमा के रूप में माना जाना चाहिए। प्रमुख आवश्यकताओं में स्प्लैश पेज पर HTTPS प्रवर्तन (HTTP Strict Transport Security headers), फॉर्म सबमिशन पर CSRF protection, प्रमाणीकरण प्रयासों पर rate limiting, और अतिथि के नेटवर्क सत्र के साथ संरेखित session token expiry शामिल है।

रोल-आधारित एक्सेस कंट्रोल (RBAC) को WiFi प्रबंधन प्लेटफ़ॉर्म तक प्रशासनिक पहुंच को नियंत्रित करना चाहिए। न्यूनतम विशेषाधिकार का सिद्धांत लागू होता है: स्थल कर्मचारियों को कच्चे डेटा निर्यात तक पहुंच नहीं होनी चाहिए; केवल नामित डेटा नियंत्रकों को ही थोक डेटा संचालन शुरू करने में सक्षम होना चाहिए। सभी प्रशासनिक कार्यों को अपरिवर्तनीय audit trails के साथ लॉग किया जाना चाहिए।

परत 3: नेटवर्क सेगमेंटेशन

अतिथि ट्रैफ़िक को आंतरिक नेटवर्क से VLANs (वर्चुअल लोकल एरिया नेटवर्क)। यह एक मूलभूत नियंत्रण है जो किसी समझौते की स्थिति में पार्श्व गति को सीमित करता है। एक बहु-उपयोग वाले स्थान के लिए एक अच्छी तरह से डिज़ाइन की गई सेगमेंटेशन आर्किटेक्चर में आमतौर पर न्यूनतम चार VLANs लागू होते हैं:

- VLAN 10 — Guest WiFi: केवल इंटरनेट एक्सेस, कोई आंतरिक रूटिंग नहीं, DNS फ़िल्टरिंग सक्षम

- VLAN 20 — Corporate/Staff: आंतरिक सिस्टम एक्सेस, पूर्ण सुरक्षा स्टैक

- VLAN 30 — IoT/OT: भवन प्रबंधन, CCTV, एक्सेस कंट्रोल — अतिथि और कॉर्पोरेट दोनों से अलग

- VLAN 40 — Management: नेटवर्क इन्फ्रास्ट्रक्चर प्रबंधन, कड़ाई से एक्सेस-नियंत्रित

फ़ायरवॉल नियमों को VLAN 10 और VLANs 20, 30, और 40 के बीच किसी भी रूटिंग को स्पष्ट रूप से अस्वीकार करना चाहिए। अतिथि VLAN पर ईग्रेस फ़िल्टरिंग को RFC 1918 एड्रेस रेंज को ब्लॉक करना चाहिए ताकि अतिथि उपकरणों को आंतरिक सबनेट की जांच करने से रोका जा सके। अतिथि VLAN पर DNS-over-HTTPS (DoH) या DNS-over-TLS (DoT) DNS-आधारित डेटा एक्सफ़िल्ट्रेशन को रोकता है और सामग्री फ़िल्टरिंग क्षमताएं प्रदान करता है।

लेयर 4: सहमति और डेटा गवर्नेंस

Captive Portal वह जगह है जहाँ तकनीकी वास्तुकला कानूनी दायित्वों से मिलती है। GDPR अनुच्छेद 7 के तहत, सहमति स्वतंत्र रूप से दी जानी चाहिए, विशिष्ट, सूचित और स्पष्ट होनी चाहिए। पहले से टिक किए गए बॉक्स निषिद्ध हैं। मार्केटिंग सहमति के साथ WiFi एक्सेस को बंडल करना एक ग्रे एरिया है जिसकी ICO ने जांच की है — सुरक्षित स्थिति यह है कि दोनों को अलग किया जाए, WiFi एक्सेस को प्राथमिक सेवा के रूप में पेश किया जाए और मार्केटिंग संचार को एक वैकल्पिक, स्पष्ट रूप से अलग ऑप्ट-इन के रूप में।

Purple का WiFi Analytics प्लेटफॉर्म एक सहमति प्रबंधन परत प्रदान करता है जो प्रत्येक उपयोगकर्ता द्वारा स्वीकार किए गए नियमों और शर्तों का सटीक टाइमस्टैम्प, IP एड्रेस और संस्करण रिकॉर्ड करता है। यह सहमति रिकॉर्ड स्वयं एक डेटा एसेट है जिसे किसी भी संभावित कानूनी चुनौती की अवधि के लिए बनाए रखा जाना चाहिए — आमतौर पर यूके की सीमा अवधि के तहत छह साल।

डेटा न्यूनीकरण (GDPR अनुच्छेद 5(1)(c)) के लिए आवश्यक है कि आप केवल बताए गए उद्देश्य के लिए आवश्यक डेटा एकत्र करें। यदि आपका बताया गया उद्देश्य नेटवर्क एक्सेस प्रबंधन है, तो आपको जन्मतिथि की आवश्यकता नहीं है। यदि आपके बताए गए उद्देश्य में व्यक्तिगत मार्केटिंग शामिल है, तो आपको उस विशिष्ट उद्देश्य के लिए स्पष्ट सहमति की आवश्यकता है, और एकत्र किया गया डेटा उसके अनुपात में होना चाहिए। कानूनी संग्रह फ्रेमवर्क के विस्तृत विवरण के लिए How to Collect First-Party Data Through WiFi गाइड देखें।

कार्यान्वयन गाइड

चरण 1: इन्फ्रास्ट्रक्चर मूल्यांकन (सप्ताह 1-2)

अपने मौजूदा एक्सेस पॉइंट एस्टेट का पूर्ण ऑडिट करके शुरुआत करें। प्रत्येक डिवाइस के फ़र्मवेयर संस्करण, WPA सपोर्ट स्तर और VLAN क्षमता का दस्तावेजीकरण करें। WPA2-TKIP चलाने वाले या VLAN सपोर्ट के बिना काम करने वाले किसी भी एक्सेस पॉइंट की पहचान करें — ये तत्काल सुधार प्राथमिकताएं हैं। साथ ही, अपनी नेटवर्क टोपोलॉजी की समीक्षा करें ताकि यह पुष्टि हो सके कि अतिथि और कॉर्पोरेट ट्रैफ़िक स्विचिंग लेयर पर भौतिक या तार्किक रूप से अलग है, न कि केवल कंट्रोलर स्तर पर।

चरण 2: एन्क्रिप्शन अपलिफ्ट (सप्ताह 2-4)

सभी guest SSIDs पर WPA3-Personal (SAE) तैनात करें जहाँ हार्डवेयर इसका समर्थन करता है। मिश्रित वातावरण के लिए, माइग्रेशन विंडो के दौरान WPA2 क्लाइंट के साथ बैकवर्ड संगतता बनाए रखने के लिए WPA3 ट्रांज़िशन मोड सक्षम करें। सभी वेब-फेसिंग सेवाओं पर TLS कॉन्फ़िगरेशन को अपडेट करें ताकि TLS 1.3 को प्राथमिकता के रूप में लागू किया जा सके, जिसमें TLS 1.2 फ़ॉलबैक के रूप में हो। TLS 1.0, 1.1, और सभी RC4 सिफर सुइट्स को अक्षम करें। SSL Labs या testssl.sh जैसे टूल का उपयोग करके कॉन्फ़िगरेशन को मान्य करें।

चरण 3: एक्सेस कंट्रोल डिप्लॉयमेंट (सप्ताह 3-6)

अपने RADIUS इन्फ्रास्ट्रक्चर को तैनात या मान्य करें। क्लाउड-प्रबंधित नेटवर्क के लिए, अधिकांश एंटरप्राइज़ कंट्रोलर (Cisco Meraki, Aruba Central, Juniper Mist) बिल्ट-इन RADIUS प्रॉक्सी सेवाएं प्रदान करते हैं। स्टाफ और प्रबंधन SSIDs पर 802.1X कॉन्फ़िगर करें। guest SSID के लिए, Captive Portal को HTTPS प्रवर्तन, सत्र टाइमआउट और दर सीमित करने के साथ कॉन्फ़िगर करें। Captive Portal को अपने एनालिटिक्स प्लेटफॉर्म के साथ एकीकृत करें — Purple का Guest WiFi प्लेटफॉर्म प्रमुख कंट्रोलर विक्रेताओं के साथ पूर्व-निर्मित एकीकरण प्रदान करता है, जिससे कस्टम डेवलपमेंट ओवरहेड समाप्त हो जाता है।

चरण 4: VLAN सेगमेंटेशन सत्यापन (सप्ताह 4-6)

पेनेट्रेशन टेस्टिंग टूल का उपयोग करके VLAN आइसोलेशन को मान्य करें। एक अतिथि VLAN डिवाइस से, पुष्टि करें कि आप अतिथि सबनेट के बाहर किसी भी RFC 1918 एड्रेस तक नहीं पहुँच सकते। मान्य करें कि DNS क्वेरी सही ढंग से हल होती हैं और DoH या DoT लागू है। VLAN 10 से VLAN 20 तक कनेक्शन शुरू करने का प्रयास करके फ़ायरवॉल नियमों का परीक्षण करें — ऐसे सभी प्रयासों को लॉग और ब्लॉक किया जाना चाहिए।

चरण 5: सहमति प्रवाह और डेटा गवर्नेंस (सप्ताह 5-8)

ICO के सहमति मार्गदर्शन के विरुद्ध अपने Captive Portal सहमति प्रवाह की समीक्षा करें। सुनिश्चित करें कि गोपनीयता सूचना सुलभ, सरल भाषा में और संस्करण-नियंत्रित है। अपने एनालिटिक्स प्लेटफॉर्म में डेटा प्रतिधारण नीतियों को लागू करें — Purple का प्लेटफॉर्म समाप्ति पर स्वचालित गुमनामी के साथ कॉन्फ़िगर करने योग्य प्रतिधारण अवधियों का समर्थन करता है। यदि आपका संगठन GDPR सीमा को पूरा करता है, तो अपने डेटा सुरक्षा अधिकारी को नियुक्त या पुष्टि करें, और अपनी प्रसंस्करण गतिविधियों को अपने रिकॉर्ड ऑफ प्रोसेसिंग एक्टिविटीज (ROPA) में पंजीकृत करें।

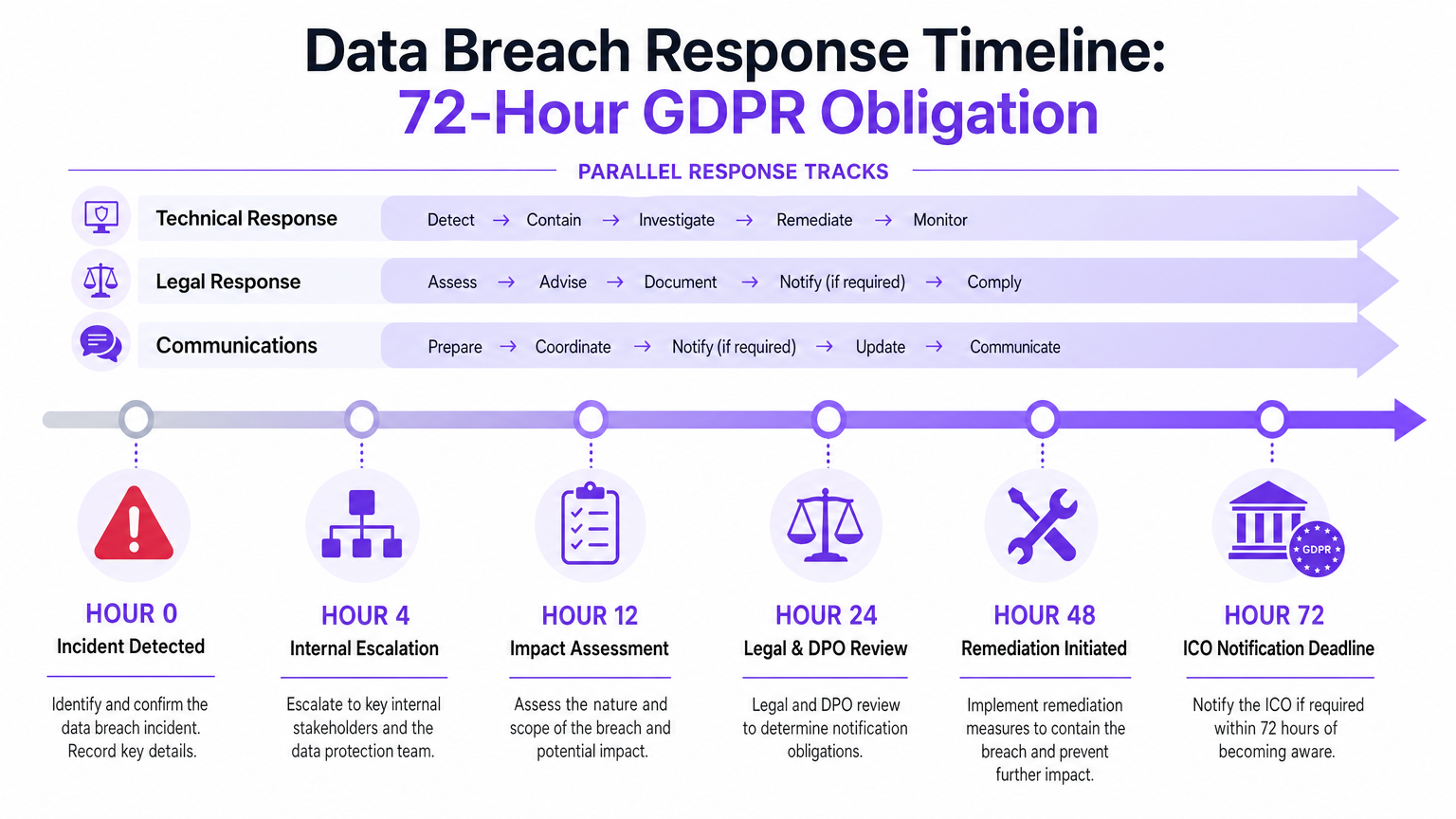

चरण 6: घटना प्रतिक्रिया योजना (सप्ताह 7-10)

अपनी उल्लंघन प्रतिक्रिया प्रक्रिया का दस्तावेजीकरण करें। भूमिकाएँ असाइन करें: कौन पता लगाता है, कौन नियंत्रित करता है, कौन सूचित करता है। एक टेबलटॉप अभ्यास के साथ प्रक्रिया का परीक्षण करें। सुनिश्चित करें कि आपके DPO के पास एनालिटिक्स प्लेटफॉर्म के ऑडिट लॉग तक सीधी पहुंच है और वह 30-दिवसीय GDPR समय सीमा के भीतर एक पूर्ण डेटा विषय एक्सेस रिपोर्ट निर्यात कर सकता है।

सर्वोत्तम अभ्यास

एन्क्रिप्शन मानक: सभी guest SSIDs पर WPA3-SAE तैनात करें। ट्रांज़िट में सभी डेटा के लिए TLS 1.3 लागू करें। रेस्ट में सभी डेटा के लिए AES-256 का उपयोग करें। ये महत्वाकांक्षी लक्ष्य नहीं हैं — ये 2025 में नियामकों और लेखा परीक्षकों द्वारा अपेक्षित आधारभूत मानक हैं।

अतिथि नेटवर्क पर ज़ीरो-ट्रस्ट पोज़िशन: प्रमाणीकरण स्थिति की परवाह किए बिना, प्रत्येक अतिथि डिवाइस को अविश्वसनीय मानें। DNS फ़िल्टरिंग, बैंडविड्थ थ्रॉटलिंग और ईग्रेस नियंत्रणों को मानक के रूप में लागू करें। नेटवर्क स्थान के आधार पर अतिथि उपकरणों को कोई भी निहित विश्वास न दें।

विक्रेता उचित परिश्रम: आपकी ओर से अतिथि डेटा को संसाधित करने वाला कोई भी तृतीय-पक्ष प्लेटफ़ॉर्म एक डेटा प्रोसेसर है औरer GDPR. आपको एक डेटा प्रोसेसिंग एग्रीमेंट (DPA) रखना होगा। ISO 27001 प्रमाणन सत्यापित करें, वार्षिक सुरक्षा प्रश्नावली आयोजित करें, और उप-प्रोसेसर सूचियों की समीक्षा करें। Purple ISO 27001 प्रमाणन बनाए रखता है और अपने एंटरप्राइज़ अनुबंध के हिस्से के रूप में एक मानक DPA प्रदान करता है।

डेटा न्यूनीकरण और प्रतिधारण: केवल वही एकत्र करें जिसकी आपको आवश्यकता है। स्वचालित प्रतिधारण सीमाएँ निर्धारित करें — कच्चे सत्र लॉग के लिए 90 दिन, एकत्रित एनालिटिक्स के लिए 24 महीने, सहमति रिकॉर्ड के लिए अनिश्चित। जहाँ एनालिटिक्स मूल्य बरकरार रखा गया है, वहाँ हटाने के बजाय गुमनाम करें।

नियमित पेनेट्रेशन टेस्टिंग: CREST-मान्यता प्राप्त प्रदाता से अपने गेस्ट WiFi वातावरण का वार्षिक पेनेट्रेशन टेस्ट कराएं। इसमें VLAN ब्रेकआउट टेस्टिंग, Captive Portal बाईपास के प्रयास, और आपके एनालिटिक्स प्लेटफ़ॉर्म एकीकरणों की API सुरक्षा टेस्टिंग शामिल करें।

कर्मचारी प्रशिक्षण: सबसे परिष्कृत तकनीकी नियंत्रणों को एक कर्मचारी द्वारा एक अनियंत्रित डिवाइस को कॉर्पोरेट स्विच पोर्ट में प्लग करने से कमजोर किया जा सकता है। गेस्ट नेटवर्क प्रबंधन पर विशिष्ट मॉड्यूल के साथ वार्षिक सुरक्षा जागरूकता प्रशिक्षण, एक PCI DSS आवश्यकता और एक GDPR सर्वोत्तम अभ्यास है।

कार्यशील उदाहरण

केस स्टडी 1: 450 कमरों वाला होटल समूह — GDPR अनुपालन में सुधार

12 संपत्तियों का संचालन करने वाले एक यूके होटल समूह ने पूर्व-ICO ऑडिट के दौरान महत्वपूर्ण कमियों की पहचान की: गेस्ट WiFi WPA2-TKIP पर चल रहा था, Captive Portal में कोई संस्करण-नियंत्रित सहमति रिकॉर्ड नहीं थे, और तीन संपत्तियों पर गेस्ट और POS VLANs एक ही लेयर 2 सेगमेंट पर थे। 14 सप्ताह में पूरा हुए सुधार कार्यक्रम में WPA3 ट्रांज़िशन मोड को सक्षम करने के लिए एक्सेस पॉइंट फ़र्मवेयर अपग्रेड, एक पुरानी Captive Portal समाधान को बदलने के लिए Purple के Guest WiFi प्लेटफ़ॉर्म की तैनाती, और सभी 12 संपत्तियों पर एक पूर्ण VLAN पुनर्गठन शामिल था। तैनाती के बाद, समूह ने 94% सहमति कैप्चर दर (पहले 61% की तुलना में) हासिल की, अपने साइबर बीमा मूल्यांकन में डेटा उल्लंघन जोखिम स्कोर को 67% तक कम किया, और बिना किसी सुधार आवश्यकता के ICO ऑडिट पास किया। Hospitality क्षेत्र की विशिष्ट चुनौती — उच्च अतिथि टर्नओवर, विविध डिवाइस प्रकार, और POS एकीकरण आवश्यकताएँ — इसे एक प्रतिनिधि तैनाती मॉडल बनाती है।

केस स्टडी 2: राष्ट्रीय खुदरा श्रृंखला — PCI DSS 4.0 संरेखण

एक 200-स्टोर खुदरा श्रृंखला को PCI DSS 4.0 अनुपालन आवश्यकताओं का सामना करना पड़ा, जिसमें सभी कार्डधारक डेटा वातावरण (CDE) से सटे नेटवर्कों पर न्यूनतम TLS 1.2 अनिवार्य था। उनका गेस्ट WiFi, तकनीकी रूप से CDE से अलग होते हुए भी, 40 स्टोरों पर POS सिस्टम के साथ भौतिक बुनियादी ढाँचा साझा करता था। सुधार में 40 प्रभावित स्टोरों पर समर्पित गेस्ट WiFi हार्डवेयर तैनात करना, QSA द्वारा मान्य फ़ायरवॉल ACLs के साथ सख्त VLAN अलगाव लागू करना, और Captive Portal को PCI DSS-संरेखित डेटा हैंडलिंग के साथ Purple के प्लेटफ़ॉर्म पर माइग्रेट करना शामिल था। Retail तैनाती ने उन 40 स्थानों पर उनके PCI DSS दायरे को कम कर दिया और एक ऐसी कमी को समाप्त कर दिया जो लगातार तीन वार्षिक QSA रिपोर्टों में दिखाई दी थी। इस परियोजना ने एक मापने योग्य ROI प्रदान किया: £240,000 की परियोजना लागत के मुकाबले प्रति वर्ष £180,000 की साइबर बीमा प्रीमियम में कमी, जिससे 16 महीनों में भुगतान प्राप्त हुआ।

समस्या निवारण और जोखिम न्यूनीकरण

VLAN लीकेज: गेस्ट WiFi डिप्लॉयमेंट में सबसे आम विफलता मोड स्विचिंग लेयर पर VLAN का गलत कॉन्फ़िगरेशन है। लक्षणों में गेस्ट डिवाइस का आंतरिक होस्ट को पिंग करने या आंतरिक वेब इंटरफेस तक पहुंचने में सक्षम होना शामिल है। निदान: एक गेस्ट VLAN डिवाइस से नेटवर्क स्कैन चलाएं और गेस्ट सबनेट के बाहर RFC 1918 प्रतिक्रियाओं की जांच करें। सुधार: एक्सेस पॉइंट से फ़ायरवॉल तक के पथ में सभी स्विचों पर ट्रंक पोर्ट कॉन्फ़िगरेशन की समीक्षा करें, और फ़ायरवॉल पर ACLs को मान्य करें।

Captive Portal बाईपास: परिष्कृत उपयोगकर्ता DNS टनलिंग का उपयोग करके या पोर्टल रीडायरेक्ट शुरू होने से पहले एक ज्ञात खुले DNS रिसॉल्वर से कनेक्ट करके Captive Portal को बाईपास कर सकते हैं। अपने निर्दिष्ट रिसॉल्वर को छोड़कर गेस्ट VLAN से सभी आउटबाउंड DNS (पोर्ट 53 UDP/TCP) को ब्लॉक करके, और DNS-आधारित Captive Portal डिटेक्शन (RFC 8910) को लागू करके इसे कम करें।

MAC रैंडमाइजेशन और एनालिटिक्स गैप: iOS और Android डिवाइस अब प्रति SSID MAC एड्रेस को रैंडमाइज करते हैं, जिससे अप्रमाणित उपयोगकर्ताओं के लिए सत्र निरंतरता टूट जाती है। सही प्रतिक्रिया MAC डी-रैंडमाइजेशन का प्रयास करना नहीं है (जो तकनीकी रूप से कठिन और कानूनी रूप से संदिग्ध है) बल्कि अपने Captive Portal को प्रमाणित लॉगिन को प्रोत्साहित करने के लिए डिज़ाइन करना है। प्रमाणित सत्र स्थायी पहचान प्रदान करते हैं जो MAC परिवर्तनों के बाद भी बनी रहती है।

सहमति रिकॉर्ड हानि: यदि आपका Captive Portal प्लेटफ़ॉर्म अपरिवर्तनीय सहमति रिकॉर्ड बनाए नहीं रखता है, तो आपके पास विषय पहुंच अनुरोध या नियामक जांच के खिलाफ कोई बचाव नहीं है। सुनिश्चित करें कि आपका प्लेटफ़ॉर्म सहमति रिकॉर्ड को ऐसे प्रारूप में निर्यात करता है जिसे प्लेटफ़ॉर्म से स्वतंत्र रूप से बनाए रखा जा सके — Purple का प्लेटफ़ॉर्म क्रिप्टोग्राफिक टाइमस्टैम्प के साथ सभी सहमति रिकॉर्ड का JSON और CSV निर्यात प्रदान करता है।

विक्रेता उल्लंघन अधिसूचना: आपके डेटा प्रोसेसिंग एग्रीमेंट में विक्रेता का उल्लंघन की खोज के 24 घंटे के भीतर आपको सूचित करने का दायित्व निर्दिष्ट होना चाहिए — जिससे आपको अपनी 72 घंटे की ICO अधिसूचना समय सीमा को पूरा करने के लिए पर्याप्त समय मिल सके। यदि आपके वर्तमान DPA में यह खंड नहीं है, तो इसे तत्काल फिर से बातचीत की आवश्यकता है।

ROI और व्यावसायिक प्रभाव

गेस्ट WiFi डेटा सुरक्षा में निवेश करने का व्यावसायिक मामला दो अक्षों पर काम करता है: जोखिम न्यूनीकरण और राजस्व सक्षमता।

जोखिम पक्ष पर, GDPR जुर्माना वैश्विक वार्षिक टर्नओवर का 4% या £17.5 मिलियन तक पहुंच सकता है, जो भी अधिक हो। £50 मिलियन टर्नओवर वाले एक मिड-मार्केट होटल समूह के लिए, यह सीमा £2 मिलियन है। प्रदर्शन योग्य सुरक्षा नियंत्रणों वाले संगठनों के लिए साइबर बीमा प्रीमियम — WPA3, 802.1X, ISO 27001-प्रमाणित विक्रेता — आमतौर पर उन लोगों की तुलना में 20-35% कम होते हैं जिनके पास ये नहीं होते। 2024 में यूके में डेटा उल्लंघन की औसत लागत £3.4 मिलियन थी, जिसमें जांच, सुधार, नियामक प्रतिक्रिया और प्रतिष्ठा को नुकसान शामिल था।

परराजस्व पक्ष पर, एक सुरक्षित और सुव्यवस्थित गेस्ट WiFi प्लेटफॉर्म एक फर्स्ट-पार्टी डेटा इंजन है। Purple के WiFi Analytics प्लेटफॉर्म का उपयोग करने वाले स्थान 85-92% की औसत सहमति कैप्चर दर की रिपोर्ट करते हैं, जिससे ऑप्ट-इन मार्केटिंग डेटाबेस तैयार होते हैं जो लक्षित अभियानों के माध्यम से मापने योग्य राजस्व उत्पन्न करते हैं। एक 500 कमरों वाला होटल जो प्रतिदिन 300 नए ऑप्ट-इन संपर्क कैप्चर करता है, एक वर्ष से भी कम समय में 100,000 सत्यापित संपर्कों का डेटाबेस बनाता है — एक मार्केटिंग संपत्ति जिसका अनुमानित आजीवन मूल्य £500,000 से £1 मिलियन है।

सुरक्षा निवेश एक लागत केंद्र नहीं है। यह वह नींव है जो डेटा संपत्ति को वैध, रक्षा योग्य और व्यावसायिक रूप से उपयोग करने योग्य बनाती है। Healthcare , Transport , और सार्वजनिक क्षेत्र के वातावरण में संगठनों को अतिरिक्त नियामक जांच का सामना करना पड़ता है — निवेश का मामला और भी मजबूत हो जाता है जहां क्षेत्र-विशिष्ट नियम (NIS2, DSPT, CAF) GDPR दायित्वों के ऊपर आते हैं।

गेस्ट WiFi व्यापक IoT और स्थान इंटेलिजेंस आर्किटेक्चर के साथ कैसे एकीकृत होता है, इस पर अधिक संदर्भ के लिए, Internet of Things Architecture: A Complete Guide और Indoor Positioning System: UWB, BLE, and WiFi Guide देखें।

मुख्य शब्द और परिभाषाएं

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security standard, ratified in 2018, that replaces WPA2. WPA3-Personal uses Simultaneous Authentication of Equals (SAE) to eliminate offline dictionary attacks. WPA3-Enterprise adds 192-bit minimum security mode. Mandatory for Wi-Fi 6 (802.11ax) certification.

IT teams encounter this when specifying access point procurement or auditing existing deployments. Any access point that cannot support WPA3 should be flagged for replacement in the next hardware refresh cycle.

IEEE 802.1X

A port-based network access control standard that requires devices to authenticate before being granted network access. Works in conjunction with a RADIUS server and the EAP (Extensible Authentication Protocol) framework. Prevents unauthorised devices from connecting to the network.

Relevant for staff and management SSIDs where certificate-based or credential-based authentication is required. On guest networks, typically replaced by captive portal authentication, but 802.1X principles inform the overall access control architecture.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WiFi deployments, the RADIUS server validates credentials presented via 802.1X and returns access policies to the network controller.

IT teams deploy RADIUS servers (Microsoft NPS, FreeRADIUS, Cisco ISE) as the backend for 802.1X authentication. Cloud-managed network platforms often include hosted RADIUS services, reducing on-premises infrastructure requirements.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switching infrastructure. VLANs allow multiple isolated networks to share the same physical hardware while preventing traffic from crossing segment boundaries without explicit routing and firewall rules.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and IoT networks. VLAN misconfiguration is the most common cause of guest-to-corporate network leakage in venue deployments.

TLS 1.3 (Transport Layer Security 1.3)

The current version of the cryptographic protocol that secures data in transit over networks. TLS 1.3 removes support for weak cipher suites, reduces handshake latency, and provides forward secrecy by default. TLS 1.0 and 1.1 are deprecated; TLS 1.2 is acceptable but TLS 1.3 is preferred.

Relevant for all web-facing services including captive portals, analytics dashboards, and API endpoints. PCI DSS 4.0 (effective March 2024) requires TLS 1.2 minimum on all systems in or adjacent to the cardholder data environment.

AES-256 (Advanced Encryption Standard, 256-bit)

A symmetric encryption algorithm with a 256-bit key length, considered computationally infeasible to brute-force with current and near-future technology. The standard for encrypting data at rest in enterprise systems.

IT teams should verify that their WiFi analytics platform and any associated databases use AES-256 for data at rest. This is a standard requirement in ISO 27001 implementations and is specified in most enterprise security policies.

Captive Portal

A web page presented to users when they connect to a guest WiFi network, before full internet access is granted. Used to collect authentication credentials, display terms and conditions, gather consent for data processing, and redirect users to branded content.

The captive portal is both a security control and a compliance mechanism. It must enforce HTTPS, implement CSRF protection, version-control its terms and conditions, and record consent with timestamps. It is also the primary data collection touchpoint for guest WiFi analytics platforms.

Data Processing Agreement (DPA)

A legally binding contract required under GDPR Article 28 between a Data Controller (the venue operator) and a Data Processor (the WiFi platform vendor). It specifies the scope of processing, security obligations, breach notification timelines, sub-processor restrictions, and data deletion requirements.

Mandatory for any third-party vendor that processes personal data on your behalf. Absence of a DPA is itself a GDPR violation. IT teams should ensure a signed DPA is in place before any guest data flows to a third-party platform.

SAE (Simultaneous Authentication of Equals)

The handshake protocol used in WPA3-Personal, replacing the Pre-Shared Key (PSK) handshake of WPA2. SAE is resistant to offline dictionary attacks because it does not expose a capturable handshake that can be brute-forced after the fact.

IT teams should understand SAE as the core security improvement of WPA3 over WPA2. When evaluating access point hardware, SAE support is the key capability to verify for WPA3 compliance.

GDPR Article 7 Consent

The legal standard for valid consent under the General Data Protection Regulation. Consent must be freely given, specific, informed, and unambiguous. It must be as easy to withdraw as to give. Pre-ticked boxes and bundled consent are prohibited.

Directly applicable to guest WiFi captive portals where personal data is collected. The ICO has issued guidance specifically on WiFi consent, and venues must ensure their captive portal design meets the Article 7 standard.

केस स्टडीज

A 450-room hotel group operating 12 UK properties is preparing for an ICO audit. Their current guest WiFi runs WPA2-TKIP, the captive portal has no version-controlled consent records, and at three properties the guest and POS VLANs share the same Layer 2 segment. What is the remediation priority order and what outcomes should they target?

Priority 1 (immediate, Week 1): Disable TKIP on all access points and enforce WPA2-AES as the minimum. This eliminates the most critical encryption vulnerability without requiring hardware replacement. Priority 2 (Week 1–2): Physically or logically separate guest and POS VLANs at the three affected properties. This is a PCI DSS requirement and limits breach blast radius. Configure explicit deny ACLs at the firewall between VLAN segments. Priority 3 (Weeks 2–6): Deploy a compliant captive portal platform (such as Purple) that provides version-controlled consent records with cryptographic timestamps. Migrate all 12 properties to a unified consent management system. Priority 4 (Weeks 4–8): Upgrade access points that support WPA3 to WPA3 Transition Mode. Commission a penetration test to validate VLAN isolation. Target outcomes: 90%+ consent capture rate, zero VLAN leakage findings in pen test, full consent record audit trail available for ICO review.

A 200-store retail chain is preparing for PCI DSS 4.0 assessment. At 40 stores, guest WiFi shares physical switching infrastructure with POS systems. The QSA has flagged this as a scope expansion risk. What is the correct architectural response?

The correct response is network segmentation that removes guest WiFi from PCI DSS scope entirely. Deploy dedicated access points for guest WiFi at the 40 affected stores, connected to a separate switch or switch port group with no trunk connectivity to the POS VLAN. Configure firewall ACLs to explicitly deny any routing between the guest VLAN (e.g., 10.10.10.0/24) and the CDE VLAN (e.g., 10.20.20.0/24). Validate isolation with a network scan from a guest device — no CDE hosts should be reachable. Document the segmentation architecture in a network diagram and present it to the QSA as evidence of scope reduction. Additionally, migrate the captive portal to a PCI DSS-aligned platform that does not process cardholder data and maintains its own security certification.

A conference centre operator discovers that a third-party WiFi vendor they have been using for three years does not have a Data Processing Agreement in place and cannot demonstrate ISO 27001 certification. A data subject access request has just been received. What are the immediate obligations and remediation steps?

Immediate obligations: (1) Respond to the DSAR within 30 days — this is a legal obligation regardless of the vendor situation. Request a full data export from the vendor covering all data held on the requesting individual. (2) Assess whether the absence of a DPA constitutes a reportable breach — if personal data has been processed without a lawful basis or adequate safeguards, this may require ICO notification within 72 hours. (3) Engage legal counsel to assess liability exposure. Remediation steps: (1) Issue a DPA to the vendor immediately and require execution within 5 business days. (2) Request the vendor's security certifications and conduct an emergency security questionnaire. (3) If the vendor cannot demonstrate adequate security measures, initiate a procurement process for a compliant replacement platform. (4) Document all remediation steps for the ICO record. (5) Appoint a DPO if not already in place and update the ROPA to reflect the corrected processing basis.

परिदृश्य विश्लेषण

Q1. Your organisation operates a 300-seat conference centre. A security consultant has flagged that your guest WiFi captive portal is served over HTTP, not HTTPS. The venue manager argues that 'it's just a login page, not a payment page.' How do you respond, and what is the remediation?

💡 संकेत:Consider what data is transmitted at the captive portal and what regulatory obligations apply, independent of whether payment data is involved.

अनुशंसित दृष्टिकोण दिखाएं

The venue manager's argument conflates PCI DSS scope (which is payment-specific) with GDPR obligations (which apply to all personal data). A captive portal served over HTTP transmits credentials, email addresses, and consent records in plaintext — any attacker on the same network segment can intercept this data via a passive sniff. This is a GDPR data security failure under Article 32, which requires 'appropriate technical measures' to protect personal data. Remediation: (1) Obtain and install a TLS certificate on the captive portal server — Let's Encrypt provides free certificates for public-facing services. (2) Configure HTTPS redirect for all HTTP requests to the portal. (3) Implement HSTS (HTTP Strict Transport Security) headers to prevent downgrade attacks. (4) Validate the configuration using SSL Labs. This is a low-cost, high-impact remediation that should be completed within 48 hours.

Q2. You are the IT Director of a retail chain preparing for a PCI DSS 4.0 assessment. Your QSA has indicated that your guest WiFi network, which shares switching infrastructure with your POS systems at 60 stores, will expand your PCI DSS scope unless you can demonstrate adequate segmentation. What evidence do you need to produce, and what is the minimum viable architecture?

💡 संकेत:PCI DSS scope is determined by network connectivity, not just logical configuration. The QSA needs to verify that a compromise of the guest network cannot reach the CDE.

अनुशंसित दृष्टिकोण दिखाएं

The minimum viable architecture requires: (1) Dedicated VLANs for guest WiFi (e.g., VLAN 10) and POS/CDE (e.g., VLAN 20) with no trunk connectivity between them except through a firewall. (2) Firewall ACLs that explicitly deny all traffic from VLAN 10 to VLAN 20, with logging enabled. (3) Validation via network scan from a guest VLAN device — no CDE hosts should be reachable. Evidence to produce for the QSA: (a) Network topology diagram showing VLAN assignments and firewall placement, (b) Firewall ruleset showing explicit deny rules, (c) Network scan results from the guest VLAN confirming no CDE hosts are reachable, (d) Switch configuration showing VLAN assignments and trunk port configurations. If the shared switching infrastructure cannot support adequate VLAN isolation (e.g., unmanaged switches), physical separation with dedicated guest WiFi access points connected to a separate switch is required.

Q3. A data subject contacts your venue claiming they never consented to receive marketing emails, despite being on your guest WiFi marketing list. Your current captive portal platform cannot produce a consent record for this individual. What are your obligations, and how do you prevent this situation in future deployments?

💡 संकेत:Consider both the immediate DSAR obligation and the systemic platform capability gap this reveals.

अनुशंसित दृष्टिकोण दिखाएं

Immediate obligations: (1) Acknowledge the DSAR within 5 working days and respond within 30 calendar days. (2) Cease marketing communications to this individual immediately — the burden of proof for consent lies with the controller, not the data subject. If you cannot produce a consent record, you must treat the processing as unlawful. (3) Assess whether the inability to produce consent records for any individual constitutes a systemic failure requiring ICO notification. (4) Remove the individual from all marketing lists and document the action. Systemic remediation: (1) Replace or upgrade the captive portal platform with one that provides immutable, timestamped, version-controlled consent records — Purple's platform provides this as a standard capability. (2) Conduct a retrospective audit of your marketing database to identify any contacts for whom consent records cannot be produced, and remove them. (3) Update your ROPA to reflect the corrected consent basis. (4) Implement a consent record export test as part of your quarterly compliance review. The inability to produce consent records is one of the most common ICO enforcement triggers and is entirely preventable with the right platform.