Comment protéger les données clients collectées via le WiFi

Ce guide fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de site une référence technique définitive pour la protection des données clients collectées via les déploiements de WiFi invité. Il couvre l'ensemble de la pile de sécurité — du chiffrement WPA3 et du contrôle d'accès IEEE 802.1X aux flux de consentement conformes au GDPR, à la diligence raisonnable des fournisseurs et aux obligations de notification de violation. Les organisations opérant dans l'hôtellerie, le commerce de détail, l'événementiel et les environnements du secteur public y trouveront des conseils de déploiement exploitables, des études de cas réels et des cadres d'atténuation des risques mesurables à mettre en œuvre ce trimestre.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique Approfondie

- La Surface de Données : Ce que le WiFi Invité Collecte Réellement

- Couche 1 : Architecture de Chiffrement

- Couche 2 : Contrôle d'Accès et Authentification

- Couche 3 : Segmentation du Réseau

- Couche 4 : Consentement et gouvernance des données

- Guide de mise en œuvre

- Phase 1 : Évaluation de l'infrastructure (Semaines 1-2)

- Phase 2 : Amélioration du chiffrement (Semaines 2-4)

- Phase 3 : Déploiement du contrôle d'accès (Semaines 3-6)

- Phase 4 : Validation de la segmentation VLAN (Semaines 4-6)

- Phase 5 : Flux de consentement et gouvernance des données (Semaines 5-8)

- Phase 6 : Planification de la réponse aux incidents (Semaines 7-10)

- Bonnes pratiques

- Exemples Concrets

- Étude de Cas 1 : Groupe Hôtelier de 450 Chambres — Refonte de la Conformité GDPR

- Étude de Cas 2 : Chaîne de Magasins Nationale — Alignement PCI DSS 4.0

- Dépannage et Atténuation des Risques

- ROI et Impact Commercial

Résumé Exécutif

Chaque connexion WiFi invité est une transaction de données. Lorsqu'un visiteur s'authentifie sur votre Captive Portal — que ce soit dans un hall d'hôtel, un magasin phare ou un centre de conférence — il échange des données personnelles contre un accès au réseau. Cet échange crée des obligations légales, des responsabilités techniques et un risque réputationnel qui doivent être gérés avec la même rigueur que tout autre actif de données d'entreprise.

Le paysage des menaces n'est pas abstrait. Des points d'accès mal configurés, des données non chiffrées en transit et des contrats de fournisseurs inadéquats ont entraîné des amendes GDPR de plusieurs millions de livres sterling et des litiges collectifs. Le Bureau du Commissaire à l'information du Royaume-Uni a infligé 42,5 millions de livres sterling d'amendes rien qu'en 2023, les défaillances dans le traitement des données étant à l'origine de la majorité des cas.

Ce guide explique comment protéger les données clients tout au long du cycle de vie complet du WiFi invité : du moment où un appareil sonde votre réseau jusqu'à la rétention des données à long terme et leur suppression éventuelle. Il associe les contrôles techniques aux obligations de conformité, fournit des recommandations d'architecture indépendantes des fournisseurs et montre comment des plateformes comme la solution Guest WiFi de Purple intègrent la sécurité et la gestion du consentement directement dans l'expérience invité. Que vous meniez un audit de sécurité, planifiiez un nouveau déploiement ou répondiez à un examen des risques au niveau du conseil d'administration, cette référence vous fournit le cadre pour agir.

Plongée Technique Approfondie

La Surface de Données : Ce que le WiFi Invité Collecte Réellement

Avant de concevoir des contrôles, vous devez comprendre quelles données sont en jeu. Un déploiement Guest WiFi typique capture plusieurs catégories d'informations, chacune comportant des profils de risque et des implications réglementaires différents.

| Catégorie de Données | Exemples | Classification Réglementaire |

|---|---|---|

| Données d'Identité | Adresse e-mail, nom, numéro de téléphone | Données Personnelles (GDPR Art. 4) |

| Identifiants d'Appareil | Adresse MAC, type d'appareil, version de l'OS | Données Personnelles (après l'arrêt Breyer) |

| Données Comportementales | Temps de présence, fréquence des visites, présence en zone | Données Personnelles lorsqu'elles sont liées à l'identité |

| Métadonnées Réseau | Horodatages de connexion, utilisation de la bande passante, association AP | Potentiellement personnelles lorsqu'agrégées |

| Enregistrements de Consentement | Horodatage, version des CGU acceptées, opt-in marketing | Rétention obligatoire pour la conformité |

La randomisation des adresses MAC, désormais par défaut sur iOS 14+ et Android 10+, a modifié le paysage du suivi. L'identité persistante dépend désormais des sessions authentifiées — connexions par e-mail, authentification sociale ou intégration de programme de fidélité — plutôt que du fingerprinting passif des appareils. Cela renforce l'importance d'un Captive Portal bien conçu qui incite à la connexion.

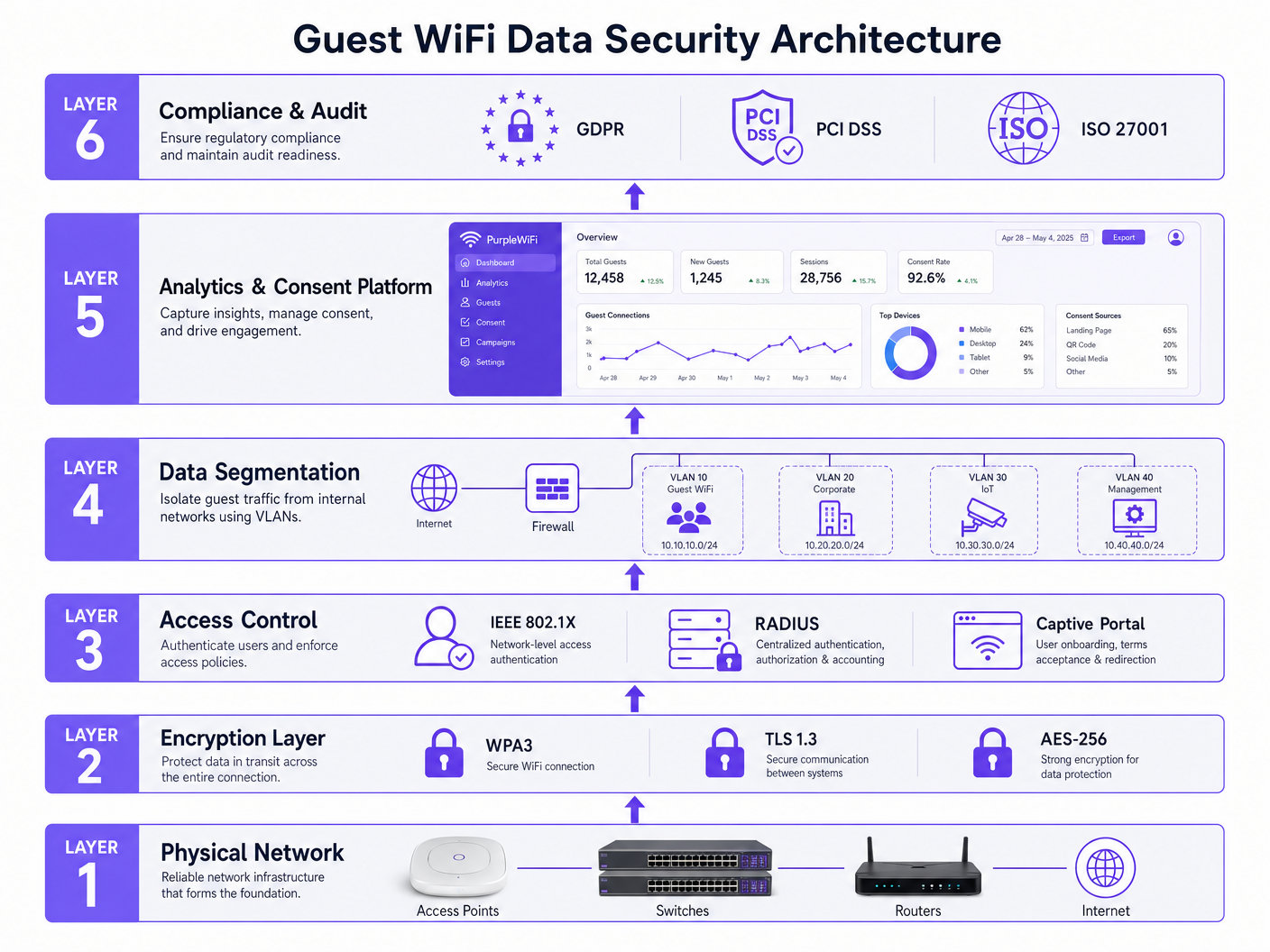

Couche 1 : Architecture de Chiffrement

WPA3 (Wi-Fi Protected Access 3) est la base non négociable pour tout nouveau déploiement. Ratifié par la Wi-Fi Alliance en 2018 et désormais obligatoire pour la certification Wi-Fi 6 (802.11ax), WPA3 corrige les faiblesses fondamentales de WPA2-Personal : il remplace le handshake à quatre voies par l'Authentification Simultanée des Égaux (SAE), éliminant les attaques par dictionnaire hors ligne contre les handshakes capturés. WPA3-Enterprise ajoute un mode de sécurité minimum de 192 bits, s'alignant sur les exigences de la suite CNSA pour les environnements à haute sécurité.

Pour les sites qui ne peuvent pas remplacer immédiatement le matériel existant, WPA2 avec AES-CCMP (pas TKIP) est la configuration minimale acceptable. TKIP a été déprécié dans 802.11-2012 et doit être désactivé.

Les données en transit au-delà du point d'accès doivent être protégées par TLS 1.3. Cela s'applique à tous les appels API entre le Captive Portal et le backend d'analyse, à toute la synchronisation des données entre les contrôleurs sur site et les plateformes cloud, et à toutes les interfaces administratives. TLS 1.2 est acceptable comme solution de repli là où 1.3 n'est pas pris en charge, mais TLS 1.0 et 1.1 doivent être désactivés — une exigence imposée par PCI DSS 4.0 depuis mars 2024.

Les données au repos — qu'elles soient dans une plateforme d'analyse cloud ou une base de données sur site — doivent utiliser le chiffrement AES-256. Cela s'applique à l'ensemble du stockage de données, pas seulement aux champs sensibles. Le chiffrement au niveau des colonnes pour les champs à haute sensibilité (e-mail, téléphone) offre une couche de protection supplémentaire contre les injections SQL et les menaces internes.

Couche 2 : Contrôle d'Accès et Authentification

IEEE 802.1X est la norme de contrôle d'accès réseau basée sur les ports qui sous-tend l'authentification WiFi d'entreprise. Dans un contexte de WiFi invité, 802.1X est généralement déployé en conjonction avec un serveur RADIUS (Remote Authentication Dial-In User Service) pour authentifier les utilisateurs avant d'accorder l'accès au réseau. Le cadre EAP (Extensible Authentication Protocol) au sein de 802.1X prend en charge plusieurs méthodes d'authentification : EAP-TLS (basée sur certificat, sécurité la plus élevée), EAP-TTLS et PEAP sont les plus courantes dans les déploiements d'entreprise.

Pour les réseaux invités où la distribution de certificats est peu pratique, le modèle de Captive Portal reste standard. Cependant, le Captive Portal doit être traité comme une frontière de sécurité, et non pas seulement comme un point de contact marketing. Les exigences clés incluent l'application HTTPS sur la page d'accueil (en-têtes HTTP Strict Transport Security), la protection CSRF sur les soumissions de formulaires, la limitation du taux d'authentification et l'expiration des jetons de session alignée sur la session réseau de l'invité.

Le contrôle d'accès basé sur les rôles (RBAC) doit régir l'accès administratif à la plateforme de gestion WiFi. Le principe du moindre privilège s'applique : le personnel du site ne doit pas avoir accès aux exportations de données brutes ; seuls les contrôleurs de données désignés doivent pouvoir initier des opérations de données en masse. Toutes les actions administratives doivent être enregistrées avec des pistes d'audit immuables.

Couche 3 : Segmentation du Réseau

Le trafic invité doit être isolé des réseaux internes à l'aide de VLANs (Virtual Local Area Networks). Il s'agit d'un contrôle fondamental qui limite les mouvements latéraux en cas de compromission. Une architecture de segmentation bien conçue pour un site multi-usage implémente généralement au minimum quatre VLANs :

- VLAN 10 — Guest WiFi: Accès Internet uniquement, pas de routage interne, filtrage DNS activé

- VLAN 20 — Corporate/Staff: Accès aux systèmes internes, pile de sécurité complète

- VLAN 30 — IoT/OT: Gestion des bâtiments, vidéosurveillance, contrôle d'accès — isolé des réseaux invités et d'entreprise

- VLAN 40 — Management: Gestion de l'infrastructure réseau, accès strictement contrôlé

Les règles de pare-feu doivent explicitement refuser tout routage entre le VLAN 10 et les VLANs 20, 30 et 40. Le filtrage de sortie sur le VLAN invité doit bloquer les plages d'adresses RFC 1918 pour empêcher les appareils invités de sonder les sous-réseaux internes. Le DNS-over-HTTPS (DoH) ou le DNS-over-TLS (DoT) sur le VLAN invité empêche l'exfiltration de données basée sur DNS et offre des capacités de filtrage de contenu.

Couche 4 : Consentement et gouvernance des données

Le captive portal est le point de rencontre entre l'architecture technique et l'obligation légale. Conformément à l'Article 7 du GDPR, le consentement doit être donné librement, spécifique, éclairé et univoque. Les cases pré-cochées sont interdites. L'association de l'accès WiFi avec le consentement marketing est une zone grise que l'ICO a examinée — la position la plus sûre est de séparer les deux, en offrant l'accès WiFi comme service principal et les communications marketing comme une option d'adhésion (opt-in) claire et distincte.

La plateforme WiFi Analytics de Purple fournit une couche de gestion du consentement qui enregistre l'horodatage précis, l'adresse IP et la version des conditions générales acceptées par chaque utilisateur. Cet enregistrement de consentement est lui-même un actif de données qui doit être conservé pendant la durée de tout litige potentiel — généralement six ans selon les délais de prescription du Royaume-Uni.

La minimisation des données (Article 5(1)(c) du GDPR) exige que vous ne collectiez que les données nécessaires à la finalité déclarée. Si votre finalité déclarée est la gestion de l'accès au réseau, vous n'avez pas besoin d'une date de naissance. Si votre finalité déclarée inclut le marketing personnalisé, vous avez besoin d'un consentement explicite pour cette finalité spécifique, et les données collectées doivent être proportionnées à celle-ci. Reportez-vous au guide Comment collecter des données de première partie via le WiFi pour une analyse détaillée des cadres de collecte légaux.

Guide de mise en œuvre

Phase 1 : Évaluation de l'infrastructure (Semaines 1-2)

Commencez par un audit complet de votre parc de points d'accès existant. Documentez la version du micrologiciel, le niveau de support WPA et la capacité VLAN de chaque appareil. Identifiez tout point d'accès utilisant WPA2-TKIP ou fonctionnant sans support VLAN — ce sont des priorités de remédiation immédiates. Simultanément, examinez votre topologie réseau pour confirmer que le trafic invité et d'entreprise est physiquement ou logiquement séparé au niveau de la couche de commutation, et pas seulement au niveau du contrôleur.

Phase 2 : Amélioration du chiffrement (Semaines 2-4)

Déployez WPA3-Personal (SAE) sur tous les SSIDs invités où le matériel le supporte. Pour les environnements mixtes, activez le mode de transition WPA3 pour maintenir la compatibilité descendante avec les clients WPA2 pendant la période de migration. Mettez à jour les configurations TLS sur tous les services accessibles via le web pour imposer TLS 1.3 comme version préférée, avec TLS 1.2 comme solution de repli. Désactivez TLS 1.0, 1.1 et toutes les suites de chiffrement RC4. Validez les configurations à l'aide d'outils tels que SSL Labs ou testssl.sh.

Phase 3 : Déploiement du contrôle d'accès (Semaines 3-6)

Déployez ou validez votre infrastructure RADIUS. Pour les réseaux gérés dans le cloud, la plupart des contrôleurs d'entreprise (Cisco Meraki, Aruba Central, Juniper Mist) fournissent des services de proxy RADIUS intégrés. Configurez 802.1X sur les SSIDs du personnel et de la gestion. Pour le SSID invité, configurez le captive portal avec l'application HTTPS, les délais d'expiration de session et la limitation de débit. Intégrez le captive portal à votre plateforme d'analyse — la plateforme Guest WiFi de Purple offre des intégrations pré-construites avec les principaux fournisseurs de contrôleurs, éliminant ainsi les frais de développement personnalisés.

Phase 4 : Validation de la segmentation VLAN (Semaines 4-6)

Validez l'isolation VLAN à l'aide d'outils de test d'intrusion. À partir d'un appareil du VLAN invité, confirmez que vous ne pouvez atteindre aucune adresse RFC 1918 en dehors du sous-réseau invité. Validez que les requêtes DNS se résolvent correctement et que le DoH ou le DoT est appliqué. Testez les règles de pare-feu en tentant d'initier des connexions du VLAN 10 vers le VLAN 20 — toutes ces tentatives doivent être enregistrées et bloquées.

Phase 5 : Flux de consentement et gouvernance des données (Semaines 5-8)

Examinez le flux de consentement de votre captive portal par rapport aux directives de consentement de l'ICO. Assurez-vous que l'avis de confidentialité est accessible, rédigé en langage clair et contrôlé par version. Mettez en œuvre des politiques de rétention des données dans votre plateforme d'analyse — la plateforme de Purple prend en charge des périodes de rétention configurables avec anonymisation automatisée à l'expiration. Nommez ou confirmez votre Délégué à la Protection des Données (DPO) si votre organisation atteint le seuil GDPR, et enregistrez vos activités de traitement dans votre Registre des Activités de Traitement (ROPA).

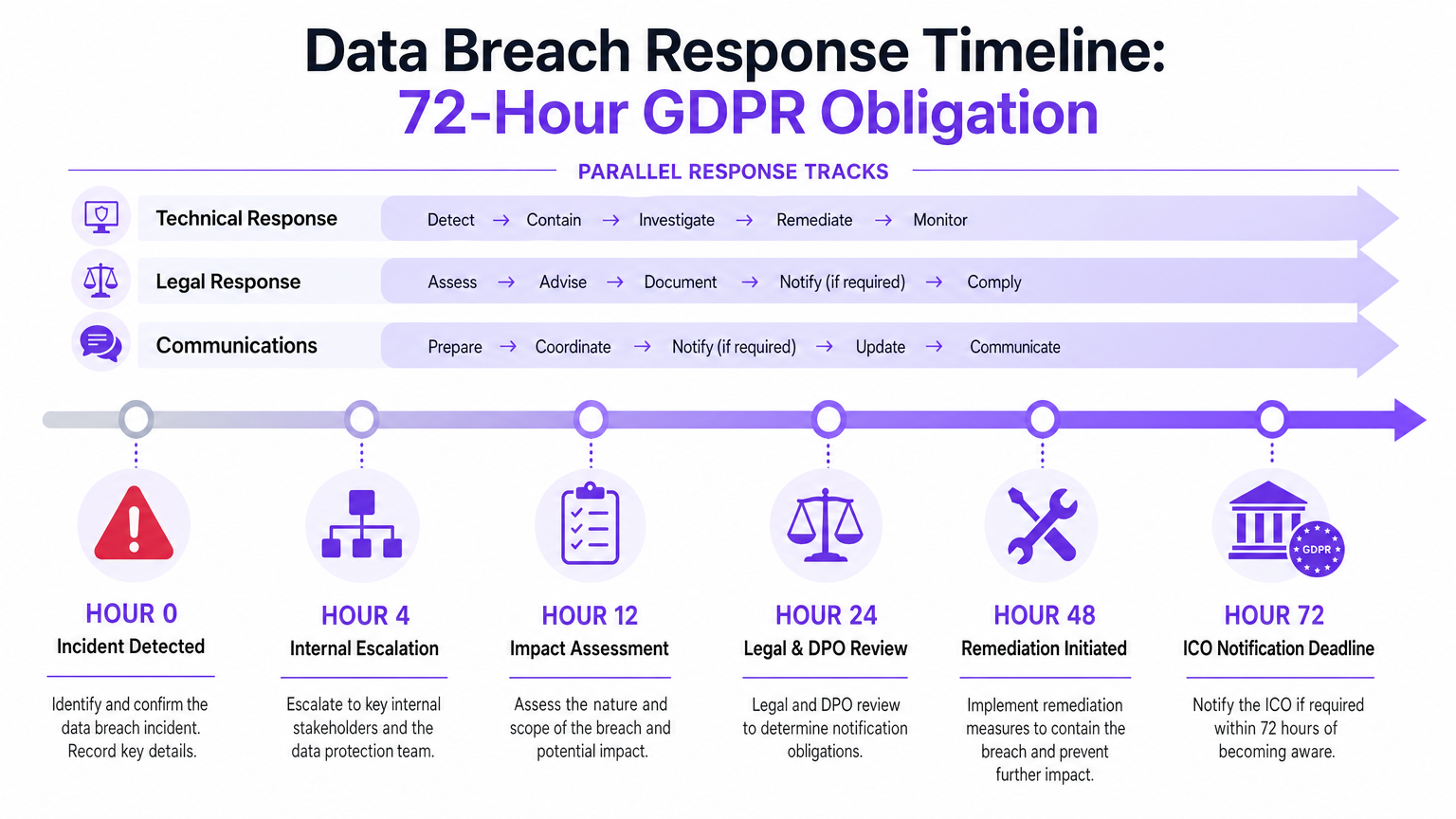

Phase 6 : Planification de la réponse aux incidents (Semaines 7-10)

Documentez votre procédure de réponse aux violations. Attribuez les rôles : qui détecte, qui contient, qui notifie. Testez la procédure avec un exercice de simulation. Assurez-vous que votre DPO a un accès direct aux journaux d'audit de la plateforme d'analyse et peut exporter un rapport complet d'accès aux données du sujet dans le délai de 30 jours du GDPR.

Bonnes pratiques

Normes de chiffrement : Déployez WPA3-SAE sur tous les SSIDs invités. Appliquez TLS 1.3 pour toutes les données en transit. Utilisez AES-256 pour toutes les données au repos. Ce ne sont pas des objectifs ambitieux — c'est la référence attendue par les régulateurs et les auditeurs en 2025.

Posture Zero-Trust sur les réseaux invités : Traitez chaque appareil invité comme non fiable, quel que soit son statut d'authentification. Appliquez le filtrage DNS, la limitation de bande passante et les contrôles de sortie comme standard. N'accordez aucune confiance implicite aux appareils invités en fonction de leur emplacement réseau.

Diligence raisonnable des fournisseurs : Toute plateforme tierce traitant des données d'invités en votre nom est un sous-traitant de données eter GDPR. Vous devez avoir un accord de traitement des données (DPA) en place. Vérifiez la certification ISO 27001, menez des questionnaires de sécurité annuels et examinez les listes de sous-traitants. Purple maintient la certification ISO 27001 et fournit un DPA standard dans le cadre de son contrat d'entreprise.

Minimisation et Rétention des Données : Ne collectez que ce dont vous avez besoin. Définissez des limites de rétention automatisées — 90 jours pour les journaux de session bruts, 24 mois pour les analyses agrégées, indéfiniment pour les enregistrements de consentement. Anonymisez plutôt que de supprimer lorsque la valeur analytique est conservée.

Tests d'Intrusion Réguliers : Commanditez des tests d'intrusion annuels de votre environnement WiFi invité auprès d'un fournisseur accrédité CREST. Incluez des tests d'évasion de VLAN, des tentatives de contournement de Captive Portal et des tests de sécurité API de vos intégrations de plateforme d'analyse.

Formation du Personnel : Les contrôles techniques les plus sophistiqués peuvent être compromis par un membre du personnel branchant un appareil non géré sur un port de commutateur d'entreprise. Une formation annuelle de sensibilisation à la sécurité, avec des modules spécifiques sur la gestion des réseaux invités, est une exigence PCI DSS et une bonne pratique GDPR.

Exemples Concrets

Étude de Cas 1 : Groupe Hôtelier de 450 Chambres — Refonte de la Conformité GDPR

Un groupe hôtelier britannique exploitant 12 établissements a identifié des lacunes importantes lors d'un audit pré-ICO : le WiFi invité fonctionnait en WPA2-TKIP, le Captive Portal n'avait pas d'enregistrements de consentement versionnés, et les VLANs invités et POS étaient sur le même segment de couche 2 dans trois établissements. Le programme de remédiation, achevé en 14 semaines, comprenait des mises à niveau du micrologiciel des points d'accès pour activer le mode de transition WPA3, le déploiement de la plateforme Guest WiFi de Purple pour remplacer une solution de Captive Portal héritée, et une ré-architecture complète des VLANs dans les 12 établissements. Après le déploiement, le groupe a atteint un taux de capture de consentement de 94 % (contre 61 % auparavant), a réduit son score de risque de violation de données de 67 % dans son évaluation d'assurance cyber, et a réussi l'audit ICO sans exigences de remédiation. Le défi spécifique du secteur de l' Hôtellerie — rotation élevée des clients, types d'appareils diversifiés et exigences d'intégration POS — en fait un modèle de déploiement représentatif.

Étude de Cas 2 : Chaîne de Magasins Nationale — Alignement PCI DSS 4.0

Une chaîne de magasins de 200 points de vente a été confrontée aux exigences de conformité PCI DSS 4.0 qui imposaient un minimum de TLS 1.2 sur tous les réseaux adjacents à l'environnement de données des titulaires de carte (CDE). Leur WiFi invité, bien que techniquement séparé du CDE, partageait l'infrastructure physique avec les systèmes POS dans 40 magasins. La remédiation a impliqué le déploiement de matériel WiFi invité dédié dans les 40 magasins concernés, la mise en œuvre d'une isolation VLAN stricte avec des ACL de pare-feu validées par un QSA, et la migration du Captive Portal vers la plateforme de Purple avec une gestion des données alignée sur PCI DSS. Le déploiement Retail a réduit leur portée PCI DSS dans ces 40 emplacements et a éliminé une constatation qui était apparue dans trois rapports annuels QSA consécutifs. Le projet a généré un ROI mesurable : une réduction de la prime d'assurance cyber de 180 000 £ par an pour un coût de projet de 240 000 £, atteignant un retour sur investissement en 16 mois.

Dépannage et Atténuation des Risques

Fuite de VLAN : Le mode de défaillance le plus courant dans les déploiements WiFi invités est une mauvaise configuration du VLAN au niveau de la couche de commutation. Les symptômes incluent la capacité des appareils invités à 'pinger' des hôtes internes ou à accéder à des interfaces web internes. Diagnostic : exécutez une analyse réseau depuis un appareil du VLAN invité et vérifiez les réponses RFC 1918 en dehors du sous-réseau invité. Remédiation : examinez les configurations des ports trunk sur tous les commutateurs dans le chemin du point d'accès au pare-feu, et validez les ACL au niveau du pare-feu.

Contournement du Captive Portal : Les utilisateurs sophistiqués peuvent contourner les Captive Portals en utilisant le tunneling DNS ou en se connectant à un résolveur DNS ouvert connu avant que la redirection du portail ne se déclenche. Atténuez en bloquant tout DNS sortant (port 53 UDP/TCP) du VLAN invité, sauf vers votre résolveur désigné, et en mettant en œuvre la détection de Captive Portal basée sur DNS (RFC 8910).

Randomisation MAC et Lacunes Analytiques : Les appareils iOS et Android randomisent désormais les adresses MAC par SSID, rompant la continuité de session pour les utilisateurs non authentifiés. La bonne réponse n'est pas de tenter une dé-randomisation MAC (ce qui est techniquement difficile et juridiquement discutable) mais de concevoir votre Captive Portal pour inciter à la connexion authentifiée. Les sessions authentifiées fournissent une identité persistante qui survit aux changements d'adresse MAC.

Perte d'Enregistrements de Consentement : Si votre plateforme de Captive Portal ne maintient pas d'enregistrements de consentement immuables, vous n'avez aucune défense contre une demande d'accès du sujet ou une enquête réglementaire. Assurez-vous que votre plateforme exporte les enregistrements de consentement dans un format qui peut être conservé indépendamment de la plateforme elle-même — la plateforme de Purple fournit l'exportation JSON et CSV de tous les enregistrements de consentement avec des horodatages cryptographiques.

Notification de Violation par le Fournisseur : Votre accord de traitement des données (DPA) doit spécifier l'obligation du fournisseur de vous notifier une violation dans les 24 heures suivant sa découverte — vous donnant suffisamment de temps pour respecter votre propre délai de notification ICO de 72 heures. Si votre DPA actuel ne contient pas cette clause, il nécessite une renégociation immédiate.

ROI et Impact Commercial

L'analyse de rentabilisation pour l'investissement dans la sécurité des données WiFi invités repose sur deux axes : l'atténuation des risques et la génération de revenus.

Du côté des risques, les amendes GDPR peuvent atteindre 4 % du chiffre d'affaires annuel mondial ou 17,5 millions de livres sterling, le montant le plus élevé étant retenu. Pour un groupe hôtelier de taille moyenne avec un chiffre d'affaires de 50 millions de livres sterling, ce plafond est de 2 millions de livres sterling. Les primes d'assurance cyber pour les organisations dotées de contrôles de sécurité démontrables — WPA3, 802.1X, fournisseurs certifiés ISO 27001 — sont généralement 20 à 35 % inférieures à celles des organisations qui n'en ont pas. Le coût moyen d'une violation de données au Royaume-Uni en 2024 était de 3,4 millions de livres sterling, incluant l'enquête, la remédiation, la réponse réglementaire et les dommages à la réputation.

Du côté descôté revenus, une plateforme WiFi invité sécurisée et bien conçue est un moteur de données de première partie. Les établissements utilisant la plateforme WiFi Analytics de Purple signalent des taux de capture de consentement moyens de 85 à 92 %, générant des bases de données marketing opt-in qui génèrent des revenus mesurables grâce à des campagnes ciblées. Un hôtel de 500 chambres capturant 300 nouveaux contacts opt-in par jour construit une base de données de 100 000 contacts vérifiés en moins d'un an — un actif marketing avec une valeur à vie conservative de 500 000 £ à 1 million £.

L'investissement dans la sécurité n'est pas un centre de coûts. C'est le fondement qui rend l'actif de données légitime, défendable et commercialement exploitable. Les organisations des secteurs de la Santé , des Transports et des environnements du secteur public sont soumises à un examen réglementaire supplémentaire — le dossier d'investissement est encore plus solide lorsque des réglementations spécifiques au secteur (NIS2, DSPT, CAF) s'ajoutent aux obligations GDPR.

Pour plus de contexte sur la façon dont le WiFi invité s'intègre aux architectures plus larges de l'IoT et de l'intelligence de localisation, consultez le Guide complet de l'architecture de l'Internet des objets et le Système de positionnement intérieur : Guide UWB, BLE et WiFi .

Termes clés et définitions

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security standard, ratified in 2018, that replaces WPA2. WPA3-Personal uses Simultaneous Authentication of Equals (SAE) to eliminate offline dictionary attacks. WPA3-Enterprise adds 192-bit minimum security mode. Mandatory for Wi-Fi 6 (802.11ax) certification.

IT teams encounter this when specifying access point procurement or auditing existing deployments. Any access point that cannot support WPA3 should be flagged for replacement in the next hardware refresh cycle.

IEEE 802.1X

A port-based network access control standard that requires devices to authenticate before being granted network access. Works in conjunction with a RADIUS server and the EAP (Extensible Authentication Protocol) framework. Prevents unauthorised devices from connecting to the network.

Relevant for staff and management SSIDs where certificate-based or credential-based authentication is required. On guest networks, typically replaced by captive portal authentication, but 802.1X principles inform the overall access control architecture.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WiFi deployments, the RADIUS server validates credentials presented via 802.1X and returns access policies to the network controller.

IT teams deploy RADIUS servers (Microsoft NPS, FreeRADIUS, Cisco ISE) as the backend for 802.1X authentication. Cloud-managed network platforms often include hosted RADIUS services, reducing on-premises infrastructure requirements.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switching infrastructure. VLANs allow multiple isolated networks to share the same physical hardware while preventing traffic from crossing segment boundaries without explicit routing and firewall rules.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and IoT networks. VLAN misconfiguration is the most common cause of guest-to-corporate network leakage in venue deployments.

TLS 1.3 (Transport Layer Security 1.3)

The current version of the cryptographic protocol that secures data in transit over networks. TLS 1.3 removes support for weak cipher suites, reduces handshake latency, and provides forward secrecy by default. TLS 1.0 and 1.1 are deprecated; TLS 1.2 is acceptable but TLS 1.3 is preferred.

Relevant for all web-facing services including captive portals, analytics dashboards, and API endpoints. PCI DSS 4.0 (effective March 2024) requires TLS 1.2 minimum on all systems in or adjacent to the cardholder data environment.

AES-256 (Advanced Encryption Standard, 256-bit)

A symmetric encryption algorithm with a 256-bit key length, considered computationally infeasible to brute-force with current and near-future technology. The standard for encrypting data at rest in enterprise systems.

IT teams should verify that their WiFi analytics platform and any associated databases use AES-256 for data at rest. This is a standard requirement in ISO 27001 implementations and is specified in most enterprise security policies.

Captive Portal

A web page presented to users when they connect to a guest WiFi network, before full internet access is granted. Used to collect authentication credentials, display terms and conditions, gather consent for data processing, and redirect users to branded content.

The captive portal is both a security control and a compliance mechanism. It must enforce HTTPS, implement CSRF protection, version-control its terms and conditions, and record consent with timestamps. It is also the primary data collection touchpoint for guest WiFi analytics platforms.

Data Processing Agreement (DPA)

A legally binding contract required under GDPR Article 28 between a Data Controller (the venue operator) and a Data Processor (the WiFi platform vendor). It specifies the scope of processing, security obligations, breach notification timelines, sub-processor restrictions, and data deletion requirements.

Mandatory for any third-party vendor that processes personal data on your behalf. Absence of a DPA is itself a GDPR violation. IT teams should ensure a signed DPA is in place before any guest data flows to a third-party platform.

SAE (Simultaneous Authentication of Equals)

The handshake protocol used in WPA3-Personal, replacing the Pre-Shared Key (PSK) handshake of WPA2. SAE is resistant to offline dictionary attacks because it does not expose a capturable handshake that can be brute-forced after the fact.

IT teams should understand SAE as the core security improvement of WPA3 over WPA2. When evaluating access point hardware, SAE support is the key capability to verify for WPA3 compliance.

GDPR Article 7 Consent

The legal standard for valid consent under the General Data Protection Regulation. Consent must be freely given, specific, informed, and unambiguous. It must be as easy to withdraw as to give. Pre-ticked boxes and bundled consent are prohibited.

Directly applicable to guest WiFi captive portals where personal data is collected. The ICO has issued guidance specifically on WiFi consent, and venues must ensure their captive portal design meets the Article 7 standard.

Études de cas

A 450-room hotel group operating 12 UK properties is preparing for an ICO audit. Their current guest WiFi runs WPA2-TKIP, the captive portal has no version-controlled consent records, and at three properties the guest and POS VLANs share the same Layer 2 segment. What is the remediation priority order and what outcomes should they target?

Priority 1 (immediate, Week 1): Disable TKIP on all access points and enforce WPA2-AES as the minimum. This eliminates the most critical encryption vulnerability without requiring hardware replacement. Priority 2 (Week 1–2): Physically or logically separate guest and POS VLANs at the three affected properties. This is a PCI DSS requirement and limits breach blast radius. Configure explicit deny ACLs at the firewall between VLAN segments. Priority 3 (Weeks 2–6): Deploy a compliant captive portal platform (such as Purple) that provides version-controlled consent records with cryptographic timestamps. Migrate all 12 properties to a unified consent management system. Priority 4 (Weeks 4–8): Upgrade access points that support WPA3 to WPA3 Transition Mode. Commission a penetration test to validate VLAN isolation. Target outcomes: 90%+ consent capture rate, zero VLAN leakage findings in pen test, full consent record audit trail available for ICO review.

A 200-store retail chain is preparing for PCI DSS 4.0 assessment. At 40 stores, guest WiFi shares physical switching infrastructure with POS systems. The QSA has flagged this as a scope expansion risk. What is the correct architectural response?

The correct response is network segmentation that removes guest WiFi from PCI DSS scope entirely. Deploy dedicated access points for guest WiFi at the 40 affected stores, connected to a separate switch or switch port group with no trunk connectivity to the POS VLAN. Configure firewall ACLs to explicitly deny any routing between the guest VLAN (e.g., 10.10.10.0/24) and the CDE VLAN (e.g., 10.20.20.0/24). Validate isolation with a network scan from a guest device — no CDE hosts should be reachable. Document the segmentation architecture in a network diagram and present it to the QSA as evidence of scope reduction. Additionally, migrate the captive portal to a PCI DSS-aligned platform that does not process cardholder data and maintains its own security certification.

A conference centre operator discovers that a third-party WiFi vendor they have been using for three years does not have a Data Processing Agreement in place and cannot demonstrate ISO 27001 certification. A data subject access request has just been received. What are the immediate obligations and remediation steps?

Immediate obligations: (1) Respond to the DSAR within 30 days — this is a legal obligation regardless of the vendor situation. Request a full data export from the vendor covering all data held on the requesting individual. (2) Assess whether the absence of a DPA constitutes a reportable breach — if personal data has been processed without a lawful basis or adequate safeguards, this may require ICO notification within 72 hours. (3) Engage legal counsel to assess liability exposure. Remediation steps: (1) Issue a DPA to the vendor immediately and require execution within 5 business days. (2) Request the vendor's security certifications and conduct an emergency security questionnaire. (3) If the vendor cannot demonstrate adequate security measures, initiate a procurement process for a compliant replacement platform. (4) Document all remediation steps for the ICO record. (5) Appoint a DPO if not already in place and update the ROPA to reflect the corrected processing basis.

Analyse de scénario

Q1. Your organisation operates a 300-seat conference centre. A security consultant has flagged that your guest WiFi captive portal is served over HTTP, not HTTPS. The venue manager argues that 'it's just a login page, not a payment page.' How do you respond, and what is the remediation?

💡 Astuce :Consider what data is transmitted at the captive portal and what regulatory obligations apply, independent of whether payment data is involved.

Afficher l'approche recommandée

The venue manager's argument conflates PCI DSS scope (which is payment-specific) with GDPR obligations (which apply to all personal data). A captive portal served over HTTP transmits credentials, email addresses, and consent records in plaintext — any attacker on the same network segment can intercept this data via a passive sniff. This is a GDPR data security failure under Article 32, which requires 'appropriate technical measures' to protect personal data. Remediation: (1) Obtain and install a TLS certificate on the captive portal server — Let's Encrypt provides free certificates for public-facing services. (2) Configure HTTPS redirect for all HTTP requests to the portal. (3) Implement HSTS (HTTP Strict Transport Security) headers to prevent downgrade attacks. (4) Validate the configuration using SSL Labs. This is a low-cost, high-impact remediation that should be completed within 48 hours.

Q2. You are the IT Director of a retail chain preparing for a PCI DSS 4.0 assessment. Your QSA has indicated that your guest WiFi network, which shares switching infrastructure with your POS systems at 60 stores, will expand your PCI DSS scope unless you can demonstrate adequate segmentation. What evidence do you need to produce, and what is the minimum viable architecture?

💡 Astuce :PCI DSS scope is determined by network connectivity, not just logical configuration. The QSA needs to verify that a compromise of the guest network cannot reach the CDE.

Afficher l'approche recommandée

The minimum viable architecture requires: (1) Dedicated VLANs for guest WiFi (e.g., VLAN 10) and POS/CDE (e.g., VLAN 20) with no trunk connectivity between them except through a firewall. (2) Firewall ACLs that explicitly deny all traffic from VLAN 10 to VLAN 20, with logging enabled. (3) Validation via network scan from a guest VLAN device — no CDE hosts should be reachable. Evidence to produce for the QSA: (a) Network topology diagram showing VLAN assignments and firewall placement, (b) Firewall ruleset showing explicit deny rules, (c) Network scan results from the guest VLAN confirming no CDE hosts are reachable, (d) Switch configuration showing VLAN assignments and trunk port configurations. If the shared switching infrastructure cannot support adequate VLAN isolation (e.g., unmanaged switches), physical separation with dedicated guest WiFi access points connected to a separate switch is required.

Q3. A data subject contacts your venue claiming they never consented to receive marketing emails, despite being on your guest WiFi marketing list. Your current captive portal platform cannot produce a consent record for this individual. What are your obligations, and how do you prevent this situation in future deployments?

💡 Astuce :Consider both the immediate DSAR obligation and the systemic platform capability gap this reveals.

Afficher l'approche recommandée

Immediate obligations: (1) Acknowledge the DSAR within 5 working days and respond within 30 calendar days. (2) Cease marketing communications to this individual immediately — the burden of proof for consent lies with the controller, not the data subject. If you cannot produce a consent record, you must treat the processing as unlawful. (3) Assess whether the inability to produce consent records for any individual constitutes a systemic failure requiring ICO notification. (4) Remove the individual from all marketing lists and document the action. Systemic remediation: (1) Replace or upgrade the captive portal platform with one that provides immutable, timestamped, version-controlled consent records — Purple's platform provides this as a standard capability. (2) Conduct a retrospective audit of your marketing database to identify any contacts for whom consent records cannot be produced, and remove them. (3) Update your ROPA to reflect the corrected consent basis. (4) Implement a consent record export test as part of your quarterly compliance review. The inability to produce consent records is one of the most common ICO enforcement triggers and is entirely preventable with the right platform.