So schützen Sie Kundendaten, die über WiFi gesammelt werden

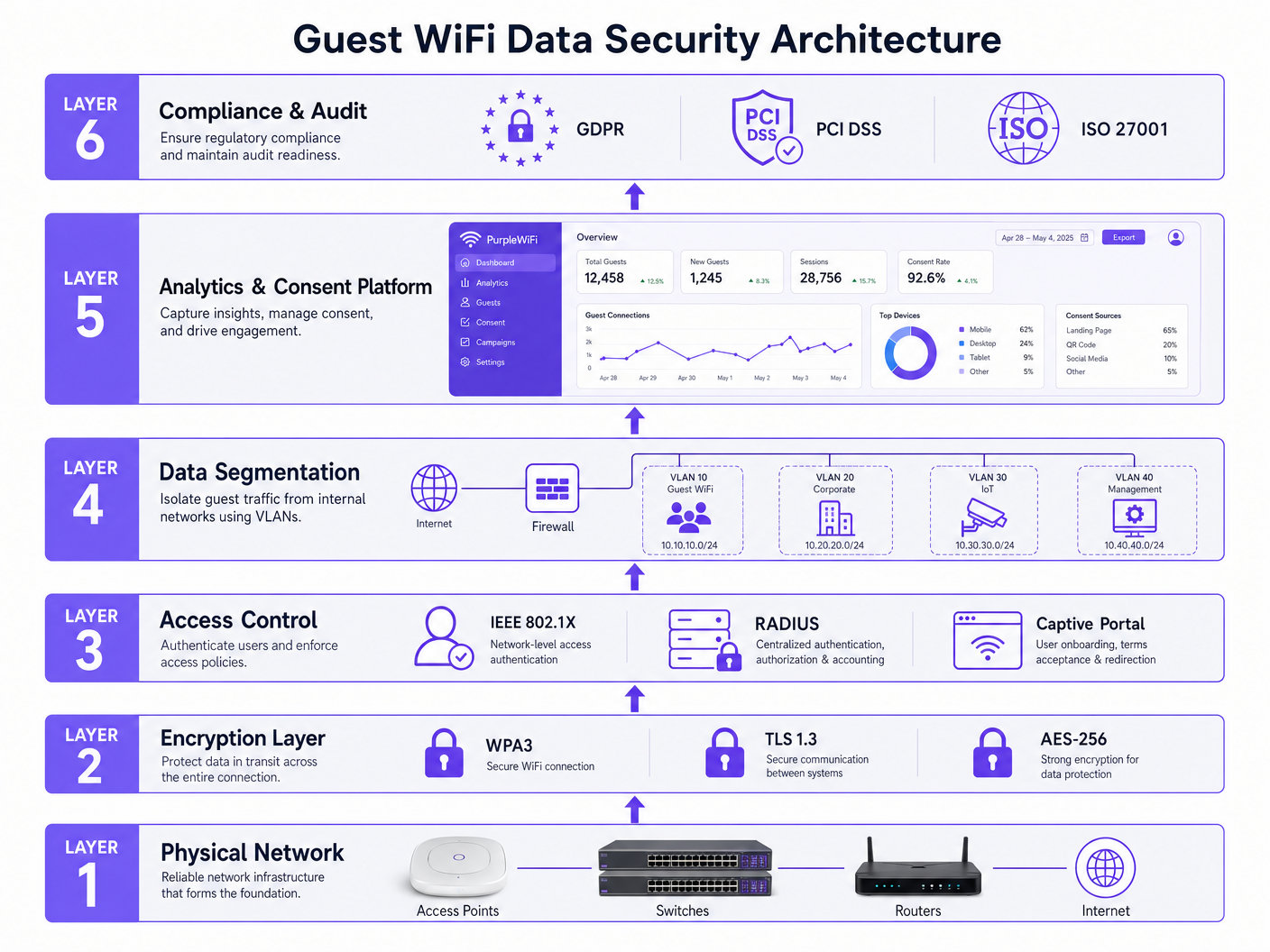

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb eine definitive technische Referenz zum Schutz von Kundendaten, die über Gast-WiFi-Implementierungen gesammelt werden. Er deckt den gesamten Sicherheits-Stack ab – von der WPA3-Verschlüsselung und IEEE 802.1X-Zugriffskontrolle bis hin zu GDPR-konformen Zustimmungsabläufen, Anbieter-Due-Diligence und Meldepflichten bei Datenschutzverletzungen. Organisationen, die im Gastgewerbe, Einzelhandel, bei Veranstaltungen und im öffentlichen Sektor tätig sind, finden hier umsetzbare Implementierungsanleitungen, Fallstudien aus der Praxis und messbare Risikominderungsrahmen, die in diesem Quartal umgesetzt werden können.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung

- Technischer Einblick

- Die Datenoberfläche: Was Gast-WiFi tatsächlich sammelt

- Schicht 1: Verschlüsselungsarchitektur

- Schicht 2: Zugriffskontrolle und Authentifizierung

- Schicht 3: Netzwerksegmentierung

- Ebene 4: Einwilligung und Daten-Governance

- Implementierungsleitfaden

- Phase 1: Infrastrukturbewertung (Wochen 1–2)

- Phase 2: Verschlüsselungs-Upgrade (Wochen 2–4)

- Phase 3: Bereitstellung der Zugangskontrolle (Wochen 3–6)

- Phase 4: Validierung der VLAN-Segmentierung (Wochen 4–6)

- Phase 5: Einwilligungsfluss und Daten-Governance (Wochen 5–8)

- Phase 6: Planung der Reaktion auf Vorfälle (Wochen 7–10)

- Best Practices

- Praxisbeispiele

- Fallstudie 1: Hotelgruppe mit 450 Zimmern – Überarbeitung der GDPR-Konformität

- Fallstudie 2: Nationale Einzelhandelskette – PCI DSS 4.0-Ausrichtung

- Fehlerbehebung und Risikominderung

- ROI und Geschäftsauswirkungen

Zusammenfassung

Jede Gast-WiFi-Verbindung ist eine Datentransaktion. Wenn sich ein Besucher an Ihrem Captive Portal authentifiziert – sei es in einer Hotellobby, einem Flagship-Store oder einem Konferenzzentrum – tauscht er persönliche Daten gegen Netzwerkzugang aus. Dieser Austausch schafft rechtliche Verpflichtungen, technische Verantwortlichkeiten und Reputationsrisiken, die mit der gleichen Sorgfalt wie jedes andere Unternehmensdaten-Asset verwaltet werden müssen.

Die Bedrohungslandschaft ist nicht abstrakt. Fehlkonfigurierte Access Points, unverschlüsselte Daten während der Übertragung und unzureichende Anbieterverträge haben zu GDPR-Bußgeldern in Millionenhöhe und Sammelklagen geführt. Das UK Information Commissioner's Office verhängte allein im Jahr 2023 Bußgelder in Höhe von 42,5 Millionen Pfund, wobei Datenverarbeitungsfehler die Ursache der meisten Fälle waren.

Dieser Leitfaden behandelt, wie Kundendaten über den gesamten Lebenszyklus des Gast-WiFi geschützt werden können: vom Moment, in dem ein Gerät Ihr Netzwerk abtastet, bis zur langfristigen Datenaufbewahrung und eventuellen Löschung. Er ordnet technische Kontrollen Compliance-Verpflichtungen zu, bietet anbieterneutrale Architekturempfehlungen und zeigt, wie Plattformen wie die Guest WiFi -Lösung von Purple Sicherheit und Einwilligungsmanagement direkt in das Gasterlebnis integrieren. Ob Sie ein Sicherheitsaudit durchführen, eine neue Implementierung planen oder auf eine Risikoüberprüfung auf Vorstandsebene reagieren, diese Referenz bietet Ihnen den Handlungsrahmen.

Technischer Einblick

Die Datenoberfläche: Was Gast-WiFi tatsächlich sammelt

Bevor Sie Kontrollen entwerfen, müssen Sie verstehen, welche Daten im Spiel sind. Eine typische Guest WiFi -Implementierung erfasst mehrere Informationskategorien, von denen jede unterschiedliche Risikoprofile und regulatorische Auswirkungen mit sich bringt.

| Datenkategorie | Beispiele | Regulatorische Klassifizierung |

|---|---|---|

| Identitätsdaten | E-Mail-Adresse, Name, Telefonnummer | Personenbezogene Daten (GDPR Art. 4) |

| Geräte-Identifikatoren | MAC address, device type, OS version | Personenbezogene Daten (nach Breyer-Urteil) |

| Verhaltensdaten | Verweildauer, Besuchshäufigkeit, Zonenpräsenz | Personenbezogene Daten, wenn mit Identität verknüpft |

| Netzwerk-Metadaten | Verbindungszeitstempel, Bandbreitennutzung, AP-Zuordnung | Potenziell personenbezogen bei Aggregation |

| Einwilligungsnachweise | Zeitstempel, Version der akzeptierten AGB, Marketing-Opt-in | Obligatorische Aufbewahrung zur Compliance |

Die MAC-Adressen-Randomisierung, die jetzt standardmäßig auf iOS 14+ und Android 10+ aktiviert ist, hat die Tracking-Landschaft verändert. Eine persistente Identität hängt nun von authentifizierten Sitzungen ab – E-Mail-Logins, soziale Authentifizierung oder die Integration von Treueprogrammen – und nicht mehr von passivem Geräte-Fingerprinting. Dies unterstreicht die Bedeutung eines gut gestalteten Captive Portal, das zum Login anregt.

Schicht 1: Verschlüsselungsarchitektur

WPA3 (Wi-Fi Protected Access 3) ist die nicht verhandelbare Grundlage für jede neue Implementierung. Von der Wi-Fi Alliance im Jahr 2018 ratifiziert und jetzt obligatorisch für die Wi-Fi 6 (802.11ax)-Zertifizierung, behebt WPA3 die grundlegenden Schwächen von WPA2-Personal: Es ersetzt den Vier-Wege-Handshake durch Simultaneous Authentication of Equals (SAE) und eliminiert Offline-Wörterbuchangriffe gegen abgefangene Handshakes. WPA3-Enterprise fügt einen 192-Bit-Mindestsicherheitsmodus hinzu, der den CNSA Suite-Anforderungen für Hochsicherheitsumgebungen entspricht.

Für Veranstaltungsorte, die ältere Hardware nicht sofort ersetzen können, ist WPA2 mit AES-CCMP (nicht TKIP) die minimal akzeptable Konfiguration. TKIP wurde in 802.11-2012 als veraltet eingestuft und muss deaktiviert werden.

Daten, die über den Access Point hinaus übertragen werden, müssen durch TLS 1.3 geschützt sein. Dies gilt für alle API-Aufrufe zwischen dem Captive Portal und dem Analyse-Backend, alle Datensynchronisationen zwischen lokalen Controllern und Cloud-Plattformen sowie alle administrativen Schnittstellen. TLS 1.2 ist als Fallback akzeptabel, wenn 1.3 nicht unterstützt wird, aber TLS 1.0 und 1.1 müssen deaktiviert werden – eine Anforderung, die seit März 2024 von PCI DSS 4.0 durchgesetzt wird.

Ruhende Daten – ob in einer Cloud-Analyseplattform oder einer lokalen Datenbank – müssen die AES-256-Verschlüsselung verwenden. Dies gilt für den gesamten Datenspeicher, nicht nur für sensible Felder. Die Spaltenverschlüsselung für hochsensible Felder (E-Mail, Telefon) bietet eine zusätzliche Schutzschicht gegen SQL-Injection und Insider-Bedrohungen.

Schicht 2: Zugriffskontrolle und Authentifizierung

IEEE 802.1X ist der portbasierte Netzwerkzugriffskontrollstandard, der die Unternehmens-WiFi-Authentifizierung untermauert. Im Kontext eines Gast-WiFi wird 802.1X typischerweise in Verbindung mit einem RADIUS-Server (Remote Authentication Dial-In User Service) eingesetzt, um Benutzer vor der Gewährung des Netzwerkzugangs zu authentifizieren. Das EAP (Extensible Authentication Protocol)-Framework innerhalb von 802.1X unterstützt mehrere Authentifizierungsmethoden: EAP-TLS (zertifikatbasiert, höchste Sicherheit), EAP-TTLS und PEAP sind die häufigsten in Unternehmensimplementierungen.

Für Gastnetzwerke, bei denen die Zertifikatsverteilung unpraktisch ist, bleibt das Captive Portal-Modell Standard. Das Captive Portal muss jedoch als Sicherheitsgrenze behandelt werden, nicht nur als Marketing-Berührungspunkt. Zu den Hauptanforderungen gehören die HTTPS-Erzwingung auf der Splash-Seite (HTTP Strict Transport Security-Header), CSRF-Schutz bei Formularübermittlungen, Ratenbegrenzung bei Authentifizierungsversuchen und der Ablauf von Sitzungstoken, die an die Netzwerksitzung des Gastes angepasst sind.

Die rollenbasierte Zugriffskontrolle (RBAC) muss den administrativen Zugriff auf die WiFi-Managementplattform regeln. Das Prinzip der geringsten Rechte gilt: Das Personal des Veranstaltungsortes sollte keinen Zugriff auf Rohdatenexporte haben; nur bestimmte Datenverantwortliche sollten in der Lage sein, Massendatenoperationen einzuleiten. Alle administrativen Aktionen müssen mit unveränderlichen Audit-Trails protokolliert werden.

Schicht 3: Netzwerksegmentierung

Der Gastverkehr muss von internen Netzwerken mithilfe von VLANs (Virtual Local Area Networks). Dies ist eine grundlegende Kontrolle, die die laterale Bewegung im Falle einer Kompromittierung begrenzt. Eine gut konzipierte Segmentierungsarchitektur für einen Mehrzweckstandort implementiert typischerweise mindestens vier VLANs:

- VLAN 10 — Guest WiFi: Nur Internetzugang, kein internes Routing, DNS-Filterung aktiviert

- VLAN 20 — Corporate/Staff: Interner Systemzugriff, vollständiger Sicherheits-Stack

- VLAN 30 — IoT/OT: Gebäudemanagement, CCTV, Zugangskontrolle — isoliert von Gästen und Unternehmen

- VLAN 40 — Management: Netzwerk-Infrastruktur-Management, streng zugriffsgesteuert

Firewall-Regeln müssen jegliches Routing zwischen VLAN 10 und den VLANs 20, 30 und 40 explizit verweigern. Die Egress-Filterung im Guest VLAN sollte RFC 1918 Adressbereiche blockieren, um zu verhindern, dass Gastgeräte interne Subnetze sondieren. DNS-over-HTTPS (DoH) oder DNS-over-TLS (DoT) im Guest VLAN verhindert DNS-basierte Datenexfiltration und bietet Funktionen zur Inhaltsfilterung.

Ebene 4: Einwilligung und Daten-Governance

Der captive portal ist der Punkt, an dem technische Architektur auf rechtliche Verpflichtungen trifft. Gemäß GDPR Artikel 7 muss die Einwilligung freiwillig, spezifisch, informiert und unmissverständlich erteilt werden. Vorab angekreuzte Kästchen sind verboten. Die Bündelung von WiFi-Zugang mit Marketing-Einwilligung ist ein Graubereich, den das ICO geprüft hat – die sicherere Position ist, beides zu trennen, den WiFi-Zugang als primären Dienst und Marketingkommunikation als optionales, klar getrenntes Opt-in anzubieten.

Die WiFi Analytics -Plattform von Purple bietet eine Schicht für das Einwilligungsmanagement, die den genauen Zeitstempel, die IP-Adresse und die Version der von jedem Benutzer akzeptierten Geschäftsbedingungen aufzeichnet. Dieser Einwilligungsdatensatz ist selbst ein Datenwert, der für die Dauer jeder potenziellen rechtlichen Anfechtung aufbewahrt werden muss – typischerweise sechs Jahre gemäß den britischen Verjährungsfristen.

Die Datenminimierung (GDPR Artikel 5(1)(c)) erfordert, dass Sie nur die Daten sammeln, die für den angegebenen Zweck notwendig sind. Wenn Ihr angegebener Zweck die Verwaltung des Netzwerkzugangs ist, benötigen Sie kein Geburtsdatum. Wenn Ihr angegebener Zweck personalisiertes Marketing umfasst, benötigen Sie eine explizite Einwilligung für diesen spezifischen Zweck, und die gesammelten Daten müssen dazu verhältnismäßig sein. Eine detaillierte Aufschlüsselung der rechtmäßigen Erfassungsrahmen finden Sie im Leitfaden So sammeln Sie Erstanbieterdaten über WiFi .

Implementierungsleitfaden

Phase 1: Infrastrukturbewertung (Wochen 1–2)

Beginnen Sie mit einer vollständigen Prüfung Ihrer bestehenden Access Point-Infrastruktur. Dokumentieren Sie die Firmware-Version, das WPA-Support-Level und die VLAN-Fähigkeit jedes Geräts. Identifizieren Sie alle Access Points, die WPA2-TKIP ausführen oder ohne VLAN-Unterstützung betrieben werden – dies sind sofortige Prioritäten für die Behebung. Überprüfen Sie gleichzeitig Ihre Netzwerktopologie, um zu bestätigen, dass Gast- und Unternehmensverkehr auf der Switching-Ebene physisch oder logisch getrennt ist und nicht nur auf der Controller-Ebene.

Phase 2: Verschlüsselungs-Upgrade (Wochen 2–4)

Stellen Sie WPA3-Personal (SAE) auf allen Guest SSIDs bereit, wo die Hardware dies unterstützt. Für gemischte Umgebungen aktivieren Sie den WPA3 Transition Mode, um die Abwärtskompatibilität mit WPA2-Clients während des Migrationsfensters zu gewährleisten. Aktualisieren Sie die TLS-Konfigurationen auf allen webseitigen Diensten, um TLS 1.3 als bevorzugt und TLS 1.2 als Fallback zu erzwingen. Deaktivieren Sie TLS 1.0, 1.1 und alle RC4-Cipher-Suites. Validieren Sie die Konfigurationen mit Tools wie SSL Labs oder testssl.sh.

Phase 3: Bereitstellung der Zugangskontrolle (Wochen 3–6)

Stellen Sie Ihre RADIUS-Infrastruktur bereit oder validieren Sie diese. Für Cloud-verwaltete Netzwerke bieten die meisten Enterprise-Controller (Cisco Meraki, Aruba Central, Juniper Mist) integrierte RADIUS-Proxy-Dienste. Konfigurieren Sie 802.1X auf Staff- und Management SSIDs. Für die Guest SSID konfigurieren Sie den captive portal mit HTTPS-Erzwingung, Session-Timeouts und Ratenbegrenzung. Integrieren Sie den captive portal in Ihre Analyseplattform – die Guest WiFi -Plattform von Purple bietet vorgefertigte Integrationen mit großen Controller-Anbietern, wodurch der Aufwand für kundenspezifische Entwicklungen entfällt.

Phase 4: Validierung der VLAN-Segmentierung (Wochen 4–6)

Validieren Sie die VLAN-Isolation mithilfe von Penetrationstests. Bestätigen Sie von einem Guest VLAN-Gerät aus, dass Sie keine RFC 1918-Adresse außerhalb des Gast-Subnetzes erreichen können. Validieren Sie, dass DNS-Abfragen korrekt aufgelöst werden und dass DoH oder DoT erzwungen wird. Testen Sie Firewall-Regeln, indem Sie versuchen, Verbindungen von VLAN 10 zu VLAN 20 zu initiieren – alle solchen Versuche sollten protokolliert und blockiert werden.

Phase 5: Einwilligungsfluss und Daten-Governance (Wochen 5–8)

Überprüfen Sie Ihren captive portal-Einwilligungsfluss anhand der ICO-Einwilligungsrichtlinien. Stellen Sie sicher, dass die Datenschutzerklärung zugänglich, in einfacher Sprache verfasst und versionskontrolliert ist. Implementieren Sie Datenaufbewahrungsrichtlinien in Ihrer Analyseplattform – die Plattform von Purple unterstützt konfigurierbare Aufbewahrungsfristen mit automatischer Anonymisierung bei Ablauf. Ernennen oder bestätigen Sie Ihren Datenschutzbeauftragten, wenn Ihre Organisation die GDPR-Schwelle erreicht, und registrieren Sie Ihre Verarbeitungstätigkeiten in Ihrem Verzeichnis der Verarbeitungstätigkeiten (ROPA).

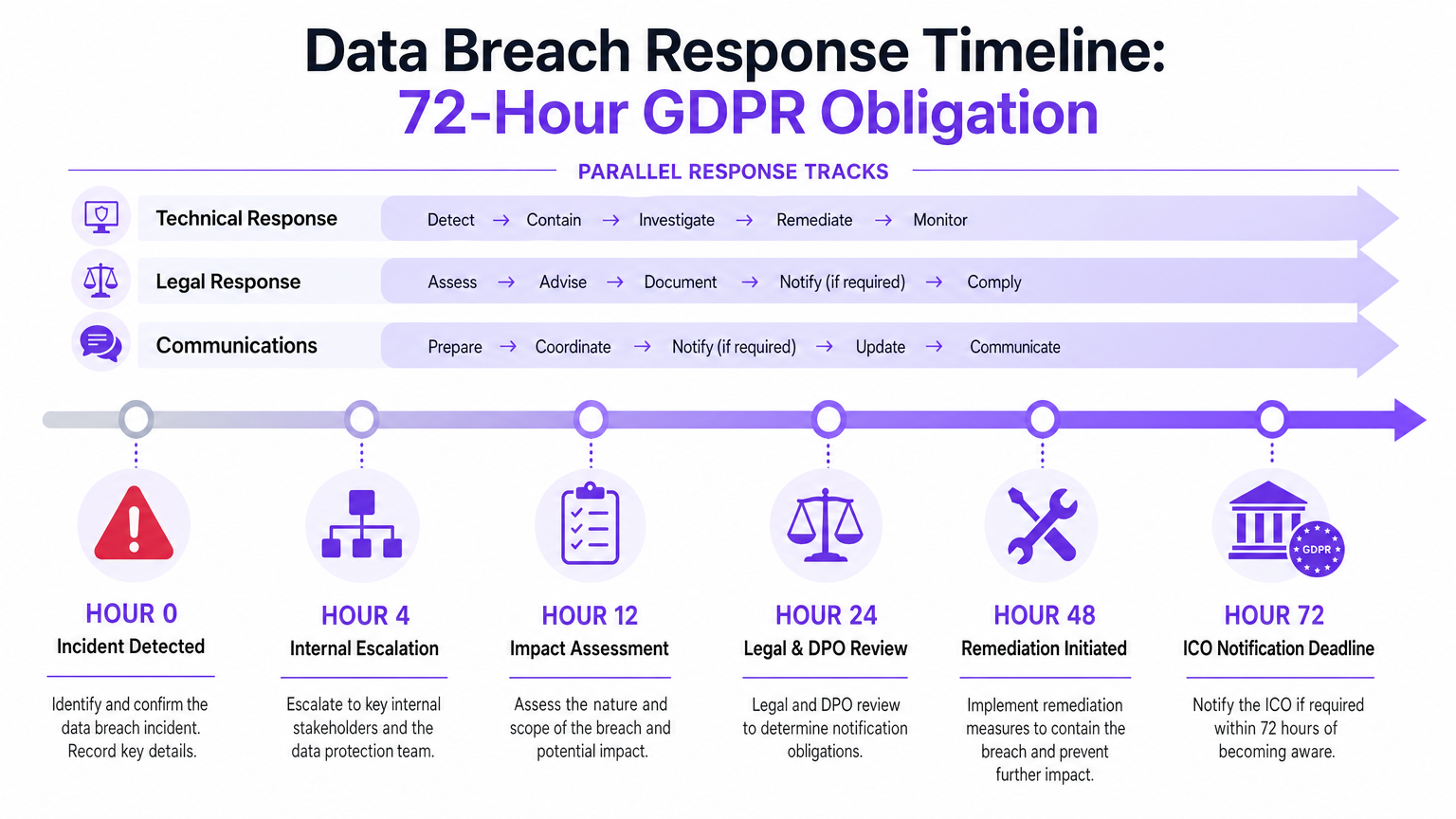

Phase 6: Planung der Reaktion auf Vorfälle (Wochen 7–10)

Dokumentieren Sie Ihr Verfahren zur Reaktion auf Datenschutzverletzungen. Weisen Sie Rollen zu: wer erkennt, wer eindämmt, wer benachrichtigt. Testen Sie das Verfahren mit einer Tabletop-Übung. Stellen Sie sicher, dass Ihr Datenschutzbeauftragter direkten Zugriff auf die Audit-Protokolle der Analyseplattform hat und einen vollständigen Bericht über den Datenzugriff innerhalb der 30-tägigen GDPR-Frist exportieren kann.

Best Practices

Verschlüsselungsstandards: Implementieren Sie WPA3-SAE auf allen Guest SSIDs. Erzwingen Sie TLS 1.3 für alle Daten während der Übertragung. Verwenden Sie AES-256 für alle ruhenden Daten. Dies sind keine Wunschziele – sie sind die von Regulierungsbehörden und Auditoren im Jahr 2025 erwartete Basislinie.

Zero-Trust-Haltung in Gastnetzwerken: Behandeln Sie jedes Gastgerät als nicht vertrauenswürdig, unabhängig vom Authentifizierungsstatus. Wenden Sie standardmäßig DNS-Filterung, Bandbreitenbegrenzung und Egress-Kontrollen an. Gewähren Sie Gastgeräten kein implizites Vertrauen aufgrund des Netzwerkstandorts.

Anbieter-Due-Diligence: Jede Drittanbieterplattform, die Gastdaten in Ihrem Namen verarbeitet, ist ein Datenverarbeiter undder GDPR. Sie müssen über einen Datenverarbeitungsvertrag (DPA) verfügen. Überprüfen Sie die ISO 27001-Zertifizierung, führen Sie jährliche Sicherheitsfragebögen durch und überprüfen Sie die Listen der Unterauftragsverarbeiter. Purple ist ISO 27001-zertifiziert und bietet einen Standard-DPA als Teil seines Unternehmensvertrags.

Datenminimierung und -aufbewahrung: Sammeln Sie nur das Nötigste. Legen Sie automatisierte Aufbewahrungsfristen fest – 90 Tage für Roh-Sitzungsprotokolle, 24 Monate für aggregierte Analysen, unbegrenzt für Einwilligungsdatensätze. Anonymisieren Sie Daten, anstatt sie zu löschen, wenn der analytische Wert erhalten bleibt.

Regelmäßige Penetrationstests: Beauftragen Sie jährliche Penetrationstests Ihrer Gast-WiFi-Umgebung bei einem CREST-akkreditierten Anbieter. Führen Sie VLAN-Breakout-Tests, Versuche zum Umgehen des Captive Portal und API-Sicherheitstests Ihrer Analyseplattform-Integrationen durch.

Mitarbeiterschulung: Die ausgeklügeltsten technischen Kontrollen können untergraben werden, wenn ein Mitarbeiter ein nicht verwaltetes Gerät an einen Unternehmens-Switch-Port anschließt. Jährliche Schulungen zum Sicherheitsbewusstsein mit spezifischen Modulen zum Gastnetzwerkmanagement sind eine PCI DSS-Anforderung und eine GDPR-Best Practice.

Praxisbeispiele

Fallstudie 1: Hotelgruppe mit 450 Zimmern – Überarbeitung der GDPR-Konformität

Eine britische Hotelgruppe mit 12 Objekten stellte bei einem Pre-ICO-Audit erhebliche Mängel fest: Das Gast-WiFi lief mit WPA2-TKIP, das Captive Portal hatte keine versionskontrollierten Einwilligungsdatensätze, und Gast- und POS-VLANs befanden sich in drei Objekten auf demselben Layer-2-Segment. Das über 14 Wochen abgeschlossene Sanierungsprogramm umfasste Firmware-Upgrades der Access Points zur Aktivierung des WPA3 Transition Mode, die Bereitstellung der Guest WiFi -Plattform von Purple zum Ersatz einer älteren Captive Portal-Lösung und eine vollständige VLAN-Neuarchitektur in allen 12 Objekten. Nach der Bereitstellung erreichte die Gruppe eine Einwilligungsrate von 94 % (gegenüber 61 % zuvor), reduzierte ihren Datenpannen-Risikowert in ihrer Cyberversicherungsbewertung um 67 % und bestand das ICO-Audit ohne Nachbesserungsauflagen. Die spezifische Herausforderung des Hospitality -Sektors – hohe Gäste-Fluktuation, vielfältige Gerätetypen und POS-Integrationsanforderungen – macht dies zu einem repräsentativen Bereitstellungsmodell.

Fallstudie 2: Nationale Einzelhandelskette – PCI DSS 4.0-Ausrichtung

Eine Einzelhandelskette mit 200 Filialen sah sich mit PCI DSS 4.0-Konformitätsanforderungen konfrontiert, die mindestens TLS 1.2 auf allen an die Karteninhaberdatenumgebung (CDE) angrenzenden Netzwerken vorschrieben. Ihr Gast-WiFi, obwohl technisch vom CDE getrennt, teilte sich in 40 Filialen die physische Infrastruktur mit POS-Systemen. Die Sanierung umfasste die Bereitstellung dedizierter Gast-WiFi-Hardware in den 40 betroffenen Filialen, die Implementierung einer strikten VLAN-Isolation mit von einem QSA validierten Firewall-ACLs und die Migration des Captive Portal auf die Purple-Plattform mit PCI DSS-konformer Datenverarbeitung. Die Retail -Bereitstellung reduzierte ihren PCI DSS-Umfang an diesen 40 Standorten und eliminierte eine Feststellung, die in drei aufeinanderfolgenden jährlichen QSA-Berichten aufgetaucht war. Das Projekt lieferte einen messbaren ROI: eine Reduzierung der Cyberversicherungsprämie um 180.000 £ pro Jahr bei Projektkosten von 240.000 £, wodurch sich die Amortisation in 16 Monaten ergab.

Fehlerbehebung und Risikominderung

VLAN-Leckage: Der häufigste Fehler bei Gast-WiFi-Bereitstellungen ist eine VLAN-Fehlkonfiguration auf der Switching-Ebene. Symptome sind, dass Gastgeräte interne Hosts anpingen oder auf interne Weboberflächen zugreifen können. Diagnose: Führen Sie einen Netzwerk-Scan von einem Gast-VLAN-Gerät aus durch und suchen Sie nach RFC 1918-Antworten außerhalb des Gast-Subnetzes. Abhilfe: Überprüfen Sie die Trunk-Port-Konfigurationen auf allen Switches im Pfad vom Access Point zur Firewall und validieren Sie die ACLs an der Firewall.

Captive Portal-Umgehung: Versierte Benutzer können Captive Portals mittels DNS-Tunneling umgehen oder indem sie sich mit einem bekannten offenen DNS-Resolver verbinden, bevor die Portal-Weiterleitung ausgelöst wird. Mindern Sie dies, indem Sie alle ausgehenden DNS-Anfragen (Port 53 UDP/TCP) vom Gast-VLAN blockieren, außer zu Ihrem designierten Resolver, und indem Sie eine DNS-basierte Captive Portal-Erkennung (RFC 8910) implementieren.

MAC-Randomisierung und Analyselücken: iOS- und Android-Geräte randomisieren jetzt MAC-Adressen pro SSID, was die Sitzungskontinuität für nicht authentifizierte Benutzer unterbricht. Die richtige Reaktion ist nicht der Versuch einer MAC-De-Randomisierung (was technisch schwierig und rechtlich fragwürdig ist), sondern die Gestaltung Ihres Captive Portal, um eine authentifizierte Anmeldung zu fördern. Authentifizierte Sitzungen bieten eine persistente Identität, die MAC-Änderungen überdauert.

Verlust von Einwilligungsdatensätzen: Wenn Ihre Captive Portal-Plattform keine unveränderlichen Einwilligungsdatensätze pflegt, haben Sie keine Verteidigung gegen eine Anfrage auf Auskunft oder eine behördliche Untersuchung. Stellen Sie sicher, dass Ihre Plattform Einwilligungsdatensätze in einem Format exportiert, das unabhängig von der Plattform selbst aufbewahrt werden kann – die Plattform von Purple bietet JSON- und CSV-Export aller Einwilligungsdatensätze mit kryptografischen Zeitstempeln.

Benachrichtigung über Anbieter-Datenpannen: Ihr Datenverarbeitungsvertrag muss die Verpflichtung des Anbieters festlegen, Sie innerhalb von 24 Stunden nach Entdeckung einer Datenpanne zu benachrichtigen – dies gibt Ihnen ausreichend Zeit, Ihre eigene 72-Stunden-ICO-Benachrichtigungsfrist einzuhalten. Wenn Ihr aktueller DPA diese Klausel nicht enthält, ist eine sofortige Neuverhandlung erforderlich.

ROI und Geschäftsauswirkungen

Die Geschäftsgrundlage für Investitionen in die Datensicherheit von Gast-WiFi basiert auf zwei Achsen: Risikominderung und Umsatzförderung.

Auf der Risikoseite können GDPR-Bußgelder 4 % des weltweiten Jahresumsatzes oder 17,5 Millionen £ erreichen, je nachdem, welcher Betrag höher ist. Für eine Hotelgruppe im mittleren Marktsegment mit 50 Millionen £ Umsatz liegt diese Obergrenze bei 2 Millionen £. Cyberversicherungsprämien für Organisationen mit nachweisbaren Sicherheitskontrollen – WPA3, 802.1X, ISO 27001-zertifizierte Anbieter – sind typischerweise 20–35 % niedriger als für solche ohne. Die durchschnittlichen Kosten einer Datenpanne im Vereinigten Königreich im Jahr 2024 betrugen 3,4 Millionen £, einschließlich Untersuchung, Behebung, behördlicher Reaktion und Reputationsschaden.

Auf derEinnahmenseite ist eine sichere und gut konzipierte Gäste-WiFi-Plattform eine First-Party-Daten-Engine. Einrichtungen, die die WiFi Analytics -Plattform von Purple nutzen, melden durchschnittliche Zustimmungsraten von 85–92 %, wodurch Marketingdatenbanken mit Opt-in-Kontakten generiert werden, die durch gezielte Kampagnen messbare Einnahmen erzielen. Ein Hotel mit 500 Zimmern, das täglich 300 neue Opt-in-Kontakte erfasst, baut in weniger als einem Jahr eine Datenbank mit 100.000 verifizierten Kontakten auf – ein Marketing-Asset mit einem konservativen Lifetime Value von 500.000 £ bis 1 Million £.

Die Sicherheitsinvestition ist kein Kostenfaktor. Sie ist die Grundlage, die das Daten-Asset legitim, verteidigungsfähig und kommerziell nutzbar macht. Organisationen im Gesundheitswesen , Transportwesen und im öffentlichen Sektor unterliegen einer zusätzlichen regulatorischen Prüfung – der Investitionsfall ist noch stärker, wo sektorspezifische Vorschriften (NIS2, DSPT, CAF) zusätzlich zu den GDPR-Verpflichtungen greifen.

Für weiteren Kontext, wie Gäste-WiFi in umfassendere IoT- und Standortintelligenz-Architekturen integriert wird, siehe den Internet of Things Architecture: A Complete Guide und den Indoor Positioning System: UWB, BLE, and WiFi Guide .

Schlüsselbegriffe & Definitionen

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security standard, ratified in 2018, that replaces WPA2. WPA3-Personal uses Simultaneous Authentication of Equals (SAE) to eliminate offline dictionary attacks. WPA3-Enterprise adds 192-bit minimum security mode. Mandatory for Wi-Fi 6 (802.11ax) certification.

IT teams encounter this when specifying access point procurement or auditing existing deployments. Any access point that cannot support WPA3 should be flagged for replacement in the next hardware refresh cycle.

IEEE 802.1X

A port-based network access control standard that requires devices to authenticate before being granted network access. Works in conjunction with a RADIUS server and the EAP (Extensible Authentication Protocol) framework. Prevents unauthorised devices from connecting to the network.

Relevant for staff and management SSIDs where certificate-based or credential-based authentication is required. On guest networks, typically replaced by captive portal authentication, but 802.1X principles inform the overall access control architecture.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WiFi deployments, the RADIUS server validates credentials presented via 802.1X and returns access policies to the network controller.

IT teams deploy RADIUS servers (Microsoft NPS, FreeRADIUS, Cisco ISE) as the backend for 802.1X authentication. Cloud-managed network platforms often include hosted RADIUS services, reducing on-premises infrastructure requirements.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switching infrastructure. VLANs allow multiple isolated networks to share the same physical hardware while preventing traffic from crossing segment boundaries without explicit routing and firewall rules.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and IoT networks. VLAN misconfiguration is the most common cause of guest-to-corporate network leakage in venue deployments.

TLS 1.3 (Transport Layer Security 1.3)

The current version of the cryptographic protocol that secures data in transit over networks. TLS 1.3 removes support for weak cipher suites, reduces handshake latency, and provides forward secrecy by default. TLS 1.0 and 1.1 are deprecated; TLS 1.2 is acceptable but TLS 1.3 is preferred.

Relevant for all web-facing services including captive portals, analytics dashboards, and API endpoints. PCI DSS 4.0 (effective March 2024) requires TLS 1.2 minimum on all systems in or adjacent to the cardholder data environment.

AES-256 (Advanced Encryption Standard, 256-bit)

A symmetric encryption algorithm with a 256-bit key length, considered computationally infeasible to brute-force with current and near-future technology. The standard for encrypting data at rest in enterprise systems.

IT teams should verify that their WiFi analytics platform and any associated databases use AES-256 for data at rest. This is a standard requirement in ISO 27001 implementations and is specified in most enterprise security policies.

Captive Portal

A web page presented to users when they connect to a guest WiFi network, before full internet access is granted. Used to collect authentication credentials, display terms and conditions, gather consent for data processing, and redirect users to branded content.

The captive portal is both a security control and a compliance mechanism. It must enforce HTTPS, implement CSRF protection, version-control its terms and conditions, and record consent with timestamps. It is also the primary data collection touchpoint for guest WiFi analytics platforms.

Data Processing Agreement (DPA)

A legally binding contract required under GDPR Article 28 between a Data Controller (the venue operator) and a Data Processor (the WiFi platform vendor). It specifies the scope of processing, security obligations, breach notification timelines, sub-processor restrictions, and data deletion requirements.

Mandatory for any third-party vendor that processes personal data on your behalf. Absence of a DPA is itself a GDPR violation. IT teams should ensure a signed DPA is in place before any guest data flows to a third-party platform.

SAE (Simultaneous Authentication of Equals)

The handshake protocol used in WPA3-Personal, replacing the Pre-Shared Key (PSK) handshake of WPA2. SAE is resistant to offline dictionary attacks because it does not expose a capturable handshake that can be brute-forced after the fact.

IT teams should understand SAE as the core security improvement of WPA3 over WPA2. When evaluating access point hardware, SAE support is the key capability to verify for WPA3 compliance.

GDPR Article 7 Consent

The legal standard for valid consent under the General Data Protection Regulation. Consent must be freely given, specific, informed, and unambiguous. It must be as easy to withdraw as to give. Pre-ticked boxes and bundled consent are prohibited.

Directly applicable to guest WiFi captive portals where personal data is collected. The ICO has issued guidance specifically on WiFi consent, and venues must ensure their captive portal design meets the Article 7 standard.

Fallstudien

A 450-room hotel group operating 12 UK properties is preparing for an ICO audit. Their current guest WiFi runs WPA2-TKIP, the captive portal has no version-controlled consent records, and at three properties the guest and POS VLANs share the same Layer 2 segment. What is the remediation priority order and what outcomes should they target?

Priority 1 (immediate, Week 1): Disable TKIP on all access points and enforce WPA2-AES as the minimum. This eliminates the most critical encryption vulnerability without requiring hardware replacement. Priority 2 (Week 1–2): Physically or logically separate guest and POS VLANs at the three affected properties. This is a PCI DSS requirement and limits breach blast radius. Configure explicit deny ACLs at the firewall between VLAN segments. Priority 3 (Weeks 2–6): Deploy a compliant captive portal platform (such as Purple) that provides version-controlled consent records with cryptographic timestamps. Migrate all 12 properties to a unified consent management system. Priority 4 (Weeks 4–8): Upgrade access points that support WPA3 to WPA3 Transition Mode. Commission a penetration test to validate VLAN isolation. Target outcomes: 90%+ consent capture rate, zero VLAN leakage findings in pen test, full consent record audit trail available for ICO review.

A 200-store retail chain is preparing for PCI DSS 4.0 assessment. At 40 stores, guest WiFi shares physical switching infrastructure with POS systems. The QSA has flagged this as a scope expansion risk. What is the correct architectural response?

The correct response is network segmentation that removes guest WiFi from PCI DSS scope entirely. Deploy dedicated access points for guest WiFi at the 40 affected stores, connected to a separate switch or switch port group with no trunk connectivity to the POS VLAN. Configure firewall ACLs to explicitly deny any routing between the guest VLAN (e.g., 10.10.10.0/24) and the CDE VLAN (e.g., 10.20.20.0/24). Validate isolation with a network scan from a guest device — no CDE hosts should be reachable. Document the segmentation architecture in a network diagram and present it to the QSA as evidence of scope reduction. Additionally, migrate the captive portal to a PCI DSS-aligned platform that does not process cardholder data and maintains its own security certification.

A conference centre operator discovers that a third-party WiFi vendor they have been using for three years does not have a Data Processing Agreement in place and cannot demonstrate ISO 27001 certification. A data subject access request has just been received. What are the immediate obligations and remediation steps?

Immediate obligations: (1) Respond to the DSAR within 30 days — this is a legal obligation regardless of the vendor situation. Request a full data export from the vendor covering all data held on the requesting individual. (2) Assess whether the absence of a DPA constitutes a reportable breach — if personal data has been processed without a lawful basis or adequate safeguards, this may require ICO notification within 72 hours. (3) Engage legal counsel to assess liability exposure. Remediation steps: (1) Issue a DPA to the vendor immediately and require execution within 5 business days. (2) Request the vendor's security certifications and conduct an emergency security questionnaire. (3) If the vendor cannot demonstrate adequate security measures, initiate a procurement process for a compliant replacement platform. (4) Document all remediation steps for the ICO record. (5) Appoint a DPO if not already in place and update the ROPA to reflect the corrected processing basis.

Szenarioanalyse

Q1. Your organisation operates a 300-seat conference centre. A security consultant has flagged that your guest WiFi captive portal is served over HTTP, not HTTPS. The venue manager argues that 'it's just a login page, not a payment page.' How do you respond, and what is the remediation?

💡 Hinweis:Consider what data is transmitted at the captive portal and what regulatory obligations apply, independent of whether payment data is involved.

Empfohlenen Ansatz anzeigen

The venue manager's argument conflates PCI DSS scope (which is payment-specific) with GDPR obligations (which apply to all personal data). A captive portal served over HTTP transmits credentials, email addresses, and consent records in plaintext — any attacker on the same network segment can intercept this data via a passive sniff. This is a GDPR data security failure under Article 32, which requires 'appropriate technical measures' to protect personal data. Remediation: (1) Obtain and install a TLS certificate on the captive portal server — Let's Encrypt provides free certificates for public-facing services. (2) Configure HTTPS redirect for all HTTP requests to the portal. (3) Implement HSTS (HTTP Strict Transport Security) headers to prevent downgrade attacks. (4) Validate the configuration using SSL Labs. This is a low-cost, high-impact remediation that should be completed within 48 hours.

Q2. You are the IT Director of a retail chain preparing for a PCI DSS 4.0 assessment. Your QSA has indicated that your guest WiFi network, which shares switching infrastructure with your POS systems at 60 stores, will expand your PCI DSS scope unless you can demonstrate adequate segmentation. What evidence do you need to produce, and what is the minimum viable architecture?

💡 Hinweis:PCI DSS scope is determined by network connectivity, not just logical configuration. The QSA needs to verify that a compromise of the guest network cannot reach the CDE.

Empfohlenen Ansatz anzeigen

The minimum viable architecture requires: (1) Dedicated VLANs for guest WiFi (e.g., VLAN 10) and POS/CDE (e.g., VLAN 20) with no trunk connectivity between them except through a firewall. (2) Firewall ACLs that explicitly deny all traffic from VLAN 10 to VLAN 20, with logging enabled. (3) Validation via network scan from a guest VLAN device — no CDE hosts should be reachable. Evidence to produce for the QSA: (a) Network topology diagram showing VLAN assignments and firewall placement, (b) Firewall ruleset showing explicit deny rules, (c) Network scan results from the guest VLAN confirming no CDE hosts are reachable, (d) Switch configuration showing VLAN assignments and trunk port configurations. If the shared switching infrastructure cannot support adequate VLAN isolation (e.g., unmanaged switches), physical separation with dedicated guest WiFi access points connected to a separate switch is required.

Q3. A data subject contacts your venue claiming they never consented to receive marketing emails, despite being on your guest WiFi marketing list. Your current captive portal platform cannot produce a consent record for this individual. What are your obligations, and how do you prevent this situation in future deployments?

💡 Hinweis:Consider both the immediate DSAR obligation and the systemic platform capability gap this reveals.

Empfohlenen Ansatz anzeigen

Immediate obligations: (1) Acknowledge the DSAR within 5 working days and respond within 30 calendar days. (2) Cease marketing communications to this individual immediately — the burden of proof for consent lies with the controller, not the data subject. If you cannot produce a consent record, you must treat the processing as unlawful. (3) Assess whether the inability to produce consent records for any individual constitutes a systemic failure requiring ICO notification. (4) Remove the individual from all marketing lists and document the action. Systemic remediation: (1) Replace or upgrade the captive portal platform with one that provides immutable, timestamped, version-controlled consent records — Purple's platform provides this as a standard capability. (2) Conduct a retrospective audit of your marketing database to identify any contacts for whom consent records cannot be produced, and remove them. (3) Update your ROPA to reflect the corrected consent basis. (4) Implement a consent record export test as part of your quarterly compliance review. The inability to produce consent records is one of the most common ICO enforcement triggers and is entirely preventable with the right platform.