Si vous distribuez encore un mot de passe WiFi partagé ou si vous imposez à vos visiteurs une page de connexion fastidieuse, il est temps d'avoir une conversation franche. Ces méthodes d'un autre temps ne sont pas qu'un simple désagrément ; elles représentent un risque de sécurité, une perte de temps pour votre équipe informatique et une source de profonde frustration pour vos invités. D'ici 2026, l'attente d'une connectivité instantanée, sécurisée et automatique ne sera plus un luxe, mais la norme absolue.

Pourquoi le WiFi invité d'ancienne génération nuit à votre entreprise

Pensez à la dernière fois que vous vous êtes connecté à un réseau invité. Avez-vous dû demander un mot de passe gribouillé sur un Post-it ? Ou pire, avez-vous lutté contre un Captive Portal d'une lenteur affligeante qui n'arrêtait pas de faire planter votre navigateur ? Cette expérience est bien trop courante et cause plus de tort aux entreprises qu'elles ne le réalisent.

Le problème fondamental est que le WiFi invité hérité est souvent un simple réseau plat et non segmenté. En termes simples, cela signifie que les appareils de vos invités se trouvent sur le même terrain de jeu numérique que les systèmes les plus critiques de votre entreprise : vos terminaux de point de vente, vos serveurs internes et les ordinateurs portables de vos employés.

Un seul appareil invité compromis, comme un téléphone porteur de logiciels malveillants, peut soudainement devenir la rampe de lancement d'une attaque contre votre réseau interne. Il ne s'agit pas seulement d'un risque théorique ; c'est une faille de sécurité flagrante que de nombreuses entreprises ignorent ou choisissent de négliger.

Le problème des mots de passe partagés

Ce mot de passe unique et partagé est le maillon faible de toute votre chaîne de sécurité. Une fois qu'un mot de passe est dans la nature, vous n'avez absolument aucun contrôle sur qui l'utilise ou pendant combien de temps. D'anciens employés, d'anciens visiteurs, ou même quelqu'un garé dans la rue à l'extérieur pourraient potentiellement se trouver sur votre réseau.

Ce manque de contrôle est un cauchemar en matière de conformité. Sans aucune responsabilité individuelle, il est impossible de remonter à la source d'une activité malveillante jusqu'à une personne spécifique, laissant votre entreprise dangereusement exposée.

Les réseaux modernes basés sur l'identité résolvent ce problème en abandonnant complètement les secrets partagés. Ils traitent le WiFi invité non pas comme un mal nécessaire, mais comme un atout stratégique qui peut être sécurisé, géré et même monétisé.

Les expériences utilisateur frustrantes nuisent à votre marque

Les visiteurs d'aujourd'hui ont des attentes extrêmement élevées en matière de connectivité. Le Royaume-Uni est un leader mondial du WiFi public, avec plus de 53 000 points d'accès documentés. Ceci, combiné à une augmentation de 25,5 % d'une année sur l'autre des vitesses médianes de téléchargement mobile, a conditionné tout le monde à s'attendre à un accès rapide et sans effort partout où ils vont. Vous pouvez consulter d'autres informations sur le paysage du WiFi public au Royaume-Uni sur broadbandsearch.net .

Lorsque votre WiFi invité ne répond pas à cette nouvelle norme, cela donne une mauvaise image de l'ensemble de votre marque. Une connexion difficile peut être la toute première impression qu'un visiteur a de votre établissement, et une mauvaise expérience peut ternir sa perception de votre entreprise dès le départ.

Pensez simplement à ces points de friction courants liés aux systèmes obsolètes :

- Captive Portals fastidieux : Souvent inadaptés aux mobiles, d'une lenteur de chargement insoutenable et truffés d'erreurs.

- Réauthentification manuelle : Obliger les visiteurs réguliers à se connecter à chaque fois qu'ils franchissent votre porte.

- Performances irrégulières : Des réseaux surchargés sans gestion du trafic se traduisent par des vitesses frustrantes pour tout le monde.

Ces problèmes transforment ce qui devrait être un service d'accueil en une source de véritable frustration. La solution réside dans des systèmes modernes basés sur l'identité qui offrent un processus d'authentification unique et transparent. Cela recadre l'ensemble de l'expérience, transformant votre WiFi pour les invités en un outil permettant d'améliorer la satisfaction client et de fidéliser. En faisant la transition, vous transformez un risque non géré en un service commercial précieux et entièrement contrôlé.

Comment concevoir un réseau WiFi invité évolutif

Avant même de penser à brancher un seul point d'accès, soyons clairs : un excellent réseau WiFi invité naît d'une planification solide, et non pas seulement d'un bon matériel. Sans une stratégie réfléchie dès le départ, vous vous exposez à un système non sécurisé, incapable d'évoluer, et qui sera probablement obsolète le jour de sa mise en service.

Le tout premier principe que vous devez maîtriser est la segmentation du réseau. Je l'ai vu d'innombrables fois : des entreprises exploitant un réseau "plat" où le téléphone d'un invité partage le même espace numérique que les terminaux de point de vente ou les serveurs internes de l'entreprise. En termes simples, c'est comme laisser la porte d'entrée de votre bureau grande ouverte.

Il s'agit d'un angle mort de sécurité massif. Il suffit d'un seul appareil invité compromis pour donner à un attaquant un point d'ancrage dans vos systèmes d'entreprise critiques. Une segmentation appropriée, généralement effectuée avec des réseaux locaux virtuels (VLAN), construit un mur numérique. Elle isole complètement le trafic des invités, garantissant que tout ce qui se passe sur le réseau invité reste sur le réseau invité.

Planification de la capacité et de la densité

Ensuite, vous devez planifier de manière réaliste le nombre de personnes qui utiliseront le réseau et ce qu'elles y feront. Les exigences d'un petit café sont à des années-lumière de celles d'un stade de 50 000 places ou d'un vaste complexe hôtelier.

Pensez à ces scénarios du monde réel :

- Lieux à haute densité : Dans des endroits comme les stades ou les centres de conférence, vous avez affaire à des milliers d'appareils entassés dans un seul espace, luttant pour la bande passante. Cela nécessite davantage de points d'accès (AP), une planification méticuleuse des canaux pour éviter les interférences, et une connexion Internet extrêmement robuste pour soutenir l'ensemble.

- Hôtellerie : Le client d'un hôtel s'attend à une couverture sans faille partout : dans sa chambre, le couloir, le hall, la salle de sport. La conception doit tenir compte des matériaux de construction comme le béton épais et l'acier qui bloquent les signaux WiFi, ce qui rend une étude de site professionnelle indispensable.

- Commerce de détail multisite : Pour une chaîne de magasins, le défi consiste à créer une conception cohérente et reproductible qui fonctionne sur des dizaines, voire des centaines de configurations de magasins uniques, chacune avec son propre fournisseur d'accès Internet local.

Une erreur classique que je constate est de sous-estimer le nombre d'appareils que les gens transportent. Ce n'est plus seulement un téléphone. Un seul visiteur peut avoir un smartphone, un ordinateur portable et une montre connectée qui essaient tous de se connecter. En règle générale, prévoyez au moins 1,5 à 2 appareils par personne. Croyez-moi, cela vous garantit une marge de manœuvre suffisante en cas d'affluence.

Sélection du bon matériel

Le choix de votre matériel est ce qui offre en fin de compte l'expérience à vos invités, alors ne faites pas d'économies sur ce point. Les normes à exiger aujourd'hui sont le WiFi 6 (802.11ax) et le plus récent WiFi 6E. Il ne s'agit pas seulement de vitesses plus rapides ; ils ont été spécifiquement conçus pour les environnements très fréquentés, gérant plus d'appareils à la fois avec une latence beaucoup plus faible.

Investir dans des points d'accès WiFi 6 ou 6E est avant tout une question de pérennité. À mesure que de plus en plus d'appareils invités intègrent cette technologie, votre réseau sera prêt à leur offrir l'expérience supérieure qu'ils attendent. Pour une analyse plus approfondie des différentes approches, vous trouverez peut-être utile notre guide sur les meilleures solutions WiFi invité .

Bien sûr, même les meilleurs points d'accès sont inutiles sans une connexion Internet solide pour les alimenter. Bien que l'infrastructure du Royaume-Uni s'améliore — le haut débit gigabit atteint désormais plus de 87 % des foyers — il existe encore d'énormes différences d'une région à l'autre. Les zones rurales connaissent souvent des vitesses de téléchargement 26 % plus lentes que les villes, et l'adoption de la "fibre optique intégrale" n'est encore que de 42 %. Connaître les limites de connectivité locales est crucial pour planifier un service véritablement fiable.

En maîtrisant ces piliers fondamentaux — segmentation, planification de la capacité et matériel moderne — vous construisez des bases solides. C'est ainsi que vous transformez le WiFi pour les invités d'un simple centre de coûts en un atout fiable, sécurisé et performant qui améliore véritablement l'expérience des visiteurs.

Choisir la bonne méthode d'authentification des invités

L'abandon des mots de passe partagés et non sécurisés est l'étape la plus importante que vous puissiez franchir pour moderniser votre WiFi invité. Il ne s'agit pas seulement de verrouiller les accès ; c'est une décision stratégique. Vous devez choisir une méthode d'authentification qui correspond à votre établissement, à vos visiteurs et à vos objectifs commerciaux.

Les options d'aujourd'hui couvrent tout le spectre, des connexions complètement invisibles aux processus de connexion qui peuvent vous fournir une mine d'informations. Le bon choix dépend vraiment de vos besoins spécifiques. Êtes-vous un stade immense essayant de connecter des milliers de fans sans aucune friction, ou un hôtel-boutique qui souhaite reconnaître et récompenser ses clients fidèles ? Passons en revue les principales méthodes pour vous aider à décider.

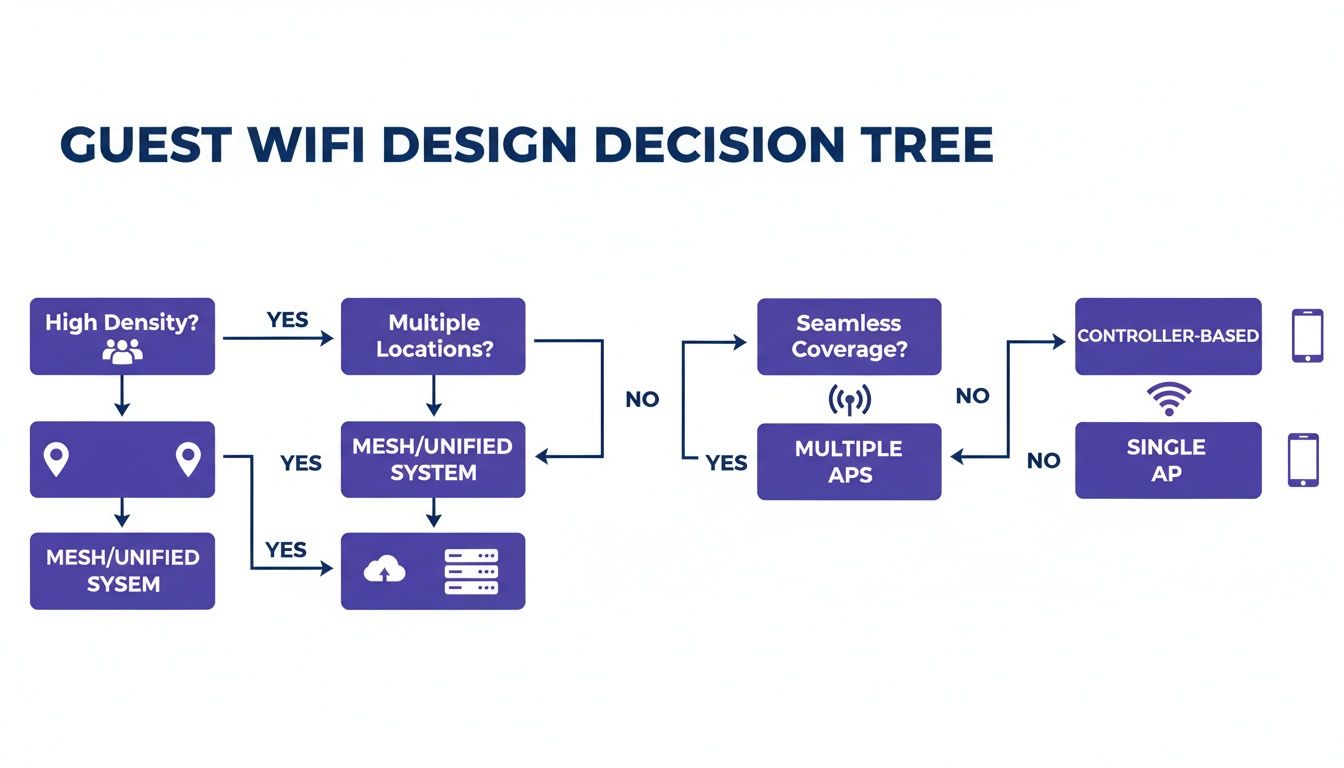

Cet arbre de décision peut vous aider à visualiser quelle voie pourrait être la meilleure pour votre environnement, en fonction de facteurs clés tels que la densité du lieu, le nombre d'emplacements et les besoins de couverture.

Comme vous pouvez le constater, différents défis opérationnels orientent vers des conceptions de réseau et des stratégies d'authentification spécifiques. Il s'agit de s'assurer que la solution est adaptée au problème.

Passpoint et OpenRoaming : la référence absolue

Pour l'expérience la plus fluide et la plus aboutie, Passpoint (également connu sous le nom de Hotspot 2.0) et sa fédération d'itinérance, OpenRoaming, sont dans une catégorie à part. Imaginez un invité entrant dans votre bâtiment et son téléphone se connectant automatiquement, de manière sécurisée et instantanée. Pas d'écrans de connexion, pas de demandes de mot de passe, pas de tracas. C'est la magie de Passpoint.

Cela fonctionne car l'appareil de l'invité possède un profil ou un identifiant préinstallé, souvent fourni par son opérateur mobile. L'appareil l'utilise pour découvrir et se connecter automatiquement à votre réseau compatible Passpoint. L'ensemble de la connexion est chiffré dès le tout premier paquet à l'aide de la sécurité robuste WPA2/WPA3-Enterprise.

Il ne s'agit pas seulement d'une question de commodité ; c'est une mise à niveau fondamentale de la sécurité. En vous débarrassant des réseaux ouverts et des Captive Portals, vous éliminez les principaux vecteurs d'attaque pour des menaces telles que les attaques de l'homme du milieu. Vos invités sont protégés avant même d'envoyer un seul octet de données.

OpenRoaming va encore plus loin en créant une fédération mondiale de ces réseaux. Si un invité s'authentifie une fois dans n'importe quel lieu participant — que ce soit un aéroport, un café ou un hôtel — son appareil peut se connecter automatiquement à n'importe lequel des plus de 80 000 emplacements OpenRoaming dans le monde. C'est véritablement le summum de la connectivité sans friction.

Authentification sécurisée par e-mail

Alors que Passpoint offre une expérience "zéro contact" invisible, de nombreuses entreprises souhaitent en réalité interagir directement avec leurs visiteurs. C'est là que l'authentification sécurisée par e-mail excelle. Au lieu d'un Captive Portal ouvert et fastidieux, vous présentez aux invités un formulaire simple et sécurisé où ils se connectent avec leur adresse e-mail.

Cette méthode offre un équilibre fantastique entre convivialité et valeur commerciale. Pour le visiteur, c'est un processus rapide et familier. Pour votre entreprise, c'est un excellent moyen de collecter des données de première main propres et précises avec un consentement total.

Ces données peuvent ensuite être utilisées pour :

- Comprendre le comportement des visiteurs : Suivre la fréquence des visites, la durée de leur séjour et identifier vos clients les plus fidèles.

- Personnaliser le parcours client : Envoyer un message de "bon retour" ou une offre ciblée pour leur prochaine visite.

- Enrichir votre CRM : Ajouter des données de visite du monde réel à vos profils clients.

Si vous voulez comprendre le chemin parcouru depuis les connexions à l'ancienne, jetez un œil à notre guide sur ce qu'est un Captive Portal et pourquoi cette approche moderne est bien meilleure.

iPSK : la simplicité comme à la maison

Qu'en est-il des endroits où vous devez offrir aux individus leur propre bulle de réseau privé, comme dans les logements étudiants, les propriétés destinées à la location (BTR) ou les bureaux équipés ? Pour cela, la réponse est la clé partagée privée individuelle (iPSK), parfois appelée clé pré-partagée privée (PPSK).

Avec l'iPSK, vous générez un mot de passe WiFi unique pour chaque résident ou locataire. Lorsqu'ils se connectent, ils sont automatiquement segmentés dans leur propre réseau virtuel privé et sécurisé (VLAN). Cette technologie ingénieuse leur offre la simplicité d'un réseau WiFi domestique — où tous leurs appareils personnels peuvent se voir — mais avec une sécurité de niveau entreprise qui les maintient complètement isolés de leurs voisins.

C'est la solution idéale pour les environnements de long séjour, offrant aux résidents un espace sécurisé et privé pour leurs téléviseurs intelligents, leurs enceintes et leurs imprimantes, tout en les empêchant de voir ou d'accéder aux appareils des autres.

Pour vous aider à peser ces options, voici une comparaison rapide des méthodes d'authentification modernes dont nous avons discuté.

Comparaison des méthodes d'authentification du WiFi invité

Choisir la bonne méthode d'authentification est un exercice d'équilibre entre la facilité d'utilisation, la sécurité et vos objectifs commerciaux. Ce tableau détaille les caractéristiques clés de chaque approche.

| Méthode d'authentification | Expérience utilisateur | Niveau de sécurité | Idéal pour |

|---|---|---|---|

| Passpoint/OpenRoaming | Totalement transparent, zéro contact. L'appareil se connecte automatiquement. | Le plus élevé (WPA3-Enterprise) | Grands lieux publics, pôles de transport, stades et déploiements à l'échelle de la ville visant un maximum de commodité. |

| Connexion sécurisée par e-mail | Rapide et familière. Nécessite la saisie d'un e-mail via un Captive Portal. | Élevé (Formulaire de connexion sécurisé) | Commerce de détail, hôtellerie et toute entreprise souhaitant recueillir des données sur les visiteurs à des fins de marketing et d'analyse. |

| iPSK/PPSK | Comme un réseau domestique. Configuration unique avec un mot de passe unique. | Élevé (VLAN privé par utilisateur) | Environnements multi-locataires comme les logements étudiants, les appartements (BTR) et les bureaux équipés. |

En fin de compte, la meilleure méthode est celle qui s'aligne sur votre environnement et vos objectifs spécifiques.

Enfin, n'oubliez pas qu'une plateforme WiFi invité moderne peut également gérer l'accès du personnel sur la même infrastructure. En l'intégrant à des services d'annuaire comme Microsoft Entra ID ou Google Workspace, vous pouvez émettre des certificats uniques pour les appareils des employés. Cela permet un véritable accès sans mot de passe et Zero Trust pour votre équipe, tandis que les invités se connectent en utilisant leur méthode préférée, le tout géré depuis une plateforme unique et unifiée.

Guides de déploiement pratiques pour les principaux fournisseurs de réseaux

Bien, assez de théorie. Passons aux choses sérieuses et voyons comment cela fonctionne concrètement sur le terrain. C'est ici que nous relions les concepts de conception au matériel que vous possédez déjà dans vos bâtiments.

La bonne nouvelle ? Vous n'avez pas besoin d'arracher tout votre réseau ou de prévoir un budget pour une installation de serveurs massive. Nous allons passer en revue quelques "recettes" spécifiques aux fournisseurs pour déployer un réseau WiFi invité sécurisé et basé sur l'identité. L'idée globale est simplement de pointer votre équipement existant vers un service RADIUS basé sur le cloud, vous permettant d'être opérationnel en quelques semaines, et non en quelques mois.

Configuration du WiFi invité Cisco Meraki

Si vous utilisez Cisco Meraki , vous savez déjà à quel point ils valorisent la simplicité, et l'intégration d'un service WiFi invité moderne ne fait pas exception. L'ensemble de la configuration est géré directement dans votre tableau de bord Meraki habituel.

Vous commencerez par créer un nouveau SSID spécifiquement pour vos invités. La magie opère sous Wireless > Configure > Access control. Au lieu d'une clé pré-partagée de base, vous modifierez l'association pour Enterprise with my own RADIUS server.

C'est ici que vous saisirez les informations de votre fournisseur d'authentification cloud :

- Les adresses IP du serveur RADIUS

- Le secret partagé (considérez-le comme un mot de passe entre Meraki et le serveur RADIUS)

- Les numéros de port corrects, qui sont généralement standard

Une fois que vous avez enregistré cela, tout appareil essayant de rejoindre ce nouveau SSID invité est transféré à la plateforme cloud pour authentification. Qu'il s'agisse d'une connexion Passpoint transparente, d'une connexion par e-mail ou d'une iPSK, Meraki est désormais configuré pour simplement transmettre la demande afin d'obtenir une approbation ou un refus sécurisé.

WiFi invité Aruba Instant On et Enterprise

L'équipement réseau d' Aruba , du puissant Aruba Central pour les grandes entreprises au plus simple Instant On pour les petits sites, est parfaitement capable de gérer une authentification invité avancée. La configuration suit une logique très similaire, entièrement centrée sur la création d'un SSID de niveau entreprise.

Dans le portail de configuration Aruba, vous définirez un nouveau réseau sans fil et définirez le type de sécurité sur WPA2-Enterprise ou WPA3-Enterprise. C'est l'étape clé qui indique à vos points d'accès qu'un véritable serveur RADIUS est désormais en charge de déterminer qui accède au réseau.

J'ai constaté que le paramètre clé à surveiller est "RADIUS accounting". Il est absolument essentiel de l'activer et de le pointer vers votre fournisseur RADIUS cloud. C'est ce qui permet au système d'envoyer des données de session — comme lorsqu'un utilisateur se connecte et se déconnecte — ce qui est vital pour les analyses, la journalisation de sécurité et toute exigence de conformité que vous pourriez avoir.

Après avoir saisi les informations des serveurs RADIUS primaire et secondaire ainsi que le secret partagé, votre réseau Aruba est prêt. Les points d'accès appliqueront désormais les politiques d'authentification que vous avez configurées sur votre plateforme cloud, apportant une sécurité moderne à votre service WiFi invité.

Déploiements Ruckus, Mist et UniFi

Bien que les interfaces utilisateur soient différentes, le processus de base pour intégrer une plateforme WiFi invité sécurisée est remarquablement cohérent chez d'autres grands noms comme Ruckus , Mist (par Juniper) et Ubiquiti UniFi .

Quel que soit le fournisseur, le modèle est le même :

- Créer un nouveau WLAN/SSID : Tout d'abord, vous configurerez un nouveau réseau sans fil uniquement pour vos invités.

- Sélectionner la sécurité Enterprise : Ensuite, choisissez WPA2/WPA3-Enterprise pour activer l'authentification RADIUS.

- Ajouter les détails du serveur RADIUS : Pointez le réseau vers votre fournisseur cloud en saisissant les adresses IP du serveur et le secret partagé qu'il vous fournit.

- Activer RADIUS Accounting : Enfin, n'oubliez pas d'activer la comptabilisation (accounting) afin d'obtenir toutes ces précieuses données de session pour la visibilité et l'analyse.

Dans Ruckus SmartZone, par exemple, vous créerez un service "Authentication and Accounting" sous la configuration des serveurs AAA. Dans le tableau de bord Mist, cela est géré dans les paramètres WLAN en spécifiant un serveur RADIUS externe. Pour UniFi, il vous suffit de créer un profil RADIUS dans les paramètres du contrôleur, que vous pourrez ensuite appliquer à votre réseau WiFi invité.

Ces recettes simples montrent que le déploiement d'un réseau invité sophistiqué et sécurisé ne doit pas nécessairement être un casse-tête. En associant votre matériel existant à une plateforme d'authentification basée sur le cloud, vous pouvez offrir une expérience de classe mondiale sans un projet d'ingénierie massif.

Naviguer dans la conformité de la confidentialité et la sécurité du réseau

Offrir le WiFi invité ne se limite plus à fournir un accès Internet. Dès l'instant où vous commencez à collecter des informations, même s'il ne s'agit que d'une adresse e-mail, vous entrez dans le monde de la gestion des données. Cette démarche fait de vous un responsable du traitement des données, ce qui implique un poids juridique et éthique important.

Vous êtes désormais responsable de naviguer dans un réseau complexe de règles de confidentialité, la conformité au GDPR étant l'une des principales. Cela signifie que vous avez besoin d'une raison légale et claire pour collecter des données personnelles, ce qui se résume généralement à obtenir un consentement explicite. C'est là qu'une plateforme d'authentification moderne est essentielle. Elle peut présenter vos conditions et votre politique de confidentialité dès le départ, avant que quiconque ne se connecte, en capturant et en enregistrant leur accord de manière transparente.

Cette étape simple transforme votre réseau d'un environnement non géré et à haut risque en un environnement entièrement conforme et sécurisé. Vous obtenez un contrôle granulaire et une image claire de qui utilise votre réseau et du consentement qu'ils ont donné.

Construire un réseau sécurisé dès la conception (Secure-by-Design)

La sécurité ne peut pas être une réflexion après coup ajoutée à la fin. Elle doit être intégrée dans la structure même de votre réseau WiFi invité dès le départ. L'un des plus grands pièges des réseaux ouverts à l'ancienne et des Captive Portals est que la connexion initiale n'est pas chiffrée. Cela laisse vos visiteurs totalement exposés aux attaques de l'homme du milieu, où un acteur malveillant pourrait facilement intercepter leur trafic.

C'est exactement là que des technologies comme Passpoint changent la donne.

- Chiffré dès le départ : Passpoint exploite la sécurité robuste WPA2/WPA3-Enterprise, ce qui signifie que la connexion est entièrement chiffrée avant même qu'un seul octet de données ne soit envoyé.

- Fini les réseaux ouverts : Il élimine complètement le besoin de SSID ouverts et non sécurisés, qui sont une cible privilégiée des attaquants.

Voyez les choses ainsi : un réseau ouvert traditionnel, c'est comme crier vos identifiants de connexion dans une pièce bondée en espérant que personne n'écoute. Passpoint, en revanche, crée un tunnel privé et sécurisé pour vos invités au moment même où ils se connectent, les protégeant ainsi que votre entreprise.

Il est essentiel de maîtriser cette sécurité fondamentale. Si vous souhaitez approfondir la création d'une défense multicouche, notre guide sur la création d'un réseau sans fil sécurisé vous fournira davantage d'informations.

Contrôle granulaire et révocation des accès

Une plateforme moderne de WiFi pour les invités vous équipe également d'outils puissants pour gérer qui a accès à votre réseau et pour combien de temps. Cela devient particulièrement vital dans les scénarios où le personnel pourrait utiliser la même infrastructure réseau physique que vos invités.

Pensez au moment où un employé quitte votre entreprise. Son accès à tous les systèmes de l'entreprise, y compris le WiFi, doit être coupé instantanément. En intégrant votre plateforme WiFi à un service d'annuaire comme Microsoft Entra ID ou Google Workspace, l'accès est directement lié à son statut d'employé. À la seconde où il est supprimé de l'annuaire principal, son accès WiFi est automatiquement révoqué.

Ce type de contrôle automatisé et immédiat est tout simplement impossible à obtenir avec des mots de passe partagés. Il garantit que seules les personnes actuellement autorisées peuvent accéder à votre réseau, réduisant massivement le risque d'entrée non autorisée d'anciens employés. Ce contrôle granulaire vous offre une tranquillité d'esprit, sachant que votre réseau est à la fois accueillant pour les invités et verrouillé contre les menaces.

Transformer le WiFi invité en un moteur de croissance pour l'entreprise

Une fois que votre réseau invité moderne et sécurisé est opérationnel, le vrai plaisir commence. Il est temps d'arrêter de considérer votre WiFi pour les invités comme un simple centre de coûts et de commencer à le voir pour ce qu'il est : un puissant moteur de croissance pour l'entreprise. Ce changement de mentalité vous fait passer de la simple fourniture d'un service public à un nouveau domaine de compréhension et d'engagement avec vos visiteurs.

La clé de toute cette opération réside dans les données de première main que vous collectez lors du processus d'authentification sécurisée. Contrairement au trou noir d'un mot de passe partagé anonyme, une connexion sécurisée par e-mail ou via un profil social vous donne des informations exploitables et consenties. Soudainement, vous pouvez observer des modèles de comportement des visiteurs qui étaient complètement invisibles auparavant.

Vous pouvez enfin commencer à obtenir des réponses aux questions qui comptent vraiment :

- Combien de temps les nouveaux visiteurs restent-ils par rapport aux habitués ?

- Qui sont mes clients les plus fréquents et les plus fidèles ?

- Quels jours de la semaine sont les plus fréquentés, et par quels segments de clientèle ?

- Quel est le temps moyen entre les visites pour un client type ?

Il ne s'agit pas seulement de données abstraites ; c'est une fenêtre directe sur l'expérience client. Il n'est pas surprenant qu'un réseau WiFi invité performant puisse contribuer de manière significative à augmenter la satisfaction des invités et stimuler la fidélité , transformant un équipement de base en un véritable avantage stratégique.

Des données aux parcours personnalisés

La véritable valeur est libérée lorsque vous commencez à connecter ces données WiFi à vos autres systèmes d'entreprise, comme votre plateforme de gestion de la relation client (CRM) ou vos outils d'automatisation du marketing. En intégrant ces systèmes, vous pouvez passer d'un marketing générique et dispersé à un engagement client hautement personnalisé et opportun.

Imaginez un client fidèle qui visite votre café tous les vendredis matin. Au moment où il se connecte au WiFi lors de sa prochaine visite, votre système le reconnaît. Vous pourriez déclencher automatiquement un e-mail avec une offre "Merci pour votre fidélité", comme une pâtisserie gratuite avec son prochain café. C'est une petite touche personnalisée qui crée une expérience mémorable et renforce une véritable fidélité à la marque.

Dans le commerce de détail, cela change la donne. Un responsable de magasin pourrait recevoir une alerte indiquant qu'un client spécifique navigue depuis plus d'une heure. Il pourrait alors déclencher une notification sur la tablette d'un vendeur, l'invitant à proposer son aide et potentiellement à conclure une vente de grande valeur.

Le marché de ces capacités est en pleine explosion. Le marché du WiFi invité au Royaume-Uni, évalué à 209 millions USD en 2024, devrait grimper à 308,09 millions USD d'ici 2033. Cette croissance est stimulée par les établissements qui réalisent que l'analyse peut transformer une simple connectivité en une intelligence économique exploitable — un facteur crucial pour les opérateurs de l'hôtellerie, du commerce de détail et de la santé.

Mesurer votre retour sur investissement

Pour prouver la valeur de votre investissement, vous devez absolument suivre les bonnes métriques. Il est temps d'aller au-delà des statistiques techniques comme le temps de disponibilité et de vous concentrer sur les indicateurs clés de performance (KPI) qui lient directement votre WiFi invité aux résultats commerciaux réels.

Voici les types de métriques qui montrent le véritable impact commercial de votre plateforme moderne de WiFi invité.

| Catégorie de KPI | Métrique à suivre | Impact commercial |

|---|---|---|

| Fidélité des visiteurs | Taux de retour | Mesure la rétention client et l'efficacité des efforts de fidélisation. |

| Engagement des invités | Temps de présence | Indique combien de temps les visiteurs restent, ce qui peut être corrélé avec les dépenses et la satisfaction. |

| Efficacité marketing | Taux d'utilisation des offres | Suit combien d'invités réagissent aux promotions ciblées envoyées via la plateforme WiFi. |

| Efficacité opérationnelle | Fréquentation par heure de la journée | Aide à optimiser les effectifs et les heures d'ouverture en fonction du trafic réel des visiteurs. |

En gardant un œil attentif sur ces KPI, vous pouvez construire une analyse de rentabilité limpide. Vous serez en mesure de montrer exactement comment votre WiFi invité contribue à l'augmentation de la valeur à vie du client, à un engagement plus élevé et à de meilleurs résultats financiers.

Foire aux questions

Lorsque vous commencez à réfléchir à la modernisation de votre réseau invité, les mêmes questions ont tendance à revenir sans cesse. Nous les entendons de la part des administrateurs informatiques, des équipes marketing et des exploitants de sites. Allons donc droit au but et répondons à certaines des questions les plus courantes que nous rencontrons.

Comment fonctionne OpenRoaming sans mot de passe ?

Cela peut sembler un peu magique, mais OpenRoaming repose sur une norme solide et sécurisée appelée Passpoint. Voyez les choses ainsi : l'appareil d'un visiteur possède déjà un identifiant, souvent fourni par son opérateur mobile. Votre réseau compatible Passpoint peut automatiquement reconnaître et faire confiance à cet identifiant.

L'appareil se connecte ensuite de manière transparente, et l'ensemble de la connexion est chiffré d'emblée à l'aide de la sécurité robuste WPA3-Enterprise. Le résultat est une expérience complètement automatique et hautement sécurisée pour vos invités, sans qu'ils ne voient jamais d'écran de connexion ni ne tapent de mot de passe.

À quel point est-il difficile de passer d'un Captive Portal à un autre système ?

Vous seriez surpris de voir à quel point il est simple d'abandonner un Captive Portal de base. Les plateformes modernes sont spécifiquement conçues pour fonctionner avec le matériel réseau que vous possédez déjà auprès de fournisseurs tels que Meraki , Aruba ou UniFi .

Il s'agit d'un changement de configuration, et non d'un projet de "remplacement total". Le processus implique généralement la configuration d'un nouveau SSID sécurisé et le pointage de son authentification vers un service basé sur le cloud. La plupart des entreprises peuvent y parvenir en quelques semaines seulement.

L'une des plus grandes victoires ici est de combler une faille de sécurité majeure. Sur un ancien réseau ouvert, un seul appareil invité compromis pourrait potentiellement voir et accéder aux systèmes sensibles de l'entreprise. Les systèmes modernes facilitent la mise en œuvre d'une segmentation réseau appropriée, qui isole complètement le trafic des invités de votre réseau interne.

Quelles données puis-je légalement collecter auprès des invités ?

L'utilisation d'une méthode d'authentification sécurisée comme une connexion par e-mail vous permet de collecter de précieuses données de première main, mais la clé est de le faire avec une transparence et un consentement totaux. C'est non négociable.

Les plateformes d'authentification modernes sont conçues pour cela. Elles garantissent que vos conditions de service et votre politique de confidentialité sont présentées clairement avant qu'un invité ne se connecte. Les invités doivent accepter activement, ce qui établit votre base légale pour la collecte de points de données tels que les adresses e-mail, la fréquence des visites et le temps de présence, vous gardant ainsi pleinement en conformité avec le GDPR du Royaume-Uni.

Puis-je fournir des accès différents pour les invités et le personnel ?

Absolument, et c'est là qu'une plateforme unifiée brille vraiment. Vous pouvez gérer plusieurs niveaux d'accès sur le même matériel réseau physique.

Voici un scénario courant :

- Les invités se connectent automatiquement via Passpoint ou fournissent un e-mail pour y accéder.

- Le personnel utilise une authentification Zero Trust basée sur des certificats en s'intégrant à l'annuaire de votre entreprise, comme Entra ID.

Cette configuration offre un accès sécurisé et sans mot de passe pour vos employés et une expérience accueillante et transparente pour les visiteurs, le tout géré depuis un tableau de bord central unique.

Prêt à transformer votre WiFi invité d'un risque de sécurité en un atout commercial stratégique ? Purple fournit une plateforme réseau sécurisée et basée sur l'identité qui fonctionne avec votre matériel existant pour offrir un accès sans mot de passe aux invités et au personnel. Explorez nos solutions et réservez une démo dès aujourd'hui .