K-12 स्कूल नेटवर्क को NAC के साथ सुरक्षित करने के लिए सर्वोत्तम अभ्यास

यह तकनीकी संदर्भ मार्गदर्शिका IT लीडर्स के लिए K-12 स्कूल परिवेश में Network Access Control (NAC) को आर्किटेक्ट करने, तैनात करने और प्रबंधित करने के लिए कार्रवाई योग्य रणनीतियाँ प्रदान करती है। इसमें 802.1X प्रमाणीकरण और VLAN सेगमेंटेशन से लेकर MAB और MPSK के साथ IoT उपकरणों को संभालने तक के आवश्यक विषय शामिल हैं, जो मजबूत सुरक्षा और अनुपालन सुनिश्चित करते हैं।

Listen to this guide

View podcast transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- 802.1X प्रोटोकॉल और EAP तरीके

- वायरलेस सुरक्षा मानक: WPA3-Enterprise

- नेटवर्क सेगमेंटेशन आर्किटेक्चर

- कार्यान्वयन मार्गदर्शिका

- चरण 1: खोज और ऑडिट

- चरण 2: RADIUS इन्फ्रास्ट्रक्चर परिनियोजन

- चरण 3: मॉनिटर मोड

- चरण 4: प्रवर्तन और सेगमेंटेशन

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- सामान्य विफलता मोड

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

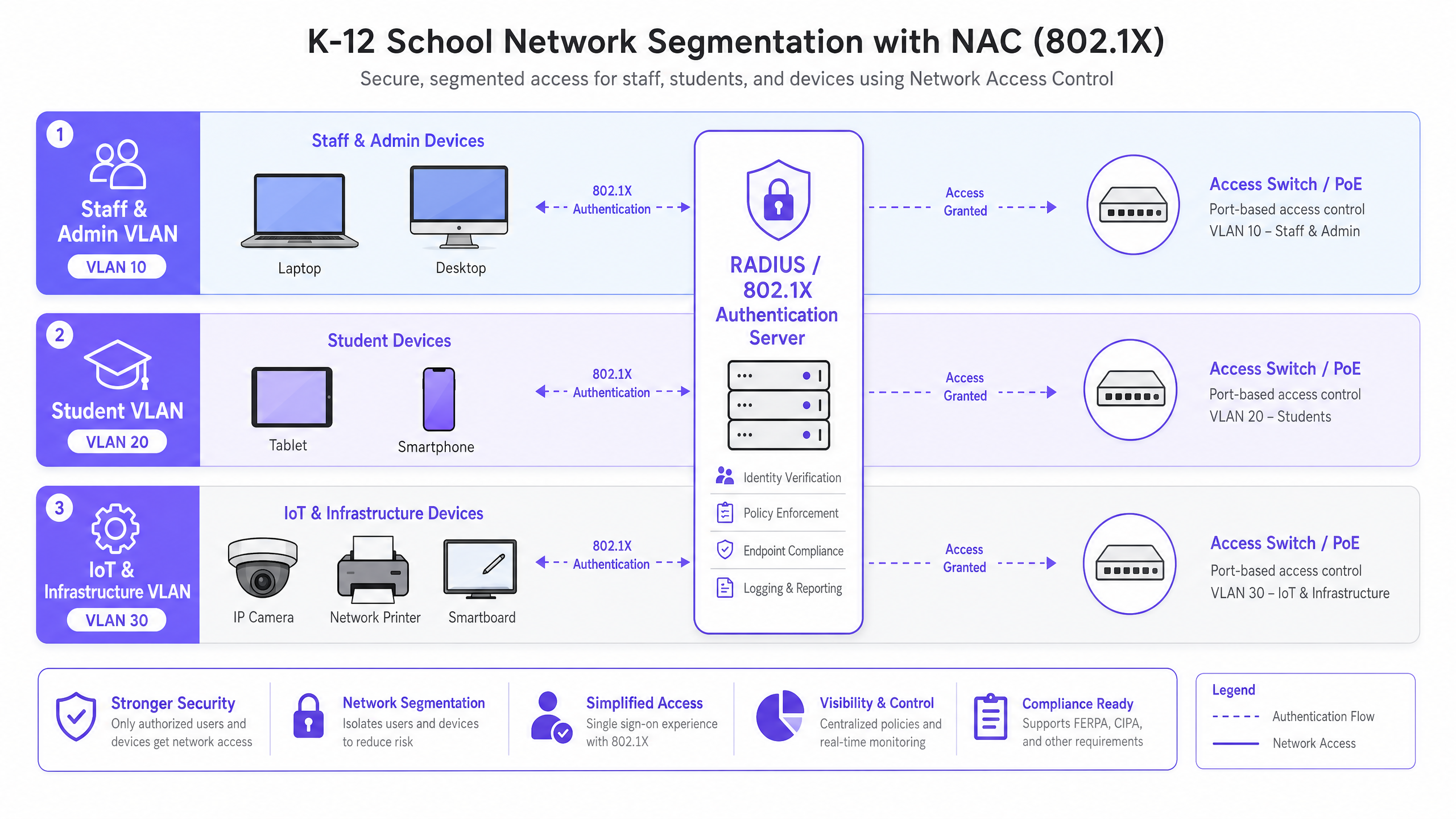

K-12 स्कूल नेटवर्क को सुरक्षित करना मूल रूप से जोखिम कम करने, पहचान प्रबंधन और अनुपालन का एक अभ्यास है। IT लीडर्स को एक अत्यधिक विविध उपयोगकर्ता आधार—कर्मचारी, छात्र, आगंतुक और ठेकेदार—को सहज पहुंच प्रदान करने की जटिल चुनौती का सामना करना पड़ता है, जबकि साथ ही स्मार्टबोर्ड और सुरक्षा कैमरों जैसे IoT उपकरणों की लगातार बढ़ती श्रृंखला को सुरक्षित करना होता है। IEEE 802.1X द्वारा संचालित Network Access Control (NAC) मजबूत नेटवर्क सेगमेंटेशन के लिए वास्तुशिल्प आधार प्रदान करता है, यह सुनिश्चित करता है कि उपकरणों को नेटवर्क एक्सेस दिए जाने से पहले प्रमाणित, अधिकृत और उचित रूप से अलग किया जाए।

यह मार्गदर्शिका शैक्षिक परिवेश में NAC को तैनात करने के लिए एक व्यापक तकनीकी ढाँचा प्रदान करती है। यह RADIUS एकीकरण, VLAN आर्किटेक्चर, एंडपॉइंट पोस्चर चेकिंग और सुरक्षित अतिथि ऑनबोर्डिंग के लिए सर्वोत्तम प्रथाओं का विवरण देती है। इन रणनीतियों को लागू करके, वेन्यू ऑपरेशंस डायरेक्टर्स और नेटवर्क आर्किटेक्ट अपने अटैक सरफेस को काफी कम कर सकते हैं, संवेदनशील सुरक्षा डेटा की रक्षा कर सकते हैं, और GDPR और CIPA जैसे नियामक मानकों का कड़ाई से अनुपालन बनाए रख सकते हैं, यह सब स्कूल की परिचालन दक्षता से समझौता किए बिना।

तकनीकी गहन-विश्लेषण

अपने मूल में, NAC नेटवर्क एज पर शून्य विश्वास के सिद्धांत पर काम करता है। जब कोई डिवाइस (सप्लीकेंट) एक्सेस स्विच या वायरलेस एक्सेस पॉइंट (ऑथेंटिकेटर) से कनेक्ट होता है, तो उसे प्रतिबंधित स्थिति में रखा जाता है। ऑथेंटिकेटर 802.1X प्रोटोकॉल का उपयोग करके क्रेडेंशियल को एक प्रमाणीकरण सर्वर (आमतौर पर एक RADIUS सर्वर) पर अग्रेषित करता है। केवल सफल प्रमाणीकरण और नीति मूल्यांकन के बाद ही डिवाइस को विशिष्ट एक्सेस कंट्रोल लिस्ट (ACLs) के साथ उचित VLAN को असाइन किया जाता है।

802.1X प्रोटोकॉल और EAP तरीके

Extensible Authentication Protocol (EAP) फ्रेमवर्क 802.1X के भीतर विभिन्न प्रमाणीकरण विधियों के लिए परिवहन तंत्र प्रदान करता है। K-12 परिवेश में, सबसे आम कार्यान्वयन हैं:

- PEAP-MSCHAPv2: अक्सर स्टाफ और छात्र उपकरणों के लिए उपयोग किया जाता है जो Active Directory क्रेडेंशियल के विरुद्ध प्रमाणित होते हैं। हालांकि इसे तैनात करना आसान है, लेकिन यदि सर्वर प्रमाणपत्र क्लाइंट द्वारा कड़ाई से मान्य नहीं किया जाता है तो यह क्रेडेंशियल चोरी के प्रति संवेदनशील है।

- EAP-TLS: एंटरप्राइज़ सुरक्षा के लिए स्वर्ण मानक। यह पारस्परिक प्रमाणपत्र-आधारित प्रमाणीकरण पर निर्भर करता है, जिससे पासवर्ड की आवश्यकता पूरी तरह समाप्त हो जाती है। यह प्रबंधित उपकरणों (जैसे स्कूल द्वारा जारी Chromebooks या स्टाफ लैपटॉप) के लिए अत्यधिक अनुशंसित है जहाँ एक Public Key Infrastructure (PKI) या Mobile Device Management (MDM) समाधान आवश्यक प्रमाणपत्रों को स्वचालित रूप से प्रावधानित कर सकता है।

वायरलेस सुरक्षा मानक: WPA3-Enterprise

वायरलेस नेटवर्क के लिए, WPA3-Enterprise वर्तमान बेंचमार्क है। यह डीऑथेंटिकेशन हमलों को रोकने के लिए Protected Management Frames (PMF) के उपयोग को अनिवार्य करता है और अत्यधिक संवेदनशील परिवेशों (जैसे, स्टाफ/एडमिन नेटवर्क) के लिए 192-बिट सुरक्षा मोड प्रदान करता है। छात्र नेटवर्क के लिए जहाँ BYOD परिदृश्यों के लिए WPA3-Enterprise बहुत जटिल हो सकता है, Simultaneous Authentication of Equals (SAE) के साथ WPA3-Personal ऑफ़लाइन डिक्शनरी हमलों के खिलाफ मजबूत सुरक्षा प्रदान करता है, जो पुराने WPA2-PSK मानक पर एक महत्वपूर्ण सुधार है।

नेटवर्क सेगमेंटेशन आर्किटेक्चर

प्रभावी NAC कठोर नेटवर्क सेगमेंटेशन पर निर्भर करता है। एक फ्लैट नेटवर्क आर्किटेक्चर एक महत्वपूर्ण भेद्यता है। एक मानक K-12 परिनियोजन में, न्यूनतम रूप से, निम्नलिखित VLAN संरचना को लागू करना चाहिए:

- Staff & Admin VLAN: आंतरिक संसाधनों, MIS सिस्टम और इंटरनेट तक पूर्ण पहुंच। अन्य VLANs से अत्यधिक प्रतिबंधित पार्श्व गति।

- Student VLAN: सख्त सामग्री फ़िल्टरिंग के साथ फ़िल्टर्ड इंटरनेट एक्सेस लागू। स्टाफ संसाधनों या प्रबंधन इंटरफेस तक कोई पहुंच नहीं।

- IoT & Infrastructure VLAN: स्मार्टबोर्ड, IP कैमरे और भवन प्रबंधन प्रणालियों को रखता है। इस VLAN में कोई आउटबाउंड इंटरनेट एक्सेस नहीं होना चाहिए जब तक कि किसी विशिष्ट डिवाइस द्वारा स्पष्ट रूप से आवश्यक न हो, और इसे उपयोगकर्ता VLANs से अलग किया जाना चाहिए।

- Guest VLAN: केवल इंटरनेट एक्सेस, सभी आंतरिक नेटवर्क से अलग, आमतौर पर शर्तों की स्वीकृति और पहचान कैप्चर के लिए एक captive portal द्वारा सामने लाया जाता है।

कार्यान्वयन मार्गदर्शिका

NAC को तैनात करने के लिए शैक्षिक कार्यों को बाधित करने से बचने के लिए एक चरणबद्ध, व्यवस्थित दृष्टिकोण की आवश्यकता होती है।

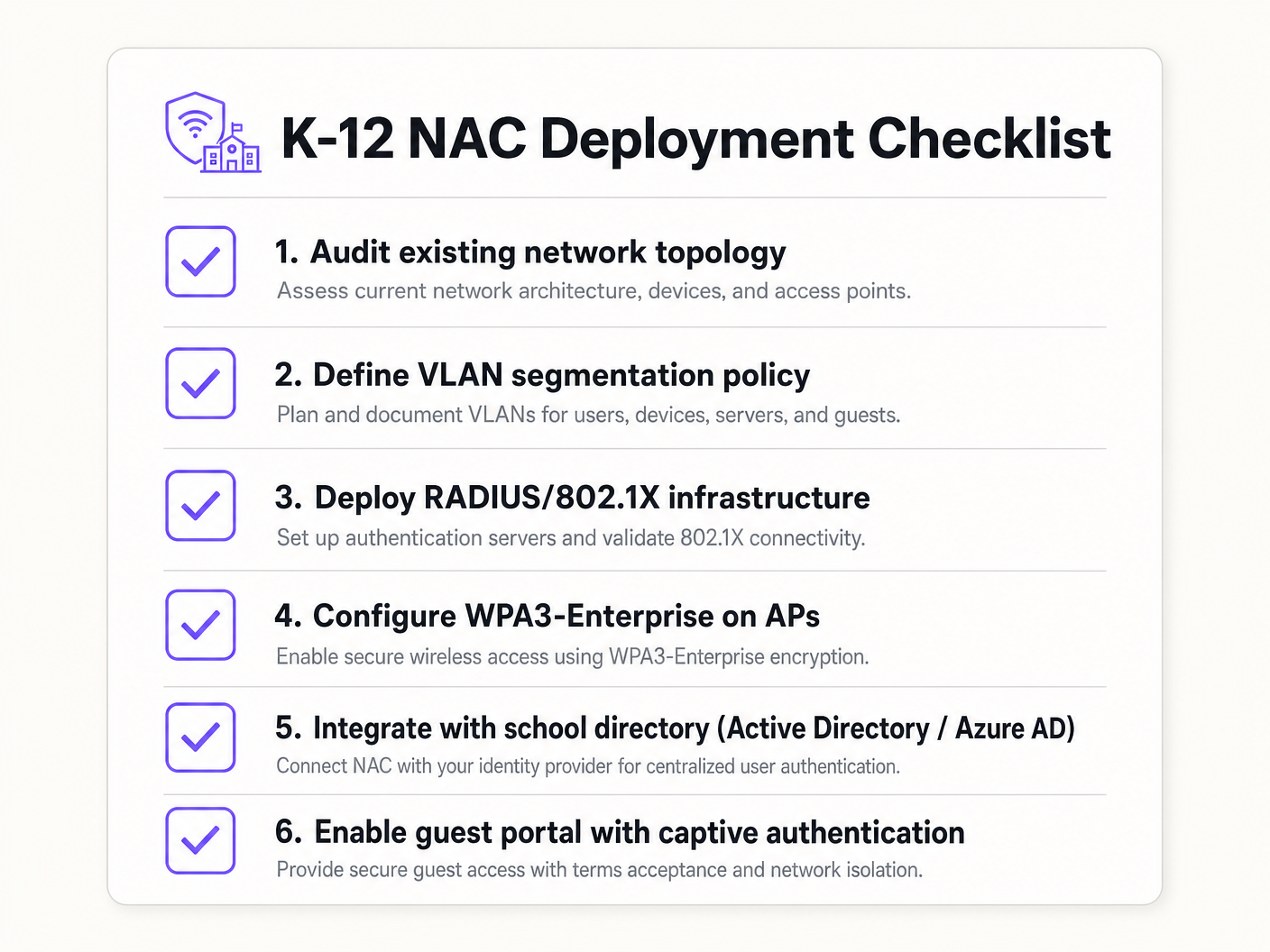

चरण 1: खोज और ऑडिट

किसी भी प्रवर्तन को लागू करने से पहले, एक व्यापक नेटवर्क ऑडिट करें। सभी कनेक्टेड डिवाइसों की खोज करने, शैडो IT (अनधिकृत स्विच या एक्सेस पॉइंट) की पहचान करने और नेटवर्क की वर्तमान स्थिति का दस्तावेजीकरण करने के लिए टूल का उपयोग करें। यह चरण विरासत उपकरणों के लिए सटीक MAC Authentication Bypass (MAB) श्वेतसूची बनाने के लिए महत्वपूर्ण है।

चरण 2: RADIUS इन्फ्रास्ट्रक्चर परिनियोजन

अपना RADIUS इन्फ्रास्ट्रक्चर तैनात करें। यदि ऑन-प्रिमाइसेस Active Directory का उपयोग कर रहे हैं, तो Network Policy Server (NPS) एक सामान्य विकल्प है। क्लाउड-केंद्रित परिवेशों (Azure AD, Google Workspace) के लिए, क्लाउड RADIUS समाधान सुव्यवस्थित एकीकरण प्रदान करते हैं। सुनिश्चित करें कि RADIUS सर्वर आपकी डायरेक्टरी सेवा के साथ संचार करने के लिए सही ढंग से कॉन्फ़िगर किया गया है और फ़ायरवॉल नियम LDAP/LDAPS ट्रैफ़िक की अनुमति देते हैं।

चरण 3: मॉनिटर मोड

एक्सेस स्विच और वायरलेस कंट्रोलर पर 802.1X को मॉनिटर मोड (कभी-कभी ओपन मोड कहा जाता है) में सक्षम करें। इस स्थिति में, ऑथेंटिकेटर 802.1X क्रेडेंशियल का मूल्यांकन करता है और परिणाम को लॉग करता है, लेकिन यदि प्रमाणीकरण विफल हो जाता है तो यह एक्सेस को ब्लॉक नहीं करता है। यह IT टीमों को गलत कॉन्फ़िगर किए गए डिवाइस, गुम प्रमाणपत्र, या विरासत उपकरण जिनकी MAB की आवश्यकता है, की पहचान करने की अनुमति देता है, बिना नेटवर्क आउटेज के।

चरण 4: प्रवर्तन और सेगमेंटेशन

एक बार जब मॉनिटर मोड लॉग उच्च सफलता दर दिखाते हैं और सभी अपवादों का हिसाब हो जाता है, तो 802. को लागू करना शुरू करें।1X प्रमाणीकरण। इसे चरणों में लागू करें—पायलट समूह (जैसे, IT विभाग) से शुरू करके, फिर कर्मचारियों तक विस्तार करें, और अंत में छात्रों तक। RADIUS एट्रिब्यूट्स (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) के माध्यम से डायनामिक VLAN असाइनमेंट लागू करें ताकि यह सुनिश्चित हो सके कि उपयोगकर्ताओं को उनकी डायरेक्टरी समूह सदस्यता के आधार पर सही नेटवर्क सेगमेंट में रखा गया है।

सर्वोत्तम अभ्यास

- IoT के लिए MAB और MPSK लागू करें: लेगेसी डिवाइस और हेडलेस IoT एंडपॉइंट्स में अक्सर 802.1X सप्लीकेंट की कमी होती है। लेगेसी उपकरणों के लिए MAC Authentication Bypass (MAB) का उपयोग करें, लेकिन आधुनिक IoT उपकरणों के लिए Multi-PSK (MPSK) को प्राथमिकता दें। MPSK प्रत्येक डिवाइस को एक अद्वितीय प्री-शेयर्ड कुंजी असाइन करता है, यह सुनिश्चित करते हुए कि यदि एक कुंजी से समझौता किया जाता है, तो बाकी नेटवर्क सुरक्षित रहता है। विस्तृत कॉन्फ़िगरेशन वॉकथ्रू के लिए, NAC और MPSK के साथ IoT डिवाइस सुरक्षा का प्रबंधन गाइड देखें।

- एंडपॉइंट पोस्चर चेकिंग लागू करें: पोस्चर चेक को एकीकृत करके साधारण प्रमाणीकरण से आगे बढ़ें। एक्सेस देने से पहले, NAC समाधान को यह सत्यापित करना चाहिए कि एंडपॉइंट में सक्रिय एंटीवायरस सॉफ़्टवेयर है, पूरी तरह से पैच किया गया है, और डिस्क एन्क्रिप्शन सक्षम है। गैर-अनुपालक उपकरणों को एक रेमेडिएशन VLAN में रखा जाना चाहिए।

- एनालिटिक्स के साथ गेस्ट एक्सेस को एकीकृत करें: गेस्ट नेटवर्क को अलग-थलग और अनुपालक होना चाहिए। Guest WiFi जैसे प्लेटफॉर्म को एकीकृत करने से यह सुनिश्चित होता है कि आगंतुक एक्सेस सुरक्षित, GDPR-अनुपालक है, और स्थल के उपयोग और फुटफॉल को समझने के लिए मूल्यवान WiFi Analytics प्रदान करता है।

- जहां संभव हो, प्रमाणपत्र-आधारित प्रमाणीकरण (EAP-TLS) का उपयोग करें: प्रबंधित उपकरणों के लिए, EAP-TLS पासवर्ड पर निर्भरता को समाप्त करता है, जिससे क्रेडेंशियल चोरी और फ़िशिंग हमलों का जोखिम काफी कम हो जाता है।

समस्या निवारण और जोखिम न्यूनीकरण

सामान्य विफलता मोड

- प्रमाणपत्र विश्वास त्रुटियाँ: यदि BYOD उपयोगकर्ताओं को PEAP प्रमाणीकरण के दौरान एक अविश्वसनीय सर्वर प्रमाणपत्र स्वीकार करने के लिए कहा जाता है, तो यह उन्हें सुरक्षा चेतावनियों को अनदेखा करने के लिए प्रशिक्षित करता है, जिससे एक बड़ी फ़िशिंग भेद्यता पैदा होती है। शमन: RADIUS सर्वर के लिए हमेशा सार्वजनिक रूप से विश्वसनीय प्रमाणपत्र प्राधिकरण (CA) द्वारा हस्ताक्षरित प्रमाणपत्र का उपयोग करें, या सुनिश्चित करें कि आंतरिक CA रूट प्रमाणपत्र MDM के माध्यम से सभी प्रबंधित उपकरणों पर धकेला गया है।

- डायरेक्टरी एकीकरण विफलताएँ: RADIUS प्रमाणीकरण विफल हो जाएगा यदि सर्वर डायरेक्टरी सेवा के साथ संचार नहीं कर सकता है (उदाहरण के लिए, AD डोमेन नियंत्रक पहुंच योग्य नहीं हैं, या सेवा खाता पासवर्ड समाप्त हो गया है)। शमन: अतिरेक RADIUS सर्वर लागू करें और डायरेक्टरी एकीकरण के स्वास्थ्य की लगातार निगरानी करें।

- 'प्रिंटर समस्या' (लेगेसी डिवाइस लॉकआउट): एक पूर्ण MAB श्वेतसूची के बिना 802.1X लागू करने से लेगेसी प्रिंटर, AV उपकरण और पुराने स्मार्टबोर्ड तुरंत डिस्कनेक्ट हो जाएंगे। शमन: मॉनिटर मोड चरण महत्वपूर्ण है। जब तक सभी गैर-प्रमाणीकरण करने वाले उपकरणों की पहचान और प्रोफाइलिंग नहीं हो जाती, तब तक प्रवर्तन पर न जाएं।

ROI और व्यावसायिक प्रभाव

जबकि NAC मुख्य रूप से एक सुरक्षा और अनुपालन निवेश है, यह मापने योग्य व्यावसायिक मूल्य प्रदान करता है:

- जोखिम न्यूनीकरण: छात्र रिकॉर्ड से जुड़े डेटा उल्लंघन की वित्तीय और प्रतिष्ठा संबंधी लागत विनाशकारी होती है। NAC हमले की सतह को नाटकीय रूप से कम करता है और पार्श्व गति को रोकता है, संभावित उल्लंघनों को नियंत्रित करता है।

- परिचालन दक्षता: डायनामिक VLAN असाइनमेंट मैन्युअल रूप से स्विच पोर्ट कॉन्फ़िगर करने के प्रशासनिक ओवरहेड को कम करता है। IT कर्मचारी VLANs के प्रबंधन में कम समय और रणनीतिक पहलों पर अधिक समय व्यतीत करते हैं।

- अनुपालन आश्वासन: एक मजबूत NAC परिनियोजन GDPR, CIPA और स्थानीय सुरक्षा विनियमों के अनुपालन को प्रदर्शित करने के लिए आवश्यक ऑडिट ट्रेल्स और एक्सेस नियंत्रण प्रदान करता है, जिससे ऑडिट सरल होते हैं और कानूनी जोखिम कम होता है।

Key Definitions

Network Access Control (NAC)

A security architecture that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant devices are granted entry.

Essential for IT teams to prevent unauthorized access and segment network traffic based on user roles (e.g., staff vs. student).

IEEE 802.1X

The IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that allows switches and access points to verify user identity before granting network access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The 'brain' of the NAC deployment, responsible for verifying credentials against a directory (like Active Directory) and assigning VLANs.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential against a pre-approved whitelist.

Crucial for allowing legacy devices like older printers and smartboards onto the network without compromising the 802.1X requirement for modern devices.

Multi-PSK (MPSK)

A wireless security feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key assigning specific network policies or VLANs.

The best practice for securing modern IoT devices that cannot perform 802.1X authentication, isolating them securely.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the switch or access point to place an authenticated user into a specific VLAN based on their directory group membership.

Reduces administrative overhead by allowing a single SSID or switch port configuration to serve multiple user types securely.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An 802.1X authentication method that requires mutual certificate authentication between the client and the server, eliminating the use of passwords.

The most secure authentication method, highly recommended for school-issued managed devices to prevent credential theft.

Endpoint Posture Checking

The process of evaluating a device's security state (e.g., antivirus status, OS patch level) before granting it network access.

Ensures that even authenticated users cannot introduce malware into the network via compromised or unpatched devices.

Worked Examples

A 1500-student secondary school needs to deploy 200 new wireless environmental sensors across the campus. These sensors only support WPA2-Personal and do not have an 802.1X supplicant. How should the network architect secure these devices without compromising the main network?

The architect should deploy a dedicated hidden SSID for IoT devices and implement Multi-PSK (MPSK). Each sensor (or group of sensors) is assigned a unique, complex pre-shared key. The wireless controller or RADIUS server is configured to map these specific keys to the isolated 'IoT & Infrastructure VLAN'. This VLAN must have strict ACLs applied, denying all access to the Staff and Student VLANs, and restricting outbound internet access only to the specific cloud endpoints required by the environmental sensors.

During the rollout of 802.1X (PEAP-MSCHAPv2) for BYOD student devices, the IT helpdesk is overwhelmed with tickets from students reporting that their devices are warning them about an 'untrusted network certificate'. How should this be resolved?

The issue occurs because the RADIUS server is using a certificate signed by the school's internal, private Certificate Authority (CA), which the BYOD devices do not natively trust. The immediate fix is to replace the RADIUS server's certificate with one issued by a widely recognized public CA (e.g., DigiCert, Let's Encrypt). Long-term, the school should implement an onboarding portal that securely configures the supplicant and installs the necessary trust anchors before the device attempts to connect.

Practice Questions

Q1. A school district is migrating its directory services entirely to Google Workspace and phasing out on-premises Active Directory. They currently use NPS for RADIUS. What architectural change is required to maintain 802.1X authentication for their fleet of managed Chromebooks?

Hint: Consider how Chromebooks authenticate natively and what infrastructure is needed when AD is removed.

View model answer

The district should migrate to a cloud RADIUS provider (e.g., SecureW2, Foxpass) that integrates natively with Google Workspace, or utilize Google's own Cloud RADIUS capabilities if available in their licensing tier. They should configure the Chromebooks via the Google Admin Console to use EAP-TLS, leveraging device certificates automatically provisioned by Google's certificate management, completely removing the reliance on passwords and on-premises NPS servers.

Q2. During a network audit, the IT team discovers a consumer-grade wireless router plugged into a classroom wall port, broadcasting a hidden SSID. How does a properly configured NAC solution prevent this shadow IT from compromising the network?

Hint: Think about what happens at the switch port level when an unmanaged device is connected.

View model answer

With 802.1X enforced on the wired switch ports, the consumer router will fail authentication because it lacks valid credentials or a certificate. The switch port will either remain in an unauthorized state (blocking all traffic) or dynamically assign the port to an isolated remediation VLAN. Additionally, enterprise NAC solutions can detect the presence of NAT or multiple MAC addresses behind a single port, triggering an automatic port shutdown to isolate the rogue device.

Q3. A venue operations director at a large educational campus wants to provide seamless WiFi access for visiting parents during a sports tournament, but the IT team is concerned about GDPR compliance and network security. What is the recommended approach?

Hint: Consider the balance between ease of access and the legal requirements for capturing user data.

View model answer

The IT team should provision a dedicated Guest VLAN that is strictly isolated from all internal resources and has internet-only access. They should deploy a captive portal solution, such as Purple's Guest WiFi platform, to handle onboarding. This ensures that visitors must accept the terms and conditions and provide explicit consent for data processing before gaining access, satisfying GDPR requirements while keeping the core network secure.