सूक्ष्म-स्तरीय नेटवर्क एक्सेस कंट्रोल के लिए RADIUS नीतियों को कॉन्फ़िगर करना

यह आधिकारिक मार्गदर्शिका IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस डायरेक्टर्स को सूक्ष्म-स्तरीय नेटवर्क एक्सेस कंट्रोल प्राप्त करने के लिए RADIUS नीतियों को कॉन्फ़िगर करने हेतु एक पूर्ण तकनीकी ब्लूप्रिंट प्रदान करती है। इसमें 802.1X आर्किटेक्चर, डायनामिक VLAN असाइनमेंट, EAP विधि चयन और चरणबद्ध परिनियोजन रणनीतियाँ शामिल हैं। आतिथ्य और खुदरा क्षेत्र के वास्तविक-विश्व कार्यान्वयन परिदृश्य दर्शाते हैं कि ये तकनीकें कैसे मापने योग्य अनुपालन, सुरक्षा और परिचालन ROI प्रदान करती हैं।

Listen to this guide

View podcast transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- संदर्भ-जागरूक एक्सेस की वास्तुकला

- डायनामिक VLAN असाइनमेंट और माइक्रो-सेगमेंटेशन

- EAP विधि चयन

- कार्यान्वयन मार्गदर्शिका

- चरण 1: पहचान स्रोत एकीकरण

- चरण 2: नीति कॉन्फ़िगरेशन और विशेषता मैपिंग

- चरण 3: चरणबद्ध रोलआउट और निगरानी

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम शमन

- सामान्य विफलता मोड

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

एंटरप्राइज़ वेन्यू के लिए — विशाल खुदरा परिसरों से लेकर उच्च-घनत्व वाले स्टेडियमों तक — नेटवर्क सुरक्षा और उपयोगकर्ता अनुभव अविभाज्य रूप से जुड़े हुए हैं। सूक्ष्म-स्तरीय नेटवर्क एक्सेस कंट्रोल के लिए RADIUS नीतियों को कॉन्फ़िगर करना ट्रैफ़िक को गतिशील रूप से खंडित करने का तंत्र प्रदान करता है, यह सुनिश्चित करता है कि कॉर्पोरेट संपत्तियाँ गेस्ट नेटवर्क और संवेदनशील IoT उपकरणों से अलग रहें। यह अब एक विवेकाधीन अपग्रेड नहीं है; यह PCI DSS और GDPR सहित अनुपालन आदेशों द्वारा संचालित एक मूलभूत आवश्यकता है।

यह मार्गदर्शिका RADIUS-आधारित एक्सेस कंट्रोल को परिनियोजित करने के लिए एक गहन तकनीकी ब्लूप्रिंट प्रदान करती है। हम IEEE 802.1X प्रमाणीकरण की वास्तुकला, वेंडर-विशिष्ट एट्रिब्यूट्स (VSAs) के माध्यम से डायनामिक VLAN असाइनमेंट की यांत्रिकी, और Active Directory, Entra ID, और Purple के OpenRoaming पहचान प्रदाता सहित पहचान प्रदाताओं के एकीकरण की जाँच करते हैं। बुनियादी प्री-शेयर्ड कीज़ (PSKs) से संदर्भ-जागरूक नीति प्रवर्तन की ओर बढ़कर, IT लीडर जोखिम को कम कर सकते हैं, संचालन को सुव्यवस्थित कर सकते हैं, और Purple जैसे प्लेटफ़ॉर्म का लाभ उठाकर गेस्ट WiFi को एक लागत केंद्र से एक रणनीतिक संपत्ति में बदल सकते हैं। पूरे मार्गदर्शिका में ध्यान कार्रवाई योग्य, वेंडर-न्यूट्रल रणनीतियों पर है जो मापने योग्य ROI और परिचालन लचीलापन प्रदान करती हैं।

तकनीकी गहन-विश्लेषण

संदर्भ-जागरूक एक्सेस की वास्तुकला

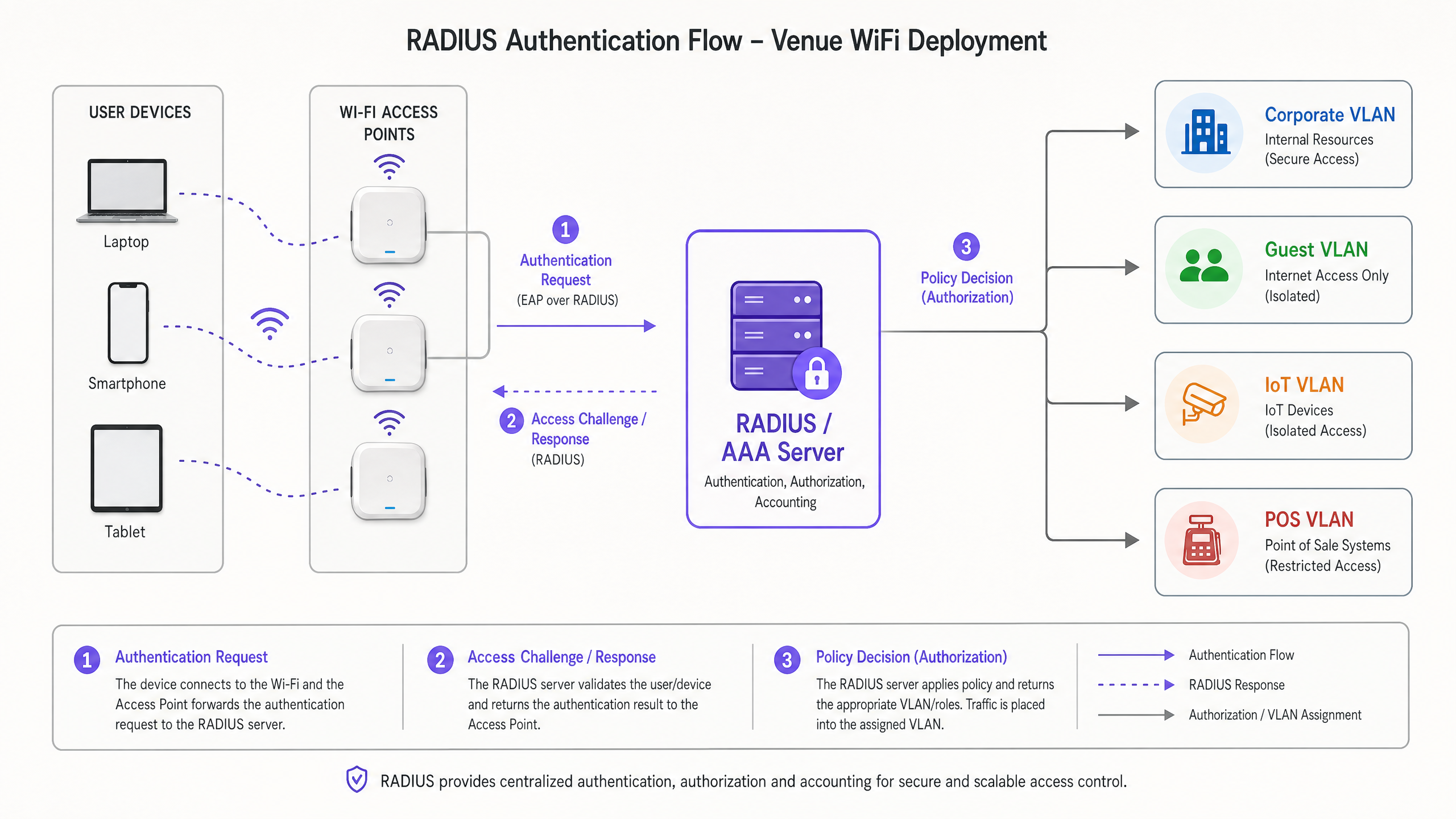

अपने मूल में, सूक्ष्म-स्तरीय नेटवर्क एक्सेस कंट्रोल के लिए RADIUS नीतियों को कॉन्फ़िगर करना IEEE 802.1X मानक पर निर्भर करता है। यह ढाँचा पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल की सुविधा प्रदान करता है, यह सुनिश्चित करता है कि केवल प्रमाणित और अधिकृत डिवाइस ही विशिष्ट नेटवर्क सेगमेंट में प्रवेश प्राप्त करें। वास्तुकला में तीन प्राथमिक घटक शामिल हैं: सप्लिकेंट (क्लाइंट डिवाइस), ऑथेंटिकेटर (वायरलेस एक्सेस पॉइंट या स्विच), और ऑथेंटिकेशन सर्वर (RADIUS)।

जब कोई डिवाइस कनेक्ट होता है, तो ऑथेंटिकेटर एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) संदेशों को एनकैप्सुलेट करता है और उन्हें RADIUS सर्वर पर अग्रेषित करता है। RADIUS सर्वर Active Directory, LDAP, या क्लाउड-आधारित पहचान प्रदाता जैसे पहचान स्टोर के विरुद्ध क्रेडेंशियल का मूल्यांकन करता है। महत्वपूर्ण रूप से, आधुनिक RADIUS कार्यान्वयन केवल Access-Accept या Access-Reject संदेश वापस नहीं करते हैं। वे वेंडर-विशिष्ट एट्रिब्यूट्स (VSAs) वापस करते हैं जो उपयोगकर्ता के नेटवर्क संदर्भ को निर्धारित करते हैं: VLAN असाइनमेंट, एक्सेस कंट्रोल लिस्ट (ACL) एप्लिकेशन, और बैंडविड्थ थ्रॉटलिंग पैरामीटर।

एंटरप्राइज़ परिनियोजन के लिए, Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 को समझना आवश्यक है, क्योंकि भौतिक परत की विशेषताएँ उच्च-घनत्व वाले वातावरण में प्रमाणीकरण हैंडशेक के प्रदर्शन को सीधे प्रभावित करती हैं।

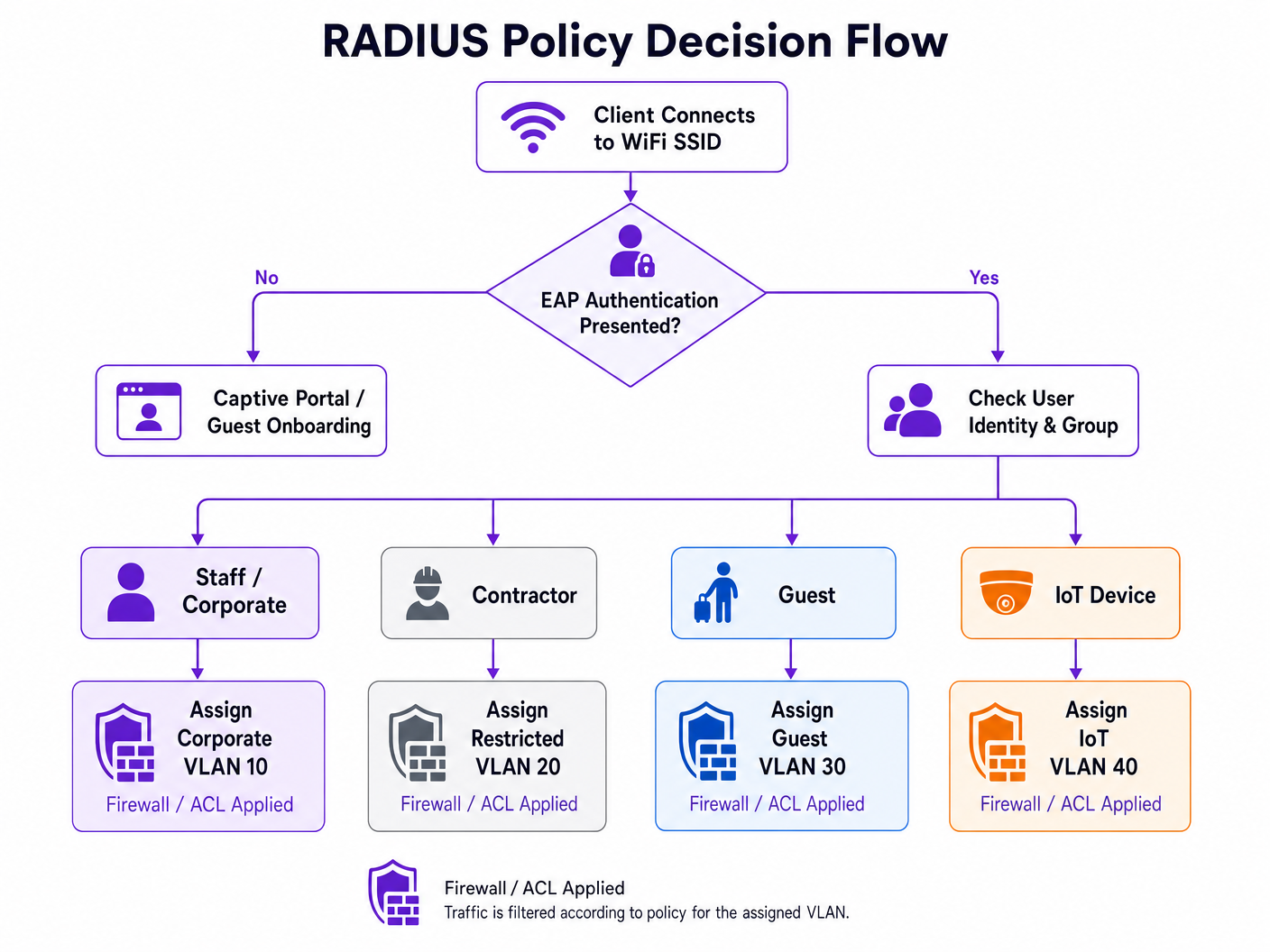

डायनामिक VLAN असाइनमेंट और माइक्रो-सेगमेंटेशन

RADIUS नीतियों का सबसे शक्तिशाली अनुप्रयोग डायनामिक VLAN असाइनमेंट है। विभिन्न उपयोगकर्ता समूहों के लिए कई SSIDs प्रसारित करने के बजाय — जो बीकन ओवरहेड के कारण RF प्रदर्शन को खराब करता है — एक एकल 802.1X-सक्षम SSID सभी कॉर्पोरेट उपयोगकर्ताओं की सेवा कर सकता है। RADIUS सर्वर उपयोगकर्ता की समूह सदस्यता और प्रासंगिक कारकों के आधार पर उपयुक्त VLAN निर्धारित करता है।

उदाहरण के लिए, जब वित्त टीम का कोई सदस्य प्रमाणित होता है, तो RADIUS सर्वर एक्सेस पॉइंट को उनके ट्रैफ़िक को VLAN 10 पर रखने का निर्देश देता है। जब कोई IoT डिवाइस MAC ऑथेंटिकेशन बाईपास (MAB) के माध्यम से प्रमाणित होता है, तो उसे सख्त ACLs के साथ एक अलग VLAN 40 पर रखा जाता है। यह दृष्टिकोण हमले की सतह को नाटकीय रूप से कम करता है और साथ ही RF वातावरण को सरल बनाता है। विशिष्ट वेंडर कार्यान्वयन के लिए, How to Configure NAC Policies for VLAN Steering in Cisco Meraki देखें।

EAP विधि चयन

EAP विधि के चयन का सुरक्षा स्थिति और परिचालन जटिलता दोनों पर महत्वपूर्ण प्रभाव पड़ता है। नीचे दी गई तालिका प्रमुख विकल्पों का सारांश प्रस्तुत करती है:

| EAP विधि | प्रमाणीकरण तंत्र | अनुशंसित उपयोग का मामला | सुरक्षा स्तर |

|---|---|---|---|

| EAP-TLS | आपसी प्रमाणपत्र-आधारित | MDM के साथ कॉर्पोरेट प्रबंधित डिवाइस | उच्चतम |

| PEAP-MSCHAPv2 | सर्वर प्रमाणपत्र + उपयोगकर्ता नाम/पासवर्ड | BYOD, स्टाफ डिवाइस | उच्च |

| EAP-TTLS | सर्वर प्रमाणपत्र + आंतरिक क्रेडेंशियल | मिश्रित वातावरण | उच्च |

| MAB | क्रेडेंशियल के रूप में MAC पता | हेडलेस IoT, लेगेसी डिवाइस | निम्न (सख्त ACLs के साथ उपयोग करें) |

LEAP और EAP-MD5 जैसे लेगेसी प्रोटोकॉल से पूरी तरह बचें; वे क्रिप्टोग्राफिक रूप से कमजोर हैं और किसी भी आधुनिक परिनियोजन में नहीं दिखने चाहिए।

कार्यान्वयन मार्गदर्शिका

एक मजबूत RADIUS इन्फ्रास्ट्रक्चर को परिनियोजित करने के लिए सावधानीपूर्वक योजना और चरणबद्ध निष्पादन की आवश्यकता होती है। निम्नलिखित चरण सूक्ष्म-स्तरीय नेटवर्क एक्सेस कंट्रोल के लिए RADIUS नीतियों को कॉन्फ़िगर करने हेतु एक वेंडर-न्यूट्रल दृष्टिकोण की रूपरेखा प्रस्तुत करते हैं।

चरण 1: पहचान स्रोत एकीकरण

किसी भी नीति का आधार एक स्वच्छ, सुव्यवस्थित पहचान निर्देशिका है। चाहे ऑन-प्रिमाइसेस Active Directory का उपयोग कर रहे हों या Entra ID या Okta जैसे क्लाउड-नेटिव समाधानों का, निर्देशिका समूह सीधे आपके इच्छित नेटवर्क सेगमेंट से मैप होने चाहिए।

- मौजूदा समूहों का ऑडिट करें: सुनिश्चित करें कि उपयोगकर्ता समूह तार्किक और जहाँ संभव हो, परस्पर अनन्य हों। पुराने खातों को हटाएँ और ओवरलैपिंग समूहों को समेकित करें।

- एक्सेस टियर परिभाषित करें: स्पष्ट स्तर स्थापित करें — Executive, Staff, Contractor, Guest, IoT — प्रत्येक के लिए दस्तावेजित एक्सेस अधिकारों के साथ।

- Purple को एक Identity Provider के रूप में एकीकृत करें: सार्वजनिक नेटवर्क के लिए, Purple Connect लाइसेंस के तहत OpenRoaming जैसी सेवाओं के लिए एक मुफ्त Identity Provider के रूप में कार्य करता है। यह सार्वजनिक Guest WiFi एक्सेस और सुरक्षित प्रमाणीकरण फ्रेमवर्क के बीच के अंतर को सहजता से पाटता है, जिससे लौटने वाले उपयोगकर्ताओं के लिए पारंपरिक captive portal की आवश्यकता समाप्त हो जाती है।

चरण 2: नीति कॉन्फ़िगरेशन और विशेषता मैपिंग

RADIUS सर्वर को कॉन्फ़िगर करें ताकि वह केवल क्रेडेंशियल्स के बजाय कई प्रासंगिक कारकों के आधार पर आने वाले अनुरोधों का मूल्यांकन कर सके।

- प्रमाणीकरण प्रोटोकॉल: कॉर्पोरेट उपकरणों के लिए EAP-TLS अनिवार्य करें। BYOD के लिए PEAP-MSCHAPv2 तैनात करें। RADIUS नीति के माध्यम से इन्हें लागू करें, कमजोर तरीकों का प्रयास करने वाले कनेक्शनों को अस्वीकार करें।

- शर्त मिलान: ऐसी नीतियां बनाएं जो

NAS-IP-Address(प्रमाणीकरणकर्ता का IP),Called-Station-Id(SSID), और दिन के समय का मूल्यांकन करें। 02:00 बजे एक ठेकेदार का एक्सेस प्रोफाइल 09:00 बजे उनके प्रोफाइल से काफी भिन्न होना चाहिए। - प्रवर्तन प्रोफाइल: लौटाए जाने वाले RADIUS विशेषताओं को परिभाषित करें। मानक VLAN असाइनमेंट विशेषताएँ हैं:

Tunnel-Type=VLAN,Tunnel-Medium-Type=802, औरTunnel-Private-Group-Id=[VLAN_ID]।

चरण 3: चरणबद्ध रोलआउट और निगरानी

कभी भी पूरे उद्यम में एक साथ 802.1X प्रवर्तन तैनात न करें।

- मॉनिटर मोड: नीतियों को मॉनिटर या ऑडिट मोड में तैनात करें जहाँ प्रमाणीकरण विफलताओं को लॉग किया जाता है लेकिन एक्सेस अभी भी प्रदान किया जाता है। यह प्रवर्तन शुरू होने से पहले गलत कॉन्फ़िगर किए गए सप्लीकेंट्स और विरासत उपकरणों की पहचान करता है।

- लक्षित प्रवर्तन: दायरे का विस्तार करने से पहले मुद्दों को हल करते हुए, प्रति-स्थान या प्रति-विभाग के आधार पर प्रवर्तन सक्षम करें।

- एनालिटिक्स एकीकरण: प्रमाणीकरण सफलता दर, सत्र अवधि और रोमिंग व्यवहार की निगरानी के लिए Purple के WiFi Analytics जैसे प्लेटफार्मों का लाभ उठाएं। यह डेटा कवरेज अंतराल और प्रमाणीकरण बाधाओं की पहचान करने के लिए महत्वपूर्ण है।

सर्वोत्तम अभ्यास

बारीक-दानेदार नेटवर्क एक्सेस कंट्रोल के लिए RADIUS नीतियों को कॉन्फ़िगर करते समय, उद्योग मानकों का पालन दीर्घकालिक स्थिरता और सुरक्षा सुनिश्चित करता है।

प्रमाणपत्र-आधारित प्रमाणीकरण (EAP-TLS): जहाँ भी संभव हो, EAP-TLS तैनात करें। यह क्रेडेंशियल चोरी और पासवर्ड थकान से जुड़े जोखिमों को समाप्त करता है। Mobile Device Management (MDM) प्लेटफॉर्म बड़े पैमाने पर प्रमाणपत्र प्रावधान को स्वचालित कर सकते हैं।

MAC रैंडमाइजेशन शमन लागू करें: आधुनिक मोबाइल ऑपरेटिंग सिस्टम उपयोगकर्ता की गोपनीयता की रक्षा के लिए MAC एड्रेस रैंडमाइजेशन का उपयोग करते हैं। Guest WiFi परिनियोजन के लिए, सुनिश्चित करें कि आपका captive portal और RADIUS अकाउंटिंग सिस्टम बदलते MAC एड्रेस को सहजता से संभालते हैं — उदाहरण के लिए, प्रारंभिक ऑनबोर्डिंग के दौरान उत्पन्न सत्र टोकन या स्थायी डिवाइस प्रोफाइल पर निर्भर होकर।

अतिरेक और फ़ेलओवर: RADIUS एक महत्वपूर्ण बुनियादी ढाँचा घटक है। भौगोलिक रूप से विविध स्थानों पर अत्यधिक उपलब्ध क्लस्टर में RADIUS सर्वर तैनात करें। प्राथमिक और द्वितीयक सर्वर IP के साथ प्रमाणीकरणकर्ताओं को कॉन्फ़िगर करें, और फ़ेलओवर घटनाओं के दौरान प्रमाणीकरण देरी को कम करने के लिए आक्रामक टाइमआउट और पुन: प्रयास मान स्थापित करें।

प्रासंगिक डेटा का लाभ उठाएं: नीतिगत निर्णयों में स्थान डेटा को शामिल करें। एक ठेकेदार को इंजीनियरिंग ब्लॉक में एक AP से कनेक्ट होने पर आंतरिक संसाधनों तक पहुंच प्रदान की जा सकती है, लेकिन कैफेटेरिया में कनेक्ट होने पर केवल इंटरनेट-एक्सेस तक सीमित किया जा सकता है। BLE Low Energy Explained for Enterprise में चर्चा की गई प्रौद्योगिकियां सटीक स्थिति डेटा के साथ इस स्थान संदर्भ को बढ़ा सकती हैं।

समस्या निवारण और जोखिम शमन

802.1X परिनियोजन की जटिलता विशिष्ट विफलता मोड प्रस्तुत करती है। अपटाइम बनाए रखने के लिए सक्रिय जोखिम शमन आवश्यक है।

सामान्य विफलता मोड

| विफलता मोड | मूल कारण | शमन |

|---|---|---|

| सामूहिक प्रमाणीकरण विफलता | समाप्त RADIUS सर्वर या रूट CA प्रमाणपत्र | 90/60/30 दिनों पर स्वचालित अलर्ट के साथ प्रमाणपत्र जीवनचक्र प्रबंधन |

| व्यक्तिगत डिवाइस विफलताएँ | सप्लीकेंट गलत कॉन्फ़िगरेशन या गुम रूट CA | सही ट्रस्ट स्टोर के साथ MDM-पुश किए गए वायरलेस प्रोफाइल |

| EAP टाइमआउट | केंद्रीकृत RADIUS के लिए उच्च WAN विलंबता | WAN पथ को अनुकूलित करें; वितरित RADIUS या RADIUS प्रॉक्सी पर विचार करें |

| IoT डिवाइस विफलताएँ | डिवाइस 802.1X का समर्थन नहीं करता है | सख्त VLAN अलगाव और ACLs के साथ MAB तैनात करें |

वितरित उद्यमों के लिए, SD WAN vs MPLS: The 2026 Enterprise Network Guide में चर्चा की गई वास्तुकला कई साइटों पर केंद्रीकृत AAA सेवाओं के लिए कम-विलंबता कनेक्टिविटी सुनिश्चित करने के लिए सीधे प्रासंगिक है।

ROI और व्यावसायिक प्रभाव

बारीक-दानेदार नेटवर्क एक्सेस कंट्रोल के लिए RADIUS नीतियों को कॉन्फ़िगर करने के लिए आवश्यक इंजीनियरिंग प्रयास का निवेश कई आयामों में पर्याप्त, मापने योग्य रिटर्न देता है।

कम परिचालन ओवरहेड: गतिशील VLAN असाइनमेंट के साथ कई SSIDs को एक एकल 802.1X नेटवर्क में समेकित करने से RF हस्तक्षेप कम होता है, उपलब्ध एयरटाइम में सुधार होता है, और चल रहे प्रबंधन को सरल बनाता है। टीमें एक स्थिर 802.1X परिनियोजन के बाद WiFi कनेक्टिविटी से संबंधित हेल्पडेस्क टिकटों में उल्लेखनीय कमी की रिपोर्ट करती हैं।

बेहतर अनुपालन स्थिति: Retail और Healthcare जैसे क्षेत्रों के लिए, सख्त नेटवर्क विभाजन एक नियामक आवश्यकता है — क्रमशः PCI DSS और HIPAA। RADIUS नीतियां अनुपालन ऑडिट पास करने और पर्याप्त वित्तीय दंड से बचने के लिए आवश्यक सत्यापन योग्य, ऑडिट करने योग्य नियंत्रण प्रदान करती हैं। सार्वजनिक क्षेत्र के संगठनों के लिए, डेटा अलगाव के संबंध में GDPR दायित्वों को भी इसी तरह संबोधित किया जाता है।

बेहतर उपयोगकर्ता अनुभव: सहज, सुरक्षित प्रमाणीकरण — विशेष रूप से EAP-TLS या OpenRoaming के माध्यम से — लौटने वाले कॉर्पोरेट उपयोगकर्ताओं और VIP मेहमानों के लिए captive portals के घर्षण को समाप्त करता है। Hospitality और Transport स्थानों में, यह सीधे संतुष्टि मेट्रिक्स और दोहराव वाले जुड़ाव को प्रभावित करता है।

Key Definitions

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The core engine for enterprise network access control, determining who gets on the network, what they can access, and logging the activity for audit purposes.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all traffic until authentication is complete.

The standard that forces a device to prove its identity before it is allowed to send any data traffic on the network. The enforcement mechanism that makes RADIUS policies actionable.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections. It provides a transport layer for authentication methods (EAP methods) such as TLS or MSCHAPv2.

The envelope that carries the actual authentication credentials between the client and the RADIUS server. The choice of EAP method determines the security level of the authentication exchange.

VSA (Vendor-Specific Attribute)

Attributes within a RADIUS message that allow vendors to support extended attributes not defined in the base RADIUS RFCs. Used to convey network policy instructions from the RADIUS server to the authenticator.

The mechanism by which RADIUS instructs network hardware to assign a user to a specific VLAN, apply a firewall role, or enforce bandwidth limits. Without VSAs, RADIUS can only permit or deny access.

Dynamic VLAN Assignment

The process where a RADIUS server instructs an access point or switch to place a user's traffic onto a specific Virtual LAN based on their identity, group membership, or contextual attributes.

The key technique for network micro-segmentation. Allows a single physical infrastructure to securely support multiple distinct user groups without broadcasting multiple SSIDs.

Supplicant

The software client on an end-user device (laptop, smartphone, IoT device) that initiates and negotiates the 802.1X authentication exchange with the network authenticator.

Built into modern operating systems (Windows, macOS, iOS, Android). Misconfigured supplicants — particularly incorrect certificate trust settings — are the most common source of 802.1X connectivity issues.

Authenticator

The network device (wireless access point or Ethernet switch) that acts as the enforcement point in an 802.1X deployment. It relays EAP messages between the supplicant and the RADIUS server, and enforces the policy decision.

The gatekeeper. The authenticator blocks all traffic from a port or wireless association until the RADIUS server returns an Access-Accept message, at which point it applies the returned VSAs.

MAB (MAC Authentication Bypass)

A fallback authentication method where the network device's MAC address is submitted as its credential to the RADIUS server. Used for devices that do not support 802.1X supplicants.

A necessary operational tool for legacy and headless IoT devices, but inherently less secure than cryptographic authentication. Should always be paired with strict VLAN isolation and ACLs.

EAP-TLS (EAP Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the RADIUS server using X.509 certificates. Considered the most secure EAP method available.

The recommended authentication method for corporate-managed devices. Eliminates password-based credential risks entirely. Requires a PKI infrastructure and MDM for certificate provisioning.

Worked Examples

A large conference centre needs to provide secure, segmented WiFi access for event staff, exhibitors, and general attendees. They currently broadcast three separate SSIDs, which is causing significant co-channel interference and poor performance in high-density exhibition halls.

The venue transitions to a single, 802.1X-enabled SSID named 'Conference_Secure'. They implement a RADIUS server integrated with their event management database.

- Event staff authenticate using their corporate credentials via PEAP-MSCHAPv2. The RADIUS policy matches their Active Directory group and returns Tunnel-Private-Group-Id=10 (Staff VLAN), granting access to internal AV management systems.

- Exhibitors are provided unique, time-limited credentials tied to their stand booking. Upon authentication, the RADIUS server returns Tunnel-Private-Group-Id=20 (Exhibitor VLAN), which has ACLs permitting access to specific presentation servers and internet egress.

- General attendees use a separate open SSID with a captive portal integrated with Purple for marketing data collection, consent management, and basic internet access.

The result is a 40% reduction in management frame overhead, measurably improved throughput in exhibition halls, and a clear audit trail for compliance purposes.

A retail chain needs to secure thousands of wireless Point of Sale (POS) terminals across 500 locations. They are currently using WPA2-PSK, and IT is concerned about the operational risk of rotating the pre-shared key across 500 sites, as well as PCI DSS audit findings.

The IT team deploys a centralised RADIUS infrastructure and configures the POS terminals for EAP-TLS authentication.

- An MDM solution pushes a unique client certificate to each POS terminal during provisioning.

- The wireless access points at each store are configured to forward authentication requests to the central RADIUS servers over the SD-WAN fabric.

- The RADIUS policy verifies the client certificate against the internal PKI and returns attributes to place the device on the isolated POS VLAN (VLAN 50), satisfying PCI DSS network segmentation requirements.

- A certificate revocation list (CRL) is maintained, allowing IT to instantly quarantine a lost or stolen terminal by revoking its certificate — without impacting any other device.

Practice Questions

Q1. A hospital needs to deploy new wireless infusion pumps across three wards. These devices do not support 802.1X supplicants. The CISO requires that these devices are completely isolated from the corporate network and can only communicate with the specific clinical management server at 10.5.1.20. How should you configure the network access control policy?

Hint: Consider how devices without 802.1X capabilities can be identified and the principle of least privilege when defining the ACL.

View model answer

Implement MAC Authentication Bypass (MAB). Register the MAC addresses of all infusion pumps in the RADIUS database during the provisioning process. Create a specific RADIUS policy that matches these MAC addresses and returns VSAs assigning them to an isolated IoT VLAN (e.g., VLAN 60). Apply strict ACLs to this VLAN permitting outbound traffic only to 10.5.1.20 on the required clinical management ports, and blocking all other inter-VLAN and internet traffic. Additionally, configure DHCP snooping and dynamic ARP inspection on the IoT VLAN to prevent spoofing attacks.

Q2. Following a recent acquisition, an enterprise now has two distinct Active Directory domains: corp.acme.com and corp.legacy.com. They want all employees from both entities to use the same 'ACME_Corporate' SSID without migrating the legacy domain. How can RADIUS facilitate this?

Hint: Think about how RADIUS handles authentication routing based on the identity realm and how policy servers can proxy requests to different backend directories.

View model answer

Configure the RADIUS infrastructure (using a policy server such as Cisco ISE, Aruba ClearPass, or a RADIUS proxy) to evaluate the realm suffix provided in the user's EAP identity — for example, user@corp.acme.com versus user@corp.legacy.com . Create routing policies that forward authentication requests to the appropriate backend Active Directory domain based on the realm. Define standardised enforcement profiles that return consistent VLAN VSAs regardless of the backend domain, ensuring users from both entities receive the correct network placement. This approach avoids a disruptive directory migration while maintaining a unified user experience.

Q3. You are designing the WiFi for a 60,000-seat stadium. The client's current design specifies 8 separate SSIDs for different staff functions: Ticketing, Security, Concessions, Medical, Media, Operations, VIP, and Maintenance. What is your recommendation and why?

Hint: Consider the impact of management frame overhead on wireless performance in a high-density RF environment.

View model answer

Strongly advise against broadcasting 8 SSIDs. In a high-density environment, each SSID generates beacon frames on every access point at regular intervals, consuming significant airtime and reducing the capacity available for actual data traffic. The recommendation is to consolidate all staff functions onto a single 802.1X-enabled SSID. Utilise RADIUS dynamic VLAN assignment to segment the traffic on the backend — when a ticketing device authenticates, RADIUS places it on the Ticketing VLAN; when a medical device authenticates, it goes to the Medical VLAN with appropriate ACLs. This provides the required logical separation while optimising the physical RF environment. A separate open SSID with a captive portal can handle general public access.