परिवार के अनुकूल WiFi: शॉपिंग सेंटर के लिए सर्वोत्तम अभ्यास

यह तकनीकी संदर्भ मार्गदर्शिका खुदरा वातावरण में गेस्ट WiFi नेटवर्क पर श्रेणी-आधारित URL फ़िल्टरिंग लागू करने के लिए कार्रवाई योग्य कार्यप्रणालियाँ प्रदान करती है। यह अनुपालन सुनिश्चित करने और ब्रांड प्रतिष्ठा की रक्षा के लिए नेटवर्क आर्किटेक्चर, नीति परिभाषा और जोखिम शमन रणनीतियों का विवरण देती है।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- DNS फ़िल्टरिंग आर्किटेक्चर

- नेटवर्क विभाजन और अलगाव

- एन्क्रिप्शन मानक और प्रमाणीकरण

- कार्यान्वयन मार्गदर्शिका

- 1. ऑडिट और बेसलाइन

- 2. श्रेणी नीति परिभाषित करें

- 3. DNS ओवर HTTPS (DoH) को संबोधित करें

- 4. प्रवर्तन और अपवाद प्रबंधन

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- अत्यधिक अवरोधन (गलत सकारात्मक)

- DoH बाईपास

- Captive Portal समस्याएँ

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

खुदरा वातावरण में सार्वजनिक WiFi प्रदान करने के लिए निर्बाध कनेक्टिविटी और मजबूत जोखिम शमन के बीच संतुलन बनाना आवश्यक है। शॉपिंग सेंटर के लिए, परिवार के अनुकूल WiFi लागू करना केवल एक विशेषता नहीं है - यह स्थल संचालन के लिए एक आधारभूत आवश्यकता है। यह मार्गदर्शिका गेस्ट नेटवर्क पर श्रेणी-आधारित URL फ़िल्टरिंग के लिए तकनीकी आर्किटेक्चर, परिनियोजन कार्यप्रणालियों और परिचालन सर्वोत्तम अभ्यासों का विवरण देती है। DNS-स्तर के सामग्री नियंत्रणों को लागू करके, IT प्रबंधक और नेटवर्क आर्किटेक्ट अनुपालन सुनिश्चित कर सकते हैं, ब्रांड प्रतिष्ठा की रक्षा कर सकते हैं और सभी जनसांख्यिकी के लिए एक सुरक्षित ब्राउज़िंग वातावरण प्रदान कर सकते हैं। इसके अलावा, एक ठीक से संरचित Guest WiFi परिनियोजन एक लागत केंद्र को एक रणनीतिक संपत्ति में बदल देता है, जो दुर्भावनापूर्ण ट्रैफ़िक और अनुपयुक्त सामग्री तक पहुंच के जोखिम को कम करते हुए निष्ठा और राजस्व को बढ़ावा देने वाले प्रथम-पक्ष डेटा को कैप्चर करता है।

तकनीकी गहन-विश्लेषण

DNS फ़िल्टरिंग आर्किटेक्चर

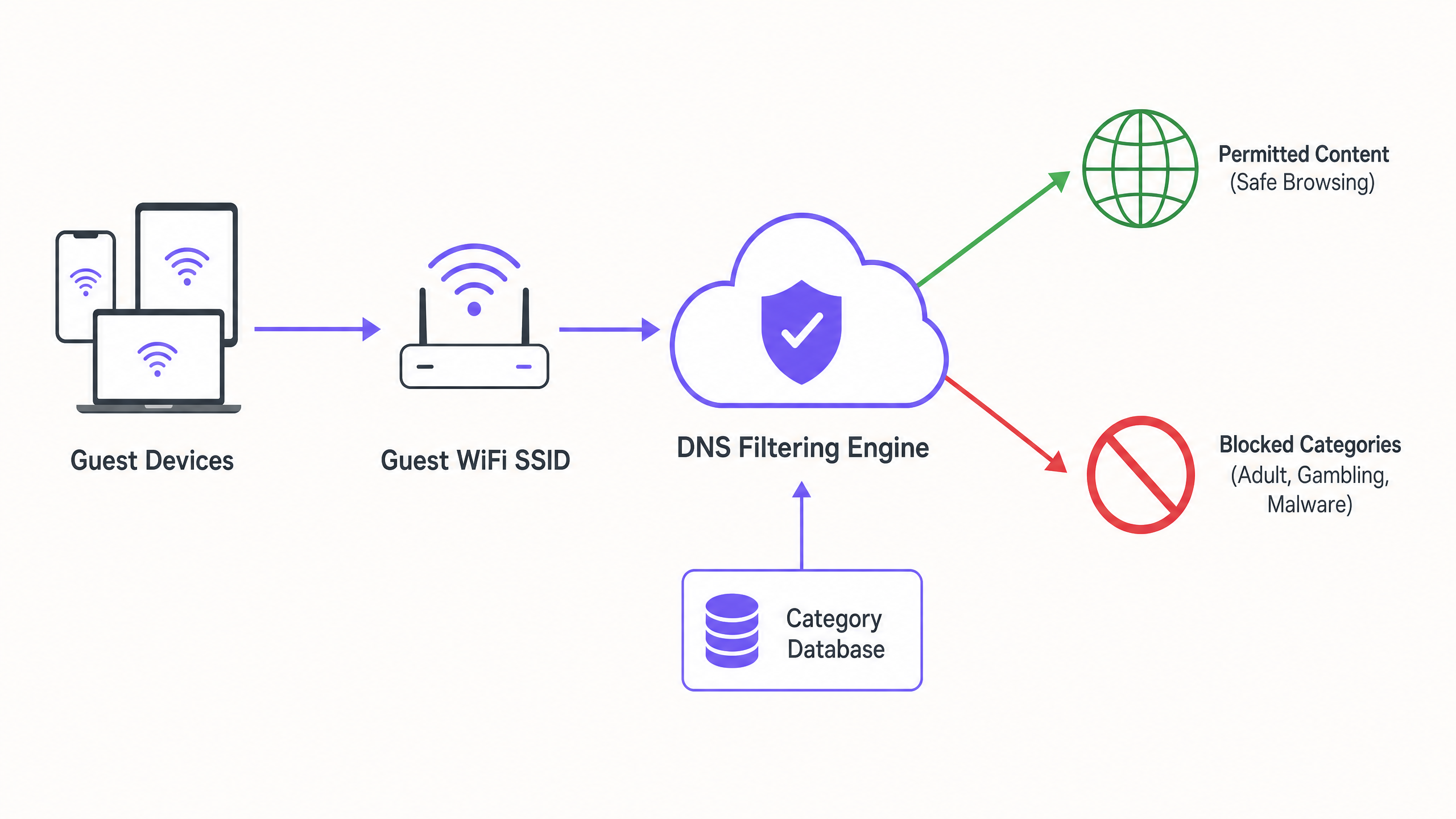

परिवार के अनुकूल नेटवर्क के मूल में श्रेणी-आधारित DNS फ़िल्टरिंग है। एप्लिकेशन-लेयर URL फ़िल्टरिंग या डीप पैकेट इंस्पेक्शन (DPI) के विपरीत, जिसमें महत्वपूर्ण प्रोसेसिंग ओवरहेड की आवश्यकता होती है और अक्सर SSL एन्क्रिप्शन टूट जाता है, DNS फ़िल्टरिंग नेटवर्क लेयर पर काम करती है। जब कोई क्लाइंट डिवाइस किसी डोमेन को हल करने का प्रयास करता है, तो क्वेरी को क्लाउड-आधारित DNS फ़िल्टरिंग इंजन द्वारा इंटरसेप्ट किया जाता है। इंजन अनुरोधित डोमेन को वर्गीकृत URL के लगातार अपडेट किए गए डेटाबेस के विरुद्ध क्रॉस-रेफरेंस करता है। यदि डोमेन किसी निषिद्ध श्रेणी (जैसे, मैलवेयर, वयस्क सामग्री) में आता है, तो रिज़ॉल्यूशन अवरुद्ध हो जाता है, और उपयोगकर्ता को एक ब्लॉक पेज पर रीडायरेक्ट कर दिया जाता है।

यह दृष्टिकोण उच्च थ्रूपुट और कम विलंबता प्रदान करता है, जिससे यह शॉपिंग सेंटर जैसे सघन वातावरण के लिए अत्यधिक स्केलेबल हो जाता है जहाँ हजारों समवर्ती कनेक्शन आम हैं। इसे सही ढंग से आर्किटेक्ट करने के लिए DNS फ़िल्टरिंग क्या है? गेस्ट WiFi पर हानिकारक सामग्री को कैसे ब्लॉक करें को समझना महत्वपूर्ण है।

नेटवर्क विभाजन और अलगाव

एक मूलभूत सुरक्षा आवश्यकता कॉर्पोरेट इन्फ्रास्ट्रक्चर से गेस्ट नेटवर्क का पूर्ण अलगाव है। गेस्ट SSID को एक अलग DHCP स्कोप के साथ एक समर्पित VLAN पर संचालित होना चाहिए। इंटरनेट पर बाहर निकलने से पहले ट्रैफ़िक को DNS फ़िल्टरिंग इंजन के माध्यम से रूट किया जाना चाहिए। यह विभाजन किसी गेस्ट डिवाइस के समझौता होने की स्थिति में पार्श्व गति को रोकता है और यह सुनिश्चित करता है कि गेस्ट ट्रैफ़िक नीतियां अनजाने में बैक-ऑफिस संचालन को प्रभावित न करें।

एन्क्रिप्शन मानक और प्रमाणीकरण

वायरलेस इन्फ्रास्ट्रक्चर के लिए, WPA3 मजबूत एन्क्रिप्शन के लिए वर्तमान मानक है, जो प्री-शेयर्ड कुंजियों पर ऑफ़लाइन डिक्शनरी हमलों से बचाता है। जबकि WPA2 अभी भी प्रचलित है, नए परिनियोजन को WPA3 समर्थन अनिवार्य करना चाहिए। प्रमाणीकरण आमतौर पर एक Captive Portal के माध्यम से नियंत्रित किया जाता है, जो दोहरे उद्देश्यों को पूरा करता है: सेवा की शर्तों की स्वीकृति और डेटा कैप्चर। इसे WiFi Analytics प्लेटफॉर्म के साथ एकीकृत करने से स्थल संचालकों को GDPR और अन्य क्षेत्रीय गोपनीयता ढाँचों के अनुपालन में सहमति-आधारित प्रथम-पक्ष डेटा एकत्र करने की अनुमति मिलती है।

कार्यान्वयन मार्गदर्शिका

श्रेणी-आधारित फ़िल्टरिंग को तैनात करने के लिए वैध ट्रैफ़िक में व्यवधान को कम करने के लिए एक चरणबद्ध दृष्टिकोण की आवश्यकता होती है।

1. ऑडिट और बेसलाइन

अवरुद्ध करने वाले नियमों को लागू करने से पहले, उचित VLAN अलगाव की पुष्टि करने के लिए मौजूदा नेटवर्क आर्किटेक्चर का ऑडिट करें। DNS फ़िल्टरिंग इंजन को 'मॉनिटरिंग मोड' में दो से चार सप्ताह के लिए तैनात करें। यह बेसलाइन अवधि गेस्ट नेटवर्क पर वास्तविक ट्रैफ़िक पैटर्न में दृश्यता प्रदान करती है, जिससे IT टीमों को उन वैध सेवाओं की पहचान करने की अनुमति मिलती है जिन्हें अनजाने में गलत तरीके से वर्गीकृत किया जा सकता है।

2. श्रेणी नीति परिभाषित करें

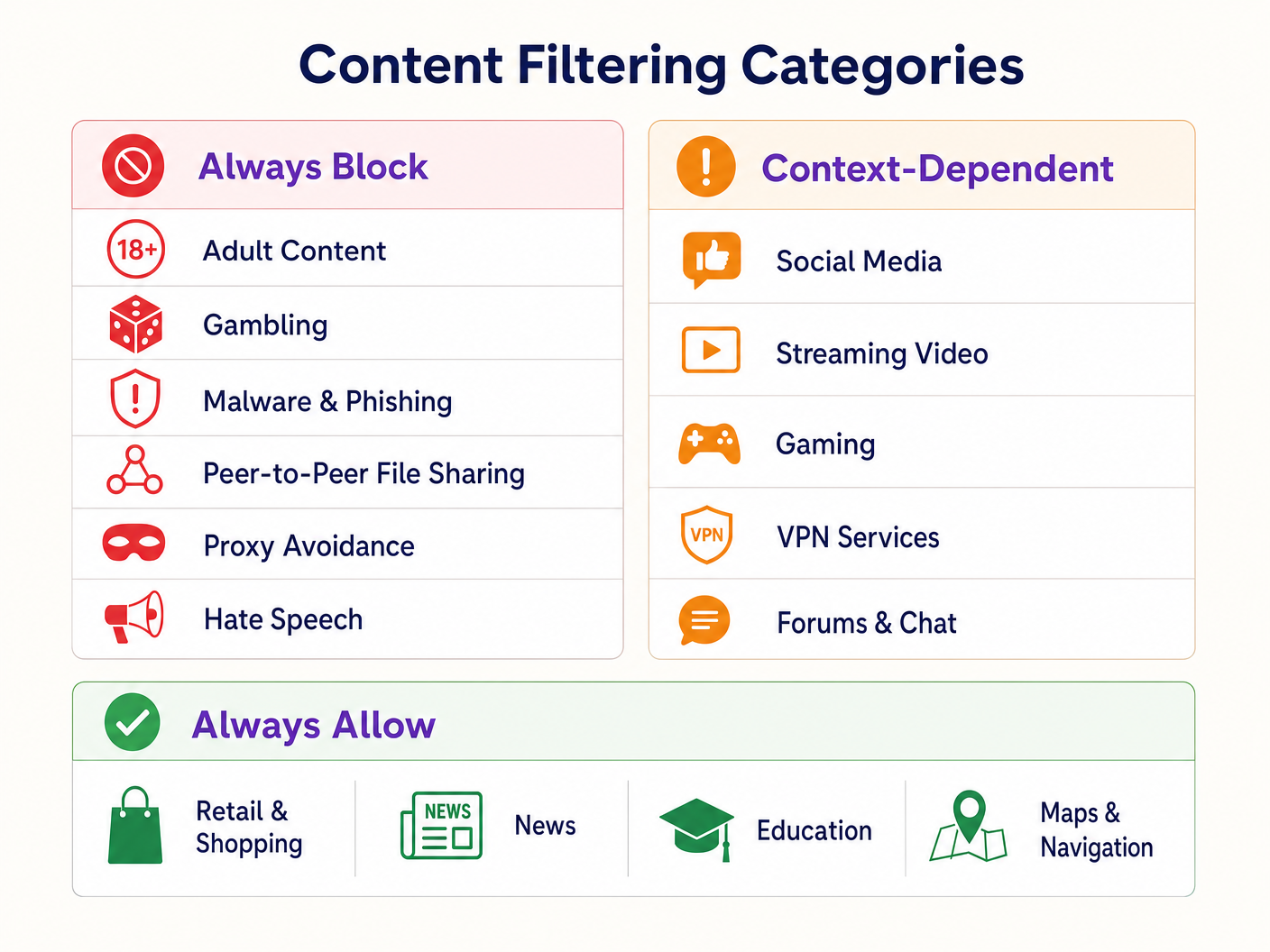

एक स्तरीय नीति ढाँचा स्थापित करें:

- हमेशा ब्लॉक करें: वयस्क सामग्री, जुआ, मैलवेयर, फ़िशिंग, पीयर-टू-पीयर (P2P) फ़ाइल साझाकरण, और प्रॉक्सी से बचने वाले उपकरण।

- संदर्भ-निर्भर: सोशल मीडिया, स्ट्रीमिंग वीडियो और गेमिंग। इनके लिए स्थल के परिचालन लक्ष्यों के साथ संरेखण की आवश्यकता होती है (जैसे, बैंडविड्थ संरक्षण बनाम ठहरने के समय को प्रोत्साहित करना)।

- हमेशा अनुमति दें: खुदरा डोमेन, समाचार, शिक्षा और नेविगेशन।

3. DNS ओवर HTTPS (DoH) को संबोधित करें

आधुनिक ब्राउज़र तेजी से DNS ओवर HTTPS (DoH) पर डिफ़ॉल्ट होते जा रहे हैं, जो DNS क्वेरी को एन्क्रिप्ट करते हैं और नेटवर्क-स्तर की फ़िल्टरिंग को बायपास करते हैं। फ़िल्टरिंग नीति को लागू करने के लिए, परिधि फ़ायरवॉल को ज्ञात DoH प्रदाताओं (जैसे, Cloudflare का 1.1.1.1, Google का 8.8.8.8) को आउटबाउंड पोर्ट 443 ट्रैफ़िक को ब्लॉक करने के लिए कॉन्फ़िगर किया जाना चाहिए। यह क्लाइंट डिवाइस को नेटवर्क-प्रदान किए गए DNS रिज़ॉल्वर पर वापस जाने के लिए मजबूर करता है।

4. प्रवर्तन और अपवाद प्रबंधन

मॉनिटरिंग से प्रवर्तन मोड में संक्रमण करें। एक स्पष्ट, ब्रांडेड ब्लॉक पेज कॉन्फ़िगर करें जो उपयोगकर्ता को सूचित करता है कि सामग्री क्यों प्रतिबंधित की गई थी और गलत सकारात्मक रिपोर्ट करने के लिए एक तंत्र प्रदान करता है। खुदरा किरायेदारों या स्थल प्रबंधन द्वारा अनुरोधित डोमेन की समीक्षा और श्वेतसूचीकरण के लिए एक प्रलेखित कार्यप्रवाह स्थापित करें।

सर्वोत्तम अभ्यास

- सक्रिय संचार: खुदरा किरायेदारों को प्रवर्तन से पहले फ़िल्टरिंग नीति के बारे में सूचित करें ताकि उनके परिचालन अनुप्रयोगों में व्यवधान को रोका जा सके।

- नियमित नीति समीक्षा: खतरे का परिदृश्य और इंटरनेट उपयोग पैटर्न विकसित होते हैं। श्रेणी नीति और फ़िल्टरिंग इंजन के डेटाबेस की सटीकता की त्रैमासिक समीक्षा निर्धारित करें।

- Captive Portal का लाभ उठाएं: Captive Portal का उपयोग केवल एक्सेस कंट्रोल के लिए नहीं, बल्कि एक रणनीतिक टचपॉइंट के रूप में करें। सुनिश्चित करें कि पोर्टल डिज़ाइन स्थल के ब्रांड के साथ संरेखित हो और उपयोग की शर्तों को स्पष्ट रूप से व्यक्त करे cसामग्री प्रतिबंध।

- बैंडविड्थ उपयोग की निगरानी करें: जबकि DNS फ़िल्टरिंग विशिष्ट सामग्री तक पहुंच को रोकती है, बैंडविड्थ प्रबंधन अभी भी आवश्यक है। संसाधनों के न्यायसंगत वितरण को सुनिश्चित करने के लिए प्रति क्लाइंट दर सीमित करें, विशेष रूप से उच्च-घनत्व वाले क्षेत्रों में। हमारे गाइड Office Wi Fi: Optimize Your Modern Office Wi-Fi Network में प्रदर्शन को अनुकूलित करने के बारे में और पढ़ें।

समस्या निवारण और जोखिम न्यूनीकरण

अत्यधिक अवरोधन (गलत सकारात्मक)

सबसे आम विफलता मोड एक अत्यधिक आक्रामक प्रारंभिक नीति है जिसके परिणामस्वरूप वैध डोमेन अवरुद्ध हो जाते हैं। न्यूनीकरण यातायात को आधार बनाने के लिए प्रारंभिक निगरानी चरण और एक उत्तरदायी श्वेतसूचीकरण प्रक्रिया पर निर्भर करता है।

DoH बाईपास

यदि उपयोगकर्ता अवरुद्ध सामग्री तक सफलतापूर्वक पहुंच रहे हैं, तो सत्यापित करें कि ज्ञात DoH रिजॉल्वर को अवरुद्ध करने वाले फ़ायरवॉल नियम सक्रिय और अद्यतन हैं। DoH को अवरुद्ध करने में विफलता नेटवर्क-स्तरीय DNS फ़िल्टरिंग को अप्रभावी बना देती है।

Captive Portal समस्याएँ

जटिल RF विशेषताओं वाले वातावरण में, डिवाइस Captive Portal प्रमाणीकरण को पूरा करने के लिए पर्याप्त समय तक कनेक्शन बनाए रखने के लिए संघर्ष कर सकते हैं। पर्याप्त AP घनत्व और इष्टतम चैनल नियोजन सुनिश्चित करें। विस्तृत RF नियोजन रणनीतियों के लिए Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 देखें।

ROI और व्यावसायिक प्रभाव

DNS फ़िल्टरिंग के माध्यम से परिवार-अनुकूल WiFi लागू करने से मापने योग्य व्यावसायिक मूल्य मिलता है:

- जोखिम न्यूनीकरण: स्थल के नेटवर्क पर अवैध या अनुचित सामग्री तक पहुंच से जुड़े नियामक जुर्माने और प्रतिष्ठा को नुकसान की संभावना को काफी कम करता है।

- बैंडविड्थ अनुकूलन: P2P फ़ाइल साझाकरण और अनधिकृत स्ट्रीमिंग वीडियो को अवरुद्ध करना वैध उपयोग के मामलों के लिए बैंडविड्थ को संरक्षित करता है, जिससे महंगी सर्किट अपग्रेड को टाला जा सकता है।

- उन्नत डेटा कैप्चर: एक सुरक्षित, विश्वसनीय अतिथि नेटवर्क Captive Portal पर उच्च ऑप्ट-इन दरों को प्रोत्साहित करता है, जिससे लक्षित मार्केटिंग अभियानों के लिए कार्रवाई योग्य प्रथम-पक्ष डेटा के साथ स्थल के CRM को समृद्ध किया जाता है।

- किरायेदार संतुष्टि: एक स्वच्छ, उच्च-प्रदर्शन नेटवर्क वातावरण प्रदान करना खुदरा किरायेदारों की डिजिटल पहलों का समर्थन करता है और समग्र ग्राहक अनुभव को बढ़ाता है।

परिनियोजन रणनीतियों और सामान्य कमियों पर अधिक जानकारी के लिए नीचे हमारे तकनीकी ब्रीफिंग पॉडकास्ट को सुनें:

मुख्य परिभाषाएं

DNS Filtering

The process of blocking access to specific websites by preventing the resolution of their domain names into IP addresses based on categorized databases.

The primary mechanism for enforcing family-friendly content policies efficiently at scale.

VLAN Isolation

The practice of logically separating network traffic into distinct broadcast domains.

Essential for security, ensuring guest traffic cannot interact with corporate or back-office systems.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network.

Used for terms-of-service acceptance and collecting consent-based first-party data.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol.

A significant challenge for network administrators as it encrypts DNS queries, bypassing standard network-level filtering.

WPA3

The third generation of Wi-Fi Protected Access, offering improved encryption and protection against offline dictionary attacks.

The current standard for securing wireless networks, particularly important for public or guest SSIDs.

False Positive

In the context of content filtering, a legitimate website that is incorrectly categorized and blocked by the filtering engine.

Requires a responsive whitelisting process to minimize disruption to venue operations or tenant businesses.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Often too resource-intensive for high-density guest networks compared to DNS filtering.

First-Party Data

Information a company collects directly from its customers and owns.

A key ROI driver for guest WiFi deployments, captured via the captive portal with user consent.

हल किए गए उदाहरण

A large shopping centre with 150 retail units is experiencing network congestion and complaints from parents regarding inappropriate content access on the open guest WiFi.

- Implement VLAN isolation for the guest SSID. 2. Deploy a cloud-based DNS filtering engine. 3. Configure a strict block policy for Adult, Gambling, Malware, and P2P categories. 4. Block outbound DoH traffic at the firewall. 5. Implement a captive portal requiring terms-of-service acceptance.

A hotel IT manager needs to implement family-friendly WiFi across public areas but must ensure corporate guests can still access necessary VPN services.

- Deploy DNS filtering with a baseline policy blocking Adult, Malware, and Gambling categories. 2. Explicitly allow the 'VPN Services' category in the filtering policy. 3. Monitor traffic logs to identify any specific corporate VPN endpoints that might be miscategorized and whitelist them proactively.

अभ्यास प्रश्न

Q1. A retail tenant complains that their new inventory management web application is being blocked on the shopping centre's guest network. What is the immediate next step?

संकेत: Consider the false-positive resolution workflow.

मॉडल उत्तर देखें

Review the DNS filtering logs to identify which category the tenant's application domain is currently assigned to. If it is a false positive (e.g., miscategorized as 'Proxy Avoidance'), add the specific domain to the global whitelist and notify the tenant.

Q2. During the monitoring phase of a new DNS filtering deployment, you notice a high volume of traffic to Cloudflare's 1.1.1.1. What does this indicate and how should you respond?

संकेत: Think about encrypted DNS protocols.

मॉडल उत्तर देखें

This indicates client devices are using DNS over HTTPS (DoH) to bypass the network's DNS resolver. You must configure the perimeter firewall to block outbound port 443 traffic to known DoH provider IP addresses to force fallback to standard DNS.

Q3. A stadium IT director wants to implement family-friendly WiFi but is concerned about the performance impact of inspecting all traffic during a match day with 50,000 concurrent users. What architecture do you recommend?

संकेत: Compare network-layer vs. application-layer filtering.

मॉडल उत्तर देखें

Recommend cloud-based DNS filtering rather than on-premise Deep Packet Inspection (DPI). DNS filtering only intercepts the initial domain resolution request, adding negligible latency, whereas DPI requires significant processing overhead to inspect the payload of every packet, which would bottleneck under stadium-density loads.