NAC पोस्चर असेसमेंट: नेटवर्क एक्सेस से पहले प्रबंधित डिवाइस अनुपालन सुनिश्चित करना

यह तकनीकी संदर्भ मार्गदर्शिका NAC पोस्चर असेसमेंट का गहन विश्लेषण प्रदान करती है, जिसमें प्रबंधित डिवाइस अनुपालन लागू करने के लिए आवश्यक आर्किटेक्चर, मानक और परिनियोजन रणनीतियों का विवरण दिया गया है। यह IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स को जोखिमों को कम करने और बहु-साइट एंटरप्राइज़ वातावरण में सुरक्षित नेटवर्क एक्सेस सुनिश्चित करने के लिए कार्रवाई योग्य अंतर्दृष्टि से लैस करता है।

Listen to this guide

View podcast transcript

- कार्यकारी सारांश

- तकनीकी गहन विश्लेषण

- पोस्चर असेसमेंट का आर्किटेक्चर

- IEEE 802.1X और EAP-TLS की भूमिका

- पोस्चर चेक श्रेणियाँ

- WPA3-एंटरप्राइज़ और क्रिप्टोग्राफिक शक्ति

- कार्यान्वयन मार्गदर्शिका

- चरण 1: इंफ्रास्ट्रक्चर तत्परता और PKI डिज़ाइन

- चरण 2: मॉनिटर मोड (दृश्यता चरण)

- चरण 3: खंडित प्रवर्तन

- चरण 4: सुधार आर्किटेक्चर

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- सामान्य विफलता मोड

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

जटिल, बहु-साइट वातावरण का प्रबंधन करने वाले एंटरप्राइज़ IT लीडर्स के लिए, केवल पहचान नेटवर्क एक्सेस के लिए पर्याप्त मीट्रिक नहीं है। यह जानना कि कौन कनेक्ट कर रहा है, उस डिवाइस की सुरक्षा स्थिति जानने के बाद आता है जिसका वे उपयोग कर रहे हैं। नेटवर्क एक्सेस कंट्रोल (NAC) पोस्चर असेसमेंट वह तंत्र है जो इस अंतर को पाटता है, यह सुनिश्चित करता है कि केवल प्रबंधित, अनुपालन वाले डिवाइस ही कॉर्पोरेट इंफ्रास्ट्रक्चर तक पहुंच प्राप्त करें, इससे पहले कि वे उत्पादन ट्रैफ़िक का एक भी पैकेट प्रसारित करें।

यह मार्गदर्शिका NAC पोस्चर असेसमेंट को डिज़ाइन करने, परिनियोजित करने और प्रबंधित करने पर एक व्यापक तकनीकी संदर्भ प्रदान करती है। हम अंतर्निहित आर्किटेक्चर का पता लगाते हैं—जिसमें 802.1X, RADIUS और EAP-TLS शामिल हैं—एजेंट-आधारित और एजेंटलेस पूछताछ के बीच के व्यापार-बंदों का मूल्यांकन करते हैं, और एक चरणबद्ध परिनियोजन रणनीति की रूपरेखा तैयार करते हैं जो परिचालन व्यवधान को कम करती है। चाहे आप किसी कॉर्पोरेट मुख्यालय, एक वितरित खुदरा संपत्ति, या आतिथ्य में बैक-ऑफ-हाउस संचालन को सुरक्षित कर रहे हों, मजबूत पोस्चर असेसमेंट लागू करना जोखिम शमन और अनुपालन प्रवर्तन में एक महत्वपूर्ण कदम है।

मुख्य अवधारणाओं और सामान्य परिनियोजन की कमियों के कार्यकारी अवलोकन के लिए नीचे हमारा 10 मिनट का तकनीकी ब्रीफिंग पॉडकास्ट सुनें।

तकनीकी गहन विश्लेषण

पोस्चर असेसमेंट का आर्किटेक्चर

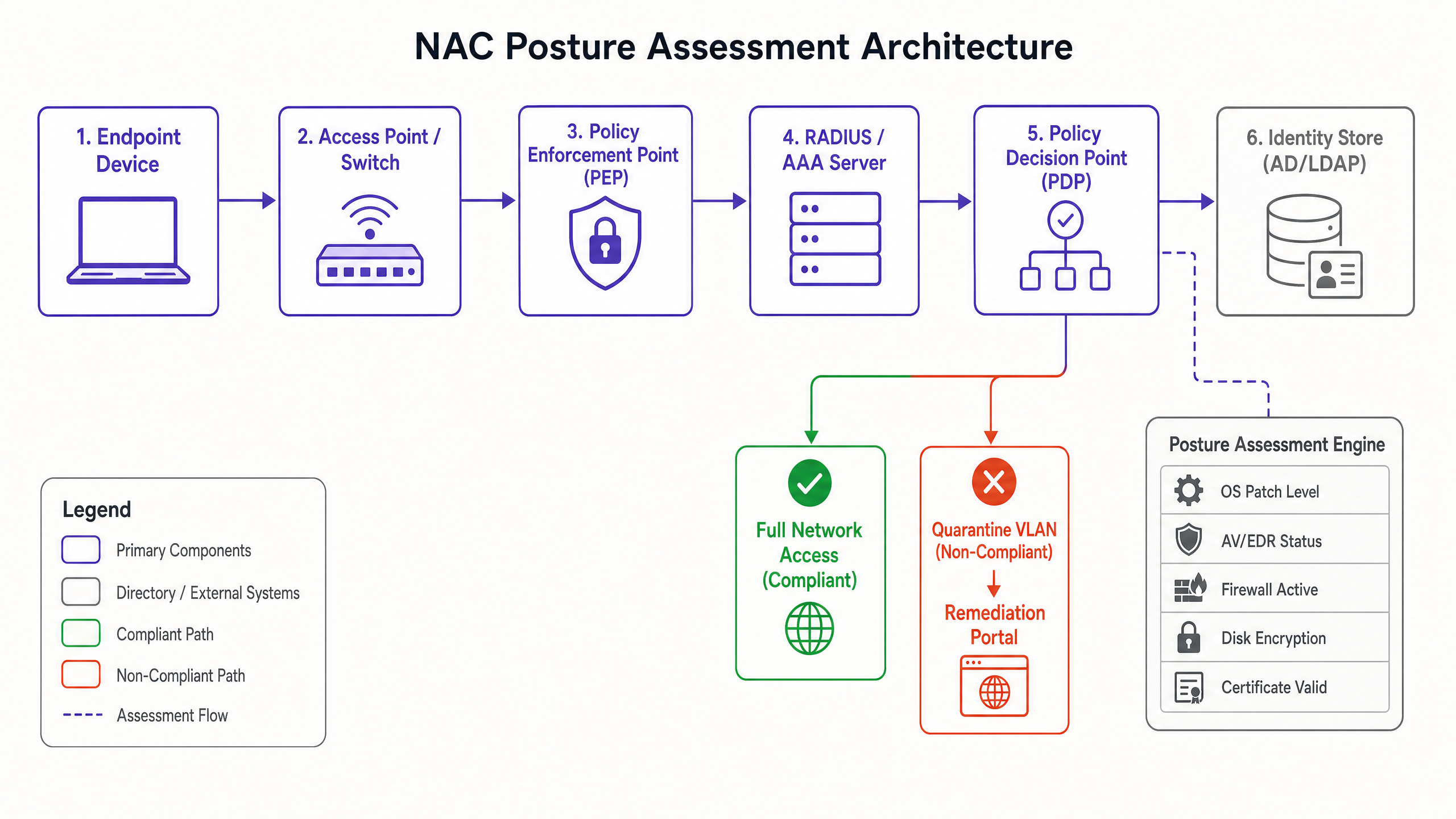

नेटवर्क एक्सेस कंट्रोल डिवाइस कनेक्टिविटी को नियंत्रित करता है, लेकिन पोस्चर असेसमेंट किसी डिवाइस के सुरक्षा स्वास्थ्य की विशिष्ट पूछताछ है। आर्किटेक्चर तीन प्राथमिक घटकों पर निर्भर करता है जो एक साथ काम करते हैं:

- पॉलिसी एनफोर्समेंट पॉइंट (PEP): यह भौतिक या तार्किक गेटकीपर है—आमतौर पर एक वायरलेस एक्सेस पॉइंट, एक स्विच पोर्ट, या एक वायरलेस LAN कंट्रोलर। PEP पॉलिसी इंजन के निर्देशों के आधार पर ट्रैफ़िक के प्रवाह को भौतिक रूप से नियंत्रित करता है।

- पॉलिसी डिसीजन पॉइंट (PDP): अक्सर RADIUS या AAA सर्वर के भीतर एकीकृत, PDP NAC आर्किटेक्चर का मस्तिष्क है। यह पोस्चर डेटा प्राप्त करता है, इसे परिभाषित अनुपालन नीतियों के विरुद्ध मूल्यांकन करता है, और PEP को प्रवर्तन निर्देश जारी करता है।

- पोस्चर असेसमेंट इंजन: यह घटक एंडपॉइंट से वास्तविक स्वास्थ्य डेटा एकत्र करता है। यह डिवाइस पर स्थानीय रूप से चलने वाला एक एजेंट हो सकता है या नेटवर्क प्रोटोकॉल (जैसे, SNMP, WMI) या मोबाइल डिवाइस मैनेजमेंट (MDM) प्लेटफॉर्म के साथ API एकीकरण का लाभ उठाने वाला एक एजेंटलेस तंत्र हो सकता है।

IEEE 802.1X और EAP-TLS की भूमिका

एंटरप्राइज़ NAC की नींव IEEE 802.1X मानक है, जो पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल को परिभाषित करता है। इस ढांचे के भीतर, तीन भूमिकाएं परिभाषित की गई हैं:

- सप्लिकेंट: कनेक्ट करने का प्रयास करने वाला एंडपॉइंट डिवाइस।

- ऑथेंटिकेटर: कनेक्शन को सुगम बनाने वाला PEP (स्विच या एक्सेस पॉइंट)।

- ऑथेंटिकेशन सर्वर: क्रेडेंशियल को मान्य करने वाला RADIUS सर्वर।

सप्लिकेंट और ऑथेंटिकेशन सर्वर के बीच संचार एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) के माध्यम से होता है, जिसे ऑथेंटिकेटर के माध्यम से टनल किया जाता है। प्रबंधित कॉर्पोरेट डिवाइसों के लिए, EAP-TLS स्वर्ण मानक है। यह X.509 डिजिटल प्रमाणपत्रों का उपयोग करके पारस्परिक प्रमाणीकरण अनिवार्य करता है, यह सुनिश्चित करता है कि डिवाइस और नेटवर्क दोनों एक-दूसरे की पहचान को क्रिप्टोग्राफिक रूप से सत्यापित करें। यह क्रेडेंशियल चोरी और दुष्ट एक्सेस पॉइंट हमलों को रोकता है।

पोस्चर चेक श्रेणियाँ

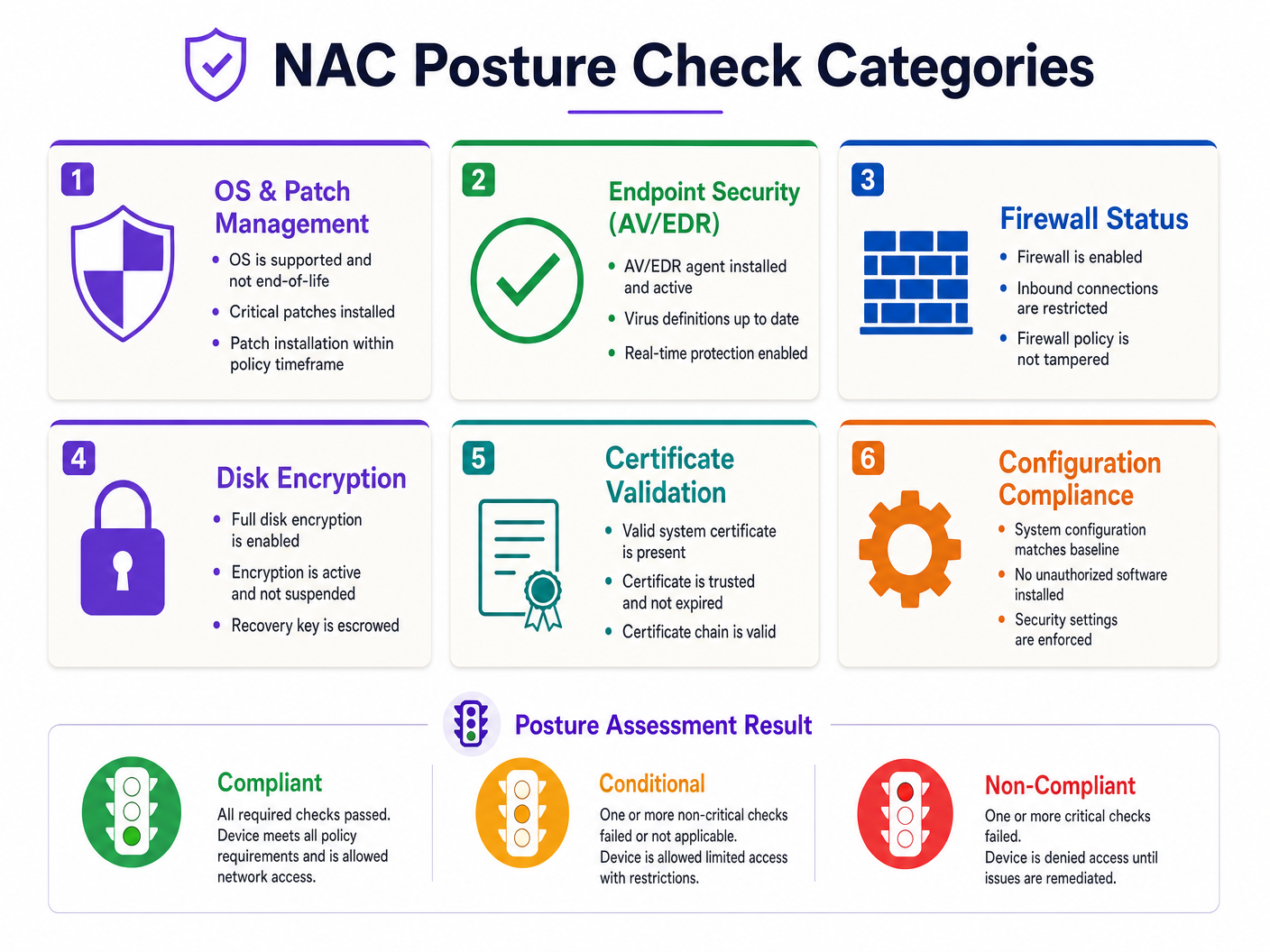

जब कोई डिवाइस कनेक्शन का प्रयास करता है, तो पोस्चर असेसमेंट इंजन कई महत्वपूर्ण वैक्टर का मूल्यांकन करता है:

- OS और पैच प्रबंधन: यह सत्यापित करना कि ऑपरेटिंग सिस्टम समर्थित है और परिभाषित SLA के भीतर महत्वपूर्ण पैच लागू किए गए हैं।

- एंडपॉइंट सुरक्षा (AV/EDR): यह पुष्टि करना कि अनुमोदित एंटी-वायरस या एंडपॉइंट डिटेक्शन एंड रिस्पांस एजेंट स्थापित, सक्रिय हैं और वर्तमान परिभाषाएं रखते हैं।

- फ़ायरवॉल स्थिति: यह सुनिश्चित करना कि होस्ट-आधारित फ़ायरवॉल सक्षम है और उसकी नीति के साथ छेड़छाड़ नहीं की गई है।

- डिस्क एन्क्रिप्शन: यह मान्य करना कि पूर्ण-डिस्क एन्क्रिप्शन (जैसे, BitLocker, FileVault) सक्रिय है और निलंबित स्थिति में नहीं है।

- प्रमाणपत्र सत्यापन: आवश्यक मशीन प्रमाणपत्र की उपस्थिति और वैधता की जाँच करना।

- कॉन्फ़िगरेशन अनुपालन: यह सुनिश्चित करना कि डिवाइस की सुरक्षा बेसलाइन कॉर्पोरेट नीति से मेल खाती है (जैसे, स्क्रीन लॉक टाइमर, अक्षम USB मास स्टोरेज)।

WPA3-एंटरप्राइज़ और क्रिप्टोग्राफिक शक्ति

जैसे-जैसे नेटवर्क सुरक्षा विकसित होती है, वैसे-वैसे अंतर्निहित क्रिप्टोग्राफिक मानक भी विकसित होते हैं। WPA3-Enterprise, विशेष रूप से जब 192-बिट मोड में संचालित होता है, तो WPA2 पर महत्वपूर्ण सुधार प्रदान करता है। यह एन्क्रिप्शन के लिए GCMP-256 और अखंडता के लिए HMAC-SHA-384 के उपयोग को अनिवार्य करता है। संवेदनशील डेटा को संभालने वाले संगठनों के लिए—जैसे PCI DSS के अधीन खुदरा वातावरण या सख्त डेटा शासन के तहत स्वास्थ्य सेवा सुविधाएं—WPA3-Enterprise में संक्रमण नेटवर्क इंफ्रास्ट्रक्चर को भविष्य-प्रूफ करने के लिए एक आवश्यक कदम है।

कार्यान्वयन मार्गदर्शिका

NAC पोस्चर असेसमेंट को परिनियोजित करने के लिए व्यापक नेटवर्क आउटेज से बचने के लिए सावधानीपूर्वक योजना की आवश्यकता होती है। एंटरप्राइज़ वातावरण के लिए निम्नलिखित चरणबद्ध दृष्टिकोण की सिफारिश की जाती है:

चरण 1: इंफ्रास्ट्रक्चर तत्परता और PKI डिज़ाइन

पोस्चर चेक सक्षम करने से पहले, सुनिश्चित करें कि आपका अंतर्निहित इंफ्रास्ट्रक्चर कर सकता है आर्किटेक्चर का समर्थन करें। यदि EAP-TLS को डिप्लॉय कर रहे हैं, तो एक मजबूत पब्लिक की इंफ्रास्ट्रक्चर (PKI) गैर-परक्राम्य है। प्रमाणपत्रों को आपके MDM या ग्रुप पॉलिसी के माध्यम से स्वचालित रूप से प्रावधानित और नवीनीकृत किया जाना चाहिए। मैन्युअल प्रमाणपत्र प्रबंधन से प्रमाणपत्रों के समाप्त होने पर कनेक्टिविटी विफलताएं अनिवार्य रूप से होंगी।

चरण 2: मॉनिटर मोड (दृश्यता चरण)

किसी भी NAC डिप्लॉयमेंट का सबसे महत्वपूर्ण चरण मॉनिटर मोड है। इस चरण में, NAC सिस्टम डिवाइस की स्थिति का मूल्यांकन करता है और परिणामों को लॉग करता है, लेकिन नीति लागू नहीं करता है। PEP स्थिति के परिणाम की परवाह किए बिना पूर्ण पहुंच की अनुमति देता है।

मॉनिटर मोड को न्यूनतम 2-4 सप्ताह तक चलाएं। यह आपकी संपत्ति की वास्तविक अनुपालन स्थिति में दृश्यता प्रदान करता है। आप टूटे हुए एजेंटों, लंबित रीबूट, या गलत कॉन्फ़िगरेशन के कारण जांच में विफल होने वाले उपकरणों की पहचान करेंगे। इस डेटा का उपयोग संपत्ति को सक्रिय रूप से ठीक करने के लिए करें।

चरण 3: खंडित प्रवर्तन

एक बार जब अनुपालन आधारभूत स्वीकार्य हो जाता है, तो प्रवर्तन शुरू करें। नीति मूल्यांकन के आधार पर उपकरणों को तीन अवस्थाओं में वर्गीकृत किया जाता है:

- अनुपालक (Compliant): डिवाइस सभी महत्वपूर्ण जांचों को पास करता है और उसे पूर्ण आवश्यक पहुंच के साथ उत्पादन VLAN को सौंपा जाता है।

- सशर्त (Conditional): डिवाइस एक गैर-महत्वपूर्ण जांच में विफल रहता है (उदाहरण के लिए, एक छोटा OS अपडेट लंबित है)। इसे प्रतिबंधित पहुंच (उदाहरण के लिए, केवल इंटरनेट) दी जा सकती है और उपयोगकर्ता को एक विशिष्ट समय-सीमा के भीतर सुधार करने के लिए सूचित किया जाता है।

- गैर-अनुपालक (Non-Compliant): डिवाइस एक महत्वपूर्ण जांच में विफल रहता है (उदाहरण के लिए, AV अक्षम है)। PEP डिवाइस को एक क्वारंटाइन VLAN को असाइन करता है।

चरण 4: सुधार आर्किटेक्चर

क्वारंटाइन VLAN को कड़ाई से अलग किया जाना चाहिए। इसे केवल एक सुधार पोर्टल, आवश्यक अपडेट सर्वर (जैसे, Windows Update, AV परिभाषा सर्वर), और आंतरिक IT सहायता संसाधनों तक ट्रैफ़िक की अनुमति देनी चाहिए। यदि एक क्वारंटाइन किया गया डिवाइस उत्पादन सबनेट पर ट्रैफ़िक रूट कर सकता है, तो NAC आर्किटेक्चर विफल हो गया है।

सर्वोत्तम अभ्यास

- निरंतर मूल्यांकन: लेगेसी NAC केवल कनेक्शन के समय स्थिति का मूल्यांकन करता है। आधुनिक डिप्लॉयमेंट को निरंतर मूल्यांकन का समर्थन करना चाहिए, परिभाषित अंतरालों पर या घटनाओं (जैसे, एक EDR अलर्ट) के जवाब में स्थिति का पुनर्मूल्यांकन करना चाहिए, और चेंज ऑफ ऑथराइजेशन (CoA) के माध्यम से डिवाइस के एक्सेस स्तर को गतिशील रूप से अपडेट करना चाहिए।

- एजेंट बनाम एजेंटलेस: प्रबंधित कॉर्पोरेट उपकरणों के लिए, एक एजेंट-आधारित दृष्टिकोण सबसे गहरी दृश्यता और निरंतर निगरानी क्षमताएं प्रदान करता है। एजेंटलेस पूछताछ अप्रबंधित उपकरणों या उन वातावरणों के लिए उपयुक्त है जहां एक एजेंट को डिप्लॉय करना प्रशासनिक रूप से निषेधात्मक है।

- MAC ऑथेंटिकेशन बाईपास (MAB): 802.1X में असमर्थ उपकरणों (जैसे, लेगेसी प्रिंटर, IoT सेंसर) को MAB की आवश्यकता होती है। हालांकि, MAB स्वाभाविक रूप से असुरक्षित है क्योंकि MAC पते को स्पूफ किया जा सकता है। MAB उपकरणों को भारी रूप से प्रोफाइल किया जाना चाहिए और कड़ाई से नियंत्रित, अलग-थलग VLANs में रखा जाना चाहिए।

- मानकों के साथ संरेखित करें: अपनी स्थिति नीतियों को CIS बेंचमार्क जैसे स्थापित फ्रेमवर्क पर आधारित करें। यह सुनिश्चित करता है कि आपकी अनुपालन जांच विक्रेता-तटस्थ हैं और उद्योग के सर्वोत्तम अभ्यासों के साथ संरेखित हैं।

- अतिथि ट्रैफ़िक को अलग करें: कॉर्पोरेट NAC स्थिति मूल्यांकन को कभी भी सार्वजनिक एक्सेस नेटवर्क के साथ प्रतिच्छेद नहीं करना चाहिए। दोनों की आवश्यकता वाले स्थानों के लिए, सार्वजनिक पहुंच को पूरी तरह से अलग इंफ्रास्ट्रक्चर पर प्रबंधित करने के लिए एक समर्पित Guest WiFi प्लेटफॉर्म का उपयोग करें, जैसे Purple का WiFi Analytics समाधान।

समस्या निवारण और जोखिम न्यूनीकरण

सामान्य विफलता मोड

- 'बिग बैंग' प्रवर्तन: खुले एक्सेस से सीधे पूरे एस्टेट में एक साथ सख्त प्रवर्तन में संक्रमण परिचालन व्यवधान के लिए एक सुनिश्चित नुस्खा है। हमेशा साइट या विभाग द्वारा चरणबद्ध रोलआउट का उपयोग करें।

- PKI विफलताएं: समाप्त रूट या इंटरमीडिएट प्रमाणपत्र, या प्रमाणपत्र निरस्तीकरण सूची (CRL) / ऑनलाइन प्रमाणपत्र स्थिति प्रोटोकॉल (OCSP) इंफ्रास्ट्रक्चर की विफलता, व्यापक प्रमाणीकरण विफलताएं पैदा करेगी। अपने PKI के लिए मजबूत निगरानी लागू करें।

- सुधार लूप: सुनिश्चित करें कि क्वारंटाइन VLAN में उपकरणों के पास वास्तव में अनुपालक बनने के लिए आवश्यक अपडेट डाउनलोड करने के लिए आवश्यक नेटवर्क एक्सेस है। यदि वे अपडेट सर्वर तक नहीं पहुंच सकते हैं, तो वे स्थायी रूप से क्वारंटाइन रहते हैं।

ROI और व्यावसायिक प्रभाव

NAC स्थिति मूल्यांकन को लागू करने से कच्चे सुरक्षा मेट्रिक्स से परे मापने योग्य व्यावसायिक मूल्य मिलता है:

- जोखिम न्यूनीकरण: यह सुनिश्चित करके कि केवल स्वस्थ उपकरण नेटवर्क तक पहुंचते हैं, मैलवेयर और रैंसमवेयर का पार्श्व प्रसार काफी हद तक कम हो जाता है, जिससे महंगी डेटा उल्लंघनों की संभावना कम हो जाती है।

- अनुपालन सत्यापन: Hospitality और Transport जैसे अत्यधिक विनियमित क्षेत्रों के लिए, स्वचालित स्थिति मूल्यांकन PCI DSS और GDPR जैसे मानकों के अनुपालन का निरंतर प्रमाण प्रदान करता है, जिससे ऑडिट प्रक्रियाएं सरल हो जाती हैं।

- परिचालन दक्षता: क्वारंटाइन और सुधार प्रक्रिया को स्वचालित करने से IT हेल्पडेस्क पर बोझ कम होता है, जिससे इंजीनियरों को रणनीतिक पहलों पर ध्यान केंद्रित करने की अनुमति मिलती है बजाय इसके कि वे मैन्युअल रूप से संक्रमित एंडपॉइंट्स को साफ करें।

Key Definitions

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that ensures a device must authenticate before the switch port or access point allows any IP traffic to pass.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication framework that uses X.509 digital certificates for mutual authentication.

The recommended standard for managed corporate devices, as it relies on cryptographic certificates rather than easily compromised passwords.

Posture Assessment

The process of evaluating the security state and configuration of an endpoint device against a defined corporate policy.

Ensures that a device is not only authenticated but is also 'healthy' (patched, encrypted, protected) before being granted network access.

Policy Enforcement Point (PEP)

The network device (switch, wireless controller, or access point) that physically blocks or allows traffic based on the NAC policy.

The component that actually executes the 'allow' or 'quarantine' command issued by the NAC server.

Policy Decision Point (PDP)

The central server or engine (often a RADIUS server) that evaluates authentication requests and posture data to determine access rights.

The brain of the operation that holds the rulebase and decides what level of access a specific device should receive.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential when it cannot perform 802.1X.

Used for headless devices like printers or IoT sensors. It is inherently weak and must be combined with strict network segmentation.

Change of Authorization (CoA)

A RADIUS extension that allows the NAC server to dynamically change the authorization state of an active session.

Crucial for continuous assessment; if a device becomes non-compliant while connected, CoA allows the NAC server to instantly move it to a quarantine VLAN without requiring a disconnect.

Quarantine VLAN

A strictly isolated network segment designed to hold non-compliant devices, providing access only to remediation resources.

Prevents an infected or vulnerable device from communicating with production systems while it downloads necessary updates or patches.

Worked Examples

A 400-room hotel requires corporate staff laptops to securely access the back-of-house property management system (PMS). However, the venue also hosts numerous unmanaged IoT devices (smart thermostats, digital signage) that cannot run a NAC agent.

Implement an 802.1X EAP-TLS policy for all corporate staff laptops, enforcing strict posture checks (AV active, disk encrypted, patched). These devices are dynamically assigned to the Corporate VLAN upon successful compliance. For the IoT devices, implement MAC Authentication Bypass (MAB) combined with deep device profiling. Ensure these MAB devices are placed in isolated, dedicated IoT VLANs with ACLs restricting their access solely to the specific controllers they need to communicate with. Under no circumstances should the IoT VLAN route to the Corporate VLAN or the PMS.

A retail chain is rolling out new point-of-sale (POS) terminals across 50 locations. The IT team wants to enforce posture compliance to meet PCI DSS requirements but is concerned about disrupting store operations during the rollout.

Deploy the NAC architecture in Monitor Mode for 30 days. During this period, the NAC system will authenticate the POS terminals and evaluate their posture against the PCI DSS baseline (e.g., firewall active, no unauthorized software) but will log failures without blocking access. The IT team reviews the logs weekly, identifies terminals failing the checks, and remediates them via the MDM platform. Once the compliance rate reaches 100%, the policy is switched to Enforcement Mode site-by-site during maintenance windows.

Practice Questions

Q1. A recently deployed NAC solution in a corporate office is causing widespread connectivity issues. Devices that were compliant yesterday are now being placed in the Quarantine VLAN. The IT helpdesk reports that the devices appear healthy, with AV running and patches applied. What is the most likely architectural failure?

Hint: Consider the lifecycle of the credentials used in EAP-TLS.

View model answer

The most likely cause is a failure in the Public Key Infrastructure (PKI). If the machine certificates used for EAP-TLS authentication have expired, or if the NAC server cannot reach the Certificate Revocation List (CRL) or OCSP responder, the authentication will fail regardless of the device's actual security posture. The NAC system defaults to a fail-closed or quarantine state.

Q2. You are designing the VLAN architecture for a new NAC deployment. The security team insists that the Quarantine VLAN must allow access to the corporate proxy server so users can browse the internet while their devices remediate. Is this a sound design?

Hint: Evaluate the risk of allowing a potentially compromised device access to shared infrastructure.

View model answer

No, this is a flawed design. Allowing a quarantined device access to the corporate proxy introduces significant risk. If the device is infected with malware, it could use the proxy to establish command-and-control communication or attempt to pivot to other internal systems accessible via the proxy. The Quarantine VLAN must be strictly isolated, permitting access only to specific remediation servers (e.g., Windows Update, AV definition servers) and the remediation portal itself.

Q3. A hospital IT team needs to secure network access for a fleet of new wireless medical infusion pumps. These devices do not support 802.1X supplicants and cannot run a posture agent. How should network access be controlled for these devices?

Hint: Consider alternative authentication methods and the principle of least privilege.

View model answer

The devices must be authenticated using MAC Authentication Bypass (MAB). Because MAB is inherently weak (MAC addresses can be spoofed), the network access must be heavily restricted. The infusion pumps should be placed in a dedicated, isolated Medical IoT VLAN. Access Control Lists (ACLs) must be applied to this VLAN, permitting communication only with the specific central management servers required for their operation, and blocking all other lateral movement or internet access.