NHS Staff WiFi: स्वास्थ्य सेवा में सुरक्षित वायरलेस नेटवर्क कैसे तैनात करें

यह तकनीकी संदर्भ मार्गदर्शिका NHS Staff WiFi के लिए वास्तुकला, सुरक्षा प्रोटोकॉल और परिनियोजन रणनीतियों का विवरण देती है, जिसमें 802.1X प्रमाणीकरण, VLAN विभाजन, BYOD नीतियां और DSP Toolkit अनुपालन शामिल हैं। यह IT लीडर्स के लिए एंटरप्राइज़-ग्रेड वायरलेस नेटवर्क तैनात करने पर कार्रवाई योग्य मार्गदर्शन प्रदान करता है जो सुरक्षा से समझौता किए बिना साझा भौतिक बुनियादी ढांचे पर नैदानिक, प्रशासनिक और अतिथि उपयोगकर्ताओं की सेवा करते हैं। चाहे आप एक नया परिनियोजन की योजना बना रहे हों या मौजूदा संपत्ति को मजबूत कर रहे हों, यह मार्गदर्शिका इस तिमाही में कार्य करने के लिए आवश्यक निर्णय फ्रेमवर्क और कार्यान्वयन चरण प्रदान करती है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- प्रमाणीकरण और एक्सेस नियंत्रण

- नेटवर्क विभाजन और ट्रस्ट ज़ोन

- BYOD चुनौती

- कार्यान्वयन मार्गदर्शिका

- चरण 1: मूल्यांकन और डिज़ाइन

- चरण 2: इन्फ्रास्ट्रक्चर कॉन्फ़िगरेशन

- चरण 3: नीति प्रवर्तन और ऑनबोर्डिंग

- चरण 4: परीक्षण और सत्यापन

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- प्रमाणीकरण टाइमआउट

- रोमिंग समस्याएँ

- लेगेसी डिवाइस असंगति

- प्रमाणपत्र की समय-सीमा समाप्ति

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

NHS संपत्तियों में सुरक्षित, विश्वसनीय WiFi तैनात करना अब एक वैकल्पिक सुविधा नहीं है - यह महत्वपूर्ण नैदानिक बुनियादी ढाँचा है। मोबाइल-फर्स्ट रोगी देखभाल, इलेक्ट्रॉनिक स्वास्थ्य रिकॉर्ड (EHR), और कनेक्टेड चिकित्सा उपकरणों की ओर बदलाव के लिए एक वायरलेस वास्तुकला की आवश्यकता है जो सख्त सुरक्षा नियंत्रणों के साथ सहज रोमिंग को संतुलित करता है।

IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और CTOs के लिए, मुख्य चुनौती NHS डेटा सुरक्षा और संरक्षण (DSP) Toolkit आवश्यकताओं से समझौता किए बिना साझा भौतिक बुनियादी ढांचे पर विविध उपयोगकर्ता समूहों - नैदानिक कर्मचारियों, प्रशासनिक कर्मियों, रोगियों और मेहमानों - को समायोजित करना है। यह मार्गदर्शिका NHS Staff WiFi के लिए तकनीकी आवश्यकताओं का विवरण देती है, जिसमें IEEE 802.1X जैसे मजबूत प्रमाणीकरण फ्रेमवर्क, VLANs के माध्यम से तार्किक नेटवर्क विभाजन, और Bring Your Own Device (BYOD) एंडपॉइंट्स का सुरक्षित ऑनबोर्डिंग शामिल है।

विरासत में मिली Pre-Shared Keys (PSK) से दूर जाकर और पहचान-आधारित एक्सेस नीतियों को अपनाकर, स्वास्थ्य सेवा संगठन उल्लंघन के जोखिम को कम कर सकते हैं, परिचालन घर्षण को कम कर सकते हैं, और डिजिटल परिवर्तन कार्यक्रमों के लिए वायरलेस नींव प्रदान कर सकते हैं। व्यावसायिक मामला भी उतना ही मजबूत है: कम हेल्पडेस्क ओवरहेड, प्रदर्शन योग्य DSP Toolkit अनुपालन, और एक नेटवर्क जो पूर्ण बुनियादी ढांचे के पुनर्निर्माण की आवश्यकता के बिना भविष्य के नैदानिक नवाचार का समर्थन करने में सक्षम है।

तकनीकी गहन-विश्लेषण

प्रमाणीकरण और एक्सेस नियंत्रण

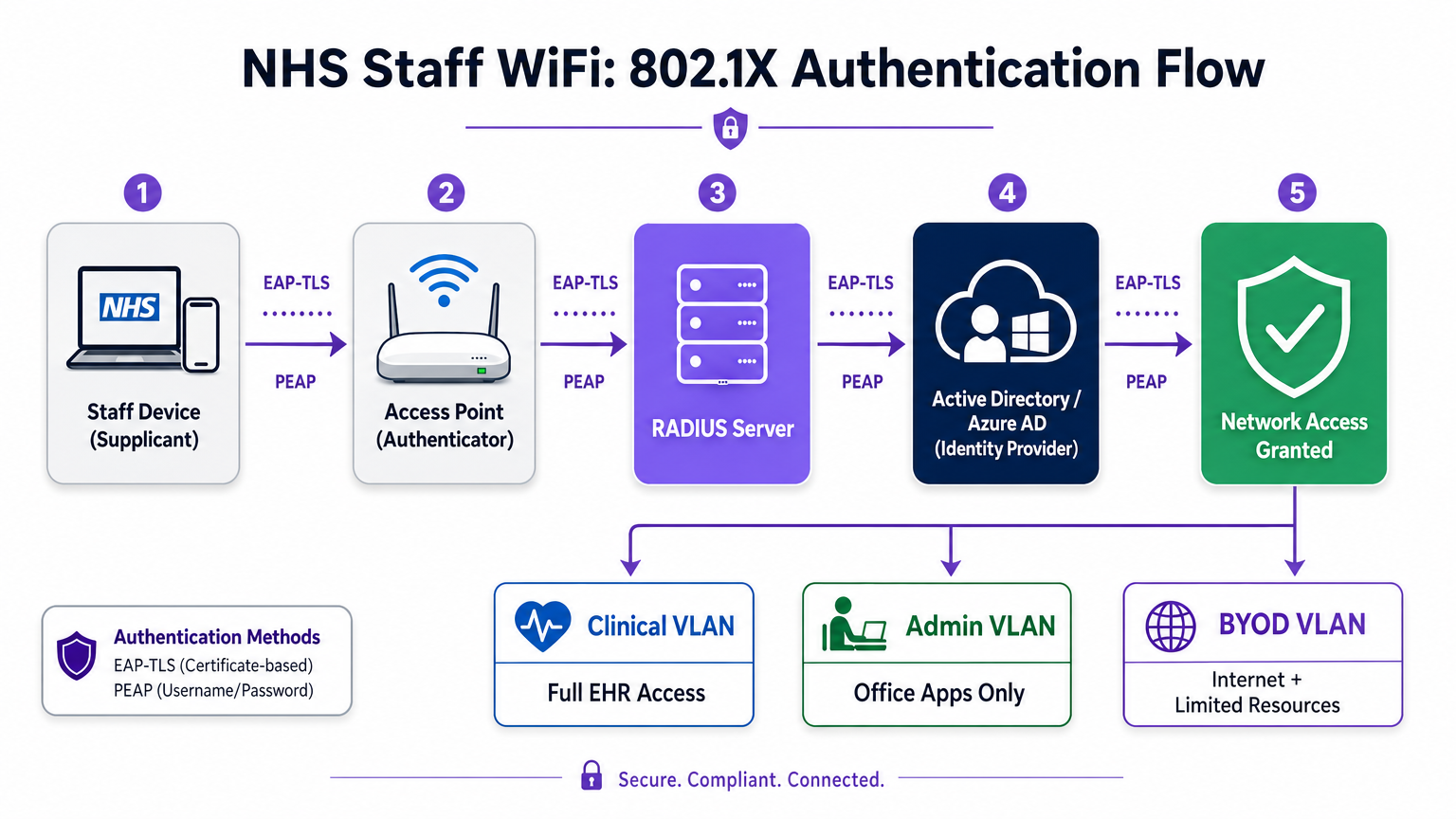

एक सुरक्षित स्वास्थ्य सेवा वायरलेस नेटवर्क की नींव पहचान-आधारित एक्सेस नियंत्रण है। Pre-Shared Keys का उपयोग करने वाले विरासत WPA2-Personal नेटवर्क नैदानिक वातावरण के लिए मौलिक रूप से अनुपयुक्त हैं। वे कोई व्यक्तिगत जवाबदेही प्रदान नहीं करते हैं, कर्मचारियों के जाने पर ऑफबोर्डिंग प्रक्रिया को जटिल बनाते हैं, और यदि क्रेडेंशियल से समझौता किया जाता है या इच्छित समूह से परे साझा किया जाता है तो विफलता का एक बिंदु प्रस्तुत करते हैं।

आधुनिक NHS परिनियोजन को WPA3-Enterprise (या न्यूनतम संक्रमण स्थिति के रूप में WPA2-Enterprise) प्रमाणीकरण का उपयोग करके IEEE 802.1X अनिवार्य करना चाहिए। इस फ्रेमवर्क के लिए आवश्यक है कि नेटवर्क एक्सेस दिए जाने से पहले प्रत्येक उपयोगकर्ता या डिवाइस अद्वितीय क्रेडेंशियल प्रस्तुत करे, और उस प्रमाणीकरण का परिणाम निर्धारित करता है कि डिवाइस को किस तार्किक नेटवर्क सेगमेंट पर रखा गया है।

स्वास्थ्य सेवा परिनियोजन में दो EAP विधियाँ प्रमुख हैं:

| EAP विधि | प्रमाणीकरण तंत्र | किसके लिए सबसे उपयुक्त | सुरक्षा स्तर |

|---|---|---|---|

| EAP-TLS | क्लाइंट-साइड डिजिटल प्रमाणपत्र | कॉर्पोरेट-प्रबंधित नैदानिक उपकरण | उच्चतम — फ़िशिंग के लिए कोई पासवर्ड नहीं |

| PEAP-MSCHAPv2 | एन्क्रिप्टेड टनल में उपयोगकर्ता नाम/पासवर्ड | BYOD, प्रशासनिक कर्मचारी, विरासत उपकरण | उच्च — TLS द्वारा संरक्षित क्रेडेंशियल |

EAP-TLS कॉर्पोरेट उपकरणों के लिए स्वर्ण मानक है। प्रमाणपत्र मोबाइल डिवाइस प्रबंधन (MDM) प्लेटफार्मों के माध्यम से वितरित किए जाते हैं, जिससे शून्य-स्पर्श प्रमाणीकरण सक्षम होता है — डिवाइस पृष्ठभूमि में चुपचाप प्रमाणित होता है। PEAP-MSCHAPv2 एक एन्क्रिप्टेड TLS सत्र के अंदर Active Directory या Azure AD क्रेडेंशियल को सुरक्षित रूप से टनल करता है, जिससे यह BYOD परिदृश्यों के लिए उपयुक्त हो जाता है जहां प्रमाणपत्र प्रबंधन अव्यावहारिक है।

संगठन के केंद्रीय पहचान प्रदाता (IdP) के साथ वायरलेस बुनियादी ढांचे को एकीकृत करने से यह सुनिश्चित होता है कि जब किसी स्टाफ सदस्य का AD खाता अक्षम हो जाता है तो एक्सेस स्वचालित रूप से रद्द हो जाता है, जिससे एक्सेस लाइफसाइकिल प्रबंधन के लिए DSP Toolkit आवश्यकताओं को सीधे पूरा किया जाता है।

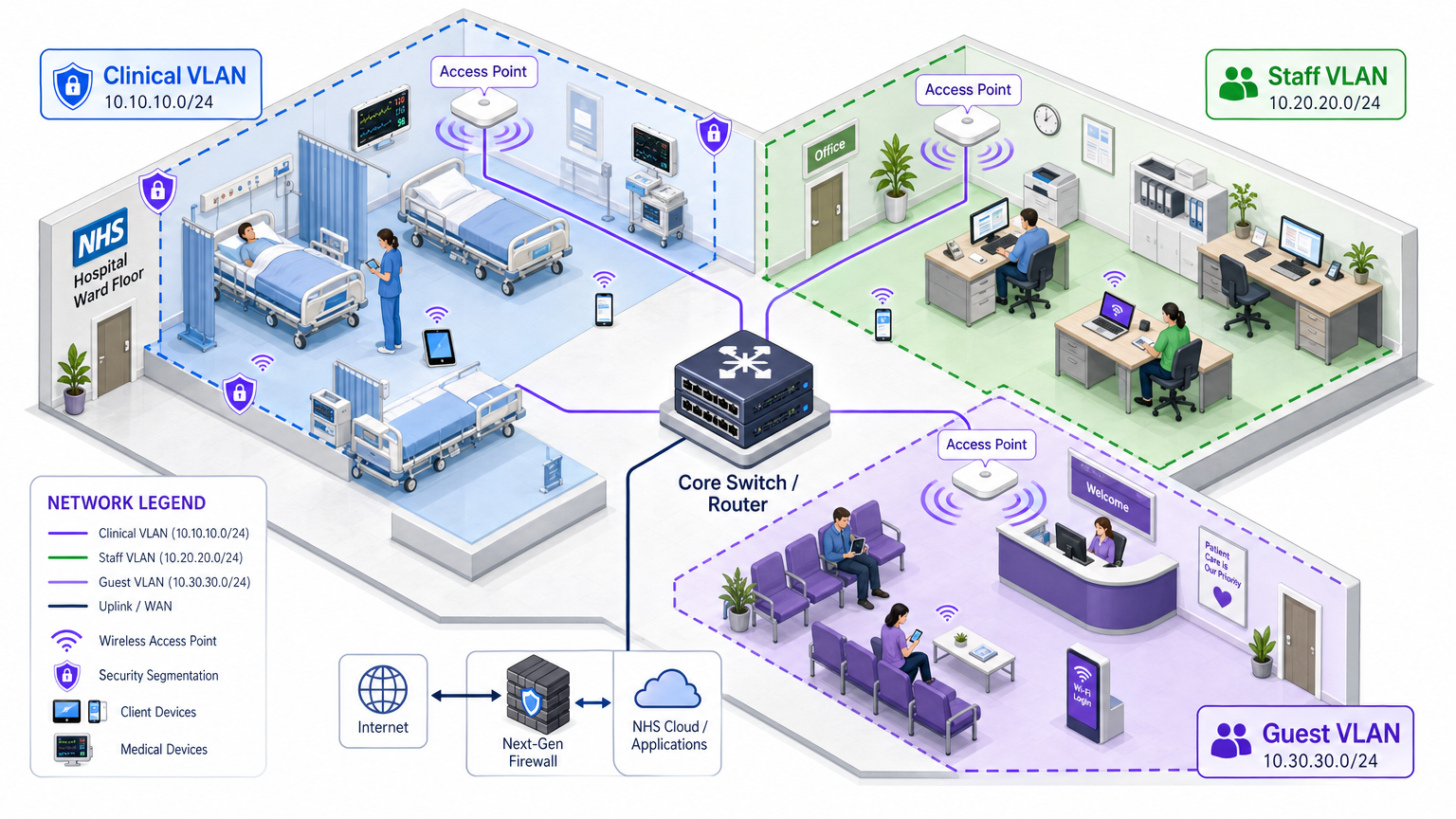

नेटवर्क विभाजन और ट्रस्ट ज़ोन

भौतिक एक्सेस पॉइंट पूरे अस्पताल के फर्श पर प्रसारित होते हैं, लेकिन तार्किक विभाजन यह सुनिश्चित करता है कि ट्रैफ़िक न्यूनतम विशेषाधिकार के सिद्धांत के आधार पर अलग-थलग रहे। स्वास्थ्य सेवा सेटिंग में एक फ्लैट नेटवर्क वास्तुकला एक गंभीर सुरक्षा भेद्यता है, जो एक समझौता किए गए अतिथि डिवाइस या कमजोर IoT सेंसर को संभावित रूप से नैदानिक प्रणालियों में बदलने की अनुमति देती है।

सर्वोत्तम अभ्यास विशिष्ट SSIDs से मैप किए गए विशिष्ट वर्चुअल लोकल एरिया नेटवर्क (VLANs) बनाने का निर्देश देता है, जिसमें फ़ायरवॉल नियम उनके बीच ट्रैफ़िक सीमाओं को लागू करते हैं:

| ज़ोन | SSID | प्रमाणीकरण | एक्सेस | QoS प्राथमिकता |

|---|---|---|---|---|

| नैदानिक | NHS-Clinical | EAP-TLS (प्रमाणपत्र) | EHR, PACS, नैदानिक संदेश | उच्चतम |

| प्रशासनिक | NHS-Staff | PEAP (AD क्रेडेंशियल) | ऑफिस ऐप्स, इंटरनेट | मध्यम |

| चिकित्सा IoT | Hidden/MAB | MAC Authentication Bypass | केवल डिवाइस नियंत्रक | उच्च |

| अतिथि / रोगी | NHS-Guest | Captive portal | केवल इंटरनेट | निम्न |

| BYOD | NHS-BYOD | PEAP (AD क्रेडेंशियल) | इंटरनेट, सीमित VDI | निम्न |

चिकित्सा IoT VLAN पर विशेष ध्यान देने की आवश्यकता है। कई कनेक्टेड चिकित्सा उपकरण — इन्फ्यूजन पंप, रोगी मॉनिटर, वायरलेस कॉल सिस्टम — 802.1X का समर्थन नहीं कर सकते। MAC Authentication Bypass (MAB) एक फॉलबैक है, लेकिन इसे सख्त फ़ायरवॉल एक्सेस कंट्रोल लिस्ट (ACLs) के साथ जोड़ा जाना चाहिए जो इन उपकरणों को केवल उनके निर्दिष्ट प्रबंधन सर्वर के साथ संचार करने तक सीमित करता है।

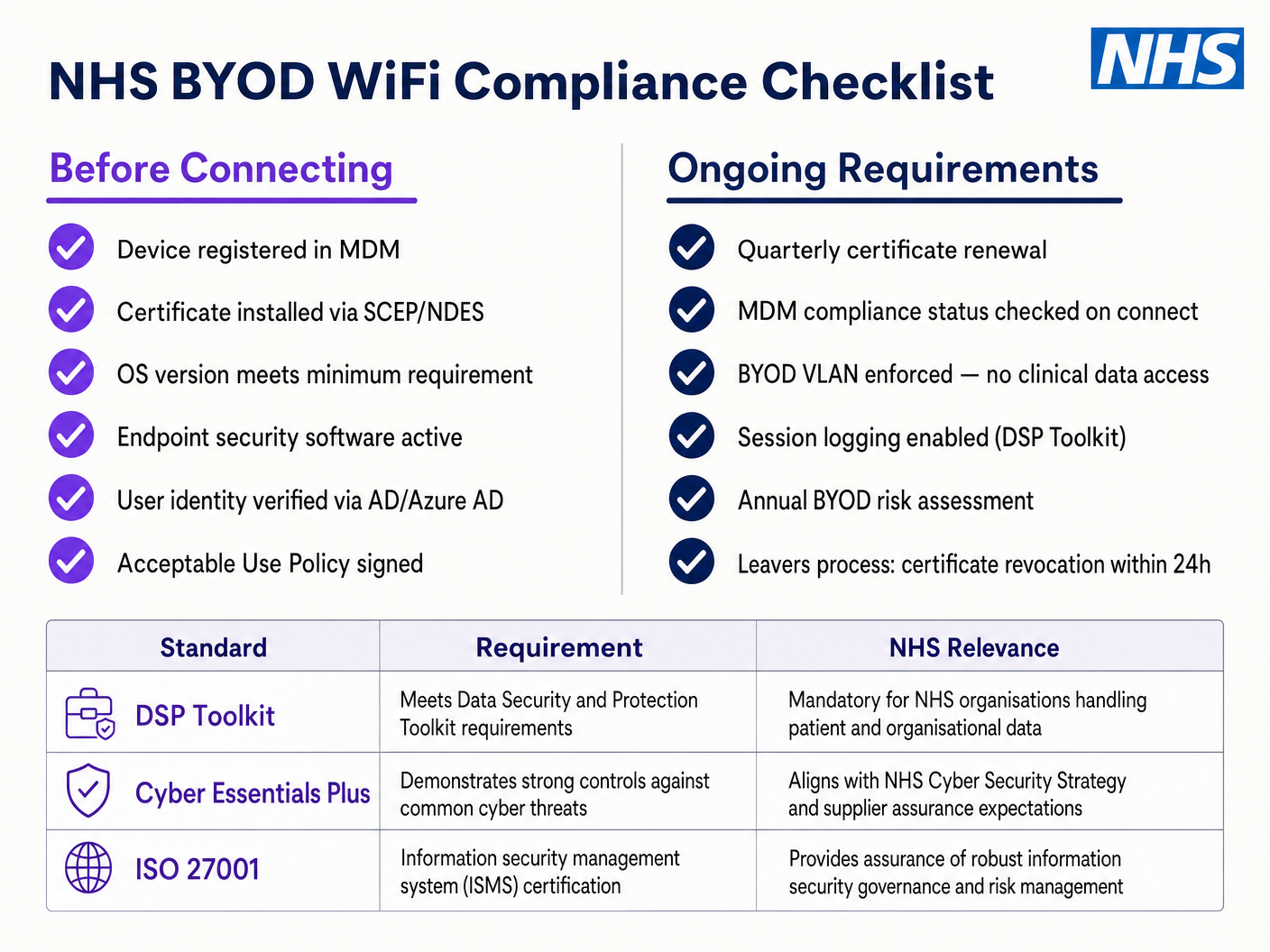

BYOD चुनौती

Bring Your Own Device नीतियां प्रशासनिक कर्मचारियों और आने वाले चिकित्सकों के लिए तेजी से आम होती जा रही हैं। हालांकि, यदि अप्रबंधित व्यक्तिगत उपकरणों को विश्वसनीय नेटवर्क सेगमेंट पर अनुमति दी जाती है तो वे एक महत्वपूर्ण जोखिम प्रस्तुत करते हैं।

एक सुरक्षित BYOD परिनियोजन में इन उपकरणों को एक समर्पित BYOD VLAN पर ऑनबोर्ड करना शामिल है। यह ज़ोन इंटरनेट एक्सेस प्रदान करता है और शायद एक सुरक्षित गेटवे या वर्चुअल डेस्कटॉप इन्फ्रास्ट्रक्चर (VDI) के माध्यम से विशिष्ट, गैर-संवेदनशील आंतरिक संसाधनों तक सीमित पहुंच प्रदान करता है। इसमें नैदानिक प्रणालियों या रोगी डेटा स्टोर के लिए प्रत्यक्ष रूटिंग बिल्कुल नहीं होनी चाहिए।

कार्यान्वयन मार्गदर्शिका

एक सुरक्षित NHS स्टाफ WiFi आर्किटेक्चर को तैनात करने के लिए चल रहे नैदानिक संचालन में व्यवधान को कम करने के लिए एक चरणबद्ध दृष्टिकोण की आवश्यकता होती है।

चरण 1: मूल्यांकन और डिज़ाइन

एक व्यापक वायरलेस साइट सर्वेक्षण के साथ शुरुआत करें। लेड-लाइन वाली दीवारों, भारी मशीनरी और घनी आबादी के कारण स्वास्थ्य सेवा वातावरण RF प्रसार के लिए कुख्यात रूप से कठिन होते हैं। डिज़ाइन को क्षमता, न कि केवल कवरेज का ध्यान रखना चाहिए, यह सुनिश्चित करते हुए कि आपातकालीन विभागों और आउट पेशेंट क्लीनिक जैसे उच्च-यातायात क्षेत्रों में पर्याप्त एक्सेस पॉइंट घनत्व हो।

आवश्यक SSIDs को परिभाषित करें और उन्हें संबंधित VLANs और सुरक्षा नीतियों से मैप करें। प्रबंधन ओवरहेड को कम करने और बीकन फ्रेम की भीड़ को कम करने के लिए प्रसारित SSIDs की संख्या को न्यूनतम रखें — आदर्श रूप से चार से अधिक नहीं — जिससे समग्र नेटवर्क प्रदर्शन खराब होता है।

चरण 2: इन्फ्रास्ट्रक्चर कॉन्फ़िगरेशन

परिभाषित VLANs का समर्थन करने के लिए कोर स्विचिंग और रूटिंग इन्फ्रास्ट्रक्चर को कॉन्फ़िगर करें। न्यूनतम विशेषाधिकार लागू करने के लिए सेगमेंट के बीच की सीमाओं पर फ़ायरवॉल नियम लागू करें। RADIUS सर्वर (जैसे, Cisco ISE, Aruba ClearPass, या क्लाउड-आधारित RADIUS-as-a-Service) स्थापित करें और इसे केंद्रीय पहचान प्रदाता के साथ एकीकृत करें। उन वातावरणों के लिए जहाँ Purple का प्लेटफ़ॉर्म तैनात है, इस चरण में WiFi Analytics को एकीकृत करने से नेटवर्क उपयोग, रोमिंग पैटर्न और क्षमता हॉटस्पॉट में दृश्यता मिलती है।

चरण 3: नीति प्रवर्तन और ऑनबोर्डिंग

प्रमाणीकरण नीतियों को तैनात करें। कॉर्पोरेट उपकरणों के लिए, आवश्यक वायरलेस प्रोफाइल और क्लाइंट प्रमाणपत्र (EAP-TLS के लिए) को पुश करने के लिए MDM समाधान का उपयोग करें। यह सुनिश्चित करता है कि प्रबंधित डिवाइस उपयोगकर्ता के हस्तक्षेप के बिना स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हों।

BYOD के लिए, एक स्पष्ट ऑनबोर्डिंग वर्कफ़्लो स्थापित करें — आमतौर पर एक ऑनबोर्डिंग पोर्टल जो उपयोगकर्ता को उनके कॉर्पोरेट क्रेडेंशियल के साथ प्रमाणित करने, एक स्वीकार्य उपयोग नीति स्वीकार करने और डिवाइस को सुरक्षित BYOD VLAN में ले जाने के लिए मार्गदर्शन करता है। Purple का Guest WiFi प्लेटफ़ॉर्म रोगी और अतिथि SSID के लिए Captive Portal परत के रूप में तैनात किया जा सकता है, जो बड़े पैमाने पर GDPR-अनुरूप डेटा कैप्चर और शर्तों की स्वीकृति को संभालता है।

चरण 4: परीक्षण और सत्यापन

गो-लाइव से पहले, प्रत्येक प्रमाणीकरण पथ, VLAN असाइनमेंट और फ़ायरवॉल नियम का एंड-टू-एंड परीक्षण करें। विशेष रूप से, पुन: प्रमाणीकरण घटनाओं की निगरानी करते हुए एक परीक्षण उपकरण के साथ नैदानिक फर्श पर चलकर रोमिंग व्यवहार को मान्य करें। पुष्टि करें कि तेज़ रोमिंग प्रोटोकॉल (802.11r और 802.11k) सही ढंग से काम कर रहे हैं और एप्लिकेशन सत्र AP ट्रांज़िशन से बचे रहते हैं।

सर्वोत्तम अभ्यास

प्री-शेयर्ड कीज़ को हटाएँ। व्यक्तिगत जवाबदेही और केंद्रीकृत एक्सेस कंट्रोल सुनिश्चित करने के लिए सभी कर्मचारियों और नैदानिक नेटवर्क को 802.1X प्रमाणीकरण में बदलें। यह DSP Toolkit अनुपालन के लिए एक गैर-परक्राम्य आवश्यकता है।

कठोर विभाजन लागू करें। अतिथि, BYOD, या IoT ट्रैफ़िक को नैदानिक डेटा के समान तार्किक सेगमेंट पर कभी भी अनुमति न दें। इंटर-VLAN रूटिंग को नियंत्रित करने के लिए स्टेटफुल फ़ायरवॉल का उपयोग करें, जिसमें डिफ़ॉल्ट नीति के रूप में स्पष्ट अस्वीकृति नियम हों।

नैदानिक ट्रैफ़िक को प्राथमिकता दें। वायरलेस कंट्रोलर और स्विच पर QoS नीतियों को लागू करें ताकि नैदानिक एप्लिकेशन — WLAN पर वॉयस, EHR एक्सेस — को अतिथि या प्रशासनिक ट्रैफ़िक पर प्राथमिकता दी जा सके, खासकर उच्च भीड़भाड़ की अवधि के दौरान।

तेज़ रोमिंग सक्षम करें। 802.11r (Fast BSS Transition) और 802.11k (Radio Resource Measurement) को तैनात करें ताकि यह सुनिश्चित हो सके कि नैदानिक कर्मचारी एप्लिकेशन टाइमआउट या ड्रॉप किए गए कनेक्शन का अनुभव किए बिना सुविधा के माध्यम से घूम सकें।

निरंतर निगरानी। नेटवर्क स्वास्थ्य की निगरानी करने, दुर्भावनापूर्ण एक्सेस पॉइंट की पहचान करने और उपयोगकर्ता रोमिंग व्यवहार को ट्रैक करने के लिए एनालिटिक्स प्लेटफ़ॉर्म का उपयोग करें। फुटफॉल और उपयोग पैटर्न को समझना — Retail और Hospitality वातावरण में सिद्ध एक तकनीक — क्षमता योजना और समस्या निवारण के लिए अस्पताल सेटिंग में समान रूप से मूल्यवान है।

नियमित ऑडिटिंग। DSP Toolkit, Cyber Essentials Plus, और ISO 27001 के साथ चल रहे अनुपालन को सुनिश्चित करने के लिए वार्षिक वायरलेस जोखिम मूल्यांकन करें, जहाँ लागू हो।

समस्या निवारण और जोखिम न्यूनीकरण

प्रमाणीकरण टाइमआउट

उच्च क्लाइंट घनत्व वाले वातावरण में, RADIUS सर्वर अभिभूत हो सकते हैं, जिससे प्रमाणीकरण टाइमआउट और कनेक्शन ड्रॉप हो सकते हैं। सुनिश्चित करें कि RADIUS इन्फ्रास्ट्रक्चर पर्याप्त रूप से स्केल्ड और अत्यधिक उपलब्ध है। कई प्रमाणीकरण सर्वर पर लोड संतुलन लागू करें और एक प्रमुख परिचालन मीट्रिक के रूप में RADIUS प्रतिक्रिया समय की निगरानी करें।

रोमिंग समस्याएँ

वार्डों के बीच तेज़ी से घूमने वाले नैदानिक कर्मचारियों को कनेक्शन ड्रॉप होने का अनुभव हो सकता है यदि वायरलेस इन्फ्रास्ट्रक्चर तेज़ रोमिंग प्रोटोकॉल का समर्थन नहीं करता है। वायरलेस कंट्रोलर पर 802.11r और 802.11k सक्षम करें और सुनिश्चित करें कि क्लाइंट डिवाइस इन मानकों का समर्थन करते हैं। कवरेज अंतराल या 'स्टिकी क्लाइंट' समस्याओं की पहचान करने और उन्हें हल करने के लिए परिनियोजन के बाद रोमिंग सर्वेक्षण करें, जहाँ एक डिवाइस पास के AP पर रोमिंग करने के बजाय दूर, कमजोर AP से चिपका रहता है।

लेगेसी डिवाइस असंगति

पुराने चिकित्सा उपकरण WPA3 या 802.1X जैसे आधुनिक सुरक्षा प्रोटोकॉल का समर्थन नहीं कर सकते हैं। MAB का उपयोग करके इन उपकरणों को एक समर्पित IoT VLAN पर अलग करें। उनके संचार को केवल आवश्यक प्रबंधन सर्वर तक सीमित करने के लिए कठोर फ़ायरवॉल नियम लागू करें। उन महत्वपूर्ण उपकरणों के लिए हार्डवेयर अपग्रेड या वायरलेस ब्रिज पर विचार करें जिन्हें मूल रूप से सुरक्षित नहीं किया जा सकता है।

प्रमाणपत्र की समय-सीमा समाप्ति

EAP-TLS परिनियोजन परिभाषित समाप्ति अवधि वाले प्रमाणपत्रों पर निर्भर करते हैं। यदि प्रमाणपत्र नवीनीकरण के बिना समाप्त हो जाते हैं, तो डिवाइस प्रमाणित करने में विफल हो जाएंगे, जिससे व्यापक नैदानिक बाधा उत्पन्न होगी। MDM प्लेटफ़ॉर्म के माध्यम से SCEP (Simple Certificate Enrolment Protocol) के माध्यम से स्वचालित प्रमाणपत्र नवीनीकरण लागू करें, और सक्रिय रूप से प्रमाणपत्र समाप्ति तिथियों की निगरानी करें।

ROI और व्यावसायिक प्रभाव

एक सुरक्षित, एंटरप्राइज़-ग्रेड वायरलेस आर्किटेक्चर में निवेश नैदानिक, परिचालन और IT डोमेन में मापने योग्य रिटर्न प्रदान करता है।

नैदानिक दक्षता। विश्वसनीयकनेक्टिविटी यह सुनिश्चित करती है कि चिकित्सकों को देखभाल के बिंदु पर रोगी के रिकॉर्ड तक तत्काल पहुंच प्राप्त हो, जिससे जानकारी खोजने या कनेक्शन टूटने से निपटने में लगने वाला समय कम हो। यह सीधे तौर पर रोगी के प्रवाह और देखभाल वितरण की गुणवत्ता को प्रभावित करता है।

कम हुआ IT ओवरहेड। साझा पासवर्ड और मैन्युअल ऑनबोर्डिंग से हटकर स्वचालित, प्रमाणपत्र-आधारित प्रमाणीकरण की ओर बढ़ने से पासवर्ड रीसेट और कनेक्टिविटी समस्याओं से संबंधित हेल्पडेस्क टिकटों में उल्लेखनीय कमी आती है। एक NHS ट्रस्ट ने 802.1X में माइग्रेशन के बाद वायरलेस-संबंधित हेल्पडेस्क कॉलों में 40% की कमी दर्ज की।

जोखिम न्यूनीकरण। कठोर विभाजन और मजबूत प्रमाणीकरण DSP Toolkit की आवश्यकताओं को पूरा करने के लिए मूलभूत हैं, जो डेटा उल्लंघनों या अनुपालन विफलताओं से जुड़े वित्तीय और प्रतिष्ठा संबंधी जोखिमों को कम करते हैं। डेटा उल्लंघन की लागत एक ठीक से डिज़ाइन किए गए वायरलेस एस्टेट में निवेश से कहीं अधिक होती है।

भविष्य के लिए तैयार। एक सुव्यवस्थित वायरलेस नेटवर्क भविष्य की डिजिटल स्वास्थ्य पहलों — स्थान-आधारित सेवाएं, वास्तविक समय परिसंपत्ति ट्रैकिंग, उन्नत टेलीहेल्थ एप्लिकेशन — के लिए आधार प्रदान करता है, जो Healthcare और Transport जैसे संबंधित क्षेत्रों में व्यापक रणनीतिक लक्ष्यों के साथ संरेखित होता है, जहां मोबाइल कनेक्टिविटी परिचालन दक्षता का आधार है।

उन संगठनों के लिए जो यह समझना चाहते हैं कि Purple का प्लेटफॉर्म इस आर्किटेक्चर की अतिथि और रोगी WiFi परत से कैसे मेल खाता है, Healthcare उद्योग पृष्ठ NHS-संगत captive portal, एनालिटिक्स और GDPR-अनुरूप डेटा हैंडलिंग क्षमताओं का विस्तृत अवलोकन प्रदान करता है। वही एनालिटिक्स सिद्धांत जो Retail में ग्राहक जुड़ाव को बढ़ावा देते हैं, सीधे अस्पताल एस्टेट टीमों के लिए परिचालन बुद्धिमत्ता में परिवर्तित होते हैं।

मुख्य शब्द और परिभाषाएं

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, requiring each device to present credentials before being granted access.

This is the mandatory standard for replacing insecure shared passwords with individual, identity-based logins for staff and clinical devices. It is the cornerstone of a DSP Toolkit-compliant wireless architecture.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical network segments. VLANs allow network administrators to partition a single switched network to match the functional and security requirements of different user groups.

VLANs are essential for segmenting clinical traffic from guest and administrative traffic, limiting the blast radius of a potential security breach and enforcing the principle of least privilege.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the decision engine between the wireless access points and the central identity database (Active Directory), deciding who gets access and to which VLAN they are assigned.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure, mutually authenticated connection. Neither party trusts the other without a valid certificate.

The most secure method for authenticating hospital-owned devices. Certificates distributed via MDM ensure that only managed, trusted endpoints can access the clinical network, with no password to phish or share.

MAB (MAC Authentication Bypass)

A method of authenticating devices based on their hardware MAC address, used as a fallback for devices that do not support 802.1X.

Necessary for legacy medical IoT devices that need network access but cannot handle complex authentication protocols. Must always be paired with strict firewall ACLs to contain the device to its permitted communication paths.

DSP Toolkit (Data Security and Protection Toolkit)

An online self-assessment tool mandated by NHS England that all organisations must complete if they have access to NHS patient data and systems. It maps to the National Data Guardian's ten data security standards.

Compliance with the DSP Toolkit is mandatory for NHS organisations and their suppliers. Robust wireless security — including 802.1X, segmentation, and access lifecycle management — is a critical component of demonstrating compliance.

SSID (Service Set Identifier)

The primary name associated with an 802.11 wireless local area network, broadcast by access points to allow client devices to identify and connect to the network.

Hospitals should minimise the number of broadcast SSIDs (e.g., NHS-Clinical, NHS-Guest) to reduce management overhead and RF overhead. Each SSID should map to a specific security policy and VLAN.

QoS (Quality of Service)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on a network by prioritising certain types of traffic over others.

Crucial in healthcare to ensure that life-critical clinical applications and voice communications are always prioritised over less important traffic such as guest video streaming or software updates.

802.11r (Fast BSS Transition)

An IEEE amendment that enables fast roaming between access points by pre-authenticating the client to the target AP before the physical transition occurs, dramatically reducing roaming latency.

Essential for clinical environments where staff are constantly moving. Without 802.11r, devices must perform a full RADIUS re-authentication on every AP transition, which can cause application sessions to time out.

केस स्टडीज

An NHS Trust is deploying new mobile workstations (Workstations on Wheels) across multiple wards. The IT team needs to ensure these devices maintain connectivity as nurses move between access points, while also guaranteeing that only authorised devices can access the clinical VLAN containing the Electronic Health Record system.

The Trust should implement an 802.1X authentication framework using EAP-TLS. The IT team will use their MDM solution to push a unique client certificate and the corresponding wireless profile to each workstation. The wireless controllers will be configured to authenticate these devices against a RADIUS server, which verifies the certificate against the internal PKI. Upon successful authentication, the RADIUS server dynamically assigns the workstation to the dedicated Clinical VLAN via a RADIUS attribute (e.g., Tunnel-Private-Group-ID). To address the roaming requirement, 802.11r (Fast BSS Transition) and 802.11k (Radio Resource Measurement) must be enabled on the wireless infrastructure to allow the workstations to transition seamlessly between access points without performing a full re-authentication cycle against the RADIUS server each time.

A hospital needs to provide internet access for visiting locum doctors using their personal laptops (BYOD). These doctors need to access cloud-based medical reference tools but must be strictly prohibited from accessing the hospital's internal patient databases.

The hospital should deploy a dedicated BYOD SSID mapped to an isolated BYOD VLAN. Authentication should be handled via 802.1X using PEAP-MSCHAPv2, allowing the locums to log in using temporary Active Directory credentials provided by HR upon arrival. The core firewall must be configured with an ACL that explicitly denies any routing from the BYOD VLAN to the Clinical or Administrative VLANs, permitting only outbound traffic to the internet. Additionally, a captive portal can be utilised upon initial connection to enforce an Acceptable Use Policy before granting full internet access. When the locum's temporary AD account is disabled at the end of their engagement, their wireless access is automatically revoked.

परिदृश्य विश्लेषण

Q1. A new wing is being added to the hospital, and the facilities team wants to deploy wireless temperature sensors in the medication storage fridges. These sensors only support WPA2-Personal (Pre-Shared Key) and cannot use 802.1X. How should the network architect integrate these securely?

💡 संकेत:Consider the principle of least privilege and how to isolate non-compliant devices from clinical systems.

अनुशंसित दृष्टिकोण दिखाएं

The architect should create a dedicated, hidden SSID mapped to a specific 'Facilities IoT' VLAN. The sensors will connect using the PSK. Crucially, strict firewall ACLs must be applied to this VLAN, allowing the sensors to communicate only with their specific central management server and denying all other traffic — particularly routing to the Clinical VLAN or the internet. MAC Authentication Bypass (MAB) should also be configured to ensure only the specific MAC addresses of the purchased sensors are permitted on that VLAN, preventing rogue devices from joining using the same PSK.

Q2. During a busy morning shift, nurses report that their tablets are frequently dropping connection to the EHR system as they walk the length of the ward, requiring them to log in again. The wireless coverage survey shows strong signal strength throughout the ward. What is the likely cause and solution?

💡 संकेत:Strong signal does not guarantee seamless transitions between access points. Consider the authentication overhead on each AP transition.

अनुशंसित दृष्टिकोण दिखाएं

The likely cause is a lack of fast roaming protocols. As the tablet moves out of range of one AP and connects to the next, it is being forced to perform a full 802.1X re-authentication against the RADIUS server, which introduces enough latency to cause the EHR application session to time out. The solution is to enable 802.11r (Fast BSS Transition) on the wireless controllers, which allows the client to securely roam between APs without the latency of a full re-authentication cycle. 802.11k should also be enabled to help the device identify the optimal target AP before the transition occurs.

Q3. An NHS Trust is preparing for its annual DSP Toolkit assessment. The auditor notes that the administrative staff use a shared password to access the Staff WiFi network. What is the primary risk identified here, and what is the recommended remediation?

💡 संकेत:Focus on individual accountability and the access lifecycle when staff leave the organisation.

अनुशंसित दृष्टिकोण दिखाएं

The primary risk is a lack of individual accountability and poor access lifecycle management. If an administrative staff member leaves the Trust, the shared password remains valid, potentially allowing unauthorised access. Furthermore, it is impossible to audit which specific user performed an action on the network. The remediation is to deprecate the shared password (PSK) network and migrate administrative staff to an 802.1X authenticated network using PEAP-MSCHAPv2 with their Active Directory credentials. This ensures individual accountability and automatic access revocation when their AD account is disabled upon leaving, directly addressing the DSP Toolkit's requirements for access control and audit logging.