सुरक्षित अतिथि पहुँच: अप्रबंधित उपकरणों के लिए NAC लागू करना

यह आधिकारिक तकनीकी संदर्भ मार्गदर्शिका अप्रबंधित अतिथि उपकरणों को सुरक्षित करने के लिए नेटवर्क एक्सेस कंट्रोल (NAC) को लागू करने हेतु वास्तुकला, परिनियोजन और अनुपालन संबंधी विचारों का विवरण देती है। यह IT लीडरों को कॉर्पोरेट बुनियादी ढांचे से समझौता किए बिना सुरक्षित अतिथि पहुँच प्राप्त करने के लिए कार्रवाई योग्य मार्गदर्शन प्रदान करती है।

Listen to this guide

View podcast transcript

- कार्यकारी सारांश

- तकनीकी गहन जानकारी: अप्रबंधित उपकरणों के लिए NAC वास्तुकला

- त्रि-स्तरीय वास्तुकला

- WPA3 और अवसरवादी वायरलेस एन्क्रिप्शन (OWE)

- MAC एड्रेस रैंडमाइजेशन और पहचान बाइंडिंग

- कार्यान्वयन मार्गदर्शिका

- चरण 1: नेटवर्क सेगमेंटेशन और VLANs को परिभाषित करें

- चरण 2: RADIUS इन्फ्रास्ट्रक्चर को तैनात और कॉन्फ़िगर करें

- चरण 3: Captive Portal और पहचान प्रवाह कॉन्फ़िगर करें

- चरण 4: एंड-टू-एंड परीक्षण और सत्यापन

- सर्वोत्तम अभ्यास और अनुपालन

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

एंटरप्राइज़ स्थानों के लिए—चाहे वह आतिथ्य, खुदरा, या सार्वजनिक क्षेत्र में हो—मेहमानों और ठेकेदारों को निर्बाध WiFi पहुँच प्रदान करना एक व्यावसायिक आवश्यकता है। हालांकि, अप्रबंधित उपकरण एक महत्वपूर्ण हमले की सतह प्रस्तुत करते हैं। आपके नेटवर्क से जुड़ने वाला प्रत्येक स्मार्टफोन, टैबलेट और IoT उपकरण एक अज्ञात इकाई है, जो आपके मोबाइल डिवाइस मैनेजमेंट (MDM) बुनियादी ढांचे के नियंत्रण से बाहर काम कर रहा है। IT लीडरों के लिए चुनौती है कि वे इस पहुँच को सुविधाजनक बनाएं, जबकि इन उपकरणों को कॉर्पोरेट संपत्तियों से सख्ती से अलग करें और PCI DSS और GDPR जैसे फ्रेमवर्क के साथ अनुपालन सुनिश्चित करें।

यह मार्गदर्शिका विशेष रूप से अप्रबंधित उपकरणों के लिए नेटवर्क एक्सेस कंट्रोल (NAC) को लागू करने में गहन जानकारी प्रदान करती है। हम पहचान-आधारित, नीति-लागू नेटवर्क सेगमेंटेशन का पता लगाने के लिए बुनियादी प्री-शेयर्ड कुंजियों से आगे बढ़ते हैं। RADIUS-समर्थित नीति इंजनों के साथ एकीकृत Captive Portal का लाभ उठाकर, संगठन उपयोगकर्ता अनुभव में अस्वीकार्य बाधा डाले बिना कठोर सुरक्षा उपायों को लागू कर सकते हैं। हम बड़े पैमाने पर पहचान और सहमति का प्रबंधन करने के लिए वास्तुकला डिजाइन, परिनियोजन पद्धतियों और Guest WiFi जैसे प्लेटफॉर्म के एकीकरण को कवर करेंगे।

तकनीकी गहन जानकारी: अप्रबंधित उपकरणों के लिए NAC वास्तुकला

नेटवर्क एक्सेस कंट्रोल नेटवर्क संसाधनों तक नीति-आधारित पहुँच का प्रवर्तन है। जबकि EAP-TLS के साथ पारंपरिक 802.1X प्रबंधित उपकरणों के लिए स्वर्ण मानक है—जो अक्सर SCEP के माध्यम से प्रमाणपत्र परिनियोजन पर निर्भर करता है (देखें The Role of SCEP and NAC in Modern MDM Infrastructure )—यह दृष्टिकोण क्षणिक मेहमानों के लिए अव्यावहारिक है। अप्रबंधित उपकरणों को एक ऐसी वास्तुकला की आवश्यकता होती है जो मजबूत सुरक्षा और कम-घर्षण ऑनबोर्डिंग को संतुलित करती है।

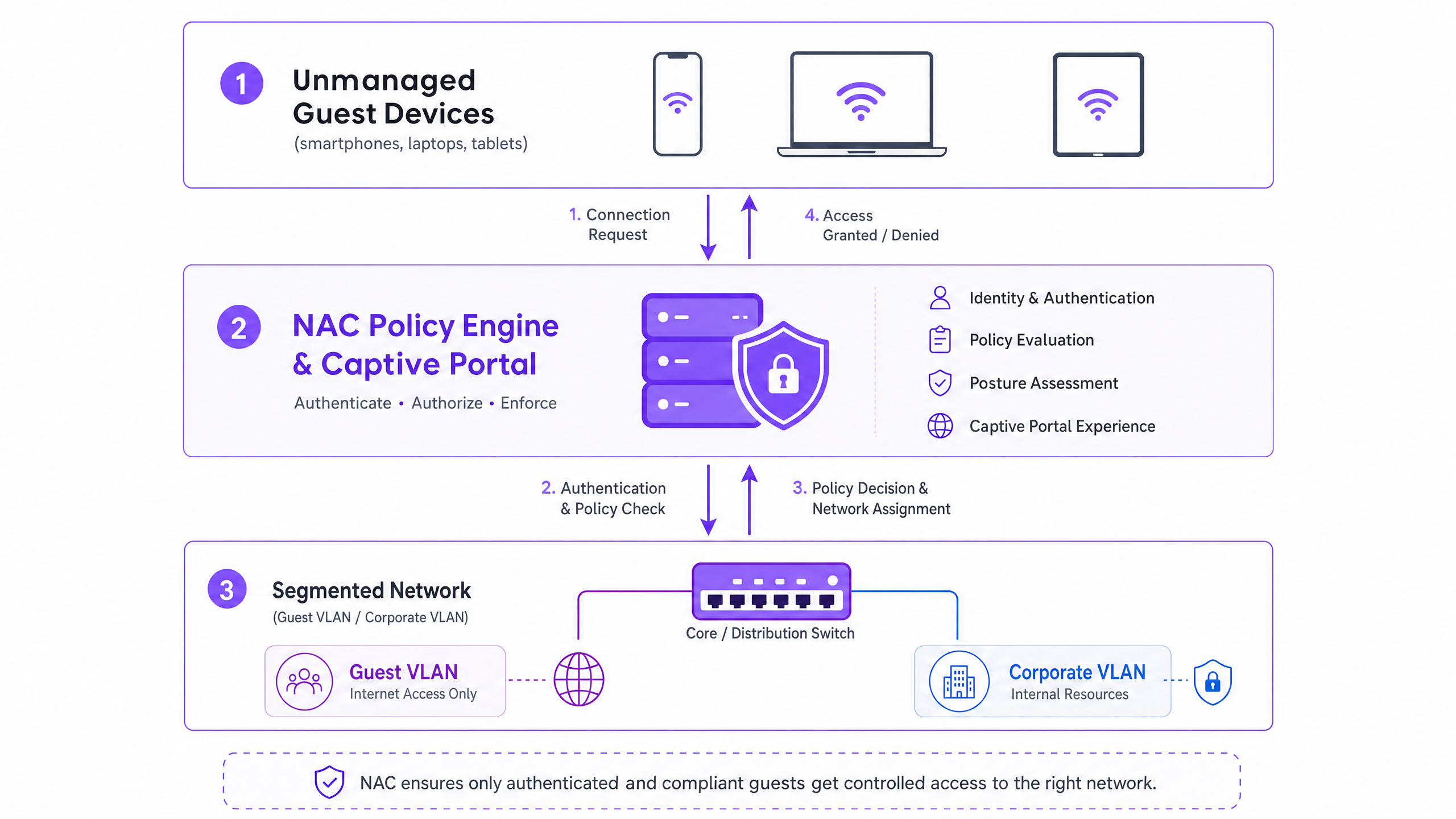

त्रि-स्तरीय वास्तुकला

सुरक्षित अतिथि पहुँच के लिए वास्तुकला तीन कार्यात्मक परतों से बनी है:

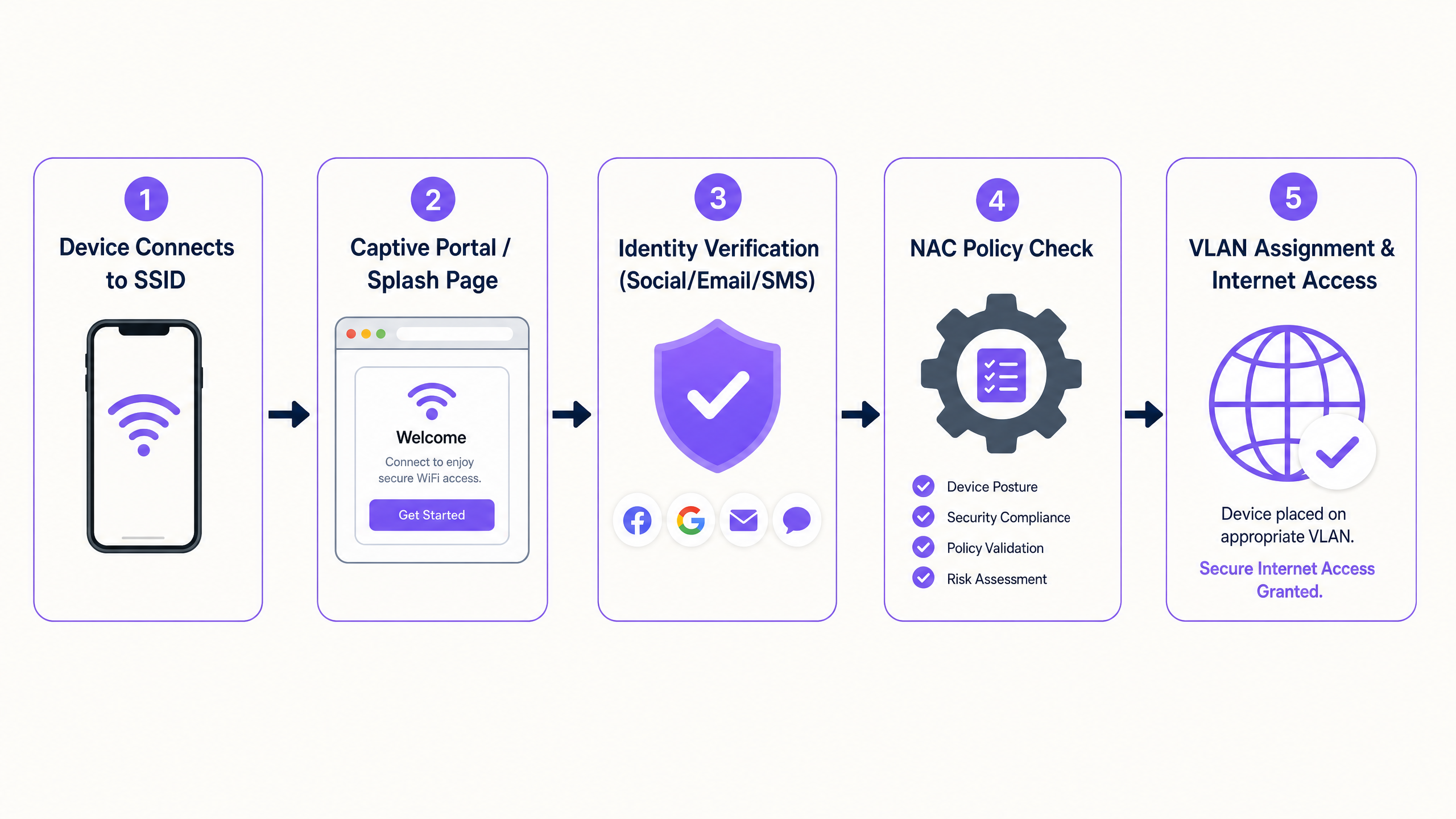

- प्रमाणीकरण और पहचान कैप्चर: क्योंकि 802.1X अप्रबंधित उपकरणों के लिए अव्यावहारिक है, प्रमाणीकरण परत एक Captive Portal पर निर्भर करती है। यह वेब-आधारित इंटरफ़ेस प्रारंभिक HTTP/HTTPS अनुरोध को रोकता है, उपयोगकर्ता को प्रमाणीकरण प्रवाह पर पुनर्निर्देशित करता है। यहां, Purple के Guest WiFi जैसे प्लेटफॉर्म पहचान प्रदाता के रूप में कार्य करते हैं, सोशल लॉगिन, ईमेल सत्यापन, या SMS के माध्यम से क्रेडेंशियल कैप्चर करते हैं।

- नीति इंजन (RADIUS/NAC): एक बार पहचान स्थापित हो जाने पर, नीति इंजन परिभाषित पहुँच नियमों के विरुद्ध अनुरोध का मूल्यांकन करता है। सिस्टम प्रमाणित पहचान, डिवाइस प्रकार, या दिन के समय के आधार पर उपयुक्त नेटवर्क सेगमेंट निर्धारित करता है।

- नेटवर्क एज प्रवर्तन: वायरलेस एक्सेस पॉइंट और एज स्विच नीति निर्णय को लागू करते हैं। NAC सिस्टम RADIUS प्रोटोकॉल के माध्यम से संचार करता है। सफल प्रमाणीकरण पर, एक

Access-Acceptसंदेश विशिष्ट VLAN असाइनमेंट विशेषताओं के साथ वापस किया जाता है, जिससे डिवाइस को निर्दिष्ट सेगमेंट पर रखा जाता है।

WPA3 और अवसरवादी वायरलेस एन्क्रिप्शन (OWE)

आधुनिक वायरलेस सुरक्षा के लिए WPA3 में संक्रमण महत्वपूर्ण है। जबकि WPA3-SAE व्यक्तिगत नेटवर्क के लिए कमजोर WPA2-PSK की जगह लेता है, WPA3-OWE (अवसरवादी वायरलेस एन्क्रिप्शन) सार्वजनिक अतिथि नेटवर्क के लिए मानक है। OWE क्लाइंट डिवाइस और एक्सेस पॉइंट के बीच पासवर्ड की आवश्यकता के बिना व्यक्तिगत डेटा एन्क्रिप्शन प्रदान करता है। यह पारंपरिक खुले अतिथि SSIDs में निहित क्लियरटेक्स्ट ट्रांसमिशन भेद्यता को समाप्त करता है, NAC नीति लागू होने से पहले एक सुरक्षित आधार रेखा प्रदान करता है।

MAC एड्रेस रैंडमाइजेशन और पहचान बाइंडिंग

आधुनिक ऑपरेटिंग सिस्टम (iOS 14+, Android 10+, Windows 10) उपयोगकर्ता की गोपनीयता की रक्षा के लिए MAC एड्रेस रैंडमाइजेशन लागू करते हैं। डिवाइस प्रत्येक SSID के लिए एक अद्वितीय, यादृच्छिक MAC एड्रेस उत्पन्न करते हैं जिससे वे कनेक्ट होते हैं। यह मौलिक रूप से पुरानी NAC नीतियों को तोड़ता है जो लौटने वाले मेहमानों के लिए MAC एड्रेस पर एक स्थायी पहचानकर्ता के रूप में निर्भर करती हैं।

वास्तुशिल्प समाधान पहचान मॉडल को डिवाइस से उपयोगकर्ता में स्थानांतरित करना है। जब कोई मेहमान Captive Portal के माध्यम से प्रमाणित होता है, तो सत्र को क्षणभंगुर MAC एड्रेस के बजाय उनकी सत्यापित पहचान (जैसे, ईमेल या फोन नंबर) से बांधा जाना चाहिए। Purple का WiFi Analytics प्लेटफॉर्म इसे मूल रूप से संभालता है, MAC एड्रेस रोटेशन की परवाह किए बिना सत्रों में स्थायी उपयोगकर्ता प्रोफाइल और अनुपालन रिकॉर्ड बनाए रखता है।

कार्यान्वयन मार्गदर्शिका

अप्रबंधित उपकरणों के लिए NAC तैनात करने के लिए संचालन को बाधित किए बिना सुरक्षा सुनिश्चित करने के लिए एक व्यवस्थित दृष्टिकोण की आवश्यकता है।

चरण 1: नेटवर्क सेगमेंटेशन और VLANs को परिभाषित करें

NAC नीतियों को कॉन्फ़िगर करने से पहले, अंतर्निहित नेटवर्क सेगमेंटेशन कठोर होना चाहिए।

- प्री-प्रमाणीकरण VLAN (क्वारंटाइन): प्रारंभिक कनेक्शन पर डिवाइस यहां रखे जाते हैं। इस VLAN को केवल DNS रिज़ॉल्यूशन और Captive Portal IP एड्रेस के लिए HTTP/HTTPS ट्रैफ़िक की अनुमति देनी चाहिए। अन्य सभी ट्रैफ़िक को छोड़ दिया जाना चाहिए।

- अतिथि VLAN: प्रमाणीकरण के बाद, डिवाइस यहां स्थानांतरित किए जाते हैं। इस VLAN में सीधा इंटरनेट एक्सेस होना चाहिए लेकिन कॉर्पोरेट सबनेट (RFC 1918 स्पेस) और अन्य अतिथि क्लाइंट (क्लाइंट आइसोलेशन) के लिए सभी रूटिंग को सख्ती से अस्वीकार करना चाहिए।

- ठेकेदार/विक्रेता VLAN: ज्ञात तृतीय पक्षों के लिए एक अलग सेगमेंट, जिन्हें विशिष्ट आंतरिक संसाधनों तक पहुँच की आवश्यकता होती है, जो दानेदार फ़ायरवॉल ACLs द्वारा नियंत्रित होता है।

चरण 2: RADIUS इन्फ्रास्ट्रक्चर को तैनात और कॉन्फ़िगर करें

RADIUS सर्वर आपके नेटवर्क एज और पहचान प्रदाता के बीच मध्यस्थ के रूप में कार्य करता है। एंटरप्राइज़ परिनियोजन के लिए, आपके Captive Portal प्लेटफॉर्म के साथ क्लाउड-होस्टेड RADIUS सेवा को एकीकृत करना परिचालन ओवरहेड को कम करता है और अतिरेक में सुधार करता है। सुनिश्चित करें कि RADIUS साझा रहस्य क्रिप्टोग्राफिक रूप से मजबूत हैं और आपकी सुरक्षा नीति के अनुसार घुमाए जाते हैं।

चरण 3: Captive Portal और पहचान प्रवाह कॉन्फ़िगर करें

प्रमाणीकरण प्रवाह को संभालने के लिए Captive Portal को कॉन्फ़िगर करें। इसमें walled garden (IP पतों और डोमेन की सूची जो प्रमाणीकरण से पहले सुलभ हैं) को सेट करना शामिल है ताकि यह सुनिश्चित हो सके कि पोर्टल सही ढंग से लोड हो। महत्वपूर्ण रूप से, DNS को पूर्व-प्रमाणीकरण VLAN के भीतर कार्य करना चाहिए।

चरण 4: एंड-टू-एंड परीक्षण और सत्यापन

परीक्षण को उपयोगकर्ता अनुभव और सुरक्षा सीमाओं दोनों को मान्य करना चाहिए। सत्यापित करें कि एक परीक्षण डिवाइस Captive Portal प्रवाह को सफलतापूर्वक पूरा करता है और RADIUS विशेषताओं के माध्यम से सही VLAN असाइनमेंट प्राप्त करता है। सबसे महत्वपूर्ण बात, विभाजन को मान्य करें: Guest VLAN से ज्ञात कॉर्पोरेट IP पते पर पिंग या ट्रैफ़िक रूट करने का प्रयास करें। यह विफल होना चाहिए।

सर्वोत्तम अभ्यास और अनुपालन

- PCI DSS अनुपालन: Retail और Hospitality में स्थानों के लिए, PCI DSS कार्डधारक डेटा पर्यावरण (CDE) के सख्त अलगाव को अनिवार्य करता है। Guest WiFi को CDE से भौतिक या तार्किक रूप से अलग किया जाना चाहिए, जिसमें कोई रूटिंग अनुमत न हो। NAC इसे एक्सेस लेयर पर लागू करता है।

- GDPR और डेटा गोपनीयता: पोर्टल के माध्यम से अतिथि डेटा कैप्चर करते समय, स्पष्ट सहमति प्राप्त की जानी चाहिए। Captive Portal को उपयोग की स्पष्ट शर्तें और गोपनीयता नीतियां प्रस्तुत करनी चाहिए। अंतर्निहित प्लेटफ़ॉर्म को स्वचालित डेटा प्रतिधारण नीतियों और विषय पहुंच अनुरोधों का समर्थन करना चाहिए।

- सत्र प्रबंधन: उचित सत्र टाइमआउट लागू करें। खुदरा वातावरण के लिए, 2-4 घंटे का टाइमआउट सामान्य है। हॉस्पिटैलिटी के लिए, सत्र की अवधि को अतिथि के प्रवास के साथ संरेखित करें। हमेशा एक निष्क्रिय टाइमआउट (जैसे, 30 मिनट) कॉन्फ़िगर करें ताकि पुराने सत्रों को साफ़ किया जा सके और DHCP लीज़ को मुक्त किया जा सके।

समस्या निवारण और जोखिम न्यूनीकरण

- स्प्लिट-टनल गलत कॉन्फ़िगरेशन: सबसे गंभीर जोखिम एक गलत कॉन्फ़िगर किया गया फ़ायरवॉल नियम है जो Guest VLAN से कॉर्पोरेट नेटवर्क में ट्रैफ़िक की अनुमति देता है। फ़ायरवॉल ACLs का नियमित स्वचालित ऑडिटिंग आवश्यक है।

- DNS रिज़ॉल्यूशन विफलताएँ: यदि मेहमान शिकायत करते हैं कि "लॉगिन पेज लोड नहीं हो रहा है," तो समस्या लगभग हमेशा DNS होती है। सुनिश्चित करें कि पूर्व-प्रमाणीकरण VLAN के लिए DHCP स्कोप एक विश्वसनीय DNS सर्वर प्रदान करता है और फ़ायरवॉल उस सर्वर पर DNS ट्रैफ़िक (UDP पोर्ट 53) की अनुमति देता है।

- RADIUS टाइमआउट हैंडलिंग (Fail-Closed): एक्सेस पॉइंट को "fail-closed" कॉन्फ़िगर करें यदि RADIUS सर्वर अनुपलब्ध हो जाता है। "Fail-open" कॉन्फ़िगरेशन आउटेज के दौरान अप्रमाणित पहुंच प्रदान करते हैं, जो एक अस्वीकार्य सुरक्षा जोखिम का प्रतिनिधित्व करता है।

ROI और व्यावसायिक प्रभाव

NAC के माध्यम से सुरक्षित अतिथि पहुंच लागू करने से मापने योग्य व्यावसायिक मूल्य मिलता है:

- जोखिम न्यूनीकरण: यह सुनिश्चित करके हमला सतह में मात्रात्मक कमी कि अप्रबंधित डिवाइस कॉर्पोरेट संपत्तियों की जांच नहीं कर सकते।

- परिचालन दक्षता: स्वचालित ऑनबोर्डिंग अतिथि पहुंच से संबंधित IT हेल्पडेस्क टिकटों को कम करता है।

- डेटा अधिग्रहण: Purple जैसे प्लेटफ़ॉर्म का उपयोग करके, सुरक्षित ऑनबोर्डिंग प्रक्रिया एक साथ फर्स्ट-पार्टी डेटा कैप्चर करती है, जो मार्केटिंग ROI को बढ़ाने के लिए WiFi Analytics प्लेटफ़ॉर्म में फ़ीड करती है।

Key Definitions

Network Access Control (NAC)

A security framework that enforces policy-based access to network resources, evaluating identity and posture before granting access.

Used to ensure that unmanaged guest devices are properly segmented and authenticated before accessing the network.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted.

The primary authentication mechanism for unmanaged devices that cannot use 802.1X certificates.

RADIUS

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The protocol used by the NAC policy engine to communicate VLAN assignments to the wireless access points.

Dynamic VLAN Assignment

The process of assigning a network device to a specific Virtual Local Area Network based on authentication credentials rather than the physical port or SSID.

Allows a single guest SSID to securely serve different types of users (guests, contractors) by placing them on different network segments.

WPA3-OWE

Opportunistic Wireless Encryption; a WiFi standard that provides individualized data encryption for open networks without requiring a password.

Secures the wireless transmission for guest networks, preventing passive eavesdropping on public SSIDs.

MAC Address Randomisation

A privacy feature in modern operating systems where the device generates a temporary MAC address for each wireless network it connects to.

Breaks legacy systems that use MAC addresses to track returning guests, necessitating identity-based authentication.

Walled Garden

A restricted environment that controls the user's access to web content and services prior to full authentication.

Required to allow unauthenticated devices to access the captive portal and necessary identity providers (like Facebook or Google) during the login process.

Client Isolation

A wireless network security feature that prevents devices connected to the same access point from communicating directly with each other.

Essential for guest networks to prevent infected guest devices from spreading malware to other guests.

Worked Examples

A large retail chain is rolling out guest WiFi across 500 stores. They need to ensure PCI compliance for their Point of Sale (POS) systems while allowing guests to connect and authenticate via a captive portal. How should the network be segmented and authenticated?

The implementation requires strict logical separation using VLANs and firewall ACLs. 1. The POS systems are placed on a dedicated, highly restricted Corporate VLAN (e.g., VLAN 10). 2. A Pre-Authentication VLAN (VLAN 20) is created for unauthenticated guests, allowing only DNS and HTTPS traffic to the captive portal domain. 3. A Guest VLAN (VLAN 30) is created for authenticated guests, allowing outbound internet access but explicitly denying all RFC 1918 (internal) IP addresses. The NAC system uses RADIUS to move devices from VLAN 20 to VLAN 30 upon successful portal authentication.

A hospital provides WiFi for patients and visitors but is experiencing issues where returning patients must re-authenticate every day because their smartphones randomize their MAC addresses. How can the IT team provide a seamless experience without compromising security?

The IT team must shift the authentication binding from the MAC address to the user identity. They implement a captive portal integrated with a platform like Purple Guest WiFi. When a patient first connects, they authenticate via SMS or email. The platform creates a persistent user profile. Even when the device generates a new MAC address on subsequent visits, the platform recognizes the user upon re-authentication and seamlessly applies the correct NAC policy without requiring a full re-registration.

Practice Questions

Q1. A hotel IT manager is configuring the pre-authentication VLAN for a new captive portal deployment. Guests are reporting that their devices connect to the WiFi, but the login page never appears. What is the most likely configuration error?

Hint: Consider what network services a device needs before it can load a web page via a domain name.

View model answer

The most likely error is a DNS resolution failure within the pre-authentication VLAN. Before a device can load the captive portal, it must resolve the portal's domain name. The DHCP scope for the pre-authentication VLAN must provide a valid DNS server, and the firewall must allow UDP port 53 traffic to that server prior to authentication.

Q2. You are designing the network policy for a stadium. The requirement is to provide internet access to fans while ensuring that the stadium's ticketing scanners (which connect to the same physical access points) have access to internal servers. How do you achieve this securely?

Hint: How can a single physical infrastructure support different logical networks based on identity?

View model answer

Implement dynamic VLAN assignment using 802.1X for the ticketing scanners and a captive portal for the fans. The ticketing scanners authenticate via certificates (802.1X) and are assigned by the RADIUS server to a secure Operations VLAN. Fans connect to an open (or OWE) SSID, authenticate via the captive portal, and are assigned by RADIUS to an isolated Guest VLAN with internet-only access.

Q3. During a security audit, it is discovered that devices on the Guest WiFi can ping the management IP addresses of the network switches. What specific configuration is missing or misconfigured?

Hint: Think about how traffic is controlled between different network segments.

View model answer

The firewall or Layer 3 switch is missing the necessary Access Control Lists (ACLs) to restrict routing from the Guest VLAN. A rule must be implemented that explicitly denies traffic originating from the Guest VLAN subnet destined for any internal subnets (RFC 1918 space), followed by a rule permitting traffic to the internet (0.0.0.0/0).