Ecco la semplice verità: una rete WiFi non protetta è come lasciare la porta principale della tua azienda spalancata. Una vera strategia di reti wireless sicure va ben oltre le semplici password. Si tratta di creare un ambiente protetto che verifica ogni singolo utente e dispositivo, bloccando gli accessi non autorizzati e proteggendo i tuoi dati sensibili.

Perché le reti wireless sicure non sono più un'opzione

Pensa per un momento ai rischi reali di una svista nella sicurezza. Per un hotel, potrebbe trattarsi di una violazione dei dati che espone i dettagli di pagamento degli ospiti. In un negozio, potrebbe significare la compromissione delle informazioni del programma fedeltà dei clienti, distruggendo la fiducia che hai costruito con tanta fatica e causando danni permanenti al tuo brand.

Non si tratta di ipotesi inverosimili; sono pericoli pratici e quotidiani per qualsiasi azienda che offra accesso wireless.

I giorni in cui si scarabocchiava un'unica password WiFi condivisa su una lavagna o un cartellino sono ormai finiti. Questo metodo obsoleto crea un'enorme falla nella sicurezza. Chiunque possieda quella password, da ex dipendenti e vecchi clienti a qualcuno semplicemente seduto nel parcheggio, può accedere alla tua rete. Ti offre zero visibilità, zero controllo e nessun modo per risalire alla fonte di un'attività dannosa.

Il passaggio alla sicurezza basata sull'identità

Ecco perché il passaggio fondamentale consiste nell'abbandonare questi sistemi anonimi e condivisi per passare a una sicurezza moderna basata sull'identità. Questo approccio tratta essenzialmente l'accesso alla rete come una carta d'identità digitale, in cui ogni connessione è legata a un utente o dispositivo specifico e verificato.

Ma non si tratta solo di giocare in difesa; si tratta di costruire un modo più intelligente ed efficiente per gestire la tua azienda. Considera i vantaggi:

- Protezione avanzata: verificando ogni utente, blocchi sul nascere gli accessi non autorizzati. Puoi anche definire con estrema precisione chi può connettersi a quali parti della tua rete.

- Operazioni semplificate: immagina di automatizzare l'accesso alla rete per il personale utilizzando le loro attuali credenziali di lavoro. Questo elimina completamente il problema della gestione manuale delle password per i tuoi team IT.

- Esperienza utente migliorata: ospiti e dipendenti ottengono una connessione fluida e sicura senza dover armeggiare con complicate pagine di login o cercare di ricordare chiavi condivise.

Questa mossa strategica si riflette chiaramente nelle tendenze del mercato. Solo nel Regno Unito, il mercato della sicurezza delle reti wireless ha generato 1.436,9 milioni di dollari nel 2023 ed è sulla buona strada per raggiungere i 2.921,6 milioni di dollari entro il 2030. Questa crescita esplosiva dimostra con quanta urgenza le aziende si stiano muovendo per fortificare la propria infrastruttura wireless contro una marea crescente di minacce.

Una rete wireless sicura è fondamentale per le moderne operazioni aziendali. È l'infrastruttura invisibile che supporta transazioni sicure, protegge i dati dei clienti e favorisce la produttività del personale. Ignorarla non è un'opzione in un'economia connessa.

In definitiva, l'implementazione di una sicurezza solida trasforma una precauzione necessaria in un vero e proprio vantaggio strategico. Per avere un'idea del contesto più ampio della protezione digitale, puoi esplorare le varie soluzioni di sicurezza informatica che aiutano a salvaguardare l'intera azienda. Le sezioni seguenti ti guideranno nella creazione di un framework che non solo protegge i tuoi asset, ma migliora anche l'esperienza di chiunque si connetta.

Comprendere il panorama moderno delle minacce WiFi

Per costruire una rete wireless veramente sicura, devi prima avere un quadro chiaro di ciò che stai affrontando. Le minacce informatiche non sono solo parole d'ordine astratte; sono rischi reali con conseguenze molto concrete per la tua azienda, i tuoi dati e la tua reputazione. Il primo passo per neutralizzarle è pensarle in termini semplici e comprensibili.

Immagina che il WiFi della tua azienda sia come una piazza pubblica in cui si svolgono conversazioni private. Senza la giusta sicurezza, è spaventosamente facile per qualcuno sedersi su una panchina vicina e ascoltare ogni parola. Questa è l'essenza di molti attacchi wireless: sfruttano la natura aperta e di trasmissione delle onde radio.

Minacce comuni spiegate con semplici analogie

Analizziamo alcune delle minacce più comuni che la tua rete affronta ogni giorno. Queste non sono riservate solo alle grandi multinazionali; vengono attivamente utilizzate contro aziende di tutte le dimensioni, dalle caffetterie locali alle grandi catene alberghiere.

Attacchi Man-in-the-Middle (MitM): immagina un postino che apre la tua posta, la legge e poi richiude la busta prima che ti arrivi. L'aggressore si insinua segretamente tra due parti, come un ospite e la tua rete WiFi, intercettando, leggendo e forse persino modificando la comunicazione senza che nessuna delle due parti lo sappia.

Attacchi Evil Twin: immagina due caffetterie dall'aspetto identico, una accanto all'altra. Una è legittima, ma l'altra è falsa, creata da un criminale per attirare clienti ignari. Un "evil twin" è un access point WiFi fraudolento che imita uno legittimo, ingannando gli utenti per farli connettere. Una volta entrati, l'aggressore può rubare password, dettagli finanziari e altri dati sensibili.

Rogue Access Point: questo accade quando qualcuno, che sia un dipendente ben intenzionato ma mal consigliato o un insider malintenzionato, collega un router non autorizzato alla tua rete aziendale. Questo dispositivo non approvato crea una falla nelle tue difese, generando una backdoor che aggira tutte le tue misure di sicurezza e lascia esposti i tuoi sistemi interni.

Packet Sniffing: è come usare un dispositivo di ascolto ad alta tecnologia per catturare tutti i dati che volano nell'aria. Su una rete non crittografata o scarsamente protetta, i "packet sniffer" possono facilmente aspirare nomi utente, password e altre informazioni inviate in chiaro da utenti ignari.

Questi pericoli sono solo amplificati quando si utilizzano Captive Portal non sicuri e password condivise. Una singola password compromessa può dare a un aggressore le chiavi dell'intero regno, rendendo impossibile rintracciare chi sta facendo cosa sulla tua rete.

Minacce WiFi comuni e il loro impatto aziendale

Per comprendere davvero la posta in gioco, è utile vedere come queste minacce digitali si traducono in problemi aziendali tangibili. Per un hotel, un rivenditore o qualsiasi luogo pubblico, le conseguenze possono essere gravi.

Come puoi vedere, ciò che inizia come una vulnerabilità tecnica può rapidamente trasformarsi in una crisi finanziaria e reputazionale.

L'impatto nel mondo reale sulla tua azienda

Comprendere queste minacce è così importante perché il loro impatto è diretto e dannoso. Un attacco riuscito può portare a perdite finanziarie, gravi danni alla reputazione e persino sanzioni normative.

Una rete WiFi non sicura non è solo un problema tecnico; è una responsabilità aziendale. Ogni password intercettata o dato del cliente rubato erode direttamente la fiducia ed espone l'organizzazione a rischi significativi.

Fortunatamente, ci sono buone notizie. La crescente consapevolezza e le misure di sicurezza proattive stanno iniziando a invertire la tendenza. Dati recenti mostrano un trend positivo nel Regno Unito, con un calo degli incidenti di violazione informatica identificati. Ad esempio, il 74% delle grandi aziende ha identificato un attacco, in leggero calo rispetto al 75% dell'anno precedente, mentre le piccole imprese hanno registrato un calo più significativo dal 49% al 42%.

Questo miglioramento è direttamente collegato a una crescente enfasi sull'igiene informatica. Oggi, il 72% delle aziende dà priorità alla sicurezza informatica a livello di consiglio di amministrazione e sta modernizzando attivamente le proprie difese di rete: un passo fondamentale per le reti wireless sicure. Puoi esplorare ulteriori approfondimenti su queste tendenze di sicurezza informatica nel Regno Unito e su cosa significano per il mercato. Le soluzioni di cui discuteremo di seguito sono fondamentali per continuare questa tendenza al ribasso e costruire una difesa veramente resiliente.

Le tecnologie principali delle reti wireless sicure

Ora che abbiamo esaminato le minacce, possiamo passare alle tecnologie che costituiscono la spina dorsale di una rete wireless moderna e sicura. Andare oltre una fragile password condivisa richiede una difesa a più livelli. Questi componenti principali lavorano insieme per garantire che ogni connessione non sia solo crittografata, ma anche adeguatamente autenticata e autorizzata.

Pensala come l'aggiornamento della sicurezza del tuo edificio da una singola chiave facilmente copiabile a un sofisticato sistema di controllo degli accessi con una guardia alla reception che controlla i documenti di tutti. Questo è esattamente ciò che i moderni protocolli di sicurezza Wi-Fi fanno per la tua rete.

Il nuovo standard di crittografia: WPA3

Per anni, WPA2 è stato il gold standard per la sicurezza del Wi-Fi. Ma man mano che gli aggressori diventavano più sofisticati, le sue debolezze hanno iniziato a manifestarsi. Ciò ha portato allo sviluppo di WPA3, che ora è la certificazione di sicurezza obbligatoria per tutti i nuovi dispositivi Wi-Fi. Introduce numerosi aggiornamenti cruciali che contrastano direttamente gli attacchi comuni.

Una delle sue più grandi vittorie è la protezione contro gli attacchi a dizionario offline. Con i protocolli più vecchi, un aggressore poteva catturare un frammento del traffico di rete e poi utilizzare potenti computer per indovinare la password più e più volte, in modo completamente offline. Il protocollo di handshake avanzato di WPA3 rende questa tecnica praticamente impossibile, il che significa che gli aggressori non possono semplicemente usare la "forza bruta" per entrare nella tua rete.

WPA3 rafforza le fondamenta stesse della crittografia wireless. Fa progredire il settore colmando lacune critiche nella sicurezza, rendendo molto più difficile per gli aggressori, sia occasionali che determinati, compromettere la tua rete.

Tuttavia, una crittografia forte è solo metà della battaglia. Hai ancora bisogno di un modo per verificare chi si sta connettendo. È qui che entra in gioco il livello di sicurezza successivo.

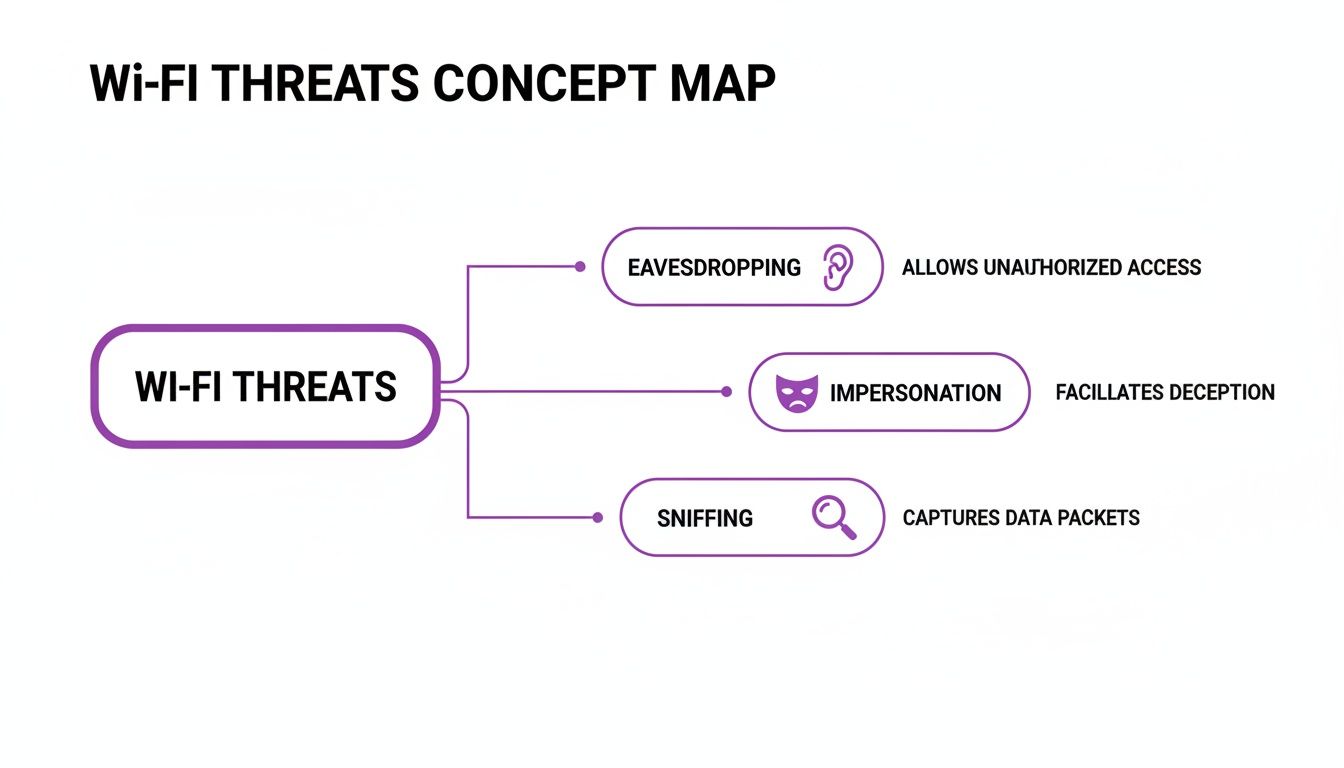

Questa mappa concettuale delinea alcune delle minacce più comuni che le moderne tecnologie di sicurezza sono progettate per prevenire.

L'immagine evidenzia come minacce quali intercettazioni, furto d'identità e sniffing possano sfruttare diverse debolezze in una rete wireless.

Introduzione a 802.1X: il tuo buttafuori digitale

Se WPA3 è la serratura rinforzata e indistruttibile sulla tua porta, allora 802.1X è il buttafuori digitale di guardia. Invece di fare affidamento su un'unica password condivisa tra tutti gli utenti, 802.1X è un framework che costringe ogni dispositivo a presentare le proprie credenziali univoche prima di essere ammesso sulla rete.

Ecco una semplice spiegazione di come funziona:

- Un utente tenta di connettersi alla rete Wi-Fi.

- L'access point (il "buttafuori") lo ferma e chiede le credenziali.

- Queste credenziali non vengono controllate dall'access point stesso, ma vengono passate a un server di autenticazione centrale.

- Questo server, spesso utilizzando un protocollo chiamato RADIUS, controlla le credenziali rispetto a una directory attendibile (come un elenco di dipendenti approvati).

- Solo dopo che il server dà il via libera, all'utente viene concesso l'accesso.

Questo approccio offre un enorme vantaggio in termini di sicurezza. Poiché ogni utente ha un login univoco, puoi concedere o revocare l'accesso ai singoli individui senza influire su nessun altro. Se un dipendente lascia l'azienda, disabiliti semplicemente il suo account e il suo accesso alla rete viene interrotto all'istante. Per saperne di più su come le piattaforme moderne gestiscono la sicurezza, puoi leggere la nostra panoramica completa su dati e sicurezza .

Certificati e SSO per una sicurezza senza interruzioni

Sebbene i login con nome utente e password tramite 802.1X siano sicuri, possono comunque risultare un po' macchinosi per gli utenti. Un metodo più avanzato e intuitivo prevede l'utilizzo di certificati digitali. Pensa a un certificato come a una carta d'identità digitale non falsificabile installata sul laptop o sullo smartphone di un dipendente.

Quando il dispositivo si connette, presenta automaticamente questo certificato alla rete. Il server di autenticazione verifica che il certificato sia valido e sia stato emesso da un'autorità attendibile, quindi concede l'accesso, tutto senza che l'utente debba digitare nulla. Funziona e basta.

Questo processo è spesso combinato con il Single Sign-On (SSO). I dipendenti utilizzano il loro login aziendale principale (come l'account Microsoft 365 o Google Workspace) per configurare il proprio dispositivo con un certificato. Da quel momento in poi, il loro accesso Wi-Fi è completamente automatico e sicuro. Questo riduce drasticamente i ticket di supporto IT e crea un'esperienza senza attriti per il personale, elevando al contempo in modo significativo la postura delle tue reti wireless sicure.

Implementare un'architettura Zero Trust per il tuo WiFi

Sebbene tecnologie come WPA3 e 802.1X creino una solida difesa tecnica, le reti wireless sicure veramente moderne richiedono un cambiamento fondamentale nel modo in cui pensiamo alla fiducia. Questa è l'essenza stessa di un'architettura Zero Trust. Non si tratta di un singolo componente hardware o software che puoi acquistare, ma di una filosofia strategica guidata da una semplice regola: non fidarsi mai, verificare sempre.

Questo approccio capovolge completamente il vecchio modello di sicurezza. Per anni ci siamo affidati al metodo "castello e fossato", che presupponeva che una volta che qualcuno si trovava all'interno del perimetro della rete, fosse degno di fiducia. Zero Trust si basa sul presupposto più realistico che le minacce possano esistere in ogni momento sia all'esterno che all'interno della rete.

Pensala come a un edificio governativo ad alta sicurezza. Un dipendente non può semplicemente strisciare il badge una volta alla porta principale e poi vagare liberamente. Deve presentare le proprie credenziali a ogni checkpoint: per entrare nel proprio dipartimento specifico, per accedere a una sala archivi sicura e forse anche per utilizzare determinate apparecchiature. Questo è esattamente il modo in cui Zero Trust dovrebbe operare sulla tua rete WiFi.

I principi fondamentali del WiFi Zero Trust

Applicare questa filosofia significa che ogni singola richiesta di connessione viene trattata come se provenisse da una fonte non attendibile, anche se l'utente è già connesso alla rete. Questa verifica continua si basa su tre pilastri che lavorano in tandem per creare un ambiente dinamico e altamente sicuro.

- Verifica esplicita: autentica e autorizza sempre in base a tutti i data point disponibili. Non si tratta solo di una password; include l'identità dell'utente, l'integrità del dispositivo, la posizione e il servizio specifico a cui si accede.

- Usa l'accesso con privilegi minimi: concedi agli utenti solo il livello minimo di accesso di cui hanno bisogno per svolgere il proprio lavoro. Qualcuno del team marketing non dovrebbe poter accedere alle stesse risorse di rete del dipartimento finanziario.

- Presumi la violazione: riconosci che gli aggressori potrebbero essere già all'interno della tua rete. Questo ti costringe a ridurre al minimo il "raggio d'azione" segmentando la rete, crittografando tutto il traffico e monitorando continuamente le attività sospette.

Abbracciando questo modello, passi da una difesa statica basata sul perimetro a una dinamica e costruita attorno all'identità. Questo è assolutamente fondamentale per proteggere i dati nel mondo odierno, caratterizzato da lavoro distribuito e innumerevoli dispositivi connessi.

Zero Trust non significa costruire muri impenetrabili; significa eliminare completamente la fiducia cieca dall'equazione. Verificando continuamente ogni utente e dispositivo in ogni fase, ti assicuri che, anche se una minaccia riesce a entrare, la sua capacità di muoversi e causare danni sia severamente limitata.

Mettere in pratica Zero Trust

Quindi, come si traducono questi principi in una pratica strategia di sicurezza wireless? Si inizia con alcune azioni concrete, e una delle più importanti è la segmentazione della rete. Questa è la pratica di dividere la rete in zone più piccole e isolate.

Ad esempio, dovresti sempre creare reti virtuali separate per diversi gruppi di utenti:

- Traffico ospiti: mantiene gli utenti pubblici completamente isolati dalle operazioni aziendali interne.

- Traffico personale: fornisce un accesso sicuro e basato sull'identità per i dipendenti.

- Dispositivi IoT e Headless: confina elementi come stampanti, termostati intelligenti e telecamere di sicurezza nel proprio ambiente sandbox.

Questa segmentazione garantisce che una violazione in un'area, come una lampadina intelligente compromessa sulla rete IoT, non possa diffondersi lateralmente per infettare i tuoi sistemi critici per i punti vendita o i laptop dei dipendenti.

Il passo successivo è automatizzare il controllo degli accessi integrandolo con il tuo provider di identità. Piattaforme come Microsoft Entra ID (in precedenza Azure AD) o Google Workspace fungono da unica fonte di verità per tutte le identità dei tuoi utenti. Quando connetti il tuo sistema WiFi a queste directory, sblocchi una potente automazione.

Ad esempio, quando un nuovo dipendente entra in azienda e viene aggiunto a Entra ID, può ricevere automaticamente le credenziali per accedere al WiFi del personale. Ancora più importante, quando quel dipendente se ne va e il suo account viene disattivato, il suo accesso WiFi viene revocato istantaneamente e automaticamente. Questo colma una falla di sicurezza comune e pericolosa senza alcun lavoro manuale da parte del team IT, rendendo la tua rete più sicura e le tue operazioni molto più efficienti.

Proteggere il WiFi in luoghi pubblici e spazi multi-tenant

I principi di sicurezza che abbiamo trattato sono universali, ma i luoghi pubblici come hotel, aeroporti ed edifici multi-tenant affrontano una serie di grattacapi molto specifici. Come si fa a offrire un'esperienza sicura, quasi come a casa, quando migliaia di utenti e dispositivi non attendibili vanno e vengono ogni giorno?

Attaccare un'unica password condivisa sul muro per un intero edificio è un incubo per la sicurezza. Offre zero isolamento degli utenti, il che significa che il dispositivo di un ospite può facilmente spiare quello di un altro. Questo è semplicemente inaccettabile per le moderne reti wireless sicure e crea enormi rischi per la privacy, specialmente dove le persone si aspettano privacy, come in un hotel o in un complesso residenziale.

Ricreare l'esperienza della rete domestica con iPSK

La soluzione ideale è dare a ogni utente, o a ogni famiglia, la propria fetta privata di rete, proprio come a casa. È qui che la tecnologia Individual Pre-Shared Key ( iPSK ) dimostra il suo valore. Invece di una password per tutti, iPSK ti consente di generare una chiave univoca per ogni inquilino, ospite o persino per ogni singolo dispositivo.

Quando un utente si connette con la propria iPSK univoca, viene immediatamente inserito in una bolla di rete sicura. Tutto il suo traffico è completamente isolato da chiunque altro nell'edificio. È la miscela perfetta di sicurezza di alto livello e semplicità senza sforzo.

Un amministratore di condominio può rilasciare un'iPSK univoca a un nuovo residente, valida solo per la durata del suo contratto di locazione, fornendogli una rete personale per la sua smart TV, i laptop e i telefoni. Quando si trasferisce, la chiave viene semplicemente disattivata. È un isolamento di livello enterprise con la semplicità di una rete domestica.

Il problema dell'autenticazione WiFi pubblica

Per gli ospiti più di passaggio in luoghi come caffetterie, stadi o centri commerciali, il semplice attrito del login è un ostacolo enorme. Ci siamo passati tutti: armeggiare con Captive Portal lenti e macchinosi che possono essere facilmente falsificati da aggressori che eseguono truffe "evil twin". Creano una pessima esperienza utente e un grave rischio per la sicurezza.

Questa barriera di autenticazione è un punto dolente comune sia per le sedi che per i visitatori. I clienti si sentono frustrati da moduli di login confusi e le aziende perdono l'opportunità di connettersi con loro perché l'intero processo è troppo macchinoso.

La migliore sicurezza è invisibile. In un luogo pubblico, l'obiettivo è far connettere gli ospiti online in modo rapido e sicuro, senza costringerli a navigare in pagine di login confuse o a mettere in dubbio la legittimità della rete.

Questa sfida ha spinto il settore a sviluppare uno standard globale che rende l'accesso al WiFi pubblico fluido e altamente sicuro.

OpenRoaming come passaporto WiFi globale

Entrano in gioco OpenRoaming e Passpoint, due tecnologie che lavorano in armonia per risolvere questo problema una volta per tutte. Pensa a OpenRoaming come a un passaporto WiFi globale per il tuo telefono. Un utente autentica il proprio dispositivo una sola volta con un provider di identità attendibile (come Purple).

Da quel momento in poi, il suo smartphone si connetterà automaticamente e in modo sicuro a qualsiasi rete abilitata per OpenRoaming, in qualsiasi parte del mondo. Niente più Captive Portal. Niente più digitazione di password. E niente più dubbi sul fatto che "Free_Venue_WiFi" sia la rete reale o una trappola. La connessione è crittografata fin dal primo pacchetto.

- Per gli ospiti: offre un'esperienza che "funziona e basta". Entrano nella tua sede e sono immediatamente online.

- Per le sedi: fornisci una connessione premium e sicura che migliora l'esperienza dell'ospite eliminando completamente i rischi per la sicurezza delle reti aperte.

Questo handshake automatico e crittografato trasforma un'enorme sfida per la sicurezza in un vantaggio fluido per l'utente. Consente ai gestori di proprietà e agli operatori alberghieri di offrire un livello di connettività sicura che in precedenza era fuori portata in ambienti pubblici su larga scala.

Gestisci una proprietà con diverse esigenze di connettività? Puoi saperne di più su come offrire un'esperienza digitale superiore con soluzioni dedicate per il WiFi multi-tenant . Le piattaforme che combinano iPSK per i residenti e OpenRoaming per i visitatori offrono una soluzione completa e moderna.

Il futuro è senza password e basato sull'identità

Nel nostro viaggio attraverso la moderna sicurezza WiFi, dalla crittografia di base all'architettura Zero Trust, ogni segnale punta verso un'unica, potente conclusione. Il futuro delle reti wireless sicure non consiste nell'inventare password sempre più complesse; consiste nello sbarazzarsene completamente. Si tratta di costruire un sistema attorno all'identità.

Questo è un cambiamento fondamentale nel modo di pensare. Ci stiamo allontanando dall'accesso anonimo e condiviso verso un modello in cui ogni singola connessione è legata a un utente o dispositivo verificato. È un cambiamento che trasforma il WiFi da una semplice utility a un potente asset strategico, creando un ambiente che è al contempo profondamente sicuro e straordinariamente semplice da gestire.

Il motore che guida l'intera strategia è una piattaforma di identità centralizzata. Agisce come il cervello dell'operazione, coordinando senza interruzioni il giusto metodo di autenticazione per ogni persona e ogni dispositivo che deve connettersi alla tua rete. È così che si ottengono sia una sicurezza di alto livello che l'eccellenza operativa.

Un approccio unificato per ogni connessione

Immagina un'unica piattaforma che gestisce in modo intelligente l'accesso per tutti e per tutto. Questo non è un concetto lontano; è una realtà pratica oggi.

- Per ospiti e visitatori: OpenRoaming offre un accesso istantaneo e crittografato senza alcun attrito. I loro dispositivi si connettono automaticamente e in modo sicuro, in modo molto simile a una rete mobile, offrendo un'esperienza genuinamente premium.

- Per il personale e i dipendenti: integrandosi con servizi di directory come Entra ID o Google Workspace, puoi abilitare un accesso sicuro basato su certificati tramite SSO. Ciò significa onboarding automatico e, altrettanto importante, offboarding istantaneo, colmando completamente la falla di sicurezza lasciata da credenziali persistenti.

- Per dispositivi legacy e IoT: le Individual Pre-Shared Key (iPSK) entrano in gioco per proteggere i dispositivi che non supportano l'autenticazione moderna, come stampanti, smart TV o sensori degli edifici. Ogni dispositivo ottiene la propria password univoca ed è efficacemente isolato nella propria bolla sicura. Per comprendere più a fondo questa tecnologia cruciale, esplora la nostra guida completa su cos'è l'iPSK e come alimenta la sicurezza WiFi basata sull'identità .

Questo approccio unificato prende quelli che un tempo erano grattacapi di sicurezza separati e complessi e li consolida in un unico sistema gestibile.

L'obiettivo finale è rendere invisibile l'accesso sicuro. Per l'utente finale, la connessione "funziona e basta". Per l'amministratore IT, la sicurezza è automatizzata, basata sull'identità e controllata centralmente.

Questo modello trasforma fondamentalmente il tuo WiFi da un centro di costo a un prezioso strumento di business. Proteggendo ogni connessione attraverso l'identità, non solo difendi la tua organizzazione dalle minacce, ma sblocchi anche ricchi dati di prima parte. Ottieni informazioni su chi sta utilizzando la tua rete, con quale frequenza la visita e come si muove nel tuo spazio, il tutto nel rispetto della privacy degli utenti.

È giunto il momento di esaminare attentamente la tua attuale strategia WiFi. Sei ancora bloccato a gestire password condivise obsolete e portali di login macchinosi? O sei pronto ad abbracciare un futuro senza password, basato sull'identità e sicuro senza sforzo? Fare questo passaggio è il passo definitivo per trasformare la tua rete in un motore di sicurezza, semplicità e business intelligence.

Domande frequenti sulle reti wireless sicure

Quando pianifichi un'implementazione wireless per la tua sede, è naturale che sorgano domande specifiche. Ecco alcune risposte dirette alle domande che sentiamo spesso da responsabili IT, esperti di marketing e operatori.

WPA3 è sufficiente per proteggere il WiFi della mia azienda?

Sebbene WPA3 sia un enorme passo avanti rispetto a WPA2, offrendoti una crittografia molto più forte e protezione contro determinati attacchi, dovresti considerarlo come un livello di base, non come l'intero sistema di sicurezza. È come avere una serratura incredibilmente robusta e a prova di scasso sulla porta d'ingresso. Quella serratura è vitale, ma hai comunque bisogno di un modo per controllare chi riceve una chiave.

Per qualsiasi azienda, specialmente nel settore dell'ospitalità o della vendita al dettaglio, WPA3 dovrebbe sempre essere abbinato a un metodo di autenticazione basato sull'identità come 802.1X. Ciò garantisce che ogni connessione sia legata a un utente o dispositivo verificato, non solo a una password anonima condivisa tra molti. È questo approccio a più livelli che offre reti wireless veramente sicure.

Qual è la differenza tra un Captive Portal e OpenRoaming?

Un Captive Portal è quella pagina web con cui sei costretto ad avere a che fare quando ti connetti a un WiFi pubblico. È quella che ti chiede un indirizzo email o di spuntare una casella per accettare i termini. L'intero processo può essere lento, frustrante per gli utenti ed è notoriamente vulnerabile agli attacchi "evil twin", in cui i criminali falsificano la pagina di login per rubare dati.

Al contrario, OpenRoaming offre un'esperienza fondamentalmente diversa e migliore. Consente a un utente di autenticarsi una sola volta con un provider attendibile.

Con OpenRoaming, il dispositivo di un ospite si connette automaticamente e in modo sicuro a qualsiasi rete partecipante in tutto il mondo, proprio come il tuo telefono cellulare si connette a una rete partner quando sei all'estero. Non ci sono moduli da compilare e nessuna password da inserire; la connessione è fluida e crittografata fin dal primo pacchetto.

Come posso proteggere i dispositivi legacy che non supportano 802.1X?

Questa è una sfida molto reale per i team IT. Hai dispositivi come stampanti, terminali di pagamento o smart TV che devono essere online ma non dispongono di moderne funzionalità di autenticazione. La best practice in questo caso è utilizzare una tecnologia chiamata Individual Pre-Shared Key (iPSK).

Invece di utilizzare un'unica, rischiosa password per tutti questi dispositivi "headless", iPSK ti consente di generare una chiave univoca per ciascuno di essi. Questa chiave garantisce al dispositivo l'accesso solo a una parte specifica e segmentata della tua rete, isolandolo completamente dai sistemi critici. Se una chiave viene compromessa, basta revocarla e il resto dei dispositivi e la rete principale rimangono al sicuro. Elimina efficacemente l'enorme pericolo rappresentato da un'unica password condivisa.

Pronto a sostituire le password obsolete con una piattaforma di rete sicura e basata sull'identità? Purple semplifica l'implementazione dell'accesso senza password per ospiti, personale e dispositivi. Scopri come Purple può trasformare il WiFi della tua sede .