Il Wi-Fi Protected Setup (WPS) è stato ideato per rendere la connessione di nuovi dispositivi semplice come premere un pulsante, evitandoci di digitare password lunghe e complicate. Immaginalo come un pass universale per il tuo edificio: incredibilmente comodo, ma un enorme rischio per la sicurezza se dovesse finire nelle mani sbagliate. Questo compromesso tra praticità e sicurezza è il punto in cui iniziano i veri problemi.

I pericoli nascosti dell'accesso Wi-Fi facilitato

Diciamocelo, connettere un nuovo dispositivo a una rete Wi-Fi può essere una seccatura. Devi trovare il nome della rete, strizzare gli occhi per leggere i caratteri minuscoli sul router per trovare la password e poi digitarla con attenzione. Il Wi-Fi Protected Setup è stato introdotto nel lontano 2006 per risolvere proprio questo problema, offrendo quella che sembrava una scorciatoia magica per andare online.

L'obiettivo era semplice: semplificare la vita agli utenti comuni che si perdevano in impostazioni di sicurezza sempre più complesse. Nel creare questo "pulsante facile", tuttavia, il sistema ha introdotto difetti di progettazione fondamentali su cui gli esperti di sicurezza ci mettono in guardia da anni. È la classica storia della comodità iniziale contro la sicurezza a lungo termine.

Comprendere il concetto di base

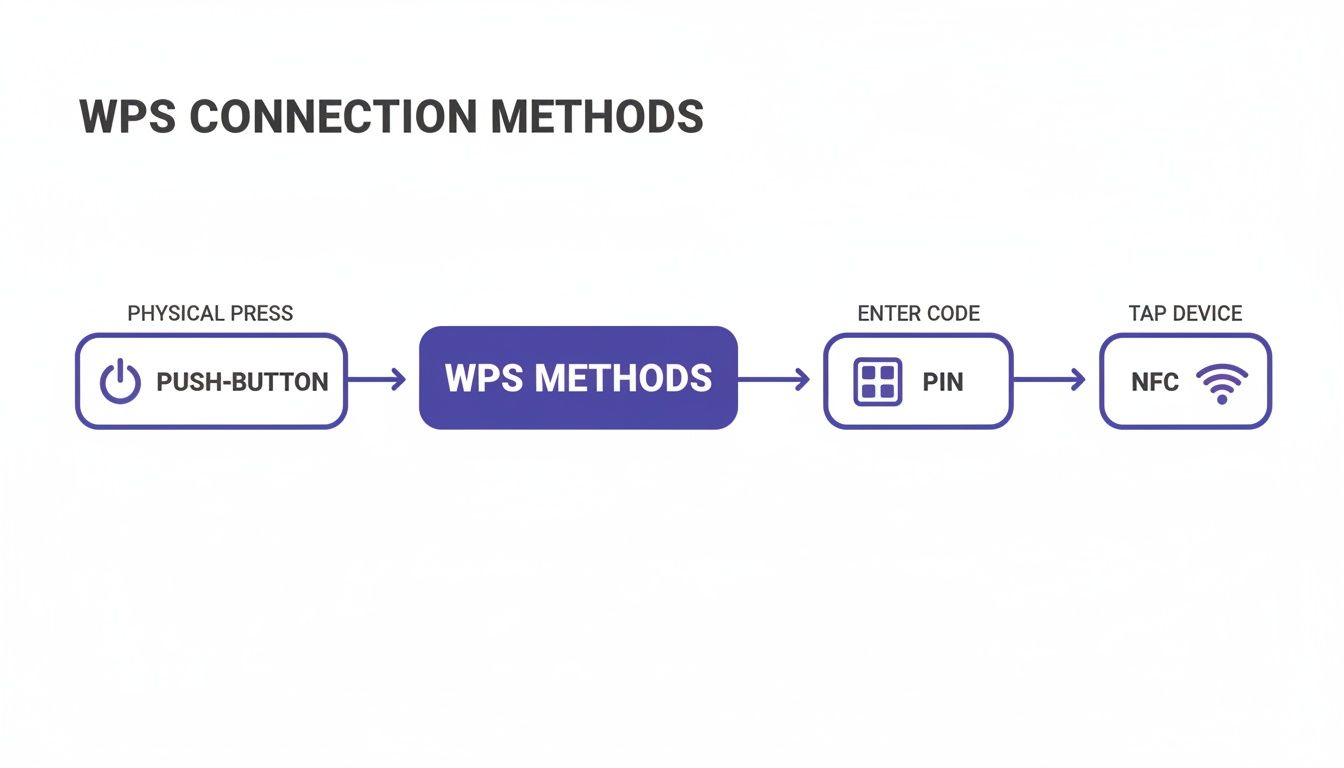

Fondamentalmente, il WPS è uno standard di autorizzazione di rete che consente di aggiungere dispositivi a una rete wireless sicura senza mai digitare la password. Invece dell'inserimento manuale, si affida a metodi molto più semplici per autenticare un dispositivo. I due che vedrai più spesso sono:

- Push-Button Connect (PBC): Premi un pulsante fisico o virtuale sul tuo router e poi, entro una breve finestra di due minuti, fai lo stesso sul dispositivo che stai cercando di connettere. Semplice.

- Inserimento PIN: Il router o il tuo dispositivo genera un PIN a otto cifre che inserisci dall'altra parte per stabilire la connessione.

Sebbene entrambi sembrino intuitivi, il metodo PIN, in particolare, contiene una vulnerabilità critica che gli aggressori possono sfruttare con relativa facilità. Comprendere questi metodi è il primo passo per rendersi conto del perché il WPS sia spesso un rischio, non un aiuto.

Perché questo è importante per la tua azienda

Per gli amministratori IT nel settore alberghiero, nel retail o persino negli edifici residenziali multi-tenant, i rischi derivanti da un Wi-Fi protected setup sono enormemente amplificati. Un singolo access point compromesso può esporre dati sensibili degli ospiti, sistemi aziendali interni e creare un percorso per violazioni di rete diffuse.

La realtà è che, sebbene la maggior parte delle persone utilizzi le password, la loro comprensione della sicurezza che le protegge è spesso superficiale. Un sondaggio del 2023 ha rivelato che, mentre il 97% degli utenti nel Regno Unito protegge il proprio Wi-Fi domestico con una password, un sorprendente 65% non conosceva gli standard di sicurezza effettivi come il WPA2 che li mantengono al sicuro.

Questa lacuna di conoscenza è esattamente il motivo per cui affidarsi a funzionalità di comodità obsolete è così pericoloso. Costruire una rete veramente sicura significa andare oltre queste scorciatoie e adottare alternative moderne e più sicure. Se sei interessato ad ampliare le tue conoscenze sulla sicurezza, la nostra guida su come rimanere al sicuro utilizzando il Wi-Fi pubblico è un ottimo punto di partenza.

Per capire perché il Wi-Fi Protected Setup possa rappresentare un tale rischio, dobbiamo guardare sotto il cofano e analizzare come funzionano effettivamente i suoi metodi di connessione. Immaginali come modi diversi per sbloccare una porta: alcuni sono più robusti di altri, ma uno di essi ha una serratura fondamentalmente rotta. L'intero sistema è stato progettato per la semplicità, consentendo ai dispositivi di unirsi a una rete senza il fastidio di digitare passphrase lunghe e complicate.

Questa comodità deriva da diversi approcci, ma i metodi Push-Button e PIN sono quelli che vedrai più spesso. Ognuno ha lo scopo di creare un collegamento affidabile tra un nuovo dispositivo (come una stampante o una smart TV) e il tuo router, ma procedono in modi molto diversi. Analizzando il loro funzionamento, possiamo vedere esattamente dove si insinuano i rischi per la sicurezza.

Push-Button Connect: la porta aperta per due minuti

Il metodo più comune e visivamente ovvio è il Push-Button Connect (PBC). È progettato per essere esattamente semplice come sembra.

Immagina che il tuo router sia un buttafuori a guardia di un club esclusivo. Normalmente, hai bisogno della password esatta per entrare. Con il PBC, premere il pulsante WPS sul tuo router è come dire al buttafuori: "Aspetto un ospite. Fai entrare la prima persona che si presenta nei prossimi due minuti, senza fare domande."

Successivamente premi il pulsante WPS corrispondente sul tuo nuovo dispositivo. Quel dispositivo si avvicina al "buttafuori" entro quel breve lasso di tempo, viene fatto passare direttamente e riceve automaticamente le chiavi di rete. È veloce e funziona benissimo per i gadget senza tastiera, ma crea anche una breve finestra in cui qualsiasi dispositivo nel raggio d'azione potrebbe potenzialmente intrufolarsi se avvia contemporaneamente una richiesta WPS.

Sebbene il PBC sia generalmente considerato più sicuro del metodo PIN, la sua sicurezza dipende interamente da quanto è breve quella finestra di connessione. Un aggressore fisicamente vicino e che tempistica il suo tentativo nel modo giusto potrebbe teoricamente ottenere l'accesso.

Il metodo PIN: un lucchetto a combinazione difettoso

Il secondo metodo principale utilizza un Personal Identification Number (PIN). In apparenza, questo sembra più sicuro: dopotutto, un PIN è un tipo di password. Sfortunatamente, il modo in cui è stato implementato è la fonte della più grave vulnerabilità del WPS. In questa configurazione, il router ha un PIN statico a otto cifre che non può essere modificato, spesso stampato direttamente su un adesivo sul dispositivo stesso.

Per connettere un nuovo dispositivo, inserisci questo PIN nel suo software. Il dispositivo presenta quindi questo PIN al router. Se i numeri corrispondono, il router concede l'accesso e condivide la password Wi-Fi completa.

Qui risiede il difetto critico, che approfondiremo in dettaglio più avanti. Il processo in sé è semplice, ma la verifica che avviene dietro le quinte è pericolosamente debole. Questa debolezza trasforma quello che sembra un lucchetto a combinazione sicuro in uno che può essere forzato con una velocità allarmante.

Altri metodi WPS meno comuni

Oltre a queste due opzioni principali, la Wi-Fi Alliance ha specificato anche un paio di altri metodi per il Wi-Fi Protected Setup. Questi sono stati progettati per utilizzare tecnologie più recenti, ma non hanno mai preso piede.

- Near Field Communication (NFC): Questo metodo richiede di avvicinare fisicamente il nuovo dispositivo al router. Toccando insieme i due dispositivi abilitati NFC, possono scambiarsi in modo sicuro le credenziali di rete senza premere pulsanti o inserire PIN.

- Chiavetta USB: Un metodo più vecchio e macchinoso prevedeva il salvataggio del file di configurazione della rete dal router su una chiavetta USB. Successivamente, si inseriva questa unità nel nuovo dispositivo per trasferire le impostazioni.

Sebbene questi metodi siano intrinsecamente più sicuri perché richiedono un'azione fisica o la prossimità, la loro mancanza di supporto universale ha fatto sì che venissero implementati raramente. Di conseguenza, i vulnerabili metodi Push-Button e PIN sono diventati gli standard de facto per le connessioni WPS.

Scoprire le falle critiche nella sicurezza del WPS

Sebbene un metodo di connessione semplice sembri fantastico sulla carta, la realtà della sicurezza del Wi-Fi Protected Setup è profondamente preoccupante. Le debolezze più evidenti del protocollo non sono solo bug minori che si possono correggere; sono difetti di progettazione fondamentali integrati nel suo nucleo. Queste falle trasformano una funzionalità creata per la comodità in un grave rischio per qualsiasi rete su cui è abilitata.

Il principale colpevole è il metodo PIN. In apparenza, un codice a otto cifre sembra abbastanza sicuro. Dopotutto, ci sono 100 milioni di combinazioni possibili (10^8), che dovrebbero richiedere un'eternità per essere indovinate. Il problema è che il sistema non controlla effettivamente il PIN come un singolo numero a otto cifre.

Invece, commette un errore catastrofico nel modo in cui convalida il PIN. Il router controlla il codice in due metà separate. Prima esamina le prime quattro cifre. Poi convalida le tre successive. Quell'ottava e ultima cifra? È solo un checksum: un valore matematico calcolato dalle prime sette che il software di un aggressore può calcolare da solo.

La scorciatoia del Brute-Force

Questo processo di convalida in due fasi è ciò che spalanca le porte a un aggressore. Invece di provare fino a 100 milioni di combinazioni, devono solo indovinare la prima metà (10.000 possibilità) e poi la seconda metà (1.000 possibilità).

Questa scelta di progettazione apparentemente piccola riduce il numero totale di tentativi richiesti da 100.000.000 a soli 11.000. È la differenza tra cercare di scassinare il caveau di una banca e indovinare il lucchetto a quattro cifre di una bicicletta.

Questa vulnerabilità significa che un aggressore non ha bisogno di attrezzature sofisticate o conoscenze interne. Tutto ciò di cui ha bisogno è tempo e di essere fisicamente abbastanza vicino alla tua rete. Non c'è voluto molto prima che venissero creati strumenti software specializzati e disponibili gratuitamente per sfruttare esattamente questa debolezza.

Strumenti che sfruttano le falle del WPS

La scoperta di questo difetto di progettazione ha portato direttamente allo sviluppo di strumenti che automatizzano l'intero attacco, rendendolo accessibile a chiunque abbia una scheda wireless compatibile e un po' di curiosità tecnica. Due degli strumenti più famigerati sono:

- Reaver: Questo è stato uno dei primi e più famosi strumenti progettati per gli attacchi brute-force al WPS. Analizza metodicamente tutti gli 11.000 PIN possibili finché non trova quello giusto.

- Pixie Dust Attack: Un'evoluzione successiva e più efficiente. L'attacco Pixie Dust a volte può decifrare il PIN corretto in secondi o minuti, anziché in ore, sfruttando le debolezze nel modo in cui alcuni router generano i loro numeri "casuali".

Una volta trovato il PIN corretto, questi strumenti possono recuperare l'effettiva password WPA/WPA2 della rete, dando all'aggressore pieno accesso. Anche con una password Wi-Fi lunga e complessa, la vulnerabilità del PIN WPS agisce come una debole backdoor, rendendo la tua password principale completamente inutile.

Questo diagramma di flusso illustra i diversi modi per connettersi utilizzando il WPS. Sebbene il Push-Button e l'NFC offrano percorsi alternativi, sono i meccanismi alla base del metodo PIN a creare un rischio per la sicurezza così significativo.

Per darti una rapida panoramica di come si confrontano questi metodi, ecco una semplice scomposizione.

Metodi WPS e i relativi rischi

Ogni metodo è stato progettato per la facilità d'uso, ma come puoi vedere, questa comodità va spesso a scapito di una solida sicurezza, con il metodo PIN che risulta essere il più criticamente difettoso.

Questo problema sta solo diventando più grande con l'esplosione dei dispositivi per la smart home. Secondo un rapporto techUK del 2022, il 77% degli adulti nel Regno Unito possiede ora almeno un dispositivo smart, molti dei quali si basano su metodi di configurazione semplici come il WPS. Questa crescita espone innumerevoli gadget IoT, dalle telecamere di sicurezza ai baby monitor, a questi attacchi ben documentati: un'enorme preoccupazione per aziende come gli hotel che gestiscono smart TV o serrature nelle camere degli ospiti. Puoi saperne di più su queste tendenze dal rapporto completo di techUK.

In definitiva, l'insicurezza intrinseca del metodo PIN non è qualcosa che si può risolvere con una password più forte o un aggiornamento del firmware. È un problema fondamentale che giustifica la disabilitazione del WPS su qualsiasi rete in cui la sicurezza è una priorità.

Perché il WPS è un grave rischio per le aziende

Una configurazione debole del Wi-Fi Protected Setup su una rete domestica è un problema, ma in un ambiente aziendale è una catastrofe in attesa di accadere. La comodità offerta dal WPS è completamente oscurata dai rischi amplificati che introduce in contesti commerciali come hotel, negozi al dettaglio e proprietà residenziali gestite.

Per un'azienda, una violazione della rete non è solo un inconveniente; è una minaccia diretta alle operazioni, alla fiducia dei clienti e alla stabilità finanziaria.

Immagina un hotel in cui gli ospiti si aspettano un accesso a Internet sicuro e privato. Se anche un solo access point ha il WPS abilitato, un aggressore seduto nel parcheggio potrebbe forzare il PIN in poche ore. Una volta all'interno della rete degli ospiti, potrebbe lanciare attacchi man-in-the-middle per intercettare dati non crittografati, catturando di tutto, dalle e-mail personali ai dettagli delle carte di credito mentre gli ospiti navigano online. Le conseguenze di una simile violazione sarebbero immense.

L'impatto amplificato negli ambienti commerciali

In un contesto commerciale, la posta in gioco è significativamente più alta. Un singolo access point compromesso può fungere da gateway per l'intera rete aziendale, a seconda di come la rete è segmentata.

Considera una catena di negozi in cui i sistemi point-of-sale (POS), la gestione dell'inventario e le comunicazioni del personale funzionano tutti sulla stessa rete interna. Se un singolo router dimenticato in un magazzino ha un PIN WPS attivo, un aggressore potrebbe violarlo. Ciò potrebbe portare a:

- Furto di dati: Ottenere l'accesso a informazioni sensibili sui pagamenti dei clienti, dati dei programmi fedeltà e registri dei dipendenti.

- Intercettazione di rete: Monitorare le comunicazioni interne e catturare informazioni aziendali proprietarie.

- Interruzione del servizio: Lanciare attacchi che potrebbero abbattere i sistemi di pagamento o interrompere la logistica della supply chain, portando a perdite finanziarie immediate.

Il potenziale danno reputazionale è altrettanto grave. Un annuncio pubblico che i dati dei clienti sono stati rubati a causa di una svista di sicurezza basilare può erodere anni di fedeltà dei clienti da un giorno all'altro. Nel mercato odierno, la fiducia è una valuta che le aziende non possono permettersi di perdere.

Il rischio non è solo teorico. Molti dispositivi legacy o di livello consumer, a volte installati senza un'adeguata supervisione IT, vengono forniti con il Wi-Fi Protected Setup abilitato per impostazione predefinita. Ciò crea una vulnerabilità nascosta ma significativa all'interno di un'infrastruttura altrimenti sicura.

Costruire il business case per disabilitare il WPS

Per qualsiasi organizzazione responsabile della gestione di Wi-Fi pubblici o privati, la disabilitazione del WPS dovrebbe essere una politica di sicurezza non negoziabile fin dal primo giorno. Il rischio operativo supera di gran lunga qualsiasi piccola comodità che potrebbe offrire per connettere una stampante isolata o un dispositivo smart.

L'argomento è semplice: il protocollo è fondamentalmente compromesso e nessuna quantità di monitoraggio della rete può mitigare completamente il rischio di un rapido attacco brute-force. Pensalo come lasciare una serratura difettosa e facilmente scassinabile su una porta di emergenza. Sebbene tu possa avere una sicurezza ad alta tecnologia sull'ingresso principale, quell'unico punto debole mina l'intero sistema.

Scenari del mondo reale e conseguenze

Gli scenari sono allarmantemente comuni. Un complesso residenziale per studenti gestito potrebbe utilizzare router consumer in ogni unità, tutti con WPS abilitato. Una singola unità compromessa potrebbe dare a un aggressore un punto d'appoggio per spiare il traffico di centinaia di altri residenti.

Allo stesso modo, un chiosco retail pop-up o una rete per eventi temporanei potrebbero essere configurati rapidamente utilizzando hardware standard. L'attenzione è rivolta ad andare online velocemente e le funzionalità di sicurezza come la disabilitazione del WPS vengono spesso trascurate. Ciò crea un'opportunità perfetta per gli aggressori che prendono di mira aree pubbliche ad alto traffico.

In definitiva, la comodità di un Wi-Fi Protected Setup è un retaggio di un'altra epoca. Le moderne reti aziendali richiedono misure di sicurezza robuste, scalabili e verificabili. Affidarsi a un protocollo obsoleto e compromesso è un azzardo inutile con i tuoi dati, la tua reputazione e la fiducia dei tuoi clienti.

Passaggi pratici per proteggere la tua rete dagli attacchi WPS

Conoscere le profonde falle del Wi-Fi Protected Setup è una cosa, ma intraprendere azioni decisive è ciò che mantiene effettivamente al sicuro la tua rete. Per qualsiasi amministratore IT, i seguenti passaggi offrono una roadmap chiara e attuabile per chiudere le vulnerabilità del WPS e rafforzare l'infrastruttura wireless.

L'obiettivo è semplice: eliminare completamente la minaccia.

L'azione singola più efficace che puoi intraprendere è disabilitare il WPS su ogni singolo router e access point. Spesso è attivato per impostazione predefinita, anche su hardware di livello professionale, creando un rischio immediato e completamente inutile. Spegnerlo chiude il vettore di attacco più comune legato a questo protocollo difettoso.

Trovare e disabilitare l'impostazione WPS

Cercare l'opzione WPS nel pannello di amministrazione del tuo dispositivo è solitamente semplice, sebbene la posizione esatta vari da un produttore all'altro. In generale, il processo è simile a questo:

- Accedi al pannello di amministrazione del router: Apri un browser web e digita l'indirizzo IP del tuo router. Di solito è qualcosa come

192.168.1.1o192.168.0.1. - Effettua il login: Usa il tuo nome utente e la password di amministratore per entrare nell'interfaccia di configurazione.

- Vai alle impostazioni wireless: Cerca un menu etichettato "Wireless", "Wi-Fi" o "WLAN". Spesso troverai un sottomenu "Avanzate" o "Sicurezza" all'interno.

- Individua e disabilita il WPS: Trova l'interruttore per il Wi-Fi Protected Setup e impostalo su "Disabilitato" o "Off". Assicurati di salvare le modifiche prima di disconnetterti.

Per le organizzazioni con un'intera flotta di access point, questo processo deve essere ripetuto per ogni dispositivo. Le piattaforme di gestione di rete centralizzate possono rendere tutto questo molto più semplice, consentendoti spesso di disabilitare il WPS su tutto il tuo hardware da un'unica dashboard.

Disattivando questa funzione, stai effettivamente rimuovendo la vulnerabile backdoor del PIN. Da ora in poi, ogni connessione dovrà autenticarsi correttamente utilizzando la password principale della tua rete.

Passaggi essenziali per il rafforzamento della rete

Disabilitare il WPS è un ottimo inizio, ma dovresti anche aggiungere diverse altre best practice di sicurezza per costruire una rete più resiliente. Queste difese extra aiutano a proteggere da una gamma molto più ampia di minacce, non solo quelle che prendono di mira un wifi protected setup.

- Mantieni aggiornato il firmware: Controlla sempre e installa gli ultimi aggiornamenti del firmware per tutte le tue apparecchiature di rete. I produttori rilasciano frequentemente patch per correggere falle di sicurezza appena scoperte, migliorare le prestazioni e aumentare la stabilità.

- Implementa il monitoraggio della rete: Utilizza strumenti di monitoraggio della rete per tenere d'occhio i tentativi di connessione e il traffico generale. Modelli strani, come una tempesta di tentativi di accesso falliti da un dispositivo, potrebbero essere un campanello d'allarme per un attacco brute-force in corso.

- Usa una forte crittografia WPA3: Se il tuo hardware lo supporta, aggiorna la sicurezza della tua rete a WPA3. È lo standard moderno per un motivo, offrendo una protezione di gran lunga migliore contro gli attacchi offline di indovinamento delle password. Per una sicurezza ancora più avanzata, vale la pena esplorare i vantaggi dell'autenticazione 802.1X , che fornisce un controllo degli accessi potente e personalizzato.

L'adozione di questi passaggi concreti ti consente di superare definitivamente i rischi intrinseci del WPS. Disabilitando la funzione e rafforzando le difese della tua rete, puoi costruire un'esperienza wireless più sicura e affidabile per i tuoi utenti e proteggere i dati critici della tua organizzazione.

Esplorare alternative Wi-Fi moderne e sicure

Dati i gravi rischi che derivano da qualsiasi forma di Wi-Fi Protected Setup, è cristallino che le aziende abbiano bisogno di un modo migliore per gestire l'accesso alla rete. Fortunatamente, il mondo della sicurezza wireless è andato avanti. Le moderne tecnologie di autenticazione offrono una protezione di gran lunga superiore senza complicare la vita ai tuoi utenti, offrendoti il meglio di entrambi i mondi.

Allontanarsi dalle vulnerabilità del WPS significa abbracciare standard robusti e moderni costruiti per il panorama della sicurezza odierno. Queste alternative non si limitano a proteggere la tua rete dagli attacchi brute-force; creano una connessione più professionale e fluida per ospiti e personale. Per chiunque cerchi di lasciarsi alle spalle i rischi del WPS, esplorare alternative Wi-Fi sicure, come l'adozione di sistemi WiFi mesh moderni come Eero Pro 6e , è il primo passo fondamentale.

Abbracciare il WPA3 e la Simultaneous Authentication of Equals

L'aggiornamento più diretto dai vecchi protocolli di sicurezza è il WPA3 (Wi-Fi Protected Access 3). Questo standard porta sul tavolo una nuova potente funzionalità chiamata Simultaneous Authentication of Equals (SAE), che cambia completamente il modo in cui i dispositivi si uniscono a una rete. Puoi pensarlo come una stretta di mano segreta che avviene prima che venga scambiata qualsiasi informazione sensibile.

A differenza del sistema PIN difettoso del WPS, il SAE stabilisce un canale sicuro e crittografato tra il dispositivo e l'access point prima ancora che la password venga inviata. Questo lo rende incredibilmente resistente contro gli attacchi a dizionario offline che affliggono i vecchi standard. Anche se un aggressore riesce a catturare l'handshake di connessione, non può semplicemente andarsene e indovinare la password in un secondo momento.

Questo livello di protezione è vitale per qualsiasi azienda che gestisce informazioni sensibili, garantendo che, anche se una password non ha la complessità di Fort Knox, la connessione stessa rimanga saldamente bloccata.

Il futuro è senza password con Passpoint e OpenRoaming

Per le sedi con un elevato traffico pedonale (pensa a hotel, centri commerciali o aeroporti), la connessione perfetta è quella che richiede zero sforzi da parte dell'utente. È esattamente qui che brillano tecnologie come Passpoint e OpenRoaming, creando un'esperienza Wi-Fi senza password veramente fluida e sicura.

Questi sistemi consentono al dispositivo di un utente di connettersi a una rete partecipante in modo automatico e sicuro, senza mai vedere un portale di accesso o digitare una password. Il dispositivo viene autenticato utilizzando un certificato digitale o credenziali esistenti (come un profilo di operatore mobile), il che significa che la connessione è crittografata e sicura fin dal primo pacchetto.

Questo approccio elimina i grattacapi di sicurezza delle reti aperte e l'attrito per l'utente dei Captive Portal , offrendo un'esperienza premium e sicura per impostazione predefinita. È come avere un pass VIP che funziona automaticamente in migliaia di sedi in tutto il mondo.

Sicurezza avanzata per ambienti Enterprise

In un edificio aziendale o multi-tenant, le esigenze di sicurezza sono ancora più elevate. Qui, le reti moderne dipendono spesso da metodi di autenticazione avanzati che collegano l'accesso alla rete direttamente all'identità di un utente, fornendo un controllo granulare e visibilità su chi sta facendo cosa.

Le tecnologie chiave in questo spazio includono:

- Autenticazione basata su certificati: Invece di una password condivisa, ogni utente o dispositivo ottiene un certificato digitale univoco. Questo agisce come un ID digitale non trasferibile, concedendo l'accesso solo agli individui autorizzati e ai loro dispositivi.

- Integrazione Single Sign-On (SSO): Connettendosi con provider di identità come Entra ID, Google Workspace o Okta, l'accesso alla rete può essere governato dagli accessi aziendali esistenti. Quando un dipendente se ne va e il suo account viene chiuso, il suo accesso Wi-Fi viene revocato all'istante.

Soluzioni come Purple sono costruite su questi principi moderni e sicuri. Utilizzando Passpoint, metodi basati su certificati e integrazioni SSO, Purple offre un'alternativa sicura e senza attriti a sistemi obsoleti come il WPS. Per approfondire come l'identità possa blindare la tua rete, potresti essere interessato alla nostra guida completa alla sicurezza Wi-Fi basata sull'identità . Questo approccio consente alle aziende di fornire sia una sicurezza ferrea sia un percorso senza sforzo per i propri utenti.

Hai domande sul Wi-Fi Protected Setup?

Anche quando sai che è difettoso, il Wi-Fi Protected Setup può ancora creare confusione. Facciamo chiarezza e affrontiamo alcune delle domande più comuni per assicurarci che la tua rete rimanga sicura.

Il metodo Push-Button è più sicuro del metodo PIN?

Sì, il metodo Push-Button è meno rischioso del PIN, ma è un po' come dire che una backdoor è leggermente meno aperta di un'altra. Non è veramente sicuro.

La sua unica protezione è la brevissima finestra di due minuti che apre per la connessione di un nuovo dispositivo. Un aggressore dovrebbe essere fisicamente vicino e avere un tempismo perfetto per sfruttare questa breve opportunità. Il metodo PIN, d'altra parte, può essere forzato a distanza nel corso di ore o giorni. Quindi, sebbene il Push-Button sia il minore dei due mali, entrambi i metodi fanno parte di un sistema compromesso. L'unica mossa veramente sicura è disabilitare completamente il WPS.

Una password Wi-Fi forte mi protegge dagli attacchi WPS?

Sfortunatamente, no. Una password WPA2 o WPA3 forte e complessa è una parte critica della sicurezza della tua rete, ma non fa assolutamente nulla per fermare un attacco al PIN WPS.

Questo è il cuore del problema: la vulnerabilità del PIN WPS è un ingresso separato che aggira completamente la password principale della tua rete.

Un aggressore che sfrutta il PIN WPS non ha bisogno di indovinare la tua password Wi-Fi. Una volta decifrato il PIN a otto cifre, il router gli consegna semplicemente le credenziali di rete. La tua password scelta con cura diventa completamente inutile.

Posso usare in sicurezza il WPS per dispositivi semplici come una stampante?

Questo è un motivo comune per cui le persone lasciano il WPS abilitato, specialmente per i dispositivi che non hanno uno schermo o una tastiera per digitare le password. Potrebbe sembrare un piccolo rischio per un dispositivo semplice, ma lascia comunque esposta l'intera rete.

Anche un dispositivo "semplice" come una stampante è un punto di ingresso. Se un aggressore ottiene l'accesso tramite quella stampante, ha un punto d'appoggio sulla tua rete. Da lì, può cercare di muoversi lateralmente per attaccare bersagli più preziosi come server, sistemi point-of-sale o database degli ospiti. La breve comodità di connettere un dispositivo non vale il rischio permanente che crea per l'intera infrastruttura. L'unica opzione sicura è spegnerlo.

In Purple, crediamo nella sostituzione di sistemi obsoleti come il WPS con un networking sicuro e basato sull'identità. La nostra piattaforma utilizza un'autenticazione moderna e senza password come Passpoint e SSO, offrendoti sia una sicurezza ferrea sia un'esperienza di connessione fluida per i tuoi utenti. Scopri come Purple può modernizzare la sicurezza della tua rete .