Autenticazione WiFi tramite Certificati: Come i Certificati Digitali Proteggono le Reti Wireless

Questa guida autorevole descrive in dettaglio come i certificati digitali X.509 e EAP-TLS sostituiscono le password vulnerabili nel WiFi aziendale. Fornisce ad architetti di rete e responsabili IT passaggi pratici per l'implementazione, la progettazione dell'architettura PKI e l'analisi del ROI aziendale.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: L'Architettura della Fiducia

- Certificati X.509 e Gerarchia PKI

- Flusso di Autenticazione 802.1X ed EAP-TLS

- Il Ruolo di Purple nell'Ecosistema delle Identità

- Guida all'Implementazione

- 1. Progettare l'Infrastruttura PKI e RADIUS

- 2. Automatizzare l'Enrollment dei Certificati

- 3. Configurazione e Segmentazione della Rete

- Migliori Pratiche

- Risoluzione dei problemi e mitigazione del rischio

- ROI e impatto aziendale

Riepilogo Esecutivo

L'era della chiave pre-condivisa (PSK) nelle reti wireless aziendali è funzionalmente terminata. Per i responsabili IT, gli architetti di rete e i CTO che supervisionano ambienti aziendali, strutture ricettive e catene di vendita al dettaglio, affidarsi a password condivise introduce rischi inaccettabili, oneri operativi e violazioni della conformità. L'autenticazione WiFi tramite certificati—specificamente tramite IEEE 802.1X ed EAP-TLS—sostituisce le password indovinabili con certificati digitali X.509 crittograficamente sicuri.

Legando matematicamente un'identità a un dispositivo specifico, l'autenticazione tramite certificati abilita l'autenticazione reciproca, l'accesso alla rete a fiducia zero (ZTNA) e la revoca istantanea. Questa guida fornisce un riferimento tecnico definitivo su come i certificati digitali proteggono le reti wireless, dettagliando l'infrastruttura a chiave pubblica (PKI) sottostante, l'architettura di distribuzione e l'impatto aziendale concreto del passaggio a un modello basato su certificati. Per le organizzazioni che utilizzano Guest WiFi insieme alle reti aziendali, segmentare correttamente questi ambienti mantenendo una robusta gestione delle identità è un requisito di conformità fondamentale.

Approfondimento Tecnico: L'Architettura della Fiducia

Certificati X.509 e Gerarchia PKI

Al centro dell'autenticazione WiFi tramite certificati c'è il certificato digitale X.509. A differenza di una password, un certificato non è un segreto condiviso. Si basa sulla crittografia asimmetrica: una chiave pubblica incorporata nel certificato e una chiave privata archiviata in modo sicuro nell'hardware del dispositivo (come un TPM o Secure Enclave).

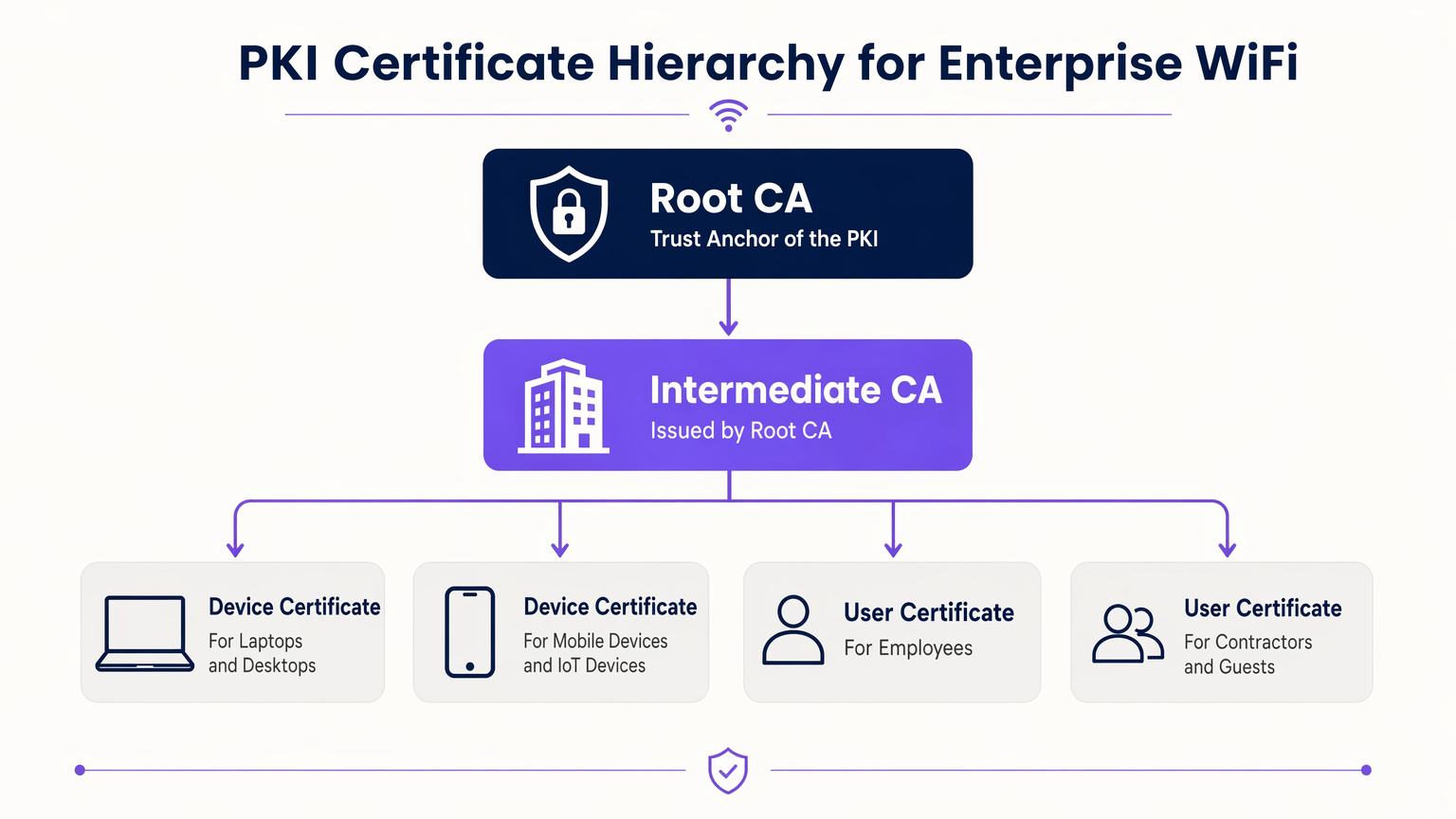

Il modello di fiducia che governa questi certificati è l'Infrastruttura a Chiave Pubblica (PKI). In un ambiente aziendale, una gerarchia PKI a più livelli è la migliore pratica:

- Autorità di Certificazione Radice (CA): L'ancora di fiducia definitiva, mantenuta offline per prevenire compromissioni.

- CA Intermedia: Rilasciata dalla CA Radice, questo server rimane online per emettere e revocare attivamente i certificati per le entità finali.

- Certificati per Entità Finali: Distribuiti a dispositivi client (laptop, telefoni, sensori IoT) e infrastrutture (server RADIUS, Access Point).

Flusso di Autenticazione 802.1X ed EAP-TLS

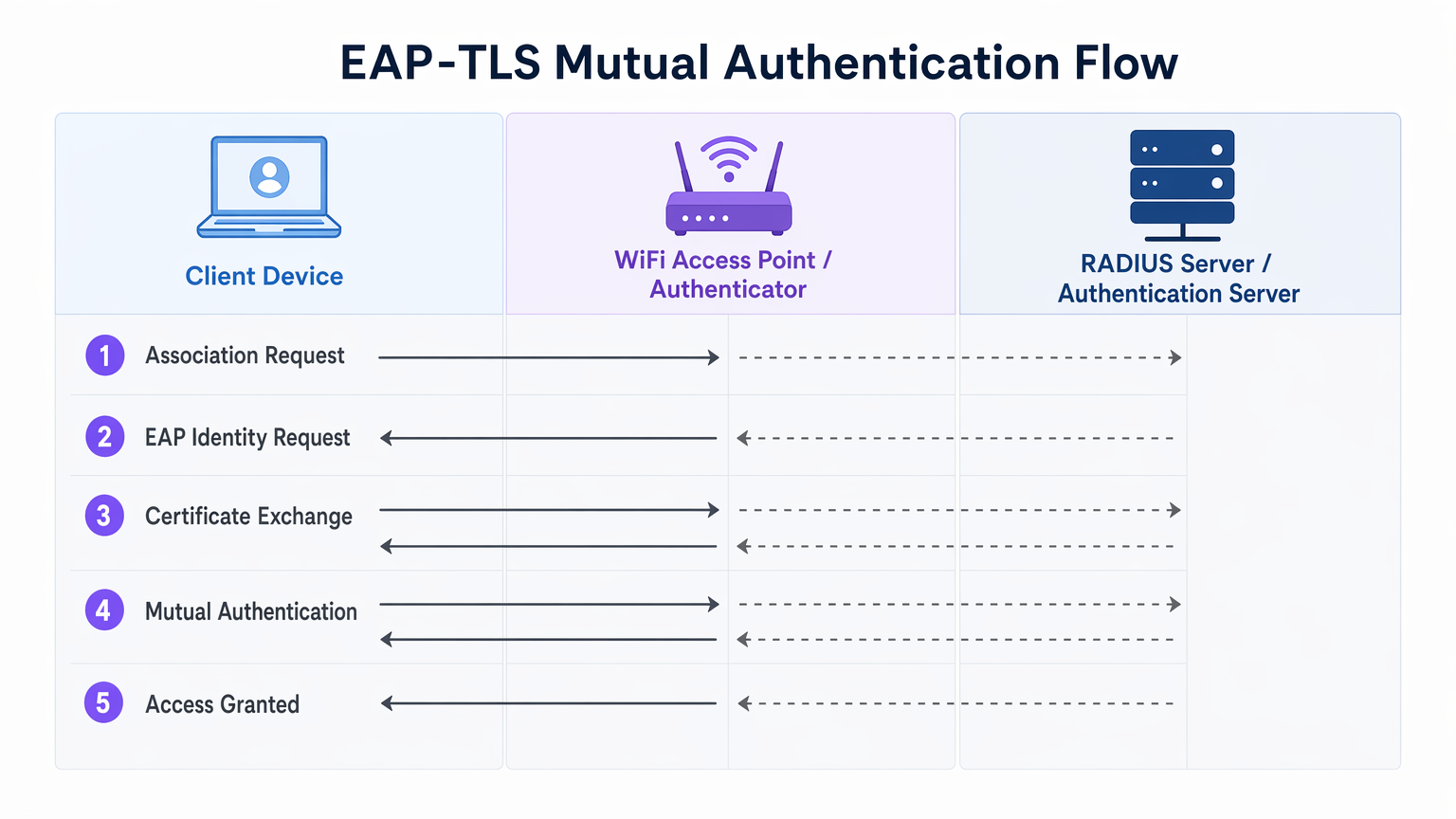

La sicurezza WiFi aziendale si basa sullo standard IEEE 802.1X per il controllo dell'accesso alla rete basato su porta. Se abbinato a EAP-TLS (Extensible Authentication Protocol - Transport Layer Security), offre autenticazione reciproca.

- Associazione: Il dispositivo client si connette all'Access Point (Autenticatore). L'accesso alla rete è bloccato a livello di porta.

- Richiesta di Identità: L'AP richiede l'identità del client e inoltra il traffico EAP al server RADIUS (Server di Autenticazione).

- Autenticazione del Server: Il server RADIUS presenta il suo certificato al client. Il client verifica il certificato del server rispetto alle sue CA Radice fidate, prevenendo attacchi di AP malevoli (Evil Twin).

- Autenticazione del Client: Il client presenta il suo certificato al server RADIUS. Il server convalida la firma del certificato, il periodo di validità e lo stato di revoca.

- Accesso Concesso: Dopo un'autenticazione reciproca riuscita, il server RADIUS invia un messaggio

Access-Accept, spesso includendo attributi specifici del fornitore (VSA) per assegnare dinamicamente il client a una VLAN specifica.

Il Ruolo di Purple nell'Ecosistema delle Identità

Mentre i dispositivi aziendali utilizzano PKI aziendale ed EAP-TLS, gli utenti ospiti e BYOD (Bring Your Own Device) richiedono un approccio diverso. È qui che piattaforme Guest WiFi come Purple si integrano nell'architettura. Purple agisce come un robusto provider di identità per gli SSID pubblici, acquisendo dati di prima parte e abilitando servizi come OpenRoaming con la licenza Connect. Ciò garantisce un onboarding fluido e sicuro per gli ospiti senza compromettere l'SSID aziendale protetto da certificati.

Guida all'Implementazione

La distribuzione dell'autenticazione tramite certificati richiede un'attenta orchestrazione tra i silos di gestione della rete, dell'identità e dei dispositivi.

1. Progettare l'Infrastruttura PKI e RADIUS

- Implementare una PKI a Due Livelli: Non utilizzare mai una PKI piatta. Mantenere la CA Radice offline.

- Implementare RADIUS Redondante: Distribuire almeno due server RADIUS (ad es. FreeRADIUS, Cisco ISE, Aruba ISE) in un cluster attivo-attivo o attivo-passivo.

- Configurare il Controllo della Revoca: Decidere tra CRL (Certificate Revocation List) e OCSP (Online Certificate Status Protocol). Per requisiti di alta sicurezza e bassa latenza, OCSP è obbligatorio.

2. Automatizzare l'Enrollment dei Certificati

Il provisioning manuale dei certificati non è scalabile. Integrare la PKI con la soluzione di Mobile Device Management (MDM) o Unified Endpoint Management (UEM) (ad es. Microsoft Intune, Jamf).

- Utilizzare SCEP (Simple Certificate Enrolment Protocol) o il moderno EST (Enrolment over Secure Transport) per inviare automaticamente i certificati ai dispositivi uniti al dominio e gestiti.

- Assicurarsi che il payload MDM includa sia il certificato client che il certificato CA Radice fidato per il server RADIUS.

3. Configurazione e Segmentazione della Rete

- Configurare i controller WLAN e gli Access Point per utilizzare WPA3-Enterprise (o WPA2-Enterprise come fallback).

- Mappare le risposte RADIUS ad assegnazioni VLAN dinamiche per imporre la micro-segmentazione.

- Garantire una rigorosa separazione tramite firewall tra l'SSID aziendale 802.1X e l'SSID del captive portal gestito dalla tua piattaforma WiFi Analytics .

Migliori Pratiche

- Allineare i Periodi di Validità: Impostare la durata dei certificati client (ad es. 1 aanno) per allinearsi con i cicli di check-in MDM e di aggiornamento dei dispositivi.

- Memorizzazione nella cache delle risposte OCSP: Configura il tuo server RADIUS per memorizzare nella cache le risposte OCSP (OCSP Stapling) per prevenire timeout di autenticazione se il responder OCSP esterno non è raggiungibile.

- Monitora l'Edge: Utilizza il tuo sistema di gestione della rete per monitorare i tassi di timeout e rifiuto 802.1X. Un picco improvviso spesso indica una CA intermedia scaduta o un payload MDM mal configurato.

- Adotta OpenRoaming: Per le reti ospiti, sfrutta le tecnologie Passpoint/OpenRoaming dove Purple agisce come provider di identità, estendendo il roaming senza interruzioni, simile a un certificato, agli utenti pubblici.

Risoluzione dei problemi e mitigazione del rischio

| Modalità di guasto | Causa principale | Strategia di mitigazione |

|---|---|---|

| Il client rifiuta il certificato del server | La Root CA del server RADIUS non è nell'archivio attendibile del client. | Invia la Root CA tramite payload MDM prima di applicare 802.1X. |

| Timeout dell'autenticazione | Il server RADIUS non riesce a raggiungere il responder OCSP o la CRL è troppo grande. | Implementa la memorizzazione nella cache OCSP sul server RADIUS; assicurati che il responder OCSP sia altamente disponibile. |

| Attacchi da AP non autorizzati | I client sono configurati per bypassare la convalida del certificato del server. | Applica una rigorosa convalida del server nel profilo supplicant MDM. Non consentire mai agli utenti di fare clic su "Fidati" per certificati sconosciuti. |

| L'assegnazione VLAN fallisce | I VSA RADIUS non corrispondono alla configurazione dello switch/AP. | Standardizza le convenzioni di denominazione VSA tra i fornitori di hardware di rete. |

ROI e impatto aziendale

Il passaggio all'autenticazione con certificato WiFi offre risultati aziendali misurabili per gli operatori aziendali:

- Riduzione del carico di lavoro dell'Helpdesk: I reset delle password rappresentano fino al 30% dei ticket dell'helpdesk IT. L'auto-iscrizione dei certificati elimina le chiamate di supporto relative alle password WiFi.

- Accelerazione della conformità: Il requisito 8 del PCI DSS impone ID univoci per tutti gli utenti. EAP-TLS fornisce una traccia di audit crittografica di quale dispositivo ha esattamente acceduto alla rete, semplificando gli audit di conformità negli ambienti Retail e Hospitality .

- Contenimento delle violazioni: In caso di dispositivo smarrito o rubato, la revoca di un singolo certificato interrompe istantaneamente l'accesso alla rete, mentre una PSK compromessa richiede una rotazione globale della password.

Termini chiave e definizioni

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. The most secure WiFi authentication method, requiring digital certificates on both the client and the server.

Used when an organisation mandates zero-trust network access and wants to eliminate password-based vulnerabilities.

PKI (Public Key Infrastructure)

The framework of hardware, software, policies, and procedures needed to create, manage, distribute, and revoke digital certificates.

The foundational architecture IT teams must build or procure before deploying certificate-based WiFi.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server that sits between your WiFi Access Points and your Active Directory/PKI to make the actual 'allow or deny' decision.

802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The protocol configured on the Access Point that blocks network traffic until the RADIUS server confirms the device is authenticated.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Preferred over CRLs in enterprise environments to ensure a stolen device's certificate is rejected instantly.

MDM / UEM

Mobile Device Management / Unified Endpoint Management. Software used to manage, secure, and deploy policies to corporate devices.

The delivery mechanism used to push digital certificates to laptops and phones without manual IT intervention.

Supplicant

The software client on the end-user device that handles the 802.1X authentication process.

Configured via MDM to ensure the device knows which certificates to present and which RADIUS servers to trust.

VSA (Vendor-Specific Attribute)

Custom attributes passed in RADIUS messages to provide specific instructions to network hardware, such as assigning a specific VLAN.

Used to dynamically segment users (e.g., putting an IoT sensor on a restricted VLAN and a CEO's laptop on the corporate VLAN) based on their certificate.

Casi di studio

A 400-room luxury hotel needs to secure its back-of-house corporate WiFi for staff tablets and POS terminals, while maintaining a separate guest network. They currently use a single WPA2-PSK for staff.

- Deploy a two-tier PKI and redundant RADIUS servers.\n2. Use the hotel's MDM to push device certificates via SCEP to all staff tablets and POS terminals.\n3. Configure the corporate SSID for WPA3-Enterprise with EAP-TLS.\n4. Segment the network: Corporate traffic routes internally; guest traffic routes to a separate VLAN managed by Purple's captive portal for analytics.

A large public-sector organisation is experiencing high helpdesk volume due to 90-day WiFi password rotation policies on their corporate network.

Transition from PEAP-MSCHAPv2 (username/password) to EAP-TLS (certificates). Issue 1-year device certificates via Active Directory Certificate Services (AD CS) and Group Policy to all Windows laptops. Configure RADIUS to validate the certificates against AD.

Analisi degli scenari

Q1. Your network monitoring tool alerts you to a sudden 100% failure rate for all 802.1X authentications across your [Retail](/industries/retail) stores. The RADIUS server logs show 'Unknown CA'. What is the most likely cause?

💡 Suggerimento:Consider the lifecycle of the certificates in your PKI hierarchy.

Mostra l'approccio consigliato

The Intermediate CA certificate installed on the RADIUS server has expired. When the Intermediate CA expires, the RADIUS server can no longer validate the chain of trust for the client certificates, causing all authentications to fail. The mitigation is to renew the Intermediate CA and update the RADIUS server.

Q2. You are designing the WiFi architecture for a new corporate headquarters. You need to support corporate laptops, BYOD smartphones, and guest users. How should you structure the SSIDs and authentication?

💡 Suggerimento:Remember the rule: Segment the Guests from the Certs.

Mostra l'approccio consigliato

Deploy two distinct SSIDs. 1) 'Corp-WiFi': Uses WPA3-Enterprise with EAP-TLS for corporate laptops, authenticated via certificates pushed by MDM. 2) 'Guest-WiFi': Uses an open network with a captive portal managed by Purple for BYOD and guests, providing client isolation and routing directly to the internet.

Q3. During an audit of your [Healthcare](/industries/healthcare) network, the auditor notes that users are occasionally prompted to 'Accept' a new certificate when connecting to the corporate WiFi. Why is this a security risk?

💡 Suggerimento:Think about what mutual authentication is designed to prevent.

Mostra l'approccio consigliato

This indicates that the client supplicant is not configured to strictly validate the server certificate. If users can manually accept unknown certificates, an attacker can set up a rogue Access Point (Evil Twin) and trick devices into connecting, potentially intercepting traffic or harvesting credentials. The fix is to push a strict MDM profile that hardcodes the trusted Root CA and prevents user overrides.