Automazione della revoca dei certificati con OCSP e CRL in un ambiente NAC

Questa guida di riferimento tecnico fornisce a manager IT e architetti di rete una panoramica completa sull'automazione della revoca dei certificati in un ambiente Network Access Control (NAC). Esplora i compromessi architetturali tra OCSP e CRL, offre indicazioni implementative indipendenti dal fornitore e delinea l'impatto aziendale dell'applicazione delle policy in tempo reale.

Listen to this guide

View podcast transcript

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Architettura della Certificate Revocation List (CRL)

- Architettura dell'Online Certificate Status Protocol (OCSP)

- Integrazione con Piattaforme Guest e Analytics

- Guida all'Implementazione

- Passaggio 1: Definire il Trigger di Revoca

- Fase 2: Configurare l'infrastruttura di revoca

- Fase 3: Stabilire la politica di fallback

- Fase 4: Definire il comportamento in caso di errore

- Migliori pratiche

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto aziendale

Riepilogo Esecutivo

Per i direttori IT aziendali e gli architetti di rete che gestiscono ambienti ad alta densità, come sedi Ospitalità , proprietà Retail e implementazioni nel settore pubblico, la gestione del ciclo di vita dei certificati è una frontiera critica della sicurezza. Sebbene IEEE 802.1X fornisca un'autenticazione robusta per i dispositivi aziendali e BYOD, il meccanismo con cui la fiducia viene revocata è spesso trascurato fino al verificarsi di una violazione.

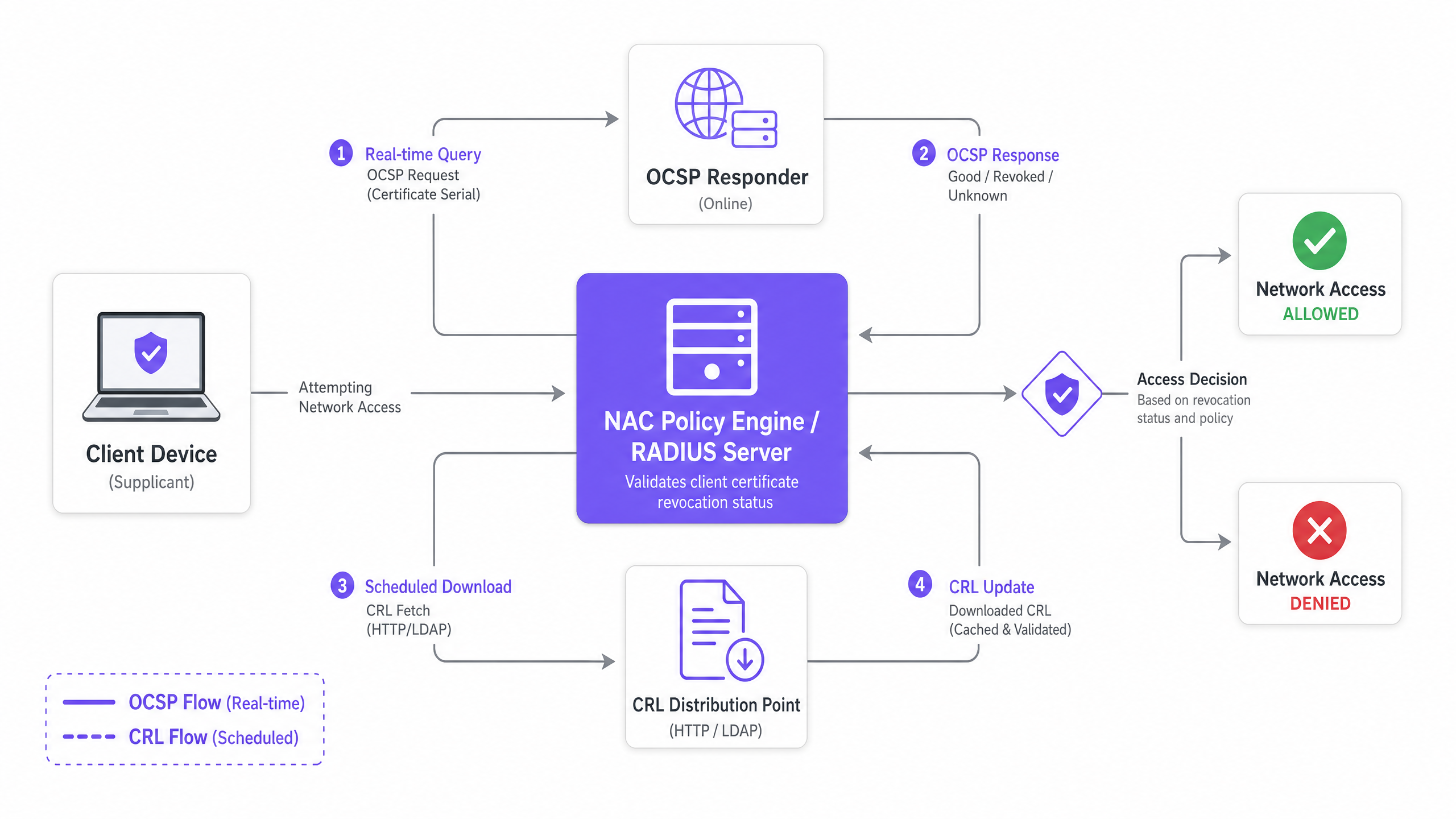

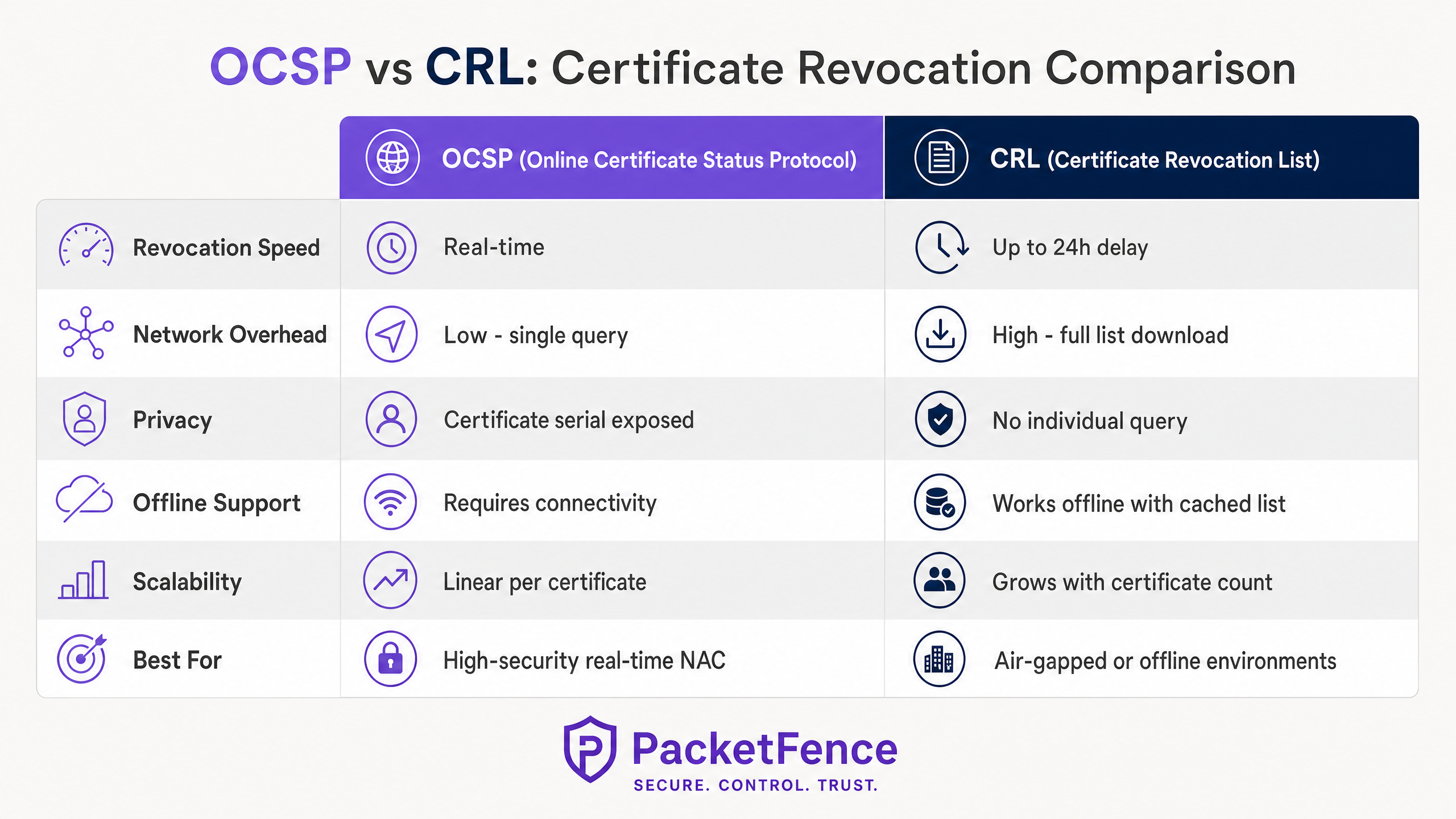

L'automazione della revoca dei certificati con Online Certificate Status Protocol (OCSP) e Certificate Revocation Lists (CRL) all'interno di un ambiente Network Access Control (NAC) colma il divario tra la disattivazione degli endpoint e l'applicazione delle policy di rete. Questa guida esplora i meccanismi architetturali della revoca automatizzata, confrontando le capacità in tempo reale di OCSP con la resilienza offline di CRL.

Integrando la piattaforma Mobile Device Management (MDM), la Certificate Authority (CA) e il motore di policy NAC, le organizzazioni possono ottenere un accesso alla rete a fiducia zero, dove i dispositivi compromessi o disattivati vengono immediatamente negati. Questo riferimento tecnico fornisce indicazioni pratiche per la distribuzione, strategie di mitigazione del rischio ed esplora come questa postura di sicurezza rivolta al personale integri l'infrastruttura rivolta al pubblico come le piattaforme Guest WiFi e WiFi Analytics di Purple.

Approfondimento Tecnico

In qualsiasi rete aziendale che sfrutta IEEE 802.1X con EAP-TLS, i dispositivi si autenticano utilizzando certificati digitali anziché credenziali condivise. Questo approccio è fondamentale per le moderne architetture di sicurezza, fornendo un'identità legata al dispositivo che si integra perfettamente con le piattaforme MDM tramite protocolli come SCEP (per ulteriori letture, vedere Il Ruolo di SCEP e NAC nell'Infrastruttura MDM Moderna ). Tuttavia, i certificati hanno un ciclo di vita definito. Quando un dispositivo viene smarrito, un utente viene terminato o una chiave privata viene compromessa, l'infrastruttura di rete deve essere esplicitamente istruita a non fidarsi più di quel certificato.

Questa istruzione di revoca viene fornita tramite due meccanismi principali: CRL e OCSP.

Architettura della Certificate Revocation List (CRL)

Una CRL è un file firmato digitalmente pubblicato dalla Certificate Authority contenente i numeri di serie di tutti i certificati revocati che non sono ancora scaduti. Il motore di policy NAC (che agisce come server RADIUS) scarica periodicamente questo elenco da un CRL Distribution Point (CDP) tramite HTTP o LDAP.

Durante l'handshake EAP-TLS, il server RADIUS verifica il numero di serie del certificato client in entrata rispetto alla sua CRL memorizzata localmente. Se il numero di serie è presente, l'autenticazione viene rifiutata.

Caratteristiche Architetturali:

- Resilienza Offline: Poiché il server RADIUS memorizza nella cache la CRL, la verifica della revoca continua anche se la CA o il CDP diventano irraggiungibili.

- Latenza: Lo svantaggio principale è la latenza tra la revoca e l'applicazione. Se un certificato viene revocato alle 09:00 e l'intervallo di aggiornamento della CRL è di 24 ore, il dispositivo compromesso mantiene l'accesso alla rete fino al download successivo.

- Overhead di Throughput: In ambienti con decine di migliaia di certificati, i file CRL possono raggiungere diversi megabyte, creando uno stress sulla larghezza di banda durante i cicli di aggiornamento.

Architettura dell'Online Certificate Status Protocol (OCSP)

OCSP affronta le limitazioni di latenza della CRL abilitando la verifica della revoca in tempo reale. Invece di scaricare un elenco completo, il server RADIUS invia una query mirata contenente il numero di serie del certificato a un OCSP Responder. Il responder restituisce uno stato firmato: Good, Revoked o Unknown.

Caratteristiche Architetturali:

- Applicazione in Tempo Reale: Le decisioni di revoca si propagano istantaneamente. Una volta che la CA aggiorna l'OCSP Responder, il successivo tentativo di autenticazione da parte del dispositivo compromesso fallirà.

- Dipendenza dalla Disponibilità: Il motore di policy NAC si basa sull'alta disponibilità dell'OCSP Responder. Se il responder è irraggiungibile, l'amministratore di rete deve definire una policy di fallimento: "fail open" (consentire l'accesso, compromettendo la sicurezza) o "fail closed" (negare l'accesso, compromettendo la disponibilità).

- OCSP Stapling: Per mitigare il carico e le preoccupazioni sulla privacy, l'OCSP Stapling consente al dispositivo client di recuperare la risposta OCSP firmata e allegarla all'handshake TLS, sebbene il supporto del supplicante vari.

Integrazione con Piattaforme Guest e Analytics

Mentre OCSP e CRL gestiscono i rigorosi requisiti di sicurezza dei dispositivi del personale e aziendali, le reti rivolte al pubblico richiedono architetture diverse. Per i luoghi pubblici, l'integrazione di un robusto NAC per il personale con una piattaforma pubblica dedicata come Purple garantisce una copertura completa. La piattaforma di Purple gestisce l'autenticazione del captive portal, l'accettazione dei termini di servizio e l'acquisizione dei dati per il segmento pubblico, mentre l'infrastruttura di rete sottostante (spesso gli stessi access point fisici e switch) applica 802.1X e OCSP per gli SSID aziendali. Comprendere l'ambiente radio è cruciale per entrambi i segmenti; fare riferimento a Frequenze Wi Fi: Una Guida alle Frequenze Wi-Fi nel 2026 per la pianificazione dello spettro.

Guida all'Implementazione

La distribuzione della revoca automatizzata dei certificati richiede coordinamento tra i domini PKI, MDM e NAC. Seguire questi passaggi di implementazione indipendenti dal fornitore per stabilire una pipeline di revoca resiliente.

Passaggio 1: Definire il Trigger di Revoca

L'automazione inizia a livello di gestione degli endpoint. Configurare la piattaforma MDM (ad esempio, Microsoft Intune, Jamf Pro) per attivare una chiamata API di revoca alla tua Autorità di Certificazione quando vengono soddisfatte condizioni specifiche:

- Dispositivo disiscritto dall'MDM

- Dispositivo contrassegnato come non conforme

- Account utente disabilitato nel servizio di directory

Fase 2: Configurare l'infrastruttura di revoca

Per le implementazioni CRL:

- Configurare la CA per pubblicare la CRL su un CDP ad alta disponibilità (ad esempio, un server web interno con bilanciamento del carico).

- Impostare l'intervallo di pubblicazione della CRL in base alla tolleranza al rischio (ad esempio, ogni 4 ore).

- Configurare il server RADIUS per recuperare la CRL a un intervallo leggermente più breve dell'intervallo di pubblicazione per garantire che la cache sia sempre aggiornata.

Per le implementazioni OCSP:

- Distribuire almeno due OCSP Responders dietro un bilanciatore di carico per garantire l'alta disponibilità.

- Configurare la CA per inviare immediatamente gli aggiornamenti di revoca agli OCSP Responders.

- Configurare il server RADIUS per interrogare l'IP virtuale OCSP con bilanciamento del carico durante l'autenticazione EAP-TLS.

Fase 3: Stabilire la politica di fallback

Non affidarsi a un unico meccanismo. Configurare il server RADIUS per utilizzare OCSP come controllo di revoca primario, con un fallback a una CRL memorizzata nella cache locale se l'OCSP Responder non è raggiungibile. Ciò fornisce un'applicazione in tempo reale in condizioni normali e una resilienza offline durante le interruzioni dell'infrastruttura.

Fase 4: Definire il comportamento in caso di errore

Se sia OCSP che la CRL memorizzata nella cache non sono disponibili, il server RADIUS deve decidere come gestire la richiesta di autenticazione.

- Ambienti ad alta sicurezza (ad esempio, Sanità ): Configurare "fail closed". Negare l'accesso per impedire la connessione di dispositivi potenzialmente compromessi.

- Ambienti standard (ad esempio, hub di Trasporto ): Configurare "fail open" con avviso. Consentire l'accesso per mantenere la continuità operativa, ma generare un avviso ad alta priorità per il SOC.

Migliori pratiche

- Implementare le CRL Delta: Se ci si affida alle CRL in un ambiente di grandi dimensioni, implementare le CRL Delta. Questi file contengono solo le modifiche di revoca dall'ultima pubblicazione completa della CRL di base, riducendo significativamente le dimensioni del download e il consumo di larghezza di banda.

- Monitorare la latenza OCSP: Le query OCSP avvengono in linea durante l'handshake EAP-TLS. Se l'OCSP Responder impiega 500 ms per rispondere, l'autenticazione viene ritardata di 500 ms. Monitorare la latenza del responder e scalare orizzontalmente se i tempi di risposta si degradano.

- Certificati a breve termine: Considerare la riduzione dei periodi di validità dei certificati (ad esempio, da 1 anno a 7 giorni) tramite il rinnovo automatizzato SCEP/EST. I certificati a breve termine scadono naturalmente rapidamente, riducendo la dipendenza da un'infrastruttura di revoca robusta.

- Allinearsi con la strategia di rete più ampia: Assicurarsi che la distribuzione NAC sia allineata con l'architettura della rete WAN. Per approfondimenti sulla moderna progettazione WAN, vedere SD WAN vs MPLS: La guida alla rete aziendale 2026 .

Risoluzione dei problemi e mitigazione dei rischi

La modalità di errore più comune nella revoca automatizzata è una pipeline CA-to-NAC interrotta che si traduce in un evento di "fail closed" che blocca gli utenti legittimi.

Rischio: Interruzione dell'OCSP Responder Mitigazione: Distribuire i responder in un cluster attivo-attivo su più domini di errore. Implementare controlli di integrità completi sul bilanciatore di carico che verifichino la capacità del responder di interrogare il database della CA, non solo la disponibilità della porta TCP 80.

Rischio: Cache CRL obsoleta Mitigazione: I server RADIUS potrebbero non riuscire a scaricare la CRL più recente a causa di partizioni di rete o interruzioni del CDP. Implementare un monitoraggio che avvisi se la CRL memorizzata nella cache locale è più vecchia dell'intervallo di pubblicazione definito.

Rischio: Revoca MDM incompleta Mitigazione: Se l'MDM non riesce ad attivare la chiamata di revoca alla CA, il certificato rimane valido. Implementare uno script di riconciliazione che confronti periodicamente l'elenco dei dispositivi attivi dell'MDM con l'elenco dei certificati validi della CA, revocando automaticamente eventuali discrepanze.

ROI e impatto aziendale

L'automazione della revoca dei certificati trasforma la sicurezza da un processo reattivo e manuale a un meccanismo di difesa proattivo e automatizzato.

- Riduzione del rischio: Eliminando la finestra di esposizione tra la compromissione del dispositivo e l'isolamento della rete, le organizzazioni riducono significativamente il rischio di movimento laterale ed esfiltrazione dei dati. Ciò è fondamentale per mantenere la conformità con framework come PCI DSS e GDPR.

- Efficienza operativa: L'automazione della pipeline di revoca elimina la necessità per il personale dell'helpdesk di aggiornare manualmente le configurazioni RADIUS o i database della CA quando un dipendente se ne va, risparmiando centinaia di ore all'anno nelle grandi imprese.

- Strategia di accesso unificata: Un ambiente NAC robusto per i dispositivi aziendali consente ai team IT di distribuire con fiducia servizi paralleli, come il WiFi per ospiti basato su analisi di Purple o i servizi basati sulla posizione (vedere BLE Low Energy Explained for Enterprise ), sapendo che l'infrastruttura principale è sicura.

Ascolta il nostro briefing tecnico su questo argomento qui sotto:

Key Definitions

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure standard for 802.1X network authentication, requiring both the client and the server to present digital certificates to prove their identity.

IT teams deploy EAP-TLS to eliminate the risks associated with password-based authentication, ensuring only managed, certificate-bearing devices can connect to the corporate network.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Crucial for environments requiring immediate enforcement of access policies, such as when an employee is terminated and their device must be instantly disconnected.

CRL (Certificate Revocation List)

A periodically published, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

Used as a primary revocation mechanism in offline or air-gapped networks, or as a highly resilient fallback mechanism for OCSP.

OCSP Stapling

A mechanism where the client device fetches its own OCSP response and 'staples' it to the TLS handshake, presenting it to the RADIUS server.

Reduces the load on the RADIUS server and OCSP Responder, and improves privacy by preventing the CA from seeing exactly when and where a device is authenticating.

Delta CRL

A smaller revocation list containing only the certificates revoked since the last full Base CRL was published.

Essential for large deployments to prevent network congestion, as full CRLs can become massive and consume significant bandwidth during refresh cycles.

CDP (CRL Distribution Point)

The location, typically an HTTP or LDAP URL, where the Certificate Authority publishes the CRL for clients and RADIUS servers to download.

IT teams must ensure the CDP is highly available and reachable from all NAC policy engines; if the CDP goes down, the RADIUS servers cannot update their caches.

Fail Open / Fail Closed

The policy decision dictating what happens when the revocation infrastructure (OCSP or CDP) is unreachable. Fail Open allows access; Fail Closed denies access.

A critical business decision balancing security posture against operational uptime. Requires sign-off from both IT operations and the CISO.

SCEP (Simple Certificate Enrollment Protocol)

A protocol used by MDM platforms to automate the issuance of digital certificates to managed devices without user intervention.

The starting point of the automated lifecycle. SCEP issues the certificate, and the MDM later triggers the CA to revoke it when the device is retired.

Worked Examples

A 500-bed hospital network is migrating from credential-based 802.1X to certificate-based EAP-TLS for all medical IoT devices and staff laptops. The CISO mandates that if a device is reported stolen, its network access must be terminated within 5 minutes. The network team is concerned about the RADIUS server load if it has to constantly query external services. How should the revocation architecture be designed?

The hospital must deploy OCSP to meet the 5-minute revocation SLA, as CRL refresh intervals cannot reliably meet this target without causing severe network overhead. To address the network team's load concerns, the architecture should implement OCSP Responders locally within the hospital's data centre, positioned close to the RADIUS servers to minimise latency. The RADIUS servers should be configured to query the local OCSP VIP. To ensure resilience, the RADIUS servers must be configured with a fallback to a locally cached CRL, updated hourly. The failure policy must be set to 'fail closed' due to the healthcare environment's strict compliance requirements.

A global retail chain with 1,200 stores uses SCEP to provision certificates to point-of-sale (POS) tablets. The stores have limited WAN bandwidth. The IT director wants to implement certificate revocation but is concerned that downloading large CRL files across 1,200 branch RADIUS servers will saturate the WAN links. What is the optimal deployment strategy?

The retail chain should implement a hybrid approach utilising Delta CRLs and OCSP Stapling. First, the CA should be configured to publish a Base CRL weekly and a Delta CRL (containing only recent revocations) every 4 hours. The branch RADIUS servers will only download the small Delta CRLs during the day, minimising WAN impact. Alternatively, if the POS tablets' EAP supplicants support it, OCSP Stapling should be enabled. This shifts the burden of fetching the OCSP response from the branch RADIUS server to the tablet itself, which can fetch the response directly from the central CA over standard HTTPS, bypassing the RADIUS server's processing overhead entirely.

Practice Questions

Q1. Your organisation is deploying 802.1X across 50 remote branch offices. The WAN links to the central data centre are highly congested and frequently drop packets. You need to implement certificate revocation for the branch corporate laptops. Which architecture should you choose?

Hint: Consider the impact of packet loss on real-time protocols versus the resilience of cached data.

View model answer

You should implement a CRL-based architecture, specifically using Base and Delta CRLs. Because the WAN links are congested and unreliable, real-time OCSP queries will frequently time out, causing authentication delays or failures. By configuring the branch RADIUS servers to download and cache Delta CRLs during off-peak hours, the local RADIUS server can perform revocation checks instantly against its cache, even if the WAN link drops entirely during the authentication attempt.

Q2. A security audit reveals that when your primary OCSP Responder goes offline for maintenance, all corporate users are completely locked out of the WiFi network. The business demands that maintenance should not impact user connectivity, but the CISO refuses to change the policy to 'Fail Open'. How do you resolve this?

Hint: If you cannot change the failure policy, you must change the availability of the service.

View model answer

You must implement high availability for the OCSP service. Deploy at least one additional OCSP Responder and place both behind a load balancer. Configure the RADIUS server to query the load balancer's Virtual IP (VIP). During maintenance, you can drain connections from the primary responder, take it offline, and the load balancer will seamlessly route all OCSP queries to the secondary responder, satisfying both the business uptime requirement and the CISO's 'Fail Closed' mandate.

Q3. You have configured your MDM to automatically revoke certificates when a device is marked as 'lost'. You test the system by marking a test iPad as lost. The MDM confirms the revocation, but 10 minutes later, the iPad successfully connects to the corporate WiFi. The RADIUS server is configured to use a CRL published every 24 hours. What is the root cause and how do you fix it?

Hint: Trace the timeline of the revocation data from the CA to the RADIUS server's enforcement engine.

View model answer

The root cause is latency in the CRL publication and refresh cycle. While the MDM successfully told the CA to revoke the certificate, the CA will not publish that updated status to the CRL Distribution Point until the next 24-hour cycle, and the RADIUS server will not download it until its own cache expires. To fix this, you must either migrate to OCSP for real-time checking, or drastically reduce the CRL publication and download intervals (e.g., to 1 hour) to meet your required enforcement timeline.