Come configurare il WiFi aziendale su iOS e macOS con 802.1X

Questa guida autorevole fornisce ai leader IT senior passaggi pratici per l'implementazione del WiFi aziendale 802.1X su dispositivi iOS e macOS. Copre l'autenticazione basata su certificati (EAP-TLS), i profili di configurazione MDM e l'integrazione dell'architettura per proteggere le reti aziendali supportando al contempo le iniziative BYOD.

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'Architettura 802.1X

- Profili di Configurazione Apple

- Guida all'Implementazione

- Passaggio 1: Preparazione PKI e RADIUS

- Passaggio 2: Configurazione del Payload MDM (Jamf / Intune)

- Passaggio 3: Segregazione della Rete

- Best Practice

- Risoluzione dei Problemi e Mitigazione del Rischio

- Lo Scenario del 'Guasto Silenzioso'

- Timeout di Registrazione SCEP

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i CTO e gli architetti di rete che gestiscono grandi strutture, dall' Ospitalità e Vendita al Dettaglio ai centri di Trasporto , la sicurezza del perimetro wireless aziendale è fondamentale. Affidarsi a Pre-Shared Keys (PSK) o a Captive Portal legacy per l'accesso dei dipendenti e dei dispositivi aziendali espone la rete al furto di credenziali e a violazioni della conformità.

Questo riferimento tecnico descrive in dettaglio l'implementazione di 802.1X utilizzando EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) per dispositivi Apple (iOS e macOS). Applicando l'autenticazione basata su certificati, le organizzazioni eliminano le vulnerabilità legate alle password, semplificano l'onboarding dei dispositivi tramite piattaforme Mobile Device Management (MDM) come Jamf e Intune e garantiscono una solida segregazione della rete. Mentre le soluzioni Guest WiFi gestiscono l'accesso pubblico e l'acquisizione dei dati, un'implementazione 802.1X correttamente architettata salvaguarda le risorse interne, garantendo la conformità ai mandati PCI DSS e GDPR.

Ascolta il nostro podcast di 10 minuti di briefing tecnico qui sotto per una rapida panoramica dell'architettura e delle insidie comuni.

Approfondimento Tecnico

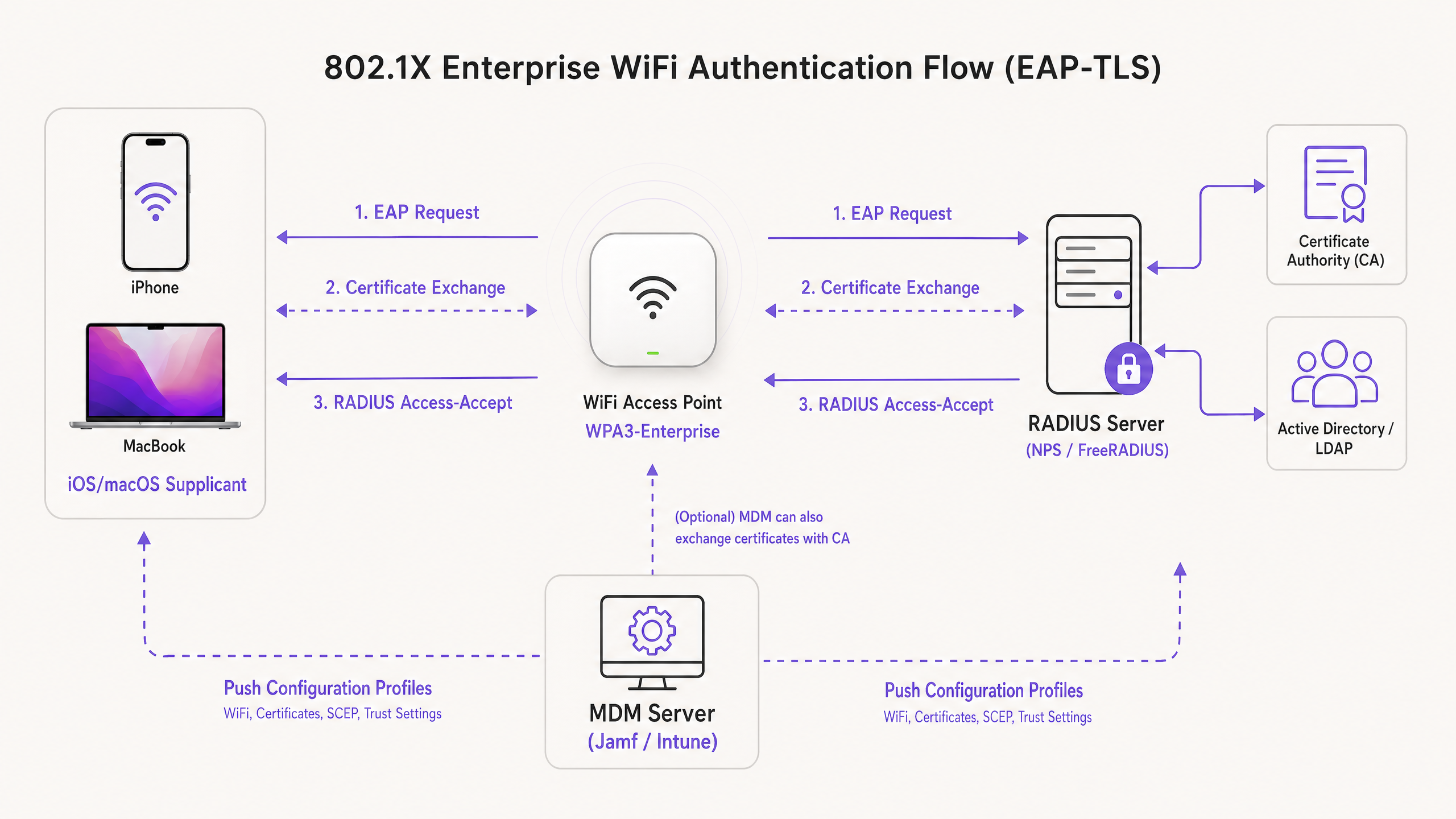

L'Architettura 802.1X

Lo standard IEEE 802.1X definisce il Network Access Control (PNAC) basato su porta. In un contesto wireless, impedisce a un client (il supplicante) di far passare il traffico attraverso l'Access Point (l'autenticatore) finché il server RADIUS (il server di autenticazione) non ne verifica l'identità.

Quando si implementa per gli ecosistemi Apple, EAP-TLS è lo standard di settore. A differenza di PEAP o TTLS, che si basano su credenziali utente che possono essere compromesse, EAP-TLS richiede che sia il server RADIUS che il dispositivo client presentino certificati digitali. Questo processo di autenticazione reciproca garantisce che il dispositivo sia autorizzato e che la rete a cui si connette sia legittima, sventando attacchi di AP non autorizzati.

Profili di Configurazione Apple

I dispositivi Apple non supportano nativamente l'iscrizione automatica dei certificati senza gestione esterna. Per implementare EAP-TLS su larga scala, i team IT devono utilizzare i Profili di Configurazione (file .mobileconfig). Questi file XML contengono payload specifici:

- Payload WiFi: Definisce l'SSID, il tipo di sicurezza (WPA3-Enterprise) e i tipi EAP supportati.

- Payload dei Certificati: Fornisce la Root CA e qualsiasi CA Intermedia richiesta per fidarsi del server RADIUS.

- Payload SCEP/ACME: Configura il protocollo utilizzato per richiedere un certificato client unico dalla Certificate Authority (CA).

Per ulteriori approfondimenti sulla sicurezza della tua infrastruttura AP, consulta la nostra guida su Sicurezza degli Access Point: La Tua Guida Aziendale 2026 .

Guida all'Implementazione

Passaggio 1: Preparazione PKI e RADIUS

Prima di toccare un MDM, la tua Public Key Infrastructure (PKI) e i server RADIUS (ad esempio, Cisco ISE, Aruba ClearPass o FreeRADIUS) devono essere configurati per emettere e convalidare i certificati. Assicurati che il certificato del tuo server RADIUS sia firmato da una CA interna fidata o da una CA pubblica e che il SAN (Subject Alternative Name) corrisponda all'FQDN del server.

Passaggio 2: Configurazione del Payload MDM (Jamf / Intune)

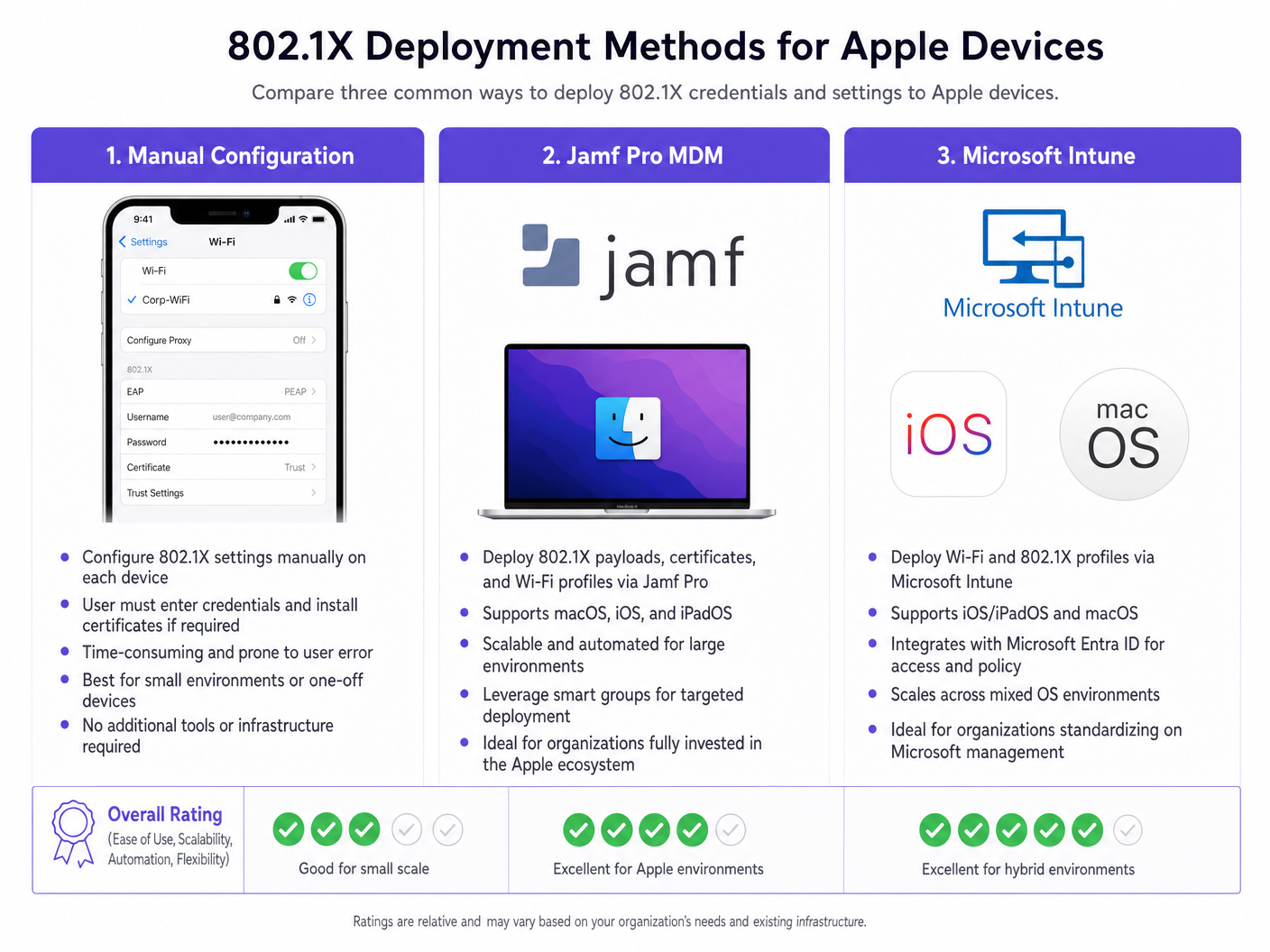

L'implementazione tramite un MDM è obbligatoria per rollout aziendali scalabili.

Creazione del Profilo:

- Impostazioni di Fiducia: Questo è fondamentale. Nel payload WiFi, devi selezionare esplicitamente il certificato Root CA (distribuito in un payload separato all'interno dello stesso profilo) come ancora fidata per il server RADIUS. Inoltre, specifica l'esatto Common Name (CN) o SAN del server RADIUS nel campo 'Nomi Certificati Server Fidati'. La mancata esecuzione di questa operazione comporterà la richiesta da parte di iOS/macOS all'utente di fidarsi manualmente del certificato, interrompendo il modello di distribuzione zero-touch.

- Certificato di Identità: Collega il payload WiFi al payload SCEP o ACME in modo che il dispositivo sappia quale certificato presentare durante l'handshake EAP-TLS.

Passaggio 3: Segregazione della Rete

I dispositivi aziendali che si autenticano tramite 802.1X devono essere collocati su una VLAN dedicata, completamente isolata dalle reti di accesso pubblico. Per le strutture che utilizzano WiFi Analytics di Purple, gli SSID guest funzionano in parallelo, garantendo che il traffico aziendale e i dati di analisi degli ospiti non si intersechino mai.

Per ambienti con flotte di dispositivi miste, potrebbe essere necessario consultare anche Come configurare il WiFi aziendale su dispositivi Android con EAP-TLS .

Best Practice

- Applica WPA3-Enterprise: Rendi obbligatorio WPA3 per tutte le nuove implementazioni per sfruttare la forza crittografica a 192 bit. Assicurati la compatibilità con i dispositivi legacy solo se strettamente necessario per le operazioni aziendali.

- Automatizza il Rinnovo dei Certificati: Configura i payload SCEP per rinnovare automaticamente i certificati client almeno 14 giorni prima della scadenza.

- Disabilita la Randomizzazione MAC: Per gli SSID aziendali distribuiti tramite MDM, disabilita 'Indirizzo Wi-Fi Privato' (iOS) per garantire un tracciamento e un'applicazione delle policy coerenti all'interno dei tuoi strumenti di gestione della rete.

- Sfrutta la Sicurezza DNS: Combina 802.1X con un robusto filtraggio DNS per impedire ai dispositivi aziendali compromessi di raggiungere i server di comando e controllo. Vedi Proteggi la Tua Rete con DNS e Sicurezza Robusti per dettagli di implementazione.

Risoluzione dei Problemi e Mitigazione del Rischio

Lo Scenario del 'Guasto Silenzioso'

Il problema più comune nelle implementazioni 802.1X su iOS/macOS è un guasto silenzioso in cui il dispositivo si rifiuta di connettersi senza avvisare l'utente. Questo quasi sempre indica un problema di catena di fiducia. Se il certificato del server RADIUS viene rinnovato e le nuove CA Root/Intermedie non vengono inviate ai dispositivi prima del passaggio, i dispositivi Apple interromperanno l'handshake EAP per proteggersi dagli attacchi man-in-the-middle.

Mitigazione: Implementare un rigoroso processo di gestione delle modifiche per i certificati RADIUS. Distribuire sempre nuove catene CA tramite MDM almeno una settimana prima di aggiornare il server RADIUS.

Timeout di Registrazione SCEP

Se i dispositivi non riescono a ricevere il loro certificato client, verificare la password di sfida SCEP e assicurarsi che il server MDM possa comunicare con il server NDES/CA sulle porte richieste.

ROI e Impatto sul Business

La distribuzione di 802.1X con EAP-TLS richiede un investimento iniziale nell'architettura PKI e MDM, ma il ROI si realizza attraverso la mitigazione del rischio e l'efficienza operativa. Eliminando i reset delle password e automatizzando l'onboarding dei dispositivi, i ticket dell'helpdesk IT relativi all'accesso WiFi diminuiscono tipicamente del 60-80%. Inoltre, il raggiungimento di una rigorosa segmentazione della rete è spesso un requisito obbligatorio per le polizze di cyber-assicurazione e la conformità PCI DSS, proteggendo l'organizzazione da sanzioni finanziarie catastrofiche in caso di violazione.

Key Definitions

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication framework requiring digital certificates on both the client and the authentication server.

Considered the most secure 802.1X method, eliminating the need for passwords and protecting against credential theft.

Supplicant

The end-user device (e.g., iPhone, MacBook) requesting access to the network.

The supplicant must be configured via MDM to present the correct certificate and trust the correct server during the 802.1X handshake.

Authenticator

The network device, typically a WiFi Access Point or switch, that blocks traffic until the supplicant is authenticated.

The AP acts as a middleman, passing EAP messages between the supplicant and the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service. The server that verifies the supplicant's credentials (certificates) and authorizes access.

The core decision engine for enterprise network access, often integrated with Active Directory and PKI.

MDM Configuration Profile

An XML file (.mobileconfig) pushed to Apple devices to enforce settings, deploy certificates, and configure network access.

The essential delivery mechanism for achieving zero-touch 802.1X deployments on iOS and macOS.

SCEP

Simple Certificate Enrollment Protocol. A protocol used by MDM systems to automatically request and install certificates on devices.

Crucial for automating the lifecycle of the client certificates required for EAP-TLS.

SAN (Subject Alternative Name)

An extension to an X.509 certificate that allows multiple values (like FQDNs or IP addresses) to be associated with the certificate.

Apple devices strictly check the SAN of the RADIUS server certificate against the trusted names defined in their configuration profile.

WPA3-Enterprise

The latest Wi-Fi security certification requiring 192-bit cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for new enterprise deployments, offering significant protection against eavesdropping.

Worked Examples

A global retail chain is deploying corporate iPads to 500 store managers. They currently use a hidden SSID with a PSK, which has been leaked. They need to secure the network using Microsoft Intune without requiring managers to manually enter credentials.

- Deploy an Enterprise CA and configure NDES/SCEP integration with Intune.

- Create a Trusted Certificate profile in Intune containing the Root CA for the RADIUS server.

- Create a SCEP Certificate profile targeting the iPads to issue unique client certificates.

- Create a Wi-Fi profile in Intune. Set the security type to WPA2/WPA3-Enterprise, EAP type to EAP-TLS. Link the SCEP profile as the client certificate and the Trusted Certificate profile for server validation. Specify the RADIUS server names.

- Push the profiles to a test group, verify connectivity, then roll out to all 500 devices.

A university is updating its network infrastructure and needs to ensure that faculty MacBooks managed by Jamf Pro transition seamlessly to a new RADIUS server cluster.

- Export the Root and Intermediate certificates of the new RADIUS server cluster.

- In Jamf Pro, update the existing Configuration Profile (or create a transition profile) to include the new CA certificates alongside the old ones.

- Update the 'Trusted Server Certificate Names' in the WiFi payload to include the FQDNs of the new RADIUS servers.

- Push the updated profile to all MacBooks.

- Once the profile is confirmed installed across the fleet, cut over the network infrastructure to the new RADIUS servers.

Practice Questions

Q1. Your organization is rolling out WPA3-Enterprise to all corporate MacBooks. During testing, users report that their devices are repeatedly prompting them to 'Verify Certificate' for the RADIUS server, even though the profile was pushed via Jamf. What is the most likely configuration error?

Hint: Consider what specific information the Apple device needs to trust the server silently.

View model answer

The Configuration Profile is missing the explicit trust mapping. While the Root CA might be installed on the device, the WiFi payload must explicitly list the RADIUS server's FQDN in the 'Trusted Server Certificate Names' field, and the Root CA must be selected as the trusted anchor for that specific WiFi network. Without this, macOS will prompt the user to manually verify and trust the certificate.

Q2. A hotel chain wants to secure its back-of-house operations (staff iPads) using 802.1X, while continuing to offer public access via a captive portal. How should the network architecture be designed to support both requirements securely?

Hint: Think about logical separation at the access point and switch level.

View model answer

The architecture should utilize two distinct SSIDs broadcast from the same Access Points. The back-of-house SSID will be configured for WPA3-Enterprise (802.1X), authenticating staff iPads via EAP-TLS and placing them on a secure, internal VLAN. The public SSID will be open, redirecting users to the Purple Guest WiFi captive portal, and dropping authenticated guests onto a heavily restricted, internet-only VLAN. This ensures complete segregation of corporate and guest traffic.

Q3. You are migrating your RADIUS infrastructure from an on-premise Cisco ISE deployment to a cloud-based RADIUS provider. The new provider uses a different public Certificate Authority. What is the critical first step before changing the RADIUS configuration on the Access Points?

Hint: Consider the order of operations to prevent a complete loss of connectivity for the client devices.

View model answer

The critical first step is to push an updated MDM Configuration Profile to all Apple devices that includes the Root and Intermediate certificates of the new public CA used by the cloud RADIUS provider. This trust chain must be established on the supplicants before the APs are cut over to the new RADIUS servers; otherwise, the devices will reject the new server certificates and fail to connect.