Come configurare un server RADIUS per l'autenticazione WiFi

Questa guida autorevole fornisce a leader IT e architetti di rete un progetto completo per l'implementazione di un server RADIUS per l'autenticazione WiFi aziendale. Copre i compromessi architetturali tra implementazioni on-premise e basate su cloud, la selezione del metodo EAP, l'integrazione con Active Directory e l'assegnazione dinamica di VLAN. Gli operatori di sedi e i team IT troveranno passaggi di implementazione attuabili, casi di studio reali e strategie di mitigazione del rischio per passare da un ambiente PSK insicuro a una robusta infrastruttura 802.1X in questo trimestre.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'Architettura 802.1X

- Scelta di un Metodo EAP

- Guida all'Implementazione

- Passaggio 1: Decisione Architetturale — RADIUS On-Premise vs. Cloud

- Passaggio 2: Installare e Configurare il Server RADIUS

- Fase 3: Configurare gli Access Point

- Fase 4: Integrazione della directory

- Fase 5: Configurazione del client e convalida del certificato

- Fase 6: Implementare l'assegnazione dinamica di VLAN

- Best Practice

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto sul business

Riepilogo Esecutivo

Per gli ambienti aziendali — che si tratti di un vasto campus universitario, di uno stadio ad alta densità o di una catena di vendita al dettaglio distribuita — affidarsi a una Pre-Shared Key (PSK) per l'accesso WiFi rappresenta una significativa vulnerabilità di sicurezza. Una singola credenziale compromessa espone l'intera rete e la revoca dell'accesso richiede la modifica della password per ogni dispositivo presente nell'infrastruttura. L'implementazione dell'autenticazione 802.1X tramite un server RADIUS (Remote Authentication Dial-In User Service) elimina completamente questo problema: ogni utente si autentica individualmente, l'accesso può essere revocato istantaneamente e la segmentazione della rete viene applicata dinamicamente.

Questa guida fornisce una roadmap definitiva per i responsabili IT e gli architetti di rete per implementare l'autenticazione RADIUS. Copriamo i compromessi architetturali tra implementazioni on-premise e basate su cloud, la configurazione dei metodi Extensible Authentication Protocol (EAP) e l'integrazione con servizi di directory come Active Directory. Dimostriamo anche come un robusto livello di autenticazione si integri con le soluzioni Guest WiFi per fornire un accesso senza interruzioni ai visitatori, catturando al contempo i WiFi Analytics che trasformano la tua rete in una risorsa di business intelligence.

Approfondimento Tecnico

L'Architettura 802.1X

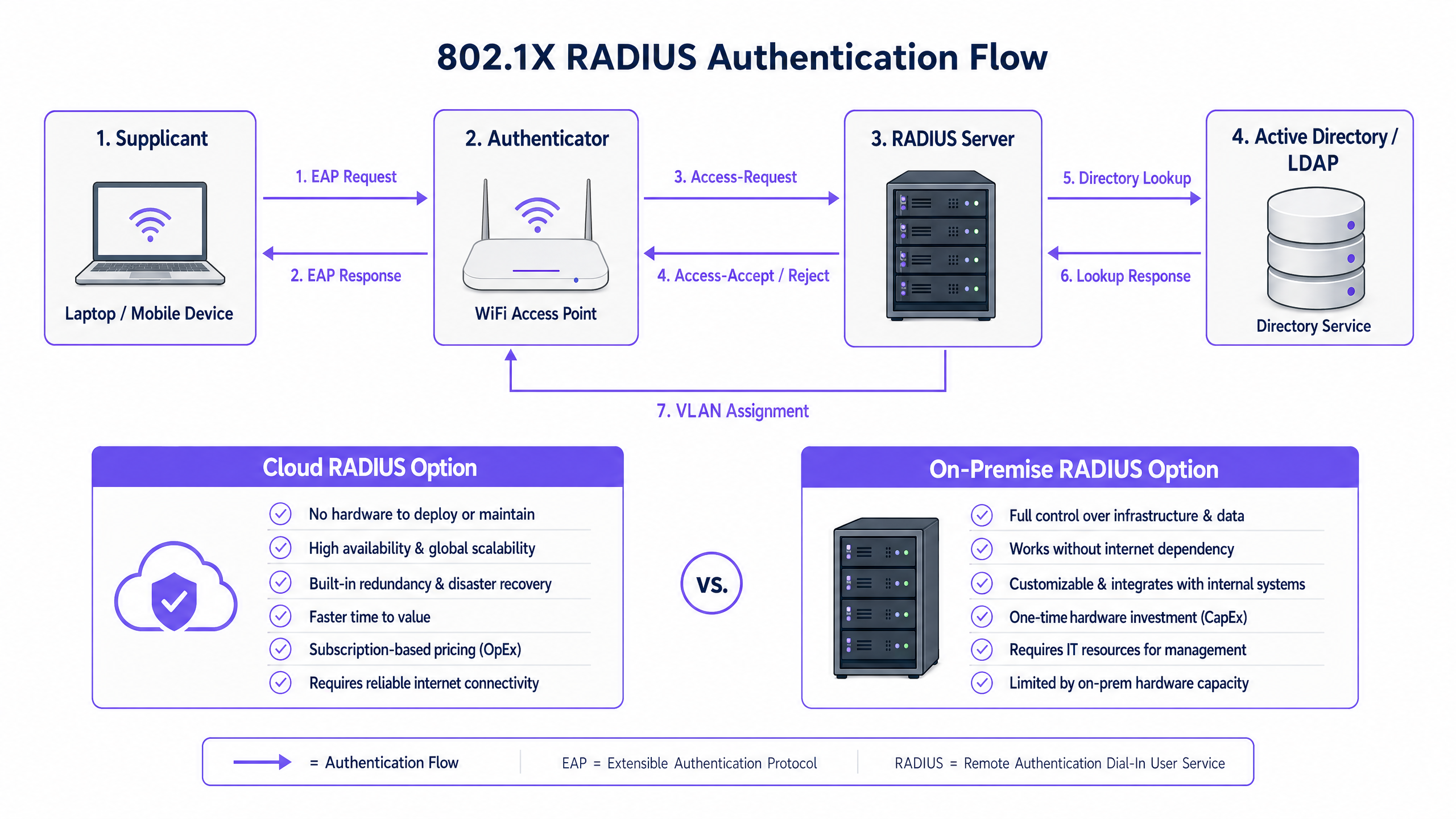

Lo standard IEEE 802.1X definisce il Network Access Control (PNAC) basato su porta. In un contesto wireless, coinvolge tre ruoli principali che lavorano in concerto:

| Ruolo | Componente | Responsabilità |

|---|---|---|

| Supplicant | Dispositivo client (laptop, smartphone) | Presenta le credenziali per richiedere l'accesso alla rete |

| Authenticator | Access Point WiFi o Controller | Applica il controllo degli accessi; inoltra i messaggi EAP |

| Authentication Server | Server RADIUS | Convalida le credenziali; restituisce accettazione/rifiuto e attributi di policy |

Quando un supplicant si associa a un access point, l'AP blocca tutto il traffico dati eccetto i messaggi EAP (Extensible Authentication Protocol). L'AP incapsula questi messaggi EAP in pacchetti RADIUS e li inoltra al server RADIUS. Il server verifica le credenziali rispetto a un database di backend — tipicamente LDAP o Active Directory — e restituisce un messaggio Access-Accept o Access-Reject. Se accettato, l'AP sblocca la porta e il traffico del client fluisce liberamente.

Scelta di un Metodo EAP

La sicurezza della tua implementazione RADIUS dipende fortemente dal metodo EAP selezionato. I due più diffusi nelle implementazioni aziendali sono:

EAP-TLS (Transport Layer Security) è lo standard di riferimento. Richiede certificati digitali sia sul server RADIUS che su ogni dispositivo client, eliminando completamente le password. Anche se un attaccante cattura l'intero scambio di autenticazione, non ci sono credenziali da estrarre. Il compromesso è l'overhead amministrativo: la distribuzione e la gestione dei certificati client richiedono un'infrastruttura a chiave pubblica (PKI) funzionante e una soluzione MDM (ad esempio, Microsoft Intune, Jamf) per distribuire i certificati agli endpoint.

PEAP-MSCHAPv2 (Protected EAP) è il metodo più ampiamente utilizzato nella pratica. Utilizza un certificato lato server per stabilire un tunnel TLS crittografato, all'interno del quale il client si autentica con un nome utente e una password. Questo è significativamente più facile da implementare rispetto a EAP-TLS perché è necessario gestire un solo certificato — quello del server. Tuttavia, comporta un'avvertenza critica: se i dispositivi client non sono esplicitamente configurati per convalidare il certificato del server RADIUS, sono vulnerabili ad attacchi Man-in-the-Middle (MitM) tramite access point non autorizzati.

> Nota di Sicurezza Critica: La mancata applicazione di una rigorosa convalida del certificato sui dispositivi client annulla di fatto i benefici di sicurezza di PEAP-MSCHAPv2. Un attaccante può implementare un AP non autorizzato, presentare un certificato fraudolento e catturare le credenziali utente in chiaro. Questo non è un rischio teorico — è un vettore di attacco ben documentato che è stato sfruttato in ambienti reali.

Guida all'Implementazione

Passaggio 1: Decisione Architetturale — RADIUS On-Premise vs. Cloud

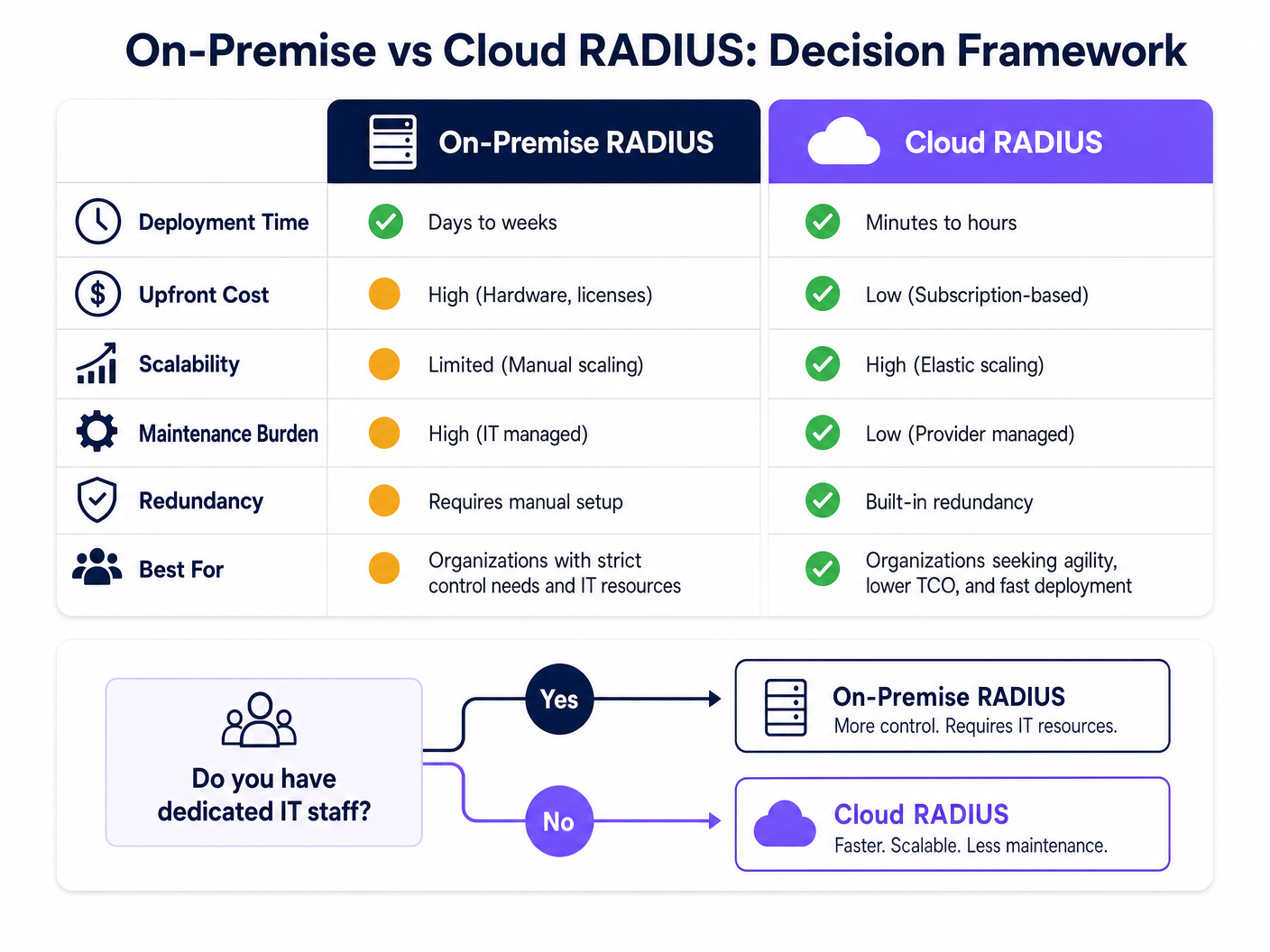

La prima decisione riguarda dove ospitare l'infrastruttura RADIUS. Questa è principalmente una questione operativa e di costi, non di sicurezza — entrambi i modelli possono essere implementati in modo sicuro.

RADIUS On-Premise (ad esempio, Microsoft NPS, FreeRADIUS, Cisco ISE) è adatto per organizzazioni con personale IT dedicato, infrastruttura di directory on-premise esistente e rigorosi requisiti di sovranità dei dati o conformità. Non dipende dalla connettività internet per l'autenticazione, il che è un vantaggio significativo per ambienti in cui il tempo di attività di internet non può essere garantito.

Cloud RADIUS è sempre più il modello preferito per ambienti distribuiti — catene Retail , gruppi Hospitality e hub di Transport dove la distribuzione di server in ogni località è operativamente impraticabile. Cloud RADIUS si integra nativamente con i provider di identità cloud (Azure AD, Google Workspace, Okta) e offre alta disponibilità e scalabilità globale integrate.

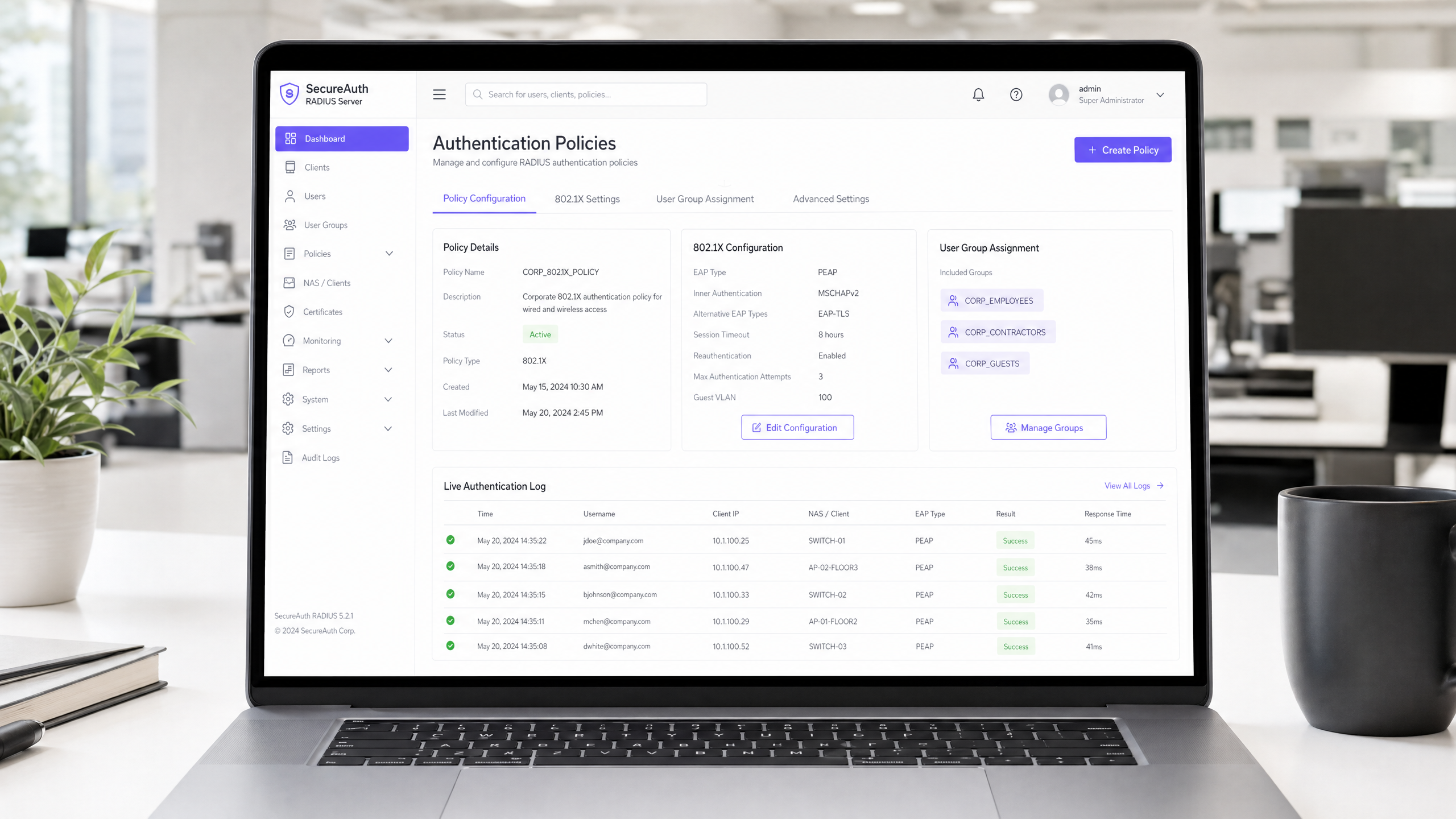

Passaggio 2: Installare e Configurare il Server RADIUS

Per un'implementazione on-premise che utilizza Microsoft NPS (la scelta più comune negli ambienti Windows-centrici):

- Installare il ruolo Network Policy Server tramite Server Manager.

- Registrare il server NPS in Active Directory per consentirgli di leggere le proprietà di accesso utente.

- Creare una voce RADIUS Client per ogni access point o controller wireless, specificando l'indirizzo IP dell'AP eun Shared Secret forte e unico.

- Configurare una Network Policy che definisca le condizioni (ad es. appartenenza a un gruppo di utenti) e i vincoli (ad es. metodo EAP, timeout di sessione) per l'accesso.

- Configurare la Connection Request Policy per elaborare le richieste localmente.

Per FreeRADIUS su Linux:

- Installare tramite gestore di pacchetti:

sudo apt-get install freeradius freeradius-ldap. - Configurare

/etc/freeradius/3.0/clients.confper definire i client RADIUS (AP) e i loro shared secret. - Configurare il modulo LDAP in

/etc/freeradius/3.0/mods-available/ldapper puntare al proprio Active Directory o server LDAP. - Abilitare il modulo LDAP:

sudo ln -s /etc/freeradius/3.0/mods-available/ldap /etc/freeradius/3.0/mods-enabled/. - Definire i metodi EAP in

/etc/freeradius/3.0/mods-available/eap.

Fase 3: Configurare gli Access Point

Sul controller wireless o sui singoli access point:

- Definire l'indirizzo IP del server RADIUS e la porta di autenticazione (predefinita: UDP 1812).

- Configurare lo Shared Secret — utilizzare un minimo di 22 caratteri, mescolando caratteri alfanumerici e speciali. Utilizzare un secret unico per posizione o gruppo di AP.

- Configurare l'SSID per utilizzare la modalità di sicurezza WPA2-Enterprise o WPA3-Enterprise con gestione delle chiavi 802.1X.

- Configurare un server RADIUS secondario per il failover.

Fase 4: Integrazione della directory

Per l'integrazione AD on-premise, il server RADIUS deve essere unito al dominio o avere accesso in lettura LDAP. Assicurarsi che gli account di servizio utilizzati per il binding LDAP abbiano le autorizzazioni minime richieste. Per RADIUS cloud, configurare la sincronizzazione basata su API o l'integrazione SAML/OIDC con il proprio IdP.

Definire gruppi di utenti chiari nella propria directory, poiché questi guideranno le policy di autorizzazione. Struttura di gruppo consigliata:

| Gruppo | VLAN | Livello di accesso |

|---|---|---|

Corp_Staff |

VLAN 10 | Rete interna completa |

Corp_Contractors |

VLAN 20 | Internet + risorse interne specifiche |

Corp_IoT |

VLAN 30 | Porte isolate, specifiche per dispositivo |

Corp_Guests |

VLAN 100 | Solo Internet tramite captive portal |

Fase 5: Configurazione del client e convalida del certificato

Questo è il passaggio più critico dal punto di vista operativo. Utilizzare Group Policy (GPO) per Windows e profili MDM per macOS/iOS/Android per distribuire silenziosamente le configurazioni WiFi ai dispositivi gestiti. Il profilo deve specificare:

- La Root CA che ha emesso il certificato del server RADIUS.

- Il nome del server previsto (CN o SAN del certificato del server).

- Il metodo EAP e il protocollo di autenticazione interno.

Per i dispositivi BYOD non gestiti, fornire istruzioni chiare per l'onboarding self-service, idealmente tramite un portale Network Access Control (NAC).

Fase 6: Implementare l'assegnazione dinamica di VLAN

Configurare il server RADIUS per restituire gli attributi di assegnazione VLAN nella risposta Access-Accept:

Tunnel-Type=VLAN(13)Tunnel-Medium-Type=IEEE-802(6)Tunnel-Private-Group-Id= ``

L'access point legge questi attributi e posiziona il client autenticato sulla VLAN specificata — nessuna riconfigurazione manuale richiesta al cambiare di ruoli o posizioni degli utenti.

Best Practice

La ridondanza non è negoziabile. Implementare un minimo di due server RADIUS (primario e secondario) e configurare tutti gli access point per il failover automatico. Per le implementazioni on-premise, considerare di posizionare il server secondario in una posizione fisica o zona di disponibilità diversa. Un'interruzione del RADIUS significa che nessuno può autenticarsi, il che equivale a un'interruzione completa della rete per gli SSID protetti da 802.1X.

Monitorare proattivamente la scadenza dei certificati. La scadenza di un certificato del server RADIUS è una delle cause più comuni di improvvisi e diffusi fallimenti di autenticazione. Implementare un monitoraggio per avvisare gli amministratori almeno 30 giorni prima della scadenza. Questo si applica sia al certificato del server che a qualsiasi certificato CA intermedio nella catena.

Trattare lo Shared Secret come una credenziale critica. Lo shared secret tra l'AP e il server RADIUS crittografa i pacchetti RADIUS. Utilizzare secret unici per posizione o gruppo di AP, memorizzarli in un gestore di secret e ruotarli periodicamente. Consultare la nostra guida su Proteggi la tua rete con DNS e sicurezza robusti per raccomandazioni più ampie sull'igiene della sicurezza di rete.

Allinearsi ai framework di conformità. Per gli ambienti soggetti a PCI DSS (ad es. reti di pagamento al dettaglio), l'autenticazione 802.1X supporta direttamente i requisiti per il controllo degli accessi di rete e la registrazione degli audit. Per la conformità GDPR, i log di accounting RADIUS (porta 1813) forniscono una traccia di audit dettagliata di chi ha avuto accesso alla rete, da dove e quando — preziosa per la risposta agli incidenti. Per gli ambienti Healthcare , la segmentazione della rete tramite assegnazione dinamica di VLAN supporta i requisiti HIPAA per la protezione delle informazioni sanitarie elettroniche protette (ePHI).

Risoluzione dei problemi e mitigazione dei rischi

| Modalità di guasto | Sintomo | Risoluzione |

|---|---|---|

| Scadenza del certificato | Improvvisi fallimenti di autenticazione di massa | Monitorare la scadenza; rinnovare e ridistribuire il certificato |

| Desincronizzazione NTP | Fallimenti EAP-TLS intermittenti | Assicurarsi che il server RADIUS e i DC si sincronizzino con la stessa sorgente NTP |

| Perdita di connettività LDAP | L'autenticazione fallisce quando AD non è raggiungibile | Implementare DC ridondanti; configurare RADIUS per memorizzare nella cache le autenticazioni recenti |

| Shared Secret errato | I log dell'AP mostrano RADIUS timeout o Bad authenticator |

Verificare che il secret corrisponda sia sull'AP che sul server RADIUS |

| Mancata corrispondenza del certificato client | Fallimenti EAP-TLS per dispositivi specifici | Verificare che il certificato client sia emesso da una CA attendibile; controllare il periodo di validità del certificato |

| VLAN non assegnata | Utente autenticato ma su segmento di rete errato | Verificare che gli attributi RADIUS siano restituiti correttamente; controllare la configurazione VLAN dell'AP |

Per un approfondimento sul processo di configurazione 802.1X, la Come configurare l'autenticazione WiFi 802.1X: una guida passo-passo fornisce walkthrough di configurazione granulari e specifici per fornitore.

ROI e impatto sul business

Passaggio da PSK a RL'802.1X supportato da RADIUS richiede un investimento iniziale in configurazione e potenzialmente licenze per soluzioni cloud o hardware per implementazioni on-premise. Il caso del ROI è semplice:

Mitigazione del rischio: Il costo medio di una violazione dei dati nel Regno Unito supera i 3 milioni di sterline (Rapporto IBM Cost of a Data Breach). Una PSK compromessa può esporre l'intera rete. L'802.1X limita il raggio d'azione a un singolo account utente compromesso, che può essere disabilitato in pochi secondi tramite la directory.

Efficienza operativa: L'assegnazione dinamica delle VLAN elimina la riconfigurazione manuale della rete quando il personale cambia ruolo. L'inserimento di un nuovo dipendente significa aggiungerlo al gruppo AD corretto — l'accesso alla rete segue automaticamente.

Posizione di conformità: Per le organizzazioni soggette a PCI DSS, ISO 27001 o Cyber Essentials Plus, l'802.1X è un controllo diretto che gli auditor si aspettano di vedere. La sua implementazione rafforza la vostra posizione di conformità e riduce i costi di rimedio degli audit.

Esperienza e analisi degli ospiti: Per gli operatori di sedi, l'integrazione di RADIUS per l'autenticazione del personale con la piattaforma Guest WiFi di Purple per l'accesso dei visitatori crea un modello di accesso unificato e a più livelli. Il personale si autentica silenziosamente tramite 802.1X; gli ospiti si connettono tramite un captive portal personalizzato. La piattaforma WiFi Analytics di Purple fornisce quindi visibilità in tempo reale sui tempi di permanenza dei visitatori, sui tassi di visite ripetute e sulle metriche di coinvolgimento — dati che informano direttamente la spesa di marketing e le decisioni operative della sede.

Per ulteriori letture, consultare Como Configurar a Autenticação 802.1X WiFi: Um Guia Passo a Passo per indicazioni sull'implementazione in lingua portoghese, e What Is a Leased Line? Dedicated Business Internet per indicazioni su come garantire che la connettività sottostante soddisfi i requisiti aziendali.

GuidesSlugPage.keyDefinitionsTitle

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Defined in RFC 2865.

The core server component that validates user credentials against a directory before granting WiFi access. Every enterprise WiFi deployment using 802.1X requires a RADIUS server.

802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all non-EAP traffic until authentication succeeds.

The overarching framework standard that defines how the Supplicant, Authenticator, and Authentication Server communicate. When IT teams refer to 'enterprise WiFi security', they typically mean WPA2/WPA3-Enterprise with 802.1X.

Supplicant

The client device — or more precisely, the 802.1X software stack on that device — that initiates the authentication process by presenting credentials to the network.

On Windows, the built-in supplicant is the Wireless AutoConfig service. On macOS and iOS, it is native to the OS. Ensuring the supplicant is correctly configured (especially for certificate validation) is the most common source of deployment issues.

Authenticator

The network device — typically a WiFi access point or wireless controller — that acts as an intermediary between the Supplicant and the RADIUS server, enforcing access control based on the authentication result.

The AP blocks all data traffic on the port until it receives an Access-Accept from the RADIUS server. It also reads RADIUS attributes (e.g., VLAN assignment) from the Access-Accept response and applies them to the session.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that provides a standardised transport mechanism for various authentication methods (TLS, PEAP, TTLS, etc.) between the Supplicant and the Authentication Server.

EAP is the 'language' spoken between the client and the RADIUS server. The choice of EAP method (EAP-TLS vs PEAP) determines the security strength and deployment complexity of the authentication system.

PEAP (Protected EAP)

An EAP method that first establishes a TLS tunnel using the server's certificate, then performs a secondary authentication (typically MSCHAPv2 with username/password) inside that encrypted tunnel.

The most common enterprise WiFi authentication method due to its balance of security and deployment simplicity. Requires only a server-side certificate, making it far easier to roll out than EAP-TLS.

Dynamic VLAN Assignment

A RADIUS feature where the server includes VLAN-specific attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-Id) in the Access-Accept response, instructing the AP to place the authenticated client on a specific VLAN.

Enables a single SSID to serve multiple user populations with different security requirements. Eliminates the need to broadcast multiple SSIDs for different user groups, reducing RF overhead and simplifying the user experience.

Shared Secret

A pre-configured text string known only to the Authenticator (AP) and the RADIUS server, used to sign and encrypt RADIUS packets, ensuring the integrity and authenticity of the communication.

A critical security configuration element. If the shared secret is weak or compromised, an attacker could forge RADIUS Access-Accept responses, granting unauthorised network access. Use unique secrets per location and store them in a secrets manager.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism where a device's MAC address is used as its identity credential, enabling network access for devices that do not support 802.1X supplicants.

Used for headless devices (printers, IoT sensors, IP cameras). Because MAC addresses are publicly visible and easily spoofed, MAB provides device identification rather than strong authentication. Always pair with restrictive VLAN assignment.

GuidesSlugPage.workedExamplesTitle

A national retail chain with 500 locations needs to implement secure WiFi for store managers' tablets and POS terminals. They currently use a single PSK across all stores, which is frequently shared with unauthorized staff and contractors. They use Azure AD for identity management and have no dedicated IT staff at branch locations.

Deploy a Cloud RADIUS solution integrated directly with Azure AD. This eliminates the need to deploy and manage on-premise RADIUS servers at 500 locations. The IT team uses Microsoft Intune to push a WiFi profile to all store managers' tablets and POS terminals configured for PEAP-MSCHAPv2, strictly enforcing validation of the Cloud RADIUS server's certificate. The Cloud RADIUS policy checks the user's Azure AD group membership before granting access: 'Store_Managers' group receives VLAN 10 (full POS and back-office access), 'Contractors' group receives VLAN 20 (internet-only). When a contractor's engagement ends, removing them from the Azure AD group immediately revokes their WiFi access across all 500 locations simultaneously — no PSK change required.

A 400-room city-centre hotel needs to provide secure WiFi for both staff (front desk, housekeeping, management) and guests. Staff require access to the property management system (PMS) and internal servers. Guests require internet access only. The hotel has a single on-premise Windows Server environment.

Deploy Microsoft NPS on a dedicated Windows Server VM. Configure two SSIDs on the wireless infrastructure: 'Hotel_Staff' (WPA2-Enterprise, 802.1X) and 'Hotel_Guest' (open or WPA2-Personal, redirecting to a captive portal). For the staff SSID, NPS validates credentials against Active Directory and returns dynamic VLAN assignments: 'Management' AD group → VLAN 10 (full access), 'FrontDesk' → VLAN 20 (PMS access), 'Housekeeping' → VLAN 30 (internet + scheduling app only). For guests, integrate the captive portal with Purple's Guest WiFi platform to provide a branded login experience, collect first-party data (email, marketing consent), and gain analytics on dwell time and repeat visits. The two-SSID model keeps staff and guest traffic completely separated at the network layer.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating 2,000 Windows laptops from a shared PSK to 802.1X with PEAP-MSCHAPv2. Your security team flags that PEAP is vulnerable to credential harvesting via rogue access points. What is the single most important configuration step to mitigate this risk, and how do you deploy it at scale?

GuidesSlugPage.hintPrefixConsider what prevents a client from trusting a fraudulent RADIUS server presenting a self-signed certificate.

GuidesSlugPage.viewModelAnswer

The critical step is enforcing strict server certificate validation on every client device. Using Group Policy Objects (GPO), push a WiFi profile to all 2,000 laptops that specifies: (1) the exact Root CA certificate that issued the RADIUS server's certificate, (2) the expected server name (CN/SAN), and (3) that the client must not prompt the user to trust new certificates. This ensures that even if an attacker deploys a rogue AP with a fraudulent certificate, the client will reject the TLS handshake and refuse to send credentials. Without this configuration, PEAP provides no meaningful protection against rogue AP attacks.

Q2. A hospital IT director needs to provide network access for 300 medical IoT devices (infusion pumps, monitoring equipment) that do not support 802.1X. These devices sit alongside staff workstations on the same wireless infrastructure. How should the RADIUS infrastructure handle these devices, and what network controls must be in place?

GuidesSlugPage.hintPrefixThink about the authentication method available for headless devices and how to compensate for its inherent weakness.

GuidesSlugPage.viewModelAnswer

Configure MAC Authentication Bypass (MAB) on the RADIUS server for these specific devices. Register each device's MAC address in a dedicated Active Directory group or RADIUS database. Because MAC addresses are easily spoofed, the RADIUS server must use Dynamic VLAN Assignment to place all MAB-authenticated devices onto a dedicated, highly restricted VLAN (e.g., VLAN 30 - IoT). This VLAN should be firewalled to allow communication only with specific medical server IP addresses and block all other traffic, including internet access and lateral movement to staff VLANs. Staff workstations authenticate via 802.1X and are placed on a separate VLAN. This architecture satisfies HIPAA network segmentation requirements for ePHI-adjacent devices.

Q3. You are the network architect for a 50-venue restaurant chain. Authentication is working correctly at 49 venues using Cloud RADIUS, but one specific venue reports that all devices fail to authenticate. The Cloud RADIUS management portal shows zero authentication requests arriving from that venue. What is your diagnostic approach?

GuidesSlugPage.hintPrefixIf the RADIUS server is receiving no requests at all, the problem is in the communication path between the Authenticator and the server — not in the authentication logic itself.

GuidesSlugPage.viewModelAnswer

Since the RADIUS server is receiving zero requests from this venue, the fault lies between the access points and the cloud RADIUS server. Diagnostic steps in order: (1) Verify the RADIUS server IP address and port (UDP 1812) configured on the venue's APs or wireless controller — a typo here is the most common cause. (2) Check the local firewall or router rules at that venue to confirm outbound UDP 1812 traffic is permitted to the cloud RADIUS IP range. (3) Verify the Shared Secret configured on the APs matches the secret configured for that venue in the Cloud RADIUS portal — a mismatch causes the RADIUS server to silently discard packets. (4) Check if the venue's internet connection is functioning — cloud RADIUS requires reliable internet connectivity. Running a packet capture on the AP or upstream router will confirm whether RADIUS packets are being sent and whether responses are being received.