Come implementare il NAC Post-Ammissione per il Monitoraggio Continuo della Fiducia

Questa guida fornisce un progetto tecnico autorevole per l'implementazione del Network Access Control (NAC) Post-Ammissione con Monitoraggio Continuo della Fiducia in ambienti aziendali, inclusi ospitalità, vendita al dettaglio, sanità e settori pubblici. Dettaglia il cambiamento architetturale dai controlli statici pre-ammissione all'applicazione dinamica e consapevole della sessione utilizzando RADIUS CoA, la definizione di baseline comportamentali e l'integrazione della telemetria. Architetti IT e team di operazioni di rete troveranno indicazioni pratiche per l'implementazione, casi di studio reali, note sull'allineamento alla conformità e framework misurabili per il ROI.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Il Passaggio dalla Pre-Ammissione alla Post-Ammissione

- Componenti Chiave di un'Architettura di Monitoraggio Continuo della Fiducia

- Riferimenti a Standard e Protocolli

- Guida all'Implementazione

- Fase 1: Visibilità e Definizione delle Baseline (Settimane 1–4)

- Fase 2: Sviluppo e Test delle Policy (Settimane 5–6)

- Fase 3: Implementazione Graduale dell'Applicazione (Settimane 7–10)

- Fase 4: Produzione Completa e Ottimizzazione Continua

- Best Practice

- Risoluzione dei Problemi e Mitigazione del Rischio

- Guasti CoA

- Falsi Positivi e Interruzione Operativa

- Scalabilità e Throughput

- Blocco del Fornitore

- ROI e Impatto sul Business

Riepilogo Esecutivo

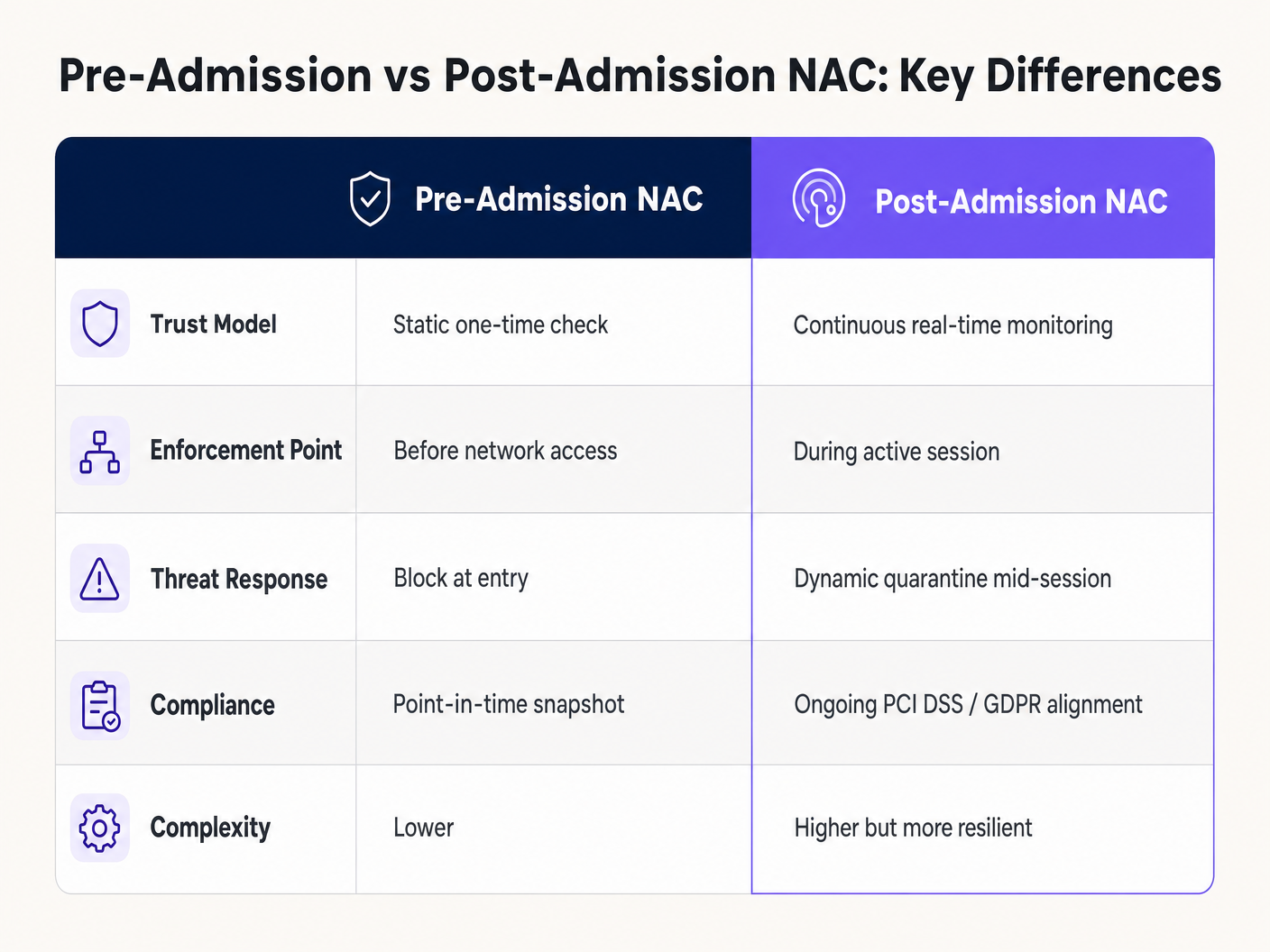

Per le reti aziendali in ambienti ad alta densità — ospitalità, vendita al dettaglio, stadi e sedi del settore pubblico — il tradizionale Network Access Control pre-ammissione non è più sufficiente. I controlli di autenticazione statici e puntuali non possono tenere conto dei dispositivi che vengono compromessi o che mostrano comportamenti malevoli dopo aver ottenuto l'accesso alla rete. Un dispositivo può autenticarsi correttamente rispetto a un motore di policy 802.1X e poi, minuti dopo, iniziare a scansionare sottoreti interne o esfiltrare dati.

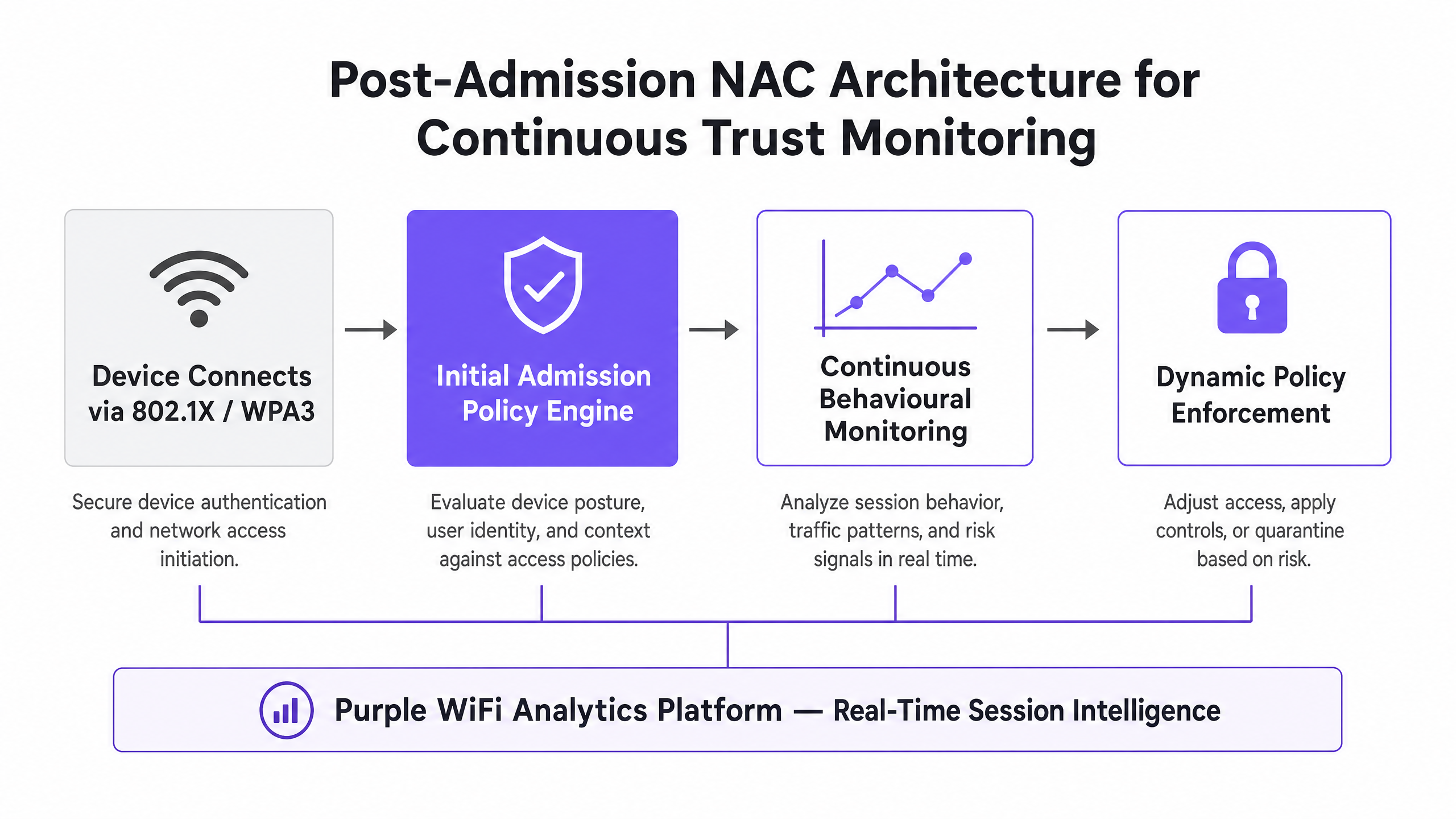

Il NAC Post-Ammissione sposta il paradigma di sicurezza da "autentica e fidati" a Monitoraggio Continuo della Fiducia. Valutando continuamente la postura del dispositivo, i modelli di traffico e il contesto della sessione rispetto a baseline comportamentali stabilite, i team IT e delle operazioni di rete possono applicare dinamicamente le policy a metà sessione utilizzando RADIUS Change of Authorization (CoA). Questa guida fornisce un progetto pratico e indipendente dal fornitore per l'implementazione del NAC Post-Ammissione. Copre considerazioni architetturali, integrazione con le piattaforme Guest WiFi e WiFi Analytics , e strategie di implementazione attuabili che mitigano il rischio senza interrompere l'esperienza dell'utente.

Approfondimento Tecnico

Il Passaggio dalla Pre-Ammissione alla Post-Ammissione

Il NAC tradizionale si basa su IEEE 802.1X, MAC Authentication Bypass (MAB) o Captive Portal per verificare l'identità e la postura prima di concedere l'accesso. Una volta ammesso, il dispositivo gode tipicamente di accesso illimitato alla sua VLAN o micro-segmento assegnato per la durata della sessione. Questo modello presenta un difetto fondamentale: tratta l'ammissione come un evento binario, una tantum. Il panorama delle minacce non opera su questa base.

Il NAC Post-Ammissione introduce un motore di policy dinamico che monitora continuamente la sessione attiva. Se un dispositivo inizia a scansionare sottoreti interne, a generare volumi di traffico insoliti o a tentare di comunicare con server di comando e controllo (C2) noti, la soluzione NAC altera dinamicamente i privilegi di rete del dispositivo. Ciò si ottiene tramite richieste Change of Authorization (CoA) via RADIUS (RFC 5176), integrazioni API con wireless LAN controllers (WLCs) o integrazione diretta con i fabric SD-WAN — un argomento esplorato in profondità nella SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Componenti Chiave di un'Architettura di Monitoraggio Continuo della Fiducia

Un'implementazione di NAC Post-Ammissione di livello produttivo richiede quattro componenti integrati che lavorano in concerto.

Ingestione della Telemetria è la base. Il sistema deve acquisire dati in tempo reale da WLCs, switch, firewall e agenti di rilevamento e risposta degli endpoint (EDR). Questo include dati NetFlow/IPFIX, record di accounting RADIUS, log delle richieste DNS e metriche di visibilità delle applicazioni dai motori di deep packet inspection (DPI). Senza una telemetria completa, il motore delle policy opera alla cieca.

Motore di Analisi Comportamentale elabora il flusso di telemetria e lo confronta con le baseline stabilite. I modelli di Machine learning sono sempre più utilizzati per automatizzare la costruzione delle baseline e il punteggio delle anomalie, riducendo l'onere della configurazione manuale. Per uno sguardo dettagliato su come l'AI sta trasformando questo spazio, fare riferimento a The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection e alla sua controparte in lingua spagnola El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

Applicazione Dinamica delle Policy è l'output operativo. La capacità di emettere RADIUS CoA per riavviare una porta, modificare un'assegnazione VLAN o applicare una Access Control List (ACL) restrittiva in tempo reale è ciò che differenzia il NAC Post-Ammissione da un sistema di monitoraggio passivo. Senza un CoA affidabile, si ha un sistema di allerta, non un sistema di applicazione.

Strato di Integrazione connette il motore NAC all'ecosistema di sicurezza più ampio: piattaforme SIEM per la correlazione degli eventi, feed di threat intelligence per l'arricchimento di IP noti come dannosi e fornitori di identità per l'arricchimento del contesto utente. Negli ambienti rivolti agli ospiti, la piattaforma WiFi Analytics fornisce un contesto a livello di sessione che arricchisce significativamente le decisioni sulle policy.

Riferimenti a Standard e Protocolli

| Standard | Rilevanza per il NAC Post-Ammissione |

|---|---|

| IEEE 802.1X | Base per l'autenticazione basata su porta; fornisce il binding dell'identità a cui fanno riferimento le policy NAC |

| RFC 5176 (RADIUS CoA) | Il meccanismo di protocollo per l'applicazione delle policy a metà sessione |

| WPA3-Enterprise | Fornisce una protezione crittografica più robusta per lo scambio di autenticazione 802.1X |

| PCI DSS v4.0 | Richiede il monitoraggio continuo dell'accesso alla rete e capacità di risposta automatizzate |

| GDPR Article 32 | Impone misure tecniche appropriate per garantire la riservatezza e l'integrità continue |

| NIST SP 800-207 | Framework Zero Trust Architecture che il NAC Post-Ammissione implementa direttamente |

Guida all'Implementazione

L'implementazione del NAC Post-Ammissione richiede un approccio graduale per evitare interruzioni diffuse della rete. Tentare di abilitare immediatamente l'applicazione attiva è la causa più comune di implementazioni fallite.

Fase 1: Visibilità e Definizione delle Baseline (Settimane 1–4)

Implementare la soluzione NAC in modalità solo monitoraggio. Nessuna aple azioni di applicazione dovrebbero essere configurate in questa fase.

Iniziare assicurandosi che tutti i Network Access Devices stiano inviando dati di accounting RADIUS e telemetria di flusso al motore delle policy NAC. Configurare l'esportazione NetFlow o IPFIX su tutti gli switch gestiti e i WLC. Convalidare che il motore NAC stia ricevendo e analizzando correttamente i record prima di procedere.

Consentire al sistema di osservare i modelli di traffico tra diversi profili di dispositivo. Questo è particolarmente critico negli ambienti sanitari dove i dispositivi IoT medicali hanno modelli di traffico altamente prevedibili, e negli ambienti retail dove i terminali punto vendita hanno requisiti di comunicazione ben definiti. Il periodo di baselining dovrebbe coprire almeno un ciclo aziendale completo — tipicamente quattro settimane — per catturare le variazioni tra fine settimana e giorni feriali.

Fase 2: Sviluppo e Test delle Policy (Settimane 5–6)

Con le baseline stabilite, sviluppare policy basate sul rischio. Definire trigger di quarantena espliciti basati sul rischio aziendale piuttosto che su indicatori puramente tecnici.

Per un ambiente retail, un trigger critico potrebbe essere: qualsiasi traffico dalla Guest VLAN che tenta di instradare alla sottorete POS VLAN. Per un ambiente hospitality, potrebbe essere: qualsiasi dispositivo che genera più di 500 tentativi di connessione SMB al minuto. Per un ambiente sanitario: qualsiasi dispositivo autenticato tramite MAB che comunica con un indirizzo IP esterno al suo elenco di destinazioni approvate.

Testare ogni policy in un ambiente di laboratorio simulando la condizione di trigger. Verificare che il motore NAC identifichi correttamente l'anomalia, generi la richiesta CoA e che il NAD applichi la nuova policy entro un intervallo di tempo accettabile (tipicamente inferiore a 500 millisecondi per i trigger critici).

Fase 3: Implementazione Graduale dell'Applicazione (Settimane 7–10)

Abilitare l'applicazione attiva prima su un segmento di rete a basso rischio. Una VLAN IoT solo per il personale è tipicamente un buon punto di partenza, poiché i falsi positivi hanno un impatto operativo limitato rispetto a una rete guest o clinica.

Iniziare con una risposta di applicazione graduale. Invece di disconnettere immediatamente un dispositivo, applicare una ACL restrittiva che consenta l'accesso internet di base (HTTP/HTTPS a destinazioni approvate) ma blocchi tutto il routing interno. Questo riduce l'impatto dei falsi positivi pur contenendo la minaccia. Monitorare quotidianamente la coda di quarantena e regolare le soglie secondo necessità.

Espandere l'applicazione a segmenti aggiuntivi in modo incrementale, convalidando ciascuno prima di procedere. Assicurarsi che RADIUS CoA funzioni in modo affidabile — la porta UDP 3799 deve essere aperta tra il motore NAC e tutti i NAD, e i segreti condivisi devono essere coerenti. Nelle implementazioni di hub Trasporto , dove i segmenti di rete possono estendersi su più posizioni fisiche, convalidare i tempi di risposta CoA attraverso i collegamenti WAN.

Fase 4: Produzione Completa e Ottimizzazione Continua

Una volta che tutti i segmenti sono sotto applicazione attiva, stabilire una cadenza di ottimizzazione continua. Rivedere gli eventi di quarantena settimanalmente, identificare i falsi positivi ricorrenti e affinare le baseline di conseguenza. Integrare il flusso di eventi NAC con il vostro SIEM per la correlazione incrociata con gli eventi di sicurezza degli endpoint e del perimetro.

Per le implementazioni Hospitality , considerare aggiustamenti stagionali delle baseline — una rete alberghiera in alta stagione estiva avrà modelli di traffico materialmente diversi dalla stessa rete a gennaio. Le baseline statiche genereranno falsi positivi elevati durante i periodi di punta se non aggiornate.

Best Practice

Standardizzare su 802.1X ove possibile. Mentre MAB è necessario per i dispositivi IoT headless, 802.1X fornisce un binding di identità crittografico più forte. Assicurarsi che WPA3-Enterprise sia utilizzato dove supportato. Comprendere l'ambiente RF sottostante è essenziale — rivedere Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 per assicurarsi che il design dello spettro supporti l'overhead di gestione del monitoraggio continuo.

Sfruttare la Micro-Segmentazione come Controllo Complementare. Combinare il NAC Post-Admission con la micro-segmentazione di rete. Se un dispositivo viene compromesso e la risposta CoA è ritardata per qualsiasi motivo, la micro-segmentazione limita il raggio d'azione al segmento del dispositivo stesso. I due controlli sono complementari, non ridondanti.

Allineare le Policy di Applicazione con i Mandati di Conformità. Assicurarsi che le procedure di monitoraggio continuo e di risposta automatizzata siano documentate per gli auditor. Il Requisito 10 del PCI DSS v4.0 impone la registrazione e il monitoraggio di tutti gli accessi alle risorse di rete. L'Articolo 32 del GDPR richiede misure continue di riservatezza e integrità. Il NAC Post-Admission soddisfa direttamente entrambi, ma solo se la traccia di audit è preservata e le procedure di risposta automatizzata sono formalmente documentate.

Considerare BLE per l'Arricchimento del Contesto Fisico. In ambienti dove la presenza fisica è importante — come un centro congressi o un'area di vendita al dettaglio — l'integrazione dei dati dei beacon BLE può arricchire il contesto del motore delle policy NAC. Un dispositivo autenticato sulla rete ma fisicamente situato in un'area riservata è un segnale di rischio più elevato rispetto allo stesso dispositivo in una zona pubblica. Vedere BLE Low Energy Explained for Enterprise per la guida all'implementazione.

Risoluzione dei Problemi e Mitigazione del Rischio

Guasti CoA

Il problema più comune nelle implementazioni NAC Post-Admission è il fallimento del NAD nel processare una richiesta RADIUS CoA. I sintomi includono: il motore NAC registra una trasmissione CoA riuscita, ma il dispositivo client rimane sulla rete con accesso invariato. Diagnosticare catturando il traffico sulla porta UDP 3799 al NAD. Le cause comuni includono regole del firewall che bloccano la porta CoA, segreti condivisi RADIUS non corrispondenti, o il NAD che non ha CoA esplicitamente abilitato nella sua configurazione. Convalidare sempre CoA in un test controllato prima del rollout in produzione.

Falsi Positivi e Interruzione Operativa

Baseline comportamentali eccessivamente aggressive portano alla quarantena di dispositivi legittimi. Questo è particolarmente problematico negli ambienti hospitality dove i dispositivi guest mostrano un compocomportamento prevedibile — streaming video, l'utilizzo di VPN e le operazioni di backup su cloud possono tutti attivare soglie di anomalia se le linee di base sono troppo ristrette. Utilizzare sempre un approccio di applicazione graduale e mantenere un processo di whitelist per i dispositivi noti e affidabili che attivano regolarmente avvisi.

Scalabilità e Throughput

Il monitoraggio continuo genera una telemetria significativa. In uno stadio o in un grande centro congressi con 10.000 sessioni concorrenti, il motore delle policy NAC e l'infrastruttura di logging devono essere scalati per gestire il tasso di ingestione senza perdere record. La telemetria persa crea punti ciechi. Dimensionare l'infrastruttura in base al numero massimo di sessioni concorrenti, non alla media, e implementare il buffering della telemetria a livello del collettore per gestire le condizioni di picco.

Blocco del Fornitore

Alcuni fornitori NAC implementano estensioni CoA proprietarie che funzionano solo con il loro ecosistema hardware. Assicurarsi che il motore delle policy NAC supporti lo standard RFC 5176 CoA e che i NAD siano nella matrice di compatibilità testata dal fornitore prima di impegnarsi in un'architettura di deployment.

ROI e Impatto sul Business

L'implementazione del NAC Post-Admission offre un valore di business misurabile che va ben oltre la conformità alla sicurezza.

Tempo Medio di Risposta (MTTR) Ridotto: La quarantena automatizzata riduce l'MTTR da ore — o giorni in ambienti senza team SOC dedicati — a millisecondi. Per una catena di vendita al dettaglio con 500 sedi, ciò significa che un dispositivo compromesso in una filiale viene isolato prima che possa raggiungere la rete POS, indipendentemente dalla presenza di un ingegnere di rete in loco.

Efficienza Operativa: I team delle operazioni di rete dedicano molto meno tempo alla ricerca manuale di dispositivi compromessi. La quarantena automatizzata e i log di audit dettagliati riducono l'onere delle indagini e accelerano la reportistica post-incidente.

Protezione del Brand e del Fatturato: Negli ambienti aperti al pubblico, impedire che un dispositivo ospite diventi un trampolino di lancio per una violazione più ampia protegge la reputazione della sede. Una violazione dei dati in un ambiente alberghiero o di vendita al dettaglio comporta sia sanzioni normative ai sensi del GDPR sia un danno significativo alla reputazione che incide direttamente sul fatturato.

Riduzione dei Costi di Conformità: Il monitoraggio automatizzato e continuo con una traccia di audit conservata riduce i costi e lo sforzo delle verifiche di conformità. Dimostrare a un PCI QSA che la tua rete dispone di capacità di risposta automatizzate e in tempo reale è materialmente più facile che presentare documentazione di processi manuali.

Definizioni chiave

Post-Admission NAC

The continuous monitoring and dynamic enforcement of security policies on a device after it has been granted initial network access, as opposed to pre-admission checks which occur only at the point of connection.

Crucial for identifying devices that become compromised mid-session or exhibit malicious behaviour that was not apparent during the initial authentication phase. Directly relevant to any environment with guest or unmanaged device access.

Continuous Trust Monitoring

A security model in which trust is never permanently assumed; a device's posture, behaviour, and context are continuously evaluated against established baselines throughout the duration of its network session.

The operational philosophy underpinning Post-Admission NAC, and a direct implementation of NIST SP 800-207 Zero Trust Architecture principles.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a policy server to dynamically modify the session authorisation attributes of an active network client, including changing VLAN assignment, applying ACLs, or terminating the session entirely.

The technical enforcement mechanism that distinguishes Post-Admission NAC from passive monitoring. If CoA is not functioning, the system cannot enforce dynamic policies mid-session.

Behavioural Baselining

The process of establishing a statistically normal pattern of network activity for a specific device type, user role, or network segment over a defined observation period.

The foundation of anomaly detection in Post-Admission NAC. Baselines that are too narrow generate false positives; baselines that are too broad miss genuine threats. Typically requires a minimum of four weeks of observation across a full business cycle.

MAC Authentication Bypass (MAB)

A network access method that grants access based solely on a device's MAC address, typically used for headless IoT devices that cannot support 802.1X EAP authentication.

Inherently vulnerable to MAC spoofing attacks. Post-Admission NAC with device profiling is essential to secure any environment that relies on MAB, particularly healthcare and industrial IoT deployments.

Network Access Device (NAD)

The physical hardware component — typically a managed switch, wireless LAN controller, or VPN gateway — that enforces access policies at the edge of the network and receives CoA instructions from the NAC policy engine.

The NAD is the enforcement point. Its compatibility with RFC 5176 CoA and the reliability of its CoA processing are critical factors in any Post-Admission NAC architecture.

Telemetry

The automated, real-time collection and transmission of network operational data — including NetFlow/IPFIX records, RADIUS accounting data, syslog events, and SNMP traps — from network devices to a centralised analytics engine.

Provides the raw data stream required for the NAC behavioural analytics engine to operate. Gaps in telemetry coverage create blind spots where compromised devices can operate undetected.

Micro-Segmentation

The network architecture practice of dividing a network into small, isolated segments with granular access controls between them, limiting the lateral movement of an attacker or compromised device.

A complementary control to Post-Admission NAC. If a CoA enforcement action is delayed, micro-segmentation limits the blast radius of a compromised device to its own segment, preventing it from reaching critical assets on adjacent segments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect to and use a network service.

The foundational protocol for both initial admission (Access-Request/Accept) and post-admission enforcement (CoA). Most enterprise NAC deployments are built on a RADIUS infrastructure.

Esempi pratici

A large retail chain deploying Guest WiFi across 500 locations needs to ensure that compromised guest devices cannot scan or reach the Point of Sale (POS) network. The IT team has limited on-site resource and needs an automated, centrally managed solution. How should they implement Post-Admission NAC?

- Deploy a cloud-hosted NAC policy engine with a distributed telemetry collector at each branch, avoiding the need for on-site NAC hardware.

- Configure all branch WLCs and switches to send RADIUS accounting records and NetFlow data to the central NAC engine via encrypted tunnels.

- Define a four-week baselining period covering both weekday and weekend traffic patterns for the Guest VLAN.

- Create a critical violation policy: if any traffic from the Guest VLAN subnet attempts to route to the POS VLAN subnet (defined by IP range), the NAC engine immediately issues a RADIUS CoA to the local WLC.

- The CoA instructs the WLC to apply a 'Quarantine' ACL to the specific client MAC address, dropping all traffic except DHCP and DNS, effectively isolating the device mid-session.

- Configure an automated alert to the central NOC and log the event to the SIEM for post-incident analysis.

- Validate CoA functionality at 10 pilot sites before rolling out to all 500 locations.

A hospital network has thousands of headless medical IoT devices using MAC Authentication Bypass (MAB) for initial access. The security team is concerned about MAC spoofing attacks and the inability to detect compromised devices mid-session. How can Post-Admission NAC mitigate these risks?

- Deploy a NAC solution with device profiling capabilities that can ingest DHCP fingerprints, HTTP user agents, and traffic flow characteristics.

- During the baselining phase, build a profile for each device type: an infusion pump communicates with a specific internal server on port 443 at regular intervals; a patient monitoring system communicates with a nursing station on a specific internal subnet.

- Configure violation policies based on profile deviation: if a device authenticated via MAB as an infusion pump begins communicating with any external IP address, or initiates more than 10 connections per minute to non-approved internal destinations, trigger a quarantine.

- Issue a RADIUS CoA to the switch to move the port to a quarantine VLAN, isolating the device from the clinical network while preserving connectivity for investigation.

- Alert the clinical engineering team and the SOC simultaneously, providing the device MAC address, switch port, and the specific traffic anomaly that triggered the response.

Domande di esercitazione

Q1. Your network operations team reports that the new Post-Admission NAC deployment is generating a high volume of false positives, quarantining legitimate guest devices in a busy hotel lobby. The guest services team is escalating complaints. What is the most appropriate immediate action, and what longer-term remediation should you plan?

Suggerimento: Consider the phases of deployment and the specific traffic characteristics of a hospitality guest network.

Visualizza risposta modello

Immediately revert the enforcement policy from Active Quarantine to Monitor Only, or apply a less restrictive graduated enforcement ACL that limits internal routing without disconnecting the device. Review the behavioural baselines specifically for the Guest VLAN — hospitality environments have inherently unpredictable guest traffic including VPN usage, streaming services, and cloud backup. Extend the baselining period and widen the anomaly thresholds before re-enabling active enforcement. Longer-term, implement seasonal baseline adjustments and consider a tiered enforcement model where guest devices receive a less aggressive response than corporate or IoT devices.

Q2. During a pilot deployment, the NAC policy engine successfully detects anomalous behaviour and logs the event with a high-confidence anomaly score, but the client device remains on the network with unchanged access. The NOC receives the alert but no quarantine action has been applied. What is the most likely technical failure, and how do you diagnose it?

Suggerimento: Think about the specific protocol and port used for mid-session enforcement.

Visualizza risposta modello

The most likely failure is that RADIUS Change of Authorization (CoA) is not functioning correctly between the NAC engine and the Network Access Device. Diagnose by capturing traffic on UDP port 3799 at the NAD to confirm whether the CoA packet is arriving. If it is arriving but being rejected, check the RADIUS shared secret configuration on both the NAC engine and the NAD. If it is not arriving, check firewall rules between the NAC engine and the NAD. Also verify that CoA is explicitly enabled in the NAD's RADIUS client configuration — many devices require a separate configuration statement to accept CoA requests.

Q3. A large conference centre is planning a Post-Admission NAC deployment ahead of a major trade show with an expected 8,000 concurrent WiFi users. The IT director is concerned about the telemetry infrastructure being overwhelmed during peak load. How should the architecture be designed to handle this scale?

Suggerimento: Consider the difference between raw telemetry volume and processed event volume, and where in the architecture aggregation should occur.

Visualizza risposta modello

Implement a distributed telemetry architecture with local collectors at each access layer tier. Raw NetFlow and RADIUS accounting data should be aggregated and pre-processed at the local collector before being forwarded to the central NAC policy engine. This reduces WAN bandwidth consumption and processing load on the central engine. Size the central policy engine based on processed event rate, not raw telemetry volume. Implement telemetry buffering at the collector layer to handle burst conditions during peak load. Additionally, consider applying sampling to NetFlow data (e.g., 1-in-10 packet sampling) for general traffic monitoring, reserving full-rate telemetry for high-risk device segments. Validate the architecture under simulated peak load before the event.

Q4. A retail CTO asks whether implementing Post-Admission NAC will satisfy PCI DSS v4.0 Requirement 10 and reduce the scope of their annual QSA audit. How do you advise them?

Suggerimento: Consider what PCI DSS Requirement 10 specifically mandates and what documentation a QSA will require.

Visualizza risposta modello

Post-Admission NAC directly supports PCI DSS v4.0 Requirement 10 compliance by providing automated, continuous logging and monitoring of all access to network resources and cardholder data environments. The automated quarantine capability demonstrates a real-time response mechanism, which satisfies the spirit of Requirement 10.7 (responding to failures of critical security controls). However, to reduce audit scope, the CTO must ensure that: the NAC event log is tamper-evident and retained for at least 12 months; automated response procedures are formally documented; and the QSA can review evidence of the system operating in production. Scope reduction is more likely to be achieved through network segmentation (isolating the CDE) than through NAC alone, but NAC significantly strengthens the evidence package presented to the QSA.