Come l'aggiornamento in background delle app uccide le prestazioni del WiFi pubblico

Questa guida tecnica esamina il grave impatto dell'aggiornamento in background delle app sulla capacità e le prestazioni del WiFi pubblico. Fornisce strategie di mitigazione attuabili a livello di rete per i responsabili IT al fine di recuperare tempo di trasmissione e migliorare l'esperienza degli ospiti.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'Anatomia del Traffico in Background

- Il Mito della Mitigazione con Wi-Fi 6

- Guida all'Implementazione

- 1. Classificazione del Traffico e Definizione della Baseline

- 2. Sviluppo della Lista di Blocco

- 3. Applicazione delle Policy a Livello di Controller

- Best Practice

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto sul Business

Riepilogo Esecutivo

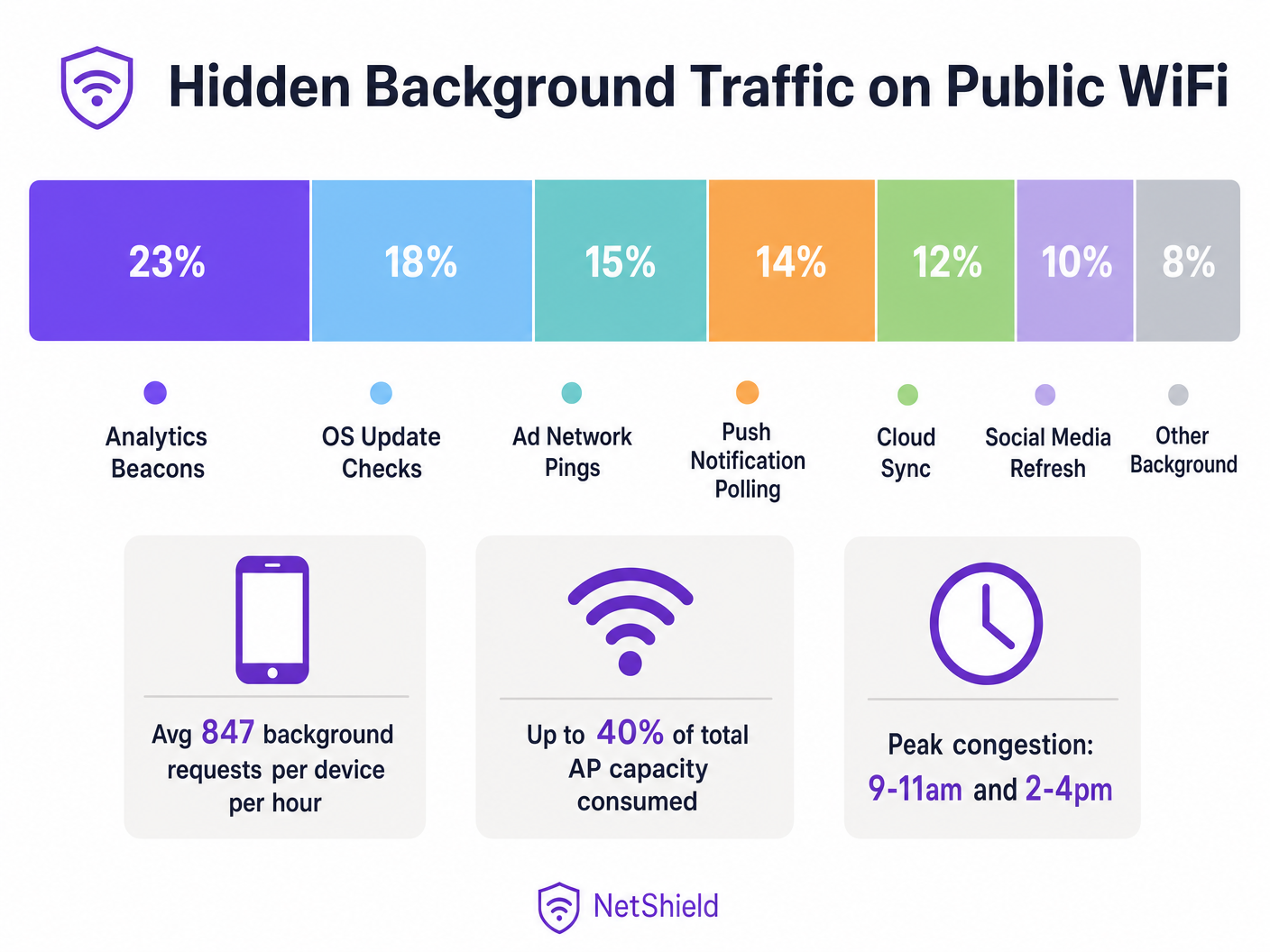

Negli ambienti wireless pubblici ad alta densità, fino al 40% della capacità degli access point può essere silenziosamente consumato dal traffico di aggiornamento in background delle app—beacon di analisi, ping di reti pubblicitarie, controlli di aggiornamento del sistema operativo e polling delle notifiche push. Questa guida fornisce ad architetti di rete e responsabili IT un modello neutrale rispetto al fornitore per identificare, classificare e mitigare il traffico in background a livello di rete. Implementando liste di blocco mirate e politiche di limitazione della velocità, le strutture possono recuperare un tempo di trasmissione significativo, posticipare costosi aggiornamenti hardware e migliorare drasticamente l'esperienza di connettività per il traffico utente legittimo.

Approfondimento Tecnico

L'Anatomia del Traffico in Background

Ogni smartphone che si connette alla tua rete Guest WiFi esegue decine di applicazioni configurate per eseguire cicli di aggiornamento in background. Questi processi operano indipendentemente dall'interazione dell'utente, avviando connessioni a server di telemetria, endpoint di sincronizzazione cloud e reti pubblicitarie.

A livello radio, l'impatto è sproporzionato rispetto alla dimensione del payload. In una rete 802.11 che utilizza CSMA/CA (Carrier Sense Multiple Access with Collision Avoidance), ogni transazione richiede una sequenza di associazione completa. Un beacon di analisi da 200 byte richiede richieste di sonda, autenticazione, associazione e negoziazione DHCP. In ambienti come il Retail o l' Hospitality , questo sovraccarico di contesa esaurisce rapidamente il tempo di trasmissione disponibile.

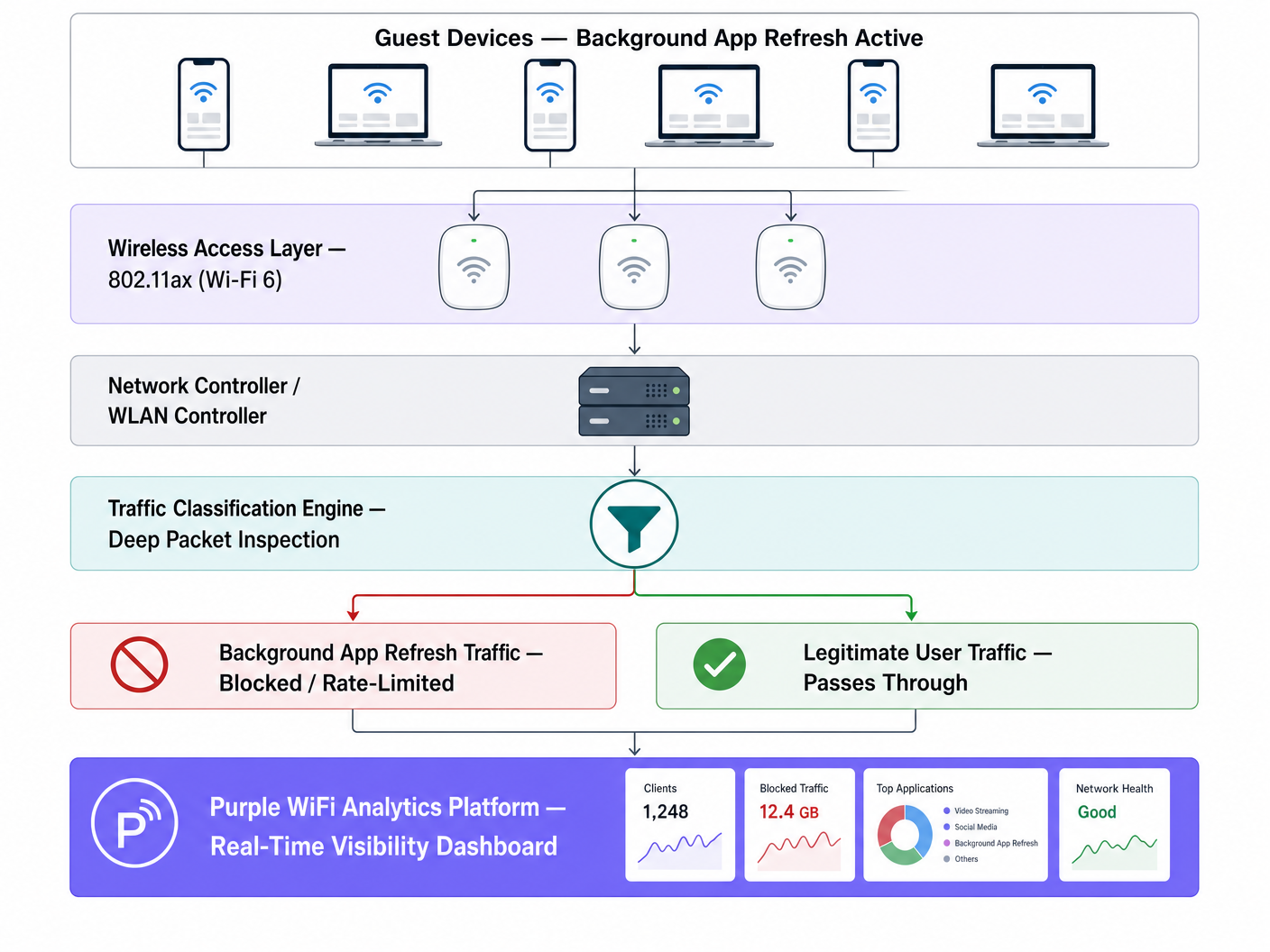

Il Mito della Mitigazione con Wi-Fi 6

Mentre il Wi-Fi 6 (802.11ax) introduce OFDMA e BSS Colouring per gestire la contesa ad alta densità in modo più efficiente, non risolve il problema fondamentale della consegna di payload indesiderati. L'access point non può distinguere tra un utente che trasmette una presentazione in streaming e un'app che sincronizza silenziosamente dati diagnostici. L'intervento a livello di rete tramite Deep Packet Inspection (DPI) rimane essenziale.

Guida all'Implementazione

1. Classificazione del Traffico e Definizione della Baseline

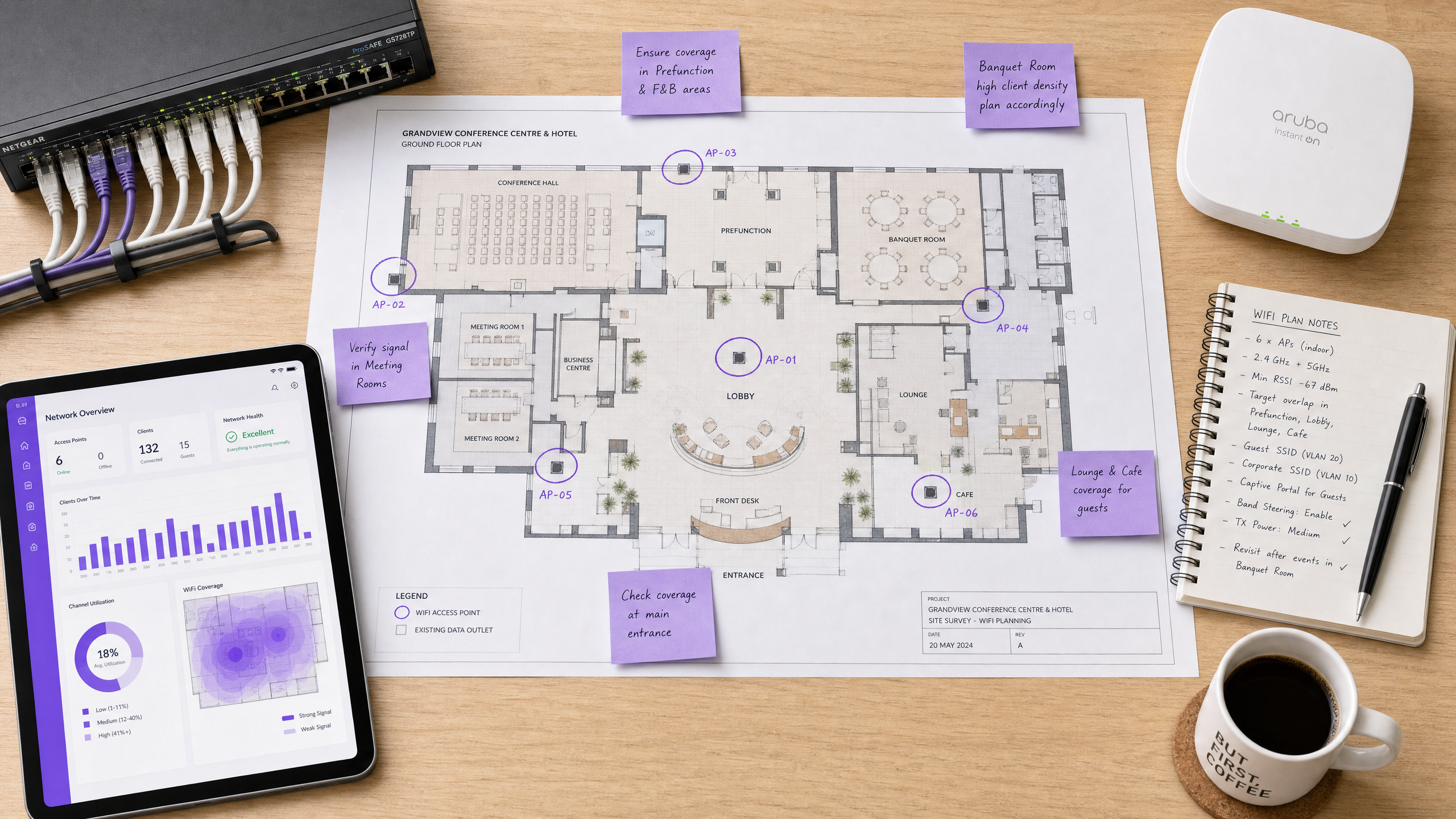

Prima di implementare modifiche alle policy, stabilisci una baseline utilizzando la tua piattaforma WiFi Analytics . Monitora il traffico per almeno cinque giorni lavorativi per identificare i periodi di picco di attività in background e i domini di destinazione principali.

2. Sviluppo della Lista di Blocco

Implementa il blocco a livello DNS o IP per gli endpoint noti di analisi e reti pubblicitarie. Inizia con liste validate dalla comunità (come OISD) e integra con i tuoi dati di baseline.

Eccezione Critica: Non bloccare i servizi essenziali di notifica push (ad es. Apple Push Notification Service su TCP 5223 o Google Firebase Cloud Messaging). Il blocco di questi servizi interromperà la funzionalità principale del dispositivo e genererà reclami da parte degli utenti.

3. Applicazione delle Policy a Livello di Controller

Applica le regole di classificazione al controller WLAN piuttosto che ai singoli access point per garantire un'applicazione coerente delle policy.

Best Practice

- Limita la velocità degli aggiornamenti del sistema operativo: Invece di bloccare completamente gli aggiornamenti del sistema operativo, applica un limite di velocità rigoroso (ad es. 1 Mbps per dispositivo) durante le ore di punta operative.

- Implementa la marcatura QoS: Utilizza le marcature DSCP per deprioritizzare il traffico in background alla classe di traffico più bassa, consentendogli di trasmettere solo quando il canale è libero.

- Monitoraggio Continuo: Gli endpoint in background evolvono. Rivedi e aggiorna le tue liste di blocco trimestralmente.

Risoluzione dei Problemi e Mitigazione dei Rischi

- Blocco Eccessivo: Un blocco aggressivo senza test può compromettere la funzionalità legittima delle app. Testa sempre le policy su un singolo gruppo di AP prima dell'implementazione a livello di struttura.

- Ignorare la divisione 5GHz/6GHz: Il traffico in background spesso si concentra sulla banda 2.4GHz a causa delle impostazioni predefinite dei dispositivi legacy. Assicurati che l'analisi del traffico copra tutte le bande. Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 fornisce ulteriore contesto sulla gestione delle bande.

ROI e Impatto sul Business

Recuperare il 30-40% del tempo di trasmissione sprecato è funzionalmente equivalente ad aumentare la densità fisica dei tuoi AP della stessa percentuale. Per le strutture che affrontano vincoli di capacità, la gestione del traffico a livello di rete può posticipare significative spese in conto capitale per l'aggiornamento hardware, migliorando al contempo immediatamente i punteggi di soddisfazione degli ospiti.

Ascolta il briefing tecnico completo:

Definizioni chiave

Background App Refresh

A mobile OS feature allowing apps to check for updates, sync data, and send telemetry without active user interaction.

The primary source of hidden air time consumption on high-density public networks.

CSMA/CA

Carrier Sense Multiple Access with Collision Avoidance; the protocol WiFi uses to manage access to the shared radio medium.

Explains why even small background payloads cause significant network overhead due to contention.

Air Time

The finite amount of time available for devices to transmit data over a specific radio frequency.

The critical resource depleted by background traffic, more important than raw bandwidth in high-density deployments.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data part of a packet to classify traffic types.

Required to distinguish between legitimate user traffic and background telemetry.

DSCP Marking

Differentiated Services Code Point; a mechanism for classifying and managing network traffic for Quality of Service (QoS).

Used to deprioritise background traffic so it only transmits when the network is idle.

BSS Colouring

A Wi-Fi 6 feature that identifies overlapping basic service sets to improve spatial reuse.

Improves efficiency but does not eliminate the need to block unwanted background payloads.

OFDMA

Orthogonal Frequency-Division Multiple Access; allows a single AP to communicate with multiple devices simultaneously.

A Wi-Fi 6 enhancement that mitigates but does not solve background traffic contention.

Rate Limiting

Controlling the rate of traffic sent or received on a network interface.

The recommended approach for managing essential but heavy background traffic, like OS updates.

Esempi pratici

A 340-room four-star hotel is experiencing poor WiFi performance during peak check-in (3 PM - 6 PM) despite a recent Wi-Fi 6 hardware upgrade.

- Deploy traffic analysis via Purple WiFi Analytics.

- Identify that 38% of air time is consumed by background app refresh.

- Implement a targeted DNS block list for 847 known analytics and ad domains.

- Apply a 1 Mbps rate limit to identified OS update traffic during peak hours.

A regional retail chain with 60 stores reports that digital signage buffering occurs simultaneously with high guest WiFi usage.

- Baseline traffic across the estate.

- Discover iOS update checks on the guest SSID are saturating the WAN link.

- Deploy centralised policy via the WLAN controller to rate-limit Apple update servers to 512 Kbps per guest device.

- Prioritise digital signage MAC addresses via QoS.

Domande di esercitazione

Q1. A stadium IT director wants to block all traffic to Apple and Google servers during a major sporting event to preserve bandwidth. What is the risk?

Suggerimento: Consider essential device services that rely on persistent connections.

Visualizza risposta modello

Blocking all traffic to Apple and Google will break essential push notification services (APNS on TCP 5223 and Firebase Cloud Messaging). This will cause legitimate apps (like digital ticketing or emergency alerts) to fail. Instead, block specific analytics subdomains and rate-limit OS updates.

Q2. After deploying a Wi-Fi 6 upgrade, a conference centre still experiences severe latency during the morning keynote when 2,000 attendees arrive. Why didn't the hardware upgrade solve the issue?

Suggerimento: Think about what Wi-Fi 6 handles well versus what it cannot control.

Visualizza risposta modello

Wi-Fi 6 improves efficiency (via OFDMA and BSS Colouring) but cannot distinguish between a user checking email and 2,000 devices simultaneously executing background app refreshes. The sheer volume of contention overhead still depletes air time. Network-level traffic classification is required.

Q3. When configuring QoS for a guest network, how should background traffic like cloud photo sync be handled?

Suggerimento: It's not malicious, but it's not urgent.

Visualizza risposta modello

It should be classified and marked with a low DSCP value (e.g., Background/Scavenger class). This deprioritises the traffic, ensuring it only transmits when the network is idle, protecting real-time traffic like VoIP or point-of-sale transactions.