Come Proteggere i Dati dei Clienti Raccolti tramite WiFi

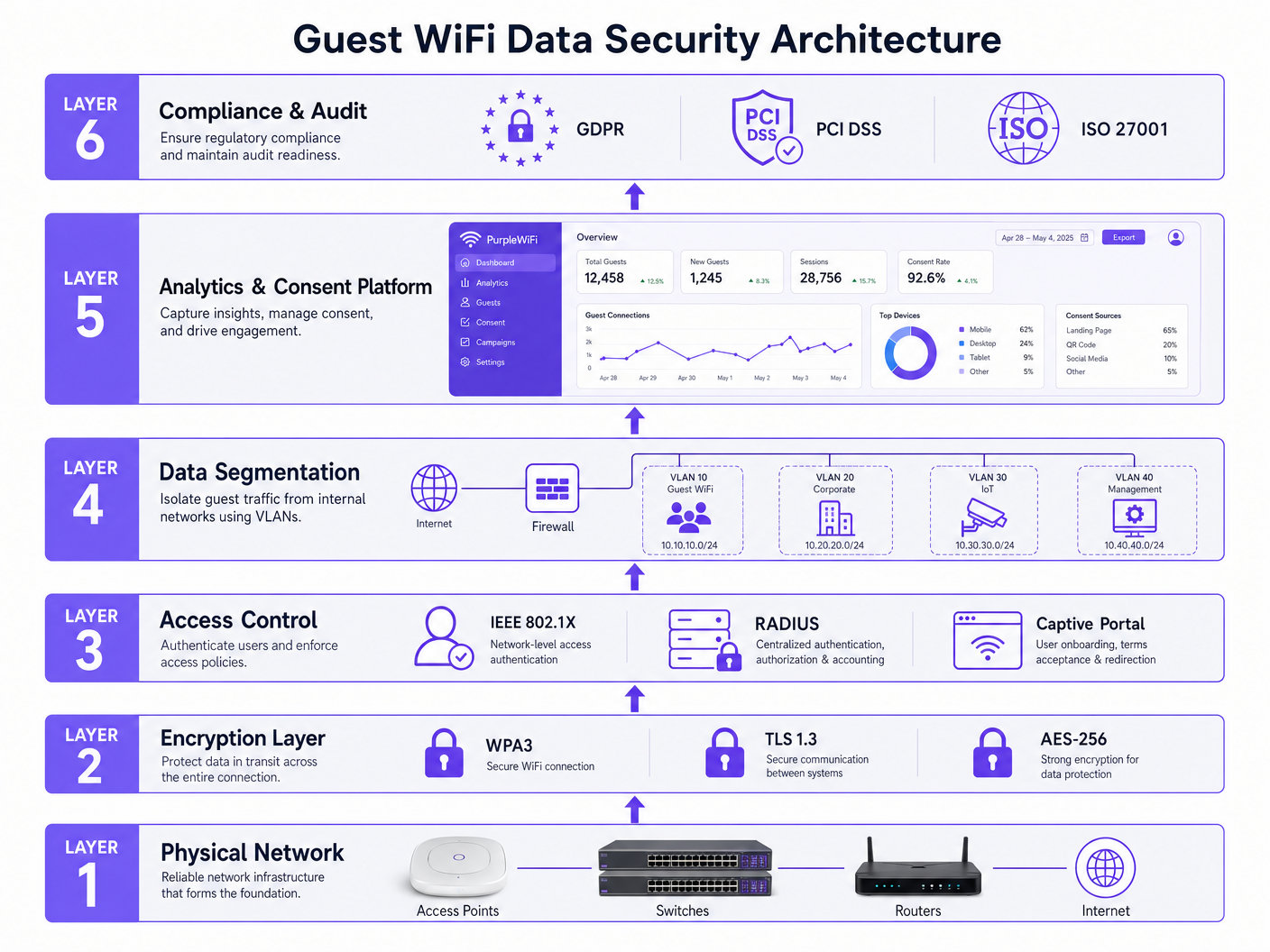

Questa guida fornisce a manager IT, architetti di rete e direttori delle operazioni di sede un riferimento tecnico definitivo per la protezione dei dati dei clienti raccolti tramite implementazioni di guest WiFi. Copre l'intero stack di sicurezza — dalla crittografia WPA3 e il controllo degli accessi IEEE 802.1X fino ai flussi di consenso conformi al GDPR, alla due diligence del fornitore e agli obblighi di notifica delle violazioni. Le organizzazioni che operano nei settori dell'ospitalità, della vendita al dettaglio, degli eventi e del settore pubblico troveranno indicazioni attuabili per l'implementazione, casi di studio reali e framework misurabili di mitigazione del rischio da implementare in questo trimestre.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- La Superficie dei Dati: Cosa Raccoglie Effettivamente il Guest WiFi

- Livello 1: Architettura di Crittografia

- Livello 2: Controllo Accessi e Autenticazione

- Livello 3: Segmentazione della Rete

- Livello 4: Consenso e Governance dei Dati

- Guida all'Implementazione

- Fase 1: Valutazione dell'Infrastruttura (Settimane 1–2)

- Fase 2: Potenziamento della Crittografia (Settimane 2–4)

- Fase 3: Implementazione del Controllo Accessi (Settimane 3–6)

- Fase 4: Validazione della Segmentazione VLAN (Settimane 4–6)

- Fase 5: Flusso di Consenso e Governance dei Dati (Settimane 5–8)

- Fase 6: Pianificazione della Risposta agli Incidenti (Settimane 7–10)

- Migliori Pratiche

- Esempi Pratici

- Caso di Studio 1: Gruppo Alberghiero di 450 Camere — Revisione della Conformità GDPR

- Caso di Studio 2: Catena di Negozi Nazionale — Allineamento PCI DSS 4.0

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

Ogni connessione guest WiFi è una transazione di dati. Quando un visitatore si autentica al tuo captive portal — sia nella hall di un hotel, in un negozio di punta o in un centro conferenze — sta scambiando dati personali per l'accesso alla rete. Questo scambio crea obblighi legali, responsabilità tecniche e rischi reputazionali che devono essere gestiti con lo stesso rigore applicato a qualsiasi asset di dati aziendale.

Il panorama delle minacce non è astratto. Punti di accesso mal configurati, dati non crittografati in transito e contratti con fornitori inadeguati hanno portato a multe GDPR multimilionarie e contenziosi collettivi. L'Ufficio del Commissario per l'Informazione del Regno Unito ha emesso multe per 42,5 milioni di sterline solo nel 2023, con fallimenti nella gestione dei dati alla base della maggior parte dei casi.

Questa guida affronta come proteggere i dati dei clienti lungo l'intero ciclo di vita del guest WiFi: dal momento in cui un dispositivo sonda la tua rete fino alla conservazione a lungo termine dei dati e alla loro eventuale cancellazione. Mappa i controlli tecnici agli obblighi di conformità, fornisce raccomandazioni architettoniche neutrali rispetto al fornitore e mostra come piattaforme come la soluzione Guest WiFi di Purple integrano la sicurezza e la gestione del consenso direttamente nell'esperienza dell'ospite. Che tu stia conducendo un audit di sicurezza, pianificando una nuova implementazione o rispondendo a una revisione del rischio a livello di consiglio di amministrazione, questo riferimento ti fornisce il framework per agire.

Approfondimento Tecnico

La Superficie dei Dati: Cosa Raccoglie Effettivamente il Guest WiFi

Prima di progettare i controlli, è necessario comprendere quali dati sono in gioco. Un'implementazione tipica di Guest WiFi cattura diverse categorie di informazioni, ognuna con profili di rischio e implicazioni normative differenti.

| Categoria Dati | Esempi | Classificazione Normativa |

|---|---|---|

| Dati di Identità | Indirizzo email, nome, numero di telefono | Dati Personali (GDPR Art. 4) |

| Identificatori Dispositivo | Indirizzo MAC, tipo di dispositivo, versione OS | Dati Personali (sentenza post-Breyer) |

| Dati Comportamentali | Tempo di permanenza, frequenza di visita, presenza in zona | Dati Personali se collegati all'identità |

| Metadati di Rete | Timestamp di connessione, utilizzo larghezza di banda, associazione AP | Potenzialmente personali se aggregati |

| Registri di Consenso | Timestamp, versione dei T&C accettati, opt-in marketing | Conservazione obbligatoria per conformità |

La randomizzazione dell'indirizzo MAC, ora predefinita su iOS 14+ e Android 10+, ha cambiato il panorama del tracciamento. L'identità persistente ora dipende da sessioni autenticate — accessi email, autenticazione sociale o integrazione con programmi fedeltà — piuttosto che dal fingerprinting passivo del dispositivo. Ciò rafforza l'importanza di un captive portal ben progettato che incentivi l'accesso.

Livello 1: Architettura di Crittografia

WPA3 (Wi-Fi Protected Access 3) è la base non negoziabile per qualsiasi nuova implementazione. Ratificato dalla Wi-Fi Alliance nel 2018 e ora obbligatorio per la certificazione Wi-Fi 6 (802.11ax), WPA3 affronta le debolezze fondamentali di WPA2-Personal: sostituisce l'handshake a quattro vie con Simultaneous Authentication of Equals (SAE), eliminando gli attacchi a dizionario offline contro gli handshake catturati. WPA3-Enterprise aggiunge una modalità di sicurezza minima a 192 bit, allineandosi ai requisiti della CNSA Suite per ambienti ad alta sicurezza.

Per le sedi che non possono sostituire immediatamente l'hardware legacy, WPA2 con AES-CCMP (non TKIP) è la configurazione minima accettabile. TKIP è stato deprecato in 802.11-2012 e deve essere disabilitato.

I dati in transito oltre il punto di accesso devono essere protetti da TLS 1.3. Questo si applica a tutte le chiamate API tra il captive portal e il backend di analisi, a tutta la sincronizzazione dei dati tra i controller on-premises e le piattaforme cloud, e a tutte le interfacce amministrative. TLS 1.2 è accettabile come fallback dove 1.3 non è supportato, ma TLS 1.0 e 1.1 devono essere disabilitati — un requisito imposto da PCI DSS 4.0 da marzo 2024.

I dati a riposo — sia in una piattaforma di analisi cloud che in un database on-premises — devono utilizzare la crittografia AES-256. Questo si applica all'intero archivio dati, non solo ai campi sensibili. La crittografia a livello di colonna per i campi ad alta sensibilità (email, telefono) fornisce un ulteriore livello di protezione contro SQL injection e minacce interne.

Livello 2: Controllo Accessi e Autenticazione

IEEE 802.1X è lo standard di controllo degli accessi di rete basato su porta che supporta l'autenticazione WiFi aziendale. In un contesto di guest WiFi, 802.1X è tipicamente implementato in congiunzione con un server RADIUS (Remote Authentication Dial-In User Service) per autenticare gli utenti prima di concedere l'accesso alla rete. Il framework EAP (Extensible Authentication Protocol) all'interno di 802.1X supporta molteplici metodi di autenticazione: EAP-TLS (basato su certificato, massima sicurezza), EAP-TTLS e PEAP sono i più comuni nelle implementazioni aziendali.

Per le reti ospiti dove la distribuzione dei certificati è impraticabile, il captive portal modello rimane standard. Tuttavia, il captive portal deve essere trattato come un confine di sicurezza, non semplicemente come un punto di contatto di marketing. I requisiti chiave includono l'applicazione di HTTPS sulla splash page (intestazioni HTTP Strict Transport Security), la protezione CSRF sulle sottomissioni di moduli, la limitazione della frequenza sui tentativi di autenticazione e la scadenza del token di sessione allineata alla sessione di rete dell'ospite.

Il Controllo degli Accessi Basato sui Ruoli (RBAC) deve governare l'accesso amministrativo alla piattaforma di gestione WiFi. Si applica il principio del privilegio minimo: il personale della sede non dovrebbe avere accesso alle esportazioni di dati grezzi; solo i responsabili del trattamento dei dati designati dovrebbero essere in grado di avviare operazioni di dati in blocco. Tutte le azioni amministrative devono essere registrate con tracce di audit immutabili.

Livello 3: Segmentazione della Rete

Il traffico degli ospiti deve essere isolato dalle reti interne utilizzando VLANs (Virtual Local Area Networks). Questo è un controllo fondamentale che limita il movimento laterale in caso di compromissione. Un'architettura di segmentazione ben progettata per una sede multiuso implementa tipicamente un minimo di quattro VLAN:

- VLAN 10 — Guest WiFi: Solo accesso a Internet, nessun routing interno, filtro DNS abilitato

- VLAN 20 — Corporate/Staff: Accesso ai sistemi interni, stack di sicurezza completo

- VLAN 30 — IoT/OT: Gestione edifici, CCTV, controllo accessi — isolato sia dagli ospiti che dalla rete aziendale

- VLAN 40 — Management: Gestione dell'infrastruttura di rete, strettamente controllato l'accesso

Le regole del firewall devono negare esplicitamente qualsiasi routing tra la VLAN 10 e le VLAN 20, 30 e 40. Il filtraggio in uscita sulla VLAN ospite dovrebbe bloccare gli intervalli di indirizzi RFC 1918 per impedire ai dispositivi degli ospiti di sondare le sottoreti interne. DNS-over-HTTPS (DoH) o DNS-over-TLS (DoT) sulla VLAN ospite previene l'esfiltrazione di dati basata su DNS e fornisce capacità di filtraggio dei contenuti.

Livello 4: Consenso e Governance dei Dati

Il captive portal è il punto in cui l'architettura tecnica incontra l'obbligo legale. Ai sensi dell'Articolo 7 del GDPR, il consenso deve essere liberamente dato, specifico, informato e inequivocabile. Le caselle pre-spuntate sono proibite. Raggruppare l'accesso WiFi con il consenso al marketing è un'area grigia che l'ICO ha esaminato — la posizione più sicura è separare i due, offrendo l'accesso WiFi come servizio primario e le comunicazioni di marketing come un'opzione di opt-in chiara e distinta.

La piattaforma WiFi Analytics di Purple fornisce un livello di gestione del consenso che registra il timestamp preciso, l'indirizzo IP e la versione dei termini e delle condizioni accettati da ciascun utente. Questo record di consenso è di per sé un asset di dati che deve essere conservato per la durata di qualsiasi potenziale contenzioso legale — tipicamente sei anni secondo i periodi di prescrizione del Regno Unito.

La minimizzazione dei dati (GDPR Articolo 5(1)(c)) richiede di raccogliere solo i dati necessari per lo scopo dichiarato. Se lo scopo dichiarato è la gestione dell'accesso alla rete, non è necessaria una data di nascita. Se lo scopo dichiarato include il marketing personalizzato, è necessario un consenso esplicito per quello scopo specifico, e i dati raccolti devono essere proporzionati ad esso. Fare riferimento alla guida Come raccogliere dati di prima parte tramite WiFi per una ripartizione dettagliata dei framework di raccolta leciti.

Guida all'Implementazione

Fase 1: Valutazione dell'Infrastruttura (Settimane 1–2)

Iniziare con un audit completo del parco access point esistente. Documentare la versione del firmware, il livello di supporto WPA e la capacità VLAN di ogni dispositivo. Identificare eventuali access point che eseguono WPA2-TKIP o che operano senza supporto VLAN — queste sono priorità di remediation immediate. Contemporaneamente, rivedere la topologia di rete per confermare che il traffico degli ospiti e quello aziendale sia fisicamente o logicamente separato a livello di switching, non solo a livello di controller.

Fase 2: Potenziamento della Crittografia (Settimane 2–4)

Implementare WPA3-Personal (SAE) su tutti gli SSID guest dove l'hardware lo supporta. Per ambienti misti, abilitare la modalità di transizione WPA3 per mantenere la compatibilità con i client WPA2 durante la finestra di migrazione. Aggiornare le configurazioni TLS su tutti i servizi web-facing per imporre TLS 1.3 come preferito, con TLS 1.2 come fallback. Disabilitare TLS 1.0, 1.1 e tutte le suite di cifratura RC4. Convalidare le configurazioni utilizzando strumenti come SSL Labs o testssl.sh.

Fase 3: Implementazione del Controllo Accessi (Settimane 3–6)

Implementare o convalidare l'infrastruttura RADIUS. Per le reti gestite in cloud, la maggior parte dei controller aziendali (Cisco Meraki, Aruba Central, Juniper Mist) fornisce servizi proxy RADIUS integrati. Configurare 802.1X sugli SSID del personale e di gestione. Per l'SSID guest, configurare il captive portal con imposizione HTTPS, timeout di sessione e limitazione della velocità. Integrare il captive portal con la piattaforma di analisi — la piattaforma Guest WiFi di Purple fornisce integrazioni pre-costruite con i principali fornitori di controller, eliminando il sovraccarico di sviluppo personalizzato.

Fase 4: Validazione della Segmentazione VLAN (Settimane 4–6)

Convalidare l'isolamento VLAN utilizzando strumenti di penetration testing. Da un dispositivo VLAN guest, confermare che non è possibile raggiungere alcun indirizzo RFC 1918 al di fuori della sottorete guest. Convalidare che le query DNS si risolvano correttamente e che DoH o DoT siano imposti. Testare le regole del firewall tentando di avviare connessioni dalla VLAN 10 alla VLAN 20 — tutti questi tentativi dovrebbero essere registrati e bloccati.

Fase 5: Flusso di Consenso e Governance dei Dati (Settimane 5–8)

Rivedere il flusso di consenso del captive portal rispetto alle linee guida sul consenso dell'ICO. Assicurarsi che l'informativa sulla privacy sia accessibile, in linguaggio semplice e controllata per versione. Implementare politiche di conservazione dei dati nella piattaforma di analisi — la piattaforma di Purple supporta periodi di conservazione configurabili con anonimizzazione automatica alla scadenza. Nominare o confermare il proprio Responsabile della Protezione dei Dati (DPO) se l'organizzazione soddisfa la soglia GDPR, e registrare le attività di trattamento nel proprio Registro delle Attività di Trattamento (ROPA).

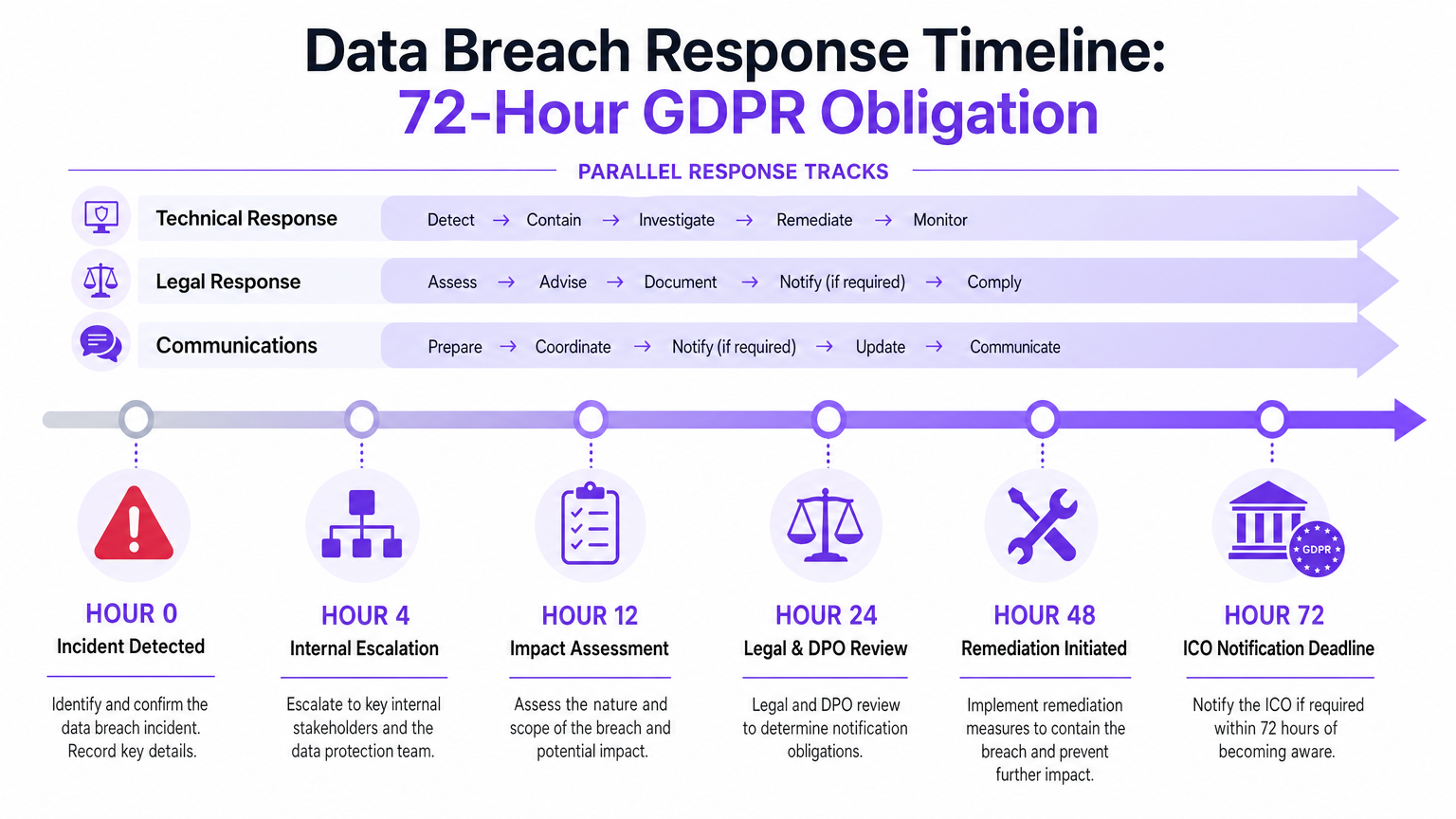

Fase 6: Pianificazione della Risposta agli Incidenti (Settimane 7–10)

Documentare la procedura di risposta alle violazioni. Assegnare i ruoli: chi rileva, chi contiene, chi notifica. Testare la procedura con un'esercitazione da tavolo. Assicurarsi che il proprio DPO abbia accesso diretto ai log di audit della piattaforma di analisi e possa esportare un rapporto completo di accesso ai dati dell'interessato entro il termine di 30 giorni del GDPR.

Migliori Pratiche

Standard di Crittografia: Implementare WPA3-SAE su tutti gli SSID guest. Imporre TLS 1.3 per tutti i dati in transito. Utilizzare AES-256 per tutti i dati a riposo. Questi non sono obiettivi ambiziosi — sono la base attesa da regolatori e auditor nel 2025.

Approccio Zero-Trust sulle Reti Ospiti: Trattare ogni dispositivo ospite come non attendibile, indipendentemente dallo stato di autenticazione. Applicare il filtraggio DNS, la limitazione della larghezza di banda e i controlli in uscita come standard. Non concedere ai dispositivi ospiti alcuna fiducia implicita basata sulla posizione di rete.

Due Diligence del Fornitore: Qualsiasi piattaforma di terze parti che elabora dati degli ospiti per vostro conto è un Responsabile del Trattamento dei Dati eer GDPR. È necessario disporre di un Accordo sul Trattamento dei Dati (DPA). Verificare la certificazione ISO 27001, condurre questionari di sicurezza annuali e rivedere gli elenchi dei sub-incaricati del trattamento. Purple mantiene la certificazione ISO 27001 e fornisce un DPA standard come parte del suo contratto aziendale.

Minimizzazione e Conservazione dei Dati: Raccogliere solo ciò che è necessario. Impostare limiti di conservazione automatizzati — 90 giorni per i log di sessione grezzi, 24 mesi per gli analytics aggregati, indefiniti per i registri di consenso. Anonimizzare piuttosto che eliminare laddove il valore degli analytics sia mantenuto.

Test di Penetrazione Regolari: Commissionare test di penetrazione annuali del proprio ambiente guest WiFi a un fornitore accreditato CREST. Includere test di breakout VLAN, tentativi di bypass del captive portal e test di sicurezza API delle integrazioni della piattaforma di analytics.

Formazione del Personale: I controlli tecnici più sofisticati possono essere compromessi da un membro del personale che collega un dispositivo non gestito a una porta switch aziendale. La formazione annuale sulla consapevolezza della sicurezza, con moduli specifici sulla gestione della rete guest, è un requisito PCI DSS e una best practice GDPR.

Esempi Pratici

Caso di Studio 1: Gruppo Alberghiero di 450 Camere — Revisione della Conformità GDPR

Un gruppo alberghiero del Regno Unito, che gestisce 12 proprietà, ha identificato lacune significative durante un audit pre-ICO: il guest WiFi utilizzava WPA2-TKIP, il captive portal non disponeva di registri di consenso con controllo di versione e le VLAN guest e POS si trovavano sullo stesso segmento Layer 2 in tre proprietà. Il programma di remediation, completato in 14 settimane, ha incluso aggiornamenti del firmware degli access point per abilitare la modalità di transizione WPA3, l'implementazione della piattaforma Guest WiFi di Purple per sostituire una soluzione captive portal legacy e una completa ri-architettura VLAN in tutte le 12 proprietà. Dopo l'implementazione, il gruppo ha raggiunto un tasso di acquisizione del consenso del 94% (rispetto al 61% precedente), ha ridotto il proprio punteggio di rischio di violazione dei dati del 67% nella valutazione dell'assicurazione informatica e ha superato l'audit ICO senza requisiti di remediation. La sfida specifica del settore Hospitality — elevato turnover degli ospiti, diversi tipi di dispositivi e requisiti di integrazione POS — rende questo un modello di implementazione rappresentativo.

Caso di Studio 2: Catena di Negozi Nazionale — Allineamento PCI DSS 4.0

Una catena di negozi con 200 punti vendita ha affrontato i requisiti di conformità PCI DSS 4.0 che imponevano un minimo di TLS 1.2 su tutte le reti adiacenti all'ambiente di dati dei titolari di carta (CDE). Il loro guest WiFi, sebbene tecnicamente separato dal CDE, condivideva l'infrastruttura fisica con i sistemi POS in 40 negozi. La remediation ha comportato l'implementazione di hardware guest WiFi dedicato nei 40 negozi interessati, l'implementazione di una rigorosa isolamento VLAN con ACL del firewall validate da un QSA e la migrazione del captive portal alla piattaforma di Purple con gestione dei dati allineata a PCI DSS. L'implementazione Retail ha ridotto l'ambito PCI DSS in quelle 40 sedi e ha eliminato un rilievo che era apparso in tre rapporti QSA annuali consecutivi. Il progetto ha fornito un ROI misurabile: riduzione del premio dell'assicurazione informatica di £180.000 all'anno a fronte di un costo del progetto di £240.000, raggiungendo il ritorno sull'investimento in 16 mesi.

Risoluzione dei Problemi e Mitigazione del Rischio

Fuga VLAN: La modalità di guasto più comune nelle implementazioni guest WiFi è la errata configurazione VLAN a livello di switching. I sintomi includono la capacità dei dispositivi guest di effettuare ping a host interni o di accedere a interfacce web interne. Diagnosi: eseguire una scansione di rete da un dispositivo VLAN guest e verificare la presenza di risposte RFC 1918 al di fuori della sottorete guest. Remediation: rivedere le configurazioni delle porte trunk su tutti gli switch nel percorso dall'access point al firewall e convalidare le ACL sul firewall.

Bypass del Captive Portal: Gli utenti esperti possono bypassare i captive portal utilizzando il tunnelling DNS o connettendosi a un resolver DNS aperto noto prima che si attivi il reindirizzamento del portale. Mitigare bloccando tutto il traffico DNS in uscita (porta 53 UDP/TCP) dalla VLAN guest, eccetto verso il resolver designato, e implementando il rilevamento del captive portal basato su DNS (RFC 8910).

Randomizzazione MAC e Lacune negli Analytics: I dispositivi iOS e Android ora randomizzano gli indirizzi MAC per SSID, interrompendo la continuità della sessione per gli utenti non autenticati. La risposta corretta non è tentare la de-randomizzazione MAC (che è tecnicamente difficile e legalmente discutibile) ma progettare il proprio captive portal per incentivare l'accesso autenticato. Le sessioni autenticate forniscono un'identità persistente che sopravvive ai cambiamenti MAC.

Perdita dei Registri di Consenso: Se la tua piattaforma captive portal non mantiene registri di consenso immutabili, non hai alcuna difesa contro una richiesta di accesso da parte dell'interessato o un'indagine normativa. Assicurati che la tua piattaforma esporti i registri di consenso in un formato che possa essere conservato indipendentemente dalla piattaforma stessa — la piattaforma di Purple fornisce l'esportazione JSON e CSV di tutti i registri di consenso con timestamp crittografici.

Notifica di Violazione del Fornitore: Il tuo Accordo sul Trattamento dei Dati deve specificare l'obbligo del fornitore di notificarti una violazione entro 24 ore dalla scoperta — dandoti tempo sufficiente per rispettare la tua scadenza di notifica ICO di 72 ore. Se il tuo attuale DPA non contiene questa clausola, richiede una rinegoziazione immediata.

ROI e Impatto sul Business

Il business case per investire nella sicurezza dei dati del guest WiFi si basa su due assi: mitigazione del rischio e abilitazione dei ricavi.

Sul fronte del rischio, le multe GDPR possono raggiungere il 4% del fatturato annuo globale o £17,5 milioni, a seconda di quale sia il valore maggiore. Per un gruppo alberghiero di medie dimensioni con un fatturato di £50 milioni, tale tetto è di £2 milioni. I premi delle assicurazioni informatiche per le organizzazioni con controlli di sicurezza dimostrabili — WPA3, 802.1X, fornitori certificati ISO 27001 — sono tipicamente inferiori del 20–35% rispetto a quelli senza. Il costo medio di una violazione dei dati nel Regno Unito nel 2024 è stato di £3,4 milioni, includendo indagine, remediation, risposta normativa e danno reputazionale.

Sul fronte deilato entrate, una piattaforma WiFi per ospiti sicura e ben progettata è un motore di dati di prima parte. Le strutture che utilizzano la piattaforma WiFi Analytics di Purple riportano tassi medi di acquisizione del consenso dell'85-92%, generando database di marketing con contatti opt-in che generano entrate misurabili attraverso campagne mirate. Un hotel di 500 camere che acquisisce 300 nuovi contatti opt-in al giorno costruisce un database di 100.000 contatti verificati in meno di un anno — un asset di marketing con un valore a vita conservativo da £500.000 a £1 milione.

L'investimento in sicurezza non è un centro di costo. È la base che rende l'asset di dati legittimo, difendibile e commercialmente sfruttabile. Le organizzazioni nei settori Sanità , Trasporti e negli ambienti del settore pubblico affrontano un ulteriore controllo normativo — il caso di investimento è ancora più forte laddove le normative specifiche del settore (NIS2, DSPT, CAF) si sovrappongono agli obblighi GDPR.

Per un ulteriore contesto su come il guest WiFi si integra con architetture più ampie di IoT e location intelligence, consulta la Architettura dell'Internet delle Cose: Una Guida Completa e la Guida ai Sistemi di Posizionamento Indoor: UWB, BLE e WiFi .

Termini chiave e definizioni

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security standard, ratified in 2018, that replaces WPA2. WPA3-Personal uses Simultaneous Authentication of Equals (SAE) to eliminate offline dictionary attacks. WPA3-Enterprise adds 192-bit minimum security mode. Mandatory for Wi-Fi 6 (802.11ax) certification.

IT teams encounter this when specifying access point procurement or auditing existing deployments. Any access point that cannot support WPA3 should be flagged for replacement in the next hardware refresh cycle.

IEEE 802.1X

A port-based network access control standard that requires devices to authenticate before being granted network access. Works in conjunction with a RADIUS server and the EAP (Extensible Authentication Protocol) framework. Prevents unauthorised devices from connecting to the network.

Relevant for staff and management SSIDs where certificate-based or credential-based authentication is required. On guest networks, typically replaced by captive portal authentication, but 802.1X principles inform the overall access control architecture.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WiFi deployments, the RADIUS server validates credentials presented via 802.1X and returns access policies to the network controller.

IT teams deploy RADIUS servers (Microsoft NPS, FreeRADIUS, Cisco ISE) as the backend for 802.1X authentication. Cloud-managed network platforms often include hosted RADIUS services, reducing on-premises infrastructure requirements.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switching infrastructure. VLANs allow multiple isolated networks to share the same physical hardware while preventing traffic from crossing segment boundaries without explicit routing and firewall rules.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and IoT networks. VLAN misconfiguration is the most common cause of guest-to-corporate network leakage in venue deployments.

TLS 1.3 (Transport Layer Security 1.3)

The current version of the cryptographic protocol that secures data in transit over networks. TLS 1.3 removes support for weak cipher suites, reduces handshake latency, and provides forward secrecy by default. TLS 1.0 and 1.1 are deprecated; TLS 1.2 is acceptable but TLS 1.3 is preferred.

Relevant for all web-facing services including captive portals, analytics dashboards, and API endpoints. PCI DSS 4.0 (effective March 2024) requires TLS 1.2 minimum on all systems in or adjacent to the cardholder data environment.

AES-256 (Advanced Encryption Standard, 256-bit)

A symmetric encryption algorithm with a 256-bit key length, considered computationally infeasible to brute-force with current and near-future technology. The standard for encrypting data at rest in enterprise systems.

IT teams should verify that their WiFi analytics platform and any associated databases use AES-256 for data at rest. This is a standard requirement in ISO 27001 implementations and is specified in most enterprise security policies.

Captive Portal

A web page presented to users when they connect to a guest WiFi network, before full internet access is granted. Used to collect authentication credentials, display terms and conditions, gather consent for data processing, and redirect users to branded content.

The captive portal is both a security control and a compliance mechanism. It must enforce HTTPS, implement CSRF protection, version-control its terms and conditions, and record consent with timestamps. It is also the primary data collection touchpoint for guest WiFi analytics platforms.

Data Processing Agreement (DPA)

A legally binding contract required under GDPR Article 28 between a Data Controller (the venue operator) and a Data Processor (the WiFi platform vendor). It specifies the scope of processing, security obligations, breach notification timelines, sub-processor restrictions, and data deletion requirements.

Mandatory for any third-party vendor that processes personal data on your behalf. Absence of a DPA is itself a GDPR violation. IT teams should ensure a signed DPA is in place before any guest data flows to a third-party platform.

SAE (Simultaneous Authentication of Equals)

The handshake protocol used in WPA3-Personal, replacing the Pre-Shared Key (PSK) handshake of WPA2. SAE is resistant to offline dictionary attacks because it does not expose a capturable handshake that can be brute-forced after the fact.

IT teams should understand SAE as the core security improvement of WPA3 over WPA2. When evaluating access point hardware, SAE support is the key capability to verify for WPA3 compliance.

GDPR Article 7 Consent

The legal standard for valid consent under the General Data Protection Regulation. Consent must be freely given, specific, informed, and unambiguous. It must be as easy to withdraw as to give. Pre-ticked boxes and bundled consent are prohibited.

Directly applicable to guest WiFi captive portals where personal data is collected. The ICO has issued guidance specifically on WiFi consent, and venues must ensure their captive portal design meets the Article 7 standard.

Casi di studio

A 450-room hotel group operating 12 UK properties is preparing for an ICO audit. Their current guest WiFi runs WPA2-TKIP, the captive portal has no version-controlled consent records, and at three properties the guest and POS VLANs share the same Layer 2 segment. What is the remediation priority order and what outcomes should they target?

Priority 1 (immediate, Week 1): Disable TKIP on all access points and enforce WPA2-AES as the minimum. This eliminates the most critical encryption vulnerability without requiring hardware replacement. Priority 2 (Week 1–2): Physically or logically separate guest and POS VLANs at the three affected properties. This is a PCI DSS requirement and limits breach blast radius. Configure explicit deny ACLs at the firewall between VLAN segments. Priority 3 (Weeks 2–6): Deploy a compliant captive portal platform (such as Purple) that provides version-controlled consent records with cryptographic timestamps. Migrate all 12 properties to a unified consent management system. Priority 4 (Weeks 4–8): Upgrade access points that support WPA3 to WPA3 Transition Mode. Commission a penetration test to validate VLAN isolation. Target outcomes: 90%+ consent capture rate, zero VLAN leakage findings in pen test, full consent record audit trail available for ICO review.

A 200-store retail chain is preparing for PCI DSS 4.0 assessment. At 40 stores, guest WiFi shares physical switching infrastructure with POS systems. The QSA has flagged this as a scope expansion risk. What is the correct architectural response?

The correct response is network segmentation that removes guest WiFi from PCI DSS scope entirely. Deploy dedicated access points for guest WiFi at the 40 affected stores, connected to a separate switch or switch port group with no trunk connectivity to the POS VLAN. Configure firewall ACLs to explicitly deny any routing between the guest VLAN (e.g., 10.10.10.0/24) and the CDE VLAN (e.g., 10.20.20.0/24). Validate isolation with a network scan from a guest device — no CDE hosts should be reachable. Document the segmentation architecture in a network diagram and present it to the QSA as evidence of scope reduction. Additionally, migrate the captive portal to a PCI DSS-aligned platform that does not process cardholder data and maintains its own security certification.

A conference centre operator discovers that a third-party WiFi vendor they have been using for three years does not have a Data Processing Agreement in place and cannot demonstrate ISO 27001 certification. A data subject access request has just been received. What are the immediate obligations and remediation steps?

Immediate obligations: (1) Respond to the DSAR within 30 days — this is a legal obligation regardless of the vendor situation. Request a full data export from the vendor covering all data held on the requesting individual. (2) Assess whether the absence of a DPA constitutes a reportable breach — if personal data has been processed without a lawful basis or adequate safeguards, this may require ICO notification within 72 hours. (3) Engage legal counsel to assess liability exposure. Remediation steps: (1) Issue a DPA to the vendor immediately and require execution within 5 business days. (2) Request the vendor's security certifications and conduct an emergency security questionnaire. (3) If the vendor cannot demonstrate adequate security measures, initiate a procurement process for a compliant replacement platform. (4) Document all remediation steps for the ICO record. (5) Appoint a DPO if not already in place and update the ROPA to reflect the corrected processing basis.

Analisi degli scenari

Q1. Your organisation operates a 300-seat conference centre. A security consultant has flagged that your guest WiFi captive portal is served over HTTP, not HTTPS. The venue manager argues that 'it's just a login page, not a payment page.' How do you respond, and what is the remediation?

💡 Suggerimento:Consider what data is transmitted at the captive portal and what regulatory obligations apply, independent of whether payment data is involved.

Mostra l'approccio consigliato

The venue manager's argument conflates PCI DSS scope (which is payment-specific) with GDPR obligations (which apply to all personal data). A captive portal served over HTTP transmits credentials, email addresses, and consent records in plaintext — any attacker on the same network segment can intercept this data via a passive sniff. This is a GDPR data security failure under Article 32, which requires 'appropriate technical measures' to protect personal data. Remediation: (1) Obtain and install a TLS certificate on the captive portal server — Let's Encrypt provides free certificates for public-facing services. (2) Configure HTTPS redirect for all HTTP requests to the portal. (3) Implement HSTS (HTTP Strict Transport Security) headers to prevent downgrade attacks. (4) Validate the configuration using SSL Labs. This is a low-cost, high-impact remediation that should be completed within 48 hours.

Q2. You are the IT Director of a retail chain preparing for a PCI DSS 4.0 assessment. Your QSA has indicated that your guest WiFi network, which shares switching infrastructure with your POS systems at 60 stores, will expand your PCI DSS scope unless you can demonstrate adequate segmentation. What evidence do you need to produce, and what is the minimum viable architecture?

💡 Suggerimento:PCI DSS scope is determined by network connectivity, not just logical configuration. The QSA needs to verify that a compromise of the guest network cannot reach the CDE.

Mostra l'approccio consigliato

The minimum viable architecture requires: (1) Dedicated VLANs for guest WiFi (e.g., VLAN 10) and POS/CDE (e.g., VLAN 20) with no trunk connectivity between them except through a firewall. (2) Firewall ACLs that explicitly deny all traffic from VLAN 10 to VLAN 20, with logging enabled. (3) Validation via network scan from a guest VLAN device — no CDE hosts should be reachable. Evidence to produce for the QSA: (a) Network topology diagram showing VLAN assignments and firewall placement, (b) Firewall ruleset showing explicit deny rules, (c) Network scan results from the guest VLAN confirming no CDE hosts are reachable, (d) Switch configuration showing VLAN assignments and trunk port configurations. If the shared switching infrastructure cannot support adequate VLAN isolation (e.g., unmanaged switches), physical separation with dedicated guest WiFi access points connected to a separate switch is required.

Q3. A data subject contacts your venue claiming they never consented to receive marketing emails, despite being on your guest WiFi marketing list. Your current captive portal platform cannot produce a consent record for this individual. What are your obligations, and how do you prevent this situation in future deployments?

💡 Suggerimento:Consider both the immediate DSAR obligation and the systemic platform capability gap this reveals.

Mostra l'approccio consigliato

Immediate obligations: (1) Acknowledge the DSAR within 5 working days and respond within 30 calendar days. (2) Cease marketing communications to this individual immediately — the burden of proof for consent lies with the controller, not the data subject. If you cannot produce a consent record, you must treat the processing as unlawful. (3) Assess whether the inability to produce consent records for any individual constitutes a systemic failure requiring ICO notification. (4) Remove the individual from all marketing lists and document the action. Systemic remediation: (1) Replace or upgrade the captive portal platform with one that provides immutable, timestamped, version-controlled consent records — Purple's platform provides this as a standard capability. (2) Conduct a retrospective audit of your marketing database to identify any contacts for whom consent records cannot be produced, and remove them. (3) Update your ROPA to reflect the corrected consent basis. (4) Implement a consent record export test as part of your quarterly compliance review. The inability to produce consent records is one of the most common ICO enforcement triggers and is entirely preventable with the right platform.