Come la randomizzazione dell'indirizzo MAC influisce sulla Guest WiFi Analytics

Questa guida fornisce un'analisi tecnica approfondita su come la randomizzazione dell'indirizzo MAC influisce sulla Guest WiFi Analytics. Offre strategie pratiche per i responsabili IT e gli architetti di rete per ripristinare la visibilità, garantire metriche accurate e mantenere la conformità in implementazioni su larga scala. Trattando le meccaniche della randomizzazione per-network ed effimera, l'architettura di risoluzione dell'identità e gli scenari di implementazione reali, questa è la risorsa definitiva per qualsiasi organizzazione che si affida a dati spaziali derivati dal WiFi.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Le Meccaniche della Randomizzazione MAC

- L'Impatto sulla WiFi Analytics

- Guida all'Implementazione

- Ripristinare la Visibilità: L'Architettura Centrata sull'Identità

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Fallimento Comuni

- Strategie di Mitigazione

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi, l'adozione diffusa della randomizzazione dell'indirizzo MAC su iOS, Android e Windows ha fondamentalmente interrotto le tradizionali analisi della Guest WiFi. Quello che un tempo era un identificatore hardware affidabile e persistente è diventato un punto dati effimero, rendendo obsoleti i modelli di analisi legacy. Questa guida di riferimento tecnica esplora le meccaniche della randomizzazione MAC, il suo impatto diretto su metriche come il numero di visitatori unici, il tempo di permanenza e i tassi di ritorno, e i cambiamenti architetturali necessari per ripristinare l'integrità dei dati. Passando dal tracciamento basato sull'hardware a modelli di risoluzione basati sull'identità, le organizzazioni nei settori Retail , Hospitality , Healthcare e Transport possono mantenere analisi accurate rispettando la privacy degli utenti e i quadri normativi come GDPR e PCI DSS.

Approfondimento Tecnico

Le Meccaniche della Randomizzazione MAC

Storicamente, l'indirizzo Media Access Control (MAC) fungeva da identificatore globale unico e persistente assegnato a un controller di interfaccia di rete (NIC). In un ambiente pre-randomizzazione, un dispositivo che trasmetteva richieste di sonda per scoprire le reti disponibili avrebbe trasmesso il suo indirizzo MAC permanente, "inciso" nell'hardware. Ciò consentiva all'infrastruttura di rete di tracciare la presenza, il movimento e le visite di ritorno di un dispositivo anche se l'utente non si era mai autenticato alla rete.

A partire da iOS 14 e Android 10, i sistemi operativi mobili hanno introdotto la randomizzazione dell'indirizzo MAC per impostazione predefinita. Invece di trasmettere il MAC hardware, il dispositivo genera un indirizzo MAC randomizzato, amministrato localmente. L'implementazione varia leggermente tra i fornitori, ma generalmente segue due modelli principali:

- Randomizzazione per Rete: Il dispositivo genera un indirizzo MAC unico per ogni Service Set Identifier (SSID) distinto a cui si connette. Questo MAC rimane coerente per quello specifico SSID, consentendo al dispositivo di riconnettersi senza interruzioni.

- Randomizzazione Quotidiana o Effimera: Alcune implementazioni ruotano l'indirizzo MAC randomizzato periodicamente (ad esempio, ogni 24 ore) o ad ogni tentativo di connessione, oscurando ulteriormente l'identità del dispositivo nel tempo.

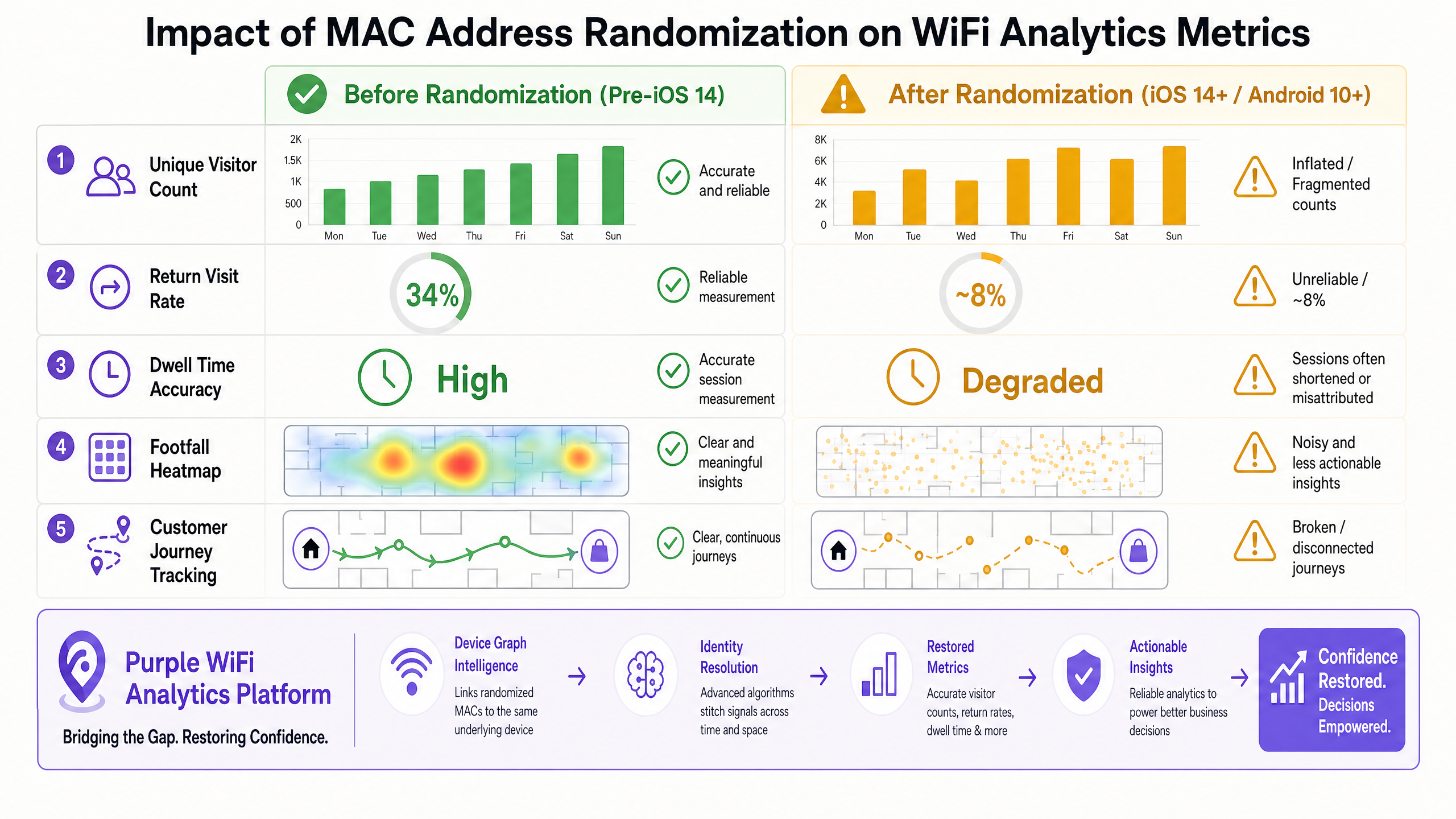

L'Impatto sulla WiFi Analytics

Quando le piattaforme di analisi legacy incontrano indirizzi MAC randomizzati, l'integrità dei dati si degrada rapidamente. L'affidamento su un identificatore persistente porta a significative distorsioni nelle metriche chiave:

- Conteggio Visitatori Unici: Poiché un singolo dispositivo fisico può presentare più indirizzi MAC nel tempo (o attraverso diversi SSID all'interno di una sede), i sistemi legacy lo conteranno come più visitatori unici. Ciò porta a metriche di affluenza artificialmente gonfiate.

- Tassi di Ritorno: Se un dispositivo ruota il suo indirizzo MAC tra le visite, la piattaforma di analisi non può collegare la sessione corrente a una sessione storica. L'utente viene trattato come un nuovo visitatore, causando un crollo dei tassi di ritorno.

- Accuratezza del Tempo di Permanenza: In ambienti in cui un dispositivo potrebbe ruotare il suo MAC durante una sessione prolungata, una singola visita viene frammentata in più sessioni brevi, distorcendo le medie del tempo di permanenza verso il basso.

- Tracciamento del Percorso del Cliente: Il tracciamento del movimento di un utente all'interno di una grande sede (ad esempio, uno stadio o un complesso commerciale con più SSID) diventa disarticolato. Il percorso viene interrotto ogni volta che l'indirizzo MAC cambia.

Guida all'Implementazione

Ripristinare la Visibilità: L'Architettura Centrata sull'Identità

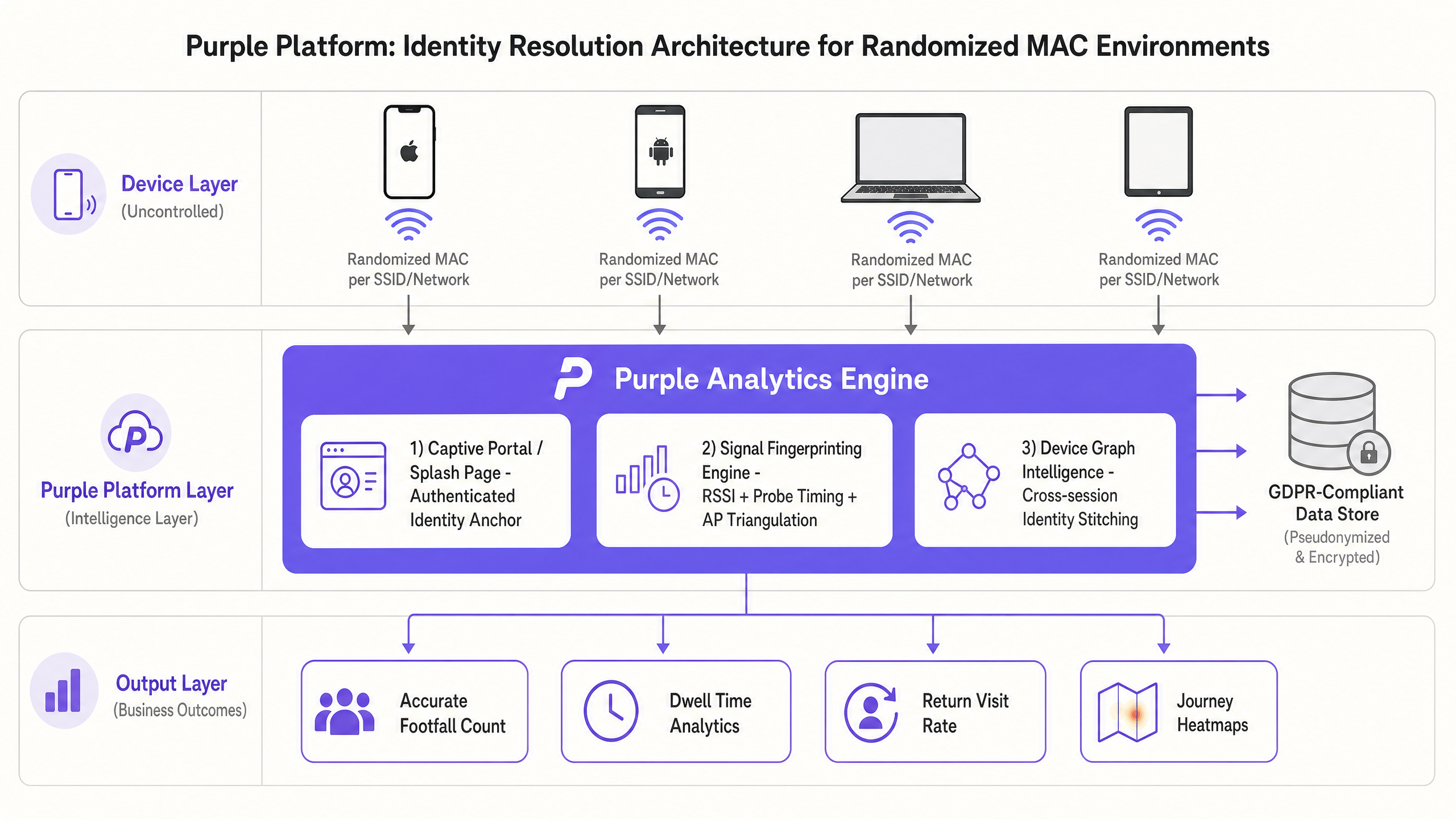

Per superare le limitazioni imposte dalla randomizzazione MAC, i team IT devono passare dal tracciamento basato sull'hardware a un'architettura centrata sull'identità. Ciò implica l'implementazione di un livello intelligente che risolve più identificatori effimeri riconducendoli a un unico profilo utente persistente. La piattaforma Guest WiFi deve evolvere in un motore completo di risoluzione dell'identità.

Fase 1: Stabilire l'Ancoraggio dell'Identità Autenticata

Il metodo più affidabile per stabilire l'identità è tramite un Captive Portal o una splash page. Quando un utente si autentica alla rete (tramite email, social login o SMS), il sistema crea un record di ancoraggio. Questo record collega l'indirizzo MAC corrente (randomizzato) a un'identità nota e persistente (ad esempio, un indirizzo email o un ID utente unico).

Questo approccio richiede una robusta piattaforma WiFi Analytics in grado di mantenere un grafo dinamico dei dispositivi. Quando l'utente torna e si autentica di nuovo (anche con un nuovo MAC randomizzato), il sistema aggiorna il grafo dei dispositivi, collegando il nuovo MAC al profilo utente esistente.

Fase 2: Implementare il Fingerprinting del Segnale (ove consentito)

In scenari in cui l'autenticazione non è richiesta o non è ancora avvenuta, le piattaforme avanzate utilizzano il fingerprinting del segnale. Ciò implica l'analisi delle caratteristiche secondarie delle trasmissioni radio del dispositivo, come:

- Modelli di Indicatore di Forza del Segnale Ricevuto (RSSI): Analizzare come la forza del segnale cambia mentre il dispositivo si muove all'interno della sede.

- Tempistica e Frequenza delle Richieste di Sonda: I dispositivi mostrano schemi distinti nella frequenza e nel momento in cui inviano richieste di sonda.

- Triangolazione degli Access Point: Utilizzare più AP per individuare la posizione del dispositivo e tracciarne il movimento.

Combinando questi segnali, il motore di analisi può creare un modello probabilistico per unire sessioni frammentate, sebbene questo metodo sia meno deterministico dell'autenticazione esplicita.

Fase 3: Integrare con i Dati dell'Ecosistema

Per arricchire ulteriormente il grafo dell'identità, la piattaforma WiFi dovrebbe integrarsi con altri sistemi aziendalie sistemi. Ad esempio, collegare i dati di autenticazione WiFi con i database dei programmi fedeltà o i sistemi di punto vendita (POS) fornisce una visione olistica del percorso del cliente. Il ruolo di Purple come fornitore di identità per servizi come OpenRoaming sotto la licenza Connect facilita questa integrazione senza soluzione di continuità in diversi ambienti.

Migliori Pratiche

- Dare Priorità all'Autenticazione Esplicita: Progettare captive portals che offrano chiari scambi di valore (ad esempio, accesso gratuito ad alta velocità, sconti esclusivi) per incoraggiare gli utenti ad autenticarsi. Questo stabilisce l'ancoraggio di identità più forte possibile.

- Ottimizzare l'Esperienza del Captive Portal: Assicurarsi che il processo di autenticazione sia senza interruzioni. L'implementazione di tecnologie che consentono un accesso senza attriti, simili ai concetti discussi in How a wi fi assistant Enables Passwordless Access in 2026 , riduce i tassi di abbandono e aumenta la percentuale di utenti noti sulla rete.

- Sfruttare la Profilazione Progressiva: Invece di chiedere tutte le informazioni dell'utente in anticipo, raccogliere i dati in modo incrementale su più visite. Questo riduce l'attrito durante la connessione iniziale, costruendo al contempo un profilo completo nel tempo.

- Garantire la Conformità Normativa: Il passaggio al tracciamento basato sull'identità richiede la stretta aderenza alle normative sulla privacy come GDPR e CCPA. Assicurarsi che la piattaforma anonimizzi o pseudonimizzi i dati in modo appropriato e fornisca chiari meccanismi di opt-in/opt-out per gli utenti.

- Rivedere la Configurazione della Rete: Assicurarsi che l'infrastruttura wireless sia configurata per gestire il carico aumentato delle richieste di autenticazione e la gestione dinamica degli indirizzi MAC. Durante la pianificazione delle assegnazioni dei canali, essere consapevoli di DFS Channels: What They Are and When to Avoid Them (o per le implementazioni italiane, Canali DFS: Cosa sono e quando evitarli ) per mantenere la stabilità della rete e ottimizzare le prestazioni per la raccolta dei dati analitici.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Fallimento Comuni

- Eccessiva Dipendenza da Dati Non Autenticati: Continuare a basare le decisioni aziendali su dati di sondaggio grezzi e non autenticati in un ambiente MAC randomizzato porterà a conclusioni errate e risorse mal allocate.

- Silos di Identità Frammentati: Se la piattaforma di analisi WiFi non si integra con altri sistemi aziendali (ad esempio, CRM, app di fidelizzazione), l'organizzazione manterrà visioni frammentate del cliente, riducendo l'efficacia delle strategie di coinvolgimento personalizzate.

- Scarsa Progettazione del Captive Portal: Un processo di autenticazione macchinoso scoraggerà gli utenti dal connettersi, con conseguente basso tasso di adesione e una piccola dimensione del campione di utenti autenticati, il che diminuisce il valore dei dati analitici.

Strategie di Mitigazione

- Implementare un Device Graph: Implementare una piattaforma che utilizzi algoritmi avanzati per unire sessioni frammentate e risolvere le identità attraverso più indirizzi MAC.

- Monitorare i Tassi di Adesione: Monitorare attentamente la percentuale di visitatori che si autenticano alla rete rispetto al numero totale di dispositivi rilevati. Un basso tasso di adesione indica la necessità di ottimizzare l'esperienza del captive portal o la proposta di valore offerta all'utente.

- Verificare Regolarmente l'Integrità dei Dati: Confrontare periodicamente i dati di analisi WiFi con altre fonti di dati (ad esempio, contatori di affluenza, dati POS) per identificare le discrepanze e garantire l'accuratezza del motore di risoluzione delle identità.

ROI e Impatto sul Business

Il passaggio a un modello di analisi WiFi incentrato sull'identità richiede investimenti, ma il ritorno sull'investimento (ROI) è significativo per le organizzazioni che si affidano a dati spaziali accurati.

- Allocazione Accurata delle Risorse: Metriche affidabili sull'affluenza e sul tempo di permanenza consentono una precisa assegnazione del personale e delle risorse, ottimizzando l'efficienza operativa in ambienti come negozi al dettaglio e hub di trasporto.

- Coinvolgimento del Cliente Migliorato: Comprendendo il vero percorso del cliente e i tassi di ritorno, i team di marketing possono realizzare campagne mirate e personalizzate che promuovono la fedeltà e aumentano le entrate.

- Processo Decisionale Strategico: Dati ad alta fedeltà supportano iniziative strategiche, come l'ottimizzazione dei layout dei negozi, la valutazione dell'efficacia delle campagne di marketing e l'informazione delle decisioni immobiliari. Le iniziative volte a promuovere l'inclusione digitale, come evidenziato in Purple Appoints Iain Fox as VP Growth - Public Sector to Drive Digital Inclusion and Smart City Innovation , si basano fortemente su dati di utilizzo accurati per misurare l'impatto.

- Nuovi Flussi di Entrate: In ambienti come stadi e centri congressi, dati di localizzazione accurati abilitano servizi basati sulla posizione, come pubblicità mirata e marketing di prossimità, creando nuove opportunità di monetizzazione. Funzionalità come Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots migliorano ulteriormente la proposta di valore per l'utente, promuovendo un maggiore coinvolgimento e la raccolta di dati.

Definizioni chiave

Locally Administered MAC Address

A MAC address generated by the device's software rather than assigned by the hardware manufacturer. It is indicated by setting the second least significant bit of the first octet to 1 (e.g., x2:xx:xx:xx:xx:xx).

IT teams use this bit flag in raw packet captures or RADIUS logs to identify which devices on the network are using randomized addresses versus persistent hardware addresses. A high proportion of locally administered MACs in your logs is a diagnostic signal that randomization is active.

Device Graph

A dynamic database that maps multiple identifiers (e.g., various randomized MAC addresses, email addresses, loyalty IDs) to a single, persistent user profile.

This is the core technology required to restore analytics accuracy in a post-randomization environment, allowing platforms to stitch together fragmented sessions across multiple visits and MAC address rotations.

Probe Request

A management frame sent by a client device to actively discover available wireless networks in its vicinity. It contains the device's MAC address (which may be randomized).

Historically used for passive tracking of unauthenticated users. Now highly unreliable for long-term analytics due to randomization. Probe request data should be treated as a rough footfall indicator only, not a source of identity.

Identity Resolution

The process of analyzing various data points and signals to determine that multiple distinct identifiers actually belong to the same physical user or device.

The critical function performed by advanced analytics platforms to counteract the obfuscation caused by MAC randomization. It transforms fragmented, ephemeral data points into coherent, actionable user profiles.

Attach Rate

The percentage of total detected devices in a venue that successfully complete the authentication process and connect to the network.

A key operational metric for evaluating the effectiveness of a captive portal. A low attach rate means the analytics platform has a smaller sample size of reliable, authenticated data, directly impacting the statistical confidence of all downstream analytics.

Captive Portal

A web page that users are forced to view and interact with before access is granted to a public WiFi network, typically requiring a form of authentication or consent.

The primary mechanism for establishing an Identity Anchor by requiring users to provide credentials in exchange for network access. The design and value proposition of the captive portal directly determines the attach rate.

Signal Fingerprinting

A technique that uses secondary characteristics of a device's radio transmissions (like RSSI patterns, probe timing, and channel behavior) to probabilistically identify it, rather than relying solely on the MAC address.

Used as a supplementary tracking method when explicit authentication is not available. It is less reliable in high-density RF environments and should be treated as a probabilistic supplement to, not a replacement for, authenticated identity resolution.

Ephemeral Randomization

A more aggressive form of MAC randomization where the device rotates its MAC address periodically (e.g., daily) even when connected to the same SSID, rather than maintaining a consistent per-network MAC.

This completely breaks analytics platforms that rely on per-network MAC consistency. It forces the adoption of identity-centric architectures and is becoming more common as OS vendors increase privacy protections.

Esempi pratici

A large retail chain with 500 locations is experiencing a sudden, inexplicable 40% spike in reported unique visitors across all stores, while POS transaction volume remains flat. The IT Director suspects an issue with the WiFi analytics platform.

- Diagnosis: The IT team analyzes the raw MAC address logs and identifies a high volume of locally administered MAC addresses (indicated by the second least significant bit of the first octet being set to 1). This confirms the spike is due to mobile OS updates enabling MAC randomization, not an actual increase in foot traffic.

- Architecture Shift: The chain migrates from their legacy, hardware-centric analytics tool to Purple's identity-centric platform.

- Captive Portal Optimization: They redesign the splash page to offer a 10% discount code in exchange for email authentication.

- Identity Resolution: Purple's device graph engine begins linking the randomized MAC addresses to the authenticated email profiles.

- Result: Within 30 days, the unique visitor count normalizes, accurately reflecting true footfall. Return visit rates, which had dropped to near zero, are restored as the platform successfully identifies returning customers despite their changing MAC addresses.

A multi-building corporate campus needs to track employee and guest movement for space utilization analysis. However, devices are rotating MAC addresses as they roam between different SSIDs (e.g., Corp-WiFi and Guest-WiFi).

- Network Consolidation (Where Possible): The network architect reviews the SSID strategy and consolidates redundant networks to minimize the need for devices to switch SSIDs, reducing the frequency of MAC rotation.

- Unified Authentication: The campus implements a unified authentication framework (e.g., 802.1X for employees, a streamlined captive portal for guests) integrated with a central RADIUS server and the Purple analytics platform.

- Cross-SSID Stitching: The Purple platform is configured to ingest authentication logs from the RADIUS server. When a device authenticates to Corp-WiFi using an employee's credentials, and later authenticates to Guest-WiFi, the platform uses the shared identity credential to stitch the sessions together.

- Result: The facilities management team regains accurate visibility into space utilization across the entire campus, enabling data-driven decisions regarding real estate optimization.

Domande di esercitazione

Q1. Your marketing team reports that a new promotional campaign launched last week drove a 300% increase in unique footfall to your flagship store. However, the store manager reports that the venue felt unusually quiet, and sales data shows a 5% decline. What is the most likely technical explanation for this discrepancy, and what is your immediate diagnostic step?

Suggerimento: Consider what metric legacy analytics platforms use to count unique visitors and how modern mobile operating systems handle that identifier.

Visualizza risposta modello

The most likely explanation is that the legacy WiFi analytics platform is counting randomized MAC addresses as unique physical visitors. A recent OS update or a change in how devices behave in that specific RF environment has caused devices to rotate their MAC addresses more frequently. The platform sees multiple MACs from the same physical device and counts each as a separate unique person, leading to an artificially inflated footfall metric that does not correlate with actual physical presence or sales data. The immediate diagnostic step is to examine the raw MAC address logs and calculate the proportion of locally administered addresses (second least significant bit of the first octet set to 1). A high proportion confirms randomization is the cause. The solution is to transition to an identity-centric analytics model with a captive portal.

Q2. You are deploying a new guest WiFi network across a large hospital campus. The primary goal is to provide seamless connectivity for patients and visitors while gathering accurate data on dwell times in various waiting areas. You have a choice between an open network with no captive portal or a network requiring email authentication. Which approach do you recommend and why?

Suggerimento: Think about the Identity Anchor principle and how MAC randomization affects long-term tracking without explicit authentication. Also consider GDPR implications of each approach.

Visualizza risposta modello

The network requiring email authentication via a captive portal is strongly recommended. An open network relies entirely on passive probe requests and MAC addresses for tracking. Due to MAC randomization, devices will appear as new visitors every time their MAC changes, completely breaking dwell time analytics and making it impossible to track a patient's journey across different waiting areas over time. By requiring email authentication, you establish a persistent Identity Anchor. The analytics platform can then use a device graph to link the user's email to whatever randomized MAC they are currently using, ensuring accurate dwell time and journey tracking across the campus. From a GDPR perspective, the captive portal also provides a clear consent mechanism, which is legally required when collecting personal data. The open network approach, while seemingly less intrusive, actually creates a more complex compliance situation as it relies on probabilistic tracking without explicit consent.

Q3. A stadium IT director wants to track the movement of VIP guests to optimize staffing in premium lounges. They are currently using a system that relies on signal fingerprinting (RSSI patterns) because they want to avoid forcing VIPs to use a captive portal. The data is proving to be highly inaccurate. What is the architectural flaw in this approach, and what is the recommended solution that maintains a premium user experience?

Suggerimento: Consider the deterministic versus probabilistic nature of different tracking methods in a high-density, complex RF environment like a stadium.

Visualizza risposta modello

The architectural flaw is relying on probabilistic signal fingerprinting as the primary identification method in a complex, high-density RF environment like a stadium. Signal fingerprinting is imprecise; RSSI values fluctuate wildly due to physical obstructions (crowds, concrete, steel), device orientation, and competing RF sources. When combined with MAC randomization, the system cannot reliably stitch together fragmented sessions, producing inaccurate journey data. The director must implement a deterministic Identity Anchor. To maintain a premium, frictionless experience for VIPs, the recommended solution is to integrate the WiFi authentication with the VIP ticketing or access management app using a technology like Passpoint (Hotspot 2.0 / IEEE 802.11u). This allows the device to authenticate automatically and silently based on the VIP's profile credentials, providing accurate, deterministic tracking without requiring a manual captive portal login. This delivers the premium experience the director requires while restoring data integrity.