Come tracciare dispositivi unici su reti wireless aziendali

Questa guida fornisce una panoramica tecnica completa sul tracciamento di dispositivi unici attraverso le reti wireless aziendali. Affronta le sfide moderne come la randomizzazione dell'indirizzo MAC e descrive in dettaglio le strategie di implementazione per gli operatori di sedi e i team IT al fine di mantenere analisi accurate e l'identificazione degli utenti.

Ascolta questa guida

Visualizza trascrizione del podcast

- Sintesi Esecutiva

- Approfondimento Tecnico: L'Evoluzione del Tracciamento dei Dispositivi

- L'Approccio Tradizionale: Dipendenza dall'Indirizzo MAC

- Il Cambiamento di Paradigma: Randomizzazione dell'Indirizzo MAC

- Architettura Moderna: Tracciamento Centrato sull'Identità

- Guida all'Implementazione: Strategie di Deployment

- Fase 1: Configurazione dell'Infrastruttura di Rete

- Fase 2: Progettazione e Deployment del Captive Portal

- Fase 3: Integrazione della Piattaforma di Analisi

- Best Practice per Ambienti Enterprise

- 1. Prioritizzare l'Esperienza Utente rispetto alla Raccolta Dati

- 2. Sfruttare Passpoint per Luoghi ad Alta Densità

- 3. Garantire la Conformità Normativa

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto sul Business

Sintesi Esecutiva

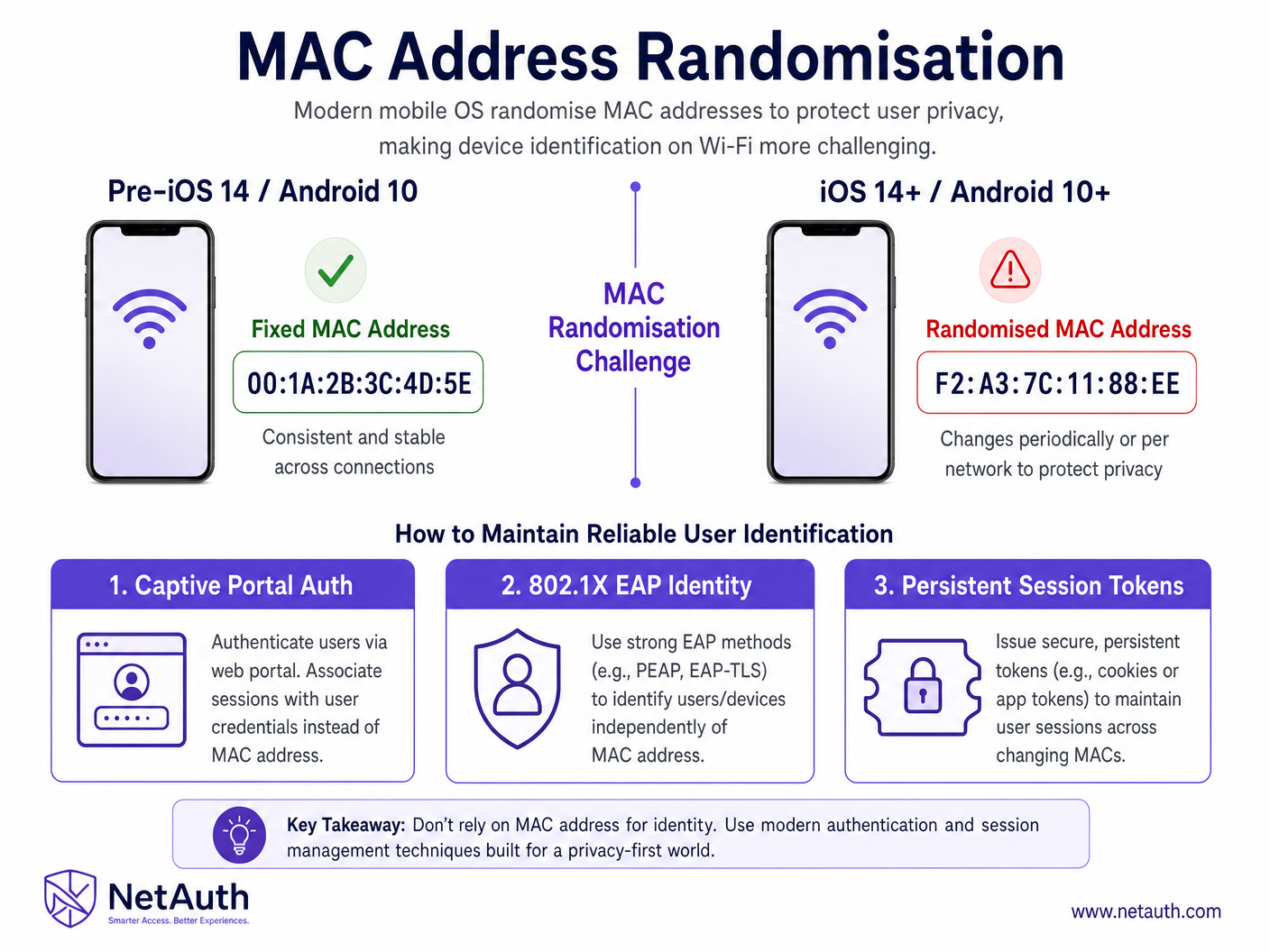

Per i leader IT aziendali e gli operatori di sedi, la capacità di tracciare accuratamente i dispositivi unici su una rete wireless è fondamentale sia per l'intelligence operativa che per il ROI di marketing. Tuttavia, il panorama è cambiato radicalmente. L'adozione diffusa della randomizzazione dell'indirizzo MAC da parte dei principali sistemi operativi mobili (iOS 14+, Android 10+) ha reso obsolete i metodi di tracciamento tradizionali, richiedendo un cambiamento strategico nel modo in cui identifichiamo e autentichiamo gli utenti.

Questa guida di riferimento tecnica delinea l'architettura moderna necessaria per tracciare in modo affidabile i dispositivi in ambienti aziendali, dagli ampi spazi commerciali agli stadi ad alta densità. Esploreremo i meccanismi tecnici dell'identificazione dei dispositivi, valuteremo l'impatto degli aggiornamenti del sistema operativo incentrati sulla privacy e forniremo strategie di implementazione attuabili. Passando dal tracciamento basato sull'hardware all'autenticazione basata sull'identità, sfruttando i captive portals, 802.1X e i token di sessione persistenti, le organizzazioni possono mantenere robusti WiFi Analytics garantendo al contempo la conformità con le rigorose normative sulla protezione dei dati.

Approfondimento Tecnico: L'Evoluzione del Tracciamento dei Dispositivi

L'Approccio Tradizionale: Dipendenza dall'Indirizzo MAC

Storicamente, le reti aziendali si basavano fortemente sull'indirizzo Media Access Control (MAC) — un identificatore unico, codificato nell'hardware, assegnato a ogni controller di interfaccia di rete (NIC). Quando un dispositivo cercava reti o si connetteva a un access point, l'infrastruttura di rete registrava questo indirizzo MAC. Questo forniva un identificatore persistente che le piattaforme di analisi utilizzavano per calcolare il tempo di permanenza, la frequenza delle visite e il movimento tra le sedi.

Il Cambiamento di Paradigma: Randomizzazione dell'Indirizzo MAC

Per migliorare la privacy degli utenti e prevenire il tracciamento passivo, Apple e Google hanno introdotto la randomizzazione dell'indirizzo MAC. Quando un dispositivo moderno cerca reti, trasmette un indirizzo MAC randomizzato e temporaneo. Ancora più criticamente, quando si connette a una rete, il dispositivo può utilizzare un diverso indirizzo MAC randomizzato per ogni SSID e, in alcune configurazioni, ruotare questo indirizzo periodicamente (ad esempio, ogni 24 ore).

Questo rompe fondamentalmente i modelli di analisi che si basano sull'indirizzo MAC come chiave primaria. Un singolo visitatore di ritorno potrebbe apparire come più dispositivi unici nel corso di una settimana, distorcendo gravemente metriche come l'affluenza e la fedeltà.

Architettura Moderna: Tracciamento Centrato sull'Identità

Per superare la randomizzazione dell'indirizzo MAC, l'industria si è spostata verso il tracciamento centrato sull'identità. Ciò implica lo spostamento dell'identificatore primario dal livello hardware (Layer 2) al livello applicativo (Layer 7).

1. Autenticazione tramite Captive Portal

La soluzione più diffusa nei luoghi pubblici è il Guest WiFi captive portal. Invece di tracciare il dispositivo, la rete autentica l'utente. Quando un utente si connette, viene reindirizzato a un portale dove si autentica tramite email, social login o SMS. La piattaforma di analisi (come Purple) associa quindi la sessione corrente (e il suo indirizzo MAC temporaneo) al profilo utente autenticato.

2. Token di Sessione Persistenti e Cookie

Una volta che un utente si autentica tramite il captive portal, il sistema rilascia un cookie persistente o un token di sessione sul browser del dispositivo. Quando l'utente torna nella sede, anche se il suo indirizzo MAC è cambiato, la rete può riautenticarlo silenziosamente tramite il token, collegando il nuovo indirizzo MAC al profilo utente esistente.

3. 802.1X EAP e Passpoint (Hotspot 2.0)

Per una connettività sicura e senza interruzioni, tecnologie come 802.1X e Passpoint (Hotspot 2.0) offrono una soluzione robusta. I dispositivi vengono forniti con un certificato o un profilo che li autentica automaticamente alla rete. L'identità è legata al certificato, bypassando completamente la necessità di tracciare l'indirizzo MAC. Questa è la base di iniziative moderne come OpenRoaming.

![]()

Guida all'Implementazione: Strategie di Deployment

Il deployment di un'architettura di tracciamento dei dispositivi resiliente richiede un'attenta coordinazione tra l'infrastruttura di rete e la piattaforma di analisi.

Fase 1: Configurazione dell'Infrastruttura di Rete

Assicurati che i tuoi Wireless LAN Controllers (WLC) o gli access point gestiti tramite cloud siano configurati per supportare metodi di autenticazione avanzati.

- Integrazione RADIUS: Configura l'infrastruttura per inoltrare i dati di accounting RADIUS alla tua piattaforma di analisi. Questi dati includono orari di inizio/fine sessione, utilizzo dei dati e l'attuale indirizzo MAC.

- Configurazione Walled Garden: Assicurati che i domini del captive portal e i server di autenticazione necessari (ad esempio, API di social login) siano consentiti nel walled garden di pre-autenticazione.

Fase 2: Progettazione e Deployment del Captive Portal

Il captive portal è il punto cruciale per l'acquisizione dell'identità.

- Onboarding Senza Attriti: Riduci al minimo i passaggi necessari per connettersi. How a wi fi assistant Enables Passwordless Access in 2026 sottolinea l'importanza di un'autenticazione senza interruzioni.

- Profilazione Progressiva: Non chiedere tutti i dati in anticipo. Raccogli le informazioni di contatto di base alla prima visita e richiedi dettagli aggiuntivi (ad esempio, dati demografici, preferenze) nelle visite successive.

Fase 3: Integrazione della Piattaforma di Analisi

Integra i dati di rete con una robusta piattaforma di analisi come Purple.

- Logica di Risoluzione dell'Identità: La piattaforma deve essere in grado di risolvere più indirizzi MAC a un singolo utente profilo basato su eventi di autenticazione e token di sessione.

- Sincronizzazione Data Lake: Assicurati che i dati analitici fluiscano senza interruzioni nel tuo CRM o data lake per applicazioni di business intelligence più ampie.

Best Practice per Ambienti Enterprise

1. Prioritizzare l'Esperienza Utente rispetto alla Raccolta Dati

Un processo di autenticazione macchinoso scoraggerà gli utenti, riducendo il tasso complessivo di acquisizione dati. Cerca un equilibrio. Come discusso in Come Migliorare la Soddisfazione degli Ospiti: Il Playbook Definitivo , un'esperienza WiFi senza interruzioni è una componente fondamentale della soddisfazione generale degli ospiti.

2. Sfruttare Passpoint per Luoghi ad Alta Densità

In ambienti come stadi o grandi centri congressi, i captive portal possono causare colli di bottiglia. Passpoint consente una connessione sicura e automatica, fornendo un'esperienza senza attriti e garantendo un'identificazione utente affidabile.

3. Garantire la Conformità Normativa

Il tracciamento dei dispositivi comporta intrinsecamente dati personali.

- GDPR / CCPA: Assicurati che il consenso esplicito sia ottenuto durante il processo di onboarding del captive portal. Fornisci meccanismi chiari affinché gli utenti possano rinunciare o richiedere la cancellazione dei dati.

- Minimizzazione dei Dati: Raccogli solo i dati che servono a uno scopo aziendale specifico.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

- Conteggi gonfiati di Visitatori Unici: Se la tua piattaforma di analisi non risolve correttamente gli indirizzi MAC randomizzati, le tue metriche sui visitatori unici saranno artificialmente elevate.

- Mitigazione: Assicurati che la tua logica di risoluzione dell'identità funzioni correttamente e che i token di sessione vengano distribuiti e letti con successo.

- Abbandono del Captive Portal: Alti tassi di abbandono al captive portal indicano attrito nel processo di onboarding.

- Mitigazione: Semplifica le opzioni di accesso, ottimizza il portale per i dispositivi mobili e rivedi la configurazione del walled garden per assicurarti che le risorse necessarie si carichino rapidamente.

- Tracciamento Incoerente tra le Sedi: Se un utente visita più sedi all'interno di una catena (ad esempio, un marchio Retail ), dovrebbe essere riconosciuto senza problemi.

- Mitigazione: Implementa un database di autenticazione centralizzato e assicurati una denominazione SSID e configurazioni di sicurezza coerenti in tutte le sedi.

ROI e Impatto sul Business

Il tracciamento accurato dei dispositivi non è solo una metrica IT; è un motore fondamentale del business.

- Attribuzione Marketing: Tracciando accuratamente gli utenti, i team di marketing possono attribuire le visite fisiche alle campagne digitali. Se un utente riceve un'offerta via email e successivamente si connette al WiFi della sede, la piattaforma può chiudere il ciclo di attribuzione.

- Efficienza Operativa: Comprendere i tempi di permanenza e i modelli di traffico pedonale consente agli operatori delle sedi di ottimizzare il personale, il layout e l'allocazione delle risorse. Ciò è particolarmente cruciale negli ambienti Hospitality e Healthcare .

- Esperienza Ospite Migliorata: Riconoscere i visitatori di ritorno consente un coinvolgimento personalizzato, promuovendo la fedeltà e aumentando il valore a vita.

Definizioni chiave

MAC Randomisation

A privacy feature in modern operating systems where a device generates a temporary, random MAC address instead of its true hardware address when scanning for or connecting to networks.

IT teams must understand this as it fundamentally breaks legacy analytics systems that rely on MAC addresses for persistent device tracking.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network. Often used for authentication, payment, or accepting terms of service.

This is the primary mechanism for shifting from hardware-centric tracking to identity-centric tracking in enterprise guest WiFi deployments.

802.1X

An IEEE standard for port-based network access control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for secure, seamless authentication (like Passpoint) that bypasses the need for captive portals and is immune to MAC randomisation issues.

Passpoint (Hotspot 2.0)

A standard that enables mobile devices to automatically discover and connect to Wi-Fi networks without user intervention, using secure 802.1X authentication.

Crucial for high-density venues where frictionless onboarding is required, allowing for reliable tracking without captive portal bottlenecks.

Session Token

A unique identifier generated and sent from a server to a client to identify the current interaction session. Often stored as a cookie.

Used to maintain user identity across network reconnections, even if the device's MAC address has rotated.

Identity Resolution

The process of matching multiple identifiers (like various randomised MAC addresses) to a single, comprehensive user profile.

The core function of modern analytics platforms like Purple to ensure accurate visitor metrics.

Walled Garden

A limited environment that controls the user's access to web content and services before they have fully authenticated to the network.

Must be correctly configured to allow captive portals and third-party authentication services (like social logins) to function prior to granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The protocol used to pass authentication and session data (including MAC addresses and data usage) from the wireless controller to the analytics platform.

Esempi pratici

A national retail chain with 500 locations is reporting a 300% increase in 'new' visitors over the past six months, while sales have remained flat. The IT Director suspects the WiFi analytics data is flawed.

- Audit the current tracking methodology: Determine if the analytics platform is relying solely on MAC addresses. 2. Implement Identity-Centric Tracking: Deploy a captive portal requiring user authentication (email or SMS) to access the Guest WiFi. 3. Enable Session Persistence: Configure the captive portal to drop a persistent cookie on the user's device. 4. Update Analytics Logic: Configure the analytics platform to merge profiles based on the authenticated identity, overriding the temporary MAC addresses. 5. Baseline New Metrics: Establish a new baseline for unique visitors based on authenticated users rather than device MACs.

A large stadium needs to track VIP attendees across different hospitality suites to optimise staffing and F&B services, but captive portals cause unacceptable delays during peak ingress.

- Deploy Passpoint (Hotspot 2.0): Implement Passpoint across the stadium network. 2. Pre-provision VIPs: Distribute Passpoint profiles to VIP ticket holders via the stadium app or email prior to the event. 3. Automatic Authentication: When VIPs arrive, their devices automatically and securely connect to the network using 802.1X EAP, without requiring a captive portal interaction. 4. Track via Identity: The network infrastructure logs the movement of these authenticated identities across the access points serving the hospitality suites.

Domande di esercitazione

Q1. Your organisation is deploying a new Guest WiFi network across 50 retail locations. The marketing team requires accurate data on repeat visitor frequency. Which authentication strategy should you prioritize?

Suggerimento: Consider the impact of MAC randomisation on tracking returning devices without explicit user identification.

Visualizza risposta modello

You should prioritize an identity-centric authentication strategy using a Captive Portal. By requiring users to authenticate (e.g., via email or social login) and deploying persistent session tokens, you can reliably identify returning visitors regardless of whether their device has rotated its MAC address. Relying on MAC addresses alone will result in inflated 'new visitor' metrics and inaccurate repeat frequency data.

Q2. A hospital IT director wants to track the movement of medical carts equipped with WiFi modules to optimize asset utilization. These modules do not support captive portal interaction. How can they ensure reliable tracking?

Suggerimento: These are headless IoT devices, not user-facing smartphones.

Visualizza risposta modello

For headless devices like medical carts, the IT team should utilize 802.1X EAP-TLS authentication. By provisioning each cart's WiFi module with a unique digital certificate, the network can securely authenticate and identify the specific asset. The tracking is tied to the certificate identity, bypassing any potential issues with MAC randomisation (though enterprise IoT modules typically allow MAC randomisation to be disabled via MDM profiles).

Q3. During a busy conference, attendees are complaining that they have to log in to the captive portal every time their device wakes from sleep. What is the likely configuration issue?

Suggerimento: Think about how the network recognizes a returning device that has already authenticated.

Visualizza risposta modello

The likely issue is a failure in session persistence. Either the captive portal is not configured to drop a persistent session token (cookie) on the device, or the session timeout value on the wireless controller/RADIUS server is set too aggressively. When the device wakes up, it may present a new MAC address; without a valid session token, the network treats it as a new device and forces re-authentication.