Comment suivre les appareils uniques sur les réseaux sans fil d'entreprise

Ce guide offre un aperçu technique complet du suivi des appareils uniques sur les réseaux sans fil d'entreprise. Il aborde les défis modernes tels que la randomisation des adresses MAC et détaille les stratégies de mise en œuvre pour les opérateurs de sites et les équipes informatiques afin de maintenir des analyses précises et l'identification des utilisateurs.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique : L'Évolution du Suivi des Appareils

- L'Approche Héritée : La Dépendance à l'Adresse MAC

- Le Changement de Paradigme : La Randomisation des Adresses MAC

- Architecture Moderne : Suivi Centré sur l'Identité

- Guide d'Implémentation : Stratégies de Déploiement

- Étape 1 : Configuration de l'Infrastructure Réseau

- Étape 2 : Conception et Déploiement du Captive Portal

- Étape 3 : Intégration de la Plateforme d'Analyse

- Bonnes pratiques pour les environnements d'entreprise

- 1. Prioriser l'expérience utilisateur sur la collecte de données

- 2. Tirer parti de Passpoint pour les lieux à forte densité

- 3. Assurer la conformité réglementaire

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Résumé Exécutif

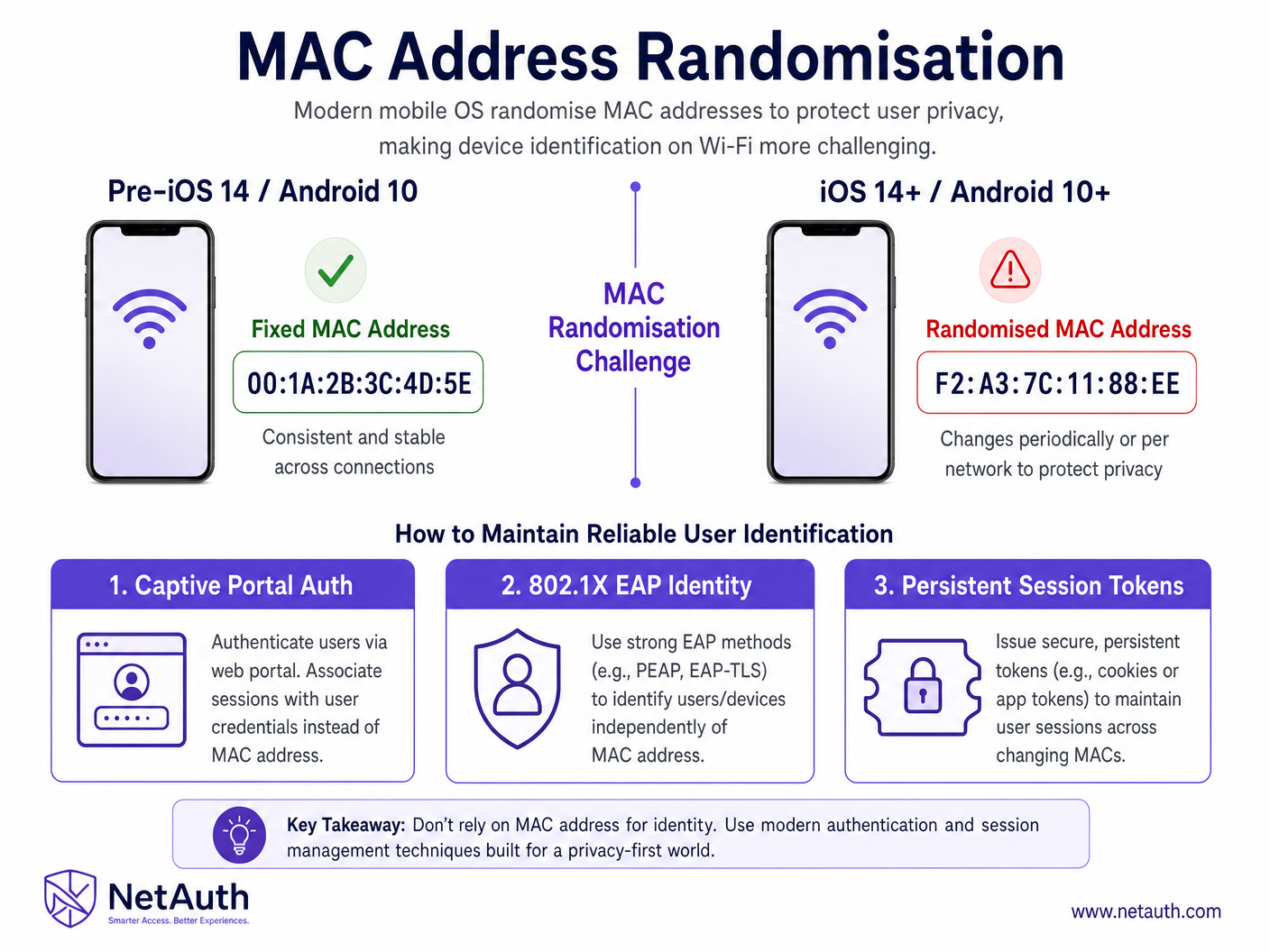

Pour les leaders informatiques d'entreprise et les opérateurs de sites, la capacité à suivre précisément les appareils uniques sur un réseau sans fil est fondamentale pour l'intelligence opérationnelle et le retour sur investissement marketing. Cependant, le paysage a fondamentalement changé. L'adoption généralisée de la randomisation des adresses MAC par les principaux systèmes d'exploitation mobiles (iOS 14+, Android 10+) a rendu obsolètes les méthodes de suivi héritées, nécessitant un pivot stratégique dans la manière dont nous identifions et authentifions les utilisateurs.

Ce guide de référence technique décrit l'architecture moderne requise pour suivre de manière fiable les appareils dans les environnements d'entreprise, des vastes espaces de vente au détail aux stades à forte densité. Nous explorerons les mécanismes techniques d'identification des appareils, évaluerons l'impact des mises à jour de systèmes d'exploitation axées sur la confidentialité et fournirons des stratégies de déploiement exploitables. En passant d'un suivi centré sur le matériel à une authentification centrée sur l'identité – en tirant parti des captive portals, du 802.1X et des jetons de session persistants – les organisations peuvent maintenir des WiFi Analytics robustes tout en assurant la conformité aux réglementations strictes en matière de protection des données.

Plongée Technique : L'Évolution du Suivi des Appareils

L'Approche Héritée : La Dépendance à l'Adresse MAC

Historiquement, les réseaux d'entreprise s'appuyaient fortement sur l'adresse MAC (Media Access Control) – un identifiant unique, encodé dans le matériel, attribué à chaque contrôleur d'interface réseau (NIC). Lorsqu'un appareil recherchait des réseaux ou se connectait à un point d'accès, l'infrastructure réseau enregistrait cette adresse MAC. Cela fournissait un identifiant persistant que les plateformes d'analyse utilisaient pour calculer le temps de présence, la fréquence des visites et les déplacements entre les sites.

Le Changement de Paradigme : La Randomisation des Adresses MAC

Pour améliorer la confidentialité des utilisateurs et empêcher le suivi passif, Apple et Google ont introduit la randomisation des adresses MAC. Lorsqu'un appareil moderne recherche des réseaux, il diffuse une adresse MAC temporaire et randomisée. Plus important encore, lors de la connexion à un réseau, l'appareil peut utiliser une adresse MAC randomisée différente par SSID, et dans certaines configurations, faire pivoter cette adresse périodiquement (par exemple, toutes les 24 heures).

Cela rompt fondamentalement les modèles d'analyse qui reposent sur l'adresse MAC comme clé primaire. Un visiteur unique qui revient pourrait apparaître comme plusieurs appareils uniques sur une semaine, faussant gravement des métriques comme la fréquentation et la fidélité.

Architecture Moderne : Suivi Centré sur l'Identité

Pour surmonter la randomisation des adresses MAC, l'industrie s'est orientée vers un suivi centré sur l'identité. Cela implique de déplacer l'identifiant primaire de la couche matérielle (Couche 2) vers la couche application (Couche 7).

1. Authentification par Captive Portal

La solution la plus répandue dans les lieux publics est le Guest WiFi captive portal. Au lieu de suivre l'appareil, le réseau authentifie l'utilisateur. Lorsqu'un utilisateur se connecte, il est redirigé vers un portail où il s'authentifie via e-mail, connexion sociale ou SMS. La plateforme d'analyse (telle que Purple) associe ensuite la session actuelle (et son adresse MAC temporaire) au profil utilisateur authentifié.

2. Jetons de Session Persistants et Cookies

Une fois qu'un utilisateur s'authentifie via le captive portal, le système dépose un cookie persistant ou un jeton de session sur le navigateur de l'appareil. Lorsque l'utilisateur revient sur le site, même si son adresse MAC a changé, le réseau peut le réauthentifier silencieusement via le jeton, liant la nouvelle adresse MAC au profil utilisateur existant.

3. 802.1X EAP et Passpoint (Hotspot 2.0)

Pour une connectivité transparente et sécurisée, des technologies comme le 802.1X et Passpoint (Hotspot 2.0) offrent une solution robuste. Les appareils sont provisionnés avec un certificat ou un profil qui les authentifie automatiquement au réseau. L'identité est liée au certificat, contournant complètement le besoin de suivi des adresses MAC. C'est le fondement des initiatives modernes comme OpenRoaming.

![]()

Guide d'Implémentation : Stratégies de Déploiement

Le déploiement d'une architecture de suivi des appareils résiliente nécessite une coordination minutieuse entre l'infrastructure réseau et la plateforme d'analyse.

Étape 1 : Configuration de l'Infrastructure Réseau

Assurez-vous que vos contrôleurs de réseau local sans fil (WLC) ou points d'accès gérés dans le cloud sont configurés pour prendre en charge les méthodes d'authentification avancées.

- Intégration RADIUS : Configurez l'infrastructure pour qu'elle transmette les données de comptabilité RADIUS à votre plateforme d'analyse. Ces données incluent les heures de début/fin de session, l'utilisation des données et l'adresse MAC actuelle.

- Configuration du Jardin Muré (Walled Garden) : Assurez-vous que les domaines du captive portal et les serveurs d'authentification nécessaires (par exemple, les API de connexion sociale) sont autorisés dans le jardin muré de pré-authentification.

Étape 2 : Conception et Déploiement du Captive Portal

Le captive portal est le point de jonction critique pour la capture d'identité.

- Intégration sans Friction : Minimisez les étapes requises pour se connecter. How a wi fi assistant Enables Passwordless Access in 2026 souligne l'importance d'une authentification transparente.

- Profilage Progressif : Ne demandez pas toutes les données d'emblée. Recueillez les informations de contact de base lors de la première visite, et demandez des détails supplémentaires (par exemple, données démographiques, préférences) lors des visites ultérieures.

Étape 3 : Intégration de la Plateforme d'Analyse

Intégrez les données réseau à une plateforme d'analyse robuste comme Purple.

- Logique de Résolution d'Identité : La plateforme doit être capable de résoudre plusieurs adresses MAC en un seul utilisateur profil basé sur les événements d'authentification et les jetons de session.

- Synchronisation du Data Lake : Assurez-vous que les données analytiques s'intègrent de manière fluide dans votre CRM ou votre data lake pour des applications d'intelligence économique plus larges.

Bonnes pratiques pour les environnements d'entreprise

1. Prioriser l'expérience utilisateur sur la collecte de données

Un processus d'authentification lourd dissuadera les utilisateurs, réduisant votre taux global de capture de données. Visez un équilibre. Comme discuté dans Comment améliorer la satisfaction des clients : Le guide ultime , une expérience WiFi fluide est un élément essentiel de la satisfaction globale des clients.

2. Tirer parti de Passpoint pour les lieux à forte densité

Dans des environnements comme les stades ou les grands centres de conférence, les captive portals peuvent créer des goulots d'étranglement. Passpoint permet une connexion sécurisée et automatique, offrant une expérience fluide tout en assurant une identification fiable de l'utilisateur.

3. Assurer la conformité réglementaire

Le suivi des appareils implique intrinsèquement des données personnelles.

- GDPR / CCPA : Assurez-vous d'obtenir un consentement explicite pendant le processus d'intégration du captive portal. Fournissez des mécanismes clairs permettant aux utilisateurs de se désinscrire ou de demander la suppression de leurs données.

- Minimisation des données : Ne collectez que les données qui servent un objectif commercial spécifique.

Dépannage et atténuation des risques

Modes de défaillance courants

- Comptes de visiteurs uniques gonflés : Si votre plateforme d'analyse ne résout pas correctement les adresses MAC aléatoires, vos métriques de visiteurs uniques seront artificiellement élevées.

- Atténuation : Assurez-vous que votre logique de résolution d'identité fonctionne correctement et que les jetons de session sont déployés et lus avec succès.

- Taux d'abandon du Captive Portal : Des taux d'abandon élevés au niveau du captive portal indiquent des frictions dans le processus d'intégration.

- Atténuation : Simplifiez les options de connexion, optimisez le portail pour les appareils mobiles et examinez la configuration du jardin clos pour vous assurer que les ressources nécessaires se chargent rapidement.

- Suivi incohérent entre les lieux : Si un utilisateur visite plusieurs emplacements au sein d'une chaîne (par exemple, une marque Retail ), il doit être reconnu de manière transparente.

- Atténuation : Mettez en œuvre une base de données d'authentification centralisée et assurez des noms de SSID et des configurations de sécurité cohérents dans tous les lieux.

ROI et impact commercial

Le suivi précis des appareils n'est pas seulement une métrique informatique ; c'est un moteur commercial fondamental.

- Attribution marketing : En suivant précisément les utilisateurs, les équipes marketing peuvent attribuer les visites physiques aux campagnes numériques. Si un utilisateur reçoit une offre par e-mail et se connecte ensuite au WiFi du lieu, la plateforme peut boucler la boucle d'attribution.

- Efficacité opérationnelle : Comprendre les temps de séjour et les schémas de flux de trafic permet aux opérateurs de lieux d'optimiser la dotation en personnel, l'aménagement et l'allocation des ressources. Ceci est particulièrement crucial dans les environnements Hospitality et Healthcare .

- Expérience client améliorée : Reconnaître les visiteurs récurrents permet un engagement personnalisé, stimulant la fidélité et augmentant la valeur à vie.

Définitions clés

MAC Randomisation

A privacy feature in modern operating systems where a device generates a temporary, random MAC address instead of its true hardware address when scanning for or connecting to networks.

IT teams must understand this as it fundamentally breaks legacy analytics systems that rely on MAC addresses for persistent device tracking.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network. Often used for authentication, payment, or accepting terms of service.

This is the primary mechanism for shifting from hardware-centric tracking to identity-centric tracking in enterprise guest WiFi deployments.

802.1X

An IEEE standard for port-based network access control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for secure, seamless authentication (like Passpoint) that bypasses the need for captive portals and is immune to MAC randomisation issues.

Passpoint (Hotspot 2.0)

A standard that enables mobile devices to automatically discover and connect to Wi-Fi networks without user intervention, using secure 802.1X authentication.

Crucial for high-density venues where frictionless onboarding is required, allowing for reliable tracking without captive portal bottlenecks.

Session Token

A unique identifier generated and sent from a server to a client to identify the current interaction session. Often stored as a cookie.

Used to maintain user identity across network reconnections, even if the device's MAC address has rotated.

Identity Resolution

The process of matching multiple identifiers (like various randomised MAC addresses) to a single, comprehensive user profile.

The core function of modern analytics platforms like Purple to ensure accurate visitor metrics.

Walled Garden

A limited environment that controls the user's access to web content and services before they have fully authenticated to the network.

Must be correctly configured to allow captive portals and third-party authentication services (like social logins) to function prior to granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The protocol used to pass authentication and session data (including MAC addresses and data usage) from the wireless controller to the analytics platform.

Exemples concrets

A national retail chain with 500 locations is reporting a 300% increase in 'new' visitors over the past six months, while sales have remained flat. The IT Director suspects the WiFi analytics data is flawed.

- Audit the current tracking methodology: Determine if the analytics platform is relying solely on MAC addresses. 2. Implement Identity-Centric Tracking: Deploy a captive portal requiring user authentication (email or SMS) to access the Guest WiFi. 3. Enable Session Persistence: Configure the captive portal to drop a persistent cookie on the user's device. 4. Update Analytics Logic: Configure the analytics platform to merge profiles based on the authenticated identity, overriding the temporary MAC addresses. 5. Baseline New Metrics: Establish a new baseline for unique visitors based on authenticated users rather than device MACs.

A large stadium needs to track VIP attendees across different hospitality suites to optimise staffing and F&B services, but captive portals cause unacceptable delays during peak ingress.

- Deploy Passpoint (Hotspot 2.0): Implement Passpoint across the stadium network. 2. Pre-provision VIPs: Distribute Passpoint profiles to VIP ticket holders via the stadium app or email prior to the event. 3. Automatic Authentication: When VIPs arrive, their devices automatically and securely connect to the network using 802.1X EAP, without requiring a captive portal interaction. 4. Track via Identity: The network infrastructure logs the movement of these authenticated identities across the access points serving the hospitality suites.

Questions d'entraînement

Q1. Your organisation is deploying a new Guest WiFi network across 50 retail locations. The marketing team requires accurate data on repeat visitor frequency. Which authentication strategy should you prioritize?

Conseil : Consider the impact of MAC randomisation on tracking returning devices without explicit user identification.

Voir la réponse type

You should prioritize an identity-centric authentication strategy using a Captive Portal. By requiring users to authenticate (e.g., via email or social login) and deploying persistent session tokens, you can reliably identify returning visitors regardless of whether their device has rotated its MAC address. Relying on MAC addresses alone will result in inflated 'new visitor' metrics and inaccurate repeat frequency data.

Q2. A hospital IT director wants to track the movement of medical carts equipped with WiFi modules to optimize asset utilization. These modules do not support captive portal interaction. How can they ensure reliable tracking?

Conseil : These are headless IoT devices, not user-facing smartphones.

Voir la réponse type

For headless devices like medical carts, the IT team should utilize 802.1X EAP-TLS authentication. By provisioning each cart's WiFi module with a unique digital certificate, the network can securely authenticate and identify the specific asset. The tracking is tied to the certificate identity, bypassing any potential issues with MAC randomisation (though enterprise IoT modules typically allow MAC randomisation to be disabled via MDM profiles).

Q3. During a busy conference, attendees are complaining that they have to log in to the captive portal every time their device wakes from sleep. What is the likely configuration issue?

Conseil : Think about how the network recognizes a returning device that has already authenticated.

Voir la réponse type

The likely issue is a failure in session persistence. Either the captive portal is not configured to drop a persistent session token (cookie) on the device, or the session timeout value on the wireless controller/RADIUS server is set too aggressively. When the device wakes up, it may present a new MAC address; without a valid session token, the network treats it as a new device and forces re-authentication.