Configurazione delle policy RADIUS per un controllo granulare dell'accesso alla rete

Questa guida autorevole fornisce a responsabili IT, architetti di rete e direttori delle operazioni di sede un progetto tecnico completo per la configurazione delle policy RADIUS al fine di ottenere un controllo granulare dell'accesso alla rete. Copre l'architettura 802.1X, l'assegnazione dinamica di VLAN, la selezione del metodo EAP e le strategie di implementazione a fasi. Scenari di implementazione reali nel settore dell'ospitalità e della vendita al dettaglio dimostrano come queste tecniche offrano conformità, sicurezza e ROI operativo misurabili.

Listen to this guide

View podcast transcript

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'Architettura dell'Accesso Consapevole del Contesto

- Assegnazione Dinamica di VLAN e Micro-Segmentazione

- Selezione del Metodo EAP

- Guida all'Implementazione

- Fase 1: Integrazione della Fonte di Identità

- Fase 2: Configurazione delle Policy e Mappatura degli Attributi

- Fase 3: Implementazione a Fasi e Monitoraggio

- Best Practice

- Risoluzione dei Problemi e Mitigazione dei Rischi

- Modalità di Fallimento Comuni

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per le sedi aziendali — dai complessi commerciali estesi agli stadi ad alta densità — la sicurezza della rete e l'esperienza utente sono indissolubilmente legate. La configurazione delle policy RADIUS per un controllo granulare dell'accesso alla rete fornisce il meccanismo per segmentare il traffico dinamicamente, garantendo che le risorse aziendali rimangano isolate dalle reti ospiti e dai dispositivi IoT vulnerabili. Questo non è più un aggiornamento discrezionale; è un requisito fondamentale dettato da mandati di conformità tra cui PCI DSS e GDPR.

Questa guida fornisce un progetto tecnico approfondito per l'implementazione del controllo degli accessi basato su RADIUS. Esaminiamo l'architettura dell'autenticazione IEEE 802.1X, le meccaniche dell'assegnazione dinamica di VLAN tramite attributi specifici del fornitore (VSAs) e l'integrazione di provider di identità tra cui Active Directory, Entra ID e il provider di identità OpenRoaming di Purple. Andando oltre le semplici chiavi pre-condivise (PSKs) per un'applicazione delle policy consapevole del contesto, i leader IT possono mitigare i rischi, ottimizzare le operazioni e sfruttare piattaforme come Purple per trasformare il WiFi ospite da centro di costo a risorsa strategica. L'attenzione è sempre rivolta a strategie attuabili e vendor-neutral che offrono ROI misurabile e resilienza operativa.

Approfondimento Tecnico

L'Architettura dell'Accesso Consapevole del Contesto

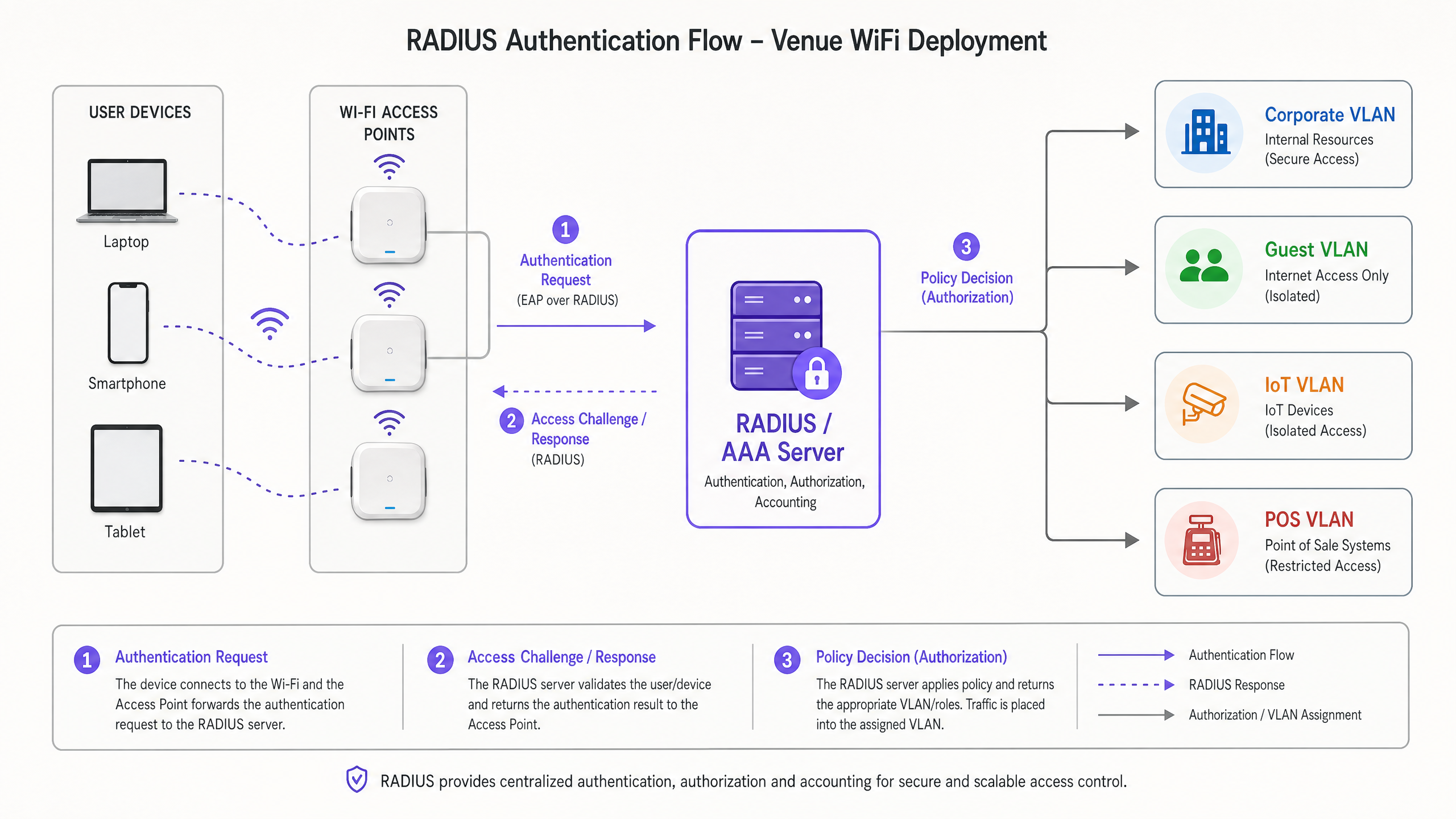

Alla base, la configurazione delle policy RADIUS per un controllo granulare dell'accesso alla rete si basa sullo standard IEEE 802.1X. Questo framework facilita il controllo dell'accesso alla rete basato su porta, garantendo che solo i dispositivi autenticati e autorizzati ottengano l'accesso a specifici segmenti di rete. L'architettura è composta da tre componenti principali: il supplicant (dispositivo client), l'authenticator (access point wireless o switch) e il server di autenticazione (RADIUS).

Quando un dispositivo si connette, l'authenticator incapsula i messaggi del protocollo di autenticazione estensibile (EAP) e li inoltra al server RADIUS. Il server RADIUS valuta le credenziali rispetto a un archivio di identità — come Active Directory, LDAP o un provider di identità basato su cloud. Fondamentalmente, le moderne implementazioni RADIUS non si limitano a restituire un messaggio Access-Accept o Access-Reject. Restituiscono attributi specifici del fornitore (VSAs) che dettano il contesto di rete dell'utente: assegnazione di VLAN, applicazione di liste di controllo degli accessi (ACL) e parametri di limitazione della larghezza di banda.

Per le implementazioni aziendali, comprendere Frequenze Wi-Fi: Una Guida alle Frequenze Wi-Fi nel 2026 è essenziale, poiché le caratteristiche del livello fisico influiscono direttamente sulle prestazioni degli handshake di autenticazione in ambienti ad alta densità.

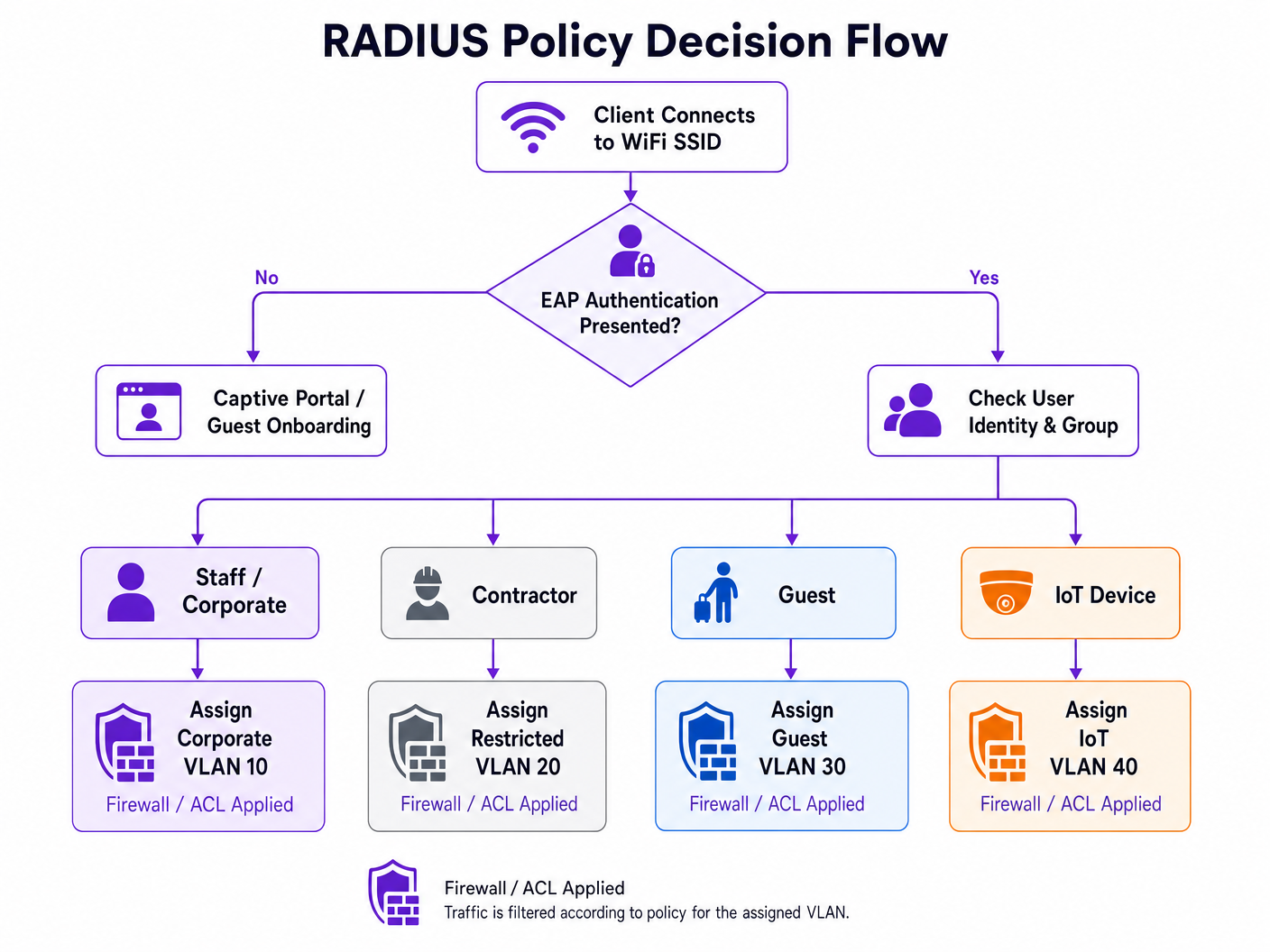

Assegnazione Dinamica di VLAN e Micro-Segmentazione

L'applicazione più potente delle policy RADIUS è l'assegnazione dinamica di VLAN. Invece di trasmettere più SSIDs per diversi gruppi di utenti — il che degrada le prestazioni RF a causa dell'overhead dei beacon — un singolo SSID abilitato 802.1X può servire tutti gli utenti aziendali. Il server RADIUS determina la VLAN appropriata in base all'appartenenza al gruppo dell'utente e a fattori contestuali.

Ad esempio, quando un membro del team finanziario si autentica, il server RADIUS istruisce l'access point a posizionare il loro traffico sulla VLAN 10. Quando un dispositivo IoT si autentica tramite MAC Authentication Bypass (MAB), viene posizionato su una VLAN 40 isolata con ACL rigorose. Questo approccio riduce drasticamente la superficie di attacco e semplifica contemporaneamente l'ambiente RF. Per implementazioni specifiche del fornitore, fare riferimento a Come configurare le policy NAC per lo steering VLAN in Cisco Meraki .

Selezione del Metodo EAP

La scelta del metodo EAP ha implicazioni significative sia per la postura di sicurezza che per la complessità operativa. La tabella seguente riassume le opzioni chiave:

| Metodo EAP | Meccanismo di Autenticazione | Caso d'Uso Raccomandato | Livello di Sicurezza |

|---|---|---|---|

| EAP-TLS | Basato su certificato reciproco | Dispositivi aziendali gestiti con MDM | Il più alto |

| PEAP-MSCHAPv2 | Certificato server + nome utente/password | BYOD, dispositivi del personale | Alto |

| EAP-TTLS | Certificato server + credenziali interne | Ambienti misti | Alto |

| MAB | Indirizzo MAC come credenziale | IoT headless, dispositivi legacy | Basso (usare con ACL rigorose) |

Evitare completamente i protocolli legacy come LEAP ed EAP-MD5; sono crittograficamente deboli e non dovrebbero apparire in nessuna implementazione moderna.

Guida all'Implementazione

L'implementazione di un'infrastruttura RADIUS robusta richiede una pianificazione meticolosa e un'esecuzione a fasi. I seguenti passaggi delineano un approccio vendor-neutral alla configurazione delle policy RADIUS per un controllo granulare dell'accesso alla rete.

Fase 1: Integrazione della Fonte di Identità

La base di qualsiasi policy è una directory di identità pulita e ben strutturata. Sia che si utilizzino Active Directory on-premises o soluzioni cloud-native come Entra ID o Okta, i gruppi di directory devono mappare direttamente i segmenti di rete previsti.

- Verificare i Gruppi Esistenti: Assicurarsi che i gruppi di utenti siano logici e, ove possibile, mutuamente esclusivi. Rimuovere gli account obsoleti e consolidare i gruppi sovrapposti.

- Definire i Livelli di Accesso: Stabilire livelli chiari — Dirigente, Personale, Appaltatore, Ospite, IoT — con diritti di accesso documentati per ciascuno.

- Integrare Purple come Identity Provider: Per le reti pubbliche, Purple agisce come identity provider gratuito per servizi come OpenRoaming nell'ambito della licenza Connect. Questo colma senza soluzione di continuità il divario tra l'accesso pubblico Guest WiFi e i framework di autenticazione sicura, eliminando la necessità di un captive portal tradizionale per gli utenti di ritorno.

Fase 2: Configurazione delle Policy e Mappatura degli Attributi

Configurare il server RADIUS per valutare le richieste in entrata basandosi su molteplici fattori contestuali, non solo sulle credenziali.

- Protocolli di Autenticazione: Rendere obbligatorio EAP-TLS per i dispositivi aziendali. Implementare PEAP-MSCHAPv2 per i BYOD. Impostare queste regole tramite la policy RADIUS, rifiutando le connessioni che tentano metodi più deboli.

- Corrispondenza delle Condizioni: Costruire policy che valutino il

NAS-IP-Address(l'IP dell'autenticatore), ilCalled-Station-Id(l'SSID) e l'ora del giorno. Il profilo di accesso di un appaltatore alle 02:00 dovrebbe differire materialmente dal suo profilo alle 09:00. - Profili di Applicazione: Definire gli attributi RADIUS da restituire. Gli attributi standard per l'assegnazione di VLAN sono:

Tunnel-Type=VLAN,Tunnel-Medium-Type=802, eTunnel-Private-Group-Id=[VLAN_ID].

Fase 3: Implementazione a Fasi e Monitoraggio

Non implementare mai l'applicazione di 802.1X in un'intera azienda contemporaneamente.

- Modalità Monitoraggio: Implementare le policy in modalità monitoraggio o audit, dove i fallimenti di autenticazione vengono registrati ma l'accesso è comunque concesso. Questo identifica supplicant mal configurati e dispositivi legacy prima che l'applicazione abbia inizio.

- Applicazione Mirata: Abilitare l'applicazione su base per località o per dipartimento, risolvendo i problemi prima di espandere l'ambito.

- Integrazione con gli Analytics: Sfruttare piattaforme come WiFi Analytics di Purple per monitorare i tassi di successo dell'autenticazione, le durate delle sessioni e il comportamento di roaming. Questi dati sono fondamentali per identificare lacune di copertura e colli di bottiglia nell'autenticazione.

Best Practice

Quando si configurano le policy RADIUS per un controllo granulare dell'accesso alla rete, l'adesione agli standard di settore garantisce stabilità e sicurezza a lungo termine.

Autenticazione Basata su Certificati (EAP-TLS): Ove possibile, implementare EAP-TLS. Elimina i rischi associati al furto di credenziali e alla password fatigue. Le piattaforme di Mobile Device Management (MDM) possono automatizzare il provisioning dei certificati su larga scala.

Implementare la Mitigazione della Randomizzazione MAC: I moderni sistemi operativi mobili utilizzano la randomizzazione degli indirizzi MAC per proteggere la privacy degli utenti. Per le implementazioni Guest WiFi , assicurarsi che il captive portal e i sistemi di accounting RADIUS gestiscano elegantemente gli indirizzi MAC che cambiano — ad esempio, affidandosi a token di sessione o profili di dispositivo persistenti generati durante l'onboarding iniziale.

Redundancy e Failover: RADIUS è un componente infrastrutturale critico. Implementare server RADIUS in cluster ad alta disponibilità in località geograficamente diverse. Configurare gli autenticatori con IP di server primari e secondari e stabilire valori aggressivi di timeout e retry per minimizzare i ritardi di autenticazione durante gli eventi di failover.

Sfruttare i Dati Contestuali: Incorporare i dati di localizzazione nelle decisioni delle policy. A un appaltatore potrebbe essere concesso l'accesso alle risorse interne quando connesso a un AP nel blocco ingegneristico, ma limitato all'accesso solo a Internet quando connesso nella caffetteria. Le tecnologie discusse in BLE Low Energy Explained for Enterprise possono aumentare questo contesto di localizzazione con dati di posizionamento di precisione.

Risoluzione dei Problemi e Mitigazione dei Rischi

La complessità delle implementazioni 802.1X introduce specifiche modalità di fallimento. La mitigazione proattiva del rischio è essenziale per mantenere l'uptime.

Modalità di Fallimento Comuni

| Modalità di Fallimento | Causa Radice | Mitigazione |

|---|---|---|

| Fallimento di autenticazione di massa | Certificato del server RADIUS o della CA radice scaduto | Gestione del ciclo di vita dei certificati con avvisi automatici a 90/60/30 giorni |

| Fallimenti di singoli dispositivi | Supplicant mal configurato o CA radice mancante | Profili wireless pushati da MDM con trust store corretto |

| Timeout EAP | Latenza WAN elevata verso RADIUS centralizzato | Ottimizzare il percorso WAN; considerare RADIUS distribuito o proxy RADIUS |

| Fallimenti di dispositivi IoT | Il dispositivo non supporta 802.1X | Implementare MAB con isolamento VLAN e ACL rigorosi |

Per le aziende distribuite, l'architettura discussa in SD WAN vs MPLS: The 2026 Enterprise Network Guide è direttamente rilevante per garantire connettività a bassa latenza ai servizi AAA centralizzati su più siti.

ROI e Impatto sul Business

Investire lo sforzo ingegneristico richiesto per la configurazione delle policy RADIUS per un controllo granulare dell'accesso alla rete produce ritorni sostanziali e misurabili su molteplici dimensioni.

Riduzione dell'Overhead Operativo: Consolidare più SSID in un'unica rete 802.1X con assegnazione dinamica di VLAN riduce le interferenze RF, migliora il tempo di trasmissione disponibile e semplifica la gestione continua. I team segnalano una significativa riduzione dei ticket dell'helpdesk relativi alla connettività WiFi una volta che è stata implementata una distribuzione 802.1X stabile.

Miglioramento della Postura di Conformità: Per settori come Retail e Healthcare , la segmentazione rigorosa della rete è un requisito normativo — PCI DSS e HIPAA rispettivamente. Le policy RADIUS forniscono i controlli verificabili e auditabili necessari per superare gli audit di conformità ed evitare significative sanzioni finanziarie. Per le organizzazioni del settore pubblico, gli obblighi GDPR relativi alla segregazione dei dati sono affrontati in modo simile.

Miglioramento dell'Esperienza Utente: L'autenticazione sicura e senza interruzioni — in particolare tramite EAP-TLS o OpenRoaming — elimina l'attrito dei captive portal per gli utenti aziendali di ritorno e gli ospiti VIP. Nelle strutture Hospitality e Transport , questo influisce direttamente sulle metriche di soddisfazione e sull'engagement ripetuto.

Key Definitions

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The core engine for enterprise network access control, determining who gets on the network, what they can access, and logging the activity for audit purposes.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all traffic until authentication is complete.

The standard that forces a device to prove its identity before it is allowed to send any data traffic on the network. The enforcement mechanism that makes RADIUS policies actionable.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections. It provides a transport layer for authentication methods (EAP methods) such as TLS or MSCHAPv2.

The envelope that carries the actual authentication credentials between the client and the RADIUS server. The choice of EAP method determines the security level of the authentication exchange.

VSA (Vendor-Specific Attribute)

Attributes within a RADIUS message that allow vendors to support extended attributes not defined in the base RADIUS RFCs. Used to convey network policy instructions from the RADIUS server to the authenticator.

The mechanism by which RADIUS instructs network hardware to assign a user to a specific VLAN, apply a firewall role, or enforce bandwidth limits. Without VSAs, RADIUS can only permit or deny access.

Dynamic VLAN Assignment

The process where a RADIUS server instructs an access point or switch to place a user's traffic onto a specific Virtual LAN based on their identity, group membership, or contextual attributes.

The key technique for network micro-segmentation. Allows a single physical infrastructure to securely support multiple distinct user groups without broadcasting multiple SSIDs.

Supplicant

The software client on an end-user device (laptop, smartphone, IoT device) that initiates and negotiates the 802.1X authentication exchange with the network authenticator.

Built into modern operating systems (Windows, macOS, iOS, Android). Misconfigured supplicants — particularly incorrect certificate trust settings — are the most common source of 802.1X connectivity issues.

Authenticator

The network device (wireless access point or Ethernet switch) that acts as the enforcement point in an 802.1X deployment. It relays EAP messages between the supplicant and the RADIUS server, and enforces the policy decision.

The gatekeeper. The authenticator blocks all traffic from a port or wireless association until the RADIUS server returns an Access-Accept message, at which point it applies the returned VSAs.

MAB (MAC Authentication Bypass)

A fallback authentication method where the network device's MAC address is submitted as its credential to the RADIUS server. Used for devices that do not support 802.1X supplicants.

A necessary operational tool for legacy and headless IoT devices, but inherently less secure than cryptographic authentication. Should always be paired with strict VLAN isolation and ACLs.

EAP-TLS (EAP Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the RADIUS server using X.509 certificates. Considered the most secure EAP method available.

The recommended authentication method for corporate-managed devices. Eliminates password-based credential risks entirely. Requires a PKI infrastructure and MDM for certificate provisioning.

Worked Examples

A large conference centre needs to provide secure, segmented WiFi access for event staff, exhibitors, and general attendees. They currently broadcast three separate SSIDs, which is causing significant co-channel interference and poor performance in high-density exhibition halls.

The venue transitions to a single, 802.1X-enabled SSID named 'Conference_Secure'. They implement a RADIUS server integrated with their event management database.

- Event staff authenticate using their corporate credentials via PEAP-MSCHAPv2. The RADIUS policy matches their Active Directory group and returns Tunnel-Private-Group-Id=10 (Staff VLAN), granting access to internal AV management systems.

- Exhibitors are provided unique, time-limited credentials tied to their stand booking. Upon authentication, the RADIUS server returns Tunnel-Private-Group-Id=20 (Exhibitor VLAN), which has ACLs permitting access to specific presentation servers and internet egress.

- General attendees use a separate open SSID with a captive portal integrated with Purple for marketing data collection, consent management, and basic internet access.

The result is a 40% reduction in management frame overhead, measurably improved throughput in exhibition halls, and a clear audit trail for compliance purposes.

A retail chain needs to secure thousands of wireless Point of Sale (POS) terminals across 500 locations. They are currently using WPA2-PSK, and IT is concerned about the operational risk of rotating the pre-shared key across 500 sites, as well as PCI DSS audit findings.

The IT team deploys a centralised RADIUS infrastructure and configures the POS terminals for EAP-TLS authentication.

- An MDM solution pushes a unique client certificate to each POS terminal during provisioning.

- The wireless access points at each store are configured to forward authentication requests to the central RADIUS servers over the SD-WAN fabric.

- The RADIUS policy verifies the client certificate against the internal PKI and returns attributes to place the device on the isolated POS VLAN (VLAN 50), satisfying PCI DSS network segmentation requirements.

- A certificate revocation list (CRL) is maintained, allowing IT to instantly quarantine a lost or stolen terminal by revoking its certificate — without impacting any other device.

Practice Questions

Q1. A hospital needs to deploy new wireless infusion pumps across three wards. These devices do not support 802.1X supplicants. The CISO requires that these devices are completely isolated from the corporate network and can only communicate with the specific clinical management server at 10.5.1.20. How should you configure the network access control policy?

Hint: Consider how devices without 802.1X capabilities can be identified and the principle of least privilege when defining the ACL.

View model answer

Implement MAC Authentication Bypass (MAB). Register the MAC addresses of all infusion pumps in the RADIUS database during the provisioning process. Create a specific RADIUS policy that matches these MAC addresses and returns VSAs assigning them to an isolated IoT VLAN (e.g., VLAN 60). Apply strict ACLs to this VLAN permitting outbound traffic only to 10.5.1.20 on the required clinical management ports, and blocking all other inter-VLAN and internet traffic. Additionally, configure DHCP snooping and dynamic ARP inspection on the IoT VLAN to prevent spoofing attacks.

Q2. Following a recent acquisition, an enterprise now has two distinct Active Directory domains: corp.acme.com and corp.legacy.com. They want all employees from both entities to use the same 'ACME_Corporate' SSID without migrating the legacy domain. How can RADIUS facilitate this?

Hint: Think about how RADIUS handles authentication routing based on the identity realm and how policy servers can proxy requests to different backend directories.

View model answer

Configure the RADIUS infrastructure (using a policy server such as Cisco ISE, Aruba ClearPass, or a RADIUS proxy) to evaluate the realm suffix provided in the user's EAP identity — for example, user@corp.acme.com versus user@corp.legacy.com . Create routing policies that forward authentication requests to the appropriate backend Active Directory domain based on the realm. Define standardised enforcement profiles that return consistent VLAN VSAs regardless of the backend domain, ensuring users from both entities receive the correct network placement. This approach avoids a disruptive directory migration while maintaining a unified user experience.

Q3. You are designing the WiFi for a 60,000-seat stadium. The client's current design specifies 8 separate SSIDs for different staff functions: Ticketing, Security, Concessions, Medical, Media, Operations, VIP, and Maintenance. What is your recommendation and why?

Hint: Consider the impact of management frame overhead on wireless performance in a high-density RF environment.

View model answer

Strongly advise against broadcasting 8 SSIDs. In a high-density environment, each SSID generates beacon frames on every access point at regular intervals, consuming significant airtime and reducing the capacity available for actual data traffic. The recommendation is to consolidate all staff functions onto a single 802.1X-enabled SSID. Utilise RADIUS dynamic VLAN assignment to segment the traffic on the backend — when a ticketing device authenticates, RADIUS places it on the Ticketing VLAN; when a medical device authenticates, it goes to the Medical VLAN with appropriate ACLs. This provides the required logical separation while optimising the physical RF environment. A separate open SSID with a captive portal can handle general public access.