Conformità IWF per le reti WiFi pubbliche nel Regno Unito

Questa guida autorevole illustra i requisiti tecnici, l'architettura e le strategie di implementazione per la realizzazione di reti WiFi pubbliche conformi all'IWF in tutte le sedi del Regno Unito. Fornisce ai responsabili IT framework attuabili per mitigare i rischi legali mantenendo un accesso alla rete ad alte prestazioni.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura di Conformità IWF

- Livello 1: Filtraggio DNS

- Livello 2: Ispezione Profonda dei Pacchetti HTTP/HTTPS (DPI)

- Integrazione con Autenticazione e Analisi

- Guida all'Implementazione: Distribuzione del Filtraggio IWF

- Best Practice per le Sedi Pubbliche

- Risoluzione dei problemi e mitigazione del rischio

- ROI e impatto aziendale

Riepilogo Esecutivo

La fornitura di WiFi pubblico nel Regno Unito si è trasformata da un servizio per gli ospiti a un vettore critico di conformità. Per i Direttori IT e i CTO che gestiscono ambienti Retail , Hospitality e del settore pubblico, l'implementazione di una rete aperta senza un robusto filtro dei contenuti espone l'organizzazione a significativi rischi legali e reputazionali. L'Internet Watch Foundation (IWF) mantiene la lista di blocco definitiva per il materiale pedopornografico (CSAM). L'integrazione di questa lista al bordo della rete non è semplicemente una best practice; è un requisito fondamentale per una gestione responsabile della sede.

Questa guida delinea l'architettura tecnica necessaria per raggiungere la conformità IWF, dettagliando le strategie di implementazione a livello DNS e HTTP. Elimina il superfluo per fornire consigli pratici e vendor-neutrali sull'implementazione di un filtro web certificato senza degradare la velocità della rete o l'esperienza utente. Dalla messa in sicurezza del Guest WiFi all'integrazione con gli standard di autenticazione moderni come IEEE 802.1X e OpenRoaming, esploriamo come costruire una rete conforme e ad alte prestazioni.

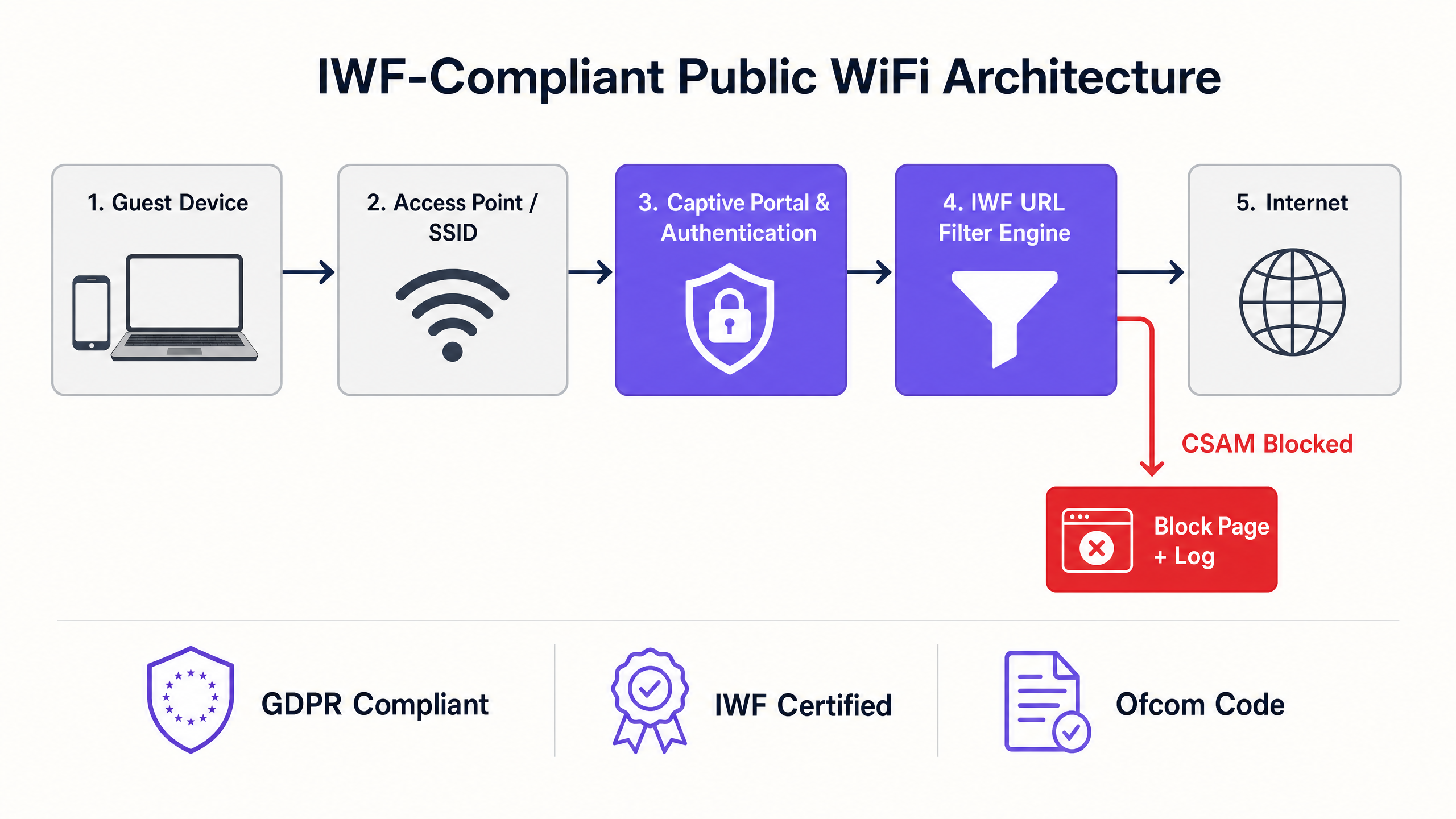

Approfondimento Tecnico: Architettura di Conformità IWF

L'implementazione della conformità IWF richiede un approccio multilivello alla sicurezza della rete. Il requisito principale è l'integrazione dinamica della lista URL IWF nel motore di filtraggio web della sede. Questa non può essere una lista statica, aggiornata manualmente; richiede una sincronizzazione in tempo reale o quasi in tempo reale con il database IWF.

Livello 1: Filtraggio DNS

Al livello più fondamentale, il filtraggio DNS intercetta le richieste a domini CSAM noti e le risolve su una pagina di blocco o una rotta nulla. Sebbene altamente efficiente e a bassa latenza, il solo filtraggio DNS è insufficiente perché opera a livello di dominio, mentre la lista IWF spesso specifica URL esatti. Affidarsi esclusivamente al DNS può portare a un eccessivo blocco (bloccare un intero dominio legittimo a causa di un URL offensivo) o a un insufficiente blocco (non riuscire a bloccare l'accesso basato su IP).

Livello 2: Ispezione Profonda dei Pacchetti HTTP/HTTPS (DPI)

Per applicare accuratamente la lista URL IWF, il motore di filtraggio deve ispezionare il percorso completo della richiesta HTTP. Per il traffico HTTPS crittografato, questo presenta una sfida. L'approccio moderno prevede l'ispezione Server Name Indication (SNI) combinata con la decrittografia SSL mirata per categorie specifiche e ad alto rischio. Tuttavia, l'implementazione della decrittografia SSL su reti pubbliche introduce gravi problemi di privacy e di fiducia nei certificati. Pertanto, il modello di implementazione standard per le sedi pubbliche si basa su un filtraggio SNI avanzato e una categorizzazione IP dinamica, con riferimento incrociato al database URL IWF.

Integrazione con Autenticazione e Analisi

La conformità va oltre il blocco; richiede responsabilità. L'integrazione del motore di filtraggio con il captive portal assicura che gli utenti accettino una Politica di Utilizzo Accettabile (AUP) prima di ottenere l'accesso. Inoltre, collegare l'accesso alla rete a robuste WiFi Analytics consente ai team IT di monitorare gli eventi di blocco, identificare potenziali incidenti di sicurezza e dimostrare la conformità durante gli audit. Comprendere Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 è anche vitale, poiché bande diverse richiedono configurazioni QoS specifiche per gestire la leggera latenza introdotta dall'ispezione profonda dei pacchetti.

Guida all'Implementazione: Distribuzione del Filtraggio IWF

La distribuzione di un filtraggio conforme all'IWF in ambienti distribuiti, come un hub Transport nazionale o una catena di strutture Healthcare , richiede un approccio strutturato.

- Selezionare un Fornitore Certificato: Assicurarsi che il proprio fornitore di filtraggio web sia un membro ufficiale IWF e che utilizzi il loro feed dinamico. Non tentare di costruire un'integrazione personalizzata.

- Configurazione del Bordo della Rete: Configurare i router o gli access point della sede per forzare tutto il traffico DNS degli ospiti verso il servizio di filtraggio conforme. Bloccare le porte in uscita 53 e 853 (DoT) per impedire agli utenti di aggirare il filtro utilizzando server DNS personalizzati.

- Allineamento del Captive Portal: Aggiornare l'AUP del captive portal per dichiarare esplicitamente che il filtraggio dei contenuti è attivo e che l'accesso a materiale illegale è monitorato e bloccato.

- Test e Validazione: Non utilizzare URL IWF reali per i test. L'IWF fornisce URL di test specifici e sicuri per verificare che il motore di filtraggio intercetti e blocchi correttamente i contenuti soggetti a restrizioni.

- Registrazione e Conservazione: Configurare il firewall o il servizio di filtraggio per conservare i log dei tentativi di accesso bloccati per un minimo di 12 mesi, in linea con il GDPR e i requisiti delle forze dell'ordine locali.

Best Practice per le Sedi Pubbliche

Quando si progetta l'architettura di rete, i responsabili IT devono bilanciare sicurezza ed esperienza utente.

- Evitare l'Over-Blocking: Assicurarsi che la politica di filtraggio sia strettamente mirata a contenuti illegali (CSAM) e categorie altamente dannose (malware, phishing). Un filtraggio eccessivamente aggressivo (ad esempio, il blocco di social media o streaming legittimi) porta a frustrazione degli utenti e a un aumento dei ticket di supporto.

- Gestire il DNS Crittografato: Con l'aumento del DNS over HTTPS (DoH), i browser degli utenti potrebbero tentare di aggirare i filtri DNS locali. Implementare politiche di rete per bloccare i risolutori DoH noti (come 8.8.8.8 o 1.1.1.1) a livello di firewall, forzando il fallback al DNS sicuro della sede.

- Autenticazione Senza Interruzioni: Considerare la transizione da reti aperte a framework di autenticazione sicuri. Mentre Passpoint/OpenRoaming è il futuro, garantire un filtraggio robusto su queste reti è fondamentale. Per approfondimenti sulla gestione di configurazioni aziendali complesse, fare riferimento a Risoluzione dei problemi di roaming nelle WLAN aziendali .

Risoluzione dei problemi e mitigazione del rischio

La modalità di errore più comune nella conformità del WiFi pubblico è il "bypass". Gli utenti, intenzionalmente o inavvertitamente, aggirano i controlli di filtraggio.

- Punti di accesso non autorizzati: Sono essenziali scansioni regolari per i punti di accesso non autorizzati. Una rete cablata conforme è inutile se un dipendente collega un router consumer non gestito e non filtrato.

- Utilizzo della VPN: Sebbene bloccare tutto il traffico VPN sia spesso impraticabile in luoghi come gli hotel dove i viaggiatori d'affari necessitano di accesso aziendale, i team IT devono monitorare tunnel crittografati eccessivi e continui che potrebbero indicare un abuso.

- Picchi di latenza: Se il motore di filtraggio è basato su cloud, assicurarsi che vengano utilizzati i POP regionali. L'instradamento del traffico da un hotel di Londra a un server di filtraggio basato negli Stati Uniti introdurrà una latenza inaccettabile. Ottimizzare l'instradamento per mantenere un'esperienza fluida, in modo simile a come si farebbe per Wi-Fi per l'ufficio: ottimizza la tua moderna rete Wi-Fi per l'ufficio .

ROI e impatto aziendale

Sebbene la conformità sia spesso vista come un centro di costo, un robusto filtraggio IWF protegge il marchio. Il danno reputazionale di un luogo associato a download illegali o alla distribuzione di CSAM supera di gran lunga i costi di implementazione. Inoltre, una rete sicura e conforme è un prerequisito per sfruttare tecnologie avanzate come BLE Low Energy spiegato per l'azienda per i servizi basati sulla posizione, poiché gli utenti devono fidarsi dell'infrastruttura sottostante prima di acconsentire al tracciamento e all'analisi. Il successo è misurato da zero violazioni della conformità, ticket di supporto con falsi positivi minimi e prestazioni di rete fluide.

Definizioni chiave

Internet Watch Foundation (IWF)

A UK-based organization that compiles a dynamic list of URLs containing Child Sexual Abuse Material (CSAM).

Integration with the IWF list is the baseline standard for public WiFi compliance in the UK.

Server Name Indication (SNI)

An extension to the TLS protocol that indicates which hostname the client is attempting to connect to at the start of the handshaking process.

SNI inspection allows IT teams to block specific malicious websites on HTTPS connections without needing to decrypt the entire traffic stream.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the DNS queries.

DoH can bypass traditional DNS-based web filters, requiring network administrators to block known DoH endpoints to enforce compliance.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Crucial for enforcing the Acceptable Use Policy (AUP) and establishing the legal framework for network usage.

Acceptable Use Policy (AUP)

A document stipulating constraints and practices that a user must agree to for access to a corporate network or the internet.

Provides the legal cover for venue operators to block content and terminate sessions for non-compliant users.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks.

Essential for separating untrusted guest traffic (which requires IWF filtering) from trusted corporate or POS traffic.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Used to identify and block specific applications or protocols (like BitTorrent or VPNs) that might be used to bypass standard filters.

False Positive

When a legitimate website is incorrectly categorized and blocked by the filtering engine.

High false-positive rates lead to user complaints and IT support overhead; selecting a highly accurate, IWF-certified vendor minimizes this.

Esempi pratici

A 200-room hotel needs to implement IWF filtering but has noticed a high volume of guests using DNS over HTTPS (DoH) via modern browsers, bypassing the current DNS-based filter.

The IT team must implement a dual-layer approach. First, configure the edge firewall to block outbound traffic to known DoH providers (e.g., blocking IPs for Cloudflare, Google, and Quad9 DoH endpoints). Second, utilize SNI (Server Name Indication) inspection on the firewall to intercept the initial TLS handshake and block IWF-listed URLs before the encrypted session is established.

A large retail chain is rolling out free guest WiFi across 500 stores and needs to ensure compliance while minimizing latency at the Point of Sale (POS).

The network architect segments the VLANs. The Guest VLAN is routed through a cloud-based IWF-certified web filter using redundant regional POPs to minimize latency. The POS VLAN is strictly isolated, utilizing an explicit allow-list (whitelisting) for payment gateways and inventory systems, completely bypassing the web filter to ensure zero latency impact on transactions.

Domande di esercitazione

Q1. You are deploying guest WiFi at a major conference centre. The marketing team wants to use a generic, open SSID with no captive portal to reduce 'friction'. How do you respond from a compliance perspective?

Suggerimento: Consider the legal requirement for user consent and accountability.

Visualizza risposta modello

I would advise against an open, frictionless SSID. Without a captive portal, users cannot agree to the Acceptable Use Policy (AUP). This leaves the venue legally exposed if illegal activity occurs on the network. A captive portal is a mandatory control gate for enforcing terms of service and logging MAC addresses against accepted sessions, which is critical for incident response.

Q2. During a network audit, you discover that 15% of guest traffic is successfully bypassing the web filter using custom DNS servers configured on their devices. What is the immediate technical remediation?

Suggerimento: Look at edge firewall port configurations.

Visualizza risposta modello

The immediate remediation is to configure the edge firewall to block outbound traffic on UDP/TCP port 53 and TCP port 853 (DNS over TLS) from the Guest VLAN to any external IP address. All DNS requests must be forced (or transparently proxied) to the venue's secure, IWF-integrated DNS servers.

Q3. A hotel IT manager suggests using full SSL decryption (SSL Inspection/Termination) on the guest network to ensure 100% visibility into HTTPS traffic for IWF compliance. Why is this a flawed approach for public WiFi?

Suggerimento: Consider device trust and user privacy.

Visualizza risposta modello

Full SSL decryption requires installing a custom root certificate on every guest device. In a public WiFi scenario, this is impossible to enforce, will cause severe browser certificate errors for all users, and represents a massive privacy violation. The correct approach is to rely on DNS filtering combined with SNI (Server Name Indication) inspection, which allows categorization of encrypted traffic without breaking the TLS tunnel.