Cos'è IPSK? Spiegazione delle Identity Pre-Shared Keys

Questa guida tecnica completa spiega le Identity Pre-Shared Keys (IPSK/DPSK), descrivendo in dettaglio come forniscono sicurezza di livello enterprise e steering dinamico delle VLAN per unità abitative multiple (MDU) e alloggi per studenti senza l'attrito di 802.1X.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: Cos'è IPSK e Come Funziona?

- Il Problema Architettonico con le PSK Condivise

- La Soluzione IPSK

- Confronto: WPA2-Personal vs. IPSK vs. 802.1X

- Guida all'Implementazione: Distribuzione di IPSK negli Ambienti MDU

- 1. Generazione e Entropia delle Key

- 2. Applicazione del Limite di Dispositivi

- 3. Configurazione dello Steering Dinamico delle VLAN

- 4. Integrazione con i Sistemi di Gestione della Proprietà (PMS)

- Migliori Pratiche e Standard di Settore

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto sul Business

Ascolta il nostro architetto di soluzioni senior spiegare l'architettura IPSK in questo briefing di 10 minuti:

Riepilogo Esecutivo

Per i gestori di proprietà e i direttori IT che operano in Multi-Dwelling Units (MDU), in particolare negli alloggi per studenti, la gestione dell'accesso wireless presenta una sfida unica. È necessario bilanciare l'esperienza di onboarding di livello consumer che i residenti si aspettano con la sicurezza di livello enterprise, la responsabilità e la segmentazione della rete che le normative impongono.

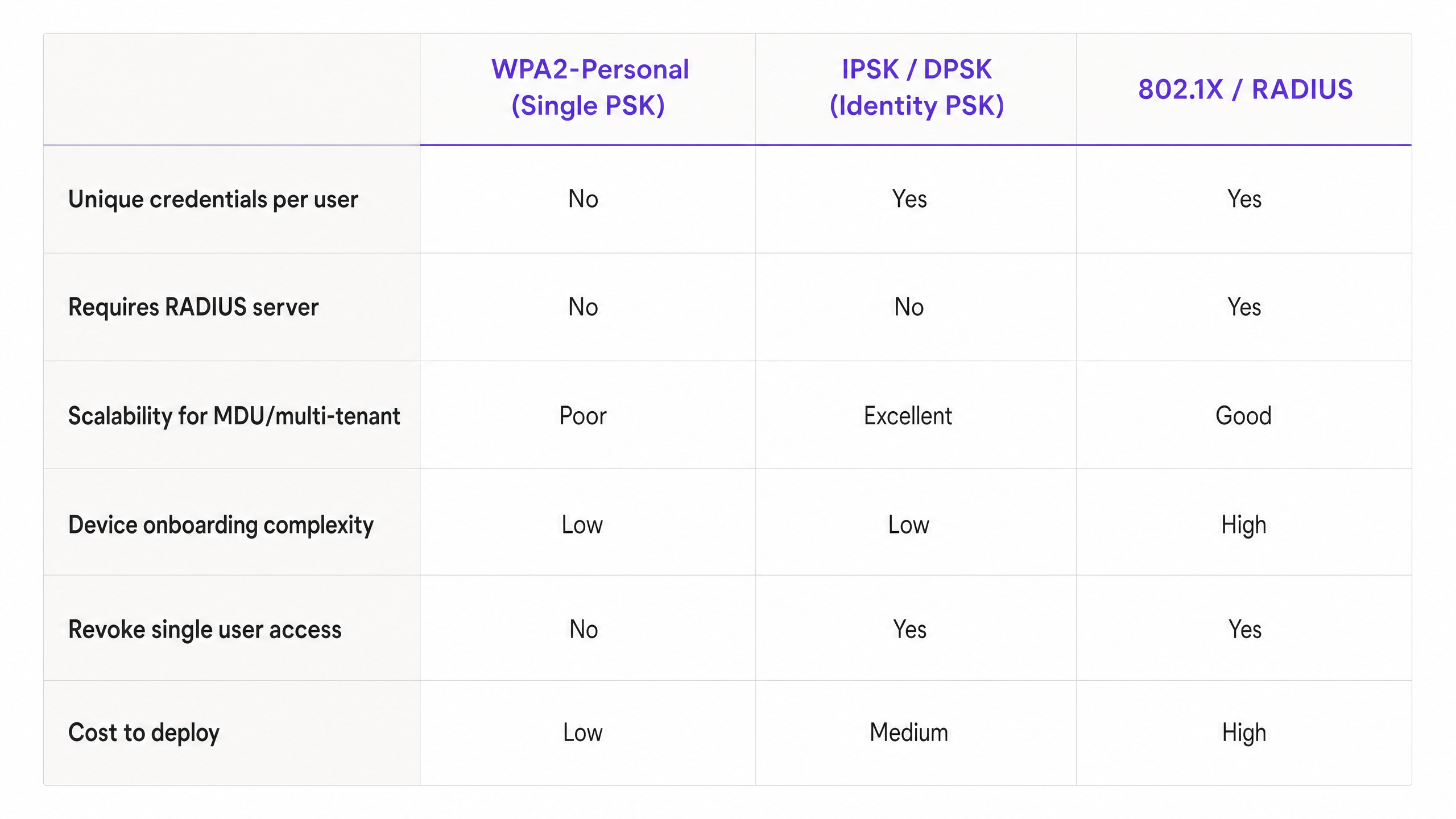

Il WPA2-Personal standard (una singola password condivisa) non fornisce la responsabilità dell'utente o la segmentazione dinamica della rete. Al contrario, l'802.1X (RADIUS) di livello enterprise fornisce un'eccellente sicurezza ma introduce un attrito significativo per l'onboarding di dispositivi headless come console di gioco, smart TV e hardware IoT comuni negli ambienti residenziali.

Le Identity Pre-Shared Keys (IPSK), note anche come Dynamic PSK (DPSK), colmano questa lacuna. Forniscono l'onboarding senza interruzioni del WPA2-Personal, offrendo al contempo la responsabilità per utente, lo steering dinamico delle VLAN e la gestione granulare del ciclo di vita tipicamente riservati alle architetture 802.1X. Questa guida descrive in dettaglio i meccanismi tecnici di IPSK, le strategie di implementazione e perché è l'architettura definitiva per le moderne reti MDU e di alloggi per studenti.

Approfondimento Tecnico: Cos'è IPSK e Come Funziona?

Al suo interno, IPSK è un meccanismo di autenticazione che consente a un singolo Service Set Identifier (SSID) di supportare più Pre-Shared Keys (PSKs) uniche, dove ogni key è legata a un'identità specifica (un utente, una stanza o un gruppo di dispositivi) a livello di controller.

Il Problema Architettonico con le PSK Condivise

In un'implementazione WPA2-Personal tradizionale, tutti i client che si connettono all'SSID utilizzano la stessa passphrase. Ciò crea diverse vulnerabilità architettoniche:

- Mancanza di Contesto di Identità: La rete non può distinguere il traffico del Residente A da quello del Residente B a livello di autenticazione.

- Zero Segmentazione della Rete: Tutti i dispositivi atterrano nello stesso dominio di broadcast (VLAN) a meno che non vengano implementate complesse sovrascritture basate su MAC.

- Gestione del Ciclo di Vita Interrotta: La revoca dell'accesso per un singolo dispositivo compromesso o per un residente in partenza richiede la modifica della PSK globale, forzando un evento di riconnessione a livello di rete per tutti gli utenti.

La Soluzione IPSK

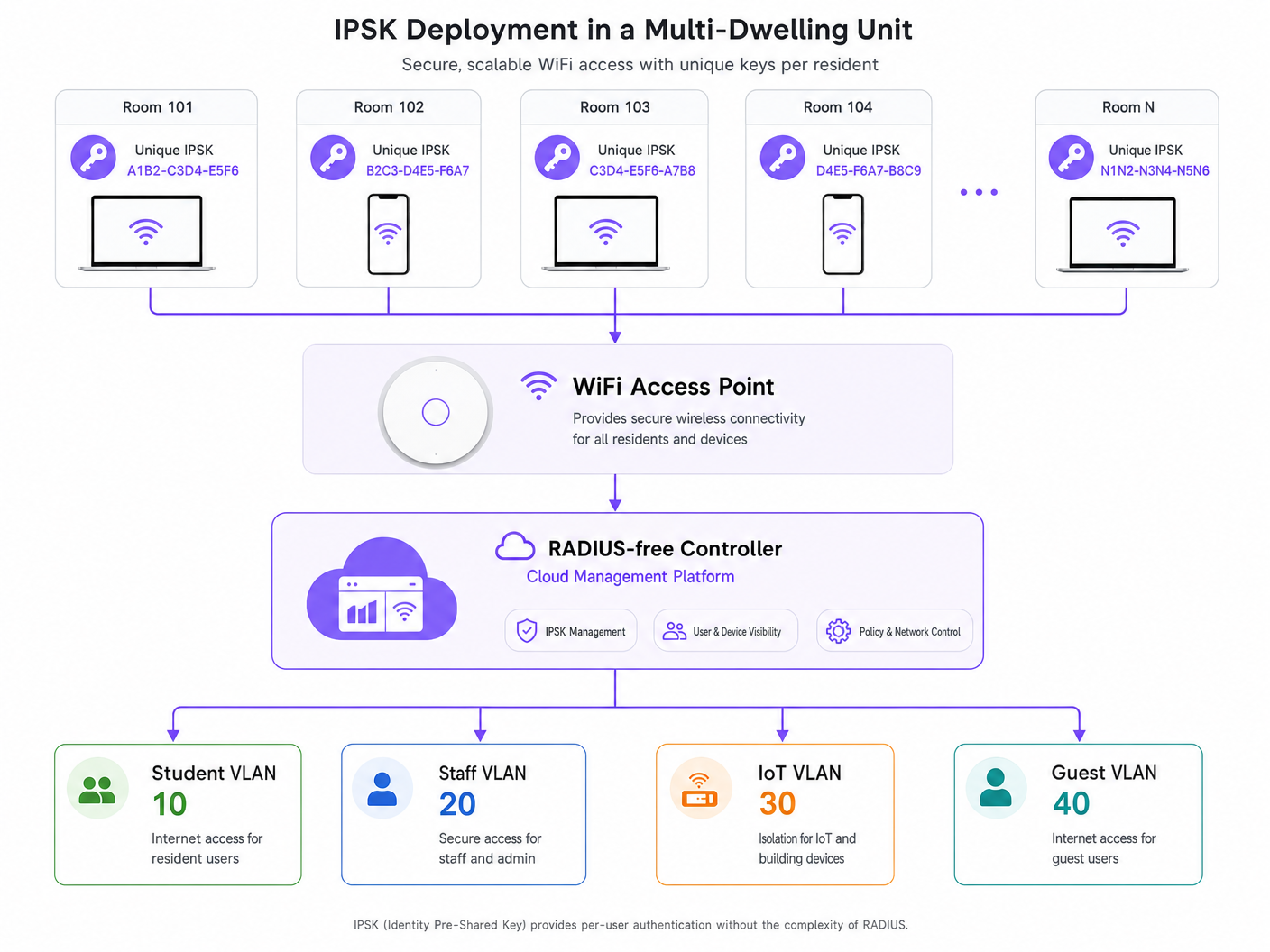

IPSK sposta l'intelligenza dal dispositivo edge al wireless controller o alla piattaforma di gestione cloud.

Quando un dispositivo si associa all'SSID, presenta la sua PSK assegnata. L'access point inoltra questa richiesta al controller. Il controller interroga il suo database interno (o un provider di identità esterno tramite API) per convalidare la key. In caso di convalida riuscita, il controller restituisce il profilo di autorizzazione associato a quella specifica key.

Questo profilo di autorizzazione tipicamente detta:

- Assegnazione VLAN: Indirizzamento dinamico del dispositivo in un segmento di rete specifico (ad esempio, VLAN 10 per la Stanza 101, VLAN 20 per la Stanza 102).

- Controllo degli Accessi Basato sui Ruoli (RBAC): Applicazione di regole firewall specifiche o Access Control Lists (ACLs).

- Limitazione della Velocità: Applicazione di limiti di larghezza di banda per utente o per stanza.

Poiché la key è unica per l'utente, si ottiene una rete basata sull'identità senza richiedere supplicanti 802.1X sui dispositivi client.

Confronto: WPA2-Personal vs. IPSK vs. 802.1X

Comprendere dove si inserisce IPSK richiede un confronto con le alternative. Sebbene 802.1X rimanga lo standard d'oro per gli spazi ufficio aziendali (vedi la nostra guida su Office Wi Fi: Optimize Your Modern Office Wi-Fi Network ), è spesso inappropriato per le MDU a causa di problemi di compatibilità dei dispositivi. IPSK offre i vantaggi di sicurezza di 802.1X con la semplicità di WPA2-Personal.

Guida all'Implementazione: Distribuzione di IPSK negli Ambienti MDU

La distribuzione efficace di IPSK richiede un'attenta pianificazione della generazione, distribuzione e gestione del ciclo di vita delle key.

1. Generazione e Entropia delle Key

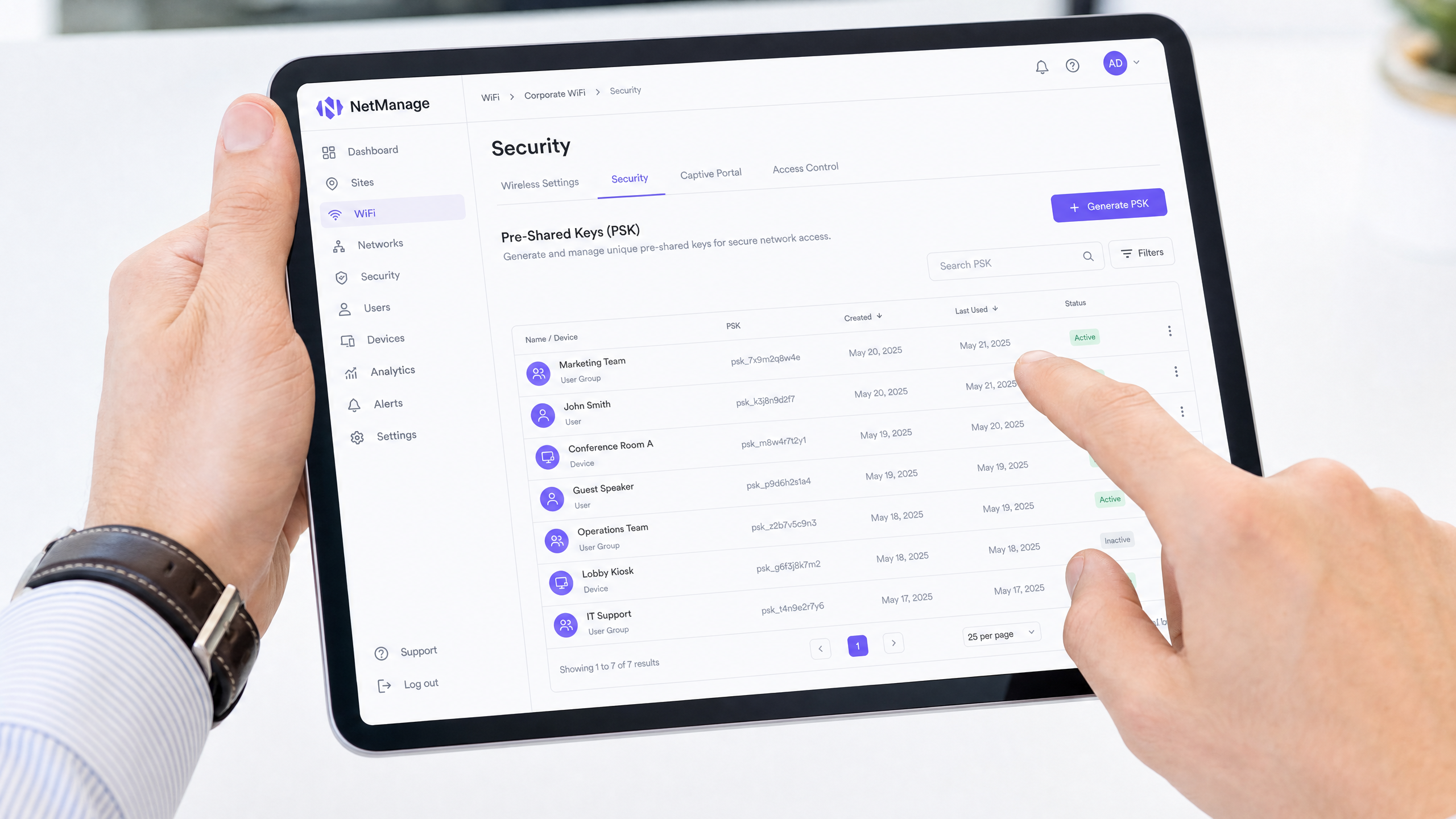

Le key devono essere crittograficamente sicure. Evitare l'uso di numeri sequenziali, numeri di stanza o frasi facilmente indovinabili. Generare le key in modo programmatico (minimo 16-20 caratteri, alfanumerici). Se si utilizza una piattaforma come la soluzione Guest WiFi di Purple, questa generazione può essere automatizzata e collegata al profilo del residente.

2. Applicazione del Limite di Dispositivi

Un passaggio di implementazione critico è l'applicazione di un Numero Massimo di Dispositivi per IPSK. Se a un residente viene assegnata una key, dovrebbe essere limitato a un numero ragionevole di autenticazioni simultanee (ad esempio, da 5 a 8 dispositivi). La mancata applicazione di ciò consente a una singola key trapelata di essere utilizzata da decine di utenti non autorizzati, degradando le prestazioni della rete e compromettendo la traccia di audit.

3. Configurazione dello Steering Dinamico delle VLAN

Configurare il wireless controller per mappare specifiche IPSK a specifiche VLAN. In un ambiente di alloggi per studenti, l'architettura tipicamente si presenta così:

- VLAN Residenti: O una VLAN unica per stanza (micro-segmentazione) o una VLAN residente condivisa con isolamento client abilitato.

- VLAN IoT: Per la gestione degli edifici, termostati intelligenti e BLE beacons (leggi di più su BLE Low Energy Explained for Enterprise ).

- VLAN Staff/Amministrazione: Accesso sicuro per la gestione della proprietà.

Thisapproccio è dettagliato ulteriormente nella nostra guida completa: Designing a Multi-Tenant WiFi Architecture for MDU .

4. Integrazione con i Sistemi di Gestione della Proprietà (PMS)

Il vero ROI dell'IPSK si realizza quando il ciclo di vita delle chiavi è automatizzato. Integra l'API del tuo controller wireless con il tuo PMS o database di locazione.

- Provisioning: Quando un contratto di locazione viene firmato, una chiamata API genera automaticamente un IPSK e lo invia via email al residente.

- Revoca: Quando il contratto di locazione termina, una chiamata API revoca istantaneamente la chiave, terminando l'accesso alla rete senza intervento IT.

Migliori Pratiche e Standard di Settore

- Transizione WPA3: Assicurati che il tuo hardware supporti WPA3-SAE (Simultaneous Authentication of Equals). WPA3 migliora significativamente la sicurezza delle chiavi pre-condivise mitigando gli attacchi a dizionario offline e fornendo la forward secrecy. Le moderne implementazioni IPSK dovrebbero sfruttare WPA3 ovunque la compatibilità del client lo consenta.

- Isolamento Client: Se stai collocando più residenti in una VLAN condivisa anziché in VLAN per stanza, DEVI abilitare l'Isolamento Client (isolamento Layer 2) a livello di AP per prevenire movimenti laterali e attacchi peer-to-peer tra i residenti.

- Conformità: Per gli operatori nei settori Hospitality o MDU, IPSK fornisce i log di audit necessari per conformarsi a normative come GDPR, poiché i flussi di rete possono essere direttamente attribuiti alle credenziali di un utente specifico.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

1. Limiti di Scalabilità del Controller Rischio: I controller wireless più vecchi o di livello base hanno limiti rigidi sul numero di PSK uniche che possono memorizzare (es. max 500 chiavi per SSID). Mitigazione: Verifica la massima scalabilità IPSK supportata dal tuo hardware prima dell'implementazione. Per grandi MDU, sono richieste architetture gestite in cloud (come Cisco Meraki o Aruba Central) o motori di policy dedicati.

2. Latenza del Roaming Rischio: Se il database del controller è lento a rispondere durante gli eventi di roaming da AP a AP, le chiamate vocali e video verranno interrotte. Mitigazione: Assicurati che l'infrastruttura del controller sia localizzata o altamente disponibile. Abilita Fast BSS Transition (802.11r) se supportato dalla tua implementazione IPSK.

3. Accumulo di Chiavi/Chiavi Obsolete Rischio: La mancata revoca delle chiavi quando i residenti se ne vanno comporta un database gonfiato e una massiccia vulnerabilità di sicurezza. Mitigazione: Implementa la gestione automatizzata del ciclo di vita tramite integrazione API con il tuo PMS. Conduci audit trimestrali delle chiavi attive.

ROI e Impatto sul Business

La transizione a un'architettura IPSK offre risultati di business misurabili per i gestori di proprietà e i direttori IT:

- Costi di Supporto Ridotti: L'eliminazione dei problemi di configurazione del supplicant 802.1X e della necessità di MAC authentication bypass (MAB) per i dispositivi headless riduce i ticket dell'Helpdesk fino al 60% durante la finestra critica di onboarding di settembre.

- Monetizzazione Migliorata: Legando l'identità all'accesso alla rete, gli operatori possono offrire pacchetti di larghezza di banda a livelli (es. livello base incluso nell'affitto, livello premium per i giocatori).

- Analisi Azionabili: Con il networking consapevole dell'identità, i gestori di proprietà possono sfruttare WiFi Analytics per comprendere l'utilizzo dello spazio, i tempi di permanenza nelle aree comuni e l'engagement complessivo dell'edificio, in modo simile alle implementazioni in Retail e Transport .

IPSK non è solo una funzionalità di sicurezza; è l'architettura fondamentale che abilita reti multi-tenant sicure, scalabili e gestibili.

Definizioni chiave

IPSK (Identity Pre-Shared Key)

An authentication method that allows multiple unique pre-shared keys to be used on a single SSID, with each key tied to a specific user policy or VLAN.

Used in MDUs to provide per-user security without the complexity of 802.1X.

DPSK (Dynamic Pre-Shared Key)

A vendor-specific (primarily Ruckus) term for the same underlying technology as IPSK.

You will encounter this term when evaluating different vendor data sheets.

Dynamic VLAN Steering

The process where a network controller automatically assigns a connecting device to a specific Virtual LAN based on the authentication credentials provided.

Essential for multi-tenant environments to isolate resident traffic from staff or IoT traffic on the same physical access points.

802.1X

The IEEE standard for port-based Network Access Control, requiring a RADIUS server and client supplicants.

The enterprise alternative to IPSK, but often unsuitable for residential environments due to headless device incompatibility.

Headless Device

A network-connected device lacking a web browser or advanced configuration interface (e.g., gaming consoles, smart TVs, IoT sensors).

These devices drive the requirement for IPSK, as they cannot navigate captive portals or configure 802.1X supplicants.

WPA3-SAE

Simultaneous Authentication of Equals, the secure key establishment protocol used in WPA3 to prevent offline dictionary attacks.

The modern security standard that should be paired with IPSK deployments on compatible hardware.

Client Isolation

A wireless network setting that prevents devices connected to the same AP from communicating directly with each other.

Mandatory security control if multiple residents are placed into a single shared VLAN.

MAC Authentication Bypass (MAB)

A fallback mechanism in 802.1X networks where a device's MAC address is used as its identity credential.

A cumbersome administrative process that IPSK eliminates by providing native PSK support for headless devices.

Esempi pratici

A 400-bed student accommodation block currently uses a single WPA2-Personal password. Residents complain about poor performance, and IT cannot prevent departing students from continuing to use the network from the car park. They need to secure the network, segment traffic per room, and support gaming consoles without increasing helpdesk tickets.

Deploy an IPSK architecture on a single SSID. Integrate the wireless controller API with the property management system. Upon lease signing, generate a unique 20-character IPSK per resident. Configure the controller to dynamically steer each resident's key to a unique Per-Room VLAN. Set a device limit of 6 concurrent devices per key. Automate key revocation upon lease termination.

A boutique hotel wants to offer secure, segmented WiFi to guests but cannot rely on captive portals because guests increasingly travel with smart speakers and streaming sticks that cannot navigate web logins.

Implement IPSK tied to the hotel reservation system. When a guest checks in, the PMS triggers an API call to generate a unique IPSK valid only for the duration of their stay. The key is printed on the room key sleeve or sent via SMS. The network dynamically assigns their devices to a private VLAN for that specific room, allowing their phone to cast to the room's smart TV securely.

Domande di esercitazione

Q1. You are designing the network for a 200-unit build-to-rent property. The client wants to use 802.1X for maximum security. However, their demographic research shows residents bring an average of 3 headless devices (smart TVs, consoles) per unit. What is your architectural recommendation?

Suggerimento: Consider the operational overhead of onboarding 600 headless devices onto an 802.1X network.

Visualizza risposta modello

Recommend an IPSK architecture instead of 802.1X. While 802.1X provides excellent security, the 600 headless devices would require MAC Authentication Bypass (MAB), creating a massive administrative burden for the helpdesk. IPSK provides the necessary per-user accountability and VLAN segmentation while allowing headless devices to connect seamlessly using standard PSK methods.

Q2. During an IPSK deployment, the property manager requests that residents be allowed to choose their own custom WiFi passwords to improve the user experience. How do you respond?

Suggerimento: Think about cryptographic entropy and dictionary attacks.

Visualizza risposta modello

Advise strongly against this. User-selected passwords lack sufficient entropy and are vulnerable to dictionary attacks. In an IPSK environment, weak keys compromise the security of the entire SSID. Keys must be programmatically generated (minimum 16-20 random alphanumeric characters) and distributed securely via the property management system integration.

Q3. A network utilizing IPSK is experiencing IP address exhaustion in the main DHCP pool, despite the building only being at 60% occupancy. What configuration oversight likely caused this?

Suggerimento: Think about what happens if a key is shared freely.

Visualizza risposta modello

The network likely failed to enforce a Maximum Device Count per IPSK. Without a device limit, residents can share their unique key with non-residents or connect an unlimited number of devices, rapidly exhausting DHCP scopes and bandwidth. A strict concurrent device limit (e.g., 5-8 devices per key) must be enforced at the controller level.