Cos'è l'autenticazione tramite indirizzo MAC? Quando usarla e quando evitarla

Questa guida tecnica di riferimento autorevole copre l'autenticazione tramite indirizzo MAC negli ambienti WiFi aziendali — come funziona l'autenticazione MAC basata su RADIUS al Livello 2, le sue vulnerabilità di sicurezza intrinseche (inclusi lo spoofing MAC e l'impatto della randomizzazione MAC a livello di OS), e i precisi contesti operativi in cui rimane uno strumento valido per la gestione di dispositivi IoT e headless. Fornisce indicazioni pratiche per l'implementazione a responsabili IT e architetti di rete in strutture ricettive, retail, sanitarie e del settore pubblico, con esempi pratici, framework decisionali e contesto di integrazione per la piattaforma di guest WiFi e analisi di Purple.

Listen to this guide

View podcast transcript

- Sintesi Esecutiva

- Approfondimento Tecnico

- Come funziona l'autenticazione tramite indirizzo MAC

- Limitazioni e Vulnerabilità di Sicurezza

- Guida all'Implementazione

- Quando usare l'autenticazione MAC

- Quando Evitare l'Autenticazione MAC

- Migliori Pratiche di Implementazione

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto Commerciale

Sintesi Esecutiva

Per i responsabili IT aziendali che gestiscono sedi complesse — da ampie proprietà alberghiere e catene di vendita al dettaglio a stadi e strutture del settore pubblico — garantire l'accesso alla rete per un numero crescente di dispositivi non gestiti è una sfida operativa critica. L'autenticazione tramite indirizzo MAC, sebbene fondamentalmente limitata come protocollo di sicurezza autonomo, rimane un meccanismo necessario per l'onboarding di dispositivi IoT, hardware legacy e sistemi headless che non possono supportare 802.1X o Captive Portal.

Questa guida analizza l'architettura dell'autenticazione RADIUS basata su MAC, valutandone l'utilità operativa rispetto alle sue vulnerabilità di sicurezza intrinseche. Trattiamo esattamente quando implementare l'autenticazione MAC per ottimizzare le operazioni, quando evitarla per mitigare i rischi e come le moderne piattaforme WiFi aziendali integrano questi controlli per mantenere solide posture di sicurezza senza sacrificare la connettività. Il principio fondamentale: l'autenticazione MAC è un meccanismo di controllo dell'accesso alla rete, non un protocollo di sicurezza. Implementatela di conseguenza.

Approfondimento Tecnico

Come funziona l'autenticazione tramite indirizzo MAC

L'autenticazione tramite indirizzo MAC (Media Access Control) opera al Livello 2 del modello OSI. A differenza dell'IEEE 802.1X, che richiede un supplicant sul dispositivo client per negoziare le credenziali utilizzando metodi EAP come PEAP-MSCHAPv2 o EAP-TLS, l'autenticazione MAC si basa esclusivamente sull'indirizzo hardware del dispositivo sia come identificatore che come autenticatore.

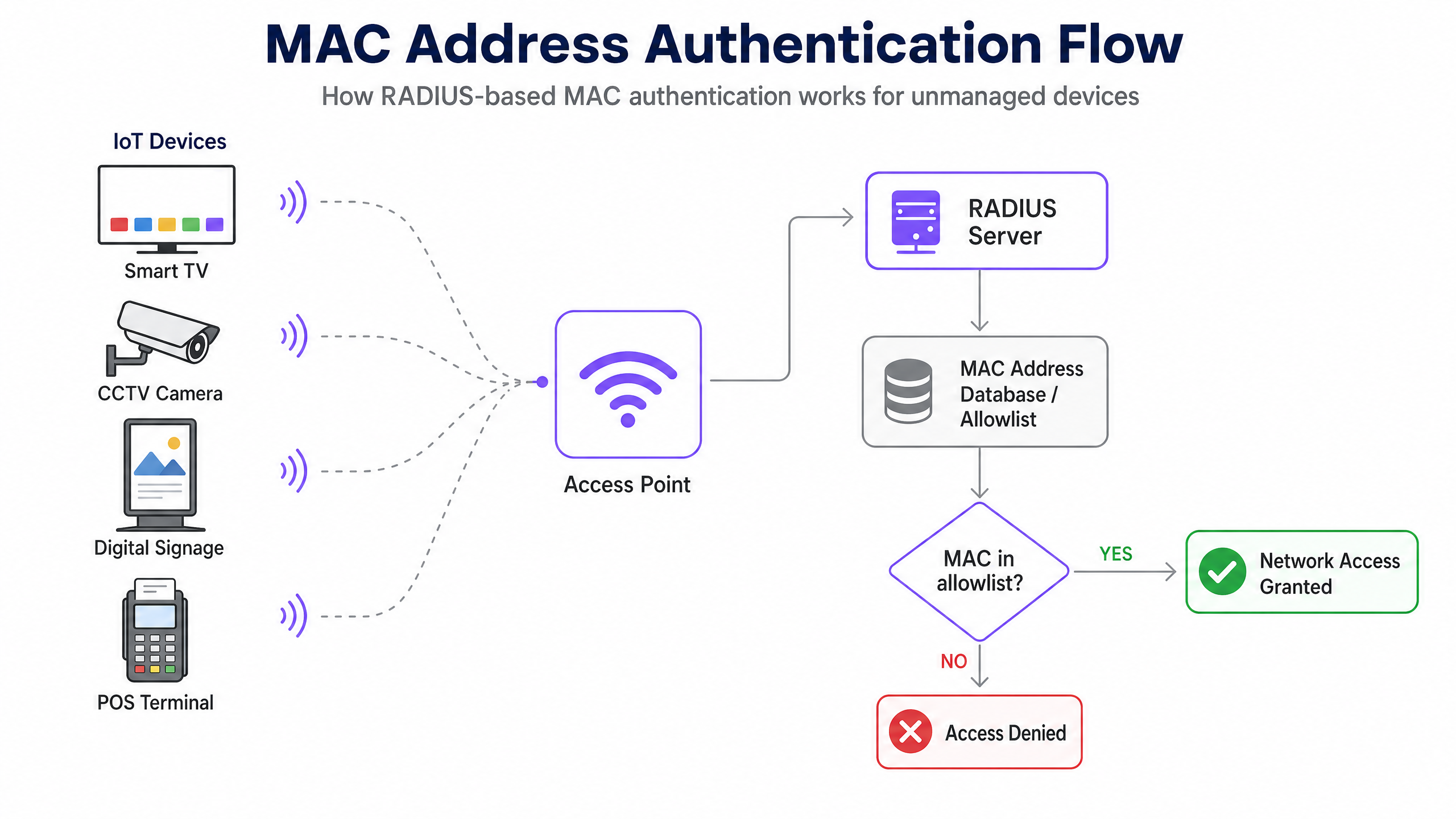

La sequenza di autenticazione procede come segue. Quando un dispositivo tenta di associarsi a un access point (AP) wireless, l'AP intercetta la richiesta di associazione ed estrae l'indirizzo MAC del client — un identificatore unico a 48 bit assegnato al controller di interfaccia di rete (NIC) dal produttore. L'AP, agendo come client RADIUS, inoltra un messaggio Access-Request al server RADIUS. In un'implementazione tipica, l'indirizzo MAC viene inviato sia come nome utente che come password, spesso formattato senza delimitatori (ad esempio, A4CF12388E7F), sebbene le implementazioni dei fornitori possano variare. Il server RADIUS interroga il suo backend — comunemente una directory LDAP, Active Directory o un archivio di identità dedicato — per verificare se l'indirizzo MAC esiste in una allowlist. Una corrispondenza restituisce un messaggio Access-Accept e l'AP concede l'accesso alla rete, assegnando opzionalmente una VLAN specifica. Nessuna corrispondenza restituisce un Access-Reject e al dispositivo viene negata l'associazione o viene posizionato in una VLAN di quarantena ristretta.

Limitazioni e Vulnerabilità di Sicurezza

La debolezza fondamentale dell'autenticazione MAC è che gli indirizzi MAC vengono trasmessi in chiaro all'interno dei frame di gestione IEEE 802.11. Qualsiasi attore con un analizzatore di pacchetti di base — Wireshark, Kismet o simili — può catturare passivamente indirizzi MAC legittimi che comunicano sulla rete senza alcuna intrusione attiva. Una volta identificato un indirizzo MAC valido, l'attaccante utilizza strumenti come macchanger (Linux) o utilità OS integrate per falsificare la propria NIC in modo che corrisponda all'indirizzo catturato.

Poiché il server RADIUS non esegue alcuna challenge-response crittografica — si limita a verificare se la stringa corrisponde a una voce del database — al dispositivo falsificato vengono concessi privilegi di rete identici a quelli del dispositivo legittimo. Questo non è un attacco teorico; non richiede conoscenze specialistiche e impiega meno di due minuti per essere eseguito.

Inoltre, l'autenticazione MAC non fornisce alcuna crittografia per il payload dei dati. A meno che l'SSID non sia protetto con WPA2-PSK, WPA3-SAE o Opportunistic Wireless Encryption (OWE), tutto il traffico rimane vulnerabile all'intercettazione. Per questo motivo, l'autenticazione MAC deve sempre essere intesa come una forma di controllo dell'accesso alla rete (NAC), non come un confine di sicurezza.

Un'ulteriore complicazione operativa è emersa con l'adozione diffusa della randomizzazione degli indirizzi MAC. Apple ha introdotto indirizzi MAC randomizzati per rete in iOS 14 (2020), e Android ha seguito con Android 10. Windows 11 abilita la randomizzazione per impostazione predefinita. Quando un dispositivo consumer si connette a una rete, presenta un indirizzo MAC randomizzato e temporaneo anziché il suo indirizzo hardware. Questo interrompe direttamente qualsiasi sistema che si basa sugli indirizzi MAC per identificare o autenticare gli utenti di ritorno — inclusa la cache MAC per il bypass del Captive Portal sulle reti Guest WiFi .

Guida all'Implementazione

Quando usare l'autenticazione MAC

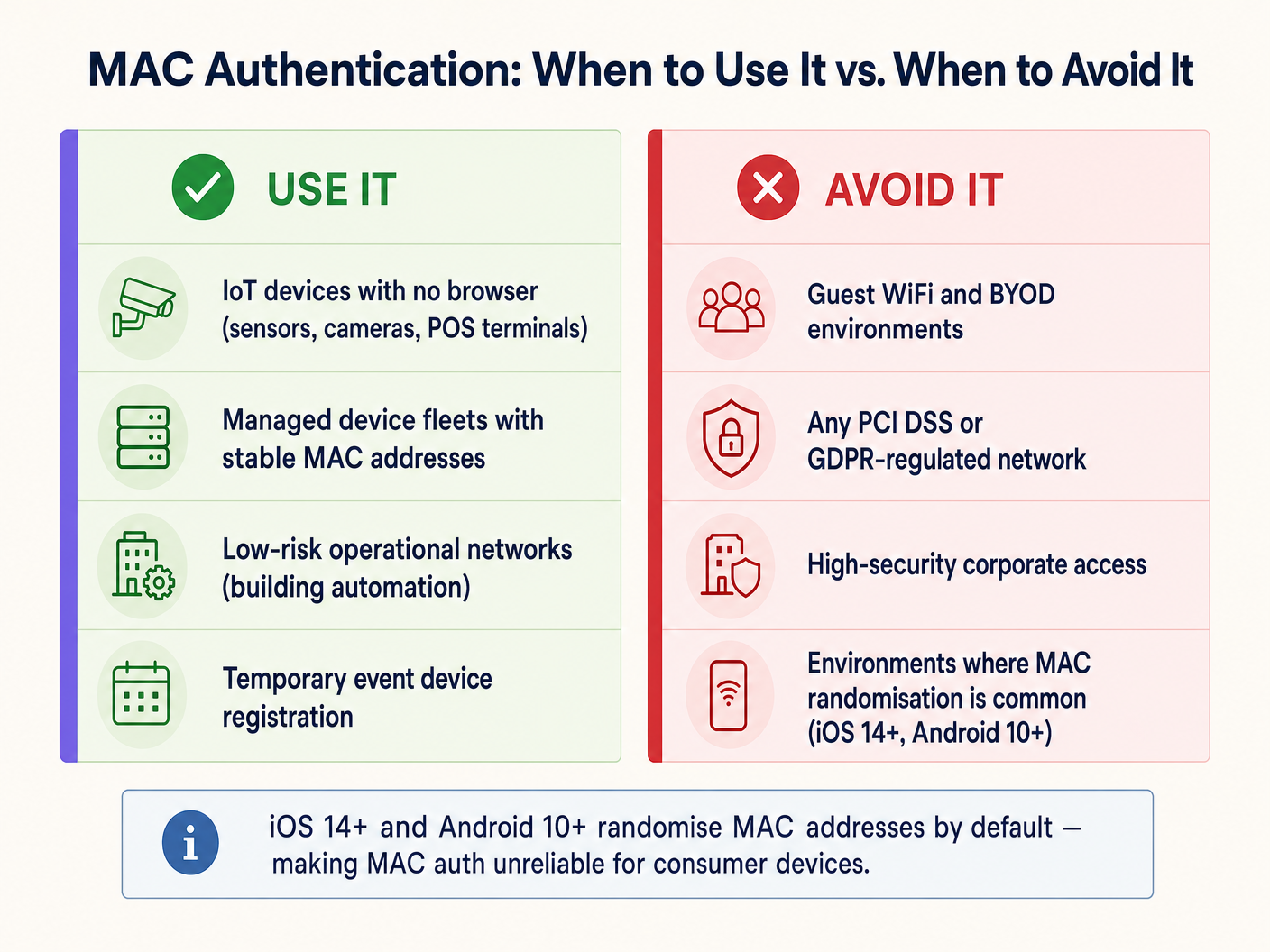

L'autenticazione MAC è appropriata esclusivamente per classi di dispositivi che non hanno la capacità di autenticarsi tramite metodi più robusti. I casi d'uso principali sono:

| Classe di Dispositivo | Esempi | Motivazione |

|---|---|---|

| Dispositivi IoT headless | Smart TV, telecamere CCTV, sensori ambientali | Nessuna capacità di browser o supplicant |

| Tecnologia Operativa (OT) | Controllori HVAC, BMS, pannelli di controllo accessi | Protocolli legacy, nessun supporto 802.1X |

| Terminali POS legacy | Terminali di pagamento retail più vecchi | Solo WPA2-PSK; il filtraggio MAC aggiunge un debole strato secondario |

| Flotte di dispositivi gestiti | Stampanti, telefoni VoIP, scanner di codici a barre | Indirizzi MAC stabili e noti; gestiti centralmente |

| Attrezzature per eventi temporanei | Apparecchiature AV, tablet per eventi | Implementazione a breve termine, controllata |

Per gli ambienti Retail , questo copre tipicamente la rete operativa back-of-house: scanner per la gestione delle scorte, etichette di prezzo digitali e sistemi di automazione degli edifici. Per l' Hospitality , copre i sistemi di intrattenimento in camera, i termostati intelligenti e i telefoni IP. Per l' Healthcare , copre pompe per infusione, apparecchiature per il monitoraggio dei pazienti e dispositivi diagnostici legacy.

Quando Evitare l'Autenticazione MAC

Gli architetti IT devono evitare attivamente l'autenticazione MAC in diversi scenari critici:

Guest WiFi e Reti BYOD. Questo è il problema operativamente più significativo per gli operatori di sedi oggi. I moderni sistemi operativi mobili randomizzano gli indirizzi MAC per impostazione predefinita. Se una distribuzione Guest WiFi si basa sulla cache MAC per fornire una riautenticazione senza interruzioni per i visitatori di ritorno, fallirà per la maggior parte dei dispositivi moderni. Il dispositivo dell'ospite presenta un nuovo MAC casuale ad ogni visita, la rete li tratta come un nuovo utente e sono costretti a passare attraverso il captive portal ogni volta. Ciò degrada l'esperienza utente e corrompe i dati dei visitatori di ritorno nelle piattaforme WiFi Analytics . La soluzione è Passpoint (Hotspot 2.0) o un captive portal sicuro con token di sessione persistenti.

Reti Aziendali ad Alta Sicurezza. Qualsiasi segmento di rete che gestisce dati aziendali sensibili deve utilizzare 802.1X con EAP-TLS (basato su certificato) o PEAP-MSCHAPv2 al minimo. Per una guida dettagliata all'implementazione, vedere How to Set Up Enterprise WiFi on iOS and macOS with 802.1X . L'autenticazione MAC non fornisce una protezione significativa contro le minacce interne o gli attacchi mirati all'infrastruttura aziendale.

Ambienti Regolamentati PCI DSS. Il requisito 8 del PCI DSS v4.0 impone controlli di autenticazione robusti per tutti i sistemi nell'ambiente dei dati del titolare della carta (CDE). L'autenticazione MAC non soddisfa la definizione di autenticazione forte e non può essere utilizzata come controllo di accesso primario per qualsiasi sistema che gestisce dati di pagamento. La segmentazione VLAN può isolare i dispositivi autenticati MAC dal CDE, ma la rete di pagamento stessa deve utilizzare 802.1X o equivalente.

Ambienti Dati Regolamentati GDPR. L'archiviazione di indirizzi MAC come identificatori di dati personali (che possono essere, ai sensi dell'Articolo 4 del GDPR) richiede una base giuridica e misure di sicurezza appropriate. L'utilizzo di indirizzi MAC come credenziali di autenticazione su reti che elaborano dati personali crea sia un'esposizione alla sicurezza che alla conformità.

Migliori Pratiche di Implementazione

Quando si implementa l'autenticazione MAC per le classi di dispositivi IoT necessarie, le seguenti pratiche neutrali rispetto al fornitore sono non negoziabili:

Segmentazione VLAN. Non posizionare mai dispositivi autenticati MAC sulla stessa VLAN di utenti aziendali, server o sistemi di pagamento. Assegnarli a una VLAN IoT dedicata con ACL firewall rigorose che limitano l'accesso solo ai servizi specifici di cui hanno bisogno. Questo è il controllo compensativo più importante. Per ulteriori indicazioni sull'architettura di sicurezza a livello di rete, vedere Access Point Security: Your 2026 Enterprise Guide e Protect Your Network with Strong DNS and Security .

Combinare con Crittografia WPA2/WPA3. Configurare sempre l'SSID con WPA2-PSK o WPA3-SAE per crittografare il payload wireless. L'autenticazione MAC controlla chi può unirsi alla rete; la crittografia protegge ciò che trasmettono.

Profilazione dei Dispositivi e Rilevamento delle Anomalie. Implementare soluzioni NAC che incorporano la profilazione dei dispositivi. Se un dispositivo si autentica con l'indirizzo MAC di una smart TV registrata ma mostra i modelli di traffico di una workstation Windows (query DNS, traffico SMB, navigazione HTTP), il sistema dovrebbe metterlo in quarantena dinamicamente in attesa di indagine.

Gestione del Ciclo di Vita della Allowlist. Mantenere un ciclo di vita rigoroso per la allowlist MAC. I dispositivi dismessi devono essere rimossi prontamente. Le voci obsolete sono un vettore di attacco diretto per lo spoofing. Automatizzare il processo di audit ove possibile, segnalando le voci MAC che non sono state viste sulla rete per più di 90 giorni.

SSID Separati per Classe di Dispositivo. Evitare di mescolare dispositivi IoT e dispositivi utente sullo stesso SSID. Utilizzare SSID dedicati per il traffico IoT, aziendale e guest, ciascuno mappato alla propria VLAN con politiche di sicurezza appropriate.

Migliori Pratiche

La seguente tabella riassume il metodo di autenticazione raccomandato per classe di dispositivo e contesto di conformità:

| Scenario | Metodo di Autenticazione Raccomandato | Ruolo Autenticazione MAC |

|---|---|---|

| Laptop e smartphone aziendali | 802.1X (EAP-TLS o PEAP) | Nessuno |

| Smartphone e tablet guest | Captive portal / Passpoint | Nessuno (la randomizzazione MAC lo rende inaffidabile) |

| IoT headless (telecamere, sensori) | MAC Auth + WPA2/3-PSK | Primario (unica opzione praticabile) |

| Terminali POS legacy | MAC Auth + WPA2-PSK + isolamento VLAN | Secondario (controllo compensativo) |

| Dispositivi medici (HIPAA) | 802.1X ove possibile; MAC Auth + VLAN rigorosa in caso contrario | Ultima risorsa con massima segmentazione |

| Dispositivi per eventi/temporanei | MAC Auth con accesso VLAN a tempo limitato | Appropriato per implementazioni a breve termine e controllate |

Per le organizzazioni che operano in più settori, inclusi gli hub Transport e le strutture del settore pubblico, il principio rimane coerente: autenticare la classe di dispositivo con il metodo più forte che supporta e compensare i metodi più deboli con controlli a livello di rete.

Risoluzione dei Problemi e Mitigazione del Rischio

Sintomo: I dispositivi autenticati MAC non riescono a connettersi in modo intermittente.

Causa principale: Il firmware della NIC del dispositivo potrebbe generare indirizzi MAC randomizzati o amministrati localmente. Verificare che il dispositivo sia configurato per utilizzare il suo MAC hardware "burned-in". Controllare i log del server RADIUS per i messaggi di Access-Reject e confrontarli con il formato della allowlist (alcuni server RADIUS richiedono il formato separato da due punti AA:BB:CC:DD:EE:FF; altri non richiedono delimitatori).

Sintomo: Le metriche dei visitatori di ritorno guest sono in calo nonostante un traffico pedonale stabile. Causa principale: Randomizzazione MAC su dispositivi iOS 14+/Android 10+. Il meccanismo di caching MAC non è più affidabile per i moderni dispositivi consumer. Passare alla riautenticazione basata su token di sessione o a Passpoint per ripristinare dati WiFi Analytics accurati.

Sintomo: Dispositivi inaspettati che appaiono su the VLAN IoT. Causa principale: MAC spoofing o una allowlist non revisionata di recente. Implementare la profilazione dei dispositivi per rilevare discrepanze tra il comportamento atteso del dispositivo e i modelli di traffico effettivi. Esaminare i log di accounting RADIUS per durate di sessione o volumi di dati insoliti.

Sintomo: Degradazione delle prestazioni del server RADIUS durante le ore di punta. Causa principale: Elevato volume di messaggi Access-Request da una vasta flotta IoT. Implementare il caching del proxy RADIUS o un'istanza RADIUS dedicata per l'autenticazione MAC per alleggerire il carico del server di autenticazione primario che gestisce 802.1X.

ROI e Impatto Commerciale

L'implementazione dell'autenticazione MAC in modo strategico — piuttosto che generalizzato — incide direttamente sia sull'efficienza operativa che sulla postura di sicurezza. Per una grande struttura ricettiva che gestisce oltre 2.000 dispositivi IoT in camera, l'automazione dell'onboarding di smart TV, termostati e telefoni IP tramite una allowlist MAC pre-provisionata elimina la necessità di configurazioni manuali per dispositivo, riducendo i tempi di implementazione di circa il 60-70% rispetto all'inserimento manuale delle credenziali. I ticket dell'helpdesk relativi alla connettività IoT diminuiscono tipicamente del 35-45% quando i dispositivi vengono assegnati in modo coerente alla VLAN corretta tramite attributi RADIUS.

Al contrario, tentare di utilizzare l'autenticazione MAC per le reti guest crea risultati negativi misurabili. Le strutture che si affidano al caching MAC per il bypass del Captive Portal riportano tassi di identificazione dei visitatori di ritorno che scendono dal 70-80% a meno del 20% sulle reti in cui la maggior parte degli utenti dispone di dispositivi iOS o Android moderni. Ciò mina direttamente il ROI della Piattaforma di Marketing e Analisi WiFi per Ospiti , dove i dati dei visitatori di ritorno alimentano campagne di marketing personalizzate e l'engagement della fedeltà.

Il caso aziendale è chiaro: investire nel meccanismo di autenticazione corretto per ogni classe di dispositivo. L'autenticazione MAC per i dispositivi IoT riduce il sovraccarico operativo. Captive Portal sicuri e Passpoint per i dispositivi guest proteggono l'integrità delle analisi e la postura di conformità. I due non dovrebbero mai essere confusi.

Key Definitions

MAC Address (Media Access Control Address)

A unique 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer, typically represented as six pairs of hexadecimal digits (e.g., A4:CF:12:38:8E:7F).

Used in MAC authentication as both the username and password submitted to the RADIUS server. Its cleartext transmission in 802.11 management frames makes it trivially capturable.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users and devices connecting to a network service.

The server-side component of MAC authentication. It receives Access-Request messages from the access point, queries the MAC allowlist, and returns Access-Accept or Access-Reject responses.

MAC Spoofing

The act of altering the factory-assigned MAC address of a network interface to impersonate another device on the network.

The primary attack vector against MAC authentication. Requires no specialist tools or knowledge — standard OS utilities or freely available software (e.g., macchanger on Linux) can accomplish it in under two minutes.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+, Windows 11) that generates a temporary, per-network random MAC address when connecting to WiFi, rather than using the device's hardware-burned address.

The reason MAC authentication and MAC caching fail for modern consumer devices on guest networks. Directly impacts returning visitor analytics and seamless re-authentication workflows.

Headless Device

A computing device that operates without a monitor, graphical user interface, keyboard, or other input peripherals.

The primary legitimate use case for MAC authentication. Headless devices (smart TVs, IP cameras, sensors) cannot interact with captive portals or input 802.1X credentials, making MAC authentication the only viable onboarding mechanism.

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated virtual networks (VLANs), each with its own traffic policies and firewall rules.

The critical compensating control for MAC authentication deployments. By confining MAC-authenticated devices to a restricted VLAN, the blast radius of a successful MAC spoofing attack is contained.

IEEE 802.1X

An IEEE standard for port-based network access control that provides cryptographic authentication using the Extensible Authentication Protocol (EAP), requiring a supplicant on the client device, an authenticator (the AP), and an authentication server (RADIUS).

The secure alternative to MAC authentication for all capable devices. Should be the default authentication method for corporate devices, managed endpoints, and any device handling sensitive data.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme (based on IEEE 802.11u) that enables automatic, secure authentication to WiFi networks using digital certificates or SIM credentials, without requiring captive portal interaction.

The strategic replacement for MAC caching on guest networks. Provides seamless re-authentication for returning users without relying on MAC addresses, resolving the MAC randomisation problem.

Network Access Control (NAC)

A security approach that enforces policy on devices seeking to access network resources, including pre-admission checks (device health, authentication) and post-admission monitoring (traffic behaviour, anomaly detection).

The broader category under which MAC authentication falls. MAC authentication is a basic form of NAC; enterprise deployments should layer it with device profiling and anomaly detection for meaningful security value.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2 four-way handshake with a more secure Dragonfly key exchange that is resistant to offline dictionary attacks.

The recommended encryption standard to pair with MAC authentication on IoT SSIDs, ensuring that even if a device's MAC is spoofed, the attacker still needs the correct PSK to decrypt the traffic.

Worked Examples

A national retail chain is deploying 500 new digital signage displays across its stores. The displays run a stripped-down Linux OS that does not support 802.1X supplicants or captive portal interactions. The network architect needs to connect them securely without disrupting the corporate or guest networks.

Deploy a dedicated SSID exclusively for the digital signage fleet, secured with WPA3-SAE (or WPA2-PSK if WPA3 is unsupported by the display hardware). Enable MAC address authentication on this SSID. Pre-register all 500 MAC addresses in the central RADIUS server's allowlist, sourced from the device procurement manifest. Configure the RADIUS server to assign all authenticated displays to a dedicated IoT VLAN (e.g., VLAN 50). Apply strict firewall ACLs on VLAN 50 permitting only outbound HTTPS traffic to the specific CMS cloud endpoint and NTP server. Block all inbound connections and all lateral traffic to other VLANs. Schedule a quarterly RADIUS allowlist audit to remove decommissioned display entries.

A 400-room hotel is reporting that returning guests are being forced through the captive portal on every visit, despite the portal being configured to remember devices for 90 days using MAC address caching. The guest WiFi network has been operating this way for three years without issues, but complaints have increased sharply over the past 18 months.

The root cause is MAC address randomisation, introduced as a default behaviour in iOS 14 (September 2020) and Android 10. The 18-month timeline aligns with the widespread adoption of these OS versions across the guest base. The MAC caching mechanism is no longer reliable for modern consumer devices. The immediate fix is to remove MAC caching as the re-authentication mechanism and replace it with a persistent session token stored in the captive portal backend, keyed to the user's email address or loyalty account rather than their MAC address. The medium-term solution is to deploy Passpoint (Hotspot 2.0) credentials, which use cryptographic certificates to identify returning users regardless of MAC address, providing seamless re-authentication without a captive portal interaction.

Practice Questions

Q1. A stadium operations director wants to deploy 200 wireless point-of-sale (POS) terminals for concession vendors. The terminals only support WPA2-PSK and MAC authentication. The director suggests placing them on the main corporate SSID to simplify network management. What is your recommendation, and what are the compliance implications?

Hint: Consider PCI DSS Requirement 8 (strong authentication) and the network segmentation requirements for cardholder data environments.

View model answer

Reject the proposal immediately. Placing POS terminals on the corporate SSID violates PCI DSS network segmentation requirements and creates a direct path from a MAC-spoofable device into the corporate network. The correct architecture is: create a dedicated SSID for POS terminals, secured with WPA2-PSK and MAC authentication, mapped to a dedicated POS VLAN. Apply firewall rules that permit only outbound traffic to the payment gateway processor over HTTPS (port 443). Block all inter-VLAN routing between the POS VLAN and the corporate or guest VLANs. Document this segmentation for the PCI DSS QSA audit. The MAC authentication provides a basic access control layer; the VLAN and firewall rules provide the actual security boundary.

Q2. Your WiFi Analytics dashboard shows that returning visitor identification rates have dropped from 74% to 18% over the past 12 months, despite stable foot traffic at your retail venues. The network uses MAC address caching to bypass the captive portal for returning visitors. What is the root cause, and what is the remediation path?

Hint: Consider the timeline of major mobile OS updates and their privacy features.

View model answer

The root cause is MAC address randomisation. iOS 14 (September 2020) and Android 10 introduced per-network randomised MAC addresses as a default privacy feature. As the guest device base has upgraded to these OS versions, the MAC caching mechanism has progressively failed, causing the analytics platform to treat returning visitors as new users. Immediate remediation: replace MAC caching with a persistent session token system, where the captive portal stores a long-lived cookie or token keyed to the user's email address or loyalty account, allowing the portal to recognise returning users without relying on MAC addresses. Strategic remediation: deploy Passpoint (Hotspot 2.0) to provide seamless, certificate-based re-authentication that is entirely independent of MAC addresses.

Q3. A hospital IT manager needs to connect 50 legacy infusion pumps to the clinical WiFi network. The pumps cannot handle captive portals or 802.1X supplicants. The manager plans to deploy an open SSID with MAC authentication as the sole access control. What is the critical security flaw, and how should the architecture be corrected?

Hint: MAC authentication controls access; it does not protect data in transit. Consider HIPAA Security Rule requirements for data encryption.

View model answer

The critical flaw is the absence of wireless encryption. An open SSID transmits all data in cleartext over the air. Any attacker within radio range can capture all traffic from the infusion pumps — including patient data, dosage commands, and device telemetry — using a standard packet analyser. This is a direct HIPAA Security Rule violation (45 CFR § 164.312(e)(2)(ii) — encryption of ePHI in transit). The corrected architecture must use WPA2-PSK (or WPA3-SAE) on the SSID in addition to MAC authentication, ensuring the wireless payload is encrypted. The pumps must be placed on a dedicated clinical device VLAN with firewall rules restricting traffic to the specific clinical information system they communicate with. The PSK should be complex, stored in the network management system, and rotated on a defined schedule.

Q4. A conference centre IT team is planning to deploy MAC authentication across all SSIDs — including the guest network, the exhibitor network, and the AV equipment network — to simplify management with a single authentication approach. Evaluate this proposal.

Hint: Consider the different device classes and user types on each network, and the impact of MAC randomisation on the guest network.

View model answer

The proposal is inappropriate for two of the three networks. For the AV equipment network (headless devices, stable MAC addresses), MAC authentication is a valid and practical approach — pair it with WPA2/3 and a dedicated VLAN. For the exhibitor network (corporate laptops, tablets), MAC authentication is insufficient; exhibitors' devices support 802.1X and should be onboarded via a secure certificate or credential-based method. For the guest network (consumer smartphones and tablets), MAC authentication is actively counterproductive due to MAC randomisation — it will fail for the majority of modern devices and degrade the guest experience. The correct architecture uses three distinct authentication methods: MAC auth for AV equipment, 802.1X or a secure portal for exhibitors, and a captive portal with session-token-based re-authentication for guests.