Cosa sono i dati di prima parte e perché sono importanti per le aziende?

Questa guida fornisce un riferimento tecnico definitivo sui dati di prima parte — cosa sono, come si differenziano dai dati di seconda e terza parte, e perché la deprecazione dei cookie di terze parti e l'inasprimento delle normative sulla privacy rendono una strategia di dati di prima parte non negoziabile per gli operatori di sedi. Copre l'architettura del guest WiFi come meccanismo di raccolta conforme e ad alto rendimento, con indicazioni per l'implementazione in ambienti di ospitalità, vendita al dettaglio, eventi e settore pubblico, e si collega direttamente alla piattaforma di guest WiFi e analisi di Purple.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico

- Definire i dati di prima parte: una tassonomia precisa

- Perché il modello di dati di terze parti sta fallendo

- Guest WiFi come architettura di raccolta dati di prima parte

- Guida all'Implementazione

- Fase 1: Valutazione dell'Infrastruttura e Progettazione del Framework di Consenso (Settimane 1–4)

- Fase 2: Implementazione e Integrazione della Piattaforma (Settimane 5–10)

- Fase 3: Qualità dei Dati e Governance (Continua)

- Migliori Pratiche

- Risoluzione dei problemi e mitigazione del rischio

- ROI e impatto sul business

- Misurare il valore di un asset di dati di prima parte

- Caso di Studio 1: Catena Alberghiera Regionale — Ospitalità

- Caso di Studio 2: Proprietà Commerciale — Retail Multi-Sito

- Risultati Attesi per Tipo di Sede

Sintesi Esecutiva

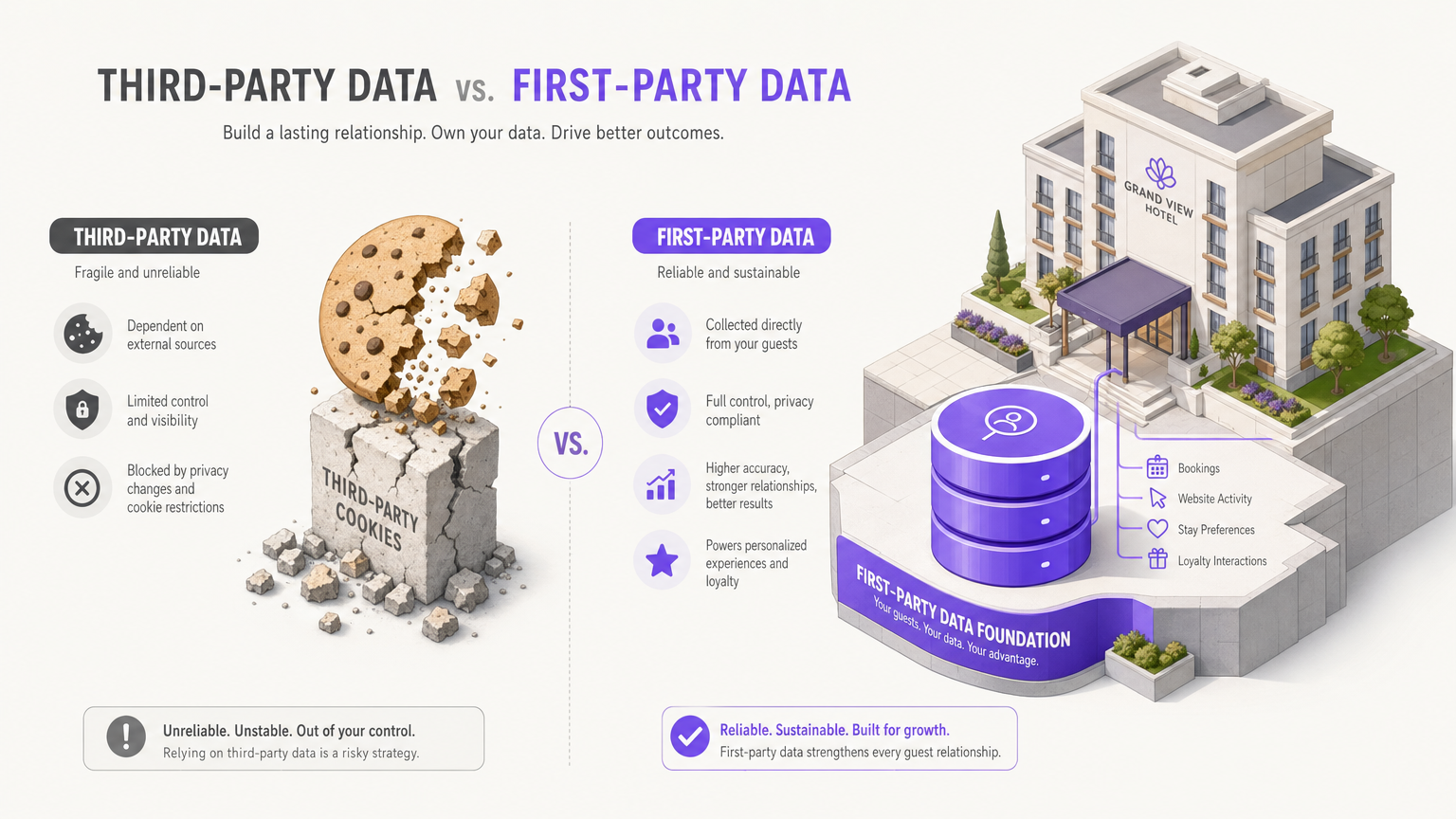

Il modello di dati di terze parti è strutturalmente compromesso. La deprecazione dei cookie di terze parti da parte di Google in Chrome, il framework App Tracking Transparency di Apple e la traiettoria di applicazione del GDPR e del UK Data Protection Act 2018 hanno collettivamente smantellato l'infrastruttura dati su cui la maggior parte dei team di marketing e analisi ha fatto affidamento nell'ultimo decennio. Le organizzazioni che non hanno ancora costruito una strategia di dati di prima parte stanno operando con tempo limitato.

I dati di prima parte — raccolti direttamente dai tuoi ospiti e clienti, con consenso esplicito, attraverso i tuoi canali — sono più accurati, più duraturi e più conformi di qualsiasi alternativa. Per gli operatori di sedi fisiche in ospitalità , vendita al dettaglio , trasporti e sanità , la rete guest WiFi è uno dei meccanismi di raccolta dati di prima parte più efficienti disponibili. Ogni connessione autenticata è un evento di acquisizione dati con consenso che costruisce un profilo ospite persistente e utilizzabile.

Questa guida copre l'architettura tecnica della raccolta dati di prima parte tramite Guest WiFi , il framework di conformità richiesto per un'implementazione sicura rispetto al GDPR, i modelli di implementazione tra i tipi di sedi e il caso ROI per l'investimento in WiFi Analytics come livello di attivazione per il tuo set di dati di prima parte.

Approfondimento Tecnico

Definire i dati di prima parte: una tassonomia precisa

L'industria usa il termine "dati di prima parte" in modo generico, ma per scopi di architettura e conformità, la precisione è importante. Il panorama dei dati si divide in tre livelli:

| Tipo di dati | Fonte | Traccia di consenso | Rischio di conformità | Durata |

|---|---|---|---|---|

| Di prima parte | Raccolti direttamente dalla tua organizzazione da individui con una relazione diretta | Completo, verificabile, di tua proprietà | Basso | Alto — non soggetto a modifiche delle politiche di terze parti |

| Di seconda parte | Dati di prima parte di un'altra organizzazione accessibili tramite partnership diretta | Parziale — dipende dal framework di consenso del partner | Medio | Medio — soggetto ai termini della partnership |

| Di terza parte | Aggregati da broker di dati da più fonti | Debole o assente — nessuna relazione diretta | Alto — sempre più insostenibile sotto il GDPR | Basso — deprecazione dei cookie, restrizioni della piattaforma |

All'interno dei dati di prima parte, ci sono quattro classi di dati distinte che un sistema di raccolta ben architettato dovrebbe acquisire:

Dati di identità comprendono gli identificatori principali raccolti all'autenticazione: nome, indirizzo email, numero di telefono e attributi demografici forniti volontariamente durante la registrazione. Questo è l'ancora che lega tutte le successive osservazioni comportamentali a un individuo conosciuto.

Dati comportamentali sono generati passivamente attraverso l'interazione di rete: timestamp di connessione, durata della sessione, frequenza delle visite, tempo di permanenza per zona, tipo di dispositivo e sistema operativo. Per gli operatori di sedi, questa è spesso la classe di dati più preziosa dal punto di vista operativo perché rivela come gli ospiti utilizzano effettivamente il tuo spazio, non solo come descrivono le loro preferenze.

Dati transazionali provengono da sistemi di punto vendita, motori di prenotazione, interazioni con programmi fedeltà e piattaforme di e-commerce. Quando integrati con dati di identità e comportamentali derivati dal WiFi, consentono una vera attribuzione — collegando la presenza fisica al risultato commerciale.

Dati di preferenza dichiarati sono ciò che gli ospiti ti comunicano direttamente tramite sondaggi, centri di preferenza e moduli di registrazione. È il segnale di più alta qualità per la personalizzazione ma richiede la partecipazione attiva degli ospiti per essere raccolto.

Perché il modello di dati di terze parti sta fallendo

Il collasso strutturale dei dati di terze parti non è un singolo evento — è una convergenza di pressioni normative, tecniche e commerciali che si sono accumulate per diversi anni.

Sul fronte normativo, il requisito del GDPR per un consenso liberamente dato, specifico, informato e inequivocabile ha reso le pratiche implicite di raccolta dati dell'ecosistema di terze parti legalmente precarie. L'Ufficio del Commissario per l'Informazione del Regno Unito ha emesso multe sostanziali per violazioni del consenso, e l'applicazione sta intensificando. I requisiti della Direttiva ePrivacy per il consenso ai cookie hanno ulteriormente eroso l'utilità pratica del tracciamento di terze parti.

Sul fronte tecnico, l'Intelligent Tracking Prevention di Apple e il framework App Tracking Transparency hanno significativamente degradato l'accuratezza del tracciamento cross-site sui dispositivi iOS. La partizione aggressiva dei cookie di Safari significa che i cookie di terze parti hanno una durata effettiva di sette giorni per alcuni casi d'uso. L'iniziativa Privacy Sandbox di Android sta seguendo una traiettoria simile.

Per gli operatori di sedi, l'implicazione pratica è semplice: i dati di audience che acquisti da broker di terze parti stanno diventando meno accurati, meno completi e più esposti legalmente ad ogni trimestre che passa. Le organizzazioni che vinceranno il prossimo decennio sono quelle che stanno costruendo ora set di dati proprietari di prima parte.

Guest WiFi come architettura di raccolta dati di prima parte

La rete guest WiFi è posizionata in modo unico come meccanismo di raccolta dati di prima parte per le sedi fisiche. A differenza di un'app mobile — che richiede download, installazione e coinvolgimento attivo — la connettività WiFi è un'utilità che gli ospiti cercano attivamente. L'evento di connessione è il momento naturale per l'acquisizione del consenso.

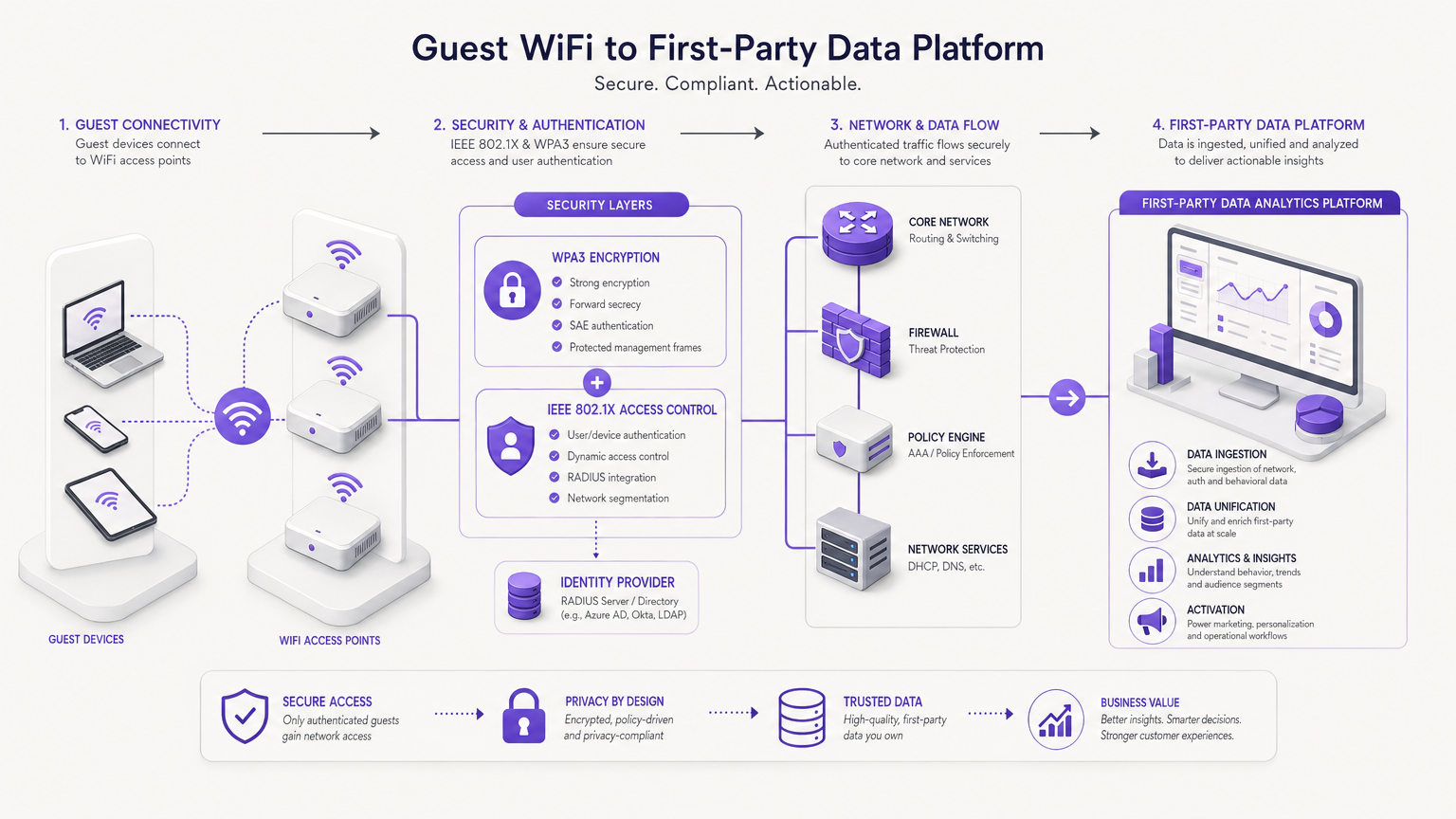

L'architettura tecnica di un sistema conforme di raccolta dati di prima parte WiFi opera su quattro livelli:

Livello 1 — Controllo dell'Accesso alla Rete: IEEE 802.1X fornisce il controllo dell'accesso alla rete basato su porta, garantendo che i dispositivi non possano accedere alle risorse di rete finché non hanno completato il processo di autenticazione. Questa è la porta tecnica che rende possibile la raccolta di dati autenticati. La crittografia WPA3 con Simultaneous Authentication of Equals (SAE) assicura che i dati di sessione in transito siano protetti con forward secrecy, il che significa che anche se una chiave di sessione viene compromessa, i dati storici della sessione non possono essere decifrati.

Livello 2 — Captive Portal e Acquisizione del Consenso: Il Captive Portal — o splash page — è l'interfaccia attraverso cui gli ospiti si autenticano e forniscono il consenso. Un Captive Portal correttamente configurato presenta un'informativa sulla privacy chiara, acquisisce il consenso esplicito per usi specifici dei dati (comunicazioni di marketing, analytics, condivisione con terze parti), registra il timestamp del consenso e la versione dell'informativa sulla privacy, e fornisce un meccanismo chiaro per gli ospiti per ritirare il consenso. La piattaforma di Purple gestisce questo flusso di lavoro di consenso in modo nativo, con i registri del consenso archiviati in un log verificabile.

Livello 3 — Risoluzione dell'Identità e Gestione dell'Indirizzo MAC: I moderni dispositivi iOS e Android randomizzano il loro indirizzo MAC per impostazione predefinita come misura di protezione della privacy. Ciò significa che l'identificatore del dispositivo visibile a livello di rete può cambiare tra una visita e l'altra, interrompendo l'identificazione persistente del visitatore se l'indirizzo MAC viene utilizzato come chiave primaria. La risposta architettonica corretta è ancorare l'identificazione persistente all'identità autenticata — l'indirizzo email o il numero di telefono fornito al momento del login — piuttosto che all'identificatore del dispositivo. Una volta che un ospite si autentica, il MAC randomizzato del suo dispositivo viene mappato al suo profilo persistente, e le connessioni successive dallo stesso dispositivo vengono riconosciute tramite la credenziale di autenticazione piuttosto che l'identificatore hardware.

Livello 4 — Ingestione e Unificazione dei Dati: Gli eventi di connessione, i dati di sessione e i segnali di posizione dalla triangolazione degli access point vengono acquisiti nella piattaforma di analytics e normalizzati rispetto al profilo dell'ospite. Per gli operatori multi-sede, questo livello è dove viene costruita l'intelligenza cross-location. Un ospite riconosciuto nella tua sede di Londra il lunedì e nella tua sede di Edimburgo il giovedì è un unico profilo con due eventi comportamentali, non due visitatori anonimi separati.

Per le organizzazioni interessate ad estendere l'intelligenza di localizzazione oltre la mappatura di base della copertura WiFi, la Guida al Sistema di Posizionamento Indoor: UWB, BLE, & WiFi fornisce un riferimento tecnico dettagliato sulla combinazione di WiFi con Ultra-Wideband e Bluetooth Low Energy per una precisione di posizionamento sub-metrica.

Guida all'Implementazione

Fase 1: Valutazione dell'Infrastruttura e Progettazione del Framework di Consenso (Settimane 1–4)

Prima di implementare qualsiasi capacità di raccolta dati, il framework legale e di conformità deve essere in atto. Coinvolgi il tuo Responsabile della Protezione dei Dati o il consulente legale per rivedere e approvare il linguaggio dell'informativa sulla privacy per il tuo Captive Portal. L'informativa deve specificare: le categorie di dati raccolti, la base giuridica per il trattamento (tipicamente interessi legittimi per gli analytics, consenso esplicito per il marketing), i periodi di conservazione per ogni categoria di dati, le terze parti con cui i dati possono essere condivisi e i diritti dell'ospite ai sensi del GDPR, inclusi il diritto di accesso, rettifica, cancellazione e portabilità.

Contemporaneamente, conduci un audit dell'infrastruttura. Documenta la tua attuale dotazione di access point: fornitore, versione del firmware, configurazione VLAN e stato dell'integrazione del server RADIUS. Identifica le lacune nella copertura che potrebbero comportare una raccolta dati incompleta. Per gli ambienti retail, assicurati che il posizionamento dei tuoi access point fornisca una densità sufficiente per una misurazione significativa del tempo di permanenza — una regola generale è un access point ogni 1.000-1.500 metri quadrati per scopi di analytics, che potrebbe essere più denso rispetto ai tuoi requisiti di pura connettività.

Fase 2: Implementazione e Integrazione della Piattaforma (Settimane 5–10)

Implementa il Captive Portal e configura il flusso di lavoro di autenticazione. Purple supporta molteplici metodi di autenticazione — registrazione via email, social login tramite OAuth (Google, Facebook, Apple), verifica del numero di telefono tramite SMS OTP e integrazione con programmi fedeltà. La scelta del metodo di autenticazione influisce direttamente sul tasso di acquisizione dei dati e sulla ricchezza dei dati di identità raccolti. La registrazione via email fornisce l'identificatore più duraturo per l'integrazione CRM. Il social login offre tassi di conversione più elevati ma potrebbe restituire dati di profilo limitati a seconda delle autorizzazioni API della piattaforma.

Configura la tua segmentazione VLAN per assicurare che il traffico WiFi degli ospiti sia isolato dalle reti aziendali e di carte di pagamento. Questo è un requisito PCI DSS obbligatorio e una best practice di sicurezza indipendentemente dall'ambito delle carte di pagamento. La VLAN ospite dovrebbe instradare attraverso un breakout internet dedicato con politiche appropriate di filtraggio dei contenuti e gestione della larghezza di banda.

Integra la piattaforma di analytics WiFi con i tuoi sistemi a valle: CRM per la sincronizzazione del profilo ospite, piattaforma di email marketing per l'attivazione delle campagne e sistema di fedeltà per l'integrazione di punti e premi. Purple fornisce connettori pre-costruiti per le principali piattaforme CRM e di marketing automation, riducendo significativamente il tempo di sviluppo dell'integrazione.

Fase 3: Qualità dei Dati e Governance (Continua)

Stabilisci il monitoraggio della qualità dei dati fin dal primo giorno. Le metriche chiave da tracciare includono: tasso di autenticazione (la percentuale di dispositivi connessi che completano il flusso di login), completezza dei dati (la percentuale di profili con un indirizzo email valido), tasso di consenso (la percentuale di ospiti autenticati che acconsentono alle comunicazioni di marketing) e tasso di riconoscimento dei visitatori di ritorno (la percentuale di visite di ritorno in cui l'ospite è abbinato con successo a un profilo esistente).

Implementare l'automazione della conservazione dei dati. Configurare la piattaforma per eliminare automaticamente i log di sessione dopo il periodo di conservazione definito e per rispettare le richieste di cancellazione entro la finestra di 30 giorni richiesta dal GDPR. Mantenere un log di audit di tutte le richieste di accesso ai dati e delle azioni di cancellazione.

Per indicazioni sull'attivazione del tuo set di dati di prima parte per migliorare l'esperienza del cliente, la guida Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern e il suo equivalente spagnolo Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente forniscono playbook operativi dettagliati.

Migliori Pratiche

Architettura del consenso: Utilizzare sempre un meccanismo di double opt-in per il consenso marketing — una casella di controllo sulla splash page seguita da un'email di conferma. Questo fornisce una registrazione del consenso più solida e riduce il rischio che indirizzi email non validi entrino nel vostro CRM. Memorizzare la registrazione del consenso con l'indirizzo IP, il timestamp e l'hash della versione dell'informativa sulla privacy.

Minimizzazione dei dati: Raccogliere solo i dati per i quali si ha un caso d'uso definito. Il principio di minimizzazione dei dati del GDPR non è solo un requisito di conformità — è una buona igiene dei dati. I profili gonfi di attributi inutilizzati sono più difficili da mantenere, più costosi da archiviare e creano un'area di conformità non necessaria.

Segmentazione della rete: Mantenere una rigorosa separazione VLAN tra il WiFi per gli ospiti, la rete aziendale e qualsiasi segmento di rete che veicoli dati di carte di pagamento. Fare riferimento al Requisito PCI DSS 1.3 per indicazioni dettagliate sulla segmentazione della rete. IEEE 802.1X con assegnazione dinamica VLAN è il modello di implementazione raccomandato per ambienti con più classi di utenti.

Mitigazione della randomizzazione MAC: Non tentare di eludere la randomizzazione degli indirizzi MAC con mezzi tecnici — questa è una protezione della privacy e aggirarla potrebbe costituire una violazione del GDPR. Invece, progettare il flusso di autenticazione per massimizzare i tassi di accesso alla prima connessione, poiché l'identità autenticata è un identificatore persistente più affidabile di qualsiasi segnale a livello di dispositivo.

Risoluzione dell'identità tra sedi: Per gli operatori multi-sede, implementare un record master dell'identità dell'ospite con sotto-record comportamentali specifici per sede. Questa architettura consente di rispondere a domande come "qual è il comportamento di questo ospite in tutte le nostre sedi" mantenendo la capacità di personalizzare a livello di singola sede.

Per un contesto più ampio su come il WiFi si integra con le reti di sensori IoT e i sistemi di gestione degli edifici, la Internet of Things Architecture: A Complete Guide fornisce un'utile architettura di riferimento.

Risoluzione dei problemi e mitigazione del rischio

Bassi tassi di autenticazione: Se meno del 40% dei dispositivi connessi completa il flusso di accesso, le cause più comuni sono: tempo di caricamento della splash page superiore a tre secondi (ottimizzare gli asset e la configurazione CDN), campi del modulo che richiedono troppe informazioni (ridurre al solo indirizzo email per la cattura iniziale) e proposta di valore poco chiara sulla splash page (testare messaggi che enfatizzino il WiFi gratuito e veloce). Effettuare A/B test sul design della splash page — piccole modifiche nel testo e nel layout possono aumentare i tassi di autenticazione di 10-15 punti percentuali.

La randomizzazione MAC interrompe il riconoscimento dei visitatori di ritorno: Se il tasso di riconoscimento dei visitatori di ritorno è inferiore al 60%, è probabile che tu abbia un'alta percentuale di dispositivi iOS 14+ e Android 10+ che utilizzano MAC randomizzati. Assicurati che il tuo flusso di autenticazione inviti gli ospiti ad accedere ad ogni visita, non solo alla prima. Considera l'implementazione di un token "ricordami" memorizzato nella memoria locale del browser del dispositivo per semplificare la ri-autenticazione senza fare affidamento sull'indirizzo MAC.

Lacune nei record di consenso GDPR: Se il tuo audit del consenso rivela lacune — profili con flag di consenso marketing ma senza timestamp di consenso o versione dell'informativa sulla privacy corrispondenti — hai un rischio di conformità. Audita i tuoi dati storici, sopprimi qualsiasi profilo senza un record di consenso valido dagli invii marketing e implementa una campagna di ri-consenso per ricostruire il tuo pubblico opt-in su una base legale pulita.

Silos di dati che impediscono l'attivazione: La ragione più comune per cui i dati di prima parte non riescono a generare ROI è che rimangono nella piattaforma di analisi WiFi senza essere attivati nei sistemi a valle. Dai priorità all'integrazione CRM nel tuo piano di implementazione. Un profilo ospite che esiste solo nella tua piattaforma WiFi non può guidare campagne email, premi fedeltà o offerte personalizzate. I dati devono fluire verso i sistemi dove possono essere utilizzati.

Estensione dello scope PCI DSS: Se la tua rete WiFi per gli ospiti si trova sulla stessa infrastruttura fisica della tua rete di elaborazione dei pagamenti, potresti inavvertitamente portare la tua infrastruttura WiFi nello scope PCI DSS. Ingaggia un Qualified Security Assessor per rivedere la tua segmentazione di rete prima dell'implementazione. Il costo di una revisione QSA è significativamente inferiore al costo di un progetto di remediation PCI DSS.

ROI e impatto sul business

Misurare il valore di un asset di dati di prima parte

Il ROI di un programma di dati di prima parte è misurato su tre dimensioni: impatto diretto sui ricavi da campagne basate sui dati, guadagni di efficienza operativa dall'intelligenza comportamentale e valore di mitigazione del rischio da una ridotta esposizione alla conformità.

L'impatto diretto sui ricavi è il più semplice da misurare. Traccia i ricavi incrementali attribuibili a campagne che hanno utilizzato dati WiFi di prima parte per il targeting o la personalizzazione, rispetto a un gruppo di controllo che ha ricevuto comunicazioni generiche. Negli ambienti hospitality, le campagne email personalizzate per gli ospiti autenticati tramite WiFi superano costantemente le campagne broadcast generiche di un fattore da due a tre volte sul tasso di apertura e da quattro a sei volte sul tasso di conversione, basato sui dati della piattaforma Purple in tutta la proprietà.

L'efficienza operativa è misurata attraverso l'ottimizzazione della sede. I dati sul tempo di permanenza provenienti dall'analisi WiFi consentono decisioni sul personale — se la tua analle analisi mostrano che l'affluenza raggiunge il picco tra le 12:00 e le 14:00 il giovedì, è possibile ottimizzare di conseguenza i turni del personale. I dati sul traffico a livello di zona informano le decisioni di merchandising negli ambienti di vendita al dettaglio. I dati sui tempi di attesa informano la progettazione dei servizi in contesti di trasporto e sanitari.

Il valore di mitigazione del rischio è più difficile da quantificare ma significativo. Il costo di un'azione di applicazione del GDPR — che può raggiungere il 4% del fatturato annuo globale ai sensi dell'articolo 83(5) — supera di gran lunga il costo di un programma di dati di prima parte correttamente implementato. Il passaggio dai dati di terze parti a quelli di prima parte riduce l'esposizione ad azioni di applicazione derivanti da trattamenti illeciti dei dati.

Caso di Studio 1: Catena Alberghiera Regionale — Ospitalità

Una catena alberghiera regionale che gestisce dodici proprietà nel Regno Unito ha implementato la piattaforma WiFi per gli ospiti di Purple in tutte le sue strutture. Prima dell'implementazione, la catena non disponeva di un meccanismo sistematico per acquisire i dati di contatto degli ospiti a livello di proprietà — l'iscrizione al programma fedeltà era gestita alla reception e raggiungeva un tasso di acquisizione del 15%.

A seguito dell'implementazione del Captive Portal di Purple con registrazione e-mail, la catena ha raggiunto un tasso di autenticazione del 68% sui dispositivi connessi, con il 54% degli ospiti autenticati che ha fornito il consenso al marketing. Entro sei mesi, la catena aveva costruito un database di prima parte di 47.000 profili di ospiti che avevano acconsentito, rispetto agli 8.200 membri del programma fedeltà prima dell'implementazione.

La catena ha utilizzato il set di dati derivato dal WiFi per condurre una campagna di re-engagement rivolta agli ospiti che avevano soggiornato una volta ma non erano tornati entro dodici mesi. La campagna ha raggiunto un tasso di apertura del 34% e un tasso di conversione delle prenotazioni del 6,2%, generando £180.000 di entrate incrementali dalle camere con un singolo invio della campagna. Il ROI sulla licenza annuale della piattaforma è stato raggiunto entro il primo ciclo di campagna.

Caso di Studio 2: Proprietà Commerciale — Retail Multi-Sito

Un rivenditore di moda che gestisce 45 negozi nel Regno Unito e in Irlanda ha implementato la piattaforma di analisi WiFi di Purple per affrontare un problema operativo specifico: il team di marketing non aveva visibilità sul comportamento in negozio e non poteva misurare l'impatto delle campagne pubblicitarie digitali sulle visite ai negozi fisici.

L'implementazione ha permesso al rivenditore di costruire un modello di attribuzione cross-channel. I clienti che hanno cliccato su una campagna social a pagamento e successivamente hanno visitato un negozio entro sette giorni sono stati identificati tramite la corrispondenza dell'autenticazione WiFi con il record CRM. Questi dati di attribuzione hanno rivelato che il social a pagamento stava generando il 23% in più di visite in negozio rispetto a quanto precedentemente attribuito, il che ha informato direttamente una riallocazione di £400.000 nella spesa media annuale da canali meno performanti.

I dati sul tempo di permanenza hanno anche rivelato un'intuizione significativa: i clienti che hanno trascorso più di dodici minuti nel negozio avevano un valore medio di transazione 3,4 volte superiore rispetto ai clienti che hanno trascorso meno di sei minuti. Questa intuizione ha portato a una riprogettazione del layout del negozio in cinque località pilota, con i camerini riposizionati per aumentare il tempo medio di permanenza. I negozi pilota hanno mostrato un aumento del 18% del valore medio di transazione nel trimestre successivo.

Per maggiori informazioni su come l'analisi WiFi si applica specificamente al settore Retail , la pagina del settore di Purple fornisce casi d'uso dettagliati e modelli di implementazione.

Risultati Attesi per Tipo di Sede

| Tipo di Sede | Tasso di Autenticazione Tipico | Tempo per Dataset Azionabile | Principale Driver di ROI |

|---|---|---|---|

| Hotel (200+ camere) | 55–70% | 4–8 settimane | Campagne di re-engagement, personalizzazione upsell |

| Negozio al dettaglio (strada principale) | 35–50% | 6–10 settimane | Attribuzione cross-channel, ottimizzazione del tempo di permanenza |

| Stadio / arena | 60–75% | Per evento | Attivazione sponsor, upsell F&B, re-engagement post-evento |

| Centro congressi | 70–85% | Per evento | Profilazione delegati, generazione lead espositori |

| Settore pubblico / hub di trasporto | 40–60% | 8–12 settimane | Pianificazione affluenza, progettazione servizi, insight accessibilità |

La Wi-Fi in Auto: Guida Completa per le Aziende 2026 fornisce un utile riferimento parallelo per le organizzazioni che considerano la raccolta di dati di prima parte in contesti automobilistici e di trasporto, dove gli stessi principi architettonici si applicano in un ambiente mobile.

Termini chiave e definizioni

First-Party Data

Data collected directly by an organisation from individuals with whom it has a direct relationship, through its own channels and touchpoints, with explicit consent. The organisation owns the data and controls its use.

IT teams encounter this when architecting data collection systems for guest WiFi, mobile apps, loyalty programmes, and website analytics. It matters because it is the only data class that is fully compliant under GDPR and immune to third-party platform policy changes.

Captive Portal

A web page presented to a network user before they are granted access to the internet. In the context of guest WiFi, it serves as the authentication interface and the primary mechanism for consent capture and identity data collection.

Network architects configure captive portals through access point management platforms (e.g., Cisco Meraki, Aruba, Ruckus) or overlay platforms like Purple. The portal's design directly affects authentication rate and data quality.

MAC Address Randomisation

A privacy feature implemented in iOS 14+, Android 10+, and Windows 10+ that causes devices to use a different, randomly generated MAC address for each WiFi network, preventing persistent tracking via hardware identifier.

IT teams must account for MAC randomisation when designing return visitor recognition systems. The correct mitigation is to anchor persistent identification to an authenticated credential (email address) rather than the device MAC address.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and typically integrates with a RADIUS server for credential validation.

Network architects use 802.1X to ensure that only authenticated devices gain network access, which is the technical prerequisite for tying behavioural data to a known identity. It is also a requirement for enterprise-grade network security and is referenced in PCI DSS network segmentation guidance.

WPA3

The third generation of the Wi-Fi Protected Access security protocol, introducing Simultaneous Authentication of Equals (SAE) for stronger password-based authentication and mandatory forward secrecy, ensuring that session keys cannot be retroactively decrypted even if the long-term key is compromised.

IT teams should require WPA3 on all new access point deployments. For guest WiFi specifically, WPA3-Personal with SAE provides significantly stronger protection for guest session data than WPA2-PSK, which is vulnerable to offline dictionary attacks.

GDPR Consent Record

A structured data record that documents the fact of a data subject's consent, including: the identity of the data subject, the specific processing activities consented to, the timestamp of consent, the version of the privacy notice presented, and the mechanism through which consent was given.

Under GDPR Article 7(1), the data controller bears the burden of demonstrating that consent was obtained. IT teams must ensure that the consent record is stored as a first-class data object, retrievable on demand for data subject access requests and regulatory audits.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

IT architects should apply data minimisation when designing captive portal registration forms and analytics data schemas. Collecting data fields without a defined use case creates unnecessary compliance surface area and increases the cost of data management.

Identity Resolution

The process of matching and unifying data records that refer to the same individual across multiple data sources, channels, or touchpoints into a single, coherent profile.

For multi-venue operators, identity resolution is the technical challenge of recognising that a guest who visited your London property last month and your Edinburgh property this week is the same person. Email address is the most reliable cross-channel identifier for first-party identity resolution in physical venue contexts.

Dwell Time

The duration for which a guest's device remains connected to a WiFi access point or within range of a set of access points, used as a proxy for the time the guest spends in a specific zone or venue.

Venue operations directors use dwell time data to optimise staffing, layout, and service design. In retail, dwell time correlates strongly with transaction value. In hospitality, zone-level dwell time data informs F&B placement and amenity utilisation decisions.

PCI DSS Network Segmentation

The practice of isolating the cardholder data environment (CDE) from other network segments using firewalls, VLANs, or other access controls, as required by PCI DSS Requirement 1.3, to reduce the scope of PCI DSS compliance assessment.

IT teams deploying guest WiFi in retail or hospitality environments must ensure that the guest VLAN is completely isolated from any network segment that processes, stores, or transmits payment card data. Failure to maintain this segmentation can bring the entire guest WiFi infrastructure into PCI DSS scope.

Casi di studio

A 350-room hotel group with four properties wants to build a first-party guest database to replace its reliance on OTA (Online Travel Agency) booking data. The group currently has no CRM and no systematic guest contact capture. The IT team has Cisco Meraki access points deployed across all properties. What is the recommended deployment approach?

Step 1 — Compliance foundation (Week 1–2): Engage legal counsel to draft a GDPR-compliant privacy notice covering WiFi data collection. Define consent categories: analytics (legitimate interests basis), marketing email (explicit consent), third-party sharing (explicit consent). Establish data retention periods: session logs 90 days, guest profiles with marketing consent 3 years, profiles without consent 12 months.

Step 2 — Infrastructure configuration (Week 2–4): Configure Cisco Meraki access points to redirect unauthenticated clients to Purple's captive portal. Create a dedicated guest VLAN (e.g., VLAN 100) isolated from the corporate and PMS networks. Configure RADIUS integration between Meraki and Purple's authentication service. Test MAC address randomisation handling — ensure that returning guests are prompted to re-authenticate and that the authentication credential (email) is used as the persistent identifier.

Step 3 — Captive portal design (Week 3–4): Design the splash page with email registration as the primary authentication method. Include a clear value proposition ('Free high-speed WiFi — takes 30 seconds to connect'). Place the marketing consent checkbox below the fold with clear opt-in language. A/B test two versions of the splash page to optimise authentication rate before full rollout.

Step 4 — CRM integration (Week 4–6): Select and deploy a CRM platform (e.g., HubSpot, Salesforce, or a hospitality-specific PMS with CRM capability). Configure Purple's API integration to sync authenticated guest profiles to the CRM in real time. Map the data fields: email address, first name, visit date, property, device type, marketing consent flag, consent timestamp.

Step 5 — First campaign and measurement (Week 8–12): Once the database reaches 1,000+ opted-in profiles, run a first re-engagement campaign targeting guests who stayed 3–12 months ago. Measure open rate, click rate, and booking conversion. Use this as the baseline ROI measurement for the programme.

A retail chain with 80 stores wants to measure the offline impact of its digital advertising campaigns. The marketing team currently attributes all conversions to the last digital click, which they suspect is significantly undercounting the value of upper-funnel channels. The IT team has Aruba access points deployed. How should they architect a WiFi-based attribution solution?

Step 1 — Identity bridge design: The core of the attribution solution is an identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Customers who authenticate to the store WiFi with their email address create a first-party identifier. The same email address used for online account registration, loyalty programme membership, or email marketing opt-in becomes the matching key.

Step 2 — CRM unification: Ensure that the WiFi-derived guest profiles are synchronised to the central CRM with a consistent email-based primary key. Configure deduplication logic to merge profiles where the same email address appears in both the WiFi dataset and the existing CRM. This unified profile is the foundation for attribution.

Step 3 — Campaign tagging and UTM configuration: Tag all digital advertising campaigns with UTM parameters that are captured in the CRM when a customer clicks through to the website or app. Record the campaign source, medium, and campaign name against the customer's CRM record.

Step 4 — Attribution window configuration: Define the attribution window — the maximum time between a digital ad interaction and an in-store WiFi connection that counts as an attributed visit. A 7-day window is standard for fashion retail; a 30-day window may be appropriate for considered purchases. Configure the attribution logic in your analytics platform.

Step 5 — Measurement and reporting: Build a dashboard that shows, for each campaign: total digital clicks, attributed in-store visits (WiFi connections within the attribution window from customers with a matching CRM record), and in-store transaction value for attributed visitors. Compare the average transaction value of attributed visitors versus non-attributed visitors to quantify the in-store revenue impact of digital campaigns.

Analisi degli scenari

Q1. Your organisation operates a chain of 25 conference centres across the UK. The marketing director wants to use WiFi data to send personalised follow-up emails to event delegates after each event. The IT team has flagged that the current captive portal only asks for a name and accepts anonymous access. What changes are required before the marketing use case can be lawfully implemented?

💡 Suggerimento:Consider both the technical changes to the authentication flow and the legal changes to the consent framework. GDPR requires that consent for marketing communications is explicit, specific, and freely given — it cannot be bundled with the terms of service for WiFi access.

Mostra l'approccio consigliato

Three changes are required. First, the captive portal must be updated to require email address capture as a mandatory field for authentication — anonymous access must be removed or made a separate, non-marketing-consented path. Second, a clearly worded marketing consent checkbox must be added to the splash page, separate from the WiFi terms of service, with language such as 'I agree to receive marketing communications from [Organisation Name] about future events and offers.' This checkbox must be unchecked by default. Third, the consent record infrastructure must be updated to store the timestamp, privacy notice version, and specific consent flag for each profile. Only profiles with a valid marketing consent record should be included in post-event email sends. The privacy notice must also be updated to describe the marketing use case specifically. Once these changes are in place, the marketing use case is lawfully implementable.

Q2. A stadium operator is preparing for a major concert series. The venue has 45,000 capacity and expects 80% of attendees to attempt WiFi connection. The current infrastructure uses WPA2-PSK with a shared password published on event programmes. The IT director wants to implement a first-party data capture solution for the series. What are the key architectural decisions and what is the recommended approach?

💡 Suggerimento:Consider the authentication method that maximises both data capture rate and data quality at scale. Also consider the network capacity requirements for 36,000 simultaneous connection attempts and the specific compliance requirements for event-based data collection.

Mostra l'approccio consigliato

The recommended approach involves four key decisions. First, replace WPA2-PSK with an open network plus captive portal architecture — WPA2-PSK with a shared password provides no per-user authentication and cannot support first-party data capture. The captive portal should use email registration with a single field to maximise completion rate at scale. Second, pre-provision the network for peak load: 36,000 simultaneous connections requires careful DHCP pool sizing (minimum /15 subnet for the guest VLAN), RADIUS server capacity planning, and access point density review — stadium environments typically require higher AP density than the manufacturer's coverage specifications suggest due to RF interference from crowd density. Third, implement event-specific consent language that references the specific event and the operator's identity — generic venue WiFi consent language may not be specific enough for GDPR purposes when the data will be used for post-event marketing. Fourth, configure data retention to align with the event marketing use case — post-event email campaigns should be sent within 30 days of the event, and profiles without subsequent engagement should be suppressed or deleted within 12 months. The WPA3 transition should be planned for the following season to improve session security.

Q3. A retail IT director has been told by the marketing team that their paid social campaigns are 'not working' because in-store sales have not increased despite significant digital ad spend. The IT team has Purple WiFi deployed across all 60 stores with email authentication. How would you design a measurement framework to test whether the paid social campaigns are actually driving in-store visits that are not being attributed?

💡 Suggerimento:The key is the identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Consider what identifier exists in both environments and how you would construct the attribution logic.

Mostra l'approccio consigliato

The measurement framework requires three components. First, build the identity bridge: export the hashed email addresses of customers who clicked on paid social ads from your ad platform (Facebook/Meta and Google both support customer list matching with hashed emails). Match these against the WiFi authentication dataset — customers who clicked an ad and subsequently authenticated to store WiFi within a defined attribution window (7 days recommended for fashion retail) are attributed visits. Second, define the control group: customers in the CRM who did not receive the paid social ad (or who were in a holdout group) serve as the control. Compare the in-store visit rate of the exposed group versus the control group within the attribution window. The difference is the incremental visit rate attributable to the campaign. Third, layer transaction data: for attributed visitors, pull their in-store transaction value from the POS system (matched via loyalty card or email at checkout). Calculate the revenue per attributed visit and multiply by the incremental visit count to get the total incremental revenue. Compare this to the campaign spend to calculate ROAS. This framework will typically reveal that paid social is driving 20–40% more in-store visits than last-click digital attribution suggests, which has direct implications for media budget allocation.