Gestire la sicurezza dei dispositivi IoT con NAC e MPSK

Questa guida tecnica illustra come le aziende possano proteggere i dispositivi IoT headless utilizzando l'architettura Multiple Pre-Shared Key (MPSK) e il Network Access Control (NAC). Fornisce passaggi di implementazione pratici per ottenere la micro-segmentazione, contenere i raggi di esplosione della sicurezza e mantenere la conformità senza sacrificare la scalabilità.

Listen to this guide

View podcast transcript

- Riepilogo Esecutivo

- Approfondimento Tecnico

- La Limitazione di PSK Tradizionale e 802.1X

- L'Architettura MPSK e NAC

- Briefing Audio

- Guida all'Implementazione

- Passaggio 1: Valutazione della Preparazione dell'Infrastruttura

- Passaggio 2: Definire le Policy di Micro-Segmentazione

- Passaggio 3: Profilazione dei Dispositivi e Generazione delle Chiavi

- Passaggio 4: Integrazione con Analytics e Reti Guest

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto sul Business

Riepilogo Esecutivo

Le reti aziendali in settori come Retail , Hospitality e Transport stanno vivendo un'esplosione di dispositivi IoT headless, dai sensori ambientali e termostati intelligenti alle IP cameras e ai terminali point-of-sale. La sfida fondamentale per gli IT managers e gli architetti di rete è che la stragrande maggioranza di questi dispositivi non supporta l'autenticazione IEEE 802.1X di livello enterprise.

Storicamente, le organizzazioni hanno ripiegato su un'unica Pre-Shared Key (PSK) globale per l'intero loro IoT SSID. Ciò crea una postura di sicurezza inaccettabile, in cui un singolo dispositivo compromesso o una password trapelata violano l'intero segmento di rete IoT.

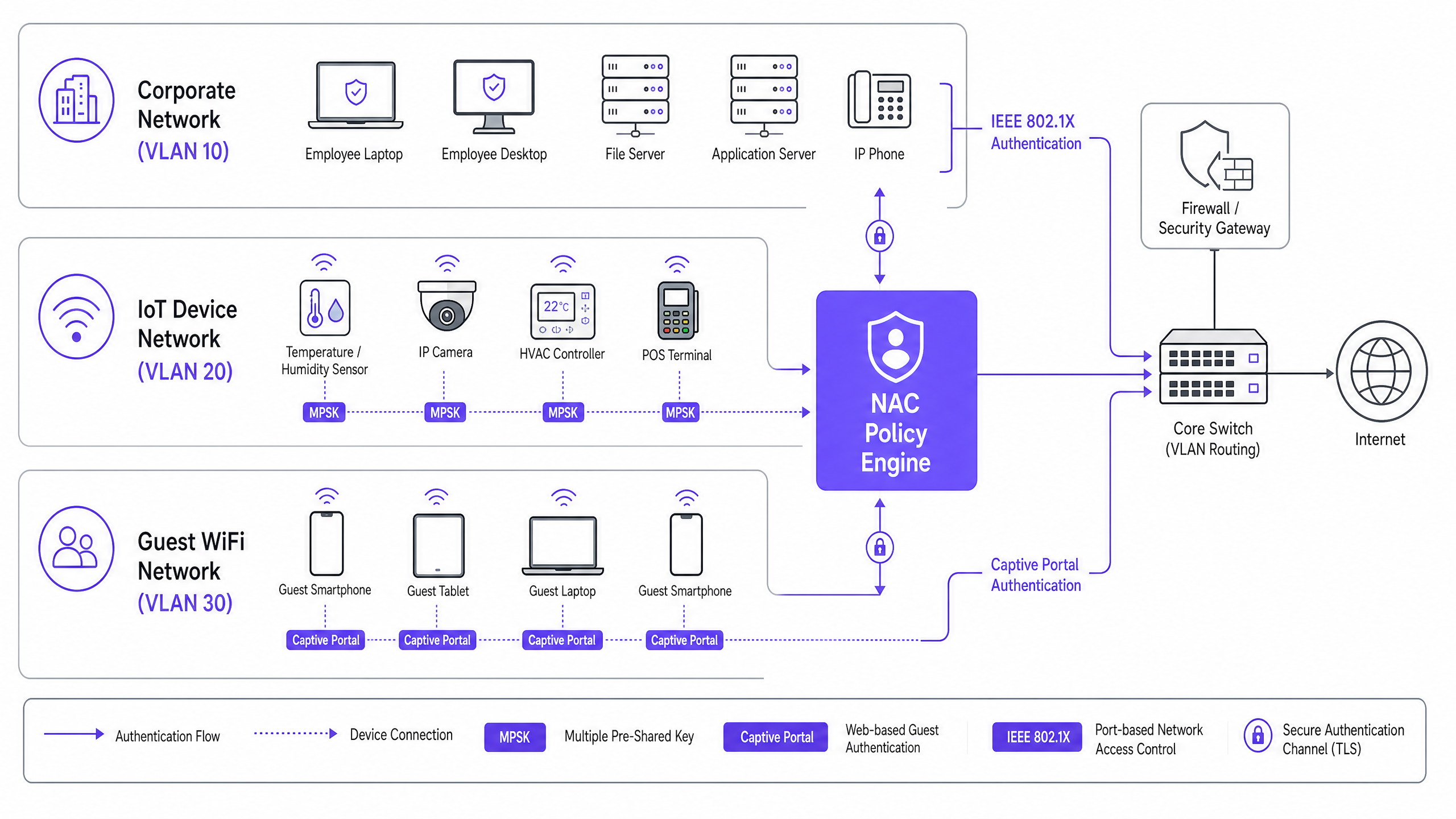

Questa guida di riferimento tecnica illustra come l'implementazione dell'architettura Multiple Pre-Shared Key (MPSK) in combinazione con un robusto motore di policy Network Access Control (NAC) risolva questa sfida. Rilasciando credenziali uniche per dispositivo e sfruttando l'assegnazione dinamica delle VLAN, i team di rete possono ottenere la micro-segmentazione, contenere i raggi di esplosione e mantenere una rigorosa conformità (come PCI DSS) senza sacrificare la scalabilità richiesta per migliaia di endpoint. Se integrato con piattaforme come Guest WiFi e WiFi Analytics di Purple, questo approccio garantisce operazioni di rete fluide, sicure e altamente visibili.

Approfondimento Tecnico

La Limitazione di PSK Tradizionale e 802.1X

In un ambiente enterprise standard, i dispositivi si autenticano tramite IEEE 802.1X utilizzando certificati (EAP-TLS) o credenziali (PEAP). Tuttavia, i dispositivi IoT headless tipicamente non dispongono del software supplicant richiesto per 802.1X. Il ripiego è stato tradizionalmente WPA2/WPA3-Personal utilizzando una singola PSK.

La realtà operativa di una PSK globale è grave:

- Zero Segmentazione: Tutti i dispositivi sulla PSK condividono lo stesso dominio di broadcast a meno che non siano mappati manualmente tramite MAC address, il che è operativamente insostenibile.

- Raggio di Esplosione Elevato: Una lampadina intelligente compromessa fornisce accesso per movimento laterale all'intera VLAN.

- Incubo della Rotazione delle Chiavi: Revocare l'accesso per un dispositivo compromesso richiede la modifica della PSK globale e l'aggiornamento manuale di ogni altro dispositivo sulla rete.

L'Architettura MPSK e NAC

MPSK (anche denominato dai fornitori come Identity PSK o iPSK) altera fondamentalmente questo paradigma. Permette a un singolo SSID di accettare migliaia di password uniche. L'intelligenza, tuttavia, risiede nell'integrazione con un server NAC o RADIUS.

Quando un dispositivo si associa all'MPSK SSID, il wireless LAN controller (WLC) inoltra la richiesta di autenticazione al NAC. Il motore NAC valuta la password specifica utilizzata, la correla con l'identità del dispositivo (MAC address, dati di profilazione) e restituisce un messaggio RADIUS Access-Accept contenente attributi specifici, in particolare l'ID VLAN e le policy Access Control List (ACL).

Questa architettura abilita l'Assegnazione Dinamica delle VLAN. Un termostato intelligente e una IP camera possono connettersi allo stesso SSID utilizzando password diverse, e l'infrastruttura di rete inserirà il termostato nella VLAN 50 (limitata all'accesso al cloud gateway) e la camera nella VLAN 40 (limitata al server NVR locale).

Briefing Audio

Ascolta il briefing tecnico del nostro consulente senior su questa architettura:

Guida all'Implementazione

L'implementazione di MPSK con NAC richiede un'attenta pianificazione per garantire scalabilità e sicurezza. Segui questi passaggi per un'implementazione di successo.

Passaggio 1: Valutazione della Preparazione dell'Infrastruttura

Assicurati che i tuoi controller wireless e access point supportino MPSK/iPSK. La maggior parte dei moderni fornitori di networking enterprise (Cisco, Aruba, Meraki, Ruckus) supporta questa funzionalità nativamente, a condizione che il firmware sia aggiornato. Verifica che la tua soluzione NAC possa gestire il carico previsto di richieste RADIUS e supporti l'assegnazione dinamica delle VLAN basata sulla corrispondenza delle password.

Passaggio 2: Definire le Policy di Micro-Segmentazione

Prima di generare una singola chiave, definisci la tua architettura VLAN. Raggruppa i dispositivi IoT per funzione e accesso richiesto.

- VLAN 40 (Security Cameras): Consenti il traffico solo verso l'IP NVR locale e specifici server NTP. Blocca l'accesso a internet.

- VLAN 50 (Environmental Sensors): Consenti il traffico HTTPS in uscita verso specifici endpoint cloud del fornitore. Blocca il routing inter-VLAN.

- VLAN 60 (Point of Sale): Rigorosa conformità PCI DSS. Nega tutto il traffico in entrata; consenti il traffico in uscita solo verso i payment gateways.

Passaggio 3: Profilazione dei Dispositivi e Generazione delle Chiavi

Non generare chiavi manualmente. Utilizza l'API del NAC o un portale self-service per generare chiavi uniche per dispositivo. Associa ogni chiave al MAC address del dispositivo. Ciò garantisce che, anche se una MPSK viene estratta da un termostato, non possa essere utilizzata da un laptop non autorizzato che spoofing la rete.

Passaggio 4: Integrazione con Analytics e Reti Guest

Sebbene le reti IoT siano isolate, la gestione complessiva dovrebbe essere unificata. Assicurati che la tua implementazione NAC si allinei con la tua strategia di rete più ampia, inclusa la provisioning di Guest WiFi . Le piattaforme che forniscono WiFi Analytics possono offrire preziose informazioni sulla densità dei dispositivi e sulla network health in tutti i segmenti. Per maggiori informazioni sui fondamenti della rete, consulta Frequenze Wi-Fi: Una Guida alle Frequenze Wi-Fi nel 2026 .

Migliori Pratiche

- Applica il MAC Binding: Associa sempre l'MPSK all'indirizzo MAC specifico del dispositivo. Se un MAC diverso tenta di utilizzare la chiave, il NAC deve rifiutare l'autenticazione.

- Implementa il DHCP Fingerprinting: Utilizza la profilazione DHCP all'interno del NAC per verificare i tipi di dispositivo. Se un MPSK assegnato a una 'Smart TV' viene improvvisamente utilizzato da un dispositivo identificato come 'Windows 11', attiva una quarantena automatica.

- Automatizza la Gestione del Ciclo di Vita: Integra la generazione di MPSK con la tua piattaforma di IT Service Management (ITSM). Quando un dispositivo viene dismesso nel registro degli asset, l'MPSK corrispondente dovrebbe essere automaticamente revocato tramite API.

- Audit Regolari: Conduci audit trimestrali degli MPSK attivi rispetto al tuo inventario degli asset per identificare ed eliminare le chiavi orfane.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

- Problemi di Timeout RADIUS: Se il motore NAC è sovraccarico o la latenza è elevata, i dispositivi headless potrebbero andare in timeout e non riuscire a connettersi.

- Mitigazione: Assicurare alta disponibilità e proxy RADIUS localizzati se si ha a che fare con ambienti altamente distribuiti come grandi catene di vendita al dettaglio.

- MAC Spoofing: Un attaccante clona l'indirizzo MAC di un dispositivo IoT autorizzato ed estrae il suo MPSK.

- Mitigazione: Affidarsi all'ispezione approfondita dei pacchetti e alla profilazione comportamentale. Se il "termostato" inizia improvvisamente a scansionare la rete sulla porta 22 (SSH), il NAC o l'IDS dovrebbe isolare immediatamente la porta.

- Disconnessioni in Roaming: Alcuni dispositivi IoT mal progettati perdono la connessione durante il roaming tra AP che utilizzano MPSK.

- Mitigazione: Regolare le velocità di base minime e garantire una corretta sovrapposizione delle celle RF. Per considerazioni più approfondite sulla progettazione wireless, consulta BLE Low Energy Explained for Enterprise .

ROI e Impatto sul Business

La transizione a un'architettura MPSK/NAC offre un valore aziendale misurabile:

- Riduzione delle Spese Operative (OpEx): Elimina le centinaia di ore che i team IT dedicano all'aggiornamento manuale dei PSK globali quando un singolo dispositivo viene compromesso o sostituito.

- Garanzia di Conformità: Per i punti vendita al dettaglio e le strutture ricettive, la micro-segmentazione rigorosa è un requisito fondamentale del PCI DSS. MPSK fornisce un meccanismo comprovabile e verificabile per isolare i terminali di pagamento, evitando costose multe per non conformità.

- Mitigazione del Rischio: Contenendo il raggio d'azione di qualsiasi dispositivo compromesso al suo specifico micro-segmento, il potenziale danno finanziario e reputazionale di un attacco ransomware a movimento laterale è drasticamente ridotto.

- Prospettiva Futura: Con l'evoluzione delle reti aziendali, l'integrazione della sicurezza IoT con strategie WAN più ampie diventa fondamentale. Per un contesto sull'architettura di rete più ampia, fare riferimento a SD WAN vs MPLS: The 2026 Enterprise Network Guide e The Role of SCEP and NAC in Modern MDM Infrastructure .

Key Definitions

MPSK (Multiple Pre-Shared Key)

A wireless security feature allowing multiple unique passwords to be used on a single SSID, with each password capable of triggering different network policies.

Crucial for securing headless IoT devices that cannot support enterprise 802.1X authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices attempting to access the network, ensuring they meet security requirements before granting access.

Acts as the intelligence engine behind MPSK, determining VLAN assignment based on the password used.

Dynamic VLAN Assignment

The process where a network switch or wireless controller assigns a device to a specific VLAN based on authentication credentials rather than the physical port or SSID.

Enables micro-segmentation of IoT devices broadcasting on the same wireless network.

Blast Radius

The extent of damage or lateral movement an attacker can achieve after compromising a single device or system.

MPSK and NAC drastically reduce the blast radius by isolating compromised IoT devices within strict micro-segments.

Headless Device

A computing device, typical in IoT deployments, that operates without a monitor, keyboard, or user interface.

These devices cannot prompt a user for credentials, making traditional 802.1X authentication impossible.

MAC Binding

A security control that restricts the use of a specific credential (like an MPSK) to a single, authorized MAC address.

Prevents an attacker from stealing an MPSK from a smart bulb and using it on a malicious laptop.

DHCP Fingerprinting

A profiling technique used by NAC systems to identify a device's operating system and type based on the specific sequence of DHCP options it requests.

Used to verify that a device connecting with an IoT MPSK is actually an IoT device and not a spoofed endpoint.

Micro-segmentation

A security technique that divides the network into granular, isolated zones to maintain strict access control and limit lateral movement.

The primary architectural goal of deploying MPSK and NAC for IoT security.

Worked Examples

A 300-room hotel is deploying new smart TVs, IP-based door locks, and environmental sensors. The current infrastructure uses a single global PSK for all non-corporate devices. How should the network architect redesign this for optimal security and manageability?

The architect should deploy an MPSK SSID ('Hotel-IoT'). The NAC policy engine must be configured with three distinct device profiles. Smart TVs receive unique MPSKs and are dynamically assigned to VLAN 100 (Internet only, client isolation enabled). Door locks receive unique MPSKs, are bound to their specific MAC addresses, and assigned to VLAN 110 (restricted access only to the local security server). Sensors receive unique MPSKs and are assigned to VLAN 120 (access only to the HVAC management cloud). All keys are generated via API during device onboarding.

A large retail chain needs to connect hundreds of wireless Point-of-Sale (POS) scanners and digital signage displays across 50 locations. How can they ensure PCI DSS compliance while minimizing IT overhead?

Implement a centralized NAC architecture with MPSK. The POS scanners are issued unique MPSKs and profiled into a highly restricted PCI-compliant VLAN that denies all lateral traffic and only permits outbound connections to the payment processing gateway. Digital signage displays use separate MPSKs and are dropped into a different VLAN with internet-only access for content updates. Key lifecycle management is integrated with the central asset management system.

Practice Questions

Q1. A stadium IT team needs to deploy 200 new wireless point-of-sale terminals. They plan to use MPSK. To ensure maximum security, what two profiling checks must the NAC perform before assigning the POS terminal to the secure VLAN?

Hint: Consider how to prevent a stolen MPSK from being used on a non-POS device.

View model answer

The NAC must perform MAC Binding (verifying the specific MPSK is being used by the authorized MAC address) and DHCP Fingerprinting (verifying the device requesting an IP address exhibits the characteristics of the expected POS terminal OS, not a generic laptop or smartphone).

Q2. During an audit, it is discovered that an MPSK assigned to a smart thermostat was successfully used by a contractor's laptop to gain network access. The NAC assigned the laptop to the thermostat's VLAN. What configuration failure allowed this?

Hint: Think about the relationship between the key and the device identity.

View model answer

The primary failure was a lack of MAC Binding. The MPSK was not restricted to the specific MAC address of the thermostat. Additionally, the NAC failed to enforce device profiling (e.g., DHCP fingerprinting), which would have identified the contractor's laptop as an anomalous device type for that specific key and VLAN.

Q3. A retail chain is migrating from a global PSK to MPSK. They have 5,000 legacy barcode scanners that support WPA2-Personal but cannot be updated to support newer protocols. Can MPSK be used to secure these devices, and if so, how?

Hint: Consider the client-side requirements for MPSK.

View model answer

Yes, MPSK can be used. From the perspective of the client device (the barcode scanner), MPSK is identical to standard WPA2-Personal PSK. The intelligence and differentiation happen entirely on the infrastructure side (WLC and NAC). The scanners simply need to be configured with their newly assigned, unique passwords.