Il Futuro della Sicurezza Wi-Fi: NAC basato su AI e Rilevamento delle Minacce

Questa guida autorevole esplora l'evoluzione della sicurezza Wi-Fi aziendale, dal WPA2 tradizionale al Network Access Control (NAC) basato su AI e al rilevamento delle minacce. Progettata per i leader IT, fornisce strategie di implementazione attuabili per la messa in sicurezza di ambienti ad alta densità come negozi al dettaglio, strutture ricettive e stadi, utilizzando le reti basate sull'identità di Purple.

Listen to this guide

View podcast transcript

- Riepilogo Esecutivo

- Approfondimento Tecnico: Il Passaggio al NAC basato su AI

- Il Fallimento della Sicurezza Wireless Tradizionale

- Architettura NAC basata su AI

- Guida all'Implementazione: Un Approccio a Fasi

- Fase 1: Audit di Rete e Segmentazione

- Fase 2: Identità e Autenticazione

- Fase 3: Configurazione del Motore di Policy AI-NAC

- Fase 4: Monitoraggio Continuo e Conformità

- Migliori Pratiche per la Sicurezza Wi-Fi Aziendale

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto Aziendale

Riepilogo Esecutivo

Per i manager IT e gli architetti di rete che gestiscono ambienti ad alta densità, come catene di negozi al dettaglio, stadi e strutture ricettive, la posta in gioco per la sicurezza wireless non è mai stata così alta. I metodi di autenticazione tradizionali come WPA2 Personal e le Pre-Shared Keys (PSK) statiche sono fondamentalmente difettosi, offrendo visibilità zero sulla postura dei dispositivi ed esponendo le reti alla condivisione delle credenziali e agli attacchi di movimento laterale.

Il futuro della sicurezza wireless aziendale è basato sull'identità e potenziato dall'AI. Questa guida fornisce un'analisi tecnica approfondita sull'implementazione del Network Access Control (NAC) basato su AI e del rilevamento continuo delle minacce. Passando a 802.1X, al dynamic VLAN steering e al rilevamento delle anomalie basato sul machine learning, i team IT possono ottenere l'accesso alla rete a fiducia zero (ZTNA) all'edge. Esploreremo come piattaforme come Guest WiFi e WiFi Analytics di Purple si integrano con questi framework di sicurezza avanzati per fornire connettività senza interruzioni, conforme e altamente sicura senza aumentare il carico di lavoro IT.

Approfondimento Tecnico: Il Passaggio al NAC basato su AI

Il Fallimento della Sicurezza Wireless Tradizionale

Le reti aziendali tradizionali si basano spesso su assegnazioni VLAN statiche e credenziali condivise. In un ambiente esteso di Hospitality o Retail , questo approccio fallisce su tre fronti:

- Mancanza di Contesto di Identità: Un dispositivo connesso tramite una PSK condivisa è solo un indirizzo MAC. Non esiste un collegamento crittografico a un'identità utente.

- Vulnerabilità al Movimento Laterale: Una volta che un attaccante compromette una chiave condivisa, ottiene accesso illimitato al dominio di broadcast.

- Costo Operativo: La gestione manuale delle allowlist MAC e la rotazione delle chiavi in centinaia di sedi è insostenibile.

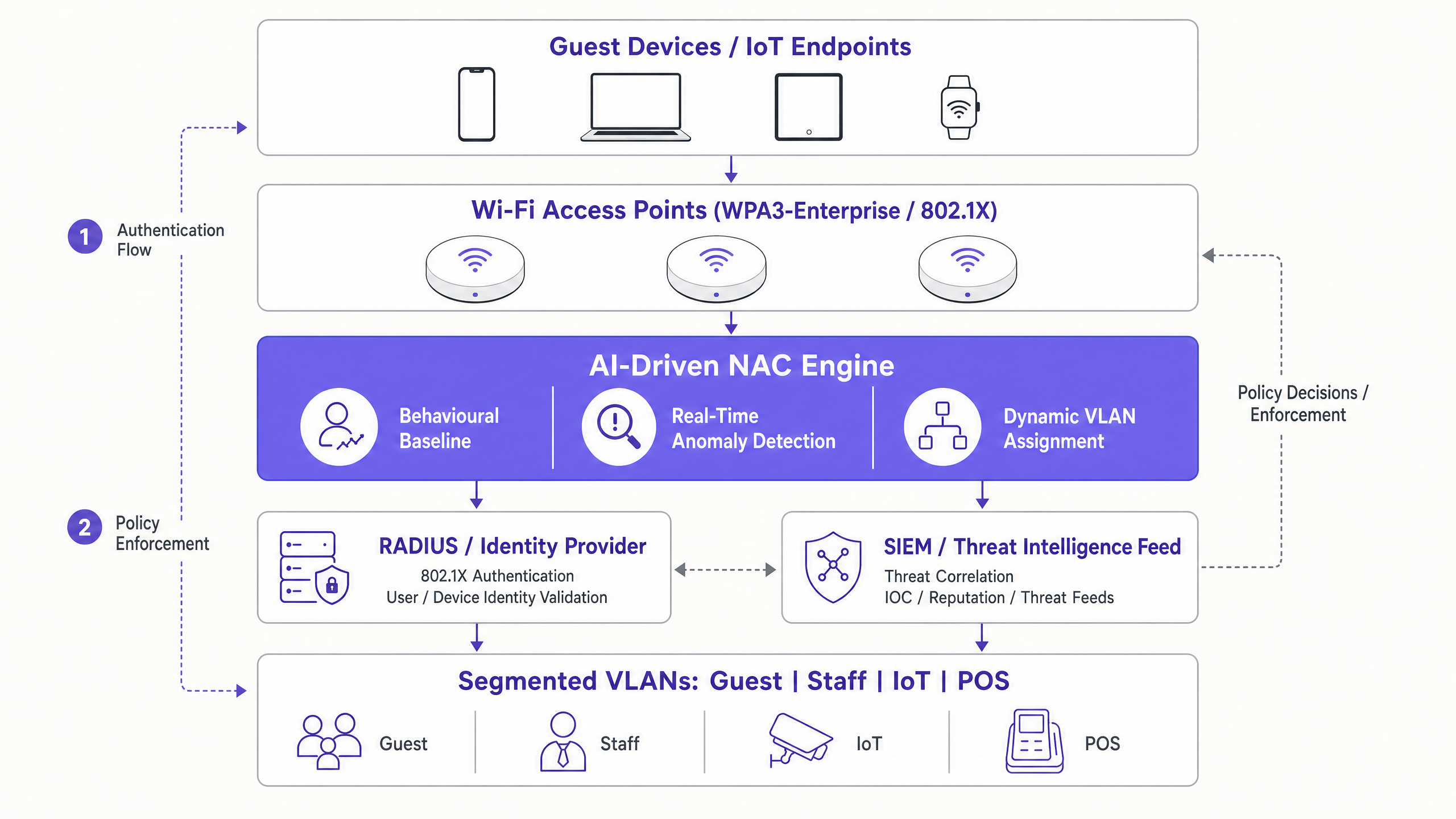

Architettura NAC basata su AI

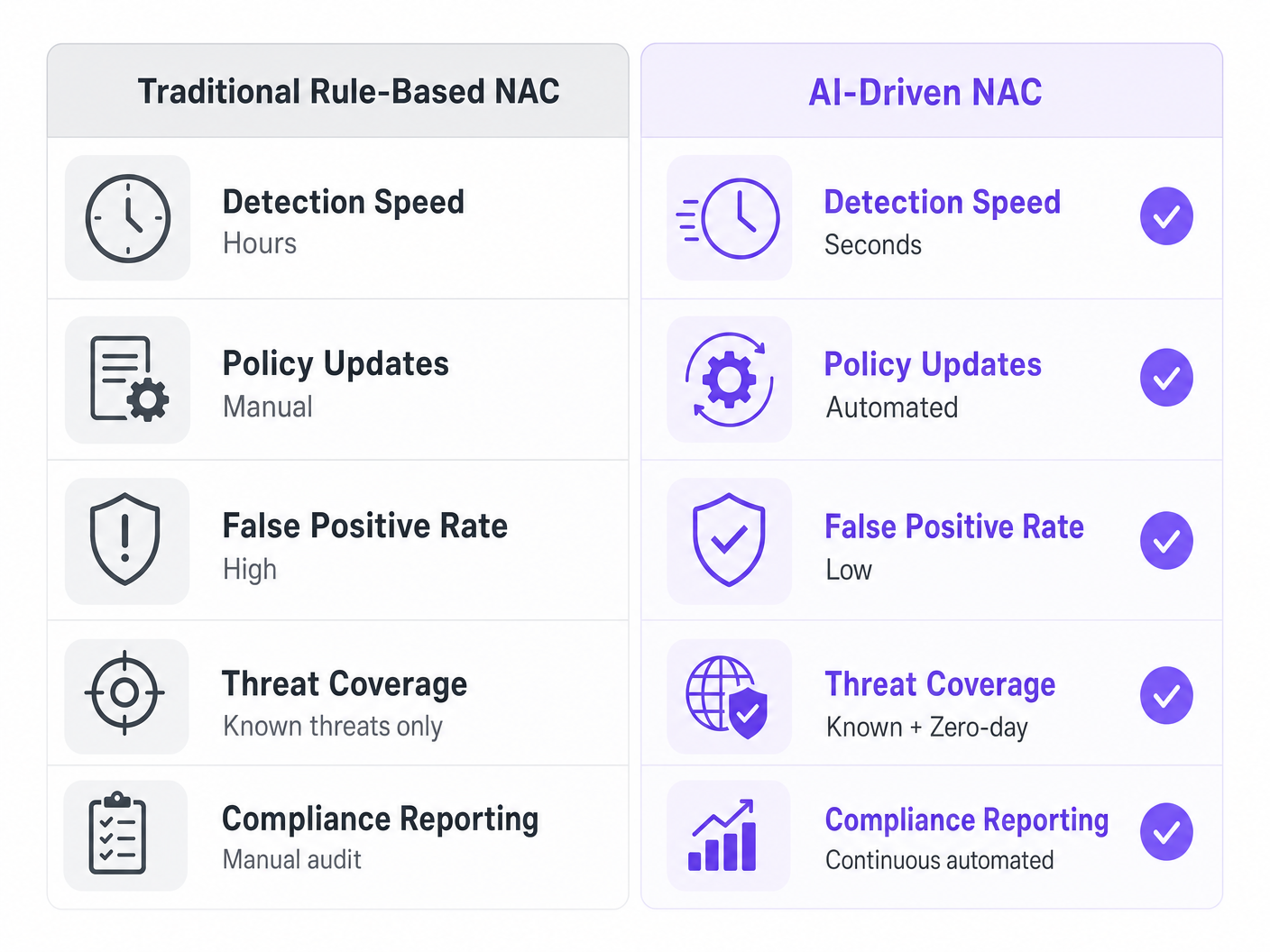

Il Network Access Control moderno sostituisce le regole statiche con politiche dinamiche e contestuali. Quando integrato con AI e machine learning, il motore NAC non si limita ad autenticare l'utente; valuta continuamente il comportamento del dispositivo.

Componenti Chia:

- 802.1X / WPA3-Enterprise: La base per un accesso sicuro. Utilizza EAP (Extensible Authentication Protocol) per convalidare le credenziali rispetto a un server RADIUS o un Identity Provider (IdP) prima di concedere l'accesso alla rete.

- Dynamic VLAN Steering: Dopo un'autenticazione riuscita, il server RADIUS restituisce attributi specifici (ad esempio, Filter-Id o Tunnel-Private-Group-Id). L'access point o lo switch utilizza questi attributi per posizionare dinamicamente il dispositivo nel segmento di rete corretto (ad esempio, Staff, Guest, IoT). Per implementazioni specifiche dei fornitori, consulta la nostra guida su How to Configure NAC Policies for VLAN Steering in Cisco Meraki .

- Definizione della Baseline Comportamentale: Gli algoritmi di machine learning stabiliscono una baseline di comportamento normale per diversi tipi di dispositivi. Ad esempio, un termostato intelligente dovrebbe comunicare solo con il suo controller cloud designato.

- Rilevamento delle Minacce in Tempo Reale: Se il termostato avvia improvvisamente una connessione SSH a un terminale Point of Sale (POS), il motore AI segnala questa anomalia in millisecondi e attiva una risposta automatica della policy, come la messa in quarantena del dispositivo o la terminazione della sessione.

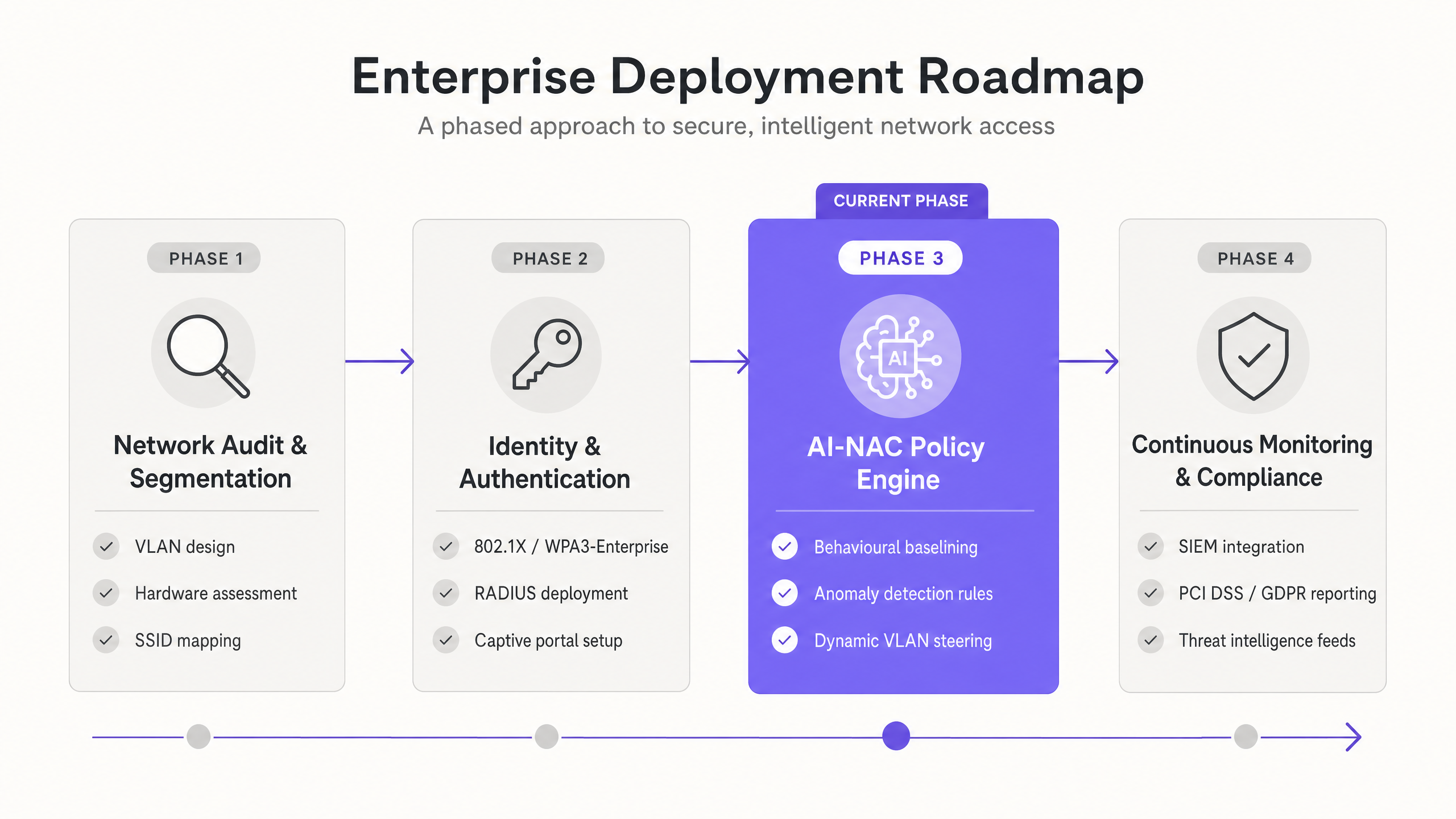

Guida all'Implementazione: Un Approccio a Fasi

L'implementazione del NAC basato su AI in un'azienda distribuita richiede un approccio strutturato per evitare interruzioni dell'attività.

Fase 1: Audit di Rete e Segmentazione

Prima di implementare il NAC, l'architettura di rete sottostante deve supportare una segmentazione granulare.

- Mappare tutti gli SSID e le VLAN esistenti.

- Progettare uno schema VLAN robusto che isoli Guest, Staff, dispositivi IoT ed endpoint regolamentati PCI.

- Assicurarsi che gli access point e gli switch esistenti supportino 802.1X e RADIUS Change of Authorization (CoA).

Fase 2: Identità e Autenticazione

Passare dalle password condivise all'accesso basato sull'identità.

- Implementare un'infrastruttura RADIUS cloud-native (come RADIUS-as-a-Service di Purple) per eliminare l'hardware on-premise.

- Integrare con IdP aziendali (ad esempio, Microsoft Entra ID, Okta) per l'autenticazione del personale utilizzando EAP-TLS (basato su certificati) o PEAP-MSCHAPv2.

- Implementare un onboarding sicuro per i visitatori utilizzando un captive portal conforme.

Fase 3: Configurazione del Motore di Policy AI-NAC

Abilitare le funzionalità di routing e monitoraggio intelligenti.

- Configurare gli attributi di ritorno RADIUS per applicare il dynamic VLAN steering basato sul gruppo utente o sulla profilazione del dispositivo.

- Abilitare l'analisi del traffico tramite machine learning sul controller wireless o sulla piattaforma overlay.

- Definire policy di quarantena automatizzate per i dispositivi che mostrano comportamenti ad alto rischio (ad esempio, scansione delle porte o autenticazioni fallite eccessive).

Fase 4: Monitoraggio Continuo e Conformità

Integrare la postura di sicurezza wireless con le operazioni di sicurezza aziendali più ampie.

- Inoltrare la telemetria wireless e i log di autenticazione a una piattaforma SIEM (Security Information and Event Management).

- Automatizzare la reportistica di conformità per PCI DSS e GDPR. La piattaforma di Purple, ad esempio, garantisce che la raccolta dei dati degli ospiti aderisca rigorosamente a quadri normativi UK GDPR e PECR.

Migliori Pratiche per la Sicurezza Wi-Fi Aziendale

- Implementare l'Autenticazione Basata su Certificato (EAP-TLS): Per il personale e i dispositivi aziendali, EAP-TLS è lo standard di riferimento. Elimina il furto di credenziali perché l'autenticazione si basa su un certificato crittografico installato sul dispositivo tramite MDM (Mobile Device Management), anziché su una password.

- Sfruttare il Guest Wi-Fi Basato sull'Identità: Per l'accesso pubblico in hub di Trasporto o negozi al dettaglio, utilizzare un Captive Portal gestito che colleghi l'indirizzo MAC a un'identità verificata (e-mail, SMS o social login). Ciò fornisce una traccia di controllo e abilita potenti analisi di marketing.

- Implementare la Micro-Segmentazione: Non fare affidamento su una singola VLAN 'IoT'. Segmentare i dispositivi per funzione (es. HVAC, telecamere di sicurezza, segnaletica digitale) per limitare il raggio d'azione di un endpoint compromesso.

- Adottare WPA3: Rendere obbligatorio WPA3 per tutte le nuove implementazioni. WPA3-Enterprise introduce i Protected Management Frames (PMF) obbligatori, che difendono dagli attacchi di deautenticazione.

Risoluzione dei Problemi e Mitigazione del Rischio

Anche con sistemi automatizzati, i team IT devono prevedere le modalità di guasto:

- Timeout/Guasto RADIUS: Se il motore NAC non riesce a raggiungere il server RADIUS cloud, i dispositivi non riusciranno ad autenticarsi. Mitigazione: Implementare una politica 'fail-open' per le infrastrutture critiche su una VLAN ristretta, o garantire il failover RADIUS multi-regione.

- Falsi Positivi nel Rilevamento delle Anomalie: Modelli AI eccessivamente aggressivi potrebbero mettere in quarantena dispositivi legittimi, causando tempi di inattività operativi. Mitigazione: Eseguire il motore AI in modalità 'solo monitoraggio' per i primi 14-30 giorni per costruire una baseline accurata prima di abilitare l'applicazione automatica.

- Incompatibilità con Dispositivi Legacy: I dispositivi IoT più vecchi (es. scanner di codici a barre legacy) potrebbero non supportare 802.1X. Mitigazione: Utilizzare Identity PSK (iPSK) o MAC Authentication Bypass (MAB) specificamente per questi dispositivi, assegnando loro passphrase uniche e limitando il loro accesso tramite ACL rigorose.

ROI e Impatto Aziendale

La transizione a un'architettura NAC basata sull'AI offre un valore aziendale misurabile che va oltre la riduzione del rischio:

- Riduzione dell'OpEx IT: L'automazione dell'onboarding dei dispositivi e dell'assegnazione delle VLAN riduce significativamente i ticket dell'helpdesk relativi alla connettività Wi-Fi e ai reset delle password.

- Conformità Semplificata: La reportistica automatizzata e la segmentazione rigorosa semplificano gli audit PCI DSS, riducendo spesso l'ambito dell'audit e risparmiando migliaia di euro in costi di conformità.

- Approfondimenti Migliorati sui Clienti: Integrando la convalida sicura dell'identità con piattaforme come Purple, le sedi possono raccogliere in sicurezza dati demografici e tempi di permanenza, guidando campagne di marketing mirate pur mantenendo la conformità GDPR.

Key Definitions

Network Access Control (NAC)

A security solution that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant endpoints are granted entry.

Crucial for IT teams moving away from static passwords to identity-based, zero-trust network architectures.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of enterprise Wi-Fi security, requiring a RADIUS server to validate credentials before allowing network traffic.

Dynamic VLAN Steering

The process of automatically assigning a device to a specific Virtual Local Area Network (VLAN) based on its identity or role, rather than the SSID it connected to.

Allows venues to broadcast a single SSID while securely segmenting staff, guests, and IoT devices on the backend.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The engine room of enterprise Wi-Fi, often deployed as a cloud service (RADIUS-as-a-Service) to reduce on-premise infrastructure.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses digital certificates on both the client and the server for highly secure, mutual authentication.

The most secure authentication method for corporate devices, eliminating the vulnerabilities associated with passwords.

Identity PSK (iPSK)

A feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key tied to a specific device MAC address and policy.

Essential for securing headless IoT devices (like printers or smart TVs) that cannot support 802.1X authentication.

Behavioural Baselining

The use of machine learning to establish a normal pattern of network activity for a specific device or user over time.

Enables AI-driven threat detection systems to identify anomalies, such as a thermostat suddenly attempting to access a database.

Protected Management Frames (PMF)

A Wi-Fi security feature that encrypts management action frames, preventing attackers from spoofing them to disconnect clients.

Mandatory in WPA3, it mitigates deauthentication attacks commonly used by hackers to capture handshakes or disrupt service.

Worked Examples

A 400-room hotel needs to secure its network. Currently, staff, guests, and smart TVs all share the same WPA2-Personal network with a single password. How should the IT Director redesign this architecture using AI-driven NAC?

- Deploy a cloud RADIUS server and configure the access points for 802.1X authentication.

- Integrate the RADIUS server with the hotel's Azure AD for staff access via PEAP or EAP-TLS.

- Implement Purple Guest WiFi with a captive portal for visitors, placing them on an isolated Guest VLAN (e.g., VLAN 100) with client isolation enabled.

- Use Identity PSK (iPSK) for the smart TVs. The NAC engine assigns a unique pre-shared key to each TV and automatically steers them to a restricted IoT VLAN (e.g., VLAN 200) that can only communicate with the IPTV management server.

- Enable AI behavioural baselining to monitor the smart TVs for anomalous outbound traffic.

A retail chain is rolling out mobile Point of Sale (mPOS) tablets across 50 locations. How can they ensure these devices remain secure and compliant with PCI DSS on the wireless network?

- Enroll all mPOS tablets in an MDM solution and push unique client certificates to each device.

- Configure the wireless network to require WPA3-Enterprise with EAP-TLS authentication.

- Configure the NAC engine to perform a posture check (e.g., verifying the MDM profile and OS version) during authentication.

- Upon successful authentication and posture validation, dynamically steer the tablets to a dedicated, highly restricted PCI VLAN.

- Use AI threat detection to continuously monitor the tablets. If a tablet attempts to connect to an unauthorized external IP, the NAC engine automatically issues a RADIUS CoA to quarantine the device.

Practice Questions

Q1. A hospital IT director is upgrading the wireless network. They have 500 legacy infusion pumps that only support WPA2-Personal and cannot be upgraded to support 802.1X. How should these devices be secured while moving the rest of the network to WPA3-Enterprise?

Hint: Consider how to apply unique credentials to devices that don't support enterprise authentication protocols.

View model answer

The IT director should implement Identity PSK (iPSK) or MAC Authentication Bypass (MAB) for the infusion pumps. By assigning a unique passphrase to each pump's MAC address via the NAC/RADIUS server, the network can dynamically steer these legacy devices into a heavily restricted Medical IoT VLAN. The rest of the network (staff laptops, tablets) can securely use WPA3-Enterprise with EAP-TLS on the same physical infrastructure.

Q2. After deploying an AI-driven NAC solution, the network operations team receives alerts that several smart TVs in the conference centre are being automatically quarantined, disrupting a major event. What is the likely cause and how should it be resolved?

Hint: Think about the lifecycle of deploying machine learning anomaly detection.

View model answer

The likely cause is that the AI anomaly detection was enabled in 'enforcement' mode before it had time to establish an accurate behavioural baseline for the smart TVs. To resolve this, the IT team should immediately move the AI policy engine into 'monitor-only' mode, unquarantine the TVs, and allow the system to learn the normal traffic patterns of the devices for 14-30 days before re-enabling automated enforcement.

Q3. A retail business wants to offer free Guest Wi-Fi across 200 stores while capturing customer data for marketing. They also need to ensure that this public network does not compromise their PCI DSS compliance for the point-of-sale terminals. What is the recommended architecture?

Hint: Focus on segmentation and the role of the captive portal.

View model answer

The business should deploy a managed captive portal solution, like Purple Guest WiFi, on an open SSID to handle user onboarding, consent capture (GDPR), and authentication. Crucially, the underlying network infrastructure must use VLAN segmentation. Guest traffic must be placed on an isolated Guest VLAN that routes directly to the internet, with client isolation enabled. The POS terminals must reside on a completely separate, restricted PCI VLAN, secured via 802.1X or iPSK, ensuring the Guest network is entirely out of scope for the PCI DSS audit.