Il Metodo Più Sicuro di Autenticazione WiFi: Un Confronto

Questa guida di riferimento tecnico fornisce un confronto definitivo e classificato dei metodi di autenticazione WiFi — dallo standard WEP deprecato fino all'autenticazione basata su certificati EAP-TLS — aiutando i responsabili IT, gli architetti di rete e i CTO di sedi aziendali a prendere decisioni di sicurezza informate e conformi. Copre l'architettura tecnica di ciascun protocollo, scenari di implementazione reali nel settore dell'ospitalità e della vendita al dettaglio, e indicazioni pratiche per l'implementazione per le organizzazioni che operano sotto gli obblighi PCI DSS e GDPR. Per gli operatori di sedi e i team IT, questa guida traduce complessi standard crittografici in decisioni di implementazione attuabili con risultati aziendali misurabili.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico

- La Sfida Fondamentale della Sicurezza delle Reti Wireless

- Analisi Protocollo per Protocollo

- Metodi EAP: La Decisione Cruciale

- Guida all'Implementazione

- Fase 1: Valutazione dell'Infrastruttura e Convalida Hardware

- Fase 2: Architettura RADIUS e Archivio delle Identità

- Fase 3: Gestione dei Certificati per EAP-TLS

- Fase 4: Implementazione a Fasi e Monitoraggio

- Migliori Pratiche

- Risoluzione dei problemi e mitigazione del rischio

- ROI e impatto aziendale

Sintesi Esecutiva

Per le sedi aziendali — dalle grandi catene di vendita al dettaglio agli stadi ad alta densità — la scelta del metodo di autenticazione WiFi detta direttamente la postura di sicurezza e lo stato di conformità dell'organizzazione. Questa guida fornisce un confronto tecnico definitivo dei protocolli di sicurezza WiFi, valutandone l'architettura, le vulnerabilità e l'applicabilità nel mondo reale in ambienti di ospitalità, vendita al dettaglio, sanità e settore pubblico.

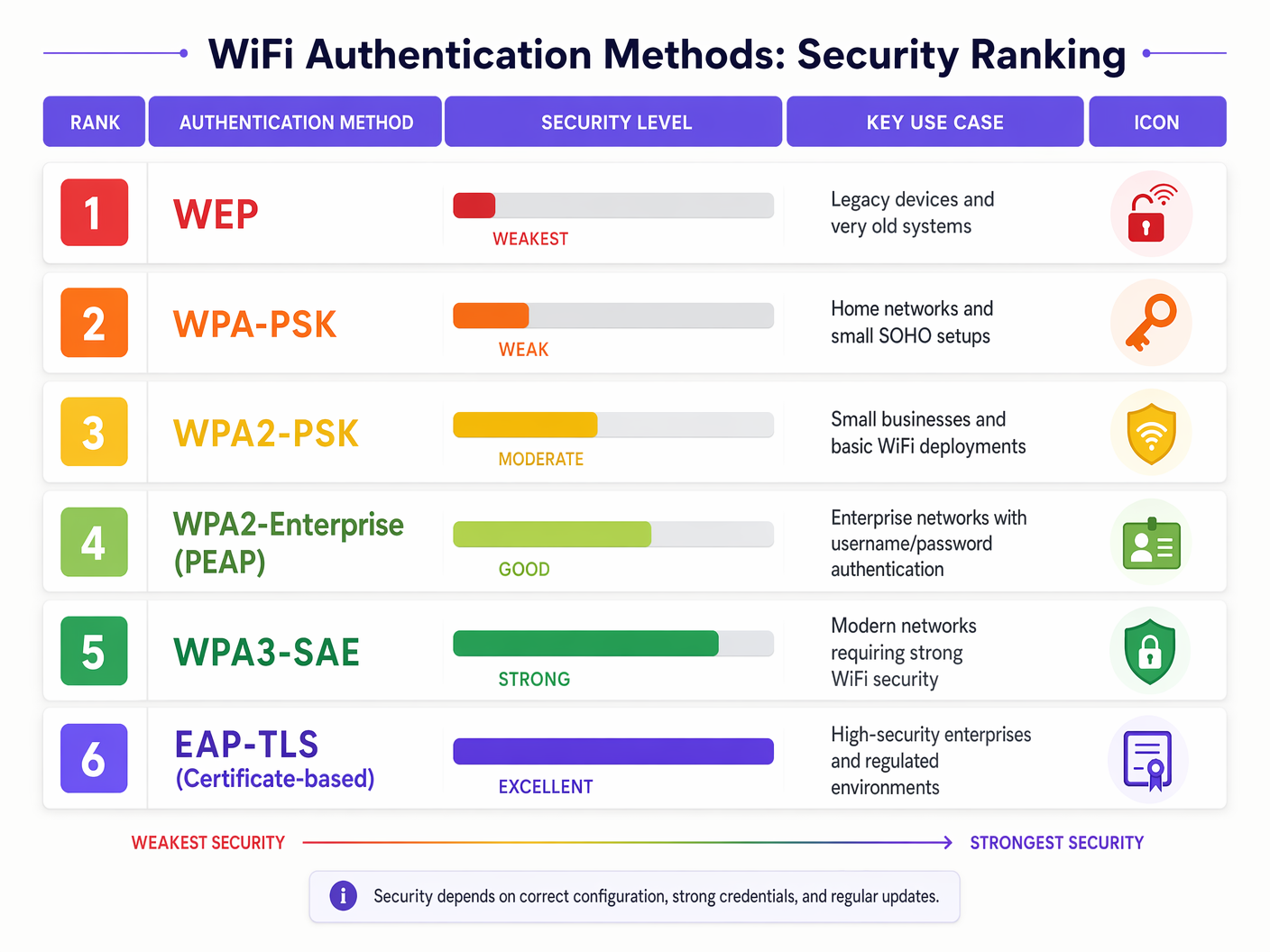

Andando oltre i modelli legacy a chiave condivisa, le implementazioni moderne richiedono una robusta convalida dell'identità per proteggere gli asset aziendali e i dati degli ospiti. L'evoluzione da WEP a EAP-TLS rappresenta un cambiamento architettonico fondamentale: dai segreti condivisi a livello di rete all'identità crittografica a livello di dispositivo. Comprendendo questa progressione, i leader IT possono progettare reti sicure che si allineano con i mandati PCI DSS e GDPR, integrandosi perfettamente con piattaforme come le soluzioni Guest WiFi e WiFi Analytics di Purple.

La decisione chiave per la maggior parte dei team IT aziendali non è se implementare 802.1X, ma quale metodo EAP selezionare e come gestire l'infrastruttura risultante. Questa guida fornisce il quadro per prendere tale decisione con fiducia.

Approfondimento Tecnico

La Sfida Fondamentale della Sicurezza delle Reti Wireless

Le reti wireless presentano una sfida di sicurezza unica: il mezzo di trasmissione è intrinsecamente pubblico. I dati trasmessi via radiofrequenza viaggiano oltre i confini fisici dell'edificio, del parcheggio e potenzialmente in strada. Qualsiasi dispositivo nel raggio d'azione può tentare di catturare quel traffico. Ecco perché la scelta del protocollo di autenticazione e crittografia non è un dettaglio di configurazione — è una decisione architettonica fondamentale.

Il gruppo di lavoro IEEE 802.11 ha continuamente evoluto gli standard di sicurezza per affrontare questa sfida, e la storia di tale evoluzione è una lente utile attraverso cui valutare le opzioni attuali.

Analisi Protocollo per Protocollo

WEP (Wired Equivalent Privacy) — Deprecato

Introdotto nel 1997 come parte dello standard originale IEEE 802.11, WEP utilizzava il cifrario a flusso RC4 per la riservatezza e CRC-32 per la verifica dell'integrità. I ricercatori crittografici hanno identificato difetti fondamentali nell'algoritmo di pianificazione delle chiavi di RC4 entro pochi anni dall'implementazione. Strumenti come Aircrack-ng possono decifrare una chiave WEP in meno di due minuti catturando passivamente un volume sufficiente di traffico. WEP è interamente deprecato dall'IEEE e rappresenta un rischio critico per la sicurezza. Qualsiasi organizzazione che operi ancora reti protette da WEP è in violazione dei requisiti PCI DSS e dovrebbe trattare la bonifica come un'emergenza.

| Protocollo | Crittografia | Lunghezza Chiave | Stato |

|---|---|---|---|

| WEP | RC4 | 40/104-bit | Deprecato — Non Utilizzare |

| WPA | TKIP/RC4 | 128-bit | Deprecato |

| WPA2-PSK | AES-CCMP | 128/256-bit | Accettabile (casi d'uso limitati) |

| WPA3-SAE | AES-CCMP + SAE | 128/256-bit | Raccomandato (personale/piccole imprese) |

| WPA2-Enterprise | AES-CCMP + 802.1X | 128/256-bit | Raccomandato (aziendale) |

| WPA3-Enterprise | AES-GCMP + 802.1X | 192/256-bit | Standard d'Oro |

WPA e WPA2-PSK (Chiave Pre-Condivisa)

WPA ha sostituito WEP implementando TKIP (Temporal Key Integrity Protocol), che è stato a sua volta superato da WPA2 e dalla sua robusta crittografia AES-CCMP. Sebbene WPA2-PSK fornisca una forte crittografia over-the-air, si basa su un'unica password condivisa distribuita a tutti gli utenti. Questa architettura presenta due debolezze critiche per l'implementazione aziendale.

In primo luogo, è vulnerabile agli attacchi a dizionario offline. Un attaccante che cattura l'handshake EAPOL a quattro vie durante l'associazione di un client può portare quella cattura offline e forzare la password a suo piacimento utilizzando strumenti accelerati da GPU. In secondo luogo, non fornisce alcuna responsabilità individuale dell'utente. Ogni dispositivo sulla rete condivide la stessa chiave di crittografia, il che significa che un dispositivo compromesso può decifrare il traffico di ogni altro dispositivo sullo stesso segmento di rete. Per gli ambienti Retail che gestiscono dati di carte di pagamento, questa è una violazione diretta del PCI DSS.

WPA3-SAE (Autenticazione Simultanea degli Uguali)

WPA3 affronta le debolezze crittografiche fondamentali di WPA2-PSK sostituendo l'handshake a quattro vie con lo scambio di chiavi Dragonfly, formalmente noto come Simultaneous Authentication of Equals (SAE). SAE offre due miglioramenti critici: resistenza agli attacchi a dizionario offline (ogni tentativo di autenticazione richiede un'interazione attiva con l'access point, rendendo la forza bruta computazionalmente infattibile) e forward secrecy (il traffico di sessione passato non può essere decifrato anche se la password viene successivamente compromessa). WPA3 è il percorso di aggiornamento corretto per le sedi che non possono giustificare il sovraccarico infrastrutturale di 802.1X — piccole sedi di vendita al dettaglio, reti di dispositivi IoT e filiali.

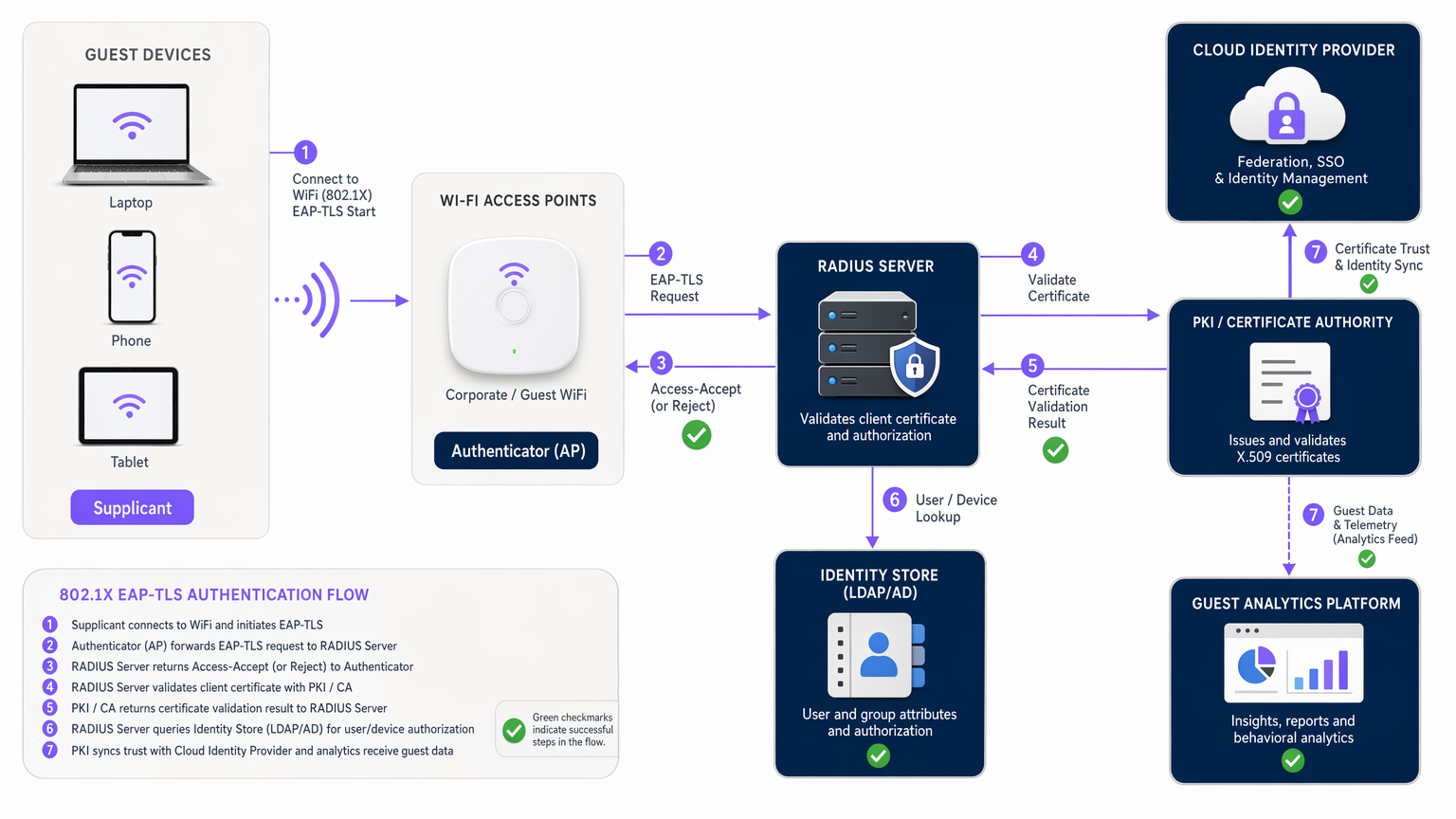

WPA2/WPA3-Enterprise (IEEE 802.1X)

Gli ambienti aziendali richiedono la convalida dell'identità individuale. Lo standard IEEE 802.1X definisce il controllo degli accessi alla rete basato su porta, utilizzando l'Extensible Authentication Protocol (EAP) per trasportare le credenziali dal dispositivo client (il Richiedente) attraverso l'Access Point (l'Autenticatore) a un server RADIUS centrale (il Server di Autenticazione). Il server RADIUS convalida le credenziali rispetto a un archivio di identità — Active Directory, LDAP o un provider di identità cloud — e restituisce un messaggio di Access-Accept o Access-Reject. Solo al ricevimento di Access-Accept l'AP concede al client l'accesso completo alla rete.

Questa architettura a tre parti è il fondamento della sicurezza WiFi aziendale ed è la base obbligatoria per qualsiasi organizzazione che gestisce dati sensibili oche opera in un settore regolamentato.

Metodi EAP: La Decisione Cruciale

All'interno del framework 802.1X, la scelta del metodo EAP determina l'effettiva robustezza dello scambio di autenticazione. I due metodi più ampiamente adottati negli ambienti aziendali sono PEAP e EAP-TLS.

PEAP (Protected EAP) stabilisce un tunnel TLS sicuro utilizzando un certificato lato server, proteggendo il successivo scambio di credenziali MSCHAPv2 (nome utente e password). È attraente dal punto di vista operativo perché non richiede la distribuzione di certificati ai dispositivi client — gli utenti si autenticano con le loro credenziali Active Directory esistenti. Tuttavia, la sicurezza di PEAP dipende interamente dalla corretta convalida del certificato del server RADIUS da parte del client. Se un utente viene indotto ad accettare un certificato server non autorizzato — un vettore di attacco ben documentato — l'aggressore può raccogliere le credenziali in chiaro all'interno del tunnel. La convalida rigorosa del certificato, applicata tramite Criteri di gruppo o MDM, è non negoziabile in qualsiasi implementazione PEAP.

EAP-TLS (EAP-Transport Layer Security) è il metodo di autenticazione con la massima garanzia disponibile per le reti WiFi. Richiede l'autenticazione reciproca dei certificati: il server RADIUS presenta un certificato al client e il client presenta un certificato univoco al server RADIUS. Entrambe le parti devono convalidare con successo il certificato dell'altra prima che venga concesso qualsiasi accesso alla rete. Ciò elimina completamente le vulnerabilità basate su password. Una password compromessa non può concedere l'accesso alla rete perché l'aggressore non possiede la chiave privata associata al certificato client. Per un confronto dettagliato di questi due metodi, fare riferimento alla nostra guida dedicata: EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red?

| Caratteristica | PEAP | EAP-TLS |

|---|---|---|

| Certificato Server Richiesto | Sì | Sì |

| Certificato Client Richiesto | No | Sì |

| Password Utilizzata | Sì (MSCHAPv2) | No |

| Resistenza al Phishing | Moderata | Molto Alta |

| Infrastruttura PKI Richiesta | Parziale | Completa |

| Idoneità BYOD | Alta | Bassa-Media |

| Idoneità Dispositivi Gestiti | Alta | Molto Alta |

| Conformità Normativa | Buona | Eccellente |

Guida all'Implementazione

L'implementazione di una robusta sicurezza WiFi, in particolare 802.1X, richiede un'attenta pianificazione architetturale attraverso quattro flussi di lavoro chiave.

Fase 1: Valutazione dell'Infrastruttura e Convalida Hardware

Assicurarsi che tutti gli access point e i controller LAN wireless supportino gli standard WPA3 o 802.1X. Verificare le versioni del firmware su tutta la proprietà. L'hardware legacy potrebbe richiedere aggiornamenti del firmware o la sostituzione. Per gli ambienti Hospitality con grandi patrimoni di AP distribuiti, questa valutazione dovrebbe essere condotta prima di prendere qualsiasi decisione di acquisto.

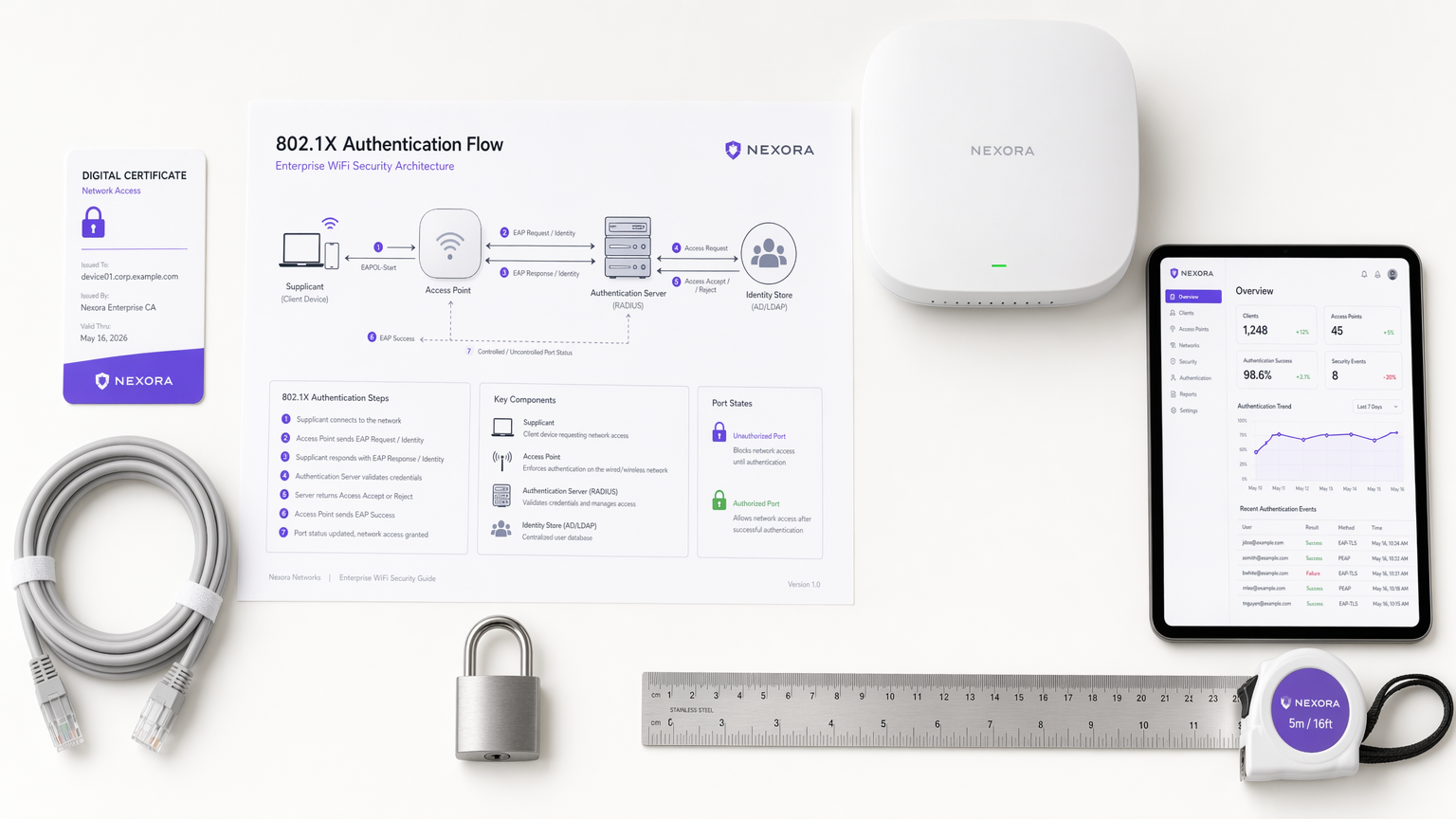

Fase 2: Architettura RADIUS e Archivio delle Identità

Implementare un'infrastruttura RADIUS ad alta disponibilità. Per le implementazioni aziendali, ciò significa tipicamente una coppia di server RADIUS (primario e secondario) in ogni sito principale, o un servizio RADIUS ospitato nel cloud per organizzazioni distribuite. Integrare i server RADIUS con l'archivio delle identità aziendali. Quando si integra con la piattaforma di Purple, l'infrastruttura RADIUS comunica in modo sicuro per convalidare i profili utente e alimentare i dati di sessione nella dashboard WiFi Analytics , consentendo agli operatori delle sedi di correlare gli eventi di autenticazione con l'analisi del comportamento dei visitatori.

Fase 3: Gestione dei Certificati per EAP-TLS

Per le implementazioni EAP-TLS, stabilire una PKI robusta. Ciò comporta l'implementazione di una Root Certificate Authority e, per le organizzazioni più grandi, di una o più CA Intermedie. Automatizzare il provisioning e la revoca dei certificati client utilizzando una soluzione MDM (Microsoft Intune, Jamf o VMware Workspace ONE). La gestione del ciclo di vita dei certificati — inclusi i flussi di lavoro automatizzati di rinnovo e revoca — è il componente più critico dal punto di vista operativo di un'implementazione EAP-TLS. Un certificato scaduto è la causa più comune di improvvisi e inspiegabili fallimenti di autenticazione. Questo è altrettanto importante negli ambienti Healthcare dove la disponibilità dei dispositivi è mission-critical.

Fase 4: Implementazione a Fasi e Monitoraggio

Implementare il nuovo SSID sicuro accanto alla rete legacy. Migrare gli utenti in gruppi — iniziando con il personale IT, poi dipartimento per dipartimento. Monitorare i log di autenticazione RADIUS per individuare schemi di errore. Tracciare il tasso di successo dell'autenticazione come metrica operativa chiave. Per le sedi di Transport come aeroporti e stazioni ferroviarie, assicurarsi che il piano di implementazione tenga conto dell'elevato volume di dispositivi transitori e non gestiti che si connettono alle reti guest.

Migliori Pratiche

Imporre la Convalida del Certificato su Tutti i Client PEAP. Configurare i dispositivi client tramite Criteri di gruppo o MDM per convalidare rigorosamente il certificato del server RADIUS e fidarsi esplicitamente solo della CA radice emittente. Impedire agli utenti di accettare manualmente certificati non attendibili. Questo singolo passaggio di configurazione elimina il principale vettore di attacco contro le implementazioni PEAP.

Implementare la Segmentazione della Rete. Separare il traffico guest, i dati aziendali e i dispositivi IoT in VLAN distinte con regole firewall inter-VLAN rigorose. Questo è un controllo di sicurezza fondamentale che limita il raggio d'azione di qualsiasi singolo dispositivo compromesso. I principi dell'architettura SD-WAN, discussi in The Core SD WAN Benefits for Modern Businesses , completano questo approccio consentendo l'applicazione centralizzata delle policy su siti distribuiti.

Automatizzare la Gestione del Ciclo di Vita dei Certificati. Impostare avvisi automatici a 90, 60 e 30 giorni prima della scadenza del certificato per tutti i componenti PKI. Implementare il rinnovo automatico ove possibile. La scadenza del certificato è la causa più prevenibile di autenticazione interruzioni.

Implementa la prevenzione delle intrusioni wireless (WIPS). I sensori WIPS possono rilevare access point non autorizzati che trasmettono il tuo SSID aziendale e avvisare il team di sicurezza prima che vengano raccolte credenziali. Questo è particolarmente importante in luoghi ad alto traffico dove un attaccante potrebbe implementare fisicamente un AP non autorizzato senza essere notato.

Adotta Passpoint/Hotspot 2.0 per le reti ospiti. Per l'autenticazione degli ospiti su larga scala, Passpoint (IEEE 802.11u / Hotspot 2.0) consente ai dispositivi di connettersi automaticamente e in modo sicuro utilizzando profili preconfigurati, eliminando la necessità di interazioni con il captive portal nelle visite successive. Questa è l'architettura che supporta OpenRoaming, la federazione globale di roaming WiFi.

Risoluzione dei problemi e mitigazione del rischio

Problemi di timeout e latenza RADIUS. Un'elevata latenza tra l'access point e il server RADIUS può causare timeout EAP, con conseguenti autenticazioni fallite. Assicurati che i server RADIUS siano distribuiti geograficamente rispetto alla rete di AP. Per le sedi distaccate, considera l'implementazione di una capacità di sopravvivenza RADIUS locale per mantenere la funzionalità di autenticazione durante le interruzioni WAN.

Errori di scadenza del certificato. Un certificato server o client scaduto causerà errori di autenticazione immediati con un output diagnostico minimo nei log eventi del client. Implementa un monitoraggio PKI centralizzato con avvisi automatizzati. Per grandi quantità di certificati, considera una piattaforma dedicata per la gestione del ciclo di vita dei certificati.

Disallineamento dell'orologio e sincronizzazione NTP. La validità del certificato è limitata nel tempo. Se l'orologio di sistema su un dispositivo client o un server RADIUS si discosta in modo significativo, la convalida del certificato fallirà. Assicurati che tutta l'infrastruttura di rete e i dispositivi gestiti siano sincronizzati con una fonte NTP affidabile.

Attacchi di access point non autorizzati. In ambienti ad alto traffico, un attaccante può implementare un AP non autorizzato che trasmette un SSID legittimo per raccogliere credenziali da client mal configurati. L'implementazione di WIPS e una rigorosa convalida dei certificati lato client sono le principali mitigazioni.

Complessità dell'onboarding BYOD. EAP-TLS su dispositivi personali non gestiti richiede un flusso di lavoro di onboarding sicuro. Utilizza una soluzione di Network Access Control (NAC) o un portale di onboarding dedicato per guidare gli utenti nell'installazione del certificato. Per le reti ospiti, indirizza gli utenti attraverso un captive portal e configura i profili Passpoint per il successivo accesso sicuro.

ROI e impatto aziendale

Investire in una robusta architettura di sicurezza WiFi offre un valore aziendale misurabile che va ben oltre la mitigazione del rischio. Il caso finanziario per l'aggiornamento da PSK a 802.1X può essere costruito su tre dimensioni.

Riduzione dei costi operativi. Il passaggio a EAP-TLS elimina il costo ricorrente della rotazione delle password in siti distribuiti. Per una catena di vendita al dettaglio con 50 sedi, il sovraccarico IT derivante dall'aggiornamento manuale dei PSK a seguito del turnover del personale — e il rischio di sicurezza durante il periodo tra la partenza di un dipendente e il cambio della password — rappresenta un costo quantificabile. L'autenticazione basata su certificati riduce questo a una singola azione di revoca nella PKI.

Mitigazione del rischio di conformità. Gestire una rete WEP o WPA2-PSK in un ambiente che elabora dati di carte di pagamento è una violazione diretta del PCI DSS. Il costo di una singola violazione dei dati — inclusi indagini forensi, riemissione di carte, multe e danni alla reputazione — supera di gran lunga l'investimento di capitale richiesto per implementare l'infrastruttura 802.1X.

Generazione di entrate tramite accesso ospite sicuro. L'autenticazione ospite sicura e basata su profili — implementata tramite piattaforme come Purple — trasforma la rete WiFi da centro di costo a risorsa generatrice di entrate. Acquisendo dati di prima parte verificati tramite il processo di autenticazione, gli operatori di sedi in Hospitality e Retail possono costruire profili ospiti ricchi, alimentare campagne di marketing personalizzate e guidare aumenti misurabili nelle visite ripetute e nella spesa per visita. La piattaforma WiFi Analytics fornisce lo strato di intelligence che collega gli eventi di autenticazione ai risultati aziendali.

Termini chiave e definizioni

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The foundational framework for enterprise WiFi security. IT teams encounter this when configuring RADIUS-based authentication on access points and when troubleshooting connection failures on corporate devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server infrastructure that processes authentication requests from WiFi access points and queries the identity database. Network architects must design for RADIUS high availability to prevent authentication outages.

Supplicant

The client device or software application that requests access to the network and provides credentials during the 802.1X authentication exchange.

When troubleshooting connection failures, IT teams must check the supplicant configuration — the WiFi settings on the client device — to ensure it is configured to trust the correct server certificate and use the correct EAP method.

Authenticator

The network device, typically a WiFi Access Point or managed switch, that acts as an intermediary in the 802.1X exchange, passing EAP messages between the Supplicant and the RADIUS server.

The AP enforces the security policy by blocking all network traffic from a client until the RADIUS server returns an Access-Accept message. Misconfigured authenticator settings are a common source of authentication failures.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that supports multiple authentication methods. EAP is not a protocol itself but a framework that carries specific authentication data over the wireless link.

IT teams select an EAP method (PEAP, EAP-TLS, EAP-TTLS) based on their infrastructure capabilities and security requirements. The choice of EAP method is the most consequential security decision in an 802.1X deployment.

PKI (Public Key Infrastructure)

The set of roles, policies, hardware, software, and procedures required to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

A mandatory requirement for deploying EAP-TLS. IT teams must design a PKI architecture — including Root CA, Intermediate CAs, and certificate templates — before deploying certificate-based WiFi authentication.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism introduced in WPA3 that replaces the WPA2 four-way handshake with the Dragonfly key exchange, providing resistance to offline dictionary attacks and forward secrecy.

The recommended upgrade path from WPA2-PSK for environments where 802.1X infrastructure is not feasible. IT teams should prioritise WPA3-SAE deployment on any network that currently uses WPA2-PSK.

Passpoint / Hotspot 2.0

A Wi-Fi Alliance standard (based on IEEE 802.11u) that enables devices to automatically and securely connect to WiFi networks using provisioned profiles, without requiring manual captive portal interaction.

Critical for modern hospitality and retail guest WiFi deployments. Passpoint enables seamless, encrypted roaming for returning guests and underpins the OpenRoaming global WiFi federation, which Purple supports as an identity provider.

Forward Secrecy

A cryptographic property of a key exchange protocol that ensures session keys cannot be compromised even if the long-term private key is later exposed. Each session uses a unique, ephemeral key.

WPA3-SAE and EAP-TLS both provide forward secrecy. IT teams should cite this property when justifying the upgrade from WPA2-PSK, particularly in environments where historical traffic capture is a concern.

Casi di studio

A 400-room luxury hotel is upgrading its network infrastructure. The current guest WiFi uses a single WPA2-PSK password printed on room keycards. Management wants to improve security, prevent access by non-guests, and capture guest data for CRM and marketing, while ensuring a seamless connection experience that does not require guests to repeatedly log in.

Deploy Purple's Guest WiFi platform as the identity and onboarding layer, integrated with the hotel's Property Management System (PMS). On first connection, guests are directed to a captive portal that validates their booking reference against the PMS. Upon successful validation, the Purple platform provisions a Passpoint (Hotspot 2.0) profile to the guest's device. This profile contains the credentials required for 802.1X authentication. On all subsequent connections — including roaming between APs throughout the property — the device connects automatically and securely without any portal interaction. The hotel's marketing team receives verified guest profiles in the WiFi Analytics dashboard. The IT team gains individual session accountability and can revoke access for specific devices if required.

A regional retail chain with 50 locations uses WPA2-PSK for its corporate devices — handheld scanners, inventory tablets, and back-office workstations. The IT team must manually update the PSK across all sites whenever a member of staff leaves. The security team has flagged that the current PSK has not been rotated in 14 months. The organisation also processes payment card data and is subject to PCI DSS.

Migrate all corporate devices to WPA2/WPA3-Enterprise using EAP-TLS. Deploy a cloud-hosted RADIUS service (such as Cisco Duo, JumpCloud, or a self-hosted FreeRADIUS cluster) integrated with the corporate Active Directory. Enrol all corporate devices into Microsoft Intune. Use Intune to push unique machine certificates to each device, issued by an internal Certificate Authority. Configure the WiFi profile via Intune to use EAP-TLS with the machine certificate. When a member of staff leaves, the IT team revokes the certificate for their specific device in the PKI. Access is immediately terminated without affecting any other device. The network segmentation between the corporate SSID and the guest SSID ensures that payment card data traffic is isolated, satisfying PCI DSS Requirement 1.3.

Analisi degli scenari

Q1. A university campus wants to deploy secure WiFi for 20,000 students. They currently use a captive portal with Active Directory credentials. They want to move to 802.1X to encrypt over-the-air traffic. They do not have an MDM solution for student-owned devices (BYOD). Which EAP method should the network architect recommend, and what is the single most important configuration step to enforce?

💡 Suggerimento:Consider the operational overhead of managing certificates on 20,000 unmanaged personal devices, and identify the primary attack vector against the recommended method.

Mostra l'approccio consigliato

The architect should recommend PEAP. While EAP-TLS provides higher assurance, deploying and managing client certificates on 20,000 unmanaged BYOD devices without an MDM is operationally infeasible. PEAP allows students to use their existing Active Directory credentials within a secure TLS tunnel. The single most important configuration step is to ensure the RADIUS server certificate is signed by a well-known public CA (such as DigiCert or Sectigo) and to configure the university's WiFi onboarding documentation to instruct students to verify the server certificate name before accepting. Without this, students may accept rogue server certificates, exposing their credentials to Man-in-the-Middle attacks.

Q2. A financial services firm requires the highest level of WiFi security for its corporate network. They have a fully managed device fleet controlled via Microsoft Intune. Following a recent phishing incident in which several employees surrendered their Active Directory passwords, the CISO has mandated that WiFi authentication must not rely on user passwords. Which protocol satisfies this requirement, and what infrastructure components are required?

💡 Suggerimento:The solution must eliminate passwords from the authentication process entirely. Consider what replaces the password as the proof of identity.

Mostra l'approccio consigliato

The firm must deploy EAP-TLS. This protocol eliminates passwords entirely by requiring mutual certificate authentication. The required infrastructure components are: (1) an internal Certificate Authority (Root CA and Intermediate CA) to issue certificates; (2) Microsoft Intune configured to push unique machine certificates to all corporate devices; (3) a RADIUS server (such as NPS on Windows Server or Cisco ISE) configured to validate client certificates against the internal CA; and (4) a certificate revocation mechanism (CRL or OCSP) to enable immediate revocation of compromised or lost devices. Because EAP-TLS relies on the private key stored on the device rather than a user password, a stolen password cannot grant network access.

Q3. A stadium IT director is evaluating a proposal to upgrade their public guest WiFi. The vendor proposes using WPA3-SAE to provide better security than the current open network. The marketing director has a separate requirement to capture fan email addresses and phone numbers to build a CRM database for post-event communications. Are these two requirements compatible under the proposed architecture? If not, what is the correct solution?

💡 Suggerimento:Consider what WPA3-SAE does and does not provide in terms of user identity capture. Think about how the business objective of data collection can be achieved alongside secure connectivity.

Mostra l'approccio consigliato

The two requirements are not compatible under the proposed WPA3-SAE architecture. WPA3-SAE provides strong encryption and resistance to dictionary attacks, but it does not capture user identity or marketing data — it simply secures the connection using a shared password. A fan connecting to a WPA3-SAE network is anonymous to the venue. The correct architecture is to deploy an open SSID (or a lightly secured network) that redirects connecting devices to a captive portal — such as Purple's Guest WiFi platform — where fans provide their details in exchange for access. The platform captures the verified first-party data for the CRM. After the initial registration, the platform can provision a Passpoint profile to the fan's device, enabling automatic, encrypted, and identity-verified connections on all subsequent visits. This architecture satisfies both the security requirement (encrypted subsequent connections) and the marketing requirement (verified identity capture).