Il Ruolo di SCEP e NAC nell'Infrastruttura MDM Moderna

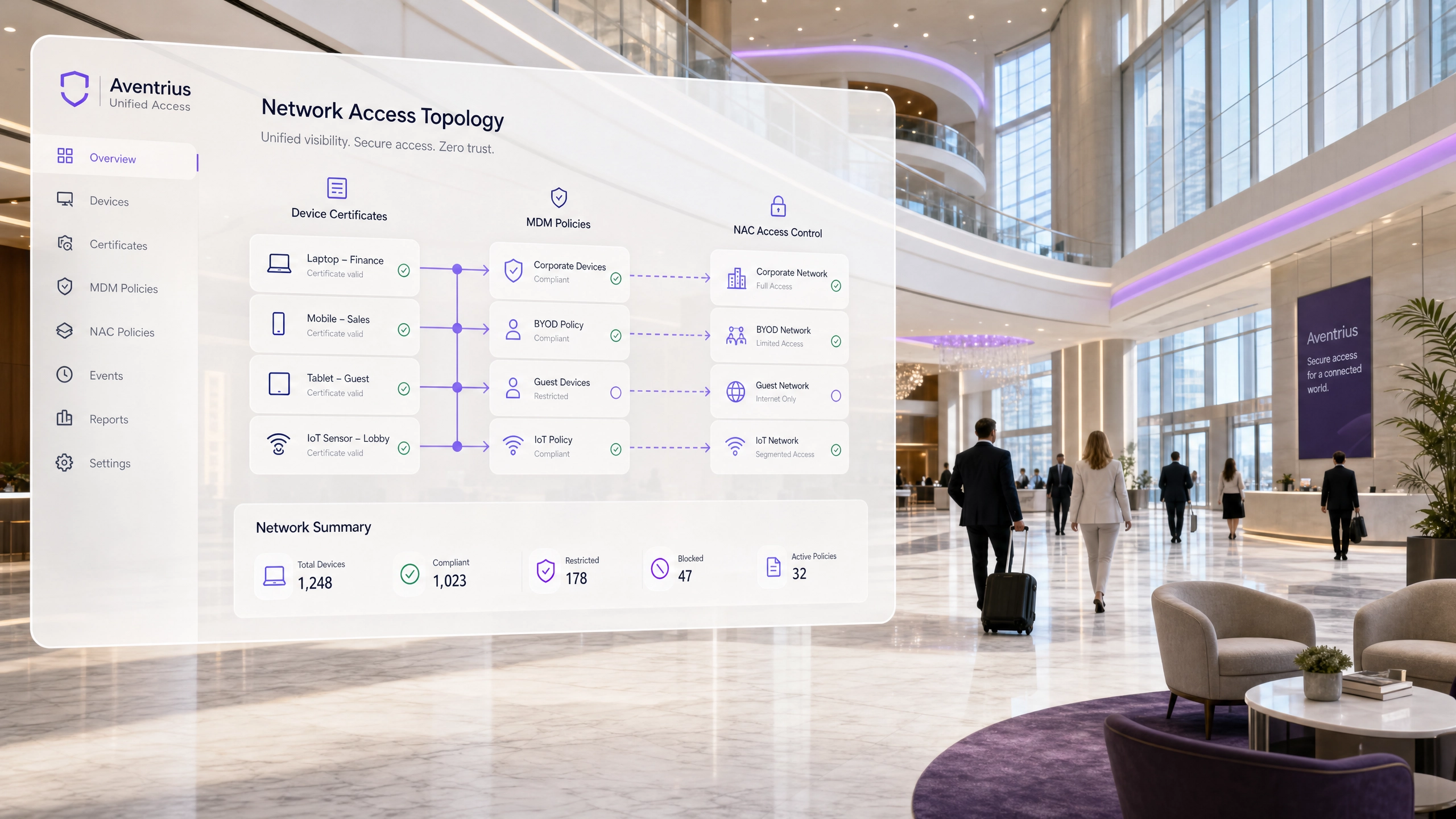

Questa guida fornisce un'analisi tecnica completa su come SCEP e NAC si integrano con le piattaforme MDM per fornire un accesso di rete sicuro e zero-touch su scala aziendale. Copre l'intera architettura, dall'emissione dei certificati all'applicazione 802.1X, con scenari di implementazione reali dal settore dell'ospitalità e della vendita al dettaglio. Progettata per i leader IT di grandi strutture che necessitano di eliminare le vulnerabilità delle password, automatizzare il provisioning dei dispositivi e soddisfare i requisiti di conformità in questo trimestre.

Listen to this guide

View podcast transcript

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'Architettura a Tre Livelli

- Come SCEP Automatizza la PKI su Larga Scala

- NAC e 802.1X EAP-TLS: Il Livello di Applicazione

- Segmentazione della Rete Ospiti

- Guida all'Implementazione

- Fase 1: Preparazione PKI e SCEP

- Fase 2: Configurazione MDM

- Fase 3: Configurazione NAC e RADIUS

- Fase 4: Integrazione dell'Infrastruttura di Rete

- Fase 5: Implementazione Parallela e Cutover

- Best Practices

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per le strutture aziendali — dagli stadi da 80.000 posti alle catene di vendita al dettaglio multi-sito — la messa in sicurezza del perimetro di rete è andata decisamente oltre le chiavi pre-condivise e la gestione manuale delle credenziali. La proliferazione di endpoint aziendali, dispositivi BYOD e infrastrutture IoT richiede un'architettura zero-trust che si adatti senza gravare sull'IT helpdesk.

Questa guida descrive in dettaglio l'architettura tecnica dell'integrazione del Simple Certificate Enrollment Protocol (SCEP) e del Network Access Control (NAC) con l'infrastruttura Mobile Device Management (MDM). Sfruttando SCEP per automatizzare la distribuzione dei certificati X.509 e NAC per applicare l'autenticazione IEEE 802.1X EAP-TLS, le organizzazioni possono ottenere il provisioning zero-touch, eliminare i vettori di furto delle credenziali e imporre un accesso di rete dinamico basato sulla postura. Mentre l'accesso pubblico è gestito tramite soluzioni dedicate di Guest WiFi , questa architettura protegge le operazioni critiche di back-of-house che mantengono la struttura in funzione. Il risultato è una riduzione misurabile dell'IT overhead, una più forte postura di conformità ai sensi di PCI DSS e GDPR e un perimetro di rete che applica attivamente i principi zero-trust.

Approfondimento Tecnico

L'Architettura a Tre Livelli

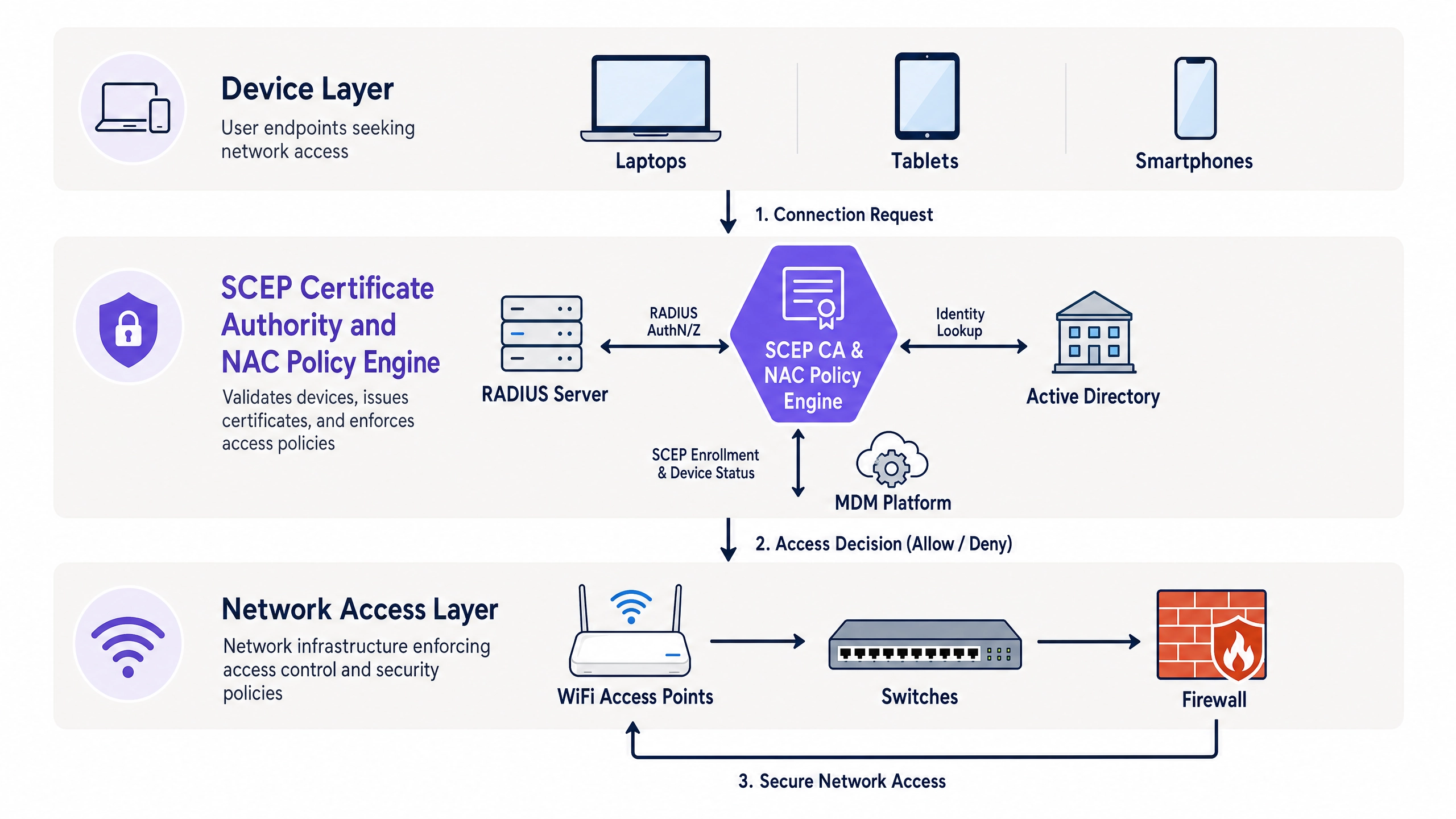

La sicurezza di rete moderna si basa sull'identità crittografica piuttosto che sulla conoscenza dell'utente. Lo stack SCEP-NAC-MDM opera su tre livelli principali:

| Livello | Componente | Funzione |

|---|---|---|

| Gestione Dispositivi | MDM / UEM | Autorità centrale per la configurazione, la conformità e il ciclo di vita dei dispositivi |

| Identità e Emissione | PKI / SCEP / CA | Genera, emette e gestisce i certificati digitali |

| Applicazione Accesso | NAC / RADIUS | Valuta i certificati e la postura del dispositivo prima di concedere l'accesso alla rete |

Questi livelli non sono sequenziali — operano in un ciclo di feedback continuo. L'MDM informa il NAC sullo stato di conformità in tempo reale, e il NAC può attivare flussi di lavoro di remediation MDM quando un dispositivo non supera i controlli di postura.

Come SCEP Automatizza la PKI su Larga Scala

La distribuzione manuale dei certificati è operativamente impossibile su larga scala. Un parco di 500 dispositivi richiederebbe a un amministratore IT di generare, firmare e installare certificati X.509 individuali su ciascun dispositivo — un processo che richiede minuti per dispositivo e introduce un rischio significativo di errore umano. SCEP elimina completamente questo problema.

Quando un dispositivo si registra nell'MDM, l'MDM invia un profilo di configurazione contenente un payload SCEP. Questo payload istruisce il dispositivo a generare una coppia di chiavi localmente — in modo critico, la chiave privata non lascia mai il dispositivo — e a inviare una Certificate Signing Request (CSR) al server SCEP. Il server SCEP, tipicamente il Network Device Enrollment Service (NDES) di Microsoft o un equivalente basato su cloud, convalida la richiesta rispetto all'MDM per confermare che il dispositivo è autorizzato. Quindi inoltra la CSR alla Certificate Authority (CA), che emette il certificato X.509 firmato. Il certificato viene restituito al dispositivo e installato nel suo enclave sicuro o nel keystore di sistema.

L'intero processo avviene in modo silenzioso, over-the-air, senza alcuna interazione da parte dell'utente. Per un'implementazione di 1.000 dispositivi, l'intero parco certificati può essere fornito entro poche ore dal completamento della registrazione MDM.

NAC e 802.1X EAP-TLS: Il Livello di Applicazione

Una volta che il dispositivo detiene un certificato valido, tenta di connettersi all'SSID aziendale o alla porta cablata utilizzando IEEE 802.1X. L'access point o lo switch agisce come autenticatore, inoltrando la richiesta al server RADIUS governato dal motore di policy NAC. Il metodo EAP più sicuro è EAP-TLS, che impone l'autenticazione reciproca — sia il client che il server RADIUS devono presentare certificati validi, prevenendo attacchi man-in-the-middle tramite access point non autorizzati.

Il NAC esegue diversi controlli critici in sequenza:

- Validazione Crittografica: Il certificato è matematicamente valido e firmato da una CA radice fidata?

- Controllo di Revoca: Il certificato è elencato in una Certificate Revocation List (CRL) o segnalato tramite l'Online Certificate Status Protocol (OCSP)?

- Valutazione della Postura: Interrogando l'MDM tramite API, il NAC chiede: Il dispositivo è conforme? Il sistema operativo è al livello di patch richiesto? La crittografia del disco è abilitata?

Se tutti i controlli passano, il NAC invia un messaggio RADIUS Access-Accept, tipicamente accompagnato da Vendor-Specific Attributes (VSAs) che assegnano dinamicamente il dispositivo a una VLAN specifica o applicano una Access Control List (ACL). Un dispositivo non conforme viene inserito in una VLAN di remediation con accesso limitato — tipicamente appena sufficiente per attivare un flusso di lavoro di remediation guidato dall'MDM.

Segmentazione della Rete Ospiti

In qualsiasi ambiente di struttura, l'infrastruttura aziendale deve essere strettamente isolata dalle reti pubbliche. Le piattaforme Guest WiFi operano su SSID e VLAN completamente separati, senza percorsi di routing verso le risorse aziendali. L'architettura SCEP-NAC governa il livello aziendale; il livello ospiti è governato dall'autenticazione del captive portal e dai flussi di lavoro di acquisizione dati. Per le strutture che implementano WiFi Analytics , questa segmentazione è un prerequisito — i dati analitici fluiscono attraverso la rete ospiti, mentre i dati operativi fluisce attraverso la rete aziendale autenticata tramite certificato. Per un ulteriore contesto sull'architettura di radiofrequenza sottostante che supporta entrambe le reti, vedere Wi-Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Guida all'Implementazione

La distribuzione di questa architettura richiede un'attenta sequenza per evitare di bloccare gli utenti legittimi durante la transizione.

Fase 1: Preparazione PKI e SCEP

Stabilire una PKI interna robusta o sfruttare un servizio PKI gestito (mPKI) basato su cloud. Distribuire e rafforzare il server SCEP — se si utilizza Microsoft NDES, assicurarsi che sia in esecuzione su un server dedicato, non co-ospitato con la CA. Configurare il server SCEP per utilizzare password di sfida dinamiche, generate per dispositivo dall'MDM, anziché un segreto condiviso statico. Ciò impedisce richieste di certificati non autorizzate se l'URL SCEP viene scoperto.

Fase 2: Configurazione MDM

Creare il payload SCEP nella propria piattaforma MDM. Definire attentamente i campi Subject Alternative Name (SAN) — il SAN deve contenere identificatori univoci (come il numero di serie del dispositivo o l'UPN dell'utente) che il NAC utilizzerà per le decisioni di policy. Inviare il profilo a un gruppo di test di dispositivi del team IT e convalidare il flusso di registrazione completo prima di un'implementazione più ampia.

Fase 3: Configurazione NAC e RADIUS

Configurare il proprio NAC per fidarsi della Root CA che ha emesso i certificati client. Installare un certificato server sul server RADIUS per l'autenticazione reciproca EAP-TLS. Definire le policy di accesso basate sugli attributi del certificato e sullo stato di conformità MDM. Implementare regole di assegnazione VLAN dinamiche: dispositivi aziendali conformi alla VLAN aziendale, dispositivi non conformi alla VLAN di remediation e dispositivi IoT a una VLAN dedicata e con accesso a internet limitato.

Fase 4: Integrazione dell'Infrastruttura di Rete

Configurare switch e access point wireless per 802.1X. Per gli ambienti Retail con hardware POS legacy o le strutture Hospitality con controller per camere intelligenti, implementare il MAC Authentication Bypass (MAB) come fallback per i dispositivi che non possono partecipare a EAP-TLS. Limitare il MAB a porte switch specifiche e assicurarsi che il database degli indirizzi MAC sia strettamente controllato. Per gli ambienti Healthcare e Transport , le regole di valutazione della postura dovrebbero essere configurate per soddisfare i requisiti di conformità specifici del settore.

Fase 5: Implementazione Parallela e Cutover

Non effettuare mai il cutover immediatamente. Trasmettere il nuovo SSID 802.1X in parallelo con la rete esistente. Inviare il nuovo profilo WiFi tramite MDM. Monitorare l'adozione e risolvere gli errori di registrazione. Una volta che il 95%+ dei dispositivi è autenticato con successo sul nuovo SSID, dismettere la rete legacy.

Best Practices

Rendere obbligatorio EAP-TLS. Non accettare mai EAP-PEAP o EAP-TTLS come metodo di autenticazione primario per i dispositivi aziendali. Questi metodi si basano su credenziali username/password all'interno di un tunnel TLS, che rimangono vulnerabili al furto di credenziali. EAP-TLS elimina completamente questa superficie di attacco.

Implementare la revoca in tempo reale. I download CRL programmati creano una finestra di esposizione. Configurare il NAC per eseguire controlli OCSP in tempo reale. Quando un dispositivo viene segnalato come smarrito o rubato, revocare il certificato nella CA e il dispositivo perde l'accesso alla rete al successivo tentativo di autenticazione — o immediatamente se viene implementato il Change of Authorization (CoA).

Impostare periodi di validità dei certificati sensati. Un periodo di validità di un anno con rinnovo SCEP automatizzato attivato al 30° giorno è lo standard del settore. Periodi più lunghi aumentano la finestra di esposizione se un certificato viene compromesso; periodi più brevi aumentano il rischio di fallimenti del rinnovo che causano interruzioni.

Segmentare aggressivamente l'IoT. I dispositivi IoT non dovrebbero mai condividere una VLAN con gli endpoint aziendali. Utilizzare il NAC per applicare ACL rigorose sulla VLAN IoT, consentendo solo i protocolli e le destinazioni specifiche richieste da ciascun tipo di dispositivo. Per le strutture che implementano servizi di localizzazione, consultare Indoor WiFi Positioning Systems: How They Work and How to Deploy Them per comprendere come l'infrastruttura di posizionamento si integra con l'architettura di rete più ampia.

Allinearsi con WPA3. Laddove l'hardware lo supporti, configurare l'SSID aziendale per utilizzare WPA3-Enterprise, che impone i Protected Management Frames (PMF) e fornisce protezioni crittografiche più robuste rispetto a WPA2. Vedere SD-WAN vs MPLS: The 2026 Enterprise Network Guide per capire come questo si inserisce nel quadro più ampio della connettività aziendale.

Risoluzione dei Problemi e Mitigazione dei Rischi

| Modalità di Guasto | Causa Radice | Mitigazione |

|---|---|---|

| I dispositivi falliscono EAP-TLS dopo il rinnovo del certificato | Il rinnovo SCEP è fallito silenziosamente | Monitorare i log del server SCEP; impostare avvisi per le submission CSR fallite |

| La deviazione dell'orologio causa il fallimento della validazione del certificato | Errata configurazione NTP | Applicare la sincronizzazione NTP su tutti gli endpoint e l'infrastruttura |

| I dispositivi IoT non possono autenticarsi | Nessun supplicant 802.1X | Implementare MAB con controllo rigoroso degli indirizzi MAC e VLAN isolata |

| Blocco di massa dei dispositivi dopo la migrazione della CA | Vecchia root CA non fidata dal NAC | Organizzare le migrazioni della CA; aggiungere la nuova root CA al trust store del NAC prima di revocare la vecchia |

| Il dispositivo revocato mantiene l'accesso alla rete | Revoca solo CRL con lungo intervallo di download | Implementare OCSP e CoA per la revoca in tempo reale |

Per i dispositivi IoT basati su BLE in particolare, l'architettura di autenticazione differisce dagli endpoint connessi a WiFi. Consultare BLE Low Energy Explained for Enterprise per le specifiche considerazioni di sicurezza applicabili all'infrastruttura Bluetooth Low Energy.

ROI e Impatto sul Business

Il business case per l'integrazione SCEP-NAC-MDM è semplice se misurato rispetto al costo delle alternative.

| Metrica | Pre-Implementazione | Post-Implementazione |

|---|---|---|

| Ticket helpdesk IT (accesso alla rete) | Alto — reset password, rotazioni chiavi | Quasi zero — ciclo di vita automatizzato dei certificati |

| Tempo medio di revrevoca dispositivo compromesso | Ore (processo manuale) | Secondi (OCSP + CoA) |

| Conformità al controllo accessi PCI DSS | Manuale, ad alta intensità di audit | Automatizzato, applicato continuamente |

| Tempo di onboarding BYOD | 15–30 minuti per dispositivo | Meno di 5 minuti, zero coinvolgimento IT |

Per un parco di 500 dispositivi, l'eliminazione della gestione manuale dei certificati e dei ticket di helpdesk relativi alle password comporta in genere una riduzione del 25–35% dei costi generali di supporto IT legati alla rete. Il valore di mitigazione del rischio — evitando una singola violazione basata su credenziali — supera in genere l'intero costo di implementazione. Per le organizzazioni del settore pubblico e sanitario soggette al GDPR, la capacità di dimostrare un controllo degli accessi automatizzato e verificabile è un significativo vantaggio in termini di conformità.

Key Definitions

SCEP (Simple Certificate Enrollment Protocol)

A protocol that automates the issuance and revocation of digital certificates to devices without user intervention, acting as the communication layer between the MDM platform and the Certificate Authority.

Used by MDM platforms to seamlessly deploy X.509 certificates to thousands of endpoints at scale. IT teams encounter SCEP when configuring MDM profiles for 802.1X WiFi authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices seeking to access network infrastructure, evaluating authentication credentials, certificate validity, and device compliance posture before granting access.

Acts as the gatekeeper at the network edge. IT teams configure NAC policies to define which devices get access to which VLANs based on their certificate attributes and MDM compliance status.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' endpoints across multiple operating systems, serving as the central source of truth for device identity and compliance.

The initiator of the SCEP enrollment process and the source of posture data queried by the NAC. Without MDM integration, the NAC cannot perform posture-based access control.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, requiring successful authentication before the port is opened.

The underlying protocol that forces devices to authenticate before the switch or access point allows any traffic to pass. Configured on both the network infrastructure and the device's 802.1X supplicant.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure EAP standard, requiring mutual authentication where both the client device and the RADIUS server must present valid digital certificates, eliminating password-based credential attacks.

The gold standard for enterprise wireless security. IT architects should mandate EAP-TLS over PEAP or TTLS wherever device certificate infrastructure is in place.

CSR (Certificate Signing Request)

A block of encoded text generated by a device containing its public key and identity details, submitted to the Certificate Authority to request a signed X.509 certificate.

Generated automatically by the device during the SCEP enrollment process. The private key corresponding to the CSR never leaves the device, ensuring the certificate cannot be duplicated.

MAB (MAC Authentication Bypass)

A fallback authentication method where the network uses the device's hardware MAC address as its credential, used for devices that lack 802.1X supplicant capability.

Used for legacy IoT devices such as printers, sensors, and smart room controllers that cannot participate in EAP-TLS. Should always result in assignment to a highly restricted VLAN.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time, providing an alternative to downloading and parsing Certificate Revocation Lists.

Critical for NAC systems that need to immediately block network access when a device is compromised or reported stolen. OCSP provides real-time status; CRL downloads create a revocation window.

CoA (Change of Authorization)

A RADIUS extension (RFC 5176) that allows the NAC to dynamically modify or terminate an active network session without waiting for the session to expire or the device to re-authenticate.

Used to immediately disconnect a device when its certificate is revoked or its MDM compliance status changes. Essential for real-time zero-trust enforcement.

Worked Examples

A 500-room luxury resort needs to secure its back-of-house operations network. Staff use shared tablets for housekeeping management, and management use corporate laptops. The current WPA2-PSK network has had the pre-shared key leaked multiple times, resulting in two security incidents in the past year. How should the IT team transition to certificate-based authentication without disrupting operations?

Phase 1 — Preparation (Weeks 1–2): Deploy a cloud-based RADIUS/NAC solution and integrate it with the existing MDM. Configure a SCEP profile in the MDM to push device-based certificates to all tablets and laptops. Use device-based certificates (tied to the device serial number) rather than user-based certificates, so shared tablets authenticate automatically regardless of which staff member is using them. Phase 2 — Parallel Deployment (Weeks 3–4): Broadcast a new, hidden SSID configured for 802.1X EAP-TLS. Push the new WiFi profile via MDM to all enrolled devices. Monitor the NAC dashboard for successful authentications. Phase 3 — Cutover (Week 5): Once 95%+ of devices are connected to the new SSID, decommission the legacy WPA2-PSK network. Revoke the old PSK from all documentation and access points.

A national retail chain is deploying 3,000 new Point of Sale terminals across 150 stores. The security team mandates strict PCI DSS network segmentation and zero-trust access. The deployment timeline is 8 weeks. How does SCEP and NAC facilitate this at scale without requiring IT staff at each store?

Pre-Deployment: The POS vendor pre-enrolls all 3,000 devices in the retailer's MDM using the vendor's zero-touch enrollment programme. The MDM is configured with a SCEP profile that will fire automatically upon first boot. Deployment: When a POS terminal is powered on at the store, it connects to a temporary onboarding SSID (internet-only, no corporate access). The MDM profile is pushed, the SCEP payload fires, and the device requests and receives its X.509 certificate from the CA. The MDM then pushes the corporate WiFi profile. Network Access: When the POS connects to the store's switch port, the switch initiates 802.1X. The NAC validates the certificate, queries the MDM to confirm the POS is compliant (encryption enabled, MDM agent active, no jailbreak detected), and dynamically assigns the switch port to the PCI-DSS VLAN. The POS is now operational. Zero IT staff were required at the store.

Practice Questions

Q1. Your organisation is migrating from WPA2-Enterprise using PEAP-MSCHAPv2 to EAP-TLS. During the pilot, Windows laptops and iPhones connect successfully, but 200 warehouse barcode scanners fail to authenticate. The scanners support 802.1X but cannot process the SCEP payload from the MDM — they run a proprietary embedded OS with no MDM agent support. What is the most secure architectural solution that maintains network segmentation without requiring replacement of the scanners?

Hint: Consider alternative certificate delivery mechanisms that do not require an MDM agent, and what network segmentation controls should apply to devices that cannot participate in full posture assessment.

View model answer

Since the scanners support 802.1X but not SCEP or MDM enrollment, the most secure approach is to manually provision device certificates using a dedicated certificate template with a restricted key usage profile. The certificates are installed once during a maintenance window. The NAC is configured to accept these certificates but assign the scanners to a dedicated warehouse operations VLAN with strict ACLs — not the full corporate VLAN — because posture assessment is not possible. Alternatively, if manual certificate provisioning is operationally unscalable, configure MAB as a fallback specifically for the MAC OUIs of the scanner hardware, with the NAC assigning them to the same restricted VLAN. Document this as a known exception in your risk register and schedule scanner replacement in the next hardware refresh cycle.

Q2. A network security manager notices that when an employee reports a laptop stolen, the MDM sends a remote wipe command, but the device remains connected to the corporate WiFi for up to 12 hours — the current RADIUS session timeout. During this window, the device could be used to exfiltrate data. How should the architecture be modified to terminate network access immediately upon a device being reported stolen?

Hint: The NAC needs to be informed of the status change instantly rather than waiting for the next authentication cycle. Consider both the session termination mechanism and the re-authentication prevention mechanism.

View model answer

Implement two complementary controls. First, configure the MDM to send a webhook to the NAC immediately upon a device being marked as lost or stolen. The NAC then sends a RADIUS Change of Authorization (CoA) Disconnect-Request message to the specific access point or switch port, terminating the active session immediately. Second, revoke the device's certificate in the CA and ensure the NAC is configured for real-time OCSP checking rather than CRL-based revocation. This means that even if the device reconnects before the CoA is processed, the EAP-TLS authentication will fail at the OCSP check. Both controls together reduce the exposure window from 12 hours to under 60 seconds.

Q3. During a security audit of a large conference centre's network, it is discovered that the SCEP server is exposed to the public internet using a static challenge password to allow remote device enrollment. The auditor flags this as a critical vulnerability. How should the SCEP enrollment process be re-architected to maintain remote enrollment capability while eliminating the static password risk?

Hint: The SCEP server needs a way to verify that the device requesting a certificate is actually authorised by the MDM, without relying on a shared secret that could be extracted from a device or intercepted.

View model answer

Replace the static challenge password with dynamic, per-device one-time challenge passwords generated by the MDM. The workflow becomes: (1) The MDM generates a unique, time-limited challenge password for each device during enrollment. (2) The MDM includes this challenge in the SCEP payload pushed to the device. (3) The device includes the challenge in its CSR. (4) The SCEP server validates the challenge against the MDM via API before forwarding the CSR to the CA. (5) The challenge is invalidated immediately after use. This ensures that only MDM-managed devices can successfully obtain a certificate, and that even if the SCEP URL is discovered, an attacker cannot generate valid certificates without a valid one-time challenge. Additionally, restrict the SCEP server to HTTPS only and implement IP allowlisting for the MDM's egress IPs where possible.