La Checklist per la Migrazione da NAC Legacy a NAC Cloud-Native

Questa guida tecnica di riferimento autorevole fornisce una checklist strutturata in tre fasi per la migrazione da Network Access Control (NAC) legacy a un'architettura cloud-native. Fornisce a manager IT e architetti di rete strategie attuabili per gestire l'integrazione dell'identità, la parità delle policy e la conformità senza interrompere le operazioni della sede.

Ascolta questa guida

Visualizza trascrizione del podcast

- Sintesi Esecutiva

- Approfondimento Tecnico

- Federazione dell'Identità e RADIUS

- Segmentazione della Rete e Conformità

- Guida all'Implementazione

- Fase 1: Valutazione Pre-Migrazione

- Fase 2: Esecuzione Parallela e Validazione

- Fase 3: Cutover Completo e Ottimizzazione

- Best Practice

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Sintesi Esecutiva

La migrazione da Network Access Control (NAC) legacy a un'architettura cloud-native non è più un aggiornamento discrezionale; è un requisito fondamentale per mantenere sicurezza, scalabilità e conformità negli ambienti aziendali moderni. I sistemi legacy, spesso basati su hardware on-premises obsoleto e strutture di directory rigide, faticano a supportare la crescita esplosiva dei dispositivi IoT, la mobilità dinamica del personale e le rigorose esigenze dell'accesso ospite moderno. Per i direttori delle operazioni delle sedi e i manager IT nei settori dell'ospitalità, del commercio al dettaglio e pubblico, la transizione a un NAC cloud-native mitiga i rischi di guasti hardware e frammentazione delle policy, abilitando al contempo l'automazione basata su API.

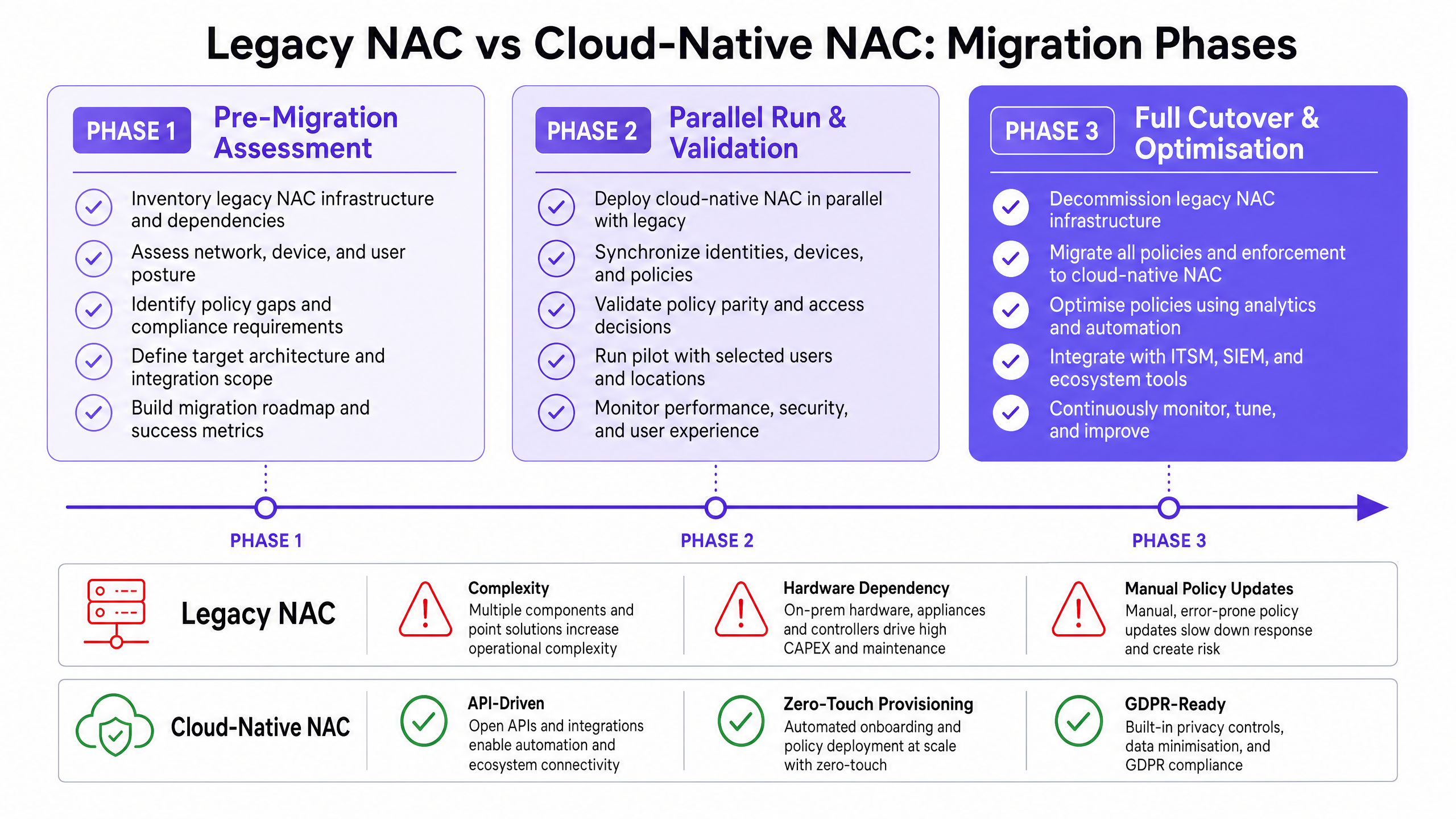

Questa guida tecnica di riferimento fornisce una checklist completa per l'esecuzione di questa migrazione. Delinea un approccio strutturato in tre fasi: Valutazione Pre-Migrazione, Esecuzione Parallela e Validazione, e Cutover Completo e Ottimizzazione. Decouplando l'applicazione delle policy dall'hardware e federando gli archivi di identità, le organizzazioni possono ottenere il provisioning zero-touch, una robusta applicazione IEEE 802.1X e un'integrazione senza soluzione di continuità con gli strumenti dell'ecosistema. Fondamentalmente, questa guida descrive come sfruttare piattaforme come Purple per unificare l'identità degli ospiti e la policy di rete, garantendo che la migrazione offra un ROI operativo immediato e una postura di sicurezza migliorata.

Approfondimento Tecnico

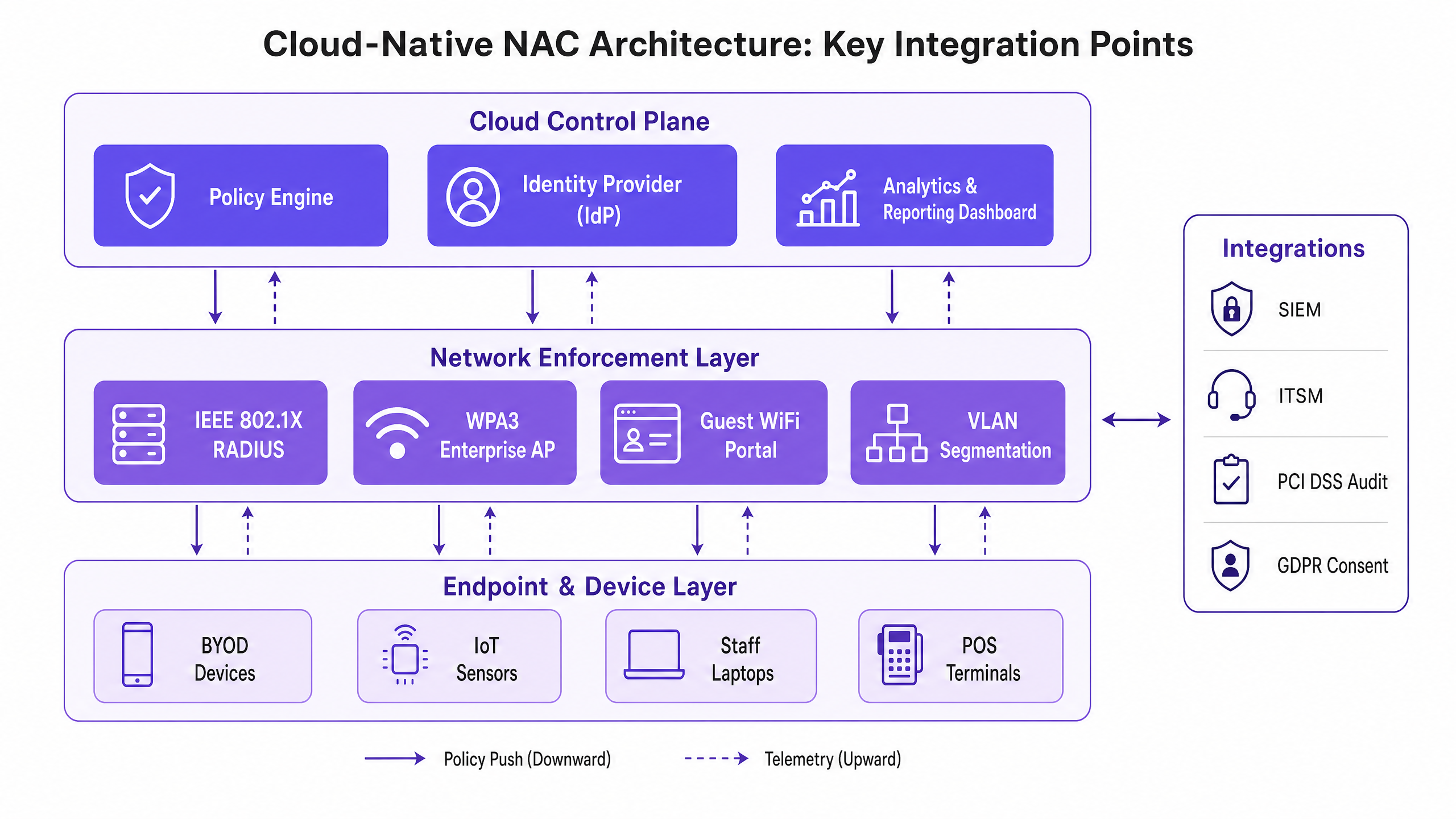

Il cambiamento fondamentale nel passaggio da NAC legacy a cloud-native implica il disaccoppiamento del piano di controllo dal piano dati. Le architetture legacy si basano tipicamente su server RADIUS monolitici e appliance fisiche distribuite al bordo o aggregate in un data center centrale. Questo modello crea colli di bottiglia, aumenta la latenza per i siti distribuiti e richiede un costante intervento manuale per mantenere la coerenza delle policy.

Il NAC cloud-native astrae il motore delle policy e il provider di identità (IdP) in un ambiente cloud scalabile. L'applicazione viene spinta al bordo, sia tramite agenti software leggeri sia tramite integrazione API diretta con moderni access point e switch. Questa architettura altera fondamentalmente il modo in cui l'autenticazione e l'autorizzazione vengono elaborate.

Federazione dell'Identità e RADIUS

Al centro della migrazione c'è la transizione della gestione dell'identità. Il NAC legacy spesso si basa su bind LDAP diretti a Active Directory on-premises. Le soluzioni cloud-native favoriscono le integrazioni SAML o OIDC con provider di identità cloud come Azure AD o Okta. Durante la migrazione, l'infrastruttura RADIUS deve essere modernizzata. I servizi Cloud RADIUS gestiscono le autenticazioni IEEE 802.1X (ad es. EAP-TLS, PEAP-MSCHAPv2) a livello globale, riducendo la latenza instradando le richieste al punto di presenza geografico più vicino.

È fondamentale documentare ogni metodo Extensible Authentication Protocol (EAP) attualmente in uso. La mancata supportazione dei tipi EAP esistenti nel nuovo ambiente comporterà errori di autenticazione immediati per gli endpoint. Inoltre, per l'accesso ospite, l'integrazione di una robusta Guest WiFi piattaforma come Purple consente l'applicazione di policy basate su cloud, astraendo la complessità del RADIUS Change of Authorisation (CoA) e delle assegnazioni VLAN dall'hardware locale.

Segmentazione della Rete e Conformità

Il NAC moderno non riguarda solo l'accesso; riguarda la segmentazione dinamica. In ambienti soggetti a PCI DSS o GDPR, la capacità di assegnare dinamicamente VLAN o applicare policy di micro-segmentazione basate sul ruolo dell'utente, sulla postura del dispositivo e sulla posizione è fondamentale. Il NAC cloud-native valuta il contesto — chi, cosa, dove e quando — prima di concedere l'accesso.

Durante la migrazione, le assegnazioni VLAN statiche esistenti devono essere mappate a policy dinamiche. Ad esempio, un terminale POS deve essere isolato dalla rete ospite e dalla rete generale del personale. Il motore delle policy cloud valuta l'indirizzo MAC del dispositivo (o idealmente, un certificato del dispositivo) e istruisce l'infrastruttura di rete a posizionarlo nella zona sicura conforme a PCI.

Guida all'Implementazione

L'esecuzione della migrazione richiede un approccio disciplinato e a fasi per minimizzare le interruzioni delle sedi attive e delle operazioni aziendali critiche.

Fase 1: Valutazione Pre-Migrazione

Prima di modificare qualsiasi configurazione, è obbligatorio un inventario completo dell'ecosistema NAC esistente. Questo include la mappatura di tutti i server RADIUS, le configurazioni dei supplicant, gli schemi VLAN e le integrazioni di terze parti (come piattaforme SIEM o ITSM).

- Verifica delle Sorgenti di Identità: Identificare tutte le directory e i database utilizzati per l'autenticazione. Pulire gli account obsoleti e applicare l'MFA sulle identità privilegiate.

- Mappatura dei Metodi EAP: Documentare tutti i metodi IEEE 802.1X in uso nelle reti cablate e wireless.

- Analisi dei Flussi Ospite: Documentare l'attuale integrazione del captive portal. Valutare come una moderna soluzione Guest WiFi possa semplificare questo processo.

- Revisione dei Dispositivi IoT: Identificare i dispositivi che si basano su MAC Authentication Bypass (MAB) e pianificare l'autenticazione basata su certificati ove possibile.

Fase 2: Esecuzione Parallela e Validazione

La strategia più efficace è quella di implementare il NAC cloud-native in modalità shadow a fianco del sistema legacy. Ciò consente la validazione delle policy senza influire sul traffico di produzione.

- Implementazione di Cloud RADIUS: Configurare il NAC cloud per ricevere le richieste di autenticazione in parallelo con il sistema legacy.

- Validazione della Parità delle Policy: Confrontare le decisioni di accesso (Ruolo, VLAN, ACL) prese da entrambi i sistemi. Qualsiasi divergenza deve essere indagata e risolta.

- Test di Latenza: Assicurarsi che le richieste di autenticazione cloud si completino entro soglie accettabili (tipicamente inferiori a 100ms).

- Gruppi Pilota: Migrare un piccolun sottoinsieme di utenti (ad es. personale IT) o un SSID specifico non critico al nuovo sistema per convalidare la funzionalità end-to-end.

Fase 3: Cutover Completo e Ottimizzazione

Una volta confermata la parità, eseguire il cutover durante una finestra di manutenzione programmata.

- Sequenziare il Cutover: Iniziare con le reti a minor rischio. Migrare prima le reti guest, seguite dal wireless del personale, dal 802.1X cablato e infine dalle reti IoT/OT.

- Monitorare la Telemetria: Utilizzare la visibilità migliorata della piattaforma cloud per monitorare i tassi di successo dell'autenticazione e identificare comportamenti anomali.

- Integrare gli Analytics: Inviare la telemetria a una piattaforma WiFi Analytics per ottenere informazioni sul tempo di permanenza dei dispositivi, sui modelli di connessione e sull'utilizzo spaziale.

- Dismettere l'Hardware Legacy: Una volta raggiunta la stabilità, cancellare in modo sicuro e dismettere gli appliance NAC legacy.

Best Practice

Per garantire un'implementazione resiliente e scalabile, attenersi alle seguenti best practice del settore:

- Adottare WPA3-Enterprise: Laddove l'hardware lo supporta, imporre WPA3-Enterprise con modalità a 192 bit per reti altamente sicure (ad es. finanza, risorse umane). Ciò si allinea con gli ultimi standard di sicurezza della Wi-Fi Alliance. Per una comprensione più approfondita degli standard wireless moderni, fare riferimento alla nostra guida su Frequenze Wi-Fi: Una Guida alle Frequenze Wi-Fi nel 2026 .

- Federare l'Identità Guest: Non gestire gli account guest nelle directory aziendali. Utilizzare una piattaforma appositamente costruita come Purple per gestire l'onboarding degli ospiti, la gestione del consenso e la residenza dei dati, garantendo la conformità al GDPR.

- Implementare i Principi Zero Trust: Abbandonare la fiducia implicita basata sulla posizione di rete. Applicare una valutazione continua della postura per tutti gli endpoint prima di concedere l'accesso.

- Automatizzare l'Onboarding IoT: Abbandonare il MAB implementando il provisioning automatico dei certificati per i dispositivi headless.

Per ulteriori approfondimenti sull'evoluzione della sicurezza di rete, consultare Il Futuro della Sicurezza Wi-Fi: NAC basato su IA e Rilevamento delle Minacce e la sua controparte spagnola, El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

Risoluzione dei Problemi e Mitigazione del Rischio

Le migrazioni comportano intrinsecamente dei rischi. Anticipare le modalità di errore comuni è fondamentale per una transizione fluida.

Modalità di Errore: Problemi di Sincronizzazione dell'Identità Se l'IdP cloud non riesce a sincronizzarsi con le directory on-premises, l'autenticazione fallirà. Mitigazione: Implementare un monitoraggio robusto sugli agenti di sincronizzazione delle directory. Configurare connettori di sincronizzazione ridondanti su diversi siti fisici.

Modalità di Errore: Latenza Elevata dell'Autenticazione L'instradamento del traffico RADIUS verso una regione cloud distante può causare timeout sul supplicant dell'endpoint. Mitigazione: Selezionare una regione cloud geograficamente vicina alle sedi. Implementare proxy RADIUS locali o appliance di filiale resilienti per siti critici come grandi negozi Retail o strutture Healthcare .

Modalità di Errore: Perdita di Connettività IoT I dispositivi IoT legacy spesso hanno configurazioni di rete hardcoded o mancano di supporto per i moderni metodi EAP. Mitigazione: Mantenere un SSID dedicato e isolato con fallback MAB specificamente per i dispositivi IoT legacy fino a quando non potranno essere sostituiti. Assicurarsi che questa VLAN abbia ACL rigorose che limitano il movimento laterale.

ROI e Impatto sul Business

La transizione a un NAC cloud-native offre un valore aziendale misurabile che va oltre la sicurezza migliorata.

- Efficienza Operativa: Il provisioning zero-touch e la gestione centralizzata delle policy riducono drasticamente le ore di ingegneria richieste per spostamenti, aggiunte e modifiche (MACs).

- Risparmio sull'Hardware: La dismissione degli appliance on-premises elimina i costi associati di alimentazione, raffreddamento e contratti di manutenzione.

- Esperienza Guest Migliorata: L'integrazione del NAC con una moderna piattaforma Guest WiFi riduce l'attrito nell'onboarding, portando a tassi di adesione più elevati e a una raccolta dati più ricca per i team di marketing nei settori Hospitality e Transport .

- Riduzione del Rischio: La reportistica di conformità automatizzata e la segmentazione dinamica riducono la probabilità e il potenziale impatto di una violazione dei dati, abbassando i premi delle assicurazioni cyber e proteggendo la reputazione del marchio.

Definizioni chiave

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access a network.

Essential for ensuring only authorised, compliant devices connect to corporate or guest networks.

Cloud-Native Architecture

Designing applications specifically to leverage cloud computing models, typically using microservices and APIs.

Allows NAC to scale infinitely and decouple policy management from local hardware constraints.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by network switches and APs to communicate with the NAC policy engine.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for secure, enterprise-grade network authentication for staff devices.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username/password or certificate.

Commonly used for headless IoT devices (printers, cameras) that cannot support 802.1X, though it is inherently less secure.

Dynamic Segmentation

The ability to assign network access policies (like VLANs or ACLs) dynamically based on user identity, device type, or context.

Crucial for isolating different types of traffic (e.g., keeping POS terminals separate from guest WiFi).

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals and provides authentication services.

Cloud-native NAC relies on modern IdPs (Azure AD, Okta) rather than legacy on-premise LDAP servers.

Change of Authorisation (CoA)

A RADIUS extension that allows the NAC server to dynamically change the access permissions of an active session.

Used extensively in guest WiFi portals to switch a user from a restricted pre-authentication VLAN to a full access VLAN after they accept terms.

Esempi pratici

A 500-room hotel is migrating to a cloud-native NAC. They currently use a legacy on-premises RADIUS server for staff 802.1X (PEAP) and a basic captive portal for guests. They have 200 IoT devices (smart TVs, door locks) authenticating via MAB. How should they sequence the migration to minimise guest disruption?

- Deploy the cloud NAC and integrate it with the existing IdP for staff. 2. Integrate Purple Guest WiFi with the cloud NAC for guest access. 3. Phase 1 Cutover: Migrate the Guest SSID to the new captive portal flow. This is low risk and provides immediate marketing ROI. 4. Phase 2 Cutover: Migrate staff 802.1X. Ensure the new RADIUS server certificate is trusted by staff endpoints to prevent warnings. 5. Phase 3 Cutover: Migrate IoT devices. Create a specific policy in the cloud NAC for MAB, ensuring these devices are placed in an isolated VLAN.

A large retail chain with 150 stores is experiencing high latency (over 500ms) during the parallel run phase of their cloud NAC migration, causing POS terminals to timeout during authentication.

The latency is likely caused by the geographical distance between the stores and the cloud RADIUS region, or inefficient directory lookups. The solution is to: 1. Verify the cloud NAC tenant is hosted in the optimal geographic region. 2. Deploy a lightweight RADIUS proxy or survivable edge appliance in regional hubs to cache authentications and handle local EAP terminations. 3. Ensure the IdP integration is using fast, indexed lookups (e.g., native Azure AD integration rather than querying an on-prem LDAP server over a VPN).

Domande di esercitazione

Q1. Your organisation is migrating from Cisco ISE to a cloud-native NAC. During the parallel run, you notice that a specific group of older barcode scanners in your warehouse are failing authentication on the cloud NAC, but succeeding on ISE. What is the most likely cause and how should you address it?

Suggerimento: Consider how older devices handle encryption and protocol negotiation.

Visualizza risposta modello

The most likely cause is a mismatch in supported EAP methods or cipher suites. The cloud NAC may have deprecated older, less secure protocols (like TLS 1.0 or specific weak ciphers) that the legacy ISE server still permitted. To address this, you must either update the firmware/supplicant on the barcode scanners to support modern protocols, or, if that is not possible, configure a specific, isolated policy in the cloud NAC to temporarily permit the older protocol strictly for that device group, mitigating the security risk via strict network segmentation.

Q2. A university campus wants to implement WPA3-Enterprise for its staff network alongside the NAC migration. However, 15% of staff laptops are running older wireless NICs that do not support WPA3. How should the network architect design the SSIDs?

Suggerimento: Consider transition modes and the impact on security posture.

Visualizza risposta modello

The architect should configure the staff SSID to use WPA3-Enterprise Transition Mode. This allows capable devices to connect using WPA3-Enterprise, while older devices fall back to WPA2-Enterprise. Alternatively, if strict security compliance is required for specific departments, a dedicated WPA3-only SSID can be created for compliant devices, leaving the legacy SSID active until the remaining hardware is refreshed.

Q3. During Phase 1 (Pre-Migration Assessment), you discover that the current guest WiFi relies heavily on RADIUS CoA to move users from a walled-garden VLAN to an internet-access VLAN. The new cloud APs do not reliably support CoA over the WAN. What is the recommended architectural change?

Suggerimento: Consider how modern guest platforms handle policy enforcement without relying on complex local VLAN switching.

Visualizza risposta modello

The recommended approach is to shift away from local VLAN switching and utilize a cloud-managed guest WiFi platform (like Purple). In this model, the AP places all guest traffic into a single guest VLAN. The captive portal and policy enforcement (bandwidth limiting, content filtering, session time) are handled either by the AP's built-in firewall or a cloud gateway, abstracting the need for RADIUS CoA entirely and simplifying the edge configuration.