Marketing WiFi per Ristoranti: Come Trasformare il WiFi Gratuito in Clienti Fedeli

Questa guida tecnica di riferimento autorevole esplora l'architettura e l'implementazione del marketing WiFi per ristoranti — la pratica di utilizzare l'accesso alla rete ospite come canale strutturato per l'acquisizione di dati e l'automazione del marketing. Fornisce a manager IT, architetti di rete e direttori delle operazioni delle sedi un piano tattico per l'implementazione di captive portals, l'integrazione con piattaforme CRM e l'attivazione di campagne automatizzate che generano affari ripetuti misurabili. Dalla raccolta dati conforme al GDPR ai flussi di lavoro email basati su eventi, questa guida copre l'intero ciclo di vita dell'implementazione con metriche ROI concrete.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura e Standard

- Flussi di Lavoro di Autenticazione e Acquisizione Dati

- Protocolli di Sicurezza e Conformità

- Guida all'Implementazione: Strategie di Distribuzione

- Fase 1: Valutazione e Dimensionamento dell'Infrastruttura

- Fase 2: Configurazione del Captive Portal

- Fase 3: CRM ed Integrazione dell'Automazione

- Fase 4: Configurazione dell'Automazione delle Campagne

- Best Practice per le Sedi Aziendali

- Risoluzione dei Problemi e Mitigazione dei Rischi

- Modalità di Guasto Comuni e Risoluzioni

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i manager IT, gli architetti di rete e i CTO che operano in ambienti di ospitalità, vendita al dettaglio e settore pubblico, fornire accesso alla rete ospite si è evoluto da una semplice utilità a un canale critico per l'acquisizione di dati. Comprendere cos'è il marketing WiFi per ristoranti è fondamentale per estrarre il ROI dagli investimenti nell'infrastruttura di rete. Questa guida delinea l'architettura tecnica, le strategie di implementazione e i protocolli di mitigazione del rischio necessari per trasformare un centro di costo — il WiFi gratuito per gli ospiti — in un motore misurabile di affari ripetuti e fedeltà del cliente.

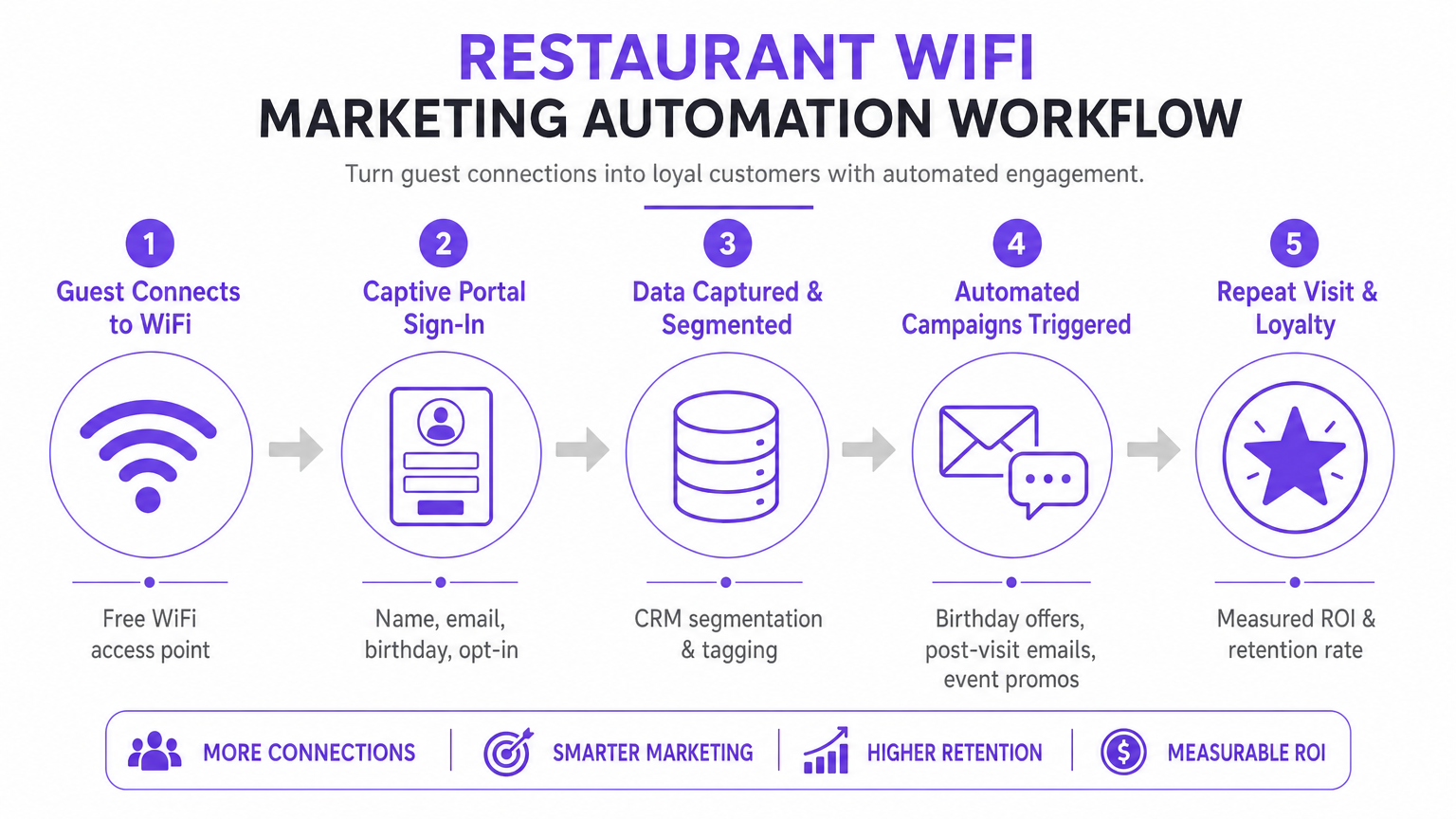

L'implementazione di una soluzione Guest WiFi di livello enterprise richiede più di una semplice trasmissione di un SSID. Richiede un'architettura robusta che si integri perfettamente con piattaforme CRM, strumenti di automazione del marketing e motori di analisi, il tutto rispettando rigorosi standard di conformità tra cui GDPR e PCI DSS. Implementando l'acquisizione strutturata dei dati tramite captive portals, le sedi possono segmentare gli utenti, attivare campagne di marketing automatizzate (email post-visita, offerte di compleanno e promozioni di eventi) e generare recensioni preziose. Questa guida fornisce un piano tattico per configurare e ottimizzare i flussi di lavoro di marketing WiFi per massimizzare la produttività, garantire la sicurezza e generare un impatto aziendale misurabile.

Approfondimento Tecnico: Architettura e Standard

La base di un efficace marketing WiFi per ospiti risiede in un'architettura di rete scalabile e sicura. Al suo centro, il sistema si basa su un meccanismo di captive portal che intercetta le richieste HTTP/HTTPS da dispositivi non autenticati, reindirizzandoli a una pagina di autenticazione ospitata. Questo processo utilizza tipicamente RADIUS (Remote Authentication Dial-In User Service) per l'autenticazione, l'autorizzazione e la contabilità (AAA) centralizzate.

Flussi di Lavoro di Autenticazione e Acquisizione Dati

Quando un dispositivo si connette all'SSID ospite, il Wireless LAN Controller (WLC) o l'access point limita l'accesso alla rete, posizionando il dispositivo in un "walled garden". All'utente viene presentato un captive portal, che funge da interfaccia primaria per l'acquisizione dei dati. Per ottimizzare i tassi di conversione, il portal deve supportare più metodi di autenticazione:

| Metodo di Autenticazione | Livello di Attrito | Qualità dei Dati | Complessità di Implementazione |

|---|---|---|---|

| Social Login (OAuth 2.0) | Basso | Alta (ricca di dati demografici) | Media |

| Basato su Modulo (Email + Opt-In) | Medio | Controllata | Bassa |

| Verifica SMS | Medio-Alto | Alta (mobile verificato) | Media |

| Passpoint / Hotspot 2.0 | Molto Basso | Media | Alta |

Le integrazioni di Social Login (OAuth 2.0) con Google o Facebook forniscono un accesso a basso attrito, acquisendo al contempo dati demografici ricchi. Questo metodo si basa su uno scambio sicuro di token, eliminando la necessità per gli utenti di creare nuove credenziali. L'Autenticazione Basata su Modulo consente agli utenti di fornire il proprio nome, indirizzo email e, facoltativamente, data di nascita o numero di telefono. Questi dati vengono convalidati e trasmessi in modo sicuro al database centralizzato. La Riautenticazione Senza Interruzioni (MAC Caching) memorizza nella cache l'indirizzo MAC di un dispositivo per una durata configurabile (ad esempio, 30 giorni), consentendo un accesso senza attrito e un tracciamento accurato della frequenza nelle visite successive.

Protocolli di Sicurezza e Conformità

L'implementazione del WiFi per il marketing richiede una stretta aderenza agli standard di sicurezza e privacy. L'architettura deve segregare il traffico degli ospiti dalle reti aziendali utilizzando le VLAN per prevenire movimenti laterali. L'implementazione deve essere conforme a:

- GDPR / CCPA: Meccanismi di consenso espliciti e non raggruppati devono essere integrati nel captive portal. Gli utenti devono acconsentire attivamente alle comunicazioni di marketing e la piattaforma deve fornire robuste capacità di richiesta di accesso ai dati da parte dell'interessato (DSAR). Il consenso al marketing non può essere raggruppato con i termini di servizio per l'accesso alla rete.

- PCI DSS: Se la sede elabora pagamenti sulla stessa infrastruttura fisica, la segmentazione della rete e le regole del firewall devono isolare l'ambiente dei dati del titolare della carta (CDE) dalla rete ospite.

- WPA3-Enhanced Open (OWE): Il passaggio a protocolli di onboarding sicuri fornisce crittografia opportunistica per il traffico non autenticato, mitigando i rischi di intercettazione su reti aperte senza richiedere credenziali utente.

Guida all'Implementazione: Strategie di Distribuzione

Un'implementazione di successo richiede un approccio graduale, concentrandosi sull'integrazione e l'automazione. L'obiettivo è stabilire un flusso di dati senza interruzioni dall'access point alla piattaforma di automazione del marketing.

Fase 1: Valutazione e Dimensionamento dell'Infrastruttura

Prima di implementare un captive portal, assicurarsi che l'infrastruttura RF sottostante possa gestire la densità di client prevista. Condurre un'indagine predittiva e attiva del sito per identificare le lacune di copertura e ottimizzare il posizionamento degli AP. Considerare l'utilizzo del canale, l'interferenza co-canale e la produttività richiesta per dispositivo. Per le implementazioni aziendali, l'utilizzo di una connessione internet aziendale dedicata — come una linea dedicata — garantisce larghezza di banda e velocità simmetriche, impedendo che il traffico degli ospiti influisca sui sistemi operativi critici.

Fase 2: Configurazione del Captive Portal

Progettare il captive portal con un focus sull'ottimizzazione della conversione. L'interfaccia utente deve essere reattiva e caricarsi rapidamente sui dispositivi mobili, poiché la maggior parte delle connessioni avrà origine da smartphone. Implementare la profilazione progressiva: richiedere informazioni di base (indirizzo email, opt-in) durante la visita iniziale e chiedere dati supplementari (data di nascita, numero di telefono) in occasione di connessioni successive. Ciò minimizza l'attrito arricchendo il profilo del cliente nel tempo.

Fase 3: CRM ed Integrazione dell'Automazione

Il vero valore di una piattaforma WiFi Analytics si realizza attraverso l'integrazione. Configura webhook API o connettori nativi per sincronizzare i dati acquisiti con il CRM della sede (es. Salesforce, HubSpot) e gli strumenti di marketing automation. Stabilisci regole chiare di mappatura dei dati per garantire che campi come Last Visit Date e Total Visits siano aggiornati in tempo reale ad ogni evento di autenticazione.

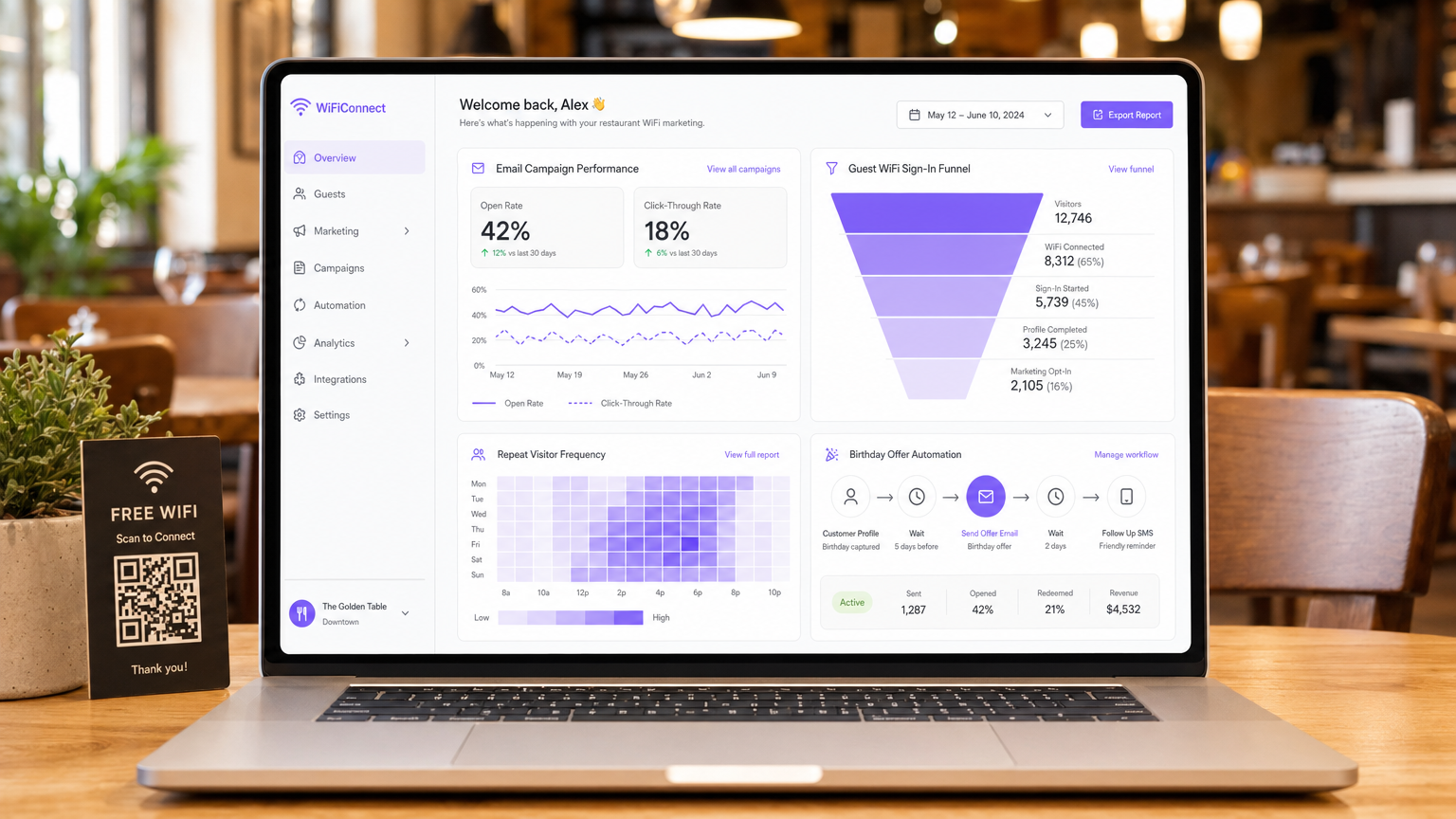

Fase 4: Configurazione dell'Automazione delle Campagne

Configura flussi di lavoro automatizzati attivati da specifici eventi di rete. Le tre campagne principali che ogni implementazione dovrebbe includere sono:

- La Campagna di Benvenuto: Attivata immediatamente dopo la prima autenticazione riuscita. Invia un messaggio di benvenuto e un'offerta a bassa barriera per incentivare una visita di ritorno entro un periodo definito.

- La Campagna Ci Manchi: Attivata quando un dispositivo non è stato rilevato sulla rete per una durata specificata (es. 45 giorni). Offre uno sconto mirato per riattivare i clienti inattivi esattamente al momento giusto.

- La Campagna di Generazione Recensioni: Attivata 2 ore dopo che un utente si disconnette dalla rete, sfruttando gli eventi RADIUS Accounting-Stop o i webhook API di localizzazione. Richiede feedback tramite TripAdvisor o Google My Business mentre l'esperienza è ancora fresca.

Best Practice per le Sedi Aziendali

Per massimizzare l'efficacia di come migliorare l'esperienza del cliente in un ristorante attraverso il marketing WiFi, le seguenti best practice, indipendenti dal fornitore, si applicano agli ambienti Hospitality , Retail e Transport .

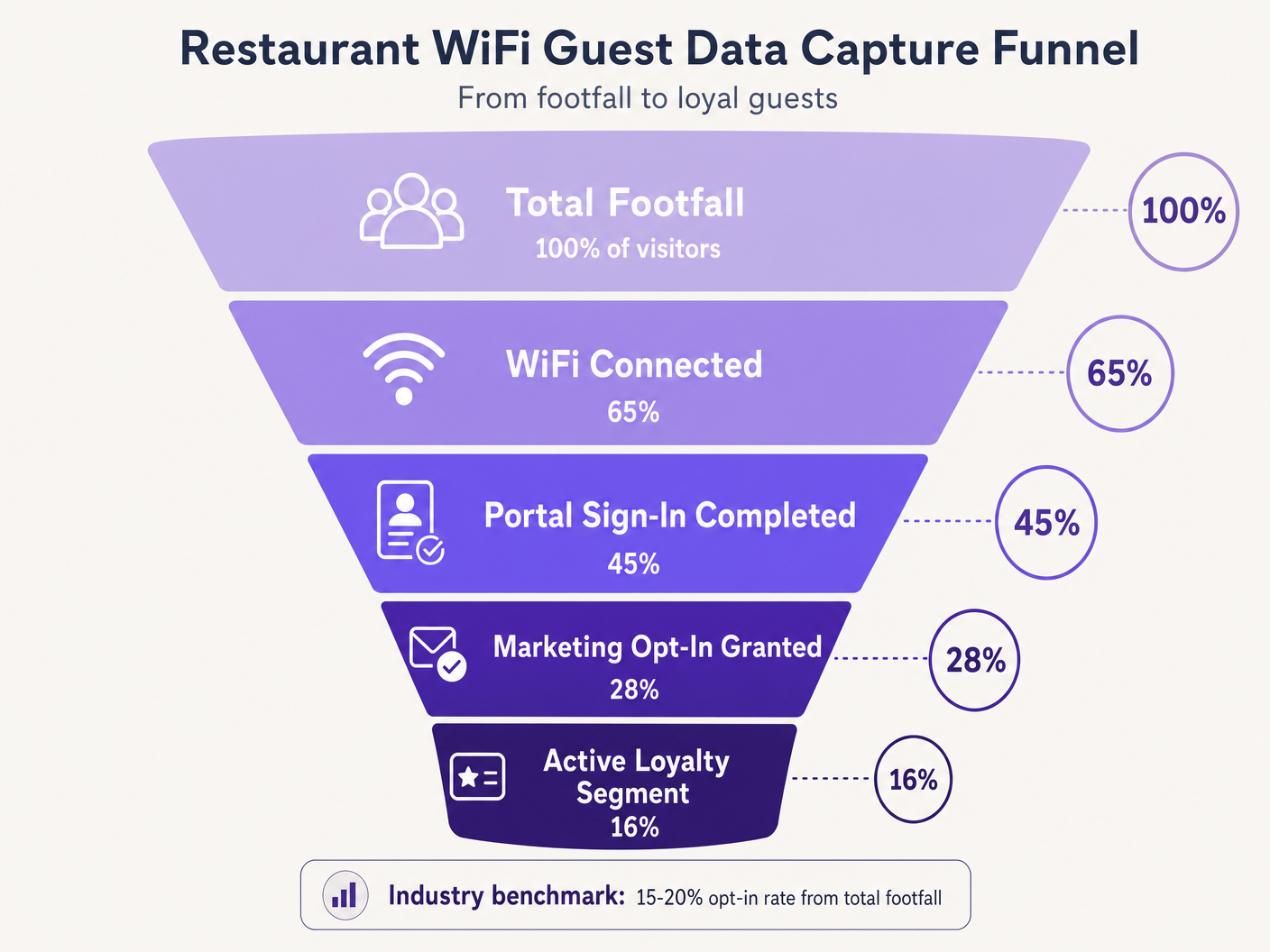

Dai priorità all'Opt-In. L'obiettivo primario del Captive Portal è acquisire il consenso al marketing. Assicurati che la proposta di valore — ad esempio, 'Accedi al nostro WiFi per offerte esclusive e un regalo di compleanno' — sia ben visibile. I benchmark di settore suggeriscono che un tasso di opt-in del 15-20% sul totale degli accessi è raggiungibile con portali ottimizzati. Le sedi con portali mal progettati spesso registrano tassi inferiori al 5%.

Sfrutta l'Analisi della Posizione. Utilizza i servizi di localizzazione dell'infrastruttura wireless (triangolazione RSSI) per comprendere i tempi di permanenza e i modelli di movimento. Questi dati informano le decisioni operative — livelli di personale, ottimizzazione del layout, gestione delle ore di punta — ben oltre le pure applicazioni di marketing. La piattaforma WiFi Analytics fornisce i dashboard e il livello di reporting per questa intelligenza.

Implementa la Limitazione della Larghezza di Banda. Impedisci a un piccolo numero di utenti di monopolizzare le risorse di rete implementando limiti di larghezza di banda per dispositivo e timeout di sessione. Ciò garantisce una Qualità dell'Esperienza (QoE) costante per tutti gli ospiti e protegge i sistemi operativi dalla saturazione della larghezza di banda.

Applicazione Cross-Verticale. I principi del marketing WiFi si estendono direttamente ai settori adiacenti. Per gli operatori che gestiscono locali con licenza, la Guida Completa all'Installazione e al Marketing del WiFi per Bar e Pub fornisce un riferimento tattico parallelo. Per le implementazioni nel settore sanitario e pubblico, i requisiti di conformità sono più stringenti, ma l'architettura di acquisizione dei dati rimane fondamentalmente simile.

Risoluzione dei Problemi e Mitigazione dei Rischi

L'implementazione del WiFi per gli ospiti introduce rischi specifici che devono essere gestiti proattivamente prima del lancio.

Modalità di Guasto Comuni e Risoluzioni

| Modalità di Guasto | Causa Radice | Risoluzione |

|---|---|---|

| Il Captive Portal non appare | Errata configurazione del walled garden, errore certificato SSL | Verifica i domini in whitelist; implementa un certificato SSL valido sul portal |

| Il social login fallisce silenziosamente | Domini del provider OAuth non in whitelist | Aggiungi i domini di autenticazione del provider al walled garden |

| Agli ospiti di ritorno viene richiesta la riautenticazione | Randomizzazione MAC (iOS 14+, Android 10+) | Implementa profili Passpoint o app della sede |

| Ritardi nella sincronizzazione dei dati CRM | Limiti di frequenza API o errori webhook | Implementa exponential backoff, code di messaggi non recapitabili |

| Basso tasso di opt-in | Campi modulo eccessivi, scarsa proposta di valore | Riduci a email + opt-in; migliora il testo del portal |

La Randomizzazione dell'Indirizzo MAC merita particolare attenzione. I moderni sistemi operativi mobili generano indirizzi MAC randomizzati per migliorare la privacy, interrompendo direttamente la memorizzazione nella cache MAC e il tracciamento della frequenza. Gli ospiti di ritorno potrebbero essere trattati come nuovi visitatori, falsando le analisi e attivando sequenze di campagne errate. La mitigazione a lungo termine è la transizione a Passpoint (Hotspot 2.0), che utilizza profili di dispositivo persistenti indipendenti dall'indirizzo MAC. Come dimostra la strategia di piattaforma in espansione di Purple — inclusi gli sviluppi discussi nel contesto di Purple Signals Higher Education Ambitions with Appointment of VP Education Tim Peers — l'adattamento agli standard di privacy in evoluzione è fondamentale per una strategia di dati sostenibile in tutti i settori verticali.

ROI e Impatto sul Business

L'obiettivo finale dell'implementazione di una soluzione di marketing WiFi è generare un ritorno sull'investimento misurabile. Il successo dovrebbe essere quantificato utilizzando un set definito di KPI monitorati dal primo giorno.

| KPI | Definizione | Benchmark di Settore |

|---|---|---|

| Tasso di Acquisizione Dati | % del totale degli accessi che si autentica | 40–65% |

| Tasso di Opt-In Marketing | % degli utenti autenticati che concedono il consenso | 15–28% |

| Tasso di Apertura Campagne | % delle email della campagna aperte | 35–45% |

| Tasso di Conversione Campagne | % dei destinatari che riscattano un'offerta | 8–15% |

| Aumento Visite Ripetute | Aumento delle visite di ritorno rispetto al gruppo di controllo | 12–22% |

Acquisendo sistematicamente dati, segmentando il pubblico e automatizzando campagne mirate, i team IT e marketing possono trasformare la loro infrastruttura wireless da una spesa necessaria a un asset strategico. Per approfondimenti sulle tendenze di connettività più ampie che influenzeranno le operazioni delle sedi nel 2026, inclinclusa la convergenza delle strategie WiFi per veicoli e sedi, fare riferimento a Wi Fi in Auto: The Complete 2026 Enterprise Guide .

Briefing Audio: Un briefing di 10 minuti con un consulente sull'architettura del WiFi per il ROI di marketing — che copre architettura, integrazione, mitigazione del rischio e domande e risposte rapide.

Termini chiave e definizioni

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before full internet access is granted. It serves as the primary data acquisition and consent interface in a guest WiFi deployment.

The captive portal is the single most important component in a WiFi marketing architecture. Its design directly determines data capture rates and marketing opt-in rates.

MAC Caching

The process of storing a device's Media Access Control (MAC) address in a database after initial authentication, allowing for automatic network access on subsequent visits without re-presenting the captive portal.

Essential for reducing friction for repeat customers and accurately tracking visit frequency. Increasingly challenged by MAC address randomization in modern mobile operating systems.

Walled Garden

A restricted network environment that controls which IP addresses or domains a device can access before completing authentication. In guest WiFi, it defines the resources accessible prior to captive portal sign-in.

Critical configuration required to allow devices to reach the captive portal, social login providers, and necessary backend services before full internet access is granted. Misconfiguration is the leading cause of portal non-appearance.

Progressive Profiling

The technique of gradually gathering customer information across multiple interactions or visits, rather than requesting all details at once during the initial interaction.

Used to maximise initial opt-in rates by keeping the first captive portal interaction brief (email + opt-in only), while building richer customer profiles over subsequent visits.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The underlying protocol used by most enterprise WLC infrastructure to communicate with the central database managing guest access. RADIUS Accounting-Stop messages are used to detect guest departures for event-driven campaign triggers.

OAuth 2.0

An industry-standard authorisation protocol allowing third-party applications to grant limited access to an HTTP service via secure token exchange, without sharing user passwords.

The protocol underlying Social Login options (Log in with Google, Log in with Facebook). Provides low-friction authentication for captive portals while capturing verified demographic data from the identity provider.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard enabling automatic, secure network discovery and connection using WPA2/WPA3 enterprise-grade encryption, without requiring manual captive portal interaction.

The strategic long-term alternative to open captive portals, providing persistent device identification that is not affected by MAC address randomization. Higher implementation complexity but superior user experience and data accuracy.

MAC Address Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that generates a unique, randomized MAC address for each network connection, or rotates it periodically.

Directly disrupts MAC caching and frequency tracking in WiFi marketing deployments. Returning guests may be treated as new visitors, skewing analytics and triggering incorrect campaign sequences. Requires Passpoint or app-based identification as a mitigation strategy.

Casi di studio

A national restaurant chain with 150 locations is experiencing low data capture rates — under 5% of total footfall — on their existing guest WiFi network. The current setup requires users to fill out a lengthy 6-field form before granting access. The IT team has been asked to improve this to at least 20% capture rate without replacing the underlying WLC infrastructure. How should the architecture be reconfigured?

The implementation requires a shift to progressive profiling and low-friction authentication, achievable without replacing WLC hardware. Step 1: Reconfigure the captive portal application layer to present OAuth 2.0 social login buttons (Google, Facebook) as the primary authentication option. This requires adding the OAuth provider authentication domains to the walled garden whitelist on the WLC. Step 2: For users who prefer form-based authentication, reduce the initial form to two fields only: Email Address and a clearly labelled Marketing Opt-In checkbox. Remove all other fields from the initial interaction. Step 3: Implement MAC caching with a 30-day expiry on the portal backend. Authenticated MAC addresses are stored in the portal database; the WLC checks this list before presenting the portal. Step 4: Configure the portal to present a secondary data capture prompt (birthday, phone number) on the second or third visit, after trust has been established. Step 5: Integrate the portal database with the central CRM via REST API webhooks, ensuring the 'Visit Count' field is incremented on each authentication event to drive the progressive profiling logic.

A large conference centre hosting 200+ events per year wants to implement an automated Review Generation campaign. They need the system to send an email to delegates exactly 2 hours after they leave the venue, with the email content personalised to the specific event they attended. What technical components and configurations are required?

This requires integration between the WLC, the Location Analytics engine, the event management system, and the Marketing Automation platform. Step 1: Configure the WLC to generate RADIUS Accounting-Stop messages when a client device disassociates. Alternatively, configure the location analytics engine to trigger a 'departure' event when a device's RSSI drops below the venue's geofence threshold for a sustained period (e.g., 5 minutes). Step 2: Configure a webhook in the WiFi Analytics platform that fires upon receiving the departure event. The webhook payload must include the user's email address, the venue zone ID, and the timestamp. Step 3: In the event management system, maintain a lookup table mapping venue zone IDs and time windows to specific event names. The marketing automation platform queries this table to enrich the webhook payload with the event name. Step 4: In the Marketing Automation platform, create a workflow that receives the enriched webhook, initiates a 2-hour delay timer, and then dispatches a personalised review request email using the event name as a dynamic content variable. Step 5: Configure suppression lists to prevent the email from sending if the delegate has already submitted a review or if they are flagged as a VIP requiring a personal follow-up.

Analisi degli scenari

Q1. A venue reports that iOS users are repeatedly asked to sign in every time they visit, despite MAC caching being enabled with a 30-day expiry. Android users are not experiencing this issue to the same extent. The WLC logs show new MAC addresses for each iOS connection from the same physical device. What is the root cause and what are the available mitigation strategies?

💡 Suggerimento:Consider privacy features introduced in iOS 14 and later regarding hardware identifiers on a per-network basis.

Mostra l'approccio consigliato

The root cause is MAC Address Randomization (Private Wi-Fi Address feature in iOS 14+). iOS devices generate a unique, randomized MAC address for each SSID, and may rotate it periodically. Because the cached MAC address no longer matches the device's current randomized address, the WLC treats each connection as a new device and presents the captive portal. Short-term mitigation: instruct users to disable Private Wi-Fi Address for the venue's specific SSID in their iOS network settings. Long-term mitigation: deploy Passpoint (Hotspot 2.0) profiles that provide persistent, certificate-based device identification independent of the MAC address, or develop a venue-specific mobile app that maintains a persistent user session identifier.

Q2. You are designing the walled garden configuration for a new captive portal deployment that utilises Facebook and Google for social login, and hosts the portal UI on a CDN. The portal also uses an external font library. What specific categories of resources must be whitelisted to ensure the authentication process completes successfully?

💡 Suggerimento:Map out the complete sequence of HTTP requests a client device makes from the moment it connects to the SSID to the moment it receives the OAuth callback token.

Mostra l'approccio consigliato

The walled garden must whitelist the following resource categories: 1. The captive portal server's own IP range or domain. 2. The CDN domains hosting the portal's HTML, CSS, and JavaScript assets. 3. The external font library domain (e.g., fonts.googleapis.com). 4. The OAuth authentication domains for Facebook (e.g., graph.facebook.com, www.facebook.com ) and Google (e.g., accounts.google.com, oauth2.googleapis.com). 5. Any image or asset CDNs used by the OAuth providers' login buttons. 6. Certificate Revocation List (CRL) or OCSP endpoints to allow the client device to validate the portal's SSL certificate. Missing any of these categories will cause the authentication flow to fail silently or present a broken UI.

Q3. A marketing team wants to trigger an SMS campaign to guests exactly when they walk past a specific dessert counter inside the restaurant. The current infrastructure uses standard 802.11ac access points with RSSI-based location analytics. Is this feasible with the required accuracy and latency? What infrastructure changes, if any, would be required?

💡 Suggerimento:Evaluate the spatial resolution and update latency of standard RSSI-based triangulation versus the precision required for a counter-level trigger.

Mostra l'approccio consigliato

No, this is not feasible with standard RSSI-based location analytics. RSSI triangulation typically provides a positional accuracy of 5–10 metres, which is insufficient for distinguishing a specific counter within a restaurant. Furthermore, the polling interval for RSSI updates introduces latency of several seconds, meaning the guest may have already moved past the target area before the trigger fires. To achieve counter-level accuracy with low latency, the infrastructure would need to be augmented with BLE (Bluetooth Low Energy) beacons placed at the dessert counter, or Ultra-Wideband (UWB) technology. The venue app or a BLE-capable device would detect the beacon's proximity signal and trigger the SMS via the marketing automation platform. This requires a venue-specific mobile application and a BLE beacon management system, representing a significant increase in deployment complexity and cost.