Mitigare i punti di accesso non autorizzati sulle reti aziendali

Questa guida tecnica di riferimento descrive in dettaglio l'architettura, l'implementazione e le procedure operative per mitigare i punti di accesso non autorizzati sulle reti aziendali utilizzando i sistemi di prevenzione delle intrusioni wireless (WIPS) e i sistemi di rilevamento delle intrusioni wireless (WIDS). Fornisce framework attuabili per gli amministratori della sicurezza IT per rilevare, classificare e neutralizzare gli AP non autorizzati in ambienti fisici complessi, inclusi ospitalità, vendita al dettaglio, sanità e luoghi del settore pubblico. La guida copre la classificazione delle minacce, i meccanismi di contenimento automatizzati, le implicazioni di conformità (PCI DSS, GDPR, HIPAA) e i risultati aziendali misurabili.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura WIPS e Vettori di Minaccia

- L'Anatomia di una Minaccia AP non Autorizzato

- Architettura Overlay del Sensore WIPS

- Guida all'Implementazione: Rilevamento, Classificazione e Contenimento

- Fase 1: Baseline e Classificazione

- Fase 2: Contenimento Automatizzato

- Fase 3: Bonifica Fisica

- Best Practice per la Distribuzione Aziendale

- Scenari di Implementazione Reale

- Scenario 1: Hotel Urbano — Attacco Evil Twin sulla Rete Ospiti

- Scenario 2: Catena di Negozi al Dettaglio — Automazione della Conformità PCI DSS in 500 Sedi

- Risoluzione dei problemi e mitigazione del rischio

- Falsi positivi nel contenimento automatizzato

- SSID nascosti e beacon nulli

- Frame di gestione protetti (802.11w)

- Lacune nella copertura dei sensori

- ROI e impatto aziendale

Riepilogo Esecutivo

Per le reti aziendali che si estendono su ambienti distribuiti — sedi Retail , strutture Hospitality , impianti Healthcare e hub di Transport — i punti di accesso non autorizzati rappresentano uno dei vettori più sottovalutati per l'esfiltrazione di dati, le violazioni della conformità e l'interruzione della rete. Un AP non autorizzato è qualsiasi punto di accesso wireless non autorizzato connesso alla rete aziendale, che bypassa efficacemente i controlli di sicurezza perimetrali e crea un ponte non gestito verso la LAN interna.

La mitigazione di questa minaccia richiede una transizione dalla scansione reattiva e periodica a sistemi di prevenzione delle intrusioni wireless (WIPS) continui e automatizzati. Questa guida descrive in dettaglio l'architettura tecnica necessaria per rilevare, classificare e neutralizzare gli AP non autorizzati, concentrandosi sull'integrazione di WIPS con l'infrastruttura di switching esistente e le implementazioni Guest WiFi . Trattiamo le topologie di implementazione, i meccanismi di contenimento automatizzati, inclusa la deautenticazione mirata e la soppressione delle porte cablate, e l'impatto aziendale diretto di una postura di sicurezza wireless matura.

Approfondimento Tecnico: Architettura WIPS e Vettori di Minaccia

L'Anatomia di una Minaccia AP non Autorizzato

Non tutti i dispositivi wireless non autorizzati presentano lo stesso rischio. I team IT devono distinguere tra interferenze benigne e minacce attive per prevenire l'affaticamento da allarme e il contenimento automatico accidentale di reti vicine legittime — una responsabilità legale nella maggior parte delle giurisdizioni.

True Rogue (Ponte Interno): Un AP non autorizzato fisicamente connesso alla LAN aziendale. Spesso si tratta di un dipendente che cerca una migliore copertura o bypassa le impostazioni proxy restrittive, esponendo involontariamente la rete interna a chiunque si trovi nel raggio RF. Il dispositivo collega il traffico wireless direttamente alla LAN cablata, bypassando completamente il firewall.

Evil Twin (Spoofing Esterno): Un attaccante configura un AP al di fuori del perimetro fisico ma trasmette l'SSID aziendale (es. "Corp-WiFi") con un segnale più forte per costringere i dispositivi client ad associarsi all'AP malevolo, consentendo attacchi Man-in-the-Middle (MitM). Credenziali, token di sessione e dati non crittografati sono tutti esposti.

Honeypot AP: Simile a un Evil Twin, ma che mira agli utenti Guest WiFi trasmettendo SSID aperti comuni come "Free Public WiFi" o imitando la rete guest della sede. Particolarmente diffuso negli ambienti Hospitality e retail.

AP Aziendale Mal configurato: Un AP aziendale legittimo che ha perso la sua configurazione sicura — ad esempio, passando da WPA3-Enterprise con autenticazione 802.1X a un SSID aperto — a causa di un errore di provisioning, un rollback del firmware o una modifica della configurazione locale non autorizzata.

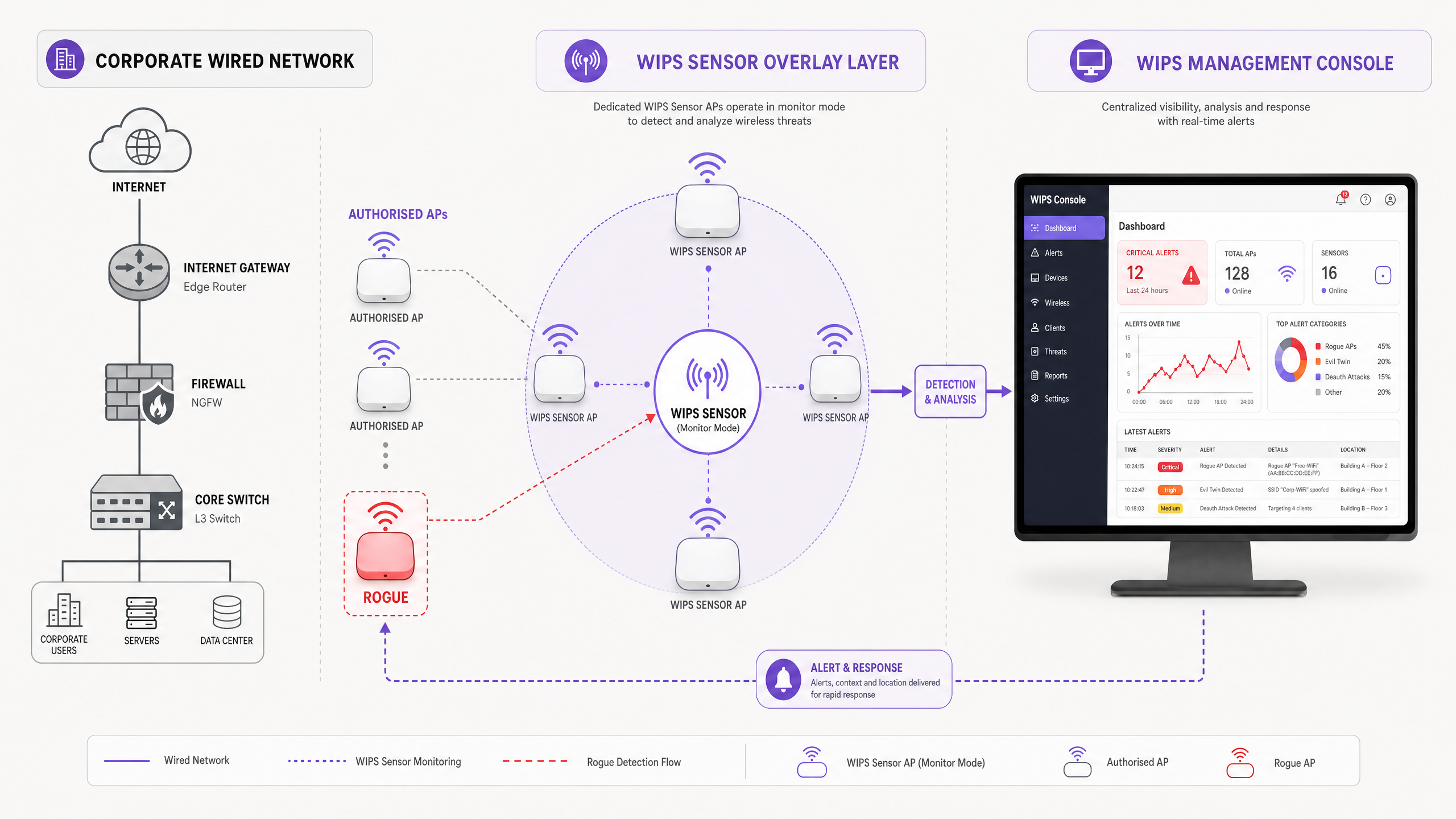

Architettura Overlay del Sensore WIPS

Una mitigazione efficace si basa sull'analisi continua dello spettro su tutte le bande di frequenza operative. Le moderne implementazioni WIPS utilizzano AP sensore dedicati o AP di infrastruttura esistenti che operano in una modalità monitor dedicata o in modalità time-slicing (scansione in background).

La Modalità Sensore Dedicato implementa AP esclusivamente per monitorare lo spettro RF su tutti i canali a 2.4 GHz, 5 GHz e 6 GHz contemporaneamente. Ciò fornisce la massima fedeltà di rilevamento e capacità di contenimento continuo senza influire sulla velocità di trasmissione dati del client. Per ambienti ad alta sicurezza — retail conforme a PCI, Healthcare o servizi finanziari — gli overlay di sensori dedicati sono l'architettura raccomandata.

La Scansione in Background (Time-Slicing) consente ai punti di accesso di servire il traffico client mentre cambiano periodicamente canale per cercare minacce. Sebbene sia conveniente per implementazioni distribuite, questo approccio introduce latenza nel traffico client durante i cicli di scansione e fornisce visibilità intermittente, potenzialmente perdendo minacce transitorie attive tra le finestre di scansione.

| Modalità di Implementazione | Continuità di Rilevamento | Impatto sul Throughput del Client | Ideale Per |

|---|---|---|---|

| Sensore Dedicato | Continuo | Nessuno | Alta sicurezza, PCI, Healthcare |

| Scansione in Background | Periodico | Minore (~5%) | Retail distribuito, sedi a basso rischio |

| Ibrido (Misto) | Quasi continuo | Minimo | Grandi campus, ambienti a rischio misto |

Guida all'Implementazione: Rilevamento, Classificazione e Contenimento

Fase 1: Baseline e Classificazione

La prima fase di qualsiasi implementazione WIPS consiste nello stabilire una baseline RF completa. Il sistema deve apprendere gli indirizzi MAC (BSSID) di tutti gli AP autorizzati e catalogare le reti vicine legittime prima che il contenimento automatizzato sia abilitato.

Passaggio 1 — Importa Infrastruttura Autorizzata: Sincronizza la console di gestione WIPS con il controller LAN wireless (WLC) per importare tutti gli indirizzi MAC degli AP gestiti, gli SSID e i canali operativi previsti. Questo forma la whitelist autorizzata.

Passaggio 2 — Definisci Regole di Classificazione: Configura politiche automatizzate per classificare gli AP scoperti in livelli di rischio. Una matrice di classificazione robusta dovrebbe includere:

- Se il BSSID non è nell'elenco autorizzato e l'SSID corrisponde all'SSID aziendale e l'RSSI > -65 dBm → Classifica come Evil Twin (Rischio Critico)

- Se il BSSID non è nell'elenco autorizzato e il WIPS conferma che l'AP è presente sulla LAN cablata tramite correlazione dell'indirizzo MAC → Classificare come Rogue on Wire (Rischio Critico)

- Se il BSSID non è nell'elenco autorizzato e l'RSSI è tra -65 dBm e -75 dBm → Classificare come Suspected Honeypot (Rischio Elevato — indagine manuale)

- Se il BSSID non è nell'elenco autorizzato e l'RSSI < -75 dBm → Classificare come Neighbour Network (Rischio Basso — stabilire una base e ignorare)

Fase 3 — Convalidare prima dell'automazione: Eseguire il WIPS in modalità di sola rilevazione per un minimo di 72 ore prima di abilitare il contenimento automatizzato. Ciò consente al team di rivedere le classificazioni, regolare le soglie e confermare che nessun dispositivo legittimo venga erroneamente segnalato.

Fase 2: Contenimento Automatizzato

Una volta che una minaccia è classificata positivamente, il WIPS deve neutralizzarla. La scelta del metodo di contenimento dipende dal fatto che l'AP non autorizzato sia fisicamente connesso alla LAN aziendale.

Soppressione della Porta Cablata (Preferita): Per gli scenari confermati di 'Rogue on Wire', il WIPS si integra con l'infrastruttura di switching principale tramite SNMP o REST API. Al rilevamento, il WIPS identifica la porta dello switch specifica a cui è connesso il dispositivo non autorizzato tramite correlazione della tabella degli indirizzi MAC e disabilita amministrativamente la porta. Questo è definitivo — il dispositivo perde la connettività di rete indipendentemente dalla sua configurazione wireless.

Contenimento Wireless (Deautenticazione): Per le minacce Evil Twin e Honeypot non connesse alla LAN aziendale, il sensore WIPS falsifica l'indirizzo MAC dell'AP non autorizzato e trasmette frame di deautenticazione IEEE 802.11 mirati a tutti i client associati. Contemporaneamente, falsifica gli indirizzi MAC dei client e invia frame di deautenticazione all'AP non autorizzato. Questo interrompe continuamente l'associazione, costringendo i client a cercare AP legittimi.

> Importante: Il contenimento wireless automatizzato deve essere configurato con limiti RSSI rigorosi. Contenere una rete vicina legittima — anche accidentalmente — costituisce un'interferenza intenzionale e viola le normative sulle telecomunicazioni nella maggior parte delle giurisdizioni. Automatizzare il contenimento solo per le minacce confermate all'interno delle proprie strutture fisiche.

Fase 3: Bonifica Fisica

Il WIPS fornisce la posizione fisica dell'AP non autorizzato tramite triangolazione RF utilizzando i dati di potenza del segnale da più sensori. Questi dati di posizione dovrebbero generare automaticamente un ordine di lavoro per il personale IT o delle strutture per localizzare fisicamente e rimuovere il dispositivo. Definire un SLA chiaro per la risposta fisica — tipicamente 30 minuti per le minacce Critiche, 4 ore per quelle Elevate.

Best Practice per la Distribuzione Aziendale

Dare Priorità a 802.1X sui Bordi Cablati: Il controllo dell'accesso alla rete (NAC) IEEE 802.1X su tutte le porte switch cablate è la misura preventiva più efficace. Se un dipendente collega un router consumer a una presa a muro, la porta dello switch richiede l'autenticazione, il dispositivo non gestito fallisce e la porta rimane in uno stato non autorizzato. L'AP non autorizzato non ottiene mai un indirizzo IP e non appare mai come una minaccia RF.

Correlare Dati Cablati e Wireless: Affidarsi esclusivamente alle firme RF è insufficiente per una classificazione accurata delle minacce. La capacità WIPS più critica è la correlazione di un BSSID wireless con le tabelle degli indirizzi MAC cablati sui vostri switch per confermare se il dispositivo è fisicamente collegato alla LAN aziendale.

Integrare con Piattaforme di Analisi: Utilizzare WiFi Analytics per monitorare cali inaspettati nelle associazioni di client legittimi in zone specifiche. Un improvviso calo del numero di client su un particolare cluster di AP può indicare un attacco Evil Twin che attira attivamente i client verso un AP malevolo nelle vicinanze.

Imporre WPA3-Enterprise: Rendere obbligatorio WPA3-Enterprise con autenticazione 802.1X su tutti gli SSID aziendali. Ciò elimina il rischio che i client si connettano ad AP non autorizzati aperti o WPA2-PSK che trasmettono l'SSID aziendale, poiché il processo di autenticazione reciproca fallirà contro un AP illegittimo.

Condurre Audit Fisici Regolari: Integrare il WIPS con audit fisici periodici, in particolare in aree con elevato traffico di visitatori o copertura CCTV limitata. Per indicazioni su come garantire una copertura completa dei sensori per supportare l'accuratezza del rilevamento WIPS, consultare la nostra guida su Come Misurare la Potenza e la Copertura del Segnale WiFi .

Mantenere un Registro degli AP Non Autorizzati: Registrare ogni AP non autorizzato rilevato — inclusi il suo indirizzo MAC, il timestamp di rilevamento, la posizione fisica, la classificazione e l'azione di bonifica. Questo registro è una prova essenziale per gli audit di conformità PCI DSS e GDPR.

Scenari di Implementazione Reale

Scenario 1: Hotel Urbano — Attacco Evil Twin sulla Rete Ospiti

Un hotel aziendale di 400 camere in un ambiente urbano denso ha riscontrato lamentele intermittenti da parte degli ospiti riguardo alla connettività lenta e un incidente di furto di credenziali segnalato. Il WLC non mostrava difetti hardware. L'hotel era circondato da ristoranti e uffici.

Dopo l'implementazione del WIPS in modalità sensore dedicato, il sistema ha rilevato un SSID chiamato "Hotel_Guest_Free" che trasmetteva a -52 dBm da una posizione triangolata nel corridoio del quarto piano. La correlazione degli indirizzi MAC ha confermato che il dispositivo non era connesso alla LAN cablata dell'hotel — si trattava di un hotspot connesso tramite cellulare che agiva come honeypot.

Il contenimento wireless automatizzato è stato abilitato. Entro 48 ore, le lamentele degli ospiti sono cessate. La posizione fisica è stata identificata e il dispositivo — un hotspot mobile lasciato in un armadio delle pulizie — è stato rimosso. L'hotel ha successivamente implementato WPA3-Enterprise sul suo SSID aziendale e l'autenticazione tramite Captive Portal sulla sua rete Guest WiFi , riducendo significativamente la superficie di attacco.

Risultato: Zero incidenti di furto di credenziali nei 12 mesi successivi all'implementazione. L'audit di conformità PCI è stato superato senza rilievi sulla sicurezza wireless.

Scenario 2: Catena di Negozi al Dettaglio — Automazione della Conformità PCI DSS in 500 Sedi

Una grande catena di negozi al dettaglio spendeva circa 180.000 sterline all'anno per valutazioni manuali trimestrali della sicurezza wireless in 500 negozi per soddisfare Requisito PCI DSS 11.1. Ogni valutazione richiedeva a un ingegnere specializzato di visitare ogni sito con un analizzatore di spettro.

La catena ha implementato WIPS con scansione in background in tutte le sedi, centralizzato sotto un'unica console di gestione. Contemporaneamente, 802.1X è stato implementato su tutte le porte switch cablate in ogni negozio. La console di gestione WIPS è stata configurata per generare automaticamente report di conformità PCI su base mensile.

Nel primo trimestre successivo all'implementazione, il WIPS ha rilevato 23 AP non autorizzati in tutta la proprietà — 18 dei quali erano router consumer collegati dai dipendenti. Tutti i 18 sono stati contenuti tramite soppressione delle porte entro pochi minuti dal rilevamento. I restanti 5 erano reti retail vicine e sono stati correttamente classificati come vicini a basso rischio.

Risultato: Costo annuale della valutazione di conformità ridotto da £180.000 a circa £22.000 (licenze e gestione WIPS centralizzate). Tempo di preparazione all'audit ridotto dell'85%. Zero rilevamenti di sicurezza wireless PCI in due audit annuali consecutivi.

Questo tipo di intelligenza infrastrutturale è sempre più rilevante man mano che Purple espande le sue capacità nel settore pubblico e aziendale — come evidenziato da Purple nomina Iain Fox VP Growth – Settore Pubblico per promuovere l'inclusione digitale e l'innovazione delle Smart City .

Risoluzione dei problemi e mitigazione del rischio

Falsi positivi nel contenimento automatizzato

Il rischio operativo più significativo nell'implementazione WIPS è il contenimento di falsi positivi di una rete WiFi di un'attività vicina. Questo rappresenta sia una responsabilità legale che un rischio reputazionale.

Mitigazione: Implementare soglie RSSI rigorose per il contenimento automatizzato — tipicamente -65 dBm o più forti. Condurre un'indagine approfondita sugli AP vicini durante la fase di baseline e inserire esplicitamente nella whitelist tutti i BSSID vicini identificati. Rivedere il log di classificazione settimanalmente durante il primo mese di funzionamento.

SSID nascosti e beacon nulli

Gli attaccanti spesso configurano gli AP non autorizzati per non trasmettere il loro SSID (beacon SSID nulli) al fine di eludere gli strumenti di rilevamento di base.

Mitigazione: I moderni WIPS non si basano esclusivamente sui frame beacon. Monitorano le richieste di probe 802.11 dai dispositivi client e le risposte di probe dagli AP per identificare le reti nascoste. Assicurarsi che la politica WIPS segnali qualsiasi BSSID non riconosciuto indipendentemente dalla visibilità dell'SSID.

Frame di gestione protetti (802.11w)

IEEE 802.11w (Protected Management Frames) rende gli attacchi di deautenticazione wireless più difficili da eseguire contro i client che lo supportano, poiché i frame di gestione sono crittografati e autenticati.

Mitigazione: Sebbene 802.11w riduca l'efficacia del contenimento wireless contro i client protetti, protegge anche i vostri client legittimi dall'essere deautenticati dagli attaccanti. Il WIPS può comunque interrompere la capacità dell'AP non autorizzato di mantenere le associazioni. Rendere obbligatorio 802.11w su tutti gli SSID aziendali — questo protegge i vostri client limitando al contempo la capacità dell'AP non autorizzato di attrarre e mantenere connessioni.

Lacune nella copertura dei sensori

In luoghi ampi o architettonicamente complessi — parcheggi multipiano, strutture per conferenze sotterranee, edifici storici con pareti spesse — la copertura dei sensori WIPS può presentare punti ciechi.

Mitigazione: Condurre un'indagine RF approfondita prima di finalizzare il posizionamento dei sensori. Utilizzare i dati di precisione della triangolazione del WIPS per identificare le zone in cui la precisione della posizione è bassa e aggiungere sensori di conseguenza. Per una metodologia dettagliata, fare riferimento a Come misurare la potenza e la copertura del segnale WiFi .

ROI e impatto aziendale

L'implementazione di un'architettura WIPS robusta offre ritorni misurabili su tre dimensioni: riduzione dei costi di conformità, efficienza della risposta agli incidenti e mitigazione del rischio.

| Area di impatto aziendale | Metrica | Miglioramento tipico |

|---|---|---|

| Conformità PCI DSS | Tempo di preparazione all'audit | -80 a -85% |

| Risposta agli incidenti | Mean Time to Resolution (MTTR) | Ore → Minuti |

| Costo valutazione conformità | Spesa annuale per scansioni manuali | -70 a -90% |

| Rischio di violazione dei dati | Probabilità di furto di credenziali tramite AP non autorizzato | Quasi zero con WIPS + 802.1X |

Automazione della conformità: La reportistica WIPS automatizzata soddisfa il Requisito PCI DSS 11.1 e supporta i mandati di sicurezza wireless HIPAA, riducendo significativamente il tempo di preparazione all'audit e fornendo prove continue dell'efficacia del controllo.

Tempo di risposta agli incidenti: Individuando la posizione fisica di un AP non autorizzato su una planimetria, i team IT riducono l'MTTR da ore di analisi manuale dello spettro a minuti. Ciò riduce direttamente la finestra di esposizione e limita la potenziale perdita di dati.

Protezione del marchio e normativa: Prevenire le violazioni dei dati tramite attacchi Evil Twin protegge l'organizzazione dalle azioni di applicazione dell'ICO ai sensi del GDPR, dalle multe PCI e dal danno reputazionale di una violazione pubblicizzata. Il costo di una singola violazione significativa — multe normative, indagine forense, notifica ai clienti — supera tipicamente l'intero costo pluriennale di un'implementazione WIPS.

Man mano che il WiFi aziendale si evolve verso piattaforme più intelligenti e integrate — inclusi modelli di accesso senza password come esplorato in Come un assistente WiFi abilita l'accesso senza password nel 2026 e funzionalità di navigazione senza interruzioni come Modalità Mappe Offline di Purple — la sicurezza dell'infrastruttura wireless sottostante diventa la base su cui dipendono tutte queste capacità.

Definizioni chiave

Rogue Access Point

Any wireless access point connected to a network without explicit authorisation from the network administrator, regardless of the intent of the person who installed it.

The primary wireless threat vector for bypassing perimeter security and exposing the internal LAN to unauthorised access.

Evil Twin AP

A fraudulent access point that broadcasts the same SSID as a legitimate network to deceive clients into connecting, enabling Man-in-the-Middle interception of traffic.

Typically deployed by external attackers near the target premises. Requires wireless containment rather than port suppression.

WIPS (Wireless Intrusion Prevention System)

A network security system that continuously monitors the RF spectrum for unauthorised wireless devices and can automatically take countermeasures including deauthentication and port suppression.

The enterprise standard for automated rogue AP detection and containment. Provides the continuous monitoring required by PCI DSS Requirement 11.1.

WIDS (Wireless Intrusion Detection System)

A passive variant of WIPS that detects and alerts on wireless threats but does not take automated containment actions.

Used in environments where automated containment carries legal or operational risk. Requires manual response to each alert.

Deauthentication Frame (802.11)

An IEEE 802.11 management frame used to terminate a wireless association between a client and an access point. Used by WIPS to disrupt connections to rogue APs.

The primary mechanism for wireless containment. Effectiveness is reduced against clients supporting 802.11w (Protected Management Frames).

BSSID (Basic Service Set Identifier)

The MAC address of a wireless access point's radio interface. Uniquely identifies each AP in the RF environment.

The primary identifier used by WIPS to track, classify, and target specific APs for containment.

Port Suppression

The act of administratively disabling a wired switch port via SNMP or API, cutting network connectivity to any device connected to that port.

The most effective containment method for rogue APs physically connected to the corporate LAN. Preferred over wireless deauthentication.

IEEE 802.1X (Port-Based NAC)

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access via a wired or wireless port.

The foundational preventative control against rogue APs. An unauthenticated consumer router plugged into an 802.1X-enabled port will be denied network access entirely.

Background Scanning (Time-Slicing)

A WIPS deployment mode where serving APs periodically switch channels to scan for threats, rather than using dedicated sensor hardware.

A cost-effective alternative to dedicated sensor overlays for distributed or lower-risk environments. Provides periodic rather than continuous visibility.

PCI DSS Requirement 11.1

The Payment Card Industry Data Security Standard requirement mandating that organisations implement processes to detect and identify authorised and unauthorised wireless access points on a quarterly basis.

The primary compliance driver for WIPS adoption in retail and hospitality. Automated WIPS reporting directly satisfies this requirement.

Esempi pratici

A 400-room corporate hotel in a dense urban environment is experiencing intermittent network performance issues and one confirmed guest credential theft incident. The WLC shows no hardware faults. The hotel is surrounded by cafes, restaurants, and offices. How should the IT team approach detection and containment?

- Deploy WIPS sensors in dedicated monitor mode across all floors to establish a 72-hour RF baseline. Configure RSSI thresholds to filter out neighbouring networks below -75 dBm.

- Review the classification log. The WIPS detects an SSID named 'Hotel_Guest_Free' broadcasting at -52 dBm, triangulated to the fourth-floor corridor.

- Perform MAC address correlation. The WIPS confirms the device is NOT connected to the hotel's wired LAN — it is a cellular-connected mobile hotspot. Port suppression is not available.

- Enable automated wireless containment (deauthentication frames) targeting the specific BSSID. Monitor client association logs to confirm guests are reconnecting to authorised APs.

- Dispatch security to the triangulated location. The device — a mobile hotspot — is found and removed from a housekeeping cupboard.

- Post-incident: implement WPA3-Enterprise on the corporate SSID and captive portal authentication on the guest network to reduce future attack surface.

A major retail chain needs to satisfy PCI DSS Requirement 11.1 across 500 locations. Manual quarterly wireless assessments cost £180,000 annually and are operationally disruptive. What is the recommended architecture?

- Deploy background-scanning WIPS on existing AP infrastructure across all 500 locations. This avoids the capital cost of dedicated sensor hardware while providing near-continuous visibility.

- Centralise WIPS management to a single console with role-based access for regional IT managers.

- Implement IEEE 802.1X on all wired switch ports in each store. This prevents rogue APs from connecting to the LAN, making WIPS the secondary (not primary) control.

- Configure automated monthly PCI compliance reports from the WIPS console, documenting all detected APs, their classification, and remediation actions.

- Define an escalation SLA: Critical rogue (on wire) → 30-minute physical response. High rogue (wireless only) → 4-hour investigation.

- Review and tune classification rules quarterly based on new threat intelligence.

Domande di esercitazione

Q1. Your WIPS alerts you to an AP broadcasting your corporate SSID at -52 dBm. The WIPS cannot correlate the AP's MAC address to any wired switch port. What is the correct automated response, and what is the legal constraint you must consider?

Suggerimento: Consider the difference between wired and wireless containment capabilities, and the RSSI threshold for safe automated containment.

Visualizza risposta modello

Initiate automated wireless containment (deauthentication frames) targeting the specific BSSID. Because the AP is not on the wired LAN, port suppression is impossible. The strong RSSI (-52 dBm) indicates the device is physically within or immediately adjacent to your premises, and spoofing the corporate SSID indicates malicious intent (Evil Twin), justifying immediate wireless containment. The legal constraint is that containment must only target this specific BSSID — not broadcast deauthentication — and the RSSI threshold confirms the device is within your perimeter, not a neighbouring network.

Q2. An employee plugs a consumer WiFi router into a wall ethernet jack in a conference room to provide connectivity for a visiting vendor. The WIPS detects the AP's SSID broadcasting at -48 dBm. Describe the two-layer defence that should prevent this from becoming a critical vulnerability.

Suggerimento: Think about the control that should stop the threat at the wired edge, before the WIPS even detects the RF signal.

Visualizza risposta modello

Layer 1 (Prevention): IEEE 802.1X on the conference room switch port should demand authentication when the consumer router is connected. The unmanaged router will fail authentication, and the switch port will remain in an unauthorised VLAN or blocked state, preventing the rogue AP from obtaining an IP address or bridging traffic to the corporate LAN. Layer 2 (Detection and Containment): If 802.1X is not deployed on that port, the WIPS detects the AP broadcasting at -48 dBm, correlates the MAC address to the wired LAN via switch MAC tables, classifies it as Critical (Rogue on Wire), and triggers automated port suppression — administratively disabling the specific switch port via SNMP or API.

Q3. A neighbouring retail unit upgrades their WiFi infrastructure. Their new APs are now visible to your WIPS sensors at -68 dBm. Your automated containment policy triggers and begins deauthenticating their clients. What went wrong, what is the immediate risk, and how do you prevent recurrence?

Suggerimento: Consider the RSSI threshold configuration and the legal implications of interfering with third-party networks.

Visualizza risposta modello

What went wrong: The automated containment RSSI threshold was set too low (or not configured), causing the WIPS to target a legitimate neighbouring network. The -68 dBm signal is within the containment trigger range but the device is not within the organisation's premises. Immediate risk: This constitutes intentional jamming and denial of service against a third-party network, violating telecommunications regulations (e.g., Ofcom regulations in the UK, FCC rules in the US). The organisation faces significant legal liability and potential regulatory enforcement. Prevention: Raise the automated containment RSSI threshold to -65 dBm or stronger. Conduct a neighbour AP survey and explicitly whitelist all identified neighbouring BSSIDs. Implement a manual review step for any AP between -65 dBm and -75 dBm before containment is authorised.