NAC per l'assistenza sanitaria: Protezione dei dispositivi medici e dei dati dei pazienti

Questa guida fornisce un riferimento tecnico completo per l'implementazione del Network Access Control (NAC) negli ambienti sanitari, coprendo la progettazione dell'architettura, i meccanismi di autenticazione, la profilazione dei dispositivi e la segmentazione delle VLAN per l'IoT medico, i sistemi clinici e l'accesso degli ospiti. Affronta i requisiti di conformità per HIPAA, NHS DSP Toolkit, ISO 27001 e GDPR, con scenari di implementazione concreti e best practice indipendenti dal fornitore. Per i direttori IT e i CTO del settore sanitario, questo è il progetto operativo per la protezione dei dispositivi medici e dei dati dei pazienti senza interrompere i flussi di lavoro clinici.

Listen to this guide

View podcast transcript

- Riepilogo Esecutivo

- Approfondimento Tecnico

- La Sfida della Rete Sanitaria

- Architettura NAC di Base

- Meccanismi di Autenticazione

- Profilazione dei Dispositivi e Valutazione della Postura

- Guida all'Implementazione

- Fase 1: Scoperta e Profilazione (Modalità Monitor)

- Fase 2: Definizione delle Policy e Segmentazione VLAN

- Fase 3: Applicazione Graduale

- Best Practice

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- La decisione Fail-Open vs. Fail-Closed

- ROI e impatto aziendale

Riepilogo Esecutivo

Proteggere una moderna rete sanitaria non significa più solo proteggere il perimetro; si tratta di gestire l'esplosione di dispositivi connessi all'interno della struttura. Dagli scanner MRI e pompe per infusione intelligenti ai tablet dei pazienti e agli smartphone degli ospiti, l'enorme volume e la diversità degli endpoint creano una superficie di attacco senza precedenti. Il Network Access Control (NAC) è l'infrastruttura critica necessaria per identificare, autenticare e autorizzare ogni dispositivo che si connette alla rete, garantendo che i dispositivi medici e i dati dei pazienti rimangano sicuri.

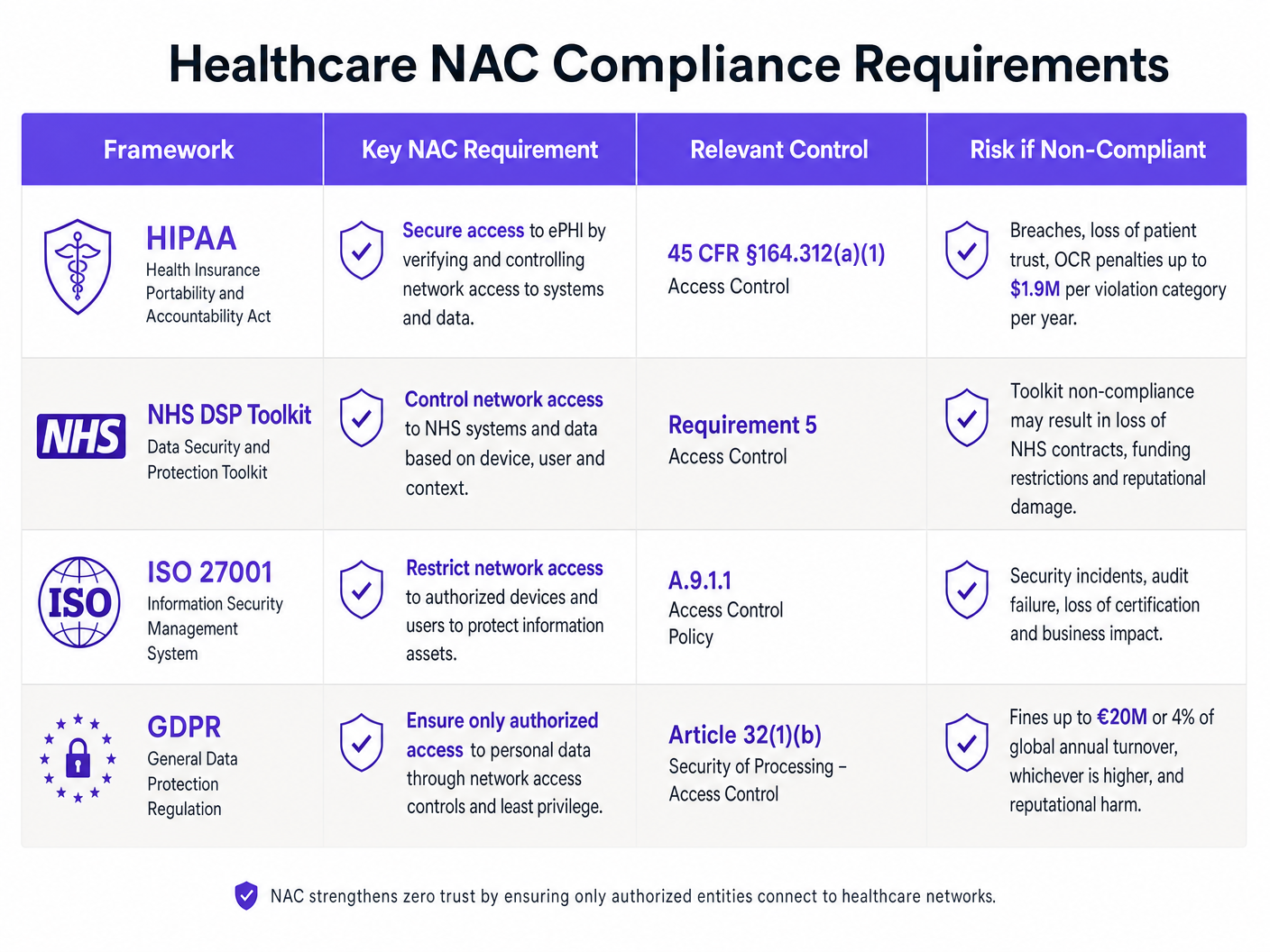

Per i CTO e i direttori IT del settore sanitario, l'implementazione di una robusta soluzione NAC è un requisito non negoziabile per la conformità con HIPAA, l'NHS DSP Toolkit e il GDPR, nonché per una significativa mitigazione del rischio. Questa guida fornisce un'analisi tecnica approfondita dell'architettura NAC, delle strategie di implementazione e delle best practice su misura per gli ambienti sanitari. Esploriamo come ottenere un accesso alla rete zero-trust, segmentare i dispositivi IoT clinici dal traffico pubblico e sfruttare soluzioni come il Guest WiFi per gestire in modo sicuro l'accesso dei visitatori senza compromettere la rete clinica principale.

Approfondimento Tecnico

La Sfida della Rete Sanitaria

Le reti sanitarie sono unicamente complesse. Devono supportare contemporaneamente sistemi clinici con rigorosi requisiti di uptime e integrità dei dati, una vasta gamma di dispositivi Internet of Medical Things (IoMT) che eseguono sistemi operativi legacy, BYOD del personale e migliaia di dispositivi non gestiti di pazienti e visitatori. La sicurezza perimetrale tradizionale o le assegnazioni VLAN statiche sono del tutto insufficienti per questo ambiente. È necessario un approccio dinamico, basato sull'identità, per applicare l'accesso con privilegi minimi su tutta la struttura della rete.

La portata del problema è significativa. Un tipico ospedale da 500 posti letto può avere più di 10.000 dispositivi connessi in qualsiasi momento. Meno del 30% di questi dispositivi sarà in grado di eseguire un agente di sicurezza endpoint tradizionale. Il restante 70% — pompe per infusione, monitor per pazienti, apparecchiature di imaging, letti intelligenti — deve essere protetto tramite controlli a livello di rete piuttosto che basati sull'host. Questo è precisamente il problema che il NAC è progettato per risolvere.

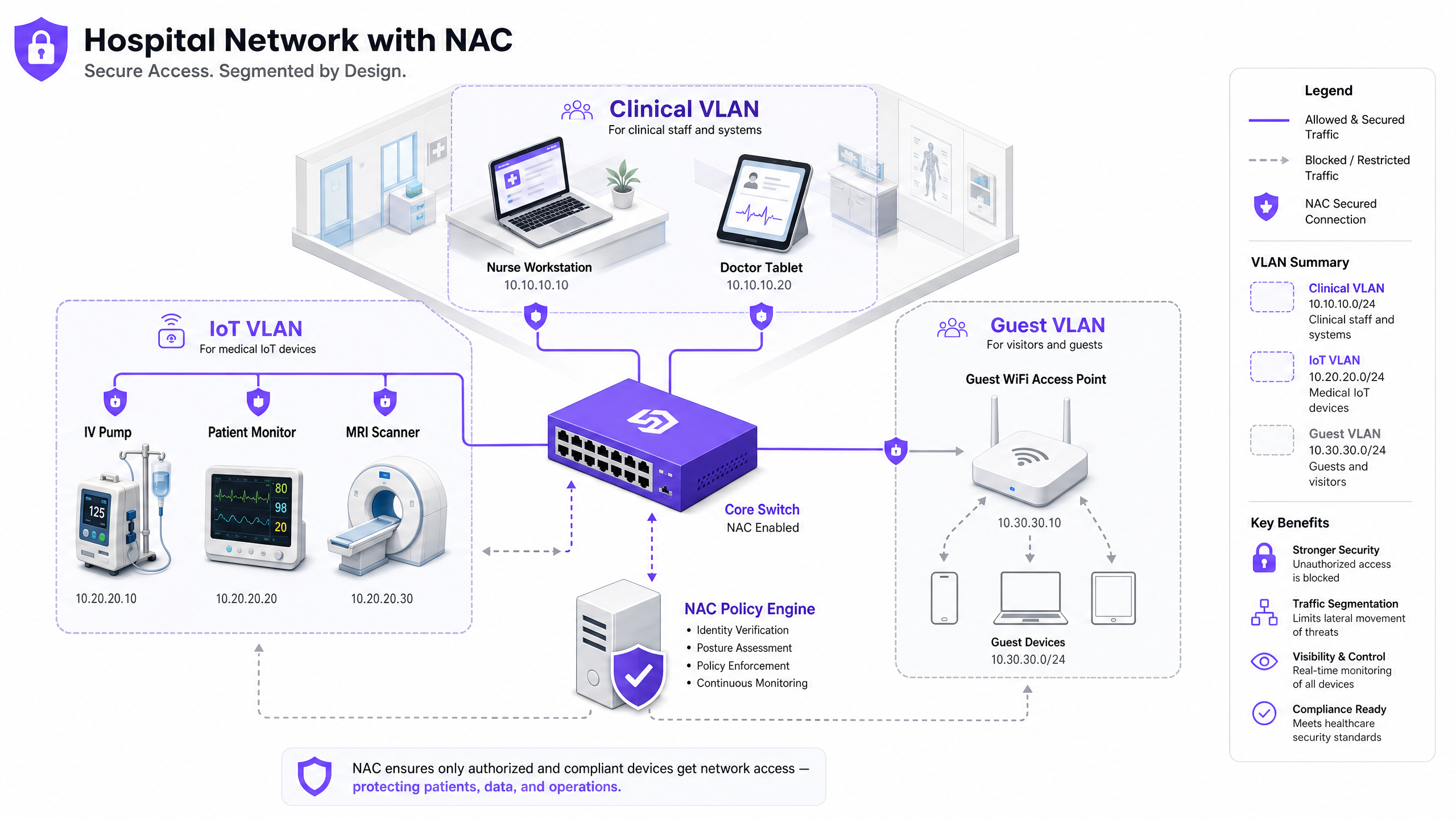

Architettura NAC di Base

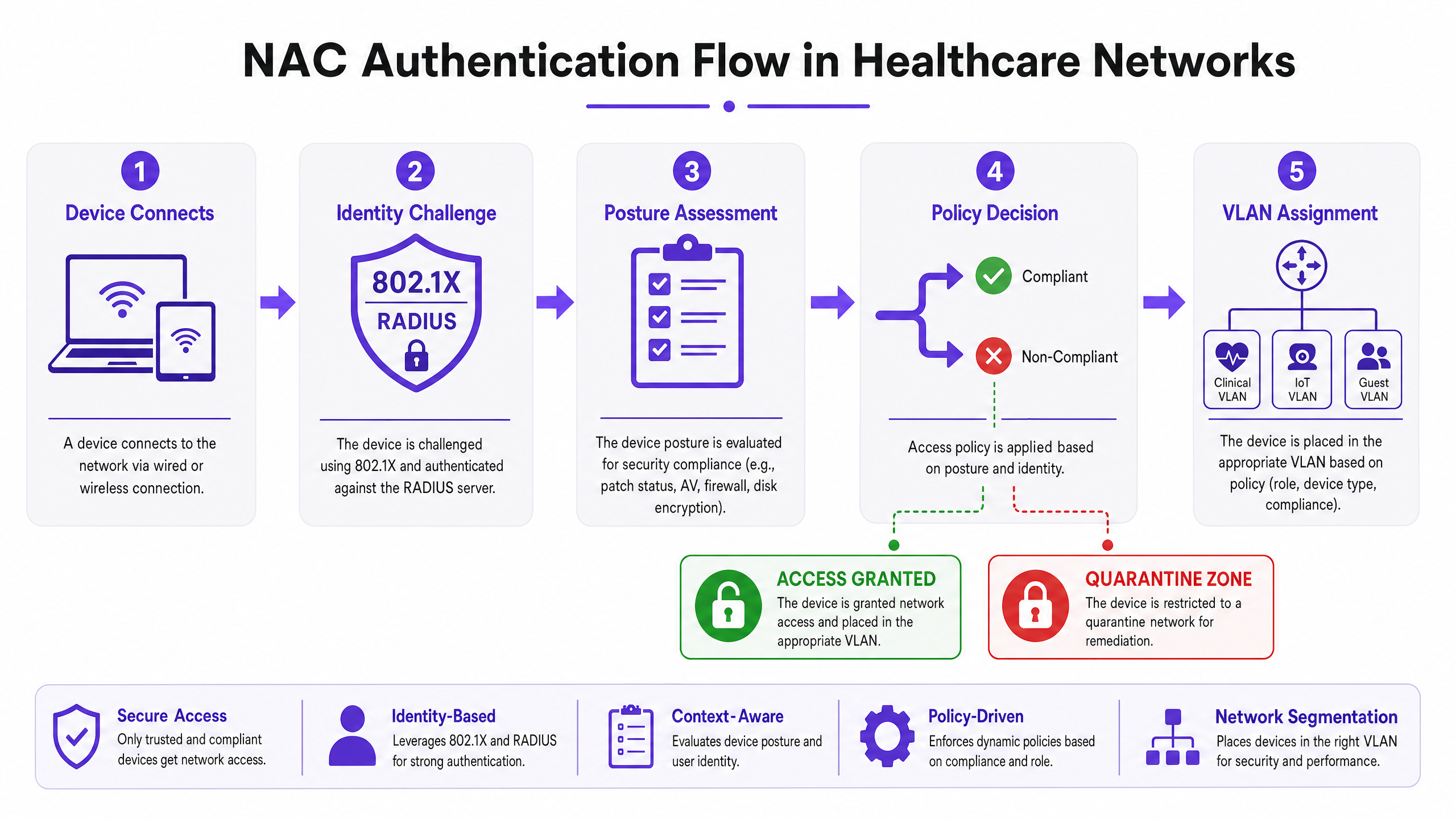

Un'implementazione NAC di livello produttivo in un ambiente sanitario si basa su quattro componenti chiave che lavorano in concerto. Il Supplicant è il software client o il componente OS nativo sul dispositivo di connessione che avvia lo scambio di autenticazione. Per i dispositivi IoT headless che non dispongono della capacità di supplicant, viene utilizzato il MAC Authentication Bypass (MAB) come fallback. L'Authenticator è il dispositivo di accesso alla rete — uno switch o un access point wireless — che intercetta la richiesta di connessione e agisce come gatekeeper, inoltrando le credenziali al server di autenticazione. L'Authentication Server (tipicamente un motore di policy basato su RADIUS come Cisco ISE, Aruba ClearPass o ForeScout) è l'intelligenza centrale del sistema; convalida l'identità, valuta la postura e restituisce una decisione di autorizzazione con un'assegnazione VLAN dinamica. Infine, il Directory Store — tipicamente Microsoft Active Directory o LDAP — fornisce i record di identità utente e dispositivo rispetto ai quali il server RADIUS convalida le richieste.

Meccanismi di Autenticazione

IEEE 802.1X è lo standard di riferimento per il controllo dell'accesso alla rete basato su porta. Fornisce un framework per l'incapsulamento dei messaggi EAP (Extensible Authentication Protocol) tra il supplicant e il server di autenticazione. Per i dispositivi di proprietà aziendale, EAP-TLS (autenticazione reciproca basata su certificato) è fortemente preferito rispetto a PEAP-MSCHAPv2 (basato su password). EAP-TLS elimina completamente il vettore di furto delle credenziali — una password compromessa non può concedere l'accesso alla rete se l'autenticazione richiede un certificato macchina valido firmato dalla PKI interna.

MAC Authentication Bypass (MAB) è la soluzione pragmatica per i dispositivi che non possono supportare 802.1X — il che descrive la maggior parte delle apparecchiature IoT mediche. L'authenticator utilizza l'indirizzo MAC del dispositivo come credenziale di identità. Il solo MAB è debole, poiché gli indirizzi MAC possono essere spoofati, ma se combinato con una profilazione approfondita del dispositivo e un'analisi comportamentale, diventa un controllo robusto per la gestione dei dispositivi medici noti.

L'autenticazione tramite Captive Portal è il meccanismo appropriato per l'accesso di ospiti e pazienti. Una soluzione Guest WiFi ben implementata gestisce la registrazione degli utenti, l'accettazione dei termini di servizio e la gestione della larghezza di banda, garantendo che il traffico pubblico sia completamente isolato dalla rete clinica dal momento in cui un dispositivo si associa all'access point.

Profilazione dei Dispositivi e Valutazione della Postura

Sapere chi si connette è solo metà della battaglia; sapere con cosa si connette è altrettanto critico. La Profilazione dei Dispositivi utilizza una combinazione di sonde di rete passive e attive — impronte DHCP, stringhe HTTP User-Agent, query SNMP, scansione attiva basata su Nmap e analisi dei modelli di traffico — per classificare ogni dispositivo sulla rete. Un motore di profilazione ben sintonizzato può distinguere tra un monitor paziente Philips IntelliVue e una pompa per infusione Baxter Sigma Spectrum basandosi solo sul loro comportamento di rete, anche se entrambi si connettono tramite MAB.

La Valutazione della Postura si applica ai dispositivi aziendali gestiti. Prima di concedere l'accesso alla VLAN clinica, il sistema NAC queverifica l'endpoint per la conformità: il sistema operativo è aggiornato al livello richiesto? Il database delle firme antivirus è aggiornato? La crittografia completa del disco è abilitata? I dispositivi che non superano i controlli di postura vengono assegnati dinamicamente a una VLAN di remediation dove possono ricevere aggiornamenti ma non possono accedere ai sistemi clinici.

Guida all'Implementazione

Il deployment di NAC in un ambiente ospedaliero attivo richiede una pianificazione meticolosa per evitare di interrompere i servizi di assistenza critica. Un approccio a fasi non è solo raccomandato, è obbligatorio.

Fase 1: Scoperta e Profilazione (Modalità Monitor)

Iniziare il deployment della soluzione NAC in Modalità Monitor. Configurare switch e punti di accesso per inoltrare le richieste di autenticazione al server NAC, ma istruire il server a consentire tutti gli accessi registrando ogni connessione. Eseguire questa fase per un minimo di quattro settimane, coprendo tutti i turni operativi e i modelli di utilizzo dei dispositivi. Il risultato è un inventario completo e verificato di ogni dispositivo sulla rete, inclusi shadow IT e apparecchiature legacy che potrebbero non apparire nel vostro CMDB. Utilizzare questi dati per affinare le regole di profilazione dei dispositivi e identificare eventuali dispositivi che richiederanno una gestione speciale durante l'applicazione delle policy.

Fase 2: Definizione delle Policy e Segmentazione VLAN

Basandosi sui dati di scoperta, definire policy di accesso granulari mappate a VLAN specifiche. La VLAN Clinica dovrebbe essere limitata ai dispositivi del personale autorizzato autenticati tramite 802.1X EAP-TLS e ai dispositivi IoT medici noti autenticati tramite MAB con profilazione verificata. La VLAN IoT dovrebbe essere ulteriormente suddivisa per classe di dispositivo — una VLAN dedicata per le pompe di infusione, una separata per le apparecchiature di imaging — con ACL rigorose che consentono la comunicazione solo ai server di gestione specifici richiesti da ciascuna classe di dispositivo. La Guest VLAN instrada tutto il traffico non autenticato a un Captive Portal, sfruttando una piattaforma che integra WiFi Analytics per fornire visibilità operativa mantenendo al contempo un isolamento completo dalla rete interna.

Per indicazioni specifiche sulla configurazione del fornitore, fare riferimento alla nostra guida dettagliata su Come configurare le policy NAC per il VLAN Steering in Cisco Meraki .

Fase 3: Applicazione Graduale

Passare dalla Modalità Monitor alla Modalità di Applicazione in fasi. Iniziare con l'Applicazione a Basso Impatto: applicare ACL di base per bloccare i modelli di traffico dannosi noti ma consentire la maggior parte del traffico legittimo. Utilizzare questa fase per identificare e risolvere eventuali errori di configurazione delle policy prima che influenzino le operazioni cliniche. Quindi passare all'applicazione in Modalità Chiusa, implementando reparto per reparto — prima le aree amministrative, poi le aree di supporto clinico e infine le unità di terapia intensiva. In ogni fase, mantenere una procedura di rollback rapida e assicurarsi che il team di ingegneria clinica sia disponibile per convalidare che i dispositivi medici funzionino correttamente dopo l'applicazione.

Best Practice

Rendere obbligatoria l'autenticazione basata su certificati. Per tutti i dispositivi di proprietà aziendale, EAP-TLS con certificati macchina emessi dalla vostra PKI interna dovrebbe essere l'unico metodo di autenticazione accettato. Le password sono una vulnerabilità; i certificati no.

Micro-segmentare l'IoT medico. Non raggruppare tutti i dispositivi medici in un'unica VLAN IoT. Segmentare per classe di dispositivo e applicare ACL zero-trust. Una pompa di infusione dovrebbe essere in grado di raggiungere solo il suo server di gestione specifico e il sistema EMR — nient'altro. Il movimento laterale tra le classi di dispositivi dovrebbe essere bloccato a livello di rete.

Implementare il monitoraggio comportamentale continuo. NAC non è un controllo "imposta e dimentica". Integrate il vostro motore di policy NAC con una piattaforma SIEM o di rilevamento e risposta della rete (NDR). Se un dispositivo IoT profilato inizia a mostrare un comportamento anomalo — scansioni di porte inattese, connessioni in uscita insolite — il sistema NAC dovrebbe metterlo in quarantena dinamicamente senza attendere l'intervento umano.

Ottimizzare l'infrastruttura Wireless. Assicurarsi che il deployment dei punti di accesso fornisca una copertura e una capacità adeguate per la densità dei dispositivi in ogni area clinica. Comprendere le implicazioni delle diverse bande wireless è essenziale — la nostra guida su Frequenze Wi-Fi: Una Guida alle Frequenze Wi-Fi nel 2026 copre i compromessi pratici tra 2.4 GHz, 5 GHz e 6 GHz per ambienti IoT e clinici misti.

Integrare l'accesso Guest come controllo di sicurezza di prima classe. Il Guest WiFi non è un ripensamento — è uno dei tipi di traffico a più alto rischio sulla vostra rete. Una piattaforma Guest WiFi dedicata assicura che i dispositivi di pazienti e visitatori siano isolati, autenticati e gestiti indipendentemente dalla rete clinica. I dati di WiFi Analytics generati possono anche supportare miglioramenti operativi nel flusso dei pazienti e nella gestione delle strutture.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

Il Dispositivo IoT Silente è il problema operativo più comune nei deployment NAC in ambito sanitario. I dispositivi medici che entrano in uno stato di sospensione a basso consumo perdono la connessione di rete e non riescono a riautenticarsi correttamente al risveglio. Il risultato è un dispositivo che appare offline al sistema NAC ma è fisicamente presente e tenta di funzionare. La mitigazione implica la regolazione dei timer di invecchiamento MAC sugli switch per corrispondere al ciclo di sospensione previsto di ciascuna classe di dispositivo e la configurazione del motore di profilazione NAC per riconoscere i dispositivi che ritornano senza richiedere un ciclo completo di riautenticazione.

Scadenza dei Certificati è un rischio sistemico che può bloccare centinaia di dispositivi del personale contemporaneamente se non gestito proattivamente. Implementare la gestione automatizzata del ciclo di vita dei certificati utilizzando i protocolli SCEP o EST e configurare avvisi per i certificati in scadenza entro 60 giorni. Scaglionare il rinnovo dei certificati cicli tra gruppi di dispositivi per evitare scadenze simultanee di massa.

Errata configurazione del server RADIUS — indirizzi IP errati, segreti condivisi non corrispondenti o metodi EAP configurati in modo errato sui dispositivi di accesso alla rete — causeranno errori di autenticazione silenziosi difficili da diagnosticare senza una registrazione adeguata. Utilizzare la gestione centralizzata della rete per distribuire configurazioni RADIUS standardizzate a tutti gli switch e gli access point e implementare la contabilità RADIUS per fornire una traccia di controllo di tutti gli eventi di autenticazione.

La decisione Fail-Open vs. Fail-Closed

Questa è la decisione architetturale più significativa in una distribuzione NAC in ambito sanitario. Una politica fail-closed (che nega l'accesso alla rete se il server NAC non è raggiungibile) offre la postura di sicurezza più robusta ma rischia di isolare apparecchiature mediche critiche per la vita durante un'interruzione del server. Una politica fail-open (che concede accesso limitato se il server è inattivo) mantiene la continuità clinica ma crea una finestra di controllo di sicurezza ridotto. L'approccio raccomandato è una politica di fallimento a livelli: le VLAN cliniche critiche operano in modalità fail-open con ACL a livello di rete robuste, mentre le VLAN amministrative e guest operano in modalità fail-closed. Distribuire i motori delle policy NAC in un cluster ad alta disponibilità su più posizioni fisiche o zone di disponibilità per minimizzare la frequenza con cui questa decisione viene attivata.

ROI e impatto aziendale

Il caso aziendale per il NAC in ambito sanitario è convincente sotto molteplici dimensioni. Il fattore principale è la riduzione del rischio: una singola violazione di dati segnalabile che coinvolge informazioni sanitarie protette (PHI) comporta costi medi superiori a 10 milioni di dollari se si considerano multe normative, spese legali, costi di bonifica e danni alla reputazione. Il NAC riduce direttamente la probabilità e il potenziale raggio d'azione di un tale incidente garantendo che solo i dispositivi autorizzati e conformi possano accedere ai sistemi contenenti PHI.

L'efficienza operativa è un vantaggio secondario ma significativo. La profilazione e l'onboarding automatizzati dei dispositivi eliminano la configurazione manuale delle porte switch che consuma una quantità significativa di tempo dell'helpdesk IT in ambienti senza NAC. I team di ingegneria clinica ottengono un inventario dei dispositivi accurato e in tempo reale che supporta la gestione del ciclo di vita, la pianificazione della manutenzione e la pianificazione degli acquisti.

La postura di conformità è direttamente migliorata. Lo standard di controllo degli accessi di HIPAA (45 CFR §164.312(a)(1)), i requisiti di sicurezza della rete del NHS DSP Toolkit e gli obblighi di sicurezza del trattamento dell'Articolo 32 del GDPR richiedono tutti controlli dimostrabili su chi e cosa può accedere ai sistemi contenenti dati dei pazienti. Una distribuzione NAC ben documentata fornisce le prove di audit necessarie per soddisfare questi obblighi.

Infine, l'esperienza del paziente beneficia di una strategia di accesso guest ben implementata. Fornire un Guest WiFi affidabile e sicuro per pazienti e visitatori migliora i punteggi di soddisfazione, mentre i dati sottostanti di WiFi Analytics supportano miglioramenti operativi nella gestione dei letti, nel flusso dei visitatori e nell'utilizzo delle strutture.

Key Definitions

Network Access Control (NAC)

A security framework that enforces policy-based control over which devices and users are permitted to connect to a network, and what resources they can access once connected. NAC combines authentication, device profiling, posture assessment, and dynamic policy enforcement.

IT teams encounter NAC as both a product category (Cisco ISE, Aruba ClearPass, ForeScout) and an architectural approach. In healthcare, NAC is the primary mechanism for enforcing network segmentation between clinical systems, medical IoT, and guest access.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices wishing to connect to a LAN or WLAN. It defines the roles of the supplicant (client), authenticator (switch/AP), and authentication server (RADIUS), and encapsulates EAP messages between them.

802.1X is the authentication mechanism used for corporate-owned devices in a NAC deployment. IT teams configure it on both the network access devices (switches, APs) and the endpoint devices (via OS-level supplicant settings or Group Policy).

MAC Authentication Bypass (MAB)

A fallback authentication mechanism used for devices that cannot support 802.1X. The network access device uses the connecting device's MAC address as its identity credential, forwarding it to the RADIUS server for authorisation.

MAB is the primary authentication method for medical IoT devices in healthcare NAC deployments. It must be combined with device profiling to provide meaningful security, as MAC addresses can be spoofed.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the authentication server using X.509 digital certificates. Both the client and the server present certificates, eliminating the password-based credential theft vector.

EAP-TLS is the recommended authentication method for corporate devices in healthcare NAC deployments. It requires a functioning internal PKI to issue and manage machine certificates.

VLAN Steering

The dynamic assignment of a connecting device to a specific VLAN based on the authentication result and policy decision from the NAC system. The RADIUS server returns a VLAN ID (or VLAN name) as part of the Access-Accept response, and the authenticator places the device's port into that VLAN.

VLAN steering is the mechanism by which NAC enforces network segmentation. IT teams configure RADIUS attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) on the authentication server to specify the target VLAN for each device class.

Device Profiling

The process of identifying the type, manufacturer, and operating system of a connecting device using passive network probes (DHCP fingerprints, HTTP User-Agent strings, mDNS/Bonjour advertisements) and active scanning techniques (Nmap, SNMP queries).

Device profiling is essential for accurately classifying medical IoT devices in a healthcare NAC deployment. Without profiling, MAB-authenticated devices are indistinguishable from each other, making it impossible to apply device-class-specific access policies.

Posture Assessment

The evaluation of a connecting device's security compliance state before granting network access. Posture checks typically verify OS patch level, antivirus signature currency, disk encryption status, and the presence of required security software.

Posture assessment applies to managed corporate devices (laptops, workstations) in a healthcare NAC deployment. Devices that fail posture checks are dynamically assigned to a remediation VLAN where they can receive updates but cannot access clinical systems.

Quarantine VLAN

A restricted network segment to which non-compliant or unrecognised devices are assigned when they fail authentication or posture assessment. The quarantine VLAN typically provides access only to remediation resources (patch servers, antivirus update servers) and blocks access to all clinical and corporate systems.

IT teams use quarantine VLANs as the enforcement mechanism for NAC policy violations. A device in the quarantine VLAN is effectively isolated from the rest of the network while still being able to receive the updates needed to achieve compliance.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices and healthcare applications that communicate over networks to collect and transmit patient data. IoMT includes infusion pumps, patient monitors, imaging equipment, smart beds, and wearable health monitors.

IoMT devices represent the largest and most challenging device category in a healthcare NAC deployment. They typically run legacy operating systems, cannot support endpoint security agents, and require specialised profiling and micro-segmentation strategies.

Zero-Trust Network Access (ZTNA)

A security model that eliminates implicit trust from the network architecture. Under ZTNA, no device or user is trusted by default, regardless of their network location. Every access request must be explicitly authenticated, authorised, and continuously validated.

ZTNA is the architectural philosophy that underpins modern NAC deployments. In healthcare, ZTNA means that even a device on the clinical VLAN must continuously prove its identity and compliance state — network location alone does not grant access to sensitive systems.

Worked Examples

A 350-bed NHS Trust is preparing for its annual DSP Toolkit submission. The IT Director has identified that the network currently has no device authentication — everything connects to a flat network with a single VLAN. There are approximately 2,400 connected devices, of which an estimated 800 are medical IoT devices (infusion pumps, patient monitors, ventilators). The Trust needs to achieve compliance within 6 months without disrupting clinical operations. Where do they start?

The engagement begins with a 4-week Monitor Mode deployment. Configure all core switches and wireless controllers to forward 802.1X and MAB requests to a newly deployed RADIUS policy engine (Cisco ISE or Aruba ClearPass are the leading options for this scale). The server is set to permit-all but log everything. After 4 weeks, analyse the profiling data to categorise all 2,400 devices. Expect to find approximately 800 medical IoT devices (MAB candidates), 600 corporate workstations and laptops (802.1X candidates), 400 staff BYOD devices, and 600 patient/visitor devices. In week 5-8, define the VLAN architecture: Clinical VLAN (10.10.0.0/22) for staff devices and EMR-connected systems, IoT VLAN (10.20.0.0/22) for medical devices with ACLs restricting communication to specific management servers, and Guest VLAN (10.30.0.0/22) routed to a captive portal. Deploy a dedicated Guest WiFi platform for the patient-facing network. In weeks 9-16, begin graduated enforcement starting with the administrative block. In weeks 17-24, extend enforcement to clinical areas, validating each medical device class with clinical engineering before enforcement. By month 6, the Trust has a fully segmented network with documented access controls, satisfying DSP Toolkit Requirement 5 (Access Control) and providing the audit evidence required for the submission.

A private hospital group is expanding its network to support a new oncology wing with 150 new connected medical devices, including 40 infusion pumps from two different manufacturers, 60 patient monitors, and 50 mixed devices (smart beds, nurse call systems). The network team has an existing Cisco Meraki infrastructure with no NAC. The CISO wants micro-segmentation in place before the wing opens in 8 weeks. What is the deployment strategy?

With Cisco Meraki as the existing infrastructure, the deployment leverages Meraki's built-in RADIUS integration and Group Policy features. First, deploy a RADIUS server (FreeRADIUS or Cisco ISE) and configure all Meraki switches and MR access points in the new wing to use it for authentication. Configure MAB for all medical devices, using Meraki's client fingerprinting to assist with device classification. Define three Group Policies in the Meraki dashboard: IoT-InfusionPumps (VLAN 210, ACL permitting only traffic to the infusion pump management server at 10.10.5.20 and the EMR at 10.10.1.10), IoT-PatientMonitors (VLAN 220, ACL permitting traffic to the monitoring server at 10.10.5.30 and the EMR), and IoT-General (VLAN 230, more permissive ACL for mixed devices). Pre-populate the RADIUS server with the MAC addresses of all 150 devices, sourced from the procurement documentation. Run in Monitor Mode for the first two weeks of the wing's soft opening, validating that all devices are correctly profiled and assigned. Transition to full enforcement in week 3. For detailed Meraki-specific VLAN steering configuration, refer to the guide on How to Configure NAC Policies for VLAN Steering in Cisco Meraki .

Practice Questions

Q1. A regional hospital has 1,200 connected devices. During a Monitor Mode NAC deployment, the profiling engine identifies 340 devices with unknown profiles — they are not matching any known medical device fingerprint and are not corporate workstations. The CISO wants to move to enforcement in 2 weeks. What is the correct course of action, and what are the risks of proceeding on the CISO's timeline?

Hint: Consider what those 340 unknown devices might be, and what happens to them when enforcement goes live if they remain unclassified.

View model answer

The correct action is to delay enforcement until the 340 unknown devices are investigated and classified. These devices will be placed in the quarantine VLAN when enforcement goes live, which may include clinical equipment that is critical to patient care. The investigation should involve: (1) cross-referencing MAC address OUI prefixes against manufacturer databases to identify likely device types, (2) reviewing switch port locations to physically identify the devices, (3) engaging clinical engineering to identify any medical devices not in the CMDB, and (4) reviewing DHCP logs for hostname patterns. Only after all 340 devices are classified and appropriate policies are defined should enforcement proceed. The risk of proceeding on the CISO's 2-week timeline is a potential patient safety incident if an unclassified medical device is quarantined during a critical care scenario.

Q2. An IT architect is designing the NAC failure mode policy for a new hospital wing. The clinical director insists that medical devices must never lose network connectivity, even if the NAC server goes offline. The CISO insists on fail-closed for all VLANs. How do you resolve this conflict, and what compensating controls are required?

Hint: Think about tiered failure policies and what network-level controls can substitute for NAC policy enforcement during an outage.

View model answer

The resolution is a tiered failure policy that satisfies both requirements. The IoT VLAN and Clinical VLAN are configured to fail-open (permit access if the RADIUS server is unreachable), while the Guest VLAN and administrative VLAN are configured to fail-closed. The compensating controls that make the fail-open policy acceptable for clinical VLANs are: (1) strict ACLs applied at the VLAN gateway that restrict inter-VLAN traffic regardless of NAC state, (2) NAC server high availability deployment (active-active cluster across two data centres) to minimise the probability of the failure mode being triggered, (3) network-level IDS/IPS monitoring on clinical VLANs to detect anomalous traffic during NAC outages, and (4) documented incident response procedures for NAC outage scenarios. This approach satisfies the clinical director's availability requirement while providing the CISO with documented compensating controls that maintain an acceptable security posture.

Q3. A hospital's NAC deployment has been running in full enforcement mode for 3 months. The security team receives an alert that a device on the IoT VLAN (profiled as an infusion pump) is attempting to establish outbound connections to an external IP address on port 443. The device's MAC address matches the expected profile. What is the immediate response, and what does this incident indicate about the NAC architecture?

Hint: Consider both the immediate containment action and the architectural gap that allowed this traffic to be attempted (even if blocked).

View model answer

The immediate response is to dynamically quarantine the device via the NAC policy engine, isolating it from the IoT VLAN pending investigation. The security team should capture a packet trace from the device's switch port to analyse the traffic content, and clinical engineering should be notified to physically inspect the device and take it offline if necessary. The incident indicates two architectural issues: (1) the ACL on the IoT VLAN is not blocking outbound internet traffic from infusion pumps — the ACL should permit only traffic to the specific management server IP and the EMR, with an explicit deny-all rule for all other destinations; and (2) the behavioural monitoring integration is working correctly (the alert was generated), but the ACL should have blocked the traffic before it was even attempted. The remediation action is to tighten the IoT VLAN ACLs to implement a default-deny posture, permitting only explicitly required communication paths for each device class.