Proteggere il Lavoro Ibrido: Combinare NAC con ZTNA per un Accesso Senza Interruzioni

Questa guida tecnica autorevole copre la convergenza architetturale di Network Access Control (NAC) e Zero Trust Network Access (ZTNA) per proteggere gli ambienti di lavoro ibridi in sedi aziendali, di vendita al dettaglio, ospitalità e del settore pubblico. Fornisce un progetto di implementazione a fasi, casi di studio reali e indicazioni sulla conformità per architetti IT e CTO che necessitano di eliminare le lacune di sicurezza create da domini di accesso on-premises e cloud isolati.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: L'Architettura di Convergenza

- Le Limitazioni dei Domini di Sicurezza Isolati

- Brokeraggio Unificato di Identità e Contesto

- Guida all'Implementazione: Implementazione Passo Dopo Passo

- Fase 1: Scoperta di Identità e Asset

- Fase 2: Definizione delle Politiche e Micro-Segmentazione

- Fase 3: Applicazione e Ottimizzazione

- Best Practice per Ambienti Aziendali

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per gli architetti di rete aziendali e i CTO che gestiscono ambienti distribuiti, il perimetro si è irrimediabilmente dissolto. Il modello tradizionale di protezione di una sede aziendale con un robusto Network Access Control (NAC) basandosi su VPN legacy per l'accesso remoto non è più sostenibile. Le aziende moderne richiedono una postura di sicurezza unificata che colleghi senza soluzione di continuità l'infrastruttura on-premises con le applicazioni cloud-native. Questa guida illustra l'integrazione architetturale di NAC e Zero Trust Network Access (ZTNA), fornendo un progetto per la protezione degli ambienti di lavoro ibridi senza compromettere l'esperienza utente o la velocità di trasmissione della rete.

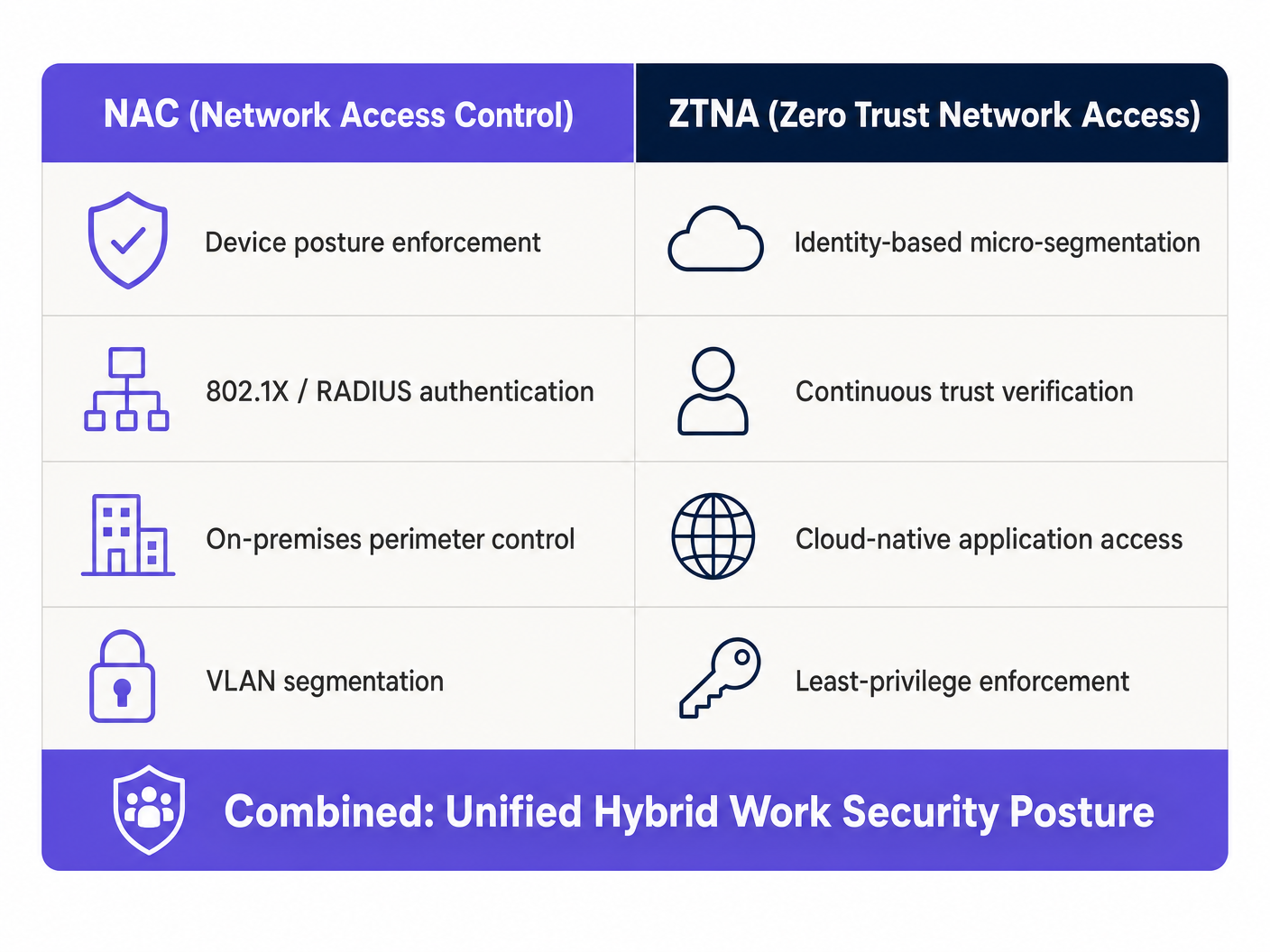

Combinando l'applicazione della postura a livello di dispositivo di NAC con la micro-segmentazione incentrata sull'identità di ZTNA, le organizzazioni possono ottenere una verifica continua della fiducia indipendentemente dalla posizione dell'utente. Questa convergenza è particolarmente critica per settori con elevato afflusso di pubblico e requisiti di conformità complessi, come Retail , Healthcare e Hospitality . Inoltre, l'utilizzo di piattaforme come l'infrastruttura Guest WiFi di Purple può estendere questi principi zero-trust alle reti ospiti, garantendo un isolamento robusto e la protezione dei dati in linea con gli obblighi GDPR e PCI DSS.

Approfondimento Tecnico: L'Architettura di Convergenza

Le Limitazioni dei Domini di Sicurezza Isolati

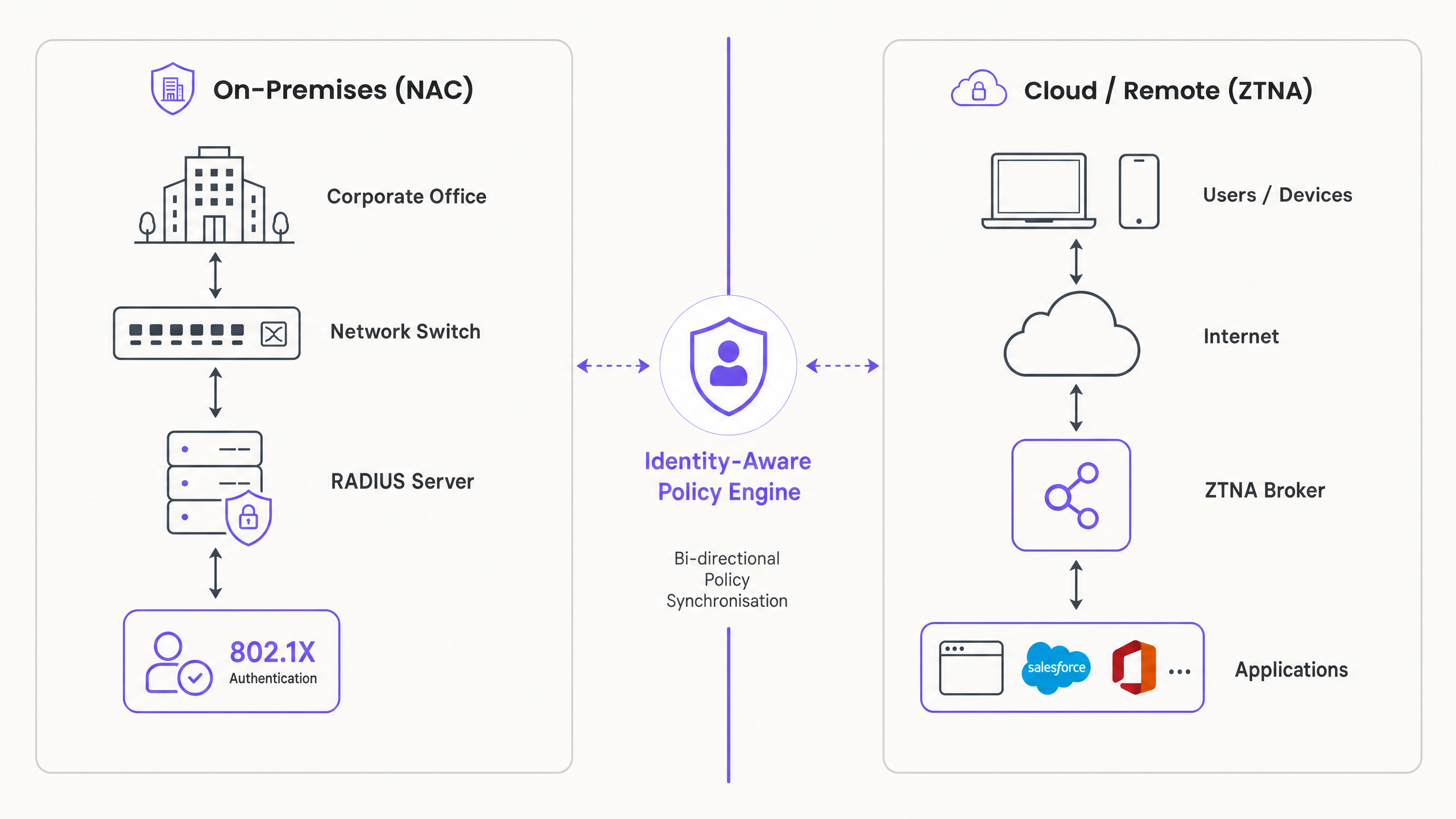

Storicamente, NAC e ZTNA operavano come domini di sicurezza isolati. NAC, sfruttando IEEE 802.1X e RADIUS, eccelleva nel controllo dell'accesso fisico e wireless all'interno del perimetro aziendale. Forniva una robusta profilazione dei dispositivi, valutazione della postura e assegnazione di VLAN. Al contrario, ZTNA è emerso per proteggere l'accesso remoto ad applicazioni cloud e on-premises, operando sul principio di "mai fidarsi, sempre verificare" basato sull'identità e sul contesto dell'utente, piuttosto che sulla posizione di rete.

L'attrito sorge quando i lavoratori ibridi passano tra questi domini. Un utente che si autentica senza problemi tramite ZTNA a casa spesso affronta un'esperienza disconnessa quando entra nell'ufficio aziendale, dove le politiche NAC potrebbero non allinearsi con il loro contesto ZTNA. Questa frammentazione introduce punti ciechi di sicurezza e overhead operativo che influiscono direttamente sia sull'efficienza IT che sulla produttività dell'utente finale.

Brokeraggio Unificato di Identità e Contesto

La soluzione architetturale risiede nello stabilire un livello unificato di brokeraggio di identità e contesto che sincronizzi la telemetria tra i motori delle politiche NAC e ZTNA. Questa integrazione consente una valutazione continua della postura che persiste attraverso i confini della rete.

L'integrazione opera attraverso tre meccanismi chiave. Primo, Valutazione Continua della Postura: quando un dispositivo si connette alla rete aziendale, la soluzione NAC esegue un controllo completo della postura che copre la versione del sistema operativo, lo stato dell'AV e la convalida del certificato. Questo contesto viene immediatamente condiviso con il broker ZTNA tramite integrazione API. Secondo, Applicazione Dinamica delle Politiche: se la postura del dispositivo si degrada — ad esempio, viene rilevato un malware — il sistema NAC mette in quarantena il dispositivo sulla rete locale, istruendo contemporaneamente il broker ZTNA a revocare l'accesso alle applicazioni cloud critiche. Terzo, Transizione Senza Interruzioni: quando l'utente si sposta dall'ufficio a una posizione remota, il client ZTNA mantiene il contesto di fiducia stabilito, eliminando la necessità di ri-autenticazione e garantendo un accesso ininterrotto alle risorse autorizzate.

Per una comprensione più approfondita delle tecnologie wireless sottostanti che supportano queste implementazioni, fare riferimento alla nostra guida su Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Guida all'Implementazione: Implementazione Passo Dopo Passo

L'implementazione di un'architettura NAC/ZTNA convergente richiede un approccio a fasi per minimizzare le interruzioni e garantire una robusta applicazione delle politiche.

Fase 1: Scoperta di Identità e Asset

Prima di implementare le politiche di applicazione, è necessario ottenere una visibilità completa del proprio ambiente di rete. Implementare la soluzione NAC in modalità solo monitoraggio — configurarla per scoprire e profilare tutti i dispositivi connessi, inclusi laptop aziendali, BYOD, IoT e dispositivi ospiti, senza bloccare l'accesso. Consolidare le identità degli utenti integrando le soluzioni NAC e ZTNA con un Identity Provider centrale come Azure AD o Okta. Ciò garantisce politiche di autenticazione coerenti in entrambi i domini. Contemporaneamente, utilizzare la soluzione ZTNA per monitorare i modelli di accesso alle applicazioni, identificando quali utenti richiedono l'accesso a specifiche applicazioni e formando la base per le politiche di micro-segmentazione.

Fase 2: Definizione delle Politiche e Micro-Segmentazione

Passare dalla visibilità al controllo definendo politiche di accesso granulari basate sul principio del privilegio minimo. Stabilire i requisiti di sicurezza di base per i dispositivi aziendali, inclusi la versione minima del sistema operativo e i requisiti dell'agente EDR attivo, e configurare la soluzione NAC per applicare questi requisiti per l'accesso on-premises. Definire le politiche ZTNA che limitano l'accesso alle applicazioni in base al ruolo dell'utente e al contesto del dispositivo, garantendo l'allineamento con i requisiti di postura definiti nella soluzione NAC. Fondamentale, configurare l'integrazione API tra le piattaforme NAC e ZTNA per abilitare la condivisione bidirezionale del contesto, garantendo che una modifica nella postura del dispositivo rilevata da NAC imimmediatamente attiva un aggiornamento della policy nel broker ZTNA.

Fase 3: Applicazione e Ottimizzazione

Abilitare gradualmente la modalità di applicazione, monitorando le anomalie e affinando le policy secondo necessità. Transizionare la soluzione NAC dalla modalità di monitoraggio a quella di applicazione, iniziando con un gruppo pilota di utenti o sedi, e monitorare i fallimenti di autenticazione. Distribuire il client ZTNA a tutti gli endpoint aziendali, garantendo un accesso senza interruzioni alle applicazioni cloud e on-premises. Estendere policy robuste per l'accesso degli ospiti utilizzando piattaforme come Guest WiFi di Purple, garantendo che il traffico degli ospiti sia strettamente isolato dalle risorse aziendali. Sfruttare WiFi Analytics per monitorare i modelli di utilizzo e rilevare potenziali anomalie nell'intera infrastruttura ospite.

Best Practice per Ambienti Aziendali

Dare priorità all'esperienza utente durante l'intero processo di implementazione. La sicurezza non dovrebbe ostacolare la produttività, e la transizione tra accesso on-premises e remoto deve essere trasparente per l'utente, sfruttando meccanismi di single sign-on e autenticazione continua. Per l'accesso on-premises, imporre l'autenticazione IEEE 802.1X per tutti i dispositivi aziendali, poiché ciò fornisce una robusta validazione crittografica dell'identità del dispositivo a livello di porta.

Integrare capacità di rilevamento delle minacce basate sull'IA nelle soluzioni NAC e ZTNA per identificare comportamenti anomali e mettere automaticamente in quarantena i dispositivi compromessi. Per una prospettiva lungimirante su questa capacità, consultare The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection e l'equivalente in lingua spagnola El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas . Per le aziende distribuite, l'integrazione di ZTNA con SD-WAN può ottimizzare il routing delle applicazioni e migliorare le prestazioni su più siti — consultare il nostro confronto su SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Risoluzione dei Problemi e Mitigazione del Rischio

Ritardi nella Sincronizzazione del Contesto rappresentano la modalità di fallimento più critica. Se l'integrazione API tra NAC e ZTNA subisce latenza, un dispositivo compromesso potrebbe mantenere l'accesso alle applicazioni cloud più a lungo del consentito. La mitigazione consiste nell'implementare notifiche push basate su webhook anziché affidarsi esclusivamente a meccanismi di polling, garantendo aggiornamenti delle policy quasi in tempo reale.

Policy Eccessivamente Restrittive possono causare picchi significativi di ticket all'helpdesk quando si implementano controlli di postura rigorosi senza un'adeguata comunicazione agli utenti. Utilizzare i Captive Portal per informare gli utenti della non conformità e fornire istruzioni di risoluzione self-service prima di bloccare completamente l'accesso.

Errori di Autenticazione dei Dispositivi IoT sono inevitabili negli ambienti di sede. I dispositivi IoT headless non possono supportare client 802.1X o ZTNA. La soluzione è il MAC Authentication Bypass (MAB) combinato con una rigorosa profilazione dei dispositivi e una stretta segmentazione VLAN per isolare il traffico IoT dalle risorse aziendali.

Monitoraggio dello Stato dell'Integrazione API è spesso trascurato. Se la sincronizzazione tra NAC e ZTNA si interrompe, esiste una lacuna di sicurezza che nessuno dei due sistemi può risolvere autonomamente. Implementare un monitoraggio e un sistema di allerta dedicati sullo stato dell'integrazione e definire policy fail-safe che attivino restrizioni di accesso automatiche se la sincronizzazione viene persa per un periodo superiore a una soglia definita.

ROI e Impatto sul Business

La convergenza di NAC e ZTNA offre un valore aziendale misurabile che va oltre la mitigazione del rischio. Il consolidamento della gestione delle policy riduce l'onere amministrativo sui team IT, consentendo loro di concentrarsi su iniziative strategiche anziché gestire silo di sicurezza disparati. L'eliminazione delle VPN legacy migliora significativamente l'esperienza di lavoro ibrido, riducendo i tempi di inattività e la frustrazione e migliorando le prestazioni delle applicazioni per gli utenti remoti.

La capacità di dimostrare una valutazione continua della postura e un controllo degli accessi basato sull'identità semplifica la rendicontazione della conformità per framework come PCI DSS e GDPR, particolarmente rilevante negli ambienti di Trasporto e retail dove gli obblighi di protezione dei dati dei titolari di carta e dei dati personali sono rigorosi. Le organizzazioni che hanno implementato architetture convergenti riportano costantemente una riduzione del tempo medio per contenere (MTTC) gli incidenti di sicurezza, poiché l'applicazione bidirezionale delle policy consente la quarantena automatizzata senza richiedere interventi manuali.

Definizioni chiave

Network Access Control (NAC)

A security solution that enforces policy on devices seeking access to a network infrastructure, typically utilising IEEE 802.1X for authentication and posture assessment to determine VLAN assignment and access rights.

Critical for securing on-premises environments, ensuring only compliant and authorised devices can connect to corporate switches and wireless access points. IT teams encounter this when managing physical office and venue networks.

Zero Trust Network Access (ZTNA)

An IT security solution that provides secure remote access to applications and services based on defined access control policies, operating on the principle of least privilege and continuous identity verification rather than network location.

Replaces legacy VPNs by providing identity-based micro-segmentation, granting access only to specific applications rather than the entire network. Relevant when securing remote workers and cloud application access.

Micro-segmentation

The practice of dividing a network into isolated segments to reduce the attack surface and prevent lateral movement by threat actors, applied at the application or workload level rather than the network perimeter.

ZTNA applies this concept at the application level, ensuring a compromised endpoint cannot pivot to access unauthorised resources. IT teams encounter this when designing zero-trust architectures.

Posture Assessment

The process of evaluating a device's security state — including OS version, active antivirus, installed certificates, and patch level — before granting network or application access.

A core function of NAC, ensuring that vulnerable or compromised devices are quarantined or remediated before they can interact with the corporate network. Relevant during device onboarding and continuous monitoring.

IEEE 802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) over the network medium.

The gold standard for enterprise network authentication, providing robust cryptographic validation of device identity. IT teams encounter this when configuring switches, wireless controllers, and RADIUS servers.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service, acting as the communication layer between NAC and identity providers.

The backend protocol utilised by NAC solutions to communicate with identity providers and enforce access policies. Relevant when integrating NAC with Active Directory or cloud IdPs.

MAC Authentication Bypass (MAB)

A fallback authentication method used by NAC solutions for devices that do not support 802.1X, relying on the device's MAC address as an identifier to assign network access policies.

Necessary for accommodating headless devices — printers, IoT sensors, digital signage — in enterprise environments. Less secure than 802.1X and requires strict VLAN segmentation to mitigate MAC spoofing risks.

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals while providing authentication services to relying applications within a federation or distributed network.

The central source of truth for user identities, integrating with both NAC and ZTNA to ensure consistent authentication policies. IT teams encounter this when configuring SSO and MFA across enterprise systems.

VLAN (Virtual Local Area Network)

A logical subdivision of a physical network that groups devices into isolated broadcast domains, enabling traffic segmentation without requiring separate physical infrastructure.

The primary mechanism for isolating different device classes — corporate, guest, IoT — within a shared physical network. Critical for compliance with PCI DSS requirements for cardholder data environment isolation.

Esempi pratici

A global retail chain with 500 locations needs to secure access for regional managers who frequently travel between stores, corporate headquarters, and remote home offices. They currently experience frequent VPN disconnects and inconsistent access to cloud-hosted inventory management applications.

Implement a converged NAC/ZTNA architecture across all locations. Deploy 802.1X via NAC for seamless, secure access when managers are physically in-store or at HQ, authenticating against a centralised RADIUS server integrated with Azure AD. Deploy a ZTNA client on all corporate laptops. Integrate the NAC and ZTNA policy engines via API, configuring webhook notifications for immediate posture updates. When a manager connects to the in-store network, the NAC authenticates the device and shares the 'trusted internal' context with the ZTNA broker. The ZTNA broker then grants direct, optimised access to the cloud-hosted inventory application without requiring a VPN tunnel, reducing latency and eliminating disconnection issues. When the manager works from home, the ZTNA client establishes a secure micro-tunnel to the application, maintaining the same access policies without relying on the corporate network perimeter. Guest and IoT devices in-store are isolated on separate VLANs managed via Purple's Guest WiFi platform.

A large conference centre needs to provide secure WiFi for corporate staff while isolating thousands of daily guest connections and third-party vendor IoT devices including digital signage, BLE beacons, and environmental sensors.

Deploy a robust NAC solution configured with strict VLAN segmentation across three distinct tiers. Tier one: corporate staff devices authenticate via 802.1X and are assigned to a secure internal VLAN with full access to internal management systems. Tier two: implement Purple's Guest WiFi platform to manage public access, capturing valuable analytics while ensuring complete isolation from the corporate network via a dedicated guest VLAN with internet-only access. Tier three: for vendor IoT devices, utilise MAC Authentication Bypass (MAB) combined with deep device profiling — analysing DHCP fingerprints, HTTP user agents, and traffic patterns — to accurately identify device types and assign them to restricted, internet-only VLANs. Integrate ZTNA for corporate staff to access internal management applications securely from any location within the venue or remotely. For BLE beacon infrastructure, refer to the guide on BLE Low Energy Explained for Enterprise for integration considerations.

Domande di esercitazione

Q1. Your organisation is deploying ZTNA to replace a legacy VPN. However, users returning to the corporate office are experiencing latency when accessing applications hosted locally in the on-premises data centre, as ZTNA traffic is routing through a cloud-hosted broker. What is the recommended architectural solution?

Suggerimento: Consider how the ZTNA client determines the optimal path to the application based on the user's physical network context.

Visualizza risposta modello

Implement a Local Edge or On-Premises ZTNA Broker within the corporate data centre. Configure the ZTNA client to detect when the device is authenticated on the internal corporate network via NAC and route traffic directly to the local application via the internal broker, rather than hair-pinning through the cloud-hosted broker. This reduces latency for on-premises applications while maintaining the same identity-based access controls. The NAC context sharing via API should signal to the ZTNA broker that the device is on a trusted internal network, enabling the local routing decision.

Q2. A hospital IT team needs to secure hundreds of connected medical devices — infusion pumps, patient monitors, imaging equipment — that cannot run 802.1X supplicants or ZTNA clients. How should these devices be secured within a converged NAC/ZTNA architecture?

Suggerimento: Consider fallback authentication methods and the principle of network-level isolation for devices that cannot participate in identity-based controls.

Visualizza risposta modello

Utilise MAC Authentication Bypass (MAB) on the NAC solution, combined with deep device profiling using DHCP fingerprints, HTTP user agents, and traffic behaviour analysis to accurately identify and classify each medical device type. Once identified, the NAC dynamically assigns these devices to highly restricted, isolated VLANs that only permit communication with specific, required medical servers and systems — blocking all other traffic by default. ZTNA is not applicable to these devices; security relies entirely on strict network segmentation and continuous traffic monitoring for anomalous behaviour. Ensure the medical device VLANs are completely isolated from the cardholder data environment to maintain PCI DSS compliance.

Q3. During a production deployment, the API integration between your NAC and ZTNA solutions fails silently — no alerts are triggered. A user's laptop on the corporate network subsequently becomes infected with malware. Describe the expected security outcome and identify the architectural gap that allowed it.

Suggerimento: Analyse the impact of broken context synchronisation on each policy engine independently, and consider what monitoring should have been in place.

Visualizza risposta modello

The NAC solution will detect the degraded posture via EDR integration and quarantine the device on the local network, preventing lateral movement within the corporate environment. However, because the API integration has failed silently, the ZTNA broker has not received the updated posture context. If the user attempts to access a cloud application, the ZTNA client may still establish a connection if the initial identity authentication token remains valid and has not expired. The architectural gap is twofold: first, the absence of health monitoring on the API integration itself; second, the lack of a fail-safe policy that triggers automatic access restrictions if context synchronisation is lost beyond a defined threshold. The remediation is to implement dedicated monitoring with alerting on integration health, configure the ZTNA broker to require periodic posture re-validation (not just initial authentication), and define a default-deny policy that activates if the NAC context feed is unavailable for more than a specified interval.