Cos'è una Probe Request? Capire come i dispositivi scoprono le reti

Questa guida di riferimento tecnico offre un'analisi approfondita delle probe request IEEE 802.11, della scansione attiva versus passiva e dell'impatto della randomizzazione MAC sull'analisi dei dati dei luoghi. Fornisce strategie di implementazione attuabili per gli architetti di rete al fine di ottimizzare le implementazioni ad alta densità, mitigare le probe storm e garantire una raccolta dati accurata e conforme al GDPR utilizzando livelli di identità autenticati.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: I Meccanismi della Scoperta

- La Macchina a Stati IEEE 802.11

- Probe Request Broadcast vs. Dirette

- Anatomia di un Frame di Probe Request

- L'Impatto della Randomizzazione MAC

- La Fine del Tracciamento Non Autenticato

- L'ISoluzione basata sull'identità

- Guida all'implementazione: Ottimizzazione per alta densità

- Mitigazione dei Probe Storm

- Sicurezza e Conformità

- L'esposizione alla privacy dei probe diretti

- GDPR e Legittimo Interesse

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per gli architetti di rete aziendali e i direttori delle operazioni di sede, la probe request è il meccanismo fondamentale per la scoperta dei dispositivi wireless. È un frame di gestione di Livello 2 che detta come i dispositivi non connessi identificano e si associano agli access point in ambienti Retail , Hospitality e Transport . Tuttavia, il panorama dell'analisi basata su probe è cambiato radicalmente. Con l'implementazione onnipresente della randomizzazione degli indirizzi MAC su iOS e Android, il tracciamento del traffico pedonale e la misurazione del tempo di permanenza basati esclusivamente su dati di probe non autenticati non sono più fattibili o conformi.

Questa guida analizza i meccanismi tecnici del ciclo di probe request e response, esplora la distinzione critica tra scansione attiva e passiva e descrive in dettaglio l'impatto operativo delle probe storm nelle implementazioni ad alta densità. Ancora più importante, fornisce una roadmap strategica per la transizione dal tracciamento basato su hardware all'analisi autenticata e basata sull'identità utilizzando piattaforme Guest WiFi e WiFi Analytics , garantendo prestazioni di rete robuste e business intelligence attuabile.

Approfondimento Tecnico: I Meccanismi della Scoperta

La Macchina a Stati IEEE 802.11

Prima che un dispositivo possa trasmettere traffico IP, deve attraversare la macchina a stati di connessione 802.11: Discovery, Authentication e Association. La probe request opera esclusivamente nella fase di Discovery. È classificata come un Management Frame di Sottotipo 4, trasmesso dal dispositivo client (STA) per localizzare i Basic Service Set (BSS).

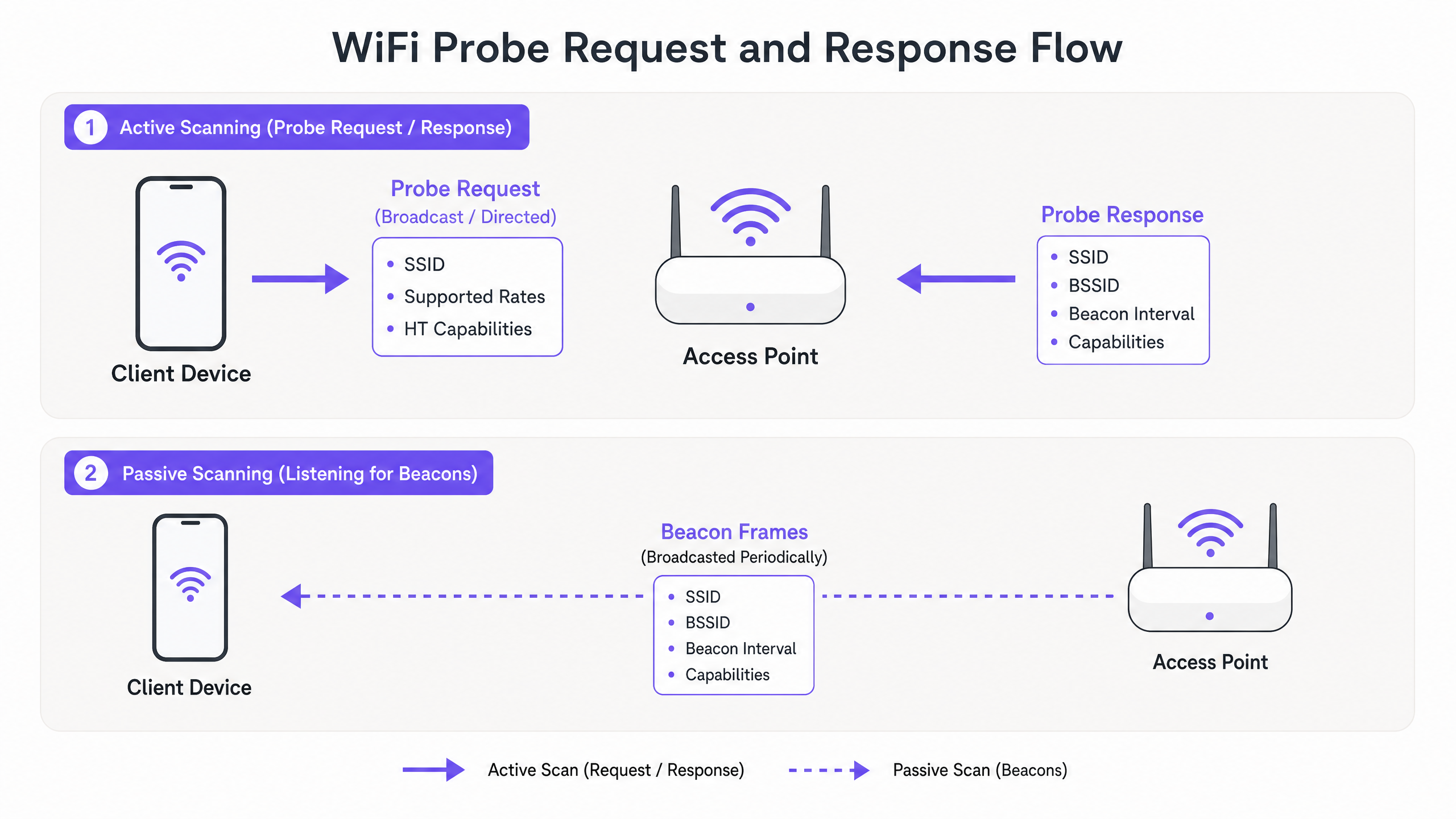

Esistono due metodi principali di scoperta:

- Scansione Passiva: Il dispositivo client sintonizza la sua radio su un canale specifico e ascolta i frame Beacon trasmessi periodicamente (tipicamente ogni 100ms) dall'Access Point (AP). Questo metodo conserva la durata della batteria ma aumenta la latenza di scoperta.

- Scansione Attiva: Il dispositivo client trasmette proattivamente frame di Probe Request su vari canali e attende i frame di Probe Response dagli AP. Questo accelera la scoperta ma consuma tempo di trasmissione e potenza.

Probe Request Broadcast vs. Dirette

La scansione attiva utilizza due tipi distinti di probe request:

- Probe Request Broadcast (Wildcard): Il campo Service Set Identifier (SSID) è impostato su null (lunghezza zero). Il dispositivo sta trasmettendo a qualsiasi AP nel raggio d'azione, chiedendo efficacemente: "Chi c'è là fuori?" Tutti gli AP che ricevono questo frame, a condizione che non siano configurati per nascondere il loro SSID, risponderanno con una Probe Response.

- Probe Request Diretta: Il campo SSID contiene un nome di rete specifico. Il dispositivo sta interrogando una rete conosciuta dalla sua Preferred Network List (PNL). Solo gli AP che ospitano quello specifico SSID risponderanno. Questo meccanismo è cruciale per i dispositivi che tentano di connettersi automaticamente a reti nascoste.

Anatomia di un Frame di Probe Request

Un frame di probe request standard contiene elementi informativi (IE) critici che informano l'AP delle capacità del client. I campi chiave includono:

- MAC Header: Contiene il Frame Control, la Durata, l'Indirizzo di Destinazione (solitamente l'indirizzo broadcast

ff:ff:ff:ff:ff:ff), l'Indirizzo Sorgente (il MAC del client) e il BSSID. - SSID: Il nome della rete di destinazione (o null per broadcast).

- Supported Rates: Definisce i tassi di dati di base e operativi supportati dal client (ad esempio, 1, 2, 5.5, 11 Mbps per il legacy 802.11b, fino ai moderni tassi OFDM).

- Extended Supported Rates: Tassi di dati aggiuntivi supportati dal client.

- HT/VHT/HE Capabilities: Indica il supporto per le funzionalità High Throughput (802.11n), Very High Throughput (802.11ac) o High Efficiency (802.11ax/WiFi 6), inclusi gli stream spaziali e le larghezze di canale.

Comprendere queste capacità è essenziale per gli AP al fine di negoziare i parametri di connessione ottimali durante la successiva fase di associazione.

L'Impatto della Randomizzazione MAC

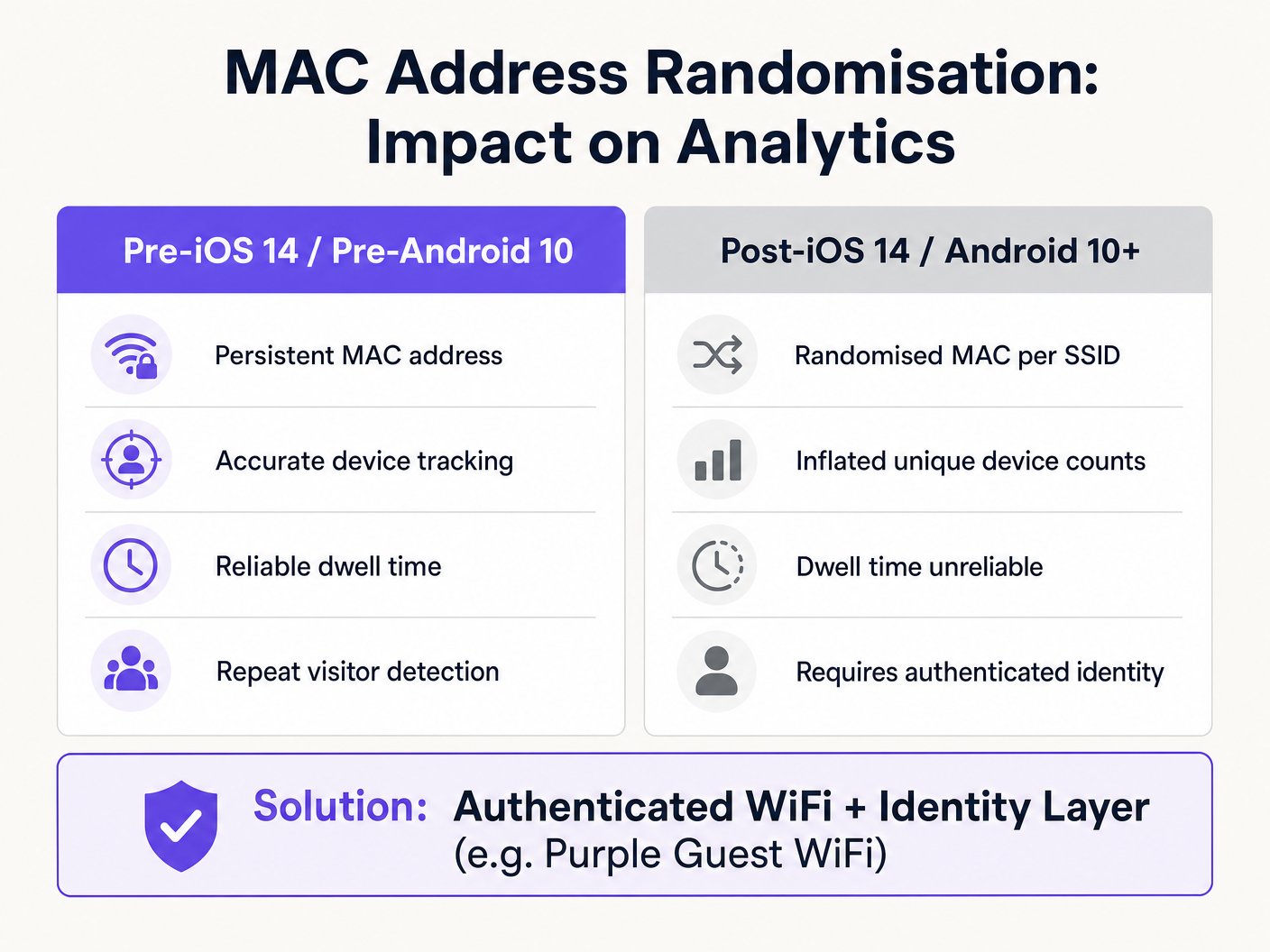

Storicamente, l'Indirizzo Sorgente nella probe request era l'indirizzo MAC univoco globale e "burned-in" del dispositivo. Questa persistenza permetteva agli operatori di luoghi di tracciare i dispositivi non connessi, misurare i tempi di permanenza e costruire mappe di calore del traffico pedonale semplicemente ascoltando passivamente le probe request.

Tuttavia, le preoccupazioni sulla privacy relative alla trasmissione di identificatori persistenti hanno portato all'implementazione della randomizzazione MAC. Introdotta in iOS 14 e Android 10, i moderni sistemi operativi generano ora un indirizzo MAC randomizzato e amministrato localmente quando trasmettono probe request.

La Fine del Tracciamento Non Autenticato

L'impatto operativo è profondo:

- Conteggi Dispositivi Gonfiati: Un singolo dispositivo può generare più indirizzi MAC randomizzati nel tempo, gonfiando artificialmente le metriche dei visitatori unici nei sistemi di analisi legacy.

- Tempo di Permanenza Invalido: Tracciare il percorso di un dispositivo all'interno di un luogo è impossibile se il suo identificatore cambia a metà visita.

- Perdita di Dati sui Visitatori Ripetuti: Senza un identificatore persistente, distinguere un nuovo visitatore da uno di ritorno tramite i dati di probe è irrealizzabile.

L'ISoluzione basata sull'identità

Per ripristinare l'accuratezza analitica, il paradigma di tracciamento deve spostarsi dagli identificatori hardware di Livello 2 alle identità autenticate di Livello 7. Implementando un robusto Captive Portal o un flusso di onboarding senza interruzioni (come How a wi fi assistant Enables Passwordless Access in 2026 ), le sedi acquisiscono un'identità persistente e con consenso (ad esempio, email, profilo social o ID fedeltà).

Una volta che un utente si autentica, la piattaforma Purple correla l'attuale indirizzo MAC (anche se randomizzato per quello specifico SSID) con il profilo persistente dell'utente. Ciò garantisce che le visite e i movimenti successivi siano tracciati accuratamente rispetto all'identità autenticata, aggirando completamente le limitazioni della randomizzazione MAC. Questo approccio è fondamentale per l'esecuzione delle strategie delineate in How To Improve Guest Satisfaction: The Ultimate Playbook .

Guida all'implementazione: Ottimizzazione per alta densità

In ambienti come stadi o grandi spazi commerciali, l'enorme volume di richieste di probe da migliaia di dispositivi può degradare gravemente le prestazioni della rete. Questo fenomeno, noto come Probe Storm, consuma tempo di trasmissione prezioso, lasciando meno capacità per la trasmissione effettiva dei dati.

Mitigazione dei Probe Storm

Gli architetti di rete devono implementare strategie di configurazione proattive per gestire l'overhead dei frame di gestione:

- Soppressione delle risposte ai probe: Configurare gli AP per ignorare le richieste di probe broadcast da dispositivi con un Received Signal Strength Indicator (RSSI) inferiore a una soglia specifica (ad esempio, -75 dBm). Se un dispositivo è troppo lontano per stabilire una connessione affidabile, l'AP non dovrebbe sprecare tempo di trasmissione rispondendo ai suoi probe.

- Disabilitare le velocità di trasmissione inferiori: Disabilitando le velocità di trasmissione legacy (ad esempio, 1, 2, 5.5, 11 Mbps) e impostando la velocità di base minima obbligatoria a 12 Mbps o 24 Mbps, i frame di gestione (che vengono trasmessi alla velocità di base più bassa) consumano significativamente meno tempo di trasmissione.

- Band Steering: Indirizzare attivamente i client compatibili alle bande da 5 GHz o 6 GHz. La banda da 2.4 GHz ha canali non sovrapposti limitati ed è altamente suscettibile alla congestione da probe storm.

- Limitare gli SSID: Ogni SSID trasmesso da un AP richiede il proprio set di frame Beacon e Probe Responses. Limitare il numero di SSID a un minimo assoluto (idealmente non più di tre per AP) per ridurre l'overhead di gestione.

Sicurezza e Conformità

L'esposizione alla privacy dei probe diretti

Le richieste di probe diretti pongono un rischio di sicurezza unico. Poiché trasmettono i nomi delle reti precedentemente connesse (il PNL), un attaccante che cattura questi frame può costruire un profilo dei movimenti di un utente (ad esempio, identificando la sua rete domestica, il datore di lavoro o i caffè frequentati).

Inoltre, ciò espone il dispositivo agli attacchi Evil Twin. Un attaccante può implementare un AP non autorizzato che trasmette un SSID dal PNL della vittima. Il dispositivo della vittima, riconoscendo l'SSID familiare nella sua risposta di probe diretto, potrebbe associarsi automaticamente all'AP non autorizzato, esponendo il traffico all'intercettazione.

Mitigazione: L'implementazione di WPA3-Enterprise o WPA3-Enhanced Open (OWE) mitiga il rischio di intercettazione post-associazione, ma l'igiene della rete (gli utenti che dimenticano manualmente le reti pubbliche) rimane la difesa principale contro l'esposizione del PNL.

GDPR e Legittimo Interesse

Ai sensi del GDPR del Regno Unito e del GDPR dell'UE, la raccolta di indirizzi MAC—anche se hash o randomizzati—può costituire trattamento di dati personali se può essere collegata a un individuo. Quando si implementano analisi basate su probe, le organizzazioni devono:

- Stabilire una chiara base giuridica (tipicamente Legittimo Interesse per il conteggio anonimo dei visitatori, o Consenso per il marketing mirato).

- Implementare una segnaletica ben visibile che informi i visitatori che la scansione WiFi è in funzione.

- Fornire un chiaro meccanismo di opt-out.

Il passaggio a un modello di Guest WiFi autenticato semplifica la conformità, poiché il consenso esplicito viene acquisito durante il processo di onboarding.

ROI e Impatto sul Business

Comprendere e gestire le richieste di probe non è un mero esercizio tecnico; ha un impatto diretto sui risultati economici.

- Prestazioni della rete: Una corretta mitigazione dei probe storm garantisce un'elevata velocità di trasmissione e bassa latenza per gli utenti connessi, influenzando direttamente la soddisfazione degli ospiti e l'efficienza operativa.

- Analisi Accurate: Il passaggio da un tracciamento basato su probe difettoso a livelli di identità autenticati garantisce che i team di marketing e operazioni basino le decisioni su dati affidabili. Questo è fondamentale per misurare l'attribuzione delle campagne, ottimizzare i livelli di personale in base al reale afflusso di visitatori e generare entrate attraverso un coinvolgimento mirato.

- Mitigazione del Rischio: La gestione proattiva dei frame di gestione e l'adesione alle normative sulla privacy protegge l'organizzazione da multe per non conformità e danni alla reputazione.

Padroneggiando i meccanismi di rilevamento dei dispositivi, i leader IT possono progettare reti che non sono solo resilienti e performanti, ma che fungono anche da risorse fondamentali per l'intelligence aziendale. Per ulteriori approfondimenti sul tracciamento basato sulla posizione, consultare The Mechanics of WiFi Wayfinding: Trilateration and RSSI Explained .

Definizioni chiave

Probe Request

A Layer 2 management frame transmitted by a client device to discover available 802.11 networks in its vicinity.

The fundamental mechanism for network discovery before a device authenticates or associates.

Probe Response

A management frame transmitted by an Access Point in reply to a Probe Request, containing network capabilities and configuration parameters.

Provides the client with the necessary information to initiate the association process.

MAC Randomisation

A privacy feature where a device generates a temporary, locally administered MAC address instead of its permanent hardware address when scanning for networks.

Renders legacy, unauthenticated footfall analytics inaccurate by inflating unique device counts.

Probe Storm

A condition in high-density environments where the sheer volume of probe requests and responses consumes a significant percentage of available airtime.

Causes severe network performance degradation, requiring specific AP configuration mitigations.

Preferred Network List (PNL)

A list maintained by a client device containing the SSIDs of networks it has previously connected to.

Devices broadcast these SSIDs in Directed Probe Requests, creating potential privacy and security risks.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used in Probe Response Suppression to filter out requests from distant devices.

Management Frame

802.11 frames used to establish and maintain communications between clients and APs (e.g., Beacons, Probes, Authentication frames).

Unlike data frames, they carry network control information and must be carefully managed to preserve airtime.

Band Steering

A technique used by APs to encourage dual-band clients to connect to the less congested 5 GHz or 6 GHz bands rather than 2.4 GHz.

A key strategy for mitigating the impact of probe storms on legacy bands.

Esempi pratici

A 400-store retail chain is experiencing severe WiFi performance degradation during peak weekend hours. The IT dashboard shows high channel utilisation on the 2.4 GHz band, but data throughput is low. How should the network architect address this?

- Conduct a packet capture to confirm the presence of a probe storm. 2. Implement Probe Response Suppression, configuring APs to ignore probe requests with an RSSI weaker than -75 dBm. 3. Disable legacy 802.11b data rates (1, 2, 5.5, 11 Mbps) to force management frames to transmit at higher speeds, consuming less airtime. 4. Enable aggressive band steering to push dual-band clients to 5 GHz.

A marketing director at a large conference centre reports that their footfall analytics dashboard shows 50,000 unique visitors, but ticket sales indicate only 15,000 attendees. What is causing this discrepancy and how can it be resolved?

The discrepancy is caused by MAC address randomisation. Unconnected devices are transmitting probe requests with rotating MAC addresses, causing the legacy analytics platform to count single devices multiple times. The solution is to deploy an authenticated Guest WiFi portal. By requiring users to log in (e.g., via email or social SSO), the venue ties analytics to a persistent identity rather than a rotating hardware identifier.

Domande di esercitazione

Q1. You are designing the WiFi network for a 50,000-seat stadium. During a test event, you observe 60% channel utilisation on 2.4 GHz, but very little actual data traffic. Which configuration change will have the most immediate positive impact?

Suggerimento: Consider how management frames are transmitted and how to reduce their footprint on the airtime.

Visualizza risposta modello

Disable the lowest mandatory basic data rates (1, 2, 5.5, 11 Mbps) and implement Probe Response Suppression for clients with an RSSI weaker than -75 dBm. This forces management frames to transmit faster (taking up less airtime) and stops the APs from responding to devices too far away to connect reliably.

Q2. A client requests a footfall tracking solution that does not require users to connect to the WiFi, citing a desire for 'frictionless analytics'. How should you advise them?

Suggerimento: Factor in modern mobile OS privacy features and the limitations of Layer 2 tracking.

Visualizza risposta modello

Advise the client that unauthenticated, probe-based footfall tracking is no longer reliable due to MAC address randomisation in iOS 14+ and Android 10+. Unconnected devices will appear as multiple unique visitors, severely inflating the data. The recommended architecture is to deploy a seamless, authenticated Guest WiFi portal to capture persistent Layer 7 identities, ensuring accurate data and GDPR compliance.

Q3. An executive is concerned about the security implications of devices broadcasting their Preferred Network Lists (PNL). What is the specific attack vector they are worried about, and how is it executed?

Suggerimento: Think about how an attacker might use the information contained in a Directed Probe Request.

Visualizza risposta modello

The executive is concerned about an Evil Twin attack. An attacker captures a Directed Probe Request containing an SSID from the device's PNL. The attacker then stands up a rogue access point broadcasting that exact SSID. Because the device trusts the network name, it may automatically associate with the rogue AP, allowing the attacker to intercept traffic or launch man-in-the-middle attacks.