Responsabilità del WiFi Pubblico: Perché il Filtraggio dei Contenuti è Obbligatorio

Questa guida tecnica di riferimento illustra i rischi legali e operativi derivanti dalla fornitura di WiFi pubblico non filtrato, dettagliando perché il filtraggio dei contenuti è un requisito di implementazione obbligatorio per gli operatori di locali. Fornisce strategie architettoniche attuabili, passaggi di implementazione e tattiche di mitigazione del rischio per proteggere le reti da attività illegali, violazioni del copyright e non conformità normativa. Gli operatori di locali e i CTO troveranno casi di studio concreti, framework decisionali e linee guida di configurazione per implementare un ambiente Guest WiFi difendibile e conforme.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Il Panorama Legale e il Safe Harbour

- Architettura di una Rete Filtrata

- Affrontare il Problema DoH

- Guida all'Implementazione

- Fase 1: Definire la Politica di Utilizzo Accettabile

- Fase 2: Configurare il Captive Portal e l'Autenticazione

- Fase 3: Implementare il Filtraggio DNS e le Regole del Gateway

- Fase 4: Inserire nella Whitelist i Servizi Critici

- Fase 5: Testare e Convalidare

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i responsabili IT, gli architetti di rete e i CTO che supervisionano i locali pubblici, l'implementazione del Guest WiFi è un requisito operativo di base. Tuttavia, fornire un accesso aperto a internet senza un robusto filtraggio dei contenuti espone il locale a gravi rischi legali, finanziari e reputazionali. Quando si fornisce accesso pubblico a internet, l'organizzazione assume il ruolo di un Internet Service Provider (ISP). Se traffico dannoso o illegale — come violazione del copyright, pirateria peer-to-peer (P2P) o materiale pedopornografico (CSAM) — ha origine dai vostri indirizzi IP pubblici, la responsabilità ricade spesso sull'operatore del locale.

Questa guida fornisce un framework tecnico definitivo per l'implementazione del filtraggio obbligatorio dei contenuti. Esploriamo l'architettura necessaria per mantenere le protezioni di safe harbour, garantire la conformità normativa (inclusi GDPR e PCI DSS) e mantenere le prestazioni della rete. Integrando un filtraggio robusto con WiFi Analytics , i locali nei settori Retail , Hospitality , Healthcare e Transport possono mitigare il rischio mantenendo un'esperienza ospite senza interruzioni.

Approfondimento Tecnico

Il Panorama Legale e il Safe Harbour

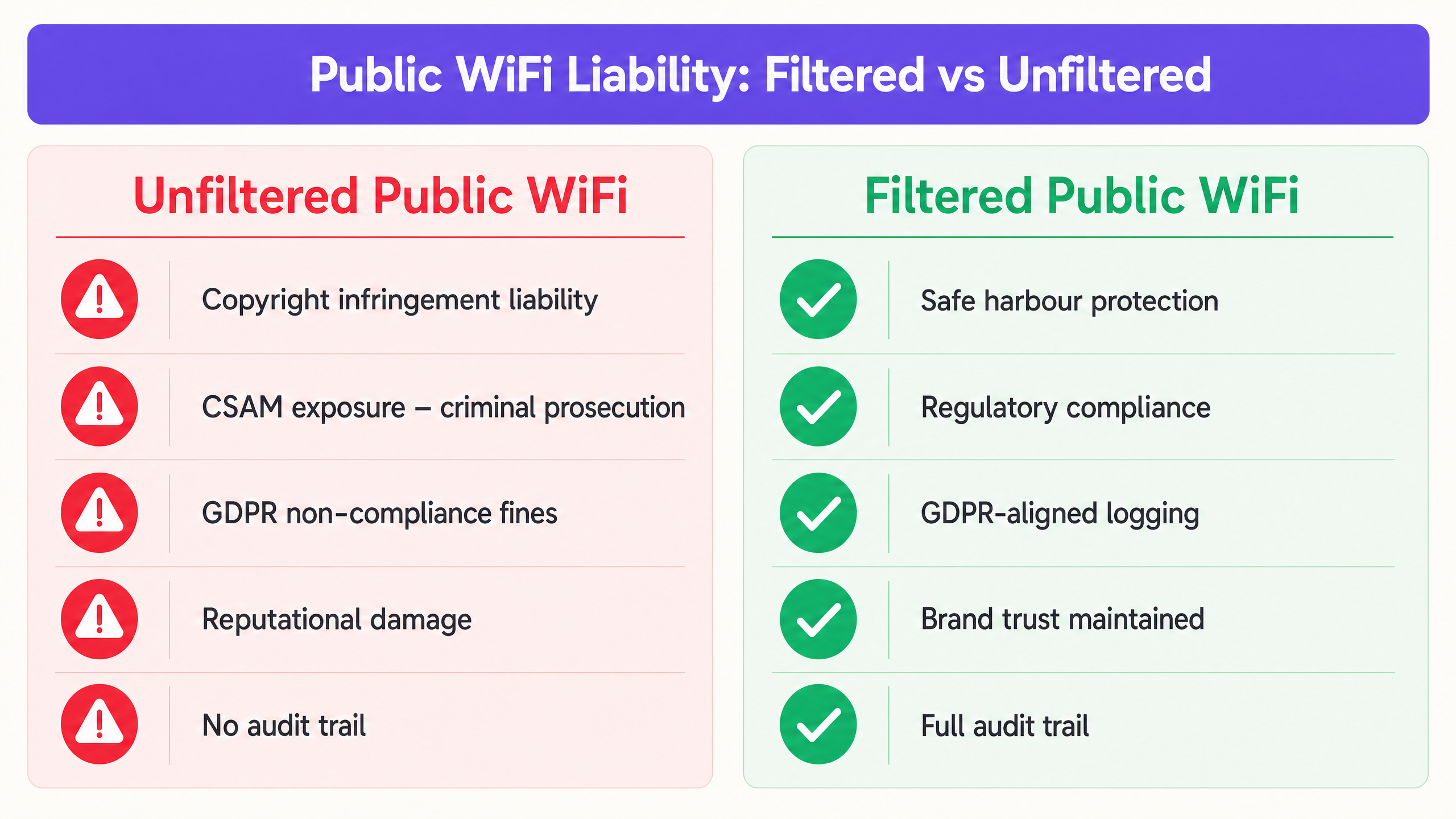

Il principale motore per il filtraggio dei contenuti è la responsabilità legale del WiFi pubblico. Nella maggior parte delle giurisdizioni, gli ISP e i fornitori di WiFi pubblico sono protetti da disposizioni di "safe harbour" — ad esempio, il Digital Millennium Copyright Act (DMCA) negli Stati Uniti, o la Direttiva sul Commercio Elettronico e i suoi successivi framework nell'UE. Tuttavia, queste protezioni sono esplicitamente condizionate. Per qualificarsi, i fornitori devono dimostrare di aver adottato ragionevoli misure tecniche per prevenire attività illegali e di poter assistere le forze dell'ordine quando richiesto.

Senza un audit trail e un filtraggio attivo, un locale non può dimostrare di aver adottato misure ragionevoli, il che annulla completamente le protezioni di safe harbour. Ciò è particolarmente critico per le implementazioni nel settore pubblico, dove i requisiti di responsabilità sono ancora più stringenti. Per un contesto su come si sta evolvendo l'infrastruttura digitale del settore pubblico, vedere Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

I tre principali vettori di rischio legale per le reti non filtrate sono:

| Vettore di Rischio | Esposizione Legale | Esempio di Conseguenza |

|---|---|---|

| Violazione del Copyright (P2P) | Responsabilità civile, ordini di cessazione e desistenza | Il titolare dei diritti fa causa al locale per aver facilitato l'infrazione |

| Distribuzione di CSAM | Perseguimento penale | Indagine di polizia, revoca della licenza |

| Non conformità GDPR | Multe regolamentari fino al 4% del fatturato globale | Azione di applicazione dell'ICO per logging inadeguato |

Architettura di una Rete Filtrata

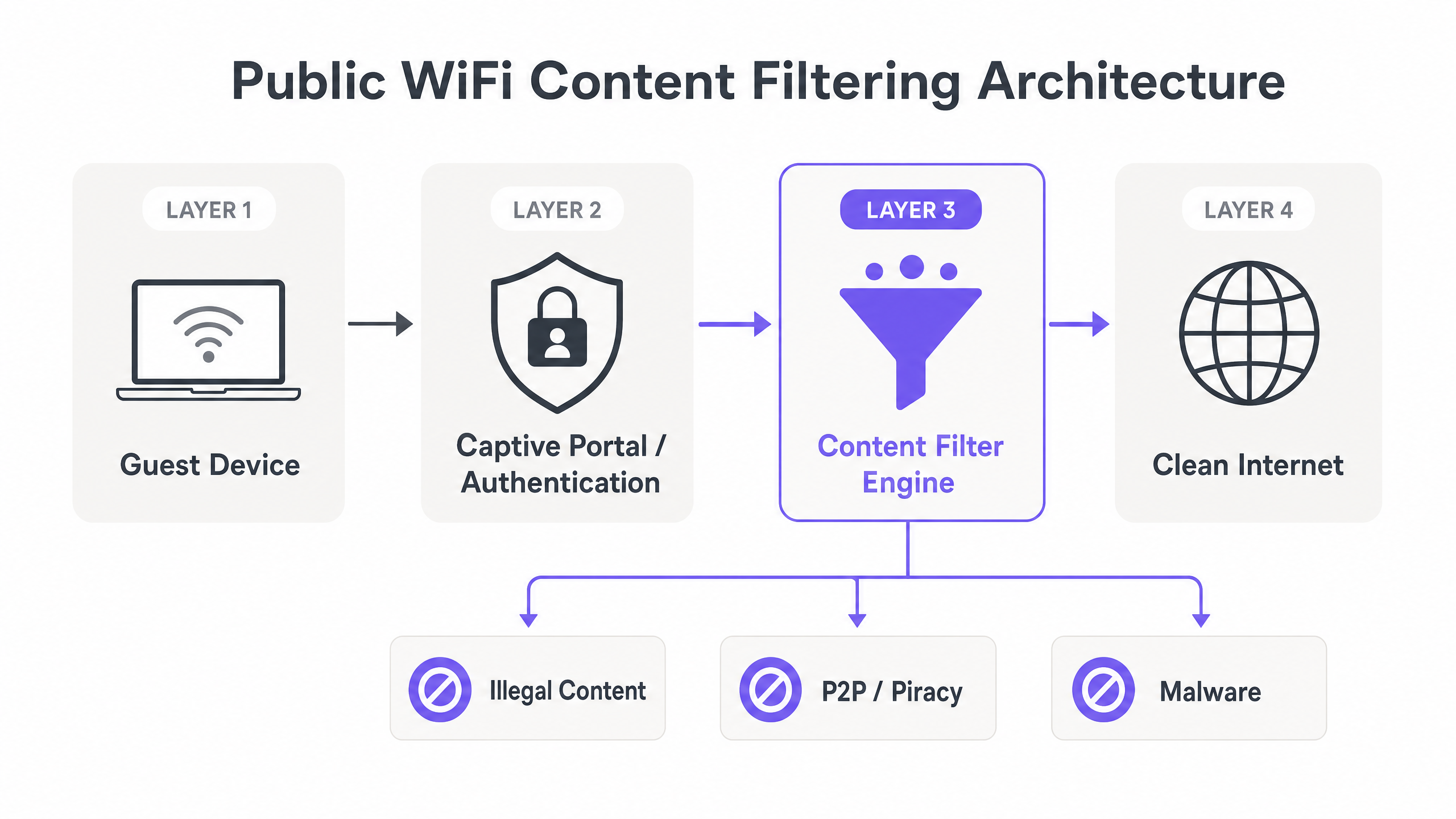

Un filtraggio efficace dei contenuti richiede un'architettura a più livelli. Nessun singolo controllo è sufficiente. I seguenti livelli devono lavorare in concerto:

Livello 1 — Autenticazione (Captive Portal): Prima che l'accesso alla rete sia concesso, gli utenti devono autenticarsi. Questo lega un dispositivo (indirizzo MAC) e un lease IP a un'identità verificata tramite SMS, email o social login. Questa è la base del vostro audit trail. Per maggiori informazioni sul perché questa tenuta dei registri è critica, vedere Explain what is audit trail for IT Security in 2026 .

Livello 2 — Motore di Filtraggio DNS: L'approccio più scalabile per ambienti ad alto throughput è il filtraggio DNS basato su cloud. Quando un utente richiede un dominio, il resolver DNS controlla la richiesta rispetto a un database di intelligence sulle minacce in tempo reale. Se il dominio è categorizzato come dannoso o illegale — malware, contenuti per adulti, tracker di pirateria — la risoluzione viene bloccata e l'utente viene reindirizzato a una pagina di blocco conforme alla policy.

Livello 3 — Gateway a Livello Applicativo (Firewall): Il solo filtraggio DNS è insufficiente. Gli utenti possono aggirare i filtri DNS utilizzando connessioni IP dirette o DNS crittografato (DNS over HTTPS — DoH). Il gateway di rete deve bloccare i resolver DoH noti e limitare protocolli specifici, in particolare i protocolli P2P come BitTorrent, che sono il vettore primario per la violazione del copyright sulle reti pubbliche.

Livello 4 — Logging e Audit Trail: Tutti i dati di sessione — identità autenticata, indirizzo MAC, IP assegnato, timestamp e durata della sessione — devono essere registrati in modo sicuro e conservati per il periodo legalmente richiesto. Questi dati devono essere accessibili alle forze dell'ordine su richiesta senza compromettere i dati di altri utenti secondo i principi GDPR.

Affrontare il Problema DoH

DNS over HTTPS (DoH) è la più grande sfida tecnica per il filtraggio dei contenuti nel 2025 e oltre. I browser moderni — inclusi Chrome, Firefox ed Edge — possono essere configurati per utilizzare DoH per impostazione predefinita, instradando le query DNS su HTTPS a resolver come Cloudflare (1.1.1.1) o Google (8.8.8.8). Questo bypassa completamente il vostro livello di filtraggio DNS gestito.

La strategia di mitigazione ha due componenti:

- Bloccare gli IP dei resolver DoH noti a livello di firewall. Mantenere un elenco aggiornato di endpoint DoH noti e bloccare il traffico HTTPS in uscita verso quegli IP specifici.

- Intercettare e reindirizzare tutto il traffico sulla porta 53 al vostro resolver DNS gestito utilizzando le regole NAT del firewall, impedendo l'override manuale del DNS da parte degli ospiti.

Guida all'Implementazione

L'implementazione di una soluzione di filtraggio robusta richiede un'attenta pianificazione per bilanciaresicurezza con l'esperienza utente. I seguenti passaggi si applicano a strutture di ogni dimensione, da un hotel a sito singolo a una catena Retail multi-sede.

Fase 1: Definire la Politica di Utilizzo Accettabile

Stabilire una chiara Politica di Utilizzo Accettabile (AUP) che gli ospiti devono accettare sul Captive Portal. La politica di filtraggio tecnico deve rispecchiare l'AUP. Come minimo, bloccare: domini noti di malware e phishing; CSAM (integrare con database come la blocklist della Internet Watch Foundation); protocolli di condivisione file P2P; e contenuti per adulti per strutture adatte alle famiglie.

Fase 2: Configurare il Captive Portal e l'Autenticazione

Assicurarsi che il Captive Portal richieda l'autenticazione. L'accesso anonimo è il nemico della traccia di audit. Implementare limiti di sessione e assicurarsi che i tempi di lease DHCP siano ottimizzati per ambienti ad alto ricambio. Per le implementazioni Hospitality , integrare con il Property Management System (PMS) per autenticare gli ospiti rispetto al loro riferimento di prenotazione.

Fase 3: Implementare il Filtraggio DNS e le Regole del Gateway

Integrare un servizio di filtraggio DNS basato su cloud. Configurare il gateway di rete per intercettare tutte le richieste DNS in uscita sulla porta 53 e forzarle attraverso il servizio di filtraggio approvato. Implementare regole firewall per bloccare gli endpoint DoH noti. Configurare regole a livello di applicazione per eliminare il traffico del protocollo P2P.

Fase 4: Inserire nella Whitelist i Servizi Critici

Assicurarsi che i servizi critici della struttura siano inseriti nella whitelist prima del lancio. Se la tua struttura utilizza servizi di localizzazione o strumenti di navigazione — ad esempio, Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots — assicurati che gli endpoint pertinenti siano accessibili. Inoltre, preparare i team di supporto per i problemi comuni post-implementazione; il filtraggio può occasionalmente causare anomalie di connettività, come discusso in Solving the Connected but No Internet Error on Guest WiFi .

Fase 5: Testare e Convalidare

Prima del lancio, condurre un test strutturato: tentare di accedere a categorie bloccate note da un dispositivo ospite, verificare che la pagina di blocco sia visualizzata, verificare che il log di audit catturi la sessione e confermare che il traffico legittimo non sia influenzato.

Migliori Pratiche

Dynamic Threat Intelligence: Le blocklist statiche sono obsolete entro poche ore dalla pubblicazione. Assicurati che il tuo motore di filtraggio utilizzi intelligence sulle minacce in tempo reale e continuamente aggiornata per categorizzare i nuovi domini man mano che emergono. Gli attori delle minacce registrano nuovi domini quotidianamente specificamente per eludere le liste statiche.

Controllo Granulare delle Politiche: Evita divieti generalizzati che interrompono attività commerciali legittime. Bloccare tutto lo streaming video potrebbe essere appropriato per una rete aziendale, ma sarebbe del tutto inappropriato per un hotel. Definisci le politiche per SSID, per tipo di struttura o per ora del giorno dove la piattaforma lo supporta.

Gestione del Traffico Cifrato: Poiché TLS 1.3 e DoH stanno diventando standard, affidarsi esclusivamente al DNS è insufficiente. Valuta hardware in grado di ispezionare la Server Name Indication (SNI) come via di mezzo tra il DPI completo e il filtraggio solo DNS. L'ispezione SNI legge il nome del server non cifrato nell'handshake TLS senza decifrare il payload, offrendo un blocco a livello di categoria con un impatto minimo sulla velocità di trasmissione.

Registrazione per la Conformità: Mantenere i log di connessione — indirizzo MAC, IP assegnato, timestamp, identità autenticata — in conformità con le leggi locali sulla conservazione dei dati. Secondo il GDPR, non registrare la cronologia di navigazione completa; registrare solo i metadati di connessione. Assicurarsi che i log siano cifrati a riposo e con accesso controllato.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

Il Bypass DoH: Gli ospiti che utilizzano browser moderni configurati per usare DNS over HTTPS bypasseranno i filtri DNS standard. Mitigazione: Mantenere una blocklist aggiornata di IP di provider DoH a livello di firewall e reindirizzare tutto il traffico sulla porta 53 tramite NAT.

Randomizzazione MAC: I moderni dispositivi iOS e Android randomizzano gli indirizzi MAC per SSID, interrompendo il tracciamento tradizionale dei dispositivi. Mitigazione: Affidarsi all'autenticazione basata su sessione legata al login del Captive Portal, piuttosto che al tracciamento MAC persistente. L'ID di sessione, non il MAC, diventa la chiave di audit.

Sovra-filtraggio e Falsi Positivi: Un filtraggio aggressivo blocca il traffico legittimo, generando ticket di helpdesk e degradando l'esperienza dell'ospite. Mitigazione: Implementare un processo rapido di revisione della whitelist. Monitorare i log dei domini bloccati settimanalmente e inserire nella whitelist i falsi positivi confermati entro 24 ore.

Deriva delle Politiche tra Siti: Nelle implementazioni multi-sito, le politiche gestite manualmente divergono nel tempo. Il Sito A potrebbe avere una blocklist obsoleta mentre il Sito B è aggiornato. Mitigazione: Applicare una distribuzione centralizzata delle politiche gestita via cloud con controllo di versione. Tutti i siti devono attingere dalla stessa base di riferimento delle politiche.

ROI e Impatto sul Business

Il Ritorno sull'Investimento (ROI) per il filtraggio dei contenuti è misurato principalmente nella prevenzione del rischio. Una singola causa per violazione del copyright o un'azione di applicazione dell'ICO può costare decine di migliaia di sterline — superando di gran lunga il costo annuale di una soluzione di filtraggio. La tabella seguente illustra la differenza di costo:

| Voce di Costo | Rete Non Filtrata | Rete Filtrata |

|---|---|---|

| Costo annuale della soluzione di filtraggio | £0 | £2,000–£15,000 (dipendente dalla scala) |

| Risoluzione per violazione del copyright | £10,000–£100,000+ | £0 (mitigato) |

| Multa GDPR (registrazione inadeguata) | Fino al 4% del fatturato globale | £0 (conforme) |

| Danno reputazionale / impatto sul brand | Significativo | Minimo |

| Prestazioni di rete (P2P rimosso) | Degradate | Migliorate |

Inoltre, il filtraggio migliora le prestazioni complessive della rete. Bloccando il traffico P2P ad alto consumo di banda e le botnet di malware, si preserva la velocità di trasmissione per gli ospiti legittimi, migliorando l'esperienza utente e riducendo lo stress dell'infrastruttura. Se combinato con una robusta WiFi Analytics piattaforma, la rete si trasforma da una passività non gestita in una risorsa sicura e generatrice di dati che produce risultati di business misurabili.

Definizioni chiave

Safe Harbour

Legal provisions that protect ISPs and network operators from liability for the actions of their users, provided they take reasonable technical steps to prevent abuse and can assist law enforcement.

The primary legal shield for venue operators. Content filtering and audit logging are the technical conditions that maintain safe harbour status.

Captive Portal

A web page that users must view and interact with before access is granted to a public network, used for authentication, AUP acceptance, and session initiation.

The primary mechanism for establishing user identity and creating an audit trail. Without it, anonymous access makes safe harbour untenable.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting and evaluating Domain Name System (DNS) requests against a threat intelligence database before resolving the IP address.

The most efficient, low-latency method for blocking malicious or inappropriate content at scale. Suitable for high-throughput environments without requiring DPI hardware.

Audit Trail

A chronological, tamper-evident record of network events, including user authentication, IP lease assignments, session start/end times, and authenticated identity.

Required to respond to law enforcement requests, demonstrate regulatory compliance, and prove that reasonable steps were taken to prevent illegal activity.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data payload of a packet as it passes an inspection point, enabling application-level identification and control.

Provides the most granular control but requires significant processing power and can reduce network throughput. Best used selectively for high-risk protocol detection.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the DNS query to prevent interception or manipulation by network operators.

The primary bypass mechanism that undermines DNS-only filtering. Must be blocked at the firewall level by maintaining a blocklist of known DoH resolver IPs.

Peer-to-Peer (P2P)

A decentralised communications model where each participating node has equivalent capabilities, commonly used for file sharing via protocols such as BitTorrent.

The primary vector for copyright infringement on public networks. Must be blocked at both the DNS and application layer (firewall port/protocol rules) for effective mitigation.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that uses a randomised MAC address when connecting to WiFi networks, preventing persistent device tracking.

Breaks traditional MAC-based device tracking, forcing network operators to rely on session-based authentication via the captive portal as the primary audit identifier.

Server Name Indication (SNI)

An extension to the TLS protocol that allows the client to indicate which hostname it is connecting to during the TLS handshake, before the encrypted session is established.

Enables category-level content blocking on HTTPS traffic without full payload decryption, offering a middle ground between DNS-only filtering and full DPI.

Esempi pratici

A 200-room hotel is receiving automated copyright infringement notices from their ISP because guests are torrenting movies over the open Guest WiFi. The hotel currently uses a basic WPA2-PSK network with no captive portal and no content filtering.

Step 1: Remove the shared PSK and replace with an open SSID fronted by a Captive Portal. Step 2: Require guests to authenticate using their room number and last name via PMS integration, or via SMS/email verification. Step 3: Deploy a cloud-based DNS filtering service integrated with the network gateway, enabling the 'P2P/File Sharing' and 'Malware' blocking categories. Step 4: Configure the gateway firewall to block all outbound traffic on standard BitTorrent ports (6881–6889 TCP/UDP) and block known torrent tracker domains via the DNS filter. Step 5: Implement NAT rules to intercept all port 53 traffic and redirect to the managed DNS resolver. Step 6: Enable session logging to capture MAC address, assigned IP, authenticated identity, and timestamps for all sessions.

A large retail chain is deploying Guest WiFi across 500 stores. They need to ensure compliance with family-friendly policies and prevent malware distribution, but they cannot afford high-latency DPI hardware at every branch. They also need consistent policy enforcement across all sites.

Step 1: Deploy a centrally managed cloud WiFi architecture with a cloud controller managing all 500 branch access points. Step 2: Implement a cloud-based DNS filtering solution applied at the SSID level, configured centrally and pushed to all sites simultaneously. Step 3: Configure the policy centrally to block the 'Adult', 'Malware', 'Phishing', and 'P2P' categories. Step 4: Use the cloud controller to enforce NAT rules redirecting all port 53 traffic to the managed DNS resolver at every site. Step 5: Configure a centralised logging aggregator to collect session logs from all 500 sites into a single SIEM or log management platform for compliance reporting.

Domande di esercitazione

Q1. Your venue is upgrading its Guest WiFi. The network architect proposes removing the captive portal to create a smoother user experience, relying solely on a cloud DNS filter to block bad content. What is the primary legal risk of this approach, and what would you recommend instead?

Suggerimento: Consider what happens if law enforcement requests information about a specific IP address used at a specific time.

Visualizza risposta modello

Removing the captive portal eliminates the authentication layer, meaning there is no audit trail tying a network session to a specific user identity. While the DNS filter will block known bad sites, if a user bypasses it or commits an illegal act not caught by the filter, the venue cannot identify the user. This nullifies safe harbour protections, leaving the venue fully liable. The recommendation is to retain the captive portal with mandatory authentication, and use the DNS filter as a complementary layer — not a replacement for identity verification.

Q2. A user complains they cannot access a legitimate corporate VPN while connected to your filtered Guest WiFi. You check the logs and see the connection is being dropped at the gateway, not the DNS level. What are the two most likely causes, and how would you resolve each?

Suggerimento: Think about how firewalls handle encrypted traffic and non-standard ports, and how VPN protocols operate.

Visualizza risposta modello

Cause 1: The firewall has an overly restrictive outbound policy blocking the specific ports used by the VPN protocol — for example, UDP 500 and UDP 4500 for IKEv2/IPsec, or TCP/UDP 1194 for OpenVPN. Resolution: Whitelist standard VPN ports for outbound traffic while monitoring for abuse. Cause 2: A DPI engine is dropping the encrypted tunnel traffic because it cannot inspect the payload and is configured to block unrecognised encrypted sessions. Resolution: Create an application-layer exception for known VPN protocols, or disable DPI for traffic on standard VPN ports.

Q3. You have deployed a robust cloud DNS filtering solution across your venue network, but your WiFi analytics dashboard shows significant bandwidth consumption consistent with BitTorrent traffic. How is this possible if DNS filtering is active, and what additional controls do you need to implement?

Suggerimento: DNS only resolves names to IP addresses. Consider how P2P software discovers and connects to peers after initial tracker contact.

Visualizza risposta modello

BitTorrent and other P2P protocols use DNS only for initial tracker discovery. Once peers are discovered, the client connects to them directly via IP address, completely bypassing DNS. DNS filtering alone cannot stop peer-to-peer data transfer once the initial connection is established. To resolve this, you must configure the network gateway firewall to block P2P protocols using application-layer filtering or by blocking the known BitTorrent port ranges (6881–6889 TCP/UDP) and the DHT protocol (UDP 6881). Additionally, consider enabling bandwidth throttling for any remaining P2P traffic that uses non-standard ports.