Haftung für öffentliches WiFi: Warum Inhaltsfilterung obligatorisch ist

Dieser technische Leitfaden beschreibt die rechtlichen und operativen Risiken der Bereitstellung von ungefiltertem öffentlichem WiFi und erläutert, warum Inhaltsfilterung eine obligatorische Bereitstellungsanforderung für Betreiber von Veranstaltungsorten ist. Er bietet umsetzbare Architekturstrategien, Implementierungsschritte und Risikominderungstaktiken, um Netzwerke vor illegalen Aktivitäten, Urheberrechtsverletzungen und Nichteinhaltung gesetzlicher Vorschriften zu schützen. Betreiber von Veranstaltungsorten und CTOs finden konkrete Fallstudien, Entscheidungsrahmen und Konfigurationsanleitungen zur Implementierung einer rechtssicheren, konformen Guest WiFi-Umgebung.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Einblick

- Die Rechtslandschaft und Safe Harbour

- Architektur eines gefilterten Netzwerks

- Das DoH-Problem angehen

- Implementierungsleitfaden

- Schritt 1: Die Richtlinie zur akzeptablen Nutzung definieren

- Schritt 2: Captive Portal und Authentifizierung konfigurieren

- Schritt 3: DNS-Filterung und Gateway-Regeln bereitstellen

- Schritt 4: Kritische Dienste auf die Whitelist setzen

- Schritt 5: Testen und Validieren

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für IT-Manager, Netzwerkarchitekten und CTOs, die öffentliche Veranstaltungsorte betreuen, ist die Bereitstellung von Guest WiFi eine grundlegende betriebliche Anforderung. Die Bereitstellung eines offenen Internetzugangs ohne robuste Inhaltsfilterung setzt den Veranstaltungsort jedoch erheblichen rechtlichen, finanziellen und reputativen Risiken aus. Wenn Sie öffentlichen Internetzugang bereitstellen, übernimmt Ihre Organisation die Rolle eines Internet Service Providers (ISP). Wenn bösartiger oder illegaler Datenverkehr — wie Urheberrechtsverletzungen, Peer-to-Peer (P2P)-Piraterie oder Child Sexual Abuse Material (CSAM) — von Ihren öffentlichen IP-Adressen ausgeht, liegt die Haftung oft beim Betreiber des Veranstaltungsortes.

Dieser Leitfaden bietet einen definitiven technischen Rahmen für die Implementierung obligatorischer Inhaltsfilterung. Wir untersuchen die Architektur, die erforderlich ist, um Safe-Harbour-Schutzmaßnahmen aufrechtzuerhalten, die Einhaltung gesetzlicher Vorschriften (einschließlich GDPR und PCI DSS) zu gewährleisten und die Netzwerkleistung zu erhalten. Durch die Integration robuster Filterung mit WiFi Analytics können Veranstaltungsorte in den Sektoren Einzelhandel , Gastgewerbe , Gesundheitswesen und Transport Risiken mindern und gleichzeitig ein nahtloses Gästeerlebnis gewährleisten.

Technischer Einblick

Die Rechtslandschaft und Safe Harbour

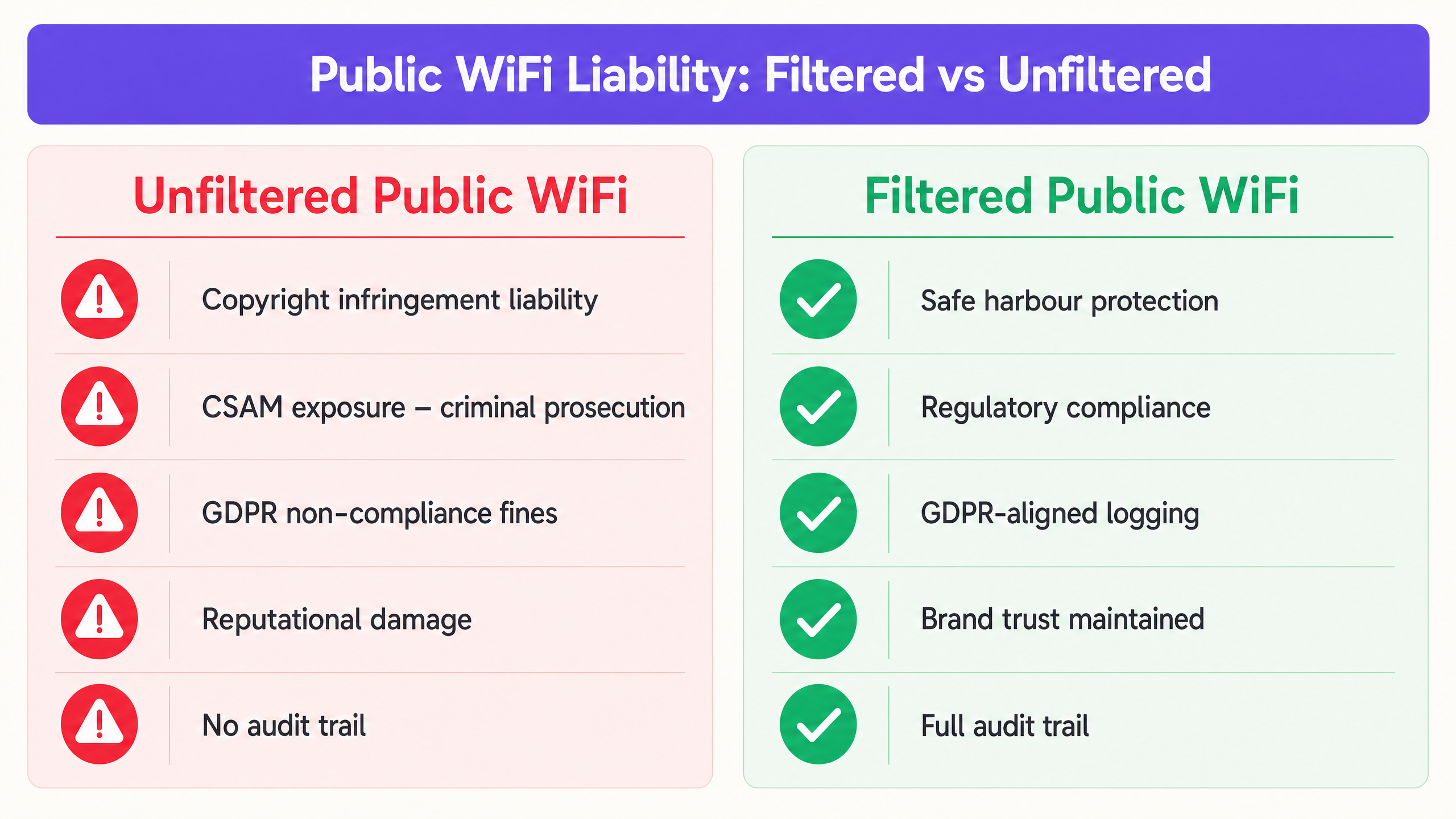

Der Hauptgrund für die Inhaltsfilterung ist die rechtliche Haftung für öffentliches WiFi. In den meisten Rechtsordnungen sind ISPs und öffentliche WiFi-Anbieter durch „Safe-Harbour“-Bestimmungen geschützt — zum Beispiel den Digital Millennium Copyright Act (DMCA) in den USA oder die E-Commerce-Richtlinie und ihre Nachfolgeregelungen in der EU. Diese Schutzmaßnahmen sind jedoch ausdrücklich an Bedingungen geknüpft. Um sich zu qualifizieren, müssen Anbieter nachweisen, dass sie angemessene technische Schritte unternommen haben, um illegale Aktivitäten zu verhindern, und dass sie die Strafverfolgungsbehörden bei Bedarf unterstützen können.

Ohne einen Audit-Trail und aktive Filterung kann ein Veranstaltungsort nicht nachweisen, dass er angemessene Schritte unternommen hat, was die Safe-Harbour-Schutzmaßnahmen vollständig aufhebt. Dies ist besonders kritisch für Implementierungen im öffentlichen Sektor, wo die Anforderungen an die Rechenschaftspflicht noch strenger sind. Für den Kontext, wie sich die digitale Infrastruktur des öffentlichen Sektors entwickelt, siehe Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Die drei primären rechtlichen Risikovektoren für ungefilterte Netzwerke sind:

| Risikovektor | Rechtliche Exposition | Beispielhafte Konsequenz |

|---|---|---|

| Urheberrechtsverletzung (P2P) | Zivilrechtliche Haftung, Unterlassungsanordnungen | Rechteinhaber verklagt den Veranstaltungsort wegen Beihilfe zur Verletzung |

| CSAM-Verbreitung | Strafrechtliche Verfolgung | Polizeiliche Ermittlung, Lizenzentzug |

| Nichteinhaltung der GDPR | Bußgelder bis zu 4% des weltweiten Umsatzes | ICO-Durchsetzungsmaßnahme wegen unzureichender Protokollierung |

Architektur eines gefilterten Netzwerks

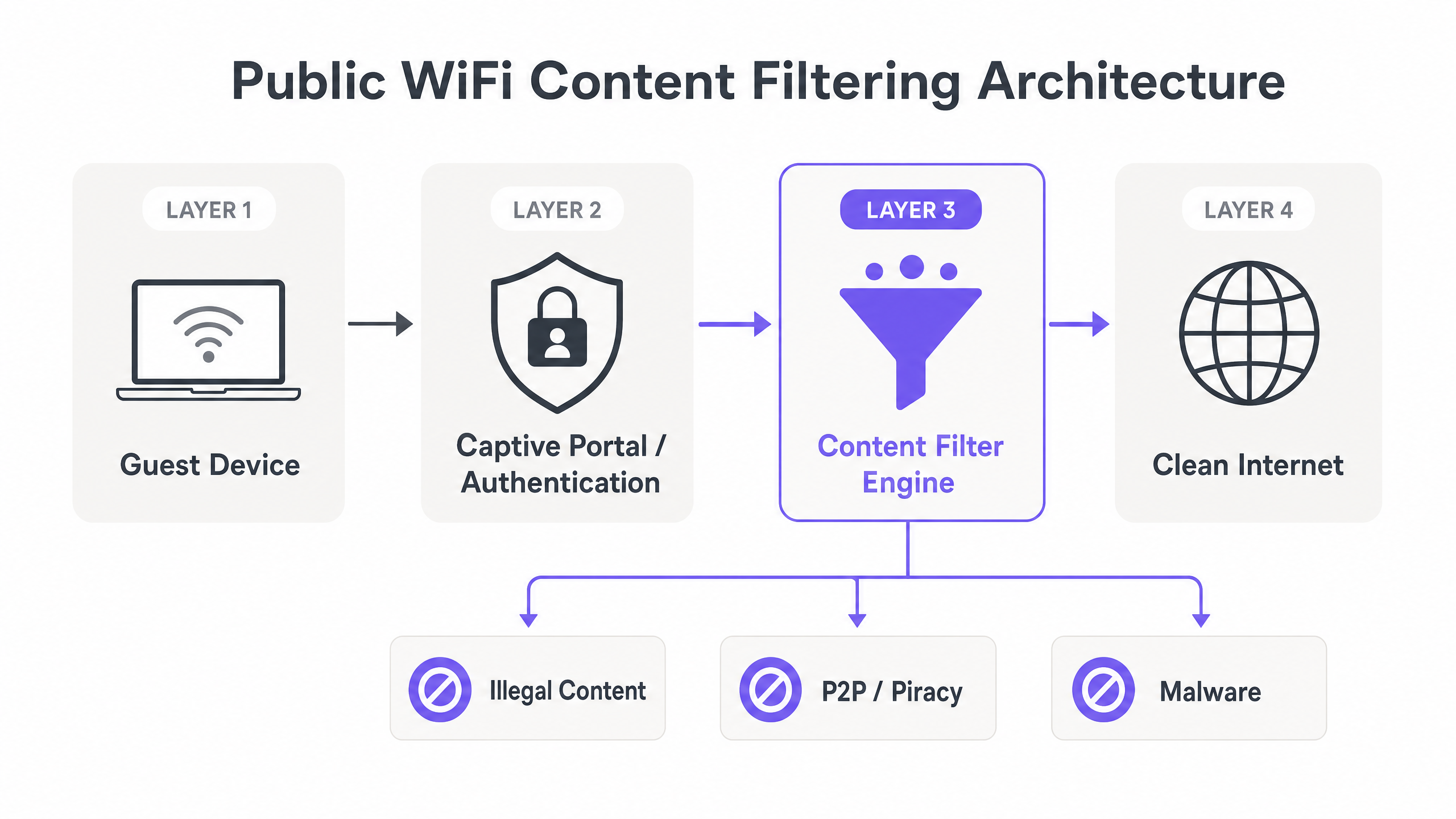

Effektive Inhaltsfilterung erfordert eine mehrschichtige Architektur. Keine einzelne Kontrolle ist ausreichend. Die folgenden Schichten müssen zusammenwirken:

Schicht 1 — Authentifizierung (Captive Portal): Bevor der Netzwerkzugriff gewährt wird, müssen sich Benutzer authentifizieren. Dies verknüpft ein Gerät (MAC-Adresse) und eine IP-Lease über SMS, E-Mail oder Social Login mit einer verifizierten Identität. Dies ist die Grundlage Ihres Audit-Trails. Weitere Informationen darüber, warum diese Aufzeichnung kritisch ist, finden Sie unter Erklären Sie, was ein Audit-Trail für IT-Sicherheit im Jahr 2026 ist .

Schicht 2 — DNS-Filter-Engine: Der skalierbarste Ansatz für Umgebungen mit hohem Durchsatz ist die cloudbasierte DNS-Filterung. Wenn ein Benutzer eine Domain anfordert, überprüft der DNS-Resolver die Anfrage anhand einer Echtzeit-Bedrohungsdatenbank. Wenn die Domain als bösartig oder illegal eingestuft wird — Malware, nicht jugendfreie Inhalte, Piraterie-Tracker — wird die Auflösung blockiert und der Benutzer auf eine richtlinienkonforme Blockierungsseite umgeleitet.

Schicht 3 — Anwendungsschicht-Gateway (Firewall): DNS-Filterung allein ist unzureichend. Benutzer können DNS-Filter mithilfe direkter IP-Verbindungen oder verschlüsseltem DNS (DNS over HTTPS — DoH) umgehen. Das Netzwerk-Gateway muss bekannte DoH-Resolver blockieren und spezifische Protokolle einschränken, insbesondere P2P-Protokolle wie BitTorrent, die der primäre Vektor für Urheberrechtsverletzungen in öffentlichen Netzwerken sind.

Schicht 4 — Protokollierung und Audit-Trail: Alle Sitzungsdaten — authentifizierte Identität, MAC-Adresse, zugewiesene IP, Zeitstempel und Sitzungsdauer — müssen sicher protokolliert und für den gesetzlich vorgeschriebenen Zeitraum aufbewahrt werden. Diese Daten müssen den Strafverfolgungsbehörden auf Anfrage zugänglich sein, ohne die Daten anderer Benutzer gemäß den GDPR-Prinzipien zu gefährden.

Das DoH-Problem angehen

DNS over HTTPS (DoH) ist die größte technische Herausforderung für die Inhaltsfilterung im Jahr 2025 und darüber hinaus. Moderne Browser — einschließlich Chrome, Firefox und Edge — können so konfiguriert werden, dass sie DoH standardmäßig verwenden und DNS-Abfragen über HTTPS an Resolver wie Cloudflare (1.1.1.1) oder Google (8.8.8.8) leiten. Dies umgeht Ihre verwaltete DNS-Filterschicht vollständig.

Die Minderungsstrategie besteht aus zwei Komponenten:

- Bekannte DoH-Resolver-IPs auf Firewall-Ebene blockieren. Pflegen Sie eine aktualisierte Liste bekannter DoH-Endpunkte und blockieren Sie ausgehenden HTTPS-Verkehr zu diesen spezifischen IPs.

- Den gesamten Port-53-Verkehr abfangen und umleiten zu Ihrem verwalteten DNS-Resolver mithilfe von Firewall-NAT-Regeln, um eine manuelle DNS-Überschreibung durch Gäste zu verhindern.

Implementierungsleitfaden

Die Bereitstellung einer robusten Filterlösung erfordert eine sorgfältige Planung, um ein Gleichgewicht zu findence Sicherheit mit Benutzererfahrung. Die folgenden Schritte gelten für Veranstaltungsorte jeder Größe, von einem Einzelhotel bis zu einer Einzelhandels kette mit mehreren Standorten.

Schritt 1: Die Richtlinie zur akzeptablen Nutzung definieren

Legen Sie eine klare Richtlinie zur akzeptablen Nutzung (AUP) fest, der Gäste am Captive Portal zustimmen müssen. Die technische Filterrichtlinie muss die AUP widerspiegeln. Blockieren Sie mindestens: bekannte Malware- und Phishing-Domains; CSAM (Integration mit Datenbanken wie der Blocklist der Internet Watch Foundation); P2P-Filesharing-Protokolle; und nicht jugendfreie Inhalte für familienfreundliche Veranstaltungsorte.

Schritt 2: Captive Portal und Authentifizierung konfigurieren

Stellen Sie sicher, dass das Captive Portal eine Authentifizierung vorschreibt. Anonymer Zugriff ist der Feind des Audit-Trails. Implementieren Sie Sitzungslimits und stellen Sie sicher, dass die DHCP-Lease-Zeiten für Umgebungen mit hoher Fluktuation optimiert sind. Für Hospitality -Implementierungen integrieren Sie sich in das Property Management System (PMS), um Gäste anhand ihrer Buchungsreferenz zu authentifizieren.

Schritt 3: DNS-Filterung und Gateway-Regeln bereitstellen

Integrieren Sie einen Cloud-DNS-Filterdienst. Konfigurieren Sie das Netzwerk-Gateway so, dass es alle ausgehenden DNS-Anfragen auf Port 53 abfängt und sie durch den genehmigten Filterdienst leitet. Implementieren Sie Firewall-Regeln, um bekannte DoH-Endpunkte zu blockieren. Konfigurieren Sie Regeln auf Anwendungsebene, um P2P-Protokollverkehr zu verwerfen.

Schritt 4: Kritische Dienste auf die Whitelist setzen

Stellen Sie sicher, dass kritische Dienste des Veranstaltungsortes vor dem Go-Live auf die Whitelist gesetzt werden. Wenn Ihr Veranstaltungsort Standortdienste oder Navigationstools verwendet – zum Beispiel Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots – stellen Sie sicher, dass die relevanten Endpunkte zugänglich sind. Bereiten Sie auch Support-Teams auf häufige Probleme nach der Bereitstellung vor; Filterung kann gelegentlich Konnektivitätsanomalien verursachen, wie in Solving the Connected but No Internet Error on Guest WiFi besprochen.

Schritt 5: Testen und Validieren

Führen Sie vor dem Go-Live einen strukturierten Test durch: Versuchen Sie, von einem Gastgerät aus auf bekannte blockierte Kategorien zuzugreifen, überprüfen Sie, ob die Blockierungsseite angezeigt wird, überprüfen Sie, ob das Audit-Protokoll die Sitzung erfasst, und bestätigen Sie, dass legitimer Datenverkehr nicht beeinträchtigt wird.

Best Practices

Dynamische Bedrohungsanalyse: Statische Blocklisten sind innerhalb weniger Stunden nach ihrer Veröffentlichung veraltet. Stellen Sie sicher, dass Ihre Filter-Engine Echtzeit- und kontinuierlich aktualisierte Bedrohungsanalysen verwendet, um neue Domains zu kategorisieren, sobald sie auftauchen. Bedrohungsakteure registrieren täglich neue Domains, um statische Listen zu umgehen.

Granulare Richtlinienkontrolle: Vermeiden Sie pauschale Verbote, die legitime Geschäftsabläufe stören. Das Blockieren aller Video-Streams mag für ein Unternehmensnetzwerk angemessen sein, wäre aber für ein Hotel völlig unpassend. Definieren Sie Richtlinien pro SSID, pro Veranstaltungsorttyp oder pro Tageszeit, sofern die Plattform dies unterstützt.

Verwaltung von verschlüsseltem Datenverkehr: Da TLS 1.3 und DoH zum Standard werden, ist die alleinige Abhängigkeit von DNS unzureichend. Evaluieren Sie Hardware, die zur Server Name Indication (SNI)-Inspektion fähig ist, als Mittelweg zwischen vollständiger DPI und reiner DNS-Filterung. Die SNI-Inspektion liest den unverschlüsselten Servernamen im TLS-Handshake, ohne die Nutzlast zu entschlüsseln, und bietet eine Blockierung auf Kategorieebene mit minimalen Durchsatzbeeinträchtigungen.

Compliance-Protokollierung: Führen Sie Verbindungsprotokolle – MAC address, zugewiesene IP, Zeitstempel, authentifizierte Identität – in Übereinstimmung mit den lokalen Datenschutzgesetzen. Unter GDPR protokollieren Sie nicht den vollständigen Browserverlauf; protokollieren Sie nur Verbindungsmetadaten. Stellen Sie sicher, dass Protokolle im Ruhezustand verschlüsselt und zugriffsgeschützt sind.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

Der DoH-Bypass: Gäste, die moderne Browser verwenden, die für DNS over HTTPS konfiguriert sind, umgehen Standard-DNS-Filter. Abhilfe: Pflegen Sie eine aktualisierte Blocklist von DoH-Anbieter-IPs auf Firewall-Ebene und leiten Sie den gesamten Port-53-Verkehr über NAT um.

MAC Randomisierung: Moderne iOS- und Android-Geräte randomisieren MAC addresses pro SSID, was die traditionelle Geräteverfolgung unterbricht. Abhilfe: Verlassen Sie sich auf eine sitzungsbasierte Authentifizierung, die an die Captive Portal-Anmeldung gebunden ist, anstatt auf eine persistente MAC-Verfolgung. Die Sitzungs-ID, nicht die MAC, wird zum Audit-Schlüssel.

Überfilterung und Fehlalarme: Aggressive Filterung blockiert legitimen Datenverkehr, was zu Helpdesk-Tickets führt und die Gästeerfahrung beeinträchtigt. Abhilfe: Implementieren Sie einen schnellen Whitelist-Überprüfungsprozess. Überwachen Sie wöchentlich die Protokolle blockierter Domains und setzen Sie bestätigte Fehlalarme innerhalb von 24 Stunden auf die Whitelist.

Richtlinienabweichung über Standorte hinweg: Bei Multi-Site-Implementierungen weichen manuell verwaltete Richtlinien im Laufe der Zeit voneinander ab. Standort A hat möglicherweise eine veraltete Blocklist, während Standort B aktuell ist. Abhilfe: Erzwingen Sie eine zentralisierte, Cloud-verwaltete Richtlinienverteilung mit Versionskontrolle. Alle Standorte müssen von derselben Richtlinien-Baseline abrufen.

ROI & Geschäftsauswirkungen

Der Return on Investment (ROI) für die Inhaltsfilterung wird primär in der Risikovermeidung gemessen. Eine einzige Urheberrechtsverletzungsklage oder eine ICO-Durchsetzungsmaßnahme kann Zehntausende von Pfund kosten – weit mehr als die jährlichen Kosten einer Filterlösung. Die folgende Tabelle veranschaulicht die Kostenunterschiede:

| Kostenpunkt | Ungefiltertes Netzwerk | Gefiltertes Netzwerk |

|---|---|---|

| Jährliche Kosten der Filterlösung | £0 | £2.000–£15.000 (skalenabhängig) |

| Vergleichszahlung bei Urheberrechtsverletzung | £10.000–£100.000+ | £0 (gemindert) |

| GDPR-Bußgeld (unzureichende Protokollierung) | Bis zu 4 % des weltweiten Umsatzes | £0 (konform) |

| Reputationsschaden / Markenimage | Erheblich | Minimal |

| Netzwerkleistung (P2P entfernt) | Verschlechtert | Verbessert |

Darüber hinaus verbessert die Filterung die gesamte Netzwerkleistung. Durch das Blockieren von bandbreitenintensivem P2P-Verkehr und Malware-Botnets bewahren Sie den Durchsatz für legitime Gäste, verbessern die Benutzererfahrung und reduzieren die Infrastrukturbelastung. In Kombination mit einer robusten WiFi Analytics Plattform, verwandelt sich das Netzwerk von einer unkontrollierten Belastung in ein sicheres, datengenerierendes Asset, das messbare Geschäftsergebnisse liefert.

Schlüsseldefinitionen

Safe Harbour

Legal provisions that protect ISPs and network operators from liability for the actions of their users, provided they take reasonable technical steps to prevent abuse and can assist law enforcement.

The primary legal shield for venue operators. Content filtering and audit logging are the technical conditions that maintain safe harbour status.

Captive Portal

A web page that users must view and interact with before access is granted to a public network, used for authentication, AUP acceptance, and session initiation.

The primary mechanism for establishing user identity and creating an audit trail. Without it, anonymous access makes safe harbour untenable.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting and evaluating Domain Name System (DNS) requests against a threat intelligence database before resolving the IP address.

The most efficient, low-latency method for blocking malicious or inappropriate content at scale. Suitable for high-throughput environments without requiring DPI hardware.

Audit Trail

A chronological, tamper-evident record of network events, including user authentication, IP lease assignments, session start/end times, and authenticated identity.

Required to respond to law enforcement requests, demonstrate regulatory compliance, and prove that reasonable steps were taken to prevent illegal activity.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data payload of a packet as it passes an inspection point, enabling application-level identification and control.

Provides the most granular control but requires significant processing power and can reduce network throughput. Best used selectively for high-risk protocol detection.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the DNS query to prevent interception or manipulation by network operators.

The primary bypass mechanism that undermines DNS-only filtering. Must be blocked at the firewall level by maintaining a blocklist of known DoH resolver IPs.

Peer-to-Peer (P2P)

A decentralised communications model where each participating node has equivalent capabilities, commonly used for file sharing via protocols such as BitTorrent.

The primary vector for copyright infringement on public networks. Must be blocked at both the DNS and application layer (firewall port/protocol rules) for effective mitigation.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that uses a randomised MAC address when connecting to WiFi networks, preventing persistent device tracking.

Breaks traditional MAC-based device tracking, forcing network operators to rely on session-based authentication via the captive portal as the primary audit identifier.

Server Name Indication (SNI)

An extension to the TLS protocol that allows the client to indicate which hostname it is connecting to during the TLS handshake, before the encrypted session is established.

Enables category-level content blocking on HTTPS traffic without full payload decryption, offering a middle ground between DNS-only filtering and full DPI.

Ausgearbeitete Beispiele

A 200-room hotel is receiving automated copyright infringement notices from their ISP because guests are torrenting movies over the open Guest WiFi. The hotel currently uses a basic WPA2-PSK network with no captive portal and no content filtering.

Step 1: Remove the shared PSK and replace with an open SSID fronted by a Captive Portal. Step 2: Require guests to authenticate using their room number and last name via PMS integration, or via SMS/email verification. Step 3: Deploy a cloud-based DNS filtering service integrated with the network gateway, enabling the 'P2P/File Sharing' and 'Malware' blocking categories. Step 4: Configure the gateway firewall to block all outbound traffic on standard BitTorrent ports (6881–6889 TCP/UDP) and block known torrent tracker domains via the DNS filter. Step 5: Implement NAT rules to intercept all port 53 traffic and redirect to the managed DNS resolver. Step 6: Enable session logging to capture MAC address, assigned IP, authenticated identity, and timestamps for all sessions.

A large retail chain is deploying Guest WiFi across 500 stores. They need to ensure compliance with family-friendly policies and prevent malware distribution, but they cannot afford high-latency DPI hardware at every branch. They also need consistent policy enforcement across all sites.

Step 1: Deploy a centrally managed cloud WiFi architecture with a cloud controller managing all 500 branch access points. Step 2: Implement a cloud-based DNS filtering solution applied at the SSID level, configured centrally and pushed to all sites simultaneously. Step 3: Configure the policy centrally to block the 'Adult', 'Malware', 'Phishing', and 'P2P' categories. Step 4: Use the cloud controller to enforce NAT rules redirecting all port 53 traffic to the managed DNS resolver at every site. Step 5: Configure a centralised logging aggregator to collect session logs from all 500 sites into a single SIEM or log management platform for compliance reporting.

Übungsfragen

Q1. Your venue is upgrading its Guest WiFi. The network architect proposes removing the captive portal to create a smoother user experience, relying solely on a cloud DNS filter to block bad content. What is the primary legal risk of this approach, and what would you recommend instead?

Hinweis: Consider what happens if law enforcement requests information about a specific IP address used at a specific time.

Musterlösung anzeigen

Removing the captive portal eliminates the authentication layer, meaning there is no audit trail tying a network session to a specific user identity. While the DNS filter will block known bad sites, if a user bypasses it or commits an illegal act not caught by the filter, the venue cannot identify the user. This nullifies safe harbour protections, leaving the venue fully liable. The recommendation is to retain the captive portal with mandatory authentication, and use the DNS filter as a complementary layer — not a replacement for identity verification.

Q2. A user complains they cannot access a legitimate corporate VPN while connected to your filtered Guest WiFi. You check the logs and see the connection is being dropped at the gateway, not the DNS level. What are the two most likely causes, and how would you resolve each?

Hinweis: Think about how firewalls handle encrypted traffic and non-standard ports, and how VPN protocols operate.

Musterlösung anzeigen

Cause 1: The firewall has an overly restrictive outbound policy blocking the specific ports used by the VPN protocol — for example, UDP 500 and UDP 4500 for IKEv2/IPsec, or TCP/UDP 1194 for OpenVPN. Resolution: Whitelist standard VPN ports for outbound traffic while monitoring for abuse. Cause 2: A DPI engine is dropping the encrypted tunnel traffic because it cannot inspect the payload and is configured to block unrecognised encrypted sessions. Resolution: Create an application-layer exception for known VPN protocols, or disable DPI for traffic on standard VPN ports.

Q3. You have deployed a robust cloud DNS filtering solution across your venue network, but your WiFi analytics dashboard shows significant bandwidth consumption consistent with BitTorrent traffic. How is this possible if DNS filtering is active, and what additional controls do you need to implement?

Hinweis: DNS only resolves names to IP addresses. Consider how P2P software discovers and connects to peers after initial tracker contact.

Musterlösung anzeigen

BitTorrent and other P2P protocols use DNS only for initial tracker discovery. Once peers are discovered, the client connects to them directly via IP address, completely bypassing DNS. DNS filtering alone cannot stop peer-to-peer data transfer once the initial connection is established. To resolve this, you must configure the network gateway firewall to block P2P protocols using application-layer filtering or by blocking the known BitTorrent port ranges (6881–6889 TCP/UDP) and the DHT protocol (UDP 6881). Additionally, consider enabling bandwidth throttling for any remaining P2P traffic that uses non-standard ports.