Responsabilité du WiFi public : Pourquoi le filtrage de contenu est obligatoire

Ce guide de référence technique décrit les risques juridiques et opérationnels liés à la fourniture d'un WiFi public non filtré, expliquant pourquoi le filtrage de contenu est une exigence de déploiement obligatoire pour les opérateurs de sites. Il fournit des stratégies d'architecture concrètes, des étapes de mise en œuvre et des tactiques d'atténuation des risques pour protéger les réseaux contre les activités illégales, la violation du droit d'auteur et la non-conformité réglementaire. Les opérateurs de sites et les CTO y trouveront des études de cas concrètes, des cadres de décision et des conseils de configuration pour mettre en œuvre un environnement Guest WiFi défendable et conforme.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- Le Paysage Juridique et le "Safe Harbour"

- Architecture d'un Réseau Filtré

- Résoudre le Problème DoH

- Guide de Mise en Œuvre

- Étape 1 : Définir la politique d'utilisation acceptable

- Étape 2 : Configurer le Captive Portal et l'authentification

- Étape 3 : Déployer le filtrage DNS et les règles de passerelle

- Étape 4 : Mettre sur liste blanche les services critiques

- Étape 5 : Tester et valider

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques, les architectes réseau et les CTO supervisant les lieux publics, le déploiement du Guest WiFi est une exigence opérationnelle de base. Cependant, fournir un accès internet ouvert sans un filtrage de contenu robuste expose le site à de graves risques juridiques, financiers et de réputation. Lorsque vous fournissez un accès internet public, votre organisation assume le rôle de fournisseur de services internet (FAI). Si un trafic malveillant ou illégal — tel que la violation du droit d'auteur, le piratage pair-à-pair (P2P) ou le matériel pédopornographique (CSAM) — provient de vos adresses IP publiques, la responsabilité incombe souvent à l'opérateur du site.

Ce guide fournit un cadre technique définitif pour la mise en œuvre du filtrage de contenu obligatoire. Nous explorons l'architecture requise pour maintenir les protections de "safe harbour", assurer la conformité réglementaire (y compris le GDPR et le PCI DSS) et maintenir les performances du réseau. En intégrant un filtrage robuste avec WiFi Analytics , les sites des secteurs du Commerce de détail , de l' Hôtellerie , de la Santé et des Transports peuvent atténuer les risques tout en maintenant une expérience client fluide.

Approfondissement Technique

Le Paysage Juridique et le "Safe Harbour"

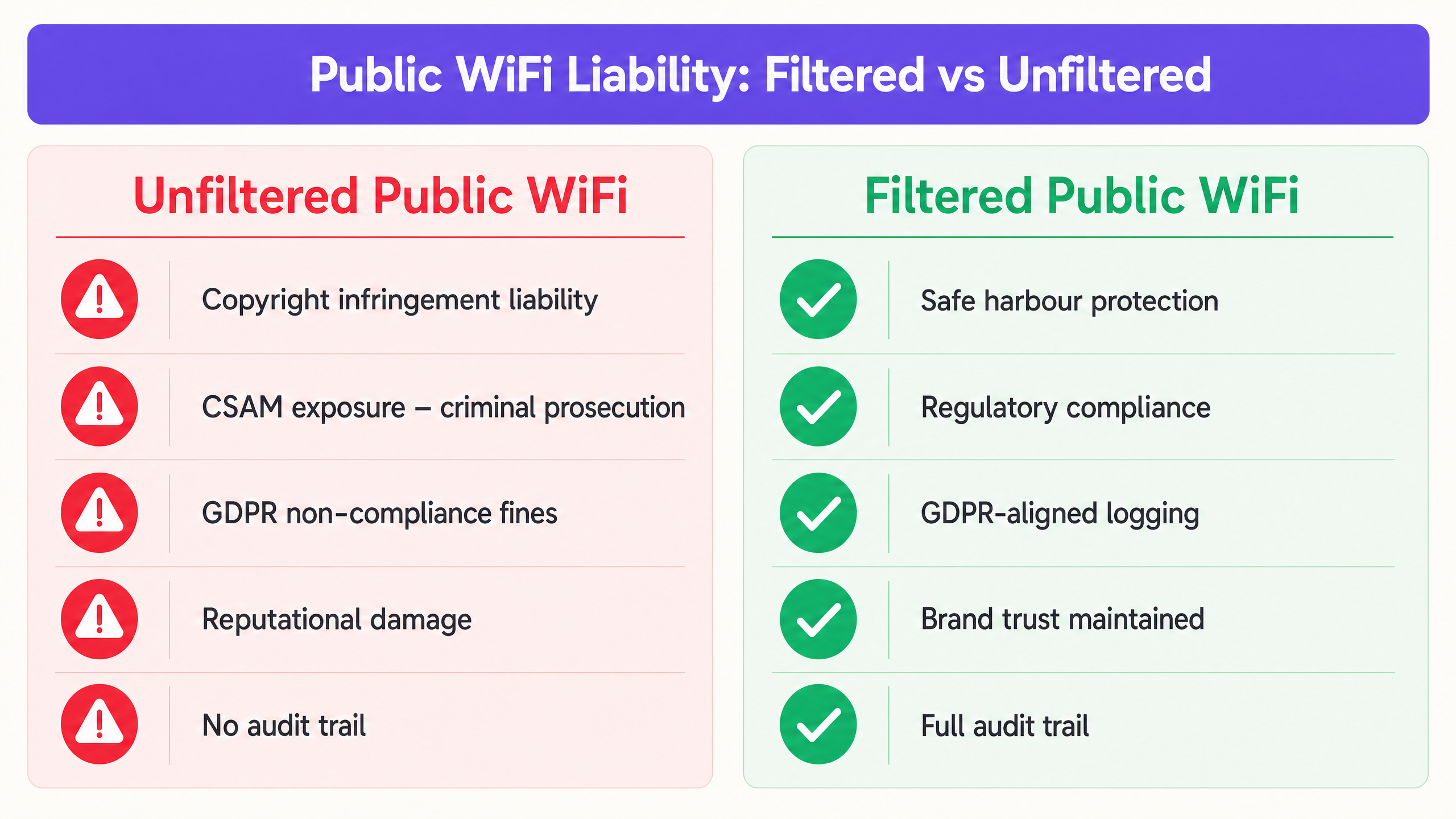

Le principal moteur du filtrage de contenu est la responsabilité juridique du WiFi public. Dans la plupart des juridictions, les FAI et les fournisseurs de WiFi public sont protégés par des dispositions de "safe harbour" — par exemple, le Digital Millennium Copyright Act (DMCA) aux États-Unis, ou la Directive sur le commerce électronique et ses cadres successeurs dans l'UE. Cependant, ces protections sont explicitement conditionnelles. Pour être éligibles, les fournisseurs doivent démontrer qu'ils ont pris des mesures techniques raisonnables pour prévenir les activités illégales et qu'ils peuvent assister les forces de l'ordre si nécessaire.

Sans piste d'audit et filtrage actif, un site ne peut prouver qu'il a pris des mesures raisonnables, ce qui annule entièrement les protections de "safe harbour". Ceci est particulièrement critique pour les déploiements du secteur public, où les exigences de responsabilité sont encore plus strictes. Pour en savoir plus sur l'évolution de l'infrastructure numérique du secteur public, consultez Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Les trois principaux vecteurs de risque juridique pour les réseaux non filtrés sont :

| Vecteur de Risque | Exposition Légale | Exemple de Conséquence |

|---|---|---|

| Violation du Droit d'Auteur (P2P) | Responsabilité civile, ordonnances de cessation et d'abstention | Le titulaire des droits poursuit le site pour avoir facilité l'infraction |

| Distribution de CSAM | Poursuite pénale | Enquête policière, révocation de licence |

| Non-conformité GDPR | Amendes réglementaires jusqu'à 4% du chiffre d'affaires mondial | Action d'exécution de l'ICO pour journalisation inadéquate |

Architecture d'un Réseau Filtré

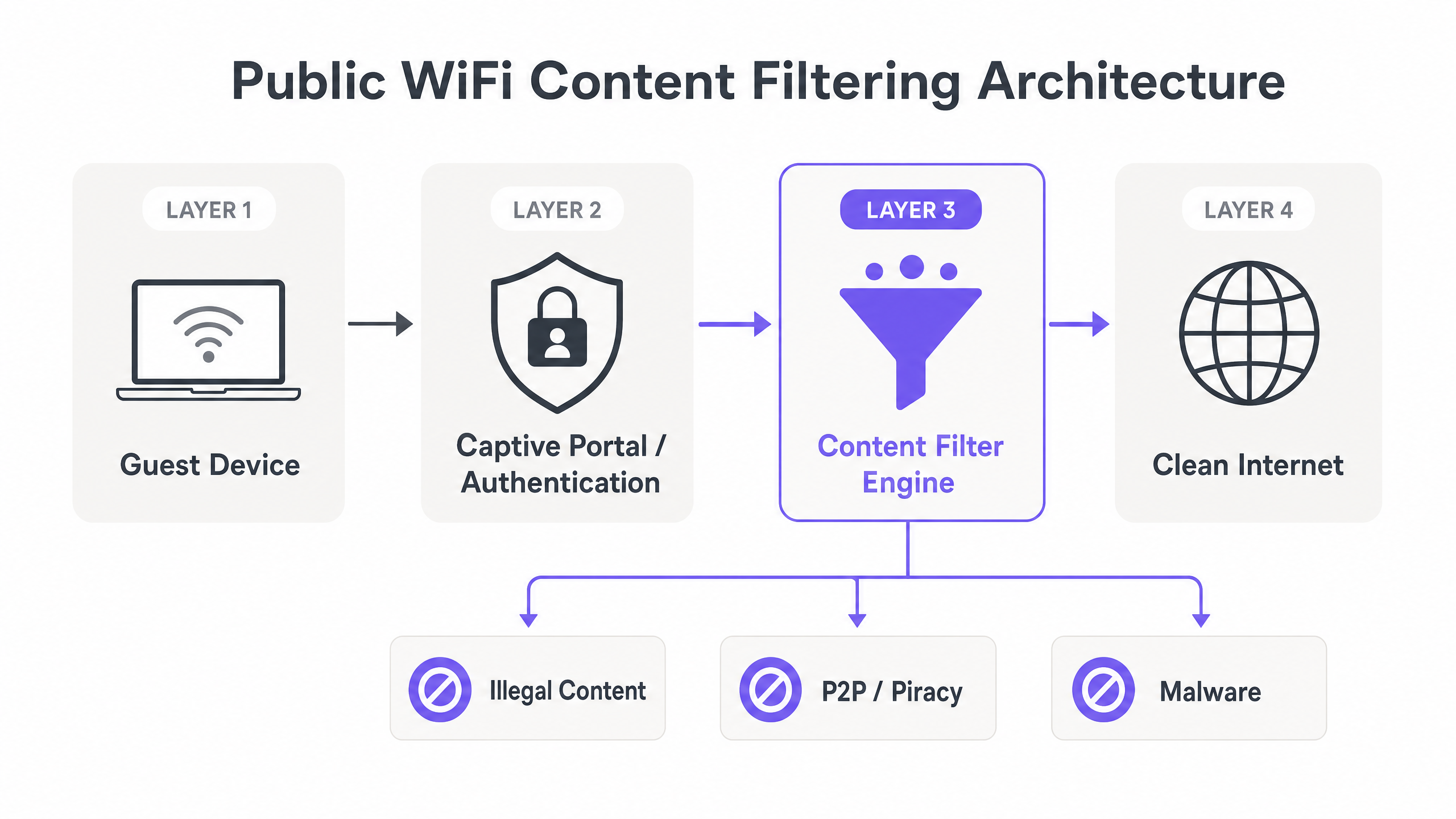

Un filtrage de contenu efficace nécessite une architecture multicouche. Aucun contrôle unique n'est suffisant. Les couches suivantes doivent fonctionner de concert :

Couche 1 — Authentification (Captive Portal) : Avant que l'accès au réseau ne soit accordé, les utilisateurs doivent s'authentifier. Ceci lie un appareil (adresse MAC) et un bail IP à une identité vérifiée via SMS, e-mail ou connexion sociale. C'est le fondement de votre piste d'audit. Pour en savoir plus sur l'importance de cette tenue de registres, consultez Explain what is audit trail for IT Security in 2026 .

Couche 2 — Moteur de Filtrage DNS : L'approche la plus évolutive pour les environnements à haut débit est le filtrage DNS basé sur le cloud. Lorsqu'un utilisateur demande un domaine, le résolveur DNS vérifie la requête par rapport à une base de données d'informations sur les menaces en temps réel. Si le domaine est catégorisé comme malveillant ou illégal — logiciel malveillant, contenu pour adultes, traqueurs de piratage — la résolution est bloquée et l'utilisateur est redirigé vers une page de blocage conforme à la politique.

Couche 3 — Passerelle de Couche Application (Pare-feu) : Le filtrage DNS seul est insuffisant. Les utilisateurs peuvent contourner les filtres DNS en utilisant des connexions IP directes ou un DNS chiffré (DNS over HTTPS — DoH). La passerelle réseau doit bloquer les résolveurs DoH connus et restreindre les protocoles spécifiques, en particulier les protocoles P2P comme BitTorrent, qui sont le principal vecteur de violation du droit d'auteur sur les réseaux publics.

Couche 4 — Journalisation et Piste d'Audit : Toutes les données de session — identité authentifiée, adresse MAC, IP attribuée, horodatages et durée de session — doivent être enregistrées en toute sécurité et conservées pendant la période légalement requise. Ces données doivent être accessibles aux forces de l'ordre sur demande sans compromettre les données des autres utilisateurs, conformément aux principes du GDPR.

Résoudre le Problème DoH

DNS over HTTPS (DoH) est le plus grand défi technique pour le filtrage de contenu en 2025 et au-delà. Les navigateurs modernes — y compris Chrome, Firefox et Edge — peuvent être configurés pour utiliser DoH par défaut, acheminant les requêtes DNS via HTTPS vers des résolveurs comme Cloudflare (1.1.1.1) ou Google (8.8.8.8). Ceci contourne complètement votre couche de filtrage DNS gérée.

La stratégie d'atténuation comporte deux composantes :

- Mettre sur liste noire les IP des résolveurs DoH connus au niveau du pare-feu. Maintenez une liste à jour des points d'extrémité DoH connus et bloquez le trafic HTTPS sortant vers ces IP spécifiques.

- Intercepter et rediriger tout le trafic du port 53 vers votre résolveur DNS géré en utilisant des règles NAT de pare-feu, empêchant ainsi la substitution manuelle du DNS par les invités.

Guide de Mise en Œuvre

Le déploiement d'une solution de filtrage robuste nécessite une planification minutieuse pour équilibrerla sécurité avec l'expérience utilisateur. Les étapes suivantes s'appliquent aux établissements de toutes tailles, d'un hôtel à site unique à une chaîne de commerce de détail multi-sites.

Étape 1 : Définir la politique d'utilisation acceptable

Établissez une politique d'utilisation acceptable (AUP) claire que les invités doivent accepter sur le captive portal. La politique de filtrage technique doit refléter l'AUP. Au minimum, bloquez : les domaines de logiciels malveillants et de phishing connus ; le CSAM (intégrez-vous à des bases de données telles que la liste de blocage de l'Internet Watch Foundation) ; les protocoles de partage de fichiers P2P ; et le contenu pour adultes pour les établissements adaptés aux familles.

Étape 2 : Configurer le Captive Portal et l'authentification

Assurez-vous que le captive portal exige une authentification. L'accès anonyme est l'ennemi de la piste d'audit. Mettez en œuvre des limites de session et assurez-vous que les durées de bail DHCP sont optimisées pour les environnements à fort roulement. Pour les déploiements dans l' hôtellerie , intégrez-vous au système de gestion immobilière (PMS) pour authentifier les clients par rapport à leur référence de réservation.

Étape 3 : Déployer le filtrage DNS et les règles de passerelle

Intégrez un service de filtrage DNS basé sur le cloud. Configurez la passerelle réseau pour intercepter toutes les requêtes DNS sortantes sur le port 53 et les forcer à passer par le service de filtrage approuvé. Mettez en œuvre des règles de pare-feu pour bloquer les points de terminaison DoH connus. Configurez des règles de couche application pour abandonner le trafic de protocole P2P.

Étape 4 : Mettre sur liste blanche les services critiques

Assurez-vous que les services critiques de l'établissement sont mis sur liste blanche avant la mise en service. Si votre établissement utilise des services de localisation ou des outils de navigation — par exemple, Purple lance le mode cartes hors ligne pour une navigation fluide et sécurisée vers les hotspots WiFi — assurez-vous que les points de terminaison pertinents sont accessibles. Préparez également les équipes de support aux problèmes courants après le déploiement ; le filtrage peut occasionnellement provoquer des anomalies de connectivité, comme discuté dans Résoudre l'erreur « Connecté mais pas d'Internet » sur le WiFi invité .

Étape 5 : Tester et valider

Avant la mise en service, effectuez un test structuré : tentez d'accéder à des catégories bloquées connues depuis un appareil invité, vérifiez que la page de blocage s'affiche, vérifiez que le journal d'audit capture la session et confirmez que le trafic légitime n'est pas affecté.

Bonnes pratiques

Renseignement dynamique sur les menaces : Les listes de blocage statiques sont obsolètes quelques heures après leur publication. Assurez-vous que votre moteur de filtrage utilise des renseignements sur les menaces en temps réel et continuellement mis à jour pour catégoriser les nouveaux domaines à mesure qu'ils apparaissent. Les acteurs de la menace enregistrent quotidiennement de nouveaux domaines spécifiquement pour échapper aux listes statiques.

Contrôle granulaire des politiques : Évitez les interdictions générales qui perturbent les activités légitimes. Bloquer tout le streaming vidéo peut être approprié pour un réseau de bureau d'entreprise, mais serait totalement inapproprié pour un hôtel. Définissez des politiques par SSID, par type d'établissement ou par heure de la journée lorsque la plateforme le permet.

Gestion du trafic chiffré : À mesure que TLS 1.3 et DoH deviennent la norme, se fier uniquement au DNS est insuffisant. Évaluez le matériel capable d'inspection Server Name Indication (SNI) comme un compromis entre l'inspection DPI complète et le filtrage uniquement DNS. L'inspection SNI lit le nom de serveur non chiffré dans la poignée de main TLS sans déchiffrer la charge utile, offrant un blocage au niveau de la catégorie avec un impact minimal sur le débit.

Journalisation de conformité : Maintenez des journaux de connexion — adresse MAC, IP attribuée, horodatage, identité authentifiée — conformément aux lois locales sur la conservation des données. En vertu du GDPR, ne journalisez pas l'historique de navigation complet ; journalisez uniquement les métadonnées de connexion. Assurez-vous que les journaux sont chiffrés au repos et que leur accès est contrôlé.

Dépannage et atténuation des risques

Modes de défaillance courants

Le contournement DoH : Les invités utilisant des navigateurs modernes configurés pour utiliser DNS sur HTTPS contourneront les filtres DNS standard. Atténuation : Maintenez une liste de blocage mise à jour des IP des fournisseurs DoH au niveau du pare-feu et redirigez tout le trafic du port 53 via NAT.

Randomisation MAC : Les appareils iOS et Android modernes randomisent les adresses MAC par SSID, brisant le suivi traditionnel des appareils. Atténuation : Fiez-vous à l'authentification basée sur la session liée à la connexion du captive portal, plutôt qu'au suivi MAC persistant. L'ID de session, et non le MAC, devient la clé d'audit.

Sur-filtrage et faux positifs : Un filtrage agressif bloque le trafic légitime, générant des tickets de support et dégradant l'expérience client. Atténuation : Mettez en œuvre un processus rapide de révision de la liste blanche. Surveillez les journaux de domaines bloqués chaque semaine et mettez sur liste blanche les faux positifs confirmés dans les 24 heures.

Dérive des politiques entre les sites : Dans les déploiements multi-sites, les politiques gérées manuellement divergent avec le temps. Le site A peut avoir une liste de blocage obsolète tandis que le site B est à jour. Atténuation : Appliquez une distribution de politiques centralisée et gérée dans le cloud avec contrôle de version. Tous les sites doivent utiliser la même base de référence de politique.

ROI et impact commercial

Le retour sur investissement (ROI) du filtrage de contenu se mesure principalement en évitement des risques. Une seule action en justice pour violation du droit d'auteur ou une action d'exécution de l'ICO peut coûter des dizaines de milliers de livres sterling — dépassant de loin le coût annuel d'une solution de filtrage. Le tableau ci-dessous illustre la différence de coût :

| Élément de coût | Réseau non filtré | Réseau filtré |

|---|---|---|

| Coût annuel de la solution de filtrage | 0 £ | 2 000 £ – 15 000 £ (selon l'échelle) |

| Règlement pour violation du droit d'auteur | 10 000 £ – 100 000 £ et plus | 0 £ (atténué) |

| Amende GDPR (journalisation inadéquate) | Jusqu'à 4 % du chiffre d'affaires mondial | 0 £ (conforme) |

| Dommages à la réputation / impact sur la marque | Significatif | Minimal |

| Performance réseau (P2P supprimé) | Dégradée | Améliorée |

De plus, le filtrage améliore la performance globale du réseau. En bloquant le trafic P2P gourmand en bande passante et les botnets de logiciels malveillants, vous préservez le débit pour les invités légitimes, améliorant l'expérience utilisateur et réduisant la charge sur l'infrastructure. Lorsqu'il est combiné à une analyse WiFi robuste (/guest-wifi-marketing-analytics-platform) plateforme, le réseau se transforme d'une responsabilité non gérée en un actif sécurisé et générateur de données qui génère des résultats commerciaux mesurables.

Définitions clés

Safe Harbour

Legal provisions that protect ISPs and network operators from liability for the actions of their users, provided they take reasonable technical steps to prevent abuse and can assist law enforcement.

The primary legal shield for venue operators. Content filtering and audit logging are the technical conditions that maintain safe harbour status.

Captive Portal

A web page that users must view and interact with before access is granted to a public network, used for authentication, AUP acceptance, and session initiation.

The primary mechanism for establishing user identity and creating an audit trail. Without it, anonymous access makes safe harbour untenable.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting and evaluating Domain Name System (DNS) requests against a threat intelligence database before resolving the IP address.

The most efficient, low-latency method for blocking malicious or inappropriate content at scale. Suitable for high-throughput environments without requiring DPI hardware.

Audit Trail

A chronological, tamper-evident record of network events, including user authentication, IP lease assignments, session start/end times, and authenticated identity.

Required to respond to law enforcement requests, demonstrate regulatory compliance, and prove that reasonable steps were taken to prevent illegal activity.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data payload of a packet as it passes an inspection point, enabling application-level identification and control.

Provides the most granular control but requires significant processing power and can reduce network throughput. Best used selectively for high-risk protocol detection.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the DNS query to prevent interception or manipulation by network operators.

The primary bypass mechanism that undermines DNS-only filtering. Must be blocked at the firewall level by maintaining a blocklist of known DoH resolver IPs.

Peer-to-Peer (P2P)

A decentralised communications model where each participating node has equivalent capabilities, commonly used for file sharing via protocols such as BitTorrent.

The primary vector for copyright infringement on public networks. Must be blocked at both the DNS and application layer (firewall port/protocol rules) for effective mitigation.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that uses a randomised MAC address when connecting to WiFi networks, preventing persistent device tracking.

Breaks traditional MAC-based device tracking, forcing network operators to rely on session-based authentication via the captive portal as the primary audit identifier.

Server Name Indication (SNI)

An extension to the TLS protocol that allows the client to indicate which hostname it is connecting to during the TLS handshake, before the encrypted session is established.

Enables category-level content blocking on HTTPS traffic without full payload decryption, offering a middle ground between DNS-only filtering and full DPI.

Exemples concrets

A 200-room hotel is receiving automated copyright infringement notices from their ISP because guests are torrenting movies over the open Guest WiFi. The hotel currently uses a basic WPA2-PSK network with no captive portal and no content filtering.

Step 1: Remove the shared PSK and replace with an open SSID fronted by a Captive Portal. Step 2: Require guests to authenticate using their room number and last name via PMS integration, or via SMS/email verification. Step 3: Deploy a cloud-based DNS filtering service integrated with the network gateway, enabling the 'P2P/File Sharing' and 'Malware' blocking categories. Step 4: Configure the gateway firewall to block all outbound traffic on standard BitTorrent ports (6881–6889 TCP/UDP) and block known torrent tracker domains via the DNS filter. Step 5: Implement NAT rules to intercept all port 53 traffic and redirect to the managed DNS resolver. Step 6: Enable session logging to capture MAC address, assigned IP, authenticated identity, and timestamps for all sessions.

A large retail chain is deploying Guest WiFi across 500 stores. They need to ensure compliance with family-friendly policies and prevent malware distribution, but they cannot afford high-latency DPI hardware at every branch. They also need consistent policy enforcement across all sites.

Step 1: Deploy a centrally managed cloud WiFi architecture with a cloud controller managing all 500 branch access points. Step 2: Implement a cloud-based DNS filtering solution applied at the SSID level, configured centrally and pushed to all sites simultaneously. Step 3: Configure the policy centrally to block the 'Adult', 'Malware', 'Phishing', and 'P2P' categories. Step 4: Use the cloud controller to enforce NAT rules redirecting all port 53 traffic to the managed DNS resolver at every site. Step 5: Configure a centralised logging aggregator to collect session logs from all 500 sites into a single SIEM or log management platform for compliance reporting.

Questions d'entraînement

Q1. Your venue is upgrading its Guest WiFi. The network architect proposes removing the captive portal to create a smoother user experience, relying solely on a cloud DNS filter to block bad content. What is the primary legal risk of this approach, and what would you recommend instead?

Conseil : Consider what happens if law enforcement requests information about a specific IP address used at a specific time.

Voir la réponse type

Removing the captive portal eliminates the authentication layer, meaning there is no audit trail tying a network session to a specific user identity. While the DNS filter will block known bad sites, if a user bypasses it or commits an illegal act not caught by the filter, the venue cannot identify the user. This nullifies safe harbour protections, leaving the venue fully liable. The recommendation is to retain the captive portal with mandatory authentication, and use the DNS filter as a complementary layer — not a replacement for identity verification.

Q2. A user complains they cannot access a legitimate corporate VPN while connected to your filtered Guest WiFi. You check the logs and see the connection is being dropped at the gateway, not the DNS level. What are the two most likely causes, and how would you resolve each?

Conseil : Think about how firewalls handle encrypted traffic and non-standard ports, and how VPN protocols operate.

Voir la réponse type

Cause 1: The firewall has an overly restrictive outbound policy blocking the specific ports used by the VPN protocol — for example, UDP 500 and UDP 4500 for IKEv2/IPsec, or TCP/UDP 1194 for OpenVPN. Resolution: Whitelist standard VPN ports for outbound traffic while monitoring for abuse. Cause 2: A DPI engine is dropping the encrypted tunnel traffic because it cannot inspect the payload and is configured to block unrecognised encrypted sessions. Resolution: Create an application-layer exception for known VPN protocols, or disable DPI for traffic on standard VPN ports.

Q3. You have deployed a robust cloud DNS filtering solution across your venue network, but your WiFi analytics dashboard shows significant bandwidth consumption consistent with BitTorrent traffic. How is this possible if DNS filtering is active, and what additional controls do you need to implement?

Conseil : DNS only resolves names to IP addresses. Consider how P2P software discovers and connects to peers after initial tracker contact.

Voir la réponse type

BitTorrent and other P2P protocols use DNS only for initial tracker discovery. Once peers are discovered, the client connects to them directly via IP address, completely bypassing DNS. DNS filtering alone cannot stop peer-to-peer data transfer once the initial connection is established. To resolve this, you must configure the network gateway firewall to block P2P protocols using application-layer filtering or by blocking the known BitTorrent port ranges (6881–6889 TCP/UDP) and the DHT protocol (UDP 6881). Additionally, consider enabling bandwidth throttling for any remaining P2P traffic that uses non-standard ports.