Rete WiFi Ferroviaria: Come gli Operatori Forniscono Connettività ad Alta Velocità

Questa guida di riferimento tecnico fornisce approfondimenti pratici per i leader IT, gli architetti di rete e i direttori delle operazioni di trasporto sulla progettazione e l'implementazione di reti WiFi ferroviarie affidabili. Copre l'intero stack, dall'infrastruttura a bordo linea e l'aggregazione multi-bearer alla gestione della larghezza di banda, ai Captive Portal e all'analisi dei passeggeri. La guida dimostra come gli operatori possano andare oltre il considerare il WiFi a bordo come un centro di costo e, invece, sfruttarlo come una risorsa strategica che genera dati di prima parte, intelligenza operativa e un ROI misurabile.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico

- L'Architettura di Backhaul Multi-Bearer

- Infrastruttura a Bordo Linea (Dalla Pista al Treno)

- Distribuzione a Bordo e Standard Hardware

- Guida all'Implementazione

- Fase 1: Rilievo RF e Valutazione del Backhaul

- Fase 2: Approvvigionamento e Installazione dell'Hardware

- Fase 3: Configurazione del Captive Portal e della Gestione della Larghezza di Banda

- Fase 4: Integrazione e Monitoraggio del NOC

- Best Practices

- Risoluzione dei Problemi e Mitigazione dei Rischi

- L'Effetto Sovraccarico della Stazione

- Guasti al Cablaggio Inter-Carrozza

- Saturazione del Backhaul Durante l'Uscita dalla Galleria

- ROI e Impatto Commerciale

Sintesi Esecutiva

Fornire WiFi affidabile sui treni in movimento è una delle sfide più complesse nel networking aziendale. Per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi, la connettività dei passeggeri non è più un lusso — è un'aspettativa di base che influisce direttamente sulla soddisfazione del cliente e sulla percezione del marchio.

Questa guida delinea l'architettura tecnica necessaria per mantenere una connettività ad alta velocità a 125 mph, gestendo continui passaggi tra torri cellulari, effetti gabbia di Faraday dovuti alle carrozze metalliche e densità di utenti fluttuanti. Esploriamo la transizione da semplici router cellulari a gateway di aggregazione multi-bearer e infrastrutture dedicate a bordo linea. Fondamentalmente, esaminiamo come gli operatori possano utilizzare i Captive Portal e le piattaforme di analisi — come Guest WiFi e WiFi Analytics — per gestire la larghezza di banda, garantire la conformità GDPR ed estrarre dati di prima parte utilizzabili. Trattando la rete di bordo non solo come un centro di costo, ma come una risorsa strategica, gli operatori di trasporto possono generare un ROI significativo soddisfacendo al contempo le esigenze digitali del passeggero moderno.

Approfondimento Tecnico

Progettare una rete WiFi ferroviaria richiede un cambiamento fondamentale rispetto alla progettazione LAN aziendale statica. La rete deve colmare il divario tra un ambiente locale in rapido movimento e il backhaul internet centrale, il tutto mantenendo la continuità della sessione per centinaia di utenti contemporanei.

L'Architettura di Backhaul Multi-Bearer

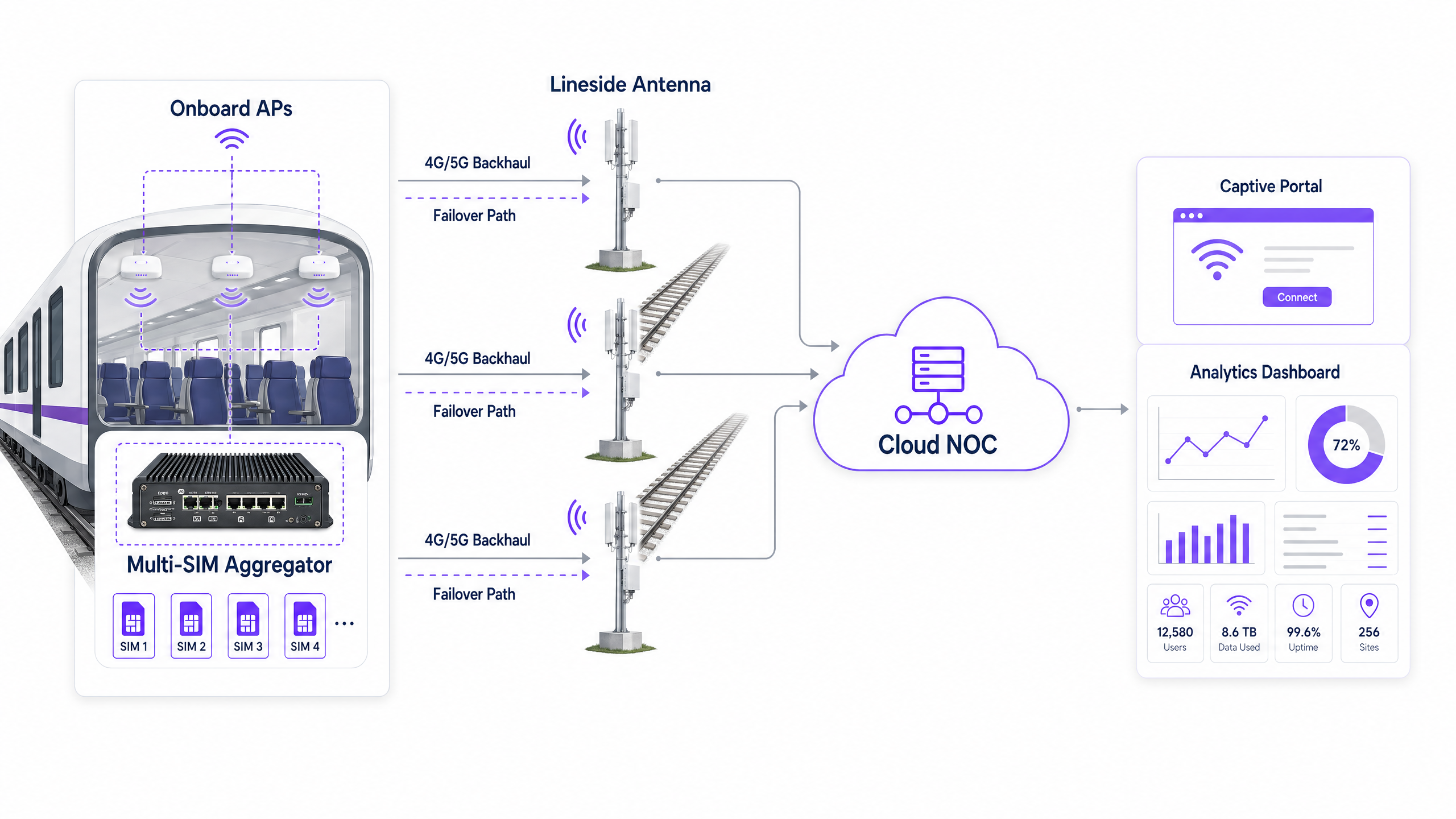

Affidarsi a un singolo provider cellulare è insufficiente per un treno in movimento. Le implementazioni moderne utilizzano un gateway di aggregazione multi-SIM (o router multi-bearer) installato sul treno. Questo dispositivo aggrega le connessioni di più Operatori di Rete Mobile (MNO) attraverso reti 4G e 5G contemporaneamente.

Mentre il treno attraversa diverse zone di copertura, l'aggregatore instrada dinamicamente il traffico attraverso i collegamenti disponibili in base a metriche in tempo reale di latenza, perdita di pacchetti e potenza del segnale. Se un operatore perde il segnale in una galleria o in un tratto rurale, gli altri mantengono la sessione, fornendo un failover senza interruzioni percepibili per il passeggero. Questa è la decisione architettonica più importante in qualsiasi implementazione WiFi ferroviaria.

Infrastruttura a Bordo Linea (Dalla Pista al Treno)

Per le rotte pendolari ad alta densità dove le reti cellulari pubbliche si congestionano durante le ore di punta, gli operatori stanno investendo in infrastrutture dedicate a bordo linea. Ciò comporta l'installazione di antenne a bordo pista — tipicamente a intervalli da 500 metri a 2 chilometri a seconda della tecnologia — che trasmettono un segnale dedicato utilizzando lo spettro mmWave o 5G proprietario direttamente ai ricevitori montati all'esterno delle carrozze del treno.

Questo approccio bypassa completamente la congestione cellulare pubblica, offrendo un throughput garantito. Il compromesso è un significativo investimento di capitale nella costruzione a bordo pista, ma per le rotte interurbane ad alto reddito il caso aziendale è convincente. Una considerazione chiave è l'effetto Doppler: a velocità superiori a 100 mph, la frequenza radio percepita dal ricevitore differisce dalla frequenza trasmessa, richiedendo apparecchiature radio specializzate progettate specificamente per scenari di mobilità ad alta velocità.

Distribuzione a Bordo e Standard Hardware

Una volta assicurato il backhaul, il segnale viene distribuito tramite una dorsale Ethernet di bordo ai Wireless Access Point (AP) in ogni carrozza. L'hardware installato sui treni deve aderire a rigorosi standard ambientali, in particolare EN 50155. Questo standard detta i requisiti per le apparecchiature elettroniche utilizzate sul materiale rotabile, garantendo la resistenza a variazioni estreme di temperatura (tipicamente da -25°C a +70°C), umidità, urti e vibrazioni.

Gli AP richiedono tipicamente connettori industriali M12 anziché porte RJ45 standard per prevenire disconnessioni dovute alle vibrazioni. Wi-Fi 6 (802.11ax) è ora lo standard raccomandato per le nuove implementazioni, offrendo prestazioni migliorate in ambienti ad alta densità tramite tecnologie come OFDMA e BSS Colouring.

La topologia LAN di bordo è altrettanto importante. Un approccio a margherita crea singoli punti di guasto ad ogni connessione tra carrozze. L'architettura raccomandata è una topologia ad anello ridondante, dove un'interruzione in qualsiasi singolo segmento di cavo viene automaticamente bypassata instradando il traffico nella direzione opposta attorno all'anello.

Guida all'Implementazione

L'implementazione di un servizio WiFi ferroviario richiede un'attenta pianificazione ed esecuzione a fasi. I seguenti passaggi forniscono un quadro pratico per i team IT.

Fase 1: Rilievo RF e Valutazione del Backhaul

Prima della selezione dell'hardware, condurre un rilievo RF completo dell'intera tratta ferroviaria. Mappare la potenza del segnale e il throughput dei dati di tutti i principali MNO lungo la pista in orari rappresentativi della giornata. Identificare i punti ciechi — gallerie, trincee profonde, tratti rurali — dove la copertura cellulare si interrompe completamente. Questi dati informano direttamente la configurazione del carrier SIM per i gateway di aggregazione e evidenziano dove l'investimento in infrastrutture a bordo linea potrebbe essere giustificato.

Fase 2: Approvvigionamento e Installazione dell'Hardware

Selezionare hardware conforme a EN 50155 da fornitori con comprovate implementazioni ferroviarie. Installare l'aggregatore multi-SIM in un armadio di comunicazione sicuro e ventilato, tipicamente nella carrozza di testa o di coda. Far passare un cablaggio resiliente — anelli Ethernet doppi ridondanti utilizzando cavi di grado industriale — attraverso le carrozze fino agli AP. Enle antenne esterne sono aerodinamicamente profilate e sigillate a IP67 o superiore contro l'ingresso di agenti atmosferici.

Fase 3: Configurazione del Captive Portal e della Gestione della Larghezza di Banda

Questo è il punto di integrazione critico in cui l'infrastruttura incontra l'esperienza del passeggero. Non è possibile offrire larghezza di banda illimitata su un treno; il backhaul è una risorsa finita e condivisa. Implementare una soluzione di Captive Portal per applicare le Politiche di Utilizzo Equo (FUP).

Il Rate Limiting limita la velocità dei singoli utenti — tipicamente 5 Mbps in download — per garantire un accesso equo a tutti i dispositivi connessi. Il Traffic Shaping blocca o rallenta le applicazioni ad alta larghezza di banda come lo streaming 4K o gli aggiornamenti software di grandi dimensioni, dando priorità alla navigazione web, all'email e al VoIP. L'Autenticazione tramite il portal acquisisce i dati dei passeggeri (indirizzo email, social login) in piena conformità con il GDPR, alimentando questi dati nella vostra piattaforma di analisi.

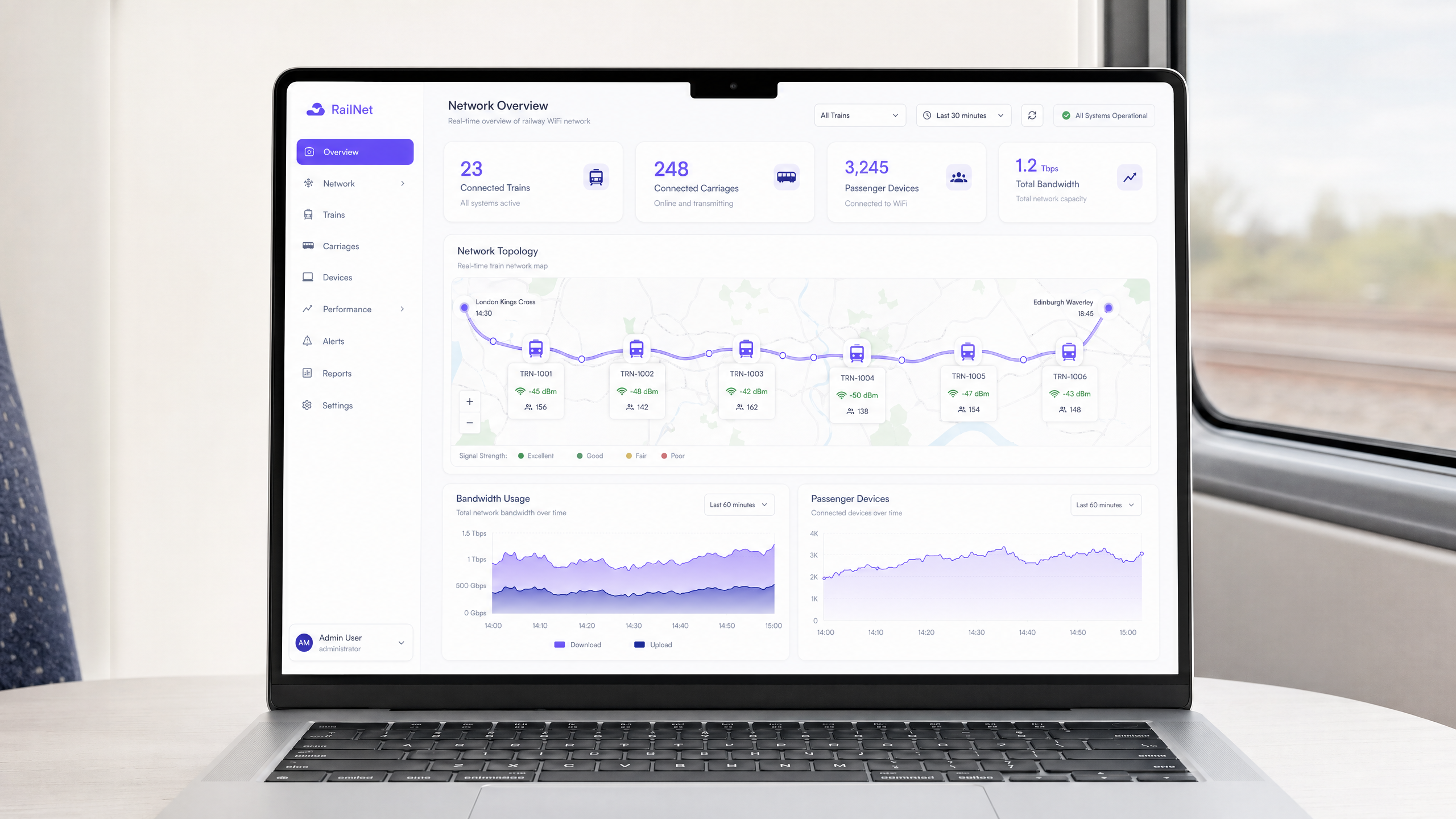

Fase 4: Integrazione e Monitoraggio del NOC

Integrare la rete di bordo con un Network Operations Centre (NOC) basato su cloud. Configurare avvisi in tempo reale per lo stato degli AP, le soglie di latenza del backhaul e gli eventi di failover della SIM. Sovrapporre i dati di posizione GPS del treno con le metriche di performance della rete per creare una mappa della qualità del segnale a livello di percorso. Questa è la base per una gestione proattiva piuttosto che una gestione reattiva dei reclami.

Best Practices

Implementare l'isolamento del client su tutti gli AP. Assicurarsi che i dispositivi dei passeggeri non possano comunicare direttamente tra loro sulla rete locale. Ciò mitiga il rischio di attacchi peer-to-peer, exploit man-in-the-middle e propagazione di malware attraverso la LAN di bordo. Questa è una base di sicurezza non negoziabile per qualsiasi rete pubblica.

Adottare OpenRoaming per ridurre l'attrito del portal. Per migliorare l'esperienza dei passeggeri che viaggiano frequentemente, supportare Passpoint e OpenRoaming (IEEE 802.11u). Ciò consente ai dispositivi compatibili di autenticarsi in modo sicuro e automatico senza interagire con un Captive Portal ad ogni viaggio. Purple agisce come fornitore di identità gratuito per i servizi OpenRoaming, rendendo questo un percorso di aggiornamento praticabile per gli operatori che già utilizzano la piattaforma. Per ulteriori informazioni sui fondamenti della sicurezza di rete, consultare Proteggi la tua rete con DNS e sicurezza robusti .

Il monitoraggio proattivo non è negoziabile. Non affidarsi ai reclami dei passeggeri per identificare le interruzioni. Integrare la rete di bordo con un NOC cloud per monitorare l'uptime, la latenza del backhaul e lo stato degli AP in tempo reale. L'obiettivo è identificare e risolvere i problemi prima che il primo passeggero se ne accorga.

Trattare il Captive Portal come un prodotto, non come un'utilità. Il portal è il vostro principale punto di contatto con il passeggero. Investire in un'esperienza brandizzata e a caricamento rapido che comunichi chiaramente i termini di servizio e l'utilizzo dei dati. Un portal mal progettato crea attrito e riduce i tassi di autenticazione, influenzando direttamente la qualità dei vostri dati di prima parte.

Risoluzione dei Problemi e Mitigazione dei Rischi

L'Effetto Sovraccarico della Stazione

Il Rischio: Quando un treno arriva in una stazione trafficata, centinaia di dispositivi a bordo possono tentare contemporaneamente di connettersi alla rete macro-cellulare della stazione o al WiFi pubblico della stazione stessa, causando gravi interferenze, saturazione del backhaul e un'esperienza degradata per tutti i passeggeri.

Mitigazione: Configurare gli AP di bordo per commutare dinamicamente il loro backhaul dalla rete cellulare a un link WiFi o in fibra dedicato ad alta capacità sulla piattaforma della stazione. Utilizzare la geolocalizzazione o i trigger GPS per regolare automaticamente le politiche di larghezza di banda quando il treno è fermo in un hub importante, sollevando temporaneamente i limiti per utente quando la capacità del backhaul è effettivamente illimitata.

Guasti al Cablaggio Inter-Carrozza

Il Rischio: Le connessioni fisiche tra le carrozze sono soggette a costante stress meccanico, vibrazioni e movimento durante le operazioni di accoppiamento e disaccoppiamento, portando al degrado dei cavi e alla segmentazione della rete.

Mitigazione: Implementare una topologia ad anello ridondante per la LAN di bordo utilizzando switch conformi alla norma EN 50155 con Rapid Spanning Tree Protocol (RSTP) o un protocollo ad anello proprietario. Se un cavo si rompe tra due carrozze qualsiasi, il traffico si instrada automaticamente nella direzione opposta attorno all'anello, mantenendo la connettività per tutti gli AP in pochi secondi.

Saturazione del Backhaul Durante l'Uscita dalla Galleria

Il Rischio: Quando un treno esce da una lunga galleria, tutti i dispositivi tentano contemporaneamente di risincronizzare i dati (email, aggiornamenti app, backup cloud), creando un'esplosione di traffico che satura il backhaul per 30-60 secondi.

Mitigazione: Implementare politiche aggressive di Traffic Shaping che limitano specificamente il traffico delle applicazioni in background. Configurare il Captive Portal per deprioritizzare il traffico di aggiornamento del sistema operativo e i servizi di sincronizzazione cloud a livello di applicazione, garantendo che il traffico interattivo (navigazione web, messaggistica) sia sempre prioritario.

ROI e Impatto Commerciale

Sebbene l'implementazione di una rete WiFi ferroviaria richieda un significativo investimento di capitale — tipicamente da £50.000 a £200.000 per treno a seconda della complessità della soluzione di backhaul — offre ritorni sostanziali e misurabili se integrata con una robusta piattaforma di analisi.

| Fattore di Valore | Meccanismo | Risultato Misurabile |

|---|---|---|

| Acquisizione Dati di Prima Parte | Autenticazione Captive Portal | Database email dei passeggeri per CRM e marketing |

| Intelligenza Operativa | Analisi NOC + overlay GPS | Responsabilità SLA del vettore, identificazione delle lacune di copertura |

| Ricavi da Retail Media | Pubblicità sul Captive Portal | Ricavi diretti da contenuti sponsorizzati al login |

| Soddisfazione dei Passeggeri | Connettività affidabile | Miglioramento dei punteggi NPS, aumento della quota modale ferroviaria |

| Conformità Normativa | Acquisizione dati conforme al GDPR | Rischio legale ridotto, registri di consenso verificabili |

Richiedendo l'autenticazione tramite un Captive Portal, gli operatori costruiscono un prezioso database di padati demografici e abitudini di viaggio dei passeggeri. Questi dati possono essere utilizzati per campagne di marketing mirate, programmi fedeltà e la personalizzazione dei servizi. Dashboard analitiche che sovrappongono le prestazioni della rete ai dati di localizzazione dei treni consentono agli operatori di individuare le lacune di copertura lungo i binari e di ritenere i fornitori di servizi cellulari responsabili degli SLA contrattualizzati.

Il Captive Portal stesso è un immobile digitale di prim'ordine. Gli operatori possono inserire pubblicità mirate o messaggi sponsorizzati nel flusso di accesso, generando entrate dirette per compensare i costi dell'infrastruttura. Questo modello ha un grande successo in altri settori, inclusi Retail e gli hub Transport , e gli stessi principi si applicano direttamente all'ambiente ferroviario. Per gli operatori del settore dell'ospitalità che gestiscono hotel o lounge nelle stazioni, si applicano gli stessi principi della piattaforma — consulta la nostra guida sulle implementazioni Hospitality WiFi per modelli di implementazione paralleli.

Termini chiave e definizioni

Multi-Bearer Aggregation

The process of combining multiple network connections — typically several 4G or 5G SIM cards from different carriers — into a single, robust data connection using a bonding gateway to improve aggregate bandwidth and provide automatic failover.

Essential for trains, as it prevents network dropouts when passing through areas where a single cellular provider lacks coverage. The gateway dynamically routes packets across all available bearers in real-time.

EN 50155

An international standard (IEC 60571) covering electronic equipment used on rolling stock for railway applications, specifying requirements for temperature, humidity, vibration, shock, and power supply fluctuations.

IT teams must ensure all onboard routers, switches, and APs are EN 50155 certified. Standard enterprise hardware will fail in the railway environment due to vibration and temperature extremes.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It typically requires authentication and acceptance of terms of service.

Used by operators to authenticate users, enforce fair usage policies, and capture valuable first-party marketing data. It is the primary commercial interface between the operator and the passenger on the WiFi network.

Client Isolation

A security feature on wireless access points that prevents connected devices from communicating directly with each other on the local network, forcing all traffic through the gateway.

Critical for public networks like train WiFi to protect passengers from peer-to-peer hacking attempts, man-in-the-middle attacks, and malware propagation across the onboard LAN.

Lineside Infrastructure

Dedicated telecommunications equipment — including antennas, radio units, and fibre backhaul — installed along the railway track to provide a private, high-capacity backhaul network for the trains.

Deployed when public cellular networks cannot handle the high data demands of dense commuter routes. Requires significant capital investment but offers guaranteed throughput independent of public network congestion.

Passpoint / OpenRoaming

A protocol suite (based on IEEE 802.11u and Hotspot 2.0) that allows devices to automatically and securely connect to participating WiFi networks without requiring a captive portal login, using certificate-based authentication.

Improves the passenger experience for repeat travellers by providing seamless, automatic connectivity. Purple acts as an identity provider for this service, enabling operators to offer it without building their own authentication infrastructure.

Traffic Shaping (QoS)

The practice of regulating network data transfer to control bandwidth allocation, prioritise certain types of traffic, and block or throttle others, ensuring a defined quality of service for all users.

Used on trains to block high-bandwidth applications (like 4K video streaming) and prioritise interactive traffic (web browsing, email, VoIP) to ensure all passengers have a usable connection despite finite backhaul capacity.

Doppler Shift

The change in frequency of a radio wave as perceived by a receiver that is moving relative to the transmitter. At high speeds, this frequency shift can degrade the quality of the radio link.

A fundamental physical challenge in high-speed rail networking. Specialised track-to-train radio equipment is required to compensate for Doppler shift at speeds above 100 mph, making standard enterprise outdoor APs unsuitable for lineside deployment.

Fair Usage Policy (FUP)

A set of rules enforced by the network operator that limits the bandwidth or data consumption of individual users to ensure equitable access for all connected devices.

Implemented via the captive portal and traffic shaping engine on the multi-SIM aggregator. Without an FUP, a small number of heavy users can saturate the entire backhaul, degrading the experience for all passengers.

Casi di studio

A regional rail operator with 50 trains is experiencing severe WiFi complaints. Passengers report the network drops out completely during a 15-minute stretch of the journey through a rural valley. The current setup uses a single-SIM 4G router in each carriage. What is the recommended remediation approach?

The operator must upgrade to a multi-bearer architecture. Step 1: Replace the single-SIM routers with a centralised EN 50155-compliant multi-SIM aggregation gateway per train. Step 2: Conduct an RF survey of the valley to determine which MNOs have partial coverage in the affected segment. Step 3: Provision the gateway with SIMs from at least three different MNOs (e.g., EE, O2, Vodafone), configuring the gateway for packet-level bonding and seamless failover. Step 4: Implement a captive portal to enforce a strict 2 Mbps per-user rate limit during the low-coverage valley segment to prevent connection timeouts for basic web browsing. Step 5: Integrate with a cloud NOC to monitor the failover events in real-time and build a coverage map for carrier negotiations.

A major intercity operator is launching a new premium service and wants to offer a differentiated WiFi experience: first-class passengers get 20 Mbps uncapped, while standard-class passengers receive 5 Mbps with streaming blocked. How should this be architected?

This requires a multi-SSID architecture with per-SSID QoS policies. Step 1: Configure two separate SSIDs on the onboard APs — one for first class, one for standard class. Step 2: Assign each SSID to a separate VLAN. Step 3: On the multi-SIM aggregator, configure per-VLAN traffic shaping policies: VLAN 10 (first class) receives priority queuing with no application-layer blocking; VLAN 20 (standard class) receives a 5 Mbps per-user cap with Deep Packet Inspection (DPI) rules blocking known streaming service domains and IP ranges. Step 4: Deploy separate captive portal instances for each SSID, with the first-class portal pre-populated for frequent travellers via OpenRoaming or a loyalty programme token.

Analisi degli scenari

Q1. You are designing the onboard LAN for a new fleet of 8-carriage trains. The project manager suggests daisy-chaining the APs via standard Cat6 cable between carriages to reduce cost. What is the primary risk of this approach, and what architecture should you recommend instead?

💡 Suggerimento:Consider the physical environment of a moving train and what happens to network segments downstream of a broken inter-carriage cable.

Mostra l'approccio consigliato

The primary risk is a cascading single point of failure. If the cable between Carriage 3 and Carriage 4 breaks due to vibration or mechanical stress during coupling, Carriages 4 through 8 lose all network connectivity. I would recommend a redundant ring topology using EN 50155-compliant managed switches with M12 connectors and RSTP or a proprietary ring protocol. In a ring topology, a break in any single cable segment is automatically bypassed within milliseconds by routing traffic in the opposite direction around the ring, maintaining connectivity for all APs.

Q2. Your analytics dashboard shows that total bandwidth on the 08:00 commuter service is maxing out the multi-SIM backhaul, causing widespread complaints about slow speeds. However, only 30% of passengers have authenticated on the captive portal. What is the likely cause and what is the solution?

💡 Suggerimento:Think about what devices do in the background when they detect a known or open WiFi network, even before a user actively browses.

Mostra l'approccio consigliato

The most likely cause is background device activity: OS updates, cloud backups (iCloud, Google Drive), app refresh cycles, and email sync all initiate automatically as soon as a device associates with the SSID, regardless of whether the user has authenticated through the captive portal. The solution is to implement strict pre-authentication walled gardens on the captive portal — only allowing access to the portal itself before login — combined with post-authentication traffic shaping that blocks known update server IP ranges and CDN domains during peak hours. Per-user rate limiting should also be applied immediately post-authentication.

Q3. A train operator wants to deploy dedicated lineside track-to-train infrastructure to bypass public cellular networks entirely. Their procurement team has identified a low-cost option using standard enterprise outdoor WiFi access points mounted on poles at 200-metre intervals along the track. The trains travel at 125 mph. Why will this approach fail, and what should they specify instead?

💡 Suggerimento:Consider both the physics of high-speed radio communication and the operational requirements of handoff between access points.

Mostra l'approccio consigliato

This approach will fail for two fundamental reasons. First, standard enterprise outdoor APs are not designed to handle the rapid handoffs required when a train is moving at 125 mph — at that speed, the train passes a 200-metre cell in under 4 seconds, far faster than standard 802.11 roaming protocols can execute a clean handoff. Second, the Doppler shift effect at those speeds will degrade the radio link quality, as standard APs cannot compensate for the frequency shift caused by the relative velocity between the train and the fixed antenna. The operator must specify dedicated track-to-train radio equipment from vendors with proven high-speed railway deployments, using technologies specifically designed for mobility scenarios, with directional antennas and proprietary handoff protocols optimised for train speeds.

Q4. A passenger rail operator is preparing for a GDPR audit. Their captive portal collects email addresses and uses them for marketing. What are the three most critical compliance requirements they must demonstrate?

💡 Suggerimento:Focus on the lawful basis for processing, the right to withdraw consent, and data retention.

Mostra l'approccio consigliato

The three most critical requirements are: 1) Lawful basis and explicit consent — the portal must present a clear, unbundled consent checkbox for marketing communications that is not pre-ticked and is separate from the terms of service acceptance required for WiFi access. Passengers must be able to access WiFi without consenting to marketing. 2) Right to withdraw — there must be a clear, accessible mechanism for passengers to withdraw their marketing consent at any time, typically an unsubscribe link in every email and a self-service preference centre. 3) Data retention and minimisation — the operator must have a documented data retention policy specifying how long passenger data is held, and must be able to demonstrate that data is deleted or anonymised after the retention period. All three must be evidenced with audit logs.