Risolvere i problemi di roaming nelle WLAN aziendali

Questa guida fornisce ad architetti di rete e responsabili IT un riferimento tecnico definitivo per la diagnosi e la risoluzione dei problemi di roaming WiFi nelle WLAN aziendali. Copre i meccanismi di IEEE 802.11r Fast BSS Transition, 802.11k Radio Resource Measurement e 802.11v BSS Transition Management, con indicazioni di configurazione neutrali rispetto al fornitore per implementazioni VoIP e di forza lavoro mobile. Scenari di implementazione reali da ambienti ospedalieri, retail e del settore pubblico dimostrano risultati misurabili e il business case per investire in un'infrastruttura di roaming veloce.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- La Causa Radice dei Problemi di Roaming WiFi

- 802.11r — Fast BSS Transition (FT)

- 802.11k — Radio Resource Measurement

- 802.11v — Gestione della Transizione BSS

- Il Triple Stack in Pratica

- Guida all'Implementazione

- Fase 1: Progettazione RF e Validazione della Copertura

- Fase 2: Configurazione di SSID e Dominio di Mobilità

- Fase 3: Direzione del Client e Soglie di Roaming

- Fase 4: Infrastruttura 802.1X e RADIUS

- Best Practices

- Risoluzione dei problemi e mitigazione dei rischi

- Modalità di guasto comune 1: Dispositivi legacy che non riescono ad associarsi dopo l'abilitazione di 802.11r

- Modalità di guasto comune 2: Client "appiccicosi" che persistono nonostante le richieste BTM 802.11v

- Modalità di guasto comune 3: Loop di roaming

- Mitigazione del rischio: Gestione delle modifiche

- ROI e impatto aziendale

- Quantificare il costo di un roaming scadente

- Misurare il successo

- Costo totale di proprietà

Riepilogo Esecutivo

I problemi di roaming WiFi sono tra i problemi più dannosi a livello operativo e frequentemente diagnosticati in modo errato nelle reti wireless aziendali. Quando un dispositivo mobile effettua la transizione tra punti di accesso — che si tratti di un ospite di hotel in una chiamata Wi-Fi, di un'infermiera che trasporta un tablet tra i reparti, o di un operatore di magazzino su un veicolo motorizzato — la qualità di tale passaggio determina se l'applicazione rimane attiva o fallisce. Il roaming 802.11 standard, anche con autenticazione WPA2-Enterprise e 802.1X, introduce una latenza di handoff da 500ms a oltre 1.000ms. Questo è catastrofico per la voce in tempo reale e inaccettabile per le applicazioni operative sensibili alla latenza.

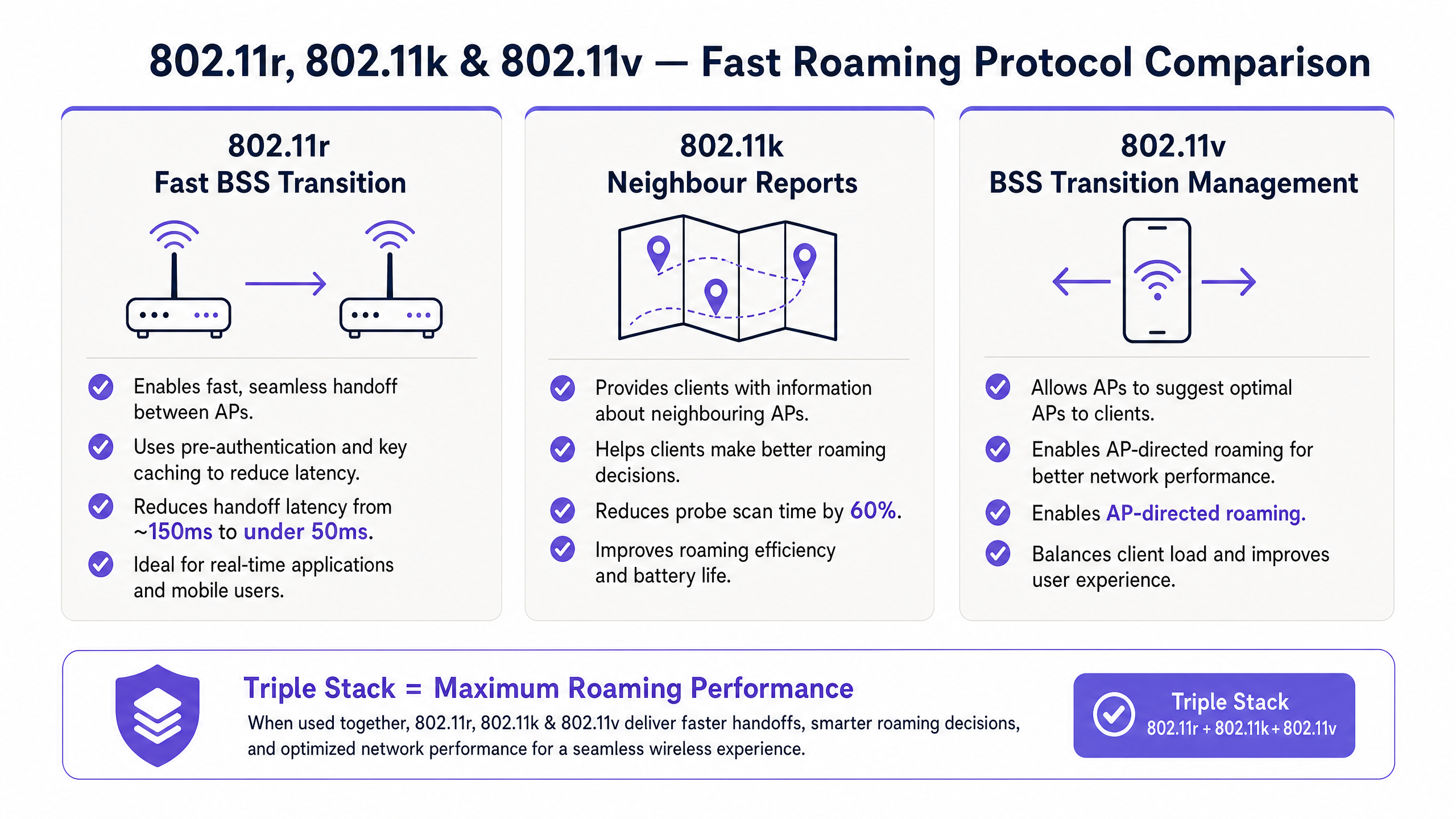

La suite di emendamenti IEEE 802.11 — in particolare 802.11r (Fast BSS Transition), 802.11k (Radio Resource Measurement) e 802.11v (BSS Transition Management) — è stata progettata per affrontare direttamente questo problema. Implementati come un "Triple Stack" coordinato, questi tre protocolli riducono la latenza di handoff a meno di 50ms, accelerano la scoperta degli AP e consentono lo steering del client diretto dalla rete. Questa guida illustra l'architettura, la configurazione e le implicazioni operative di ciascun protocollo, con indicazioni di implementazione per ambienti ospedalieri, retail e del settore pubblico dove la connettività Guest WiFi e della forza lavoro mobile sono critiche per il business.

Approfondimento Tecnico

La Causa Radice dei Problemi di Roaming WiFi

Prima di affrontare la soluzione, è opportuno essere precisi riguardo al problema. In una WLAN 802.11 standard, la decisione di roaming è interamente guidata dal client. L'infrastruttura non ha alcun meccanismo per istruire un dispositivo a spostarsi verso un AP migliore. Il client mantiene la sua associazione corrente finché l'indicatore di potenza del segnale ricevuto (RSSI) non si degrada a un punto in cui l'algoritmo di roaming interno del dispositivo decide di cercare un'alternativa. Ciò si traduce in due modalità di errore ben documentate.

Il primo è il problema del client "appiccicoso": un dispositivo rimane associato a un AP distante e degradato piuttosto che passare a uno più vicino e più forte. Questo è particolarmente comune con i sistemi operativi più vecchi e i telefoni aziendali che hanno soglie di roaming conservative. Il secondo è la latenza di handoff: anche quando il client decide di effettuare il roaming, il processo di riautenticazione in un ambiente 802.1X richiede uno scambio EAP completo con il server RADIUS, il che introduce la latenza che interrompe le applicazioni in tempo reale.

Comprendere le frequenze Wi-Fi è un prerequisito per la progettazione del roaming — le bande a 5 GHz e 6 GHz offrono più canali non sovrapposti e meno interferenze co-canale, rendendole le bande preferite per il traffico voce e sensibile alla latenza, ma il loro raggio di propagazione più corto significa che sono necessari più AP, il che a sua volta aumenta la frequenza degli eventi di roaming.

802.11r — Fast BSS Transition (FT)

802.11r, ratificato nel 2008 e incorporato nello standard consolidato 802.11-2012, risolve il problema della latenza di riautenticazione introducendo una gerarchia di caching delle chiavi. Durante l'autenticazione 802.1X iniziale, il server RADIUS deriva una master session key (MSK). In un'implementazione standard, questa chiave viene utilizzata per derivare la Pairwise Master Key (PMK), che viene poi utilizzata in un handshake a quattro vie per derivare la Pairwise Transient Key (PTK) per la sessione.

Con 802.11r, la PMK viene utilizzata per derivare una PMK-R0 (chiave radice), che è detenuta dal controller WLAN o dall'ancora del dominio di mobilità. Da questa, le chiavi PMK-R1 vengono pre-distribuite agli AP vicini all'interno dello stesso Dominio di Mobilità. Quando il client effettua il roaming, presenta la sua identità di detentore PMK-R1 all'AP di destinazione, che detiene già il materiale chiave pertinente. L'handshake a quattro vie è sostituito da uno scambio di transizione rapida a due messaggi, riducendo il sovraccarico crittografico a quasi zero.

Il risultato è un tempo di handoff di meno di 50ms — entro la raccomandazione ITU-T G.114 di 150ms di ritardo unidirezionale per la qualità della voce, e ben entro la soglia per mantenere una sessione SIP attiva senza perdita di pacchetti.

802.11r supporta due modalità di transizione:

| Modalità | Meccanismo | Caso d'uso |

|---|---|---|

| FT over-the-Air | Il client comunica direttamente con l'AP di destinazione durante la transizione | Implementazioni standard con comunicazione diretta AP-to-AP |

| FT over-the-DS | Il client comunica con l'AP di destinazione tramite l'AP corrente e il sistema di distribuzione | Implementazioni in cui gli AP non possono comunicare direttamente; più dipendenti dal controller |

FT over-the-DS è generalmente preferito nelle architetture basate su controller in quanto consente al controller WLAN di gestire la distribuzione delle chiavi centralmente.

802.11k — Radio Resource Measurement

Mentre 802.11r accelera la transizione stessa, 802.11k affronta il problema della scoperta degli AP. Senza 802.11k, un client che cerca un nuovo AP deve eseguire una scansione attiva o passiva su tutti i canali supportati. In un ambiente aziendale denso che opera su bande a 2.4 GHz, 5 GHz e potenzialmente 6 GHz, questo può richiedere 200-400ms — aggiungendo una latenza significativa prima ancora che la transizione 802.11r abbia inizio.

802.11k consente agli AP di fornire ai client un Neighbour Report: un elenco strutturato di BSSID vicini, i loro canali operativi e le informazioni sulle capacità. Quando un client richiede un Neighbour Report (o ne riceve uno non richiesto), può indirizzare la sua scansione solo ai canali e ai BSSID elencati, riducendo il tempo di scoperta fino al 60% nelle tipiche implementazioni aziendali.

Inoltre, 802.11k supporta i Beacon Reports, dove l'AP richiede al client di misurare e riportare i livelli di segnale dagli AP circostanti. Questo fornisce al controller WLAN una visibilità in tempo reale sull'ambiente RF dal punto di vista del client — inestimabile per l'ottimizzazione RF e la risoluzione dei problemi di roaming persistenti.

Per gli ambienti sanitari dove infermieri e clinici trasportano dispositivi abilitati al Wi-Fi tra i reparti, la capacità dell'802.11k di ridurre il tempo di scansione è operativamente significativa. Un ritardo di scansione di 400ms su un sistema di notifica di allarmi clinici non è accettabile; una scansione mirata di 40ms lo è.

802.11v — Gestione della Transizione BSS

L'802.11v inverte il modello di roaming tradizionale dando all'infrastruttura una voce nella decisione di roaming. Il protocollo definisce un frame di richiesta di gestione della transizione BSS (BTM), che l'AP o il controller WLAN può inviare a un client per suggerire — o raccomandare vivamente — che passi a un AP target specifico.

Questo è il meccanismo che abilita il bilanciamento del carico diretto dall'AP. Se un particolare AP si sta avvicinando alla sua soglia di capacità client (tipicamente 25-30 client per radio per implementazioni di grado voce), il controller può inviare richieste BTM ai client con il RSSI più basso su quell'AP, indirizzandoli verso AP vicini meno carichi. Questo previene l'esperienza degradata che si verifica quando un singolo AP diventa un hotspot — comune nelle sale conferenze, nelle hall degli hotel e nelle aree di cassa al dettaglio.

L'802.11v supporta anche le notifiche di Disassociazione Imminente, dove l'AP informa un client che verrà disassociato entro un periodo di tempo specificato, dando al client il tempo di effettuare la transizione in modo elegante piuttosto che subire una disconnessione improvvisa. Questo è particolarmente utile durante le finestre di manutenzione pianificata o quando un AP rileva un guasto hardware.

È importante notare che l'802.11v è consultivo, non obbligatorio. Il dispositivo client prende la decisione finale di roaming. I dispositivi Apple iOS (iOS 11 e successivi) rispondono in modo affidabile alle richieste BTM. Il comportamento Android varia significativamente in base al produttore e alla versione del sistema operativo, e alcuni telefoni aziendali richiedono configurazioni firmware specifiche per rispettare le richieste BTM in modo coerente.

Il Triple Stack in Pratica

I tre protocolli sono complementari e dovrebbero essere implementati insieme per il massimo effetto. Il flusso operativo è il seguente: l'802.11k fornisce al client un elenco curato di AP candidati, eliminando la necessità di una scansione completa del canale. L'802.11v consente all'infrastruttura di indirizzare proattivamente il client verso il candidato ottimale in base al carico e alla qualità del segnale. L'802.11r assicura che quando il client esegue la transizione, l'handshake crittografico si completi in meno di 50ms.

Implementati in isolamento, ogni protocollo fornisce un beneficio parziale. Implementati insieme, offrono un'esperienza di roaming che è effettivamente trasparente al livello applicativo — che è l'obiettivo operativo per voce, strumenti di collaborazione in tempo reale e applicazioni aziendali mobili.

Guida all'Implementazione

Fase 1: Progettazione RF e Validazione della Copertura

Nessuna configurazione di protocollo può compensare una progettazione RF inadeguata. Prima di abilitare i protocolli di roaming veloce, verificare che il proprio livello fisico soddisfi i seguenti criteri.

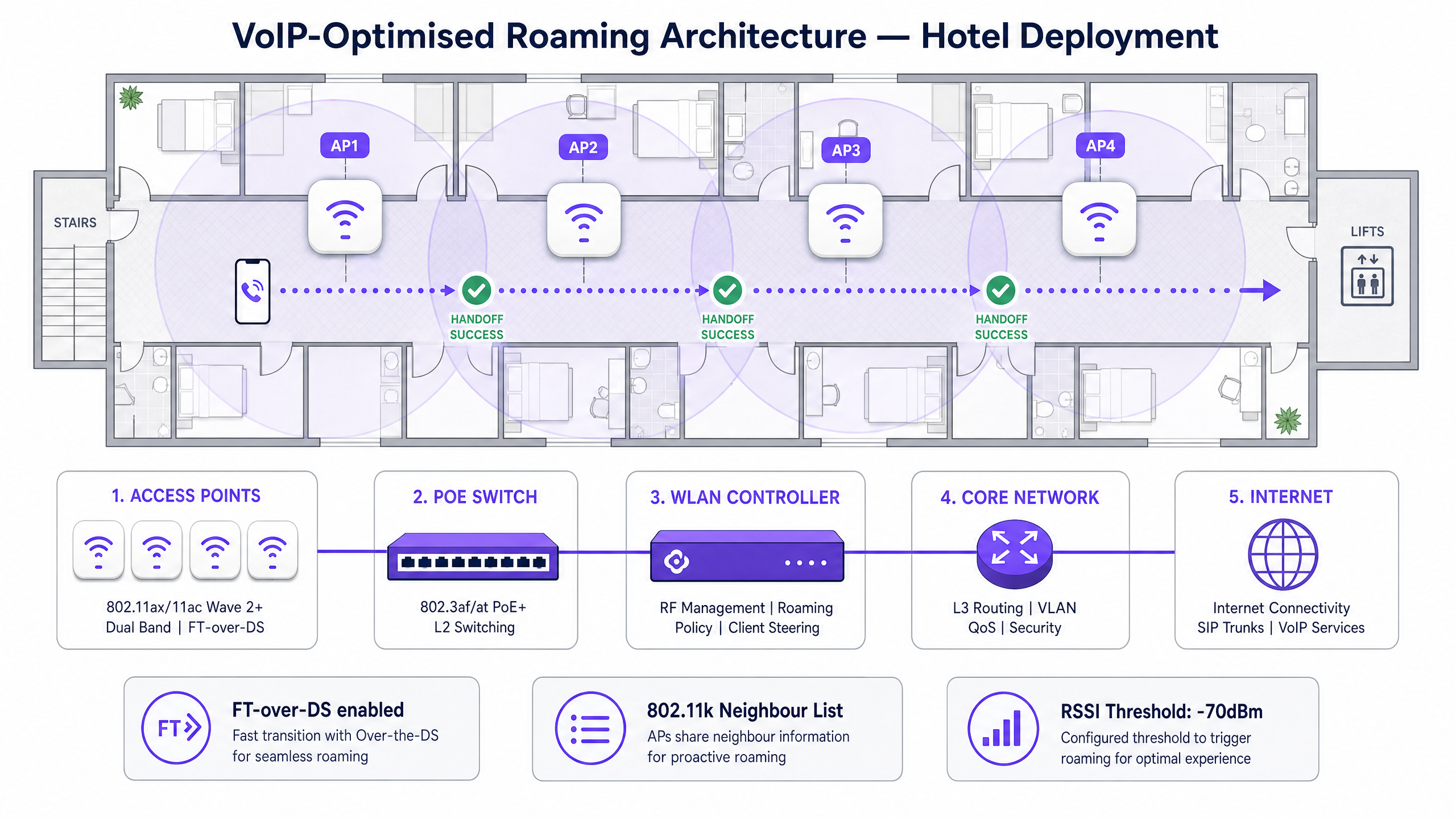

Per le implementazioni di grado voce, progettare per una potenza del segnale ricevuto minima di -65 dBm al bordo della cella, con una sovrapposizione di cella minima del 15-20% tra AP adiacenti. Questa sovrapposizione è la finestra fisica durante la quale si verifica l'evento di roaming; una sovrapposizione insufficiente significa che il client è già in uno stato di segnale degradato prima di iniziare la transizione. Utilizzare uno strumento professionale di rilevamento RF — non un calcolatore di pianificazione del fornitore — per convalidare la copertura effettiva, in particolare in ambienti con materiali da costruzione densi come cemento armato, scaffalature metalliche o pareti divisorie in vetro comuni nei locali commerciali e ricettivi .

La gestione della potenza di trasmissione è altrettanto critica. Gli AP che trasmettono alla massima potenza creano celle grandi e sovrapposte che incoraggiano il comportamento "sticky client". Abilitare il controllo automatico della potenza di trasmissione (TPC) sul controller WLAN, mirando a un RSSI al bordo della cella di -65 a -67 dBm. Questo crea celle di dimensioni appropriate che incoraggiano un roaming tempestivo senza creare lacune di copertura.

Fase 2: Configurazione di SSID e Dominio di Mobilità

Tutti gli AP che partecipano al roaming veloce devono condividere lo stesso Mobility Domain Identifier (MDID) — un valore di due byte configurato sul controller WLAN che raggruppa gli AP in un unico dominio di transizione veloce. I client che si sono autenticati all'interno di un Dominio di Mobilità possono eseguire transizioni veloci tra qualsiasi AP in quel dominio senza riautenticarsi con il server RADIUS.

Per ambienti con più SSIDs (ad esempio, un SSID aziendale, un SSID guest WiFi e un SSID IoT), configurare Domini di Mobilità separati per SSID, ove appropriato. La rete guest non dovrebbe condividere un Dominio di Mobilità con la rete aziendale, sia per l'isolamento di sicurezza sia per impedire che il materiale chiave venga distribuito agli AP che servono client non attendibili.

Abilitare Adaptive 802.11r (anche chiamato Mixed-Mode FT) su tutti gli SSIDs dove la compatibilità con dispositivi legacy è una preoccupazione. Questa configurazione fa sì che l'AP includa sia gli elementi informativi RSN standard che FT nei suoi frame beacon, consentendo ai client compatibili con 802.11r di utilizzare la transizione veloce mentre i client legacy tornano all'associazione standard. Questo è il valore predefinito raccomandato per la maggior parte delle implementazioni aziendali.

Fase 3: Direzione del Client e Soglie di Roaming

Configurare le soglie RSSI minime sul controller WLAN per affrontare il problema del client "sticky". La maggior parte delle piattaforme aziendali supporta un RSSI minimo di associazione (impedendo ai client di associarsi al di sotto di una soglia, tipicamente -80 dBm) e un RSSI operativo minimo (attivando una richiesta BTM o disassociazione quando il segnale di un client scende al di sotto di una soglia, tipicamente da -75 a -80 dBm per i dati, -70 dBm per la voce).

Per gli SSIDs specifici per VoIP, configurare le politiche QoS per contrassegnare il traffico voce con DSCP EF (Expedited Forwarding, DSCP 46) e assicurati che il tuo controller WLAN lo mappi a WMM AC_VO (Access Category Voice). Ciò garantisce che i pacchetti voce ricevano una coda prioritaria a livello radio dell'AP, riducendo il jitter durante il breve periodo di carico aumentato che può verificarsi durante un evento di roaming.

Abilita il Band Steering per incoraggiare i client dual-band ad associarsi sulla banda a 5 GHz piuttosto che su quella a 2.4 GHz. La portata più breve della banda a 5 GHz crea naturalmente celle più piccole, il che significa eventi di roaming più frequenti ma più veloci — un risultato migliore per la qualità della voce rispetto alle celle grandi e soggette a interferenze della banda a 2.4 GHz. Per gli ambienti che implementano hardware Wi-Fi 6E o Wi-Fi 7, la banda a 6 GHz dovrebbe essere la banda primaria per le applicazioni vocali e sensibili alla latenza.

Fase 4: Infrastruttura 802.1X e RADIUS

Nelle implementazioni 802.1X, assicurati che la tua infrastruttura RADIUS sia dimensionata per il carico di autenticazione. Anche con 802.11r che riduce gli eventi di riautenticazione durante il roaming, l'autenticazione iniziale e qualsiasi riautenticazione completa (ad esempio, dopo che un dispositivo si riconnette dallo stato di sospensione) devono essere completate rapidamente. Tempi di risposta RADIUS superiori a 100ms avranno un impatto notevole sull'esperienza utente al momento dell'associazione.

Per implementazioni su larga scala, considera di distribuire server RADIUS in un cluster attivo-attivo con caching locale dei dati di sessione. Il caching PMK (OKC — Opportunistic Key Caching) è un meccanismo complementare a 802.11r che memorizza nella cache il PMK a livello di AP, consentendo una rapida riassociazione quando un client ritorna a un AP precedentemente visitato senza richiedere uno scambio 802.1X completo. OKC e 802.11r non sono mutuamente esclusivi e dovrebbero essere entrambi abilitati.

Per gli ambienti in cui la segmentazione della rete è un requisito di conformità — in particolare quelli soggetti a PCI DSS per gli ambienti di dati dei titolari di carta o ai requisiti NHS DSPT nel settore sanitario — assicurati che i confini del tuo Dominio di Mobilità si allineino con i confini della tua VLAN e della zona di sicurezza. Fai riferimento alla guida Best practice di micro-segmentazione per reti WiFi condivise per raccomandazioni dettagliate sull'architettura VLAN e di segmentazione.

Best Practices

Le seguenti raccomandazioni indipendenti dal fornitore rappresentano il consenso attuale del settore per le implementazioni di roaming veloce aziendale, allineate con gli standard IEEE 802.11 e i requisiti di certificazione Wi-Fi Alliance.

Implementa il Triple Stack per impostazione predefinita per qualsiasi SSID critico per la voce o la mobilità. 802.11r, 802.11k e 802.11v sono stati supportati da tutti i principali fornitori WLAN aziendali dal 2015 e dai sistemi operativi client mainstream (iOS, Android, Windows 10+, macOS) dal 2017. Non esiste più una ragione valida per lasciare questi protocolli disabilitati sull'infrastruttura moderna.

Usa 802.11r adattivo universalmente. Il rischio di incompatibilità dei dispositivi legacy con 802.11r rigoroso è reale, in particolare negli ambienti con dispositivi misti. La modalità adattiva elimina questo rischio senza penalità di prestazioni per i client compatibili.

Valida le prestazioni di roaming con un analizzatore di protocollo, non solo con un test di velocità. Strumenti come Wireshark con un adattatore di acquisizione wireless, o strumenti specifici del fornitore come Ekahau Sidekick, ti consentono di misurare la latenza effettiva del passaggio di consegna e di identificare i fallimenti di autenticazione che sarebbero invisibili a un test di connettività standard. Punta a un tempo di passaggio di consegna misurato inferiore a 50ms per le implementazioni vocali.

Allinea le tue soglie di roaming con gli SLA della tua applicazione. Una soglia di roaming di -70 dBm è appropriata per la voce. Un SSID solo dati può tollerare una soglia di -75 dBm. I dispositivi IoT con requisiti di bassa mobilità potrebbero non aver bisogno affatto di client steering. L'applicazione di una singola soglia a tutti gli SSID è una configurazione errata comune.

Documenta i confini del tuo Dominio di Mobilità e rivedili dopo qualsiasi modifica dell'infrastruttura. L'aggiunta di un nuovo AP al Dominio di Mobilità sbagliato, o la mancata aggiunta, è una causa frequente di fallimenti di roaming imprevisti nelle implementazioni in espansione. Per gli ambienti di trasporto come aeroporti e stazioni ferroviarie dove i cambiamenti infrastrutturali sono frequenti, questo è particolarmente importante.

Risoluzione dei problemi e mitigazione dei rischi

Modalità di guasto comune 1: Dispositivi legacy che non riescono ad associarsi dopo l'abilitazione di 802.11r

Sintomo: Dopo aver abilitato 802.11r su un SSID, un sottoinsieme di dispositivi — tipicamente telefoni Android più vecchi, telefoni VoIP legacy o scanner industriali — non riesce più a connettersi.

Causa principale: Questi dispositivi non includono l'elemento informativo FT RSN nelle loro richieste di associazione, indicando che non supportano 802.11r. In modalità 802.11r rigorosa, alcune implementazioni AP rifiutano le associazioni da client non-FT.

Risoluzione: Passa a 802.11r adattivo. Se il tuo fornitore non supporta la modalità adattiva, crea un SSID parallelo senza 802.11r per i dispositivi legacy e imposta l'assegnazione dell'SSID basata sul tipo di dispositivo tramite attributi RADIUS o filtraggio MAC OUI.

Modalità di guasto comune 2: Client "appiccicosi" che persistono nonostante le richieste BTM 802.11v

Sintomo: I log del controller WLAN mostrano richieste BTM inviate ai client, ma i client non effettuano il roaming. Gli utenti su tali dispositivi segnalano prestazioni scadenti.

Causa principale: Il sistema operativo del client ignora le richieste BTM. Questo è comune con alcune build firmware OEM Android e alcune configurazioni di Windows 10.

Risoluzione: Abilita Disassociazione Imminente nella configurazione della tua richiesta BTM. Questo imposta un timer dopo il quale l'AP disassocierà forzatamente il client, costringendolo a riassociarsi con un AP migliore. Usalo come ultima risorsa, poiché la disassociazione forzata interromperà brevemente la connessione. Per i dispositivi Windows, verifica che il servizio WLAN AutoConfig non sia configurato con una preferenza AP statica.

Modalità di guasto comune 3: Loop di roaming

Sintomo: Un client effettua ripetutamente il roaming tra due AP adiacenti in rapida successione, causando ripetute brevi disconnessioni.

Causa principale: La differenza RSSI tra i due AP rientra nel margine di isteresi, causando l'oscillazione del client. Ciò è spesso causato da una potenza di trasmissione configurata in modo errato che si traduce in un'eccessiva sovrapposizione di celle, o da un'ostruzione fisica che crea un nullo RF tra due AP.

Risoluzione: Ridurre la potenza di trasmissione sugli AP interessati per creare confini di cella più distinti. Aumentare la soglia di isteresi del roaming sul controller WLAN (tipicamente si raccomanda un margine di isteresi di 5–10 dBm). Condurre un'indagine RF per identificare eventuali ostruzioni fisiche o superfici riflettenti che causano interferenze multipath.

Mitigazione del rischio: Gestione delle modifiche

Le modifiche al protocollo di fast roaming dovrebbero essere testate in un ambiente di laboratorio rappresentativo prima del deployment in produzione. Creare un piano di rollback che includa la capacità di ripristinare le configurazioni SSID entro 15 minuti. Negli ambienti soggetti a framework di conformità come PCI DSS o ISO 27001, documentare tutte le modifiche alla configurazione WLAN nel sistema di gestione delle modifiche e ottenere l'approvazione dal team di sicurezza delle informazioni prima del deployment. Le modifiche ai confini del Mobility Domain o alla configurazione RADIUS dovrebbero essere trattate come modifiche significative con finestre di test appropriate.

ROI e impatto aziendale

Quantificare il costo di un roaming scadente

Il business case per investire in infrastrutture di fast roaming è semplice quando il costo del fallimento è quantificato. In un hotel di 300 camere, se il 10% degli ospiti sperimenta una chiamata Wi-Fi interrotta durante il soggiorno e il 5% di questi ospiti lascia una recensione negativa citando la connettività, l'impatto sulla reputazione e sui ricavi è misurabile. In un centro di distribuzione al dettaglio dove gli operatori di magazzino utilizzano terminali mobili connessi al Wi-Fi per operazioni di pick-and-pack, un ritardo di roaming di 500ms moltiplicato per migliaia di eventi di scansione al giorno si traduce direttamente in una riduzione della produttività e un aumento dei costi di manodopera.

Per gli operatori del settore hospitality , l'esperienza Wi-Fi è ora un fattore primario nei punteggi di soddisfazione degli ospiti. Le strutture che investono in infrastrutture WLAN di livello enterprise con fast roaming configurato correttamente superano costantemente i concorrenti nelle metriche di recensione relative alla connettività.

Misurare il successo

Stabilire metriche di riferimento prima di implementare le ottimizzazioni del fast roaming e misurarle dopo il deployment. Gli indicatori chiave di performance dovrebbero includere:

| KPI | Baseline (Pre-ottimizzazione) | Obiettivo (Post-ottimizzazione) |

|---|---|---|

| Latenza media del handoff di roaming | 500–1.200ms | < 50ms |

| Punteggio MOS VoIP (Mean Opinion Score) | 2.5–3.0 | > 4.0 |

| Incidenti di client bloccati al giorno | 15–30 | < 5 |

| Ticket help desk: connettività WiFi | Conteggio baseline | Riduzione 40–60% |

| Punteggio di soddisfazione WiFi ospiti/personale | NPS baseline | +15–25 punti |

Per le organizzazioni che utilizzano piattaforme WiFi Analytics , i dati sugli eventi di roaming e le metriche di associazione dei client possono essere visualizzati in tempo reale, consentendo l'identificazione proattiva delle aree problematiche prima che generino ticket di supporto. La capacità di correlare gli eventi di fallimento del roaming con posizioni AP specifiche, ora del giorno e tipi di dispositivo è un vantaggio operativo significativo rispetto alla risoluzione reattiva dei problemi.

Costo totale di proprietà

Il costo incrementale per abilitare i protocolli di fast roaming su infrastrutture esistenti di livello enterprise è effettivamente zero — si tratta di modifiche alla configurazione del software. L'investimento risiede nell'indagine RF, nel lavoro di convalida dell'analizzatore di protocollo e nel tempo di ingegneria per configurare e testare. Per un tipico deployment enterprise di 50 AP, prevedere 3–5 giorni di tempo di un ingegnere wireless senior per un impegno completo di ottimizzazione del fast roaming. Il periodo di recupero del ROI, misurato rispetto alla riduzione del carico dell'help desk e al miglioramento dell'efficienza operativa, è tipicamente inferiore a sei mesi.

Definizioni chiave

Fast BSS Transition (FT / 802.11r)

An IEEE 802.11 amendment that pre-distributes cryptographic key material to neighbouring access points within a Mobility Domain, allowing a client device to complete a roaming handoff in under 50ms by bypassing the full 802.1X RADIUS re-authentication process.

Essential for any deployment supporting VoIP, Wi-Fi calling, or real-time collaboration applications. Without 802.11r, 802.1X re-authentication during a roam can take 500ms–1,200ms, which is sufficient to drop a voice call.

Mobility Domain

A logical grouping of access points, identified by a two-byte Mobility Domain Identifier (MDID), within which a client device can perform fast BSS transitions without re-authenticating with the RADIUS server. All APs sharing a MDID must be managed by the same WLAN controller or mobility anchor.

Network architects must define Mobility Domain boundaries carefully. A Mobility Domain should align with a single security zone — do not span guest and corporate SSIDs across the same Mobility Domain.

Neighbour Report (802.11k)

A structured data frame provided by an access point to a client device, listing nearby BSSIDs, their operating channels, and capability information. Enables the client to perform a targeted scan of only the listed channels rather than a full channel sweep, reducing AP discovery time by up to 60%.

Neighbour Reports are the 802.11k feature most directly relevant to roaming performance. They are typically requested by the client after association and can also be sent unsolicited by the AP when the client's RSSI begins to degrade.

BSS Transition Management Request (802.11v)

A management frame sent by an access point or WLAN controller to a client device, suggesting or directing the client to transition to a specified target AP. Can include a list of candidate APs ranked by preference, and optionally a Disassociation Imminent flag that sets a timer after which the AP will forcibly disassociate the client.

The primary mechanism for AP-directed load balancing in enterprise WLANs. Effectiveness depends on client OS support — iOS responds reliably; Android behaviour varies by manufacturer and firmware version.

Sticky Client

A client device that remains associated with a distant or degraded access point rather than roaming to a closer, stronger AP. Caused by conservative client-side roaming algorithms and excessively large AP cells created by high transmit power.

One of the most common causes of poor Wi-Fi performance in enterprise environments. Addressed through a combination of transmit power reduction, minimum RSSI thresholds, and 802.11v BTM Requests.

Opportunistic Key Caching (OKC)

A mechanism complementary to 802.11r that caches the Pairwise Master Key (PMK) at the access point level. When a client returns to a previously visited AP, it can re-associate using the cached PMK without a full 802.1X exchange. Unlike 802.11r, OKC does not pre-distribute keys to neighbouring APs.

Useful in environments where clients frequently return to the same APs (e.g., retail store staff following regular routes). Should be enabled alongside 802.11r, not as a replacement for it.

RSSI Threshold

A configurable signal strength value (expressed in dBm) at which the WLAN controller takes action — either preventing new associations below the threshold (minimum association RSSI) or triggering a BTM Request or disassociation for existing clients (minimum operational RSSI).

Critical for addressing sticky client behaviour. For voice deployments, a minimum operational RSSI of -70 dBm is the standard recommendation. Setting this threshold too aggressively (e.g., -60 dBm) can cause excessive roaming events; too conservatively (e.g., -80 dBm) allows clients to degrade before roaming.

WMM AC_VO (Wi-Fi Multimedia Access Category Voice)

A QoS access category defined in the IEEE 802.11e amendment and Wi-Fi Alliance WMM certification that provides the highest priority queuing for voice traffic at the AP radio level. Maps to DSCP EF (Expedited Forwarding, DSCP 46) in the wired network.

Must be enabled on any SSID carrying VoIP traffic. Without WMM AC_VO, voice packets compete equally with data traffic at the AP radio queue, resulting in jitter and packet loss during periods of high network utilisation — including the brief period of increased overhead during a roaming event.

Adaptive 802.11r (Mixed-Mode FT)

A vendor-specific implementation of 802.11r that includes both standard RSN and FT Information Elements in AP beacon frames, allowing 802.11r-capable clients to use fast transition while legacy clients that do not support 802.11r can still associate using standard authentication.

The recommended default configuration for any enterprise SSID with a mixed device fleet. Eliminates the risk of legacy device incompatibility without any performance penalty for capable clients.

Esempi pratici

A 400-room full-service hotel has deployed a new WLAN using 802.11ax (Wi-Fi 6) APs throughout all guest floors, conference facilities, and public areas. The hotel uses a cloud-managed WLAN controller. Staff use Wi-Fi calling on iOS and Android devices for internal communications, and guests frequently report dropped calls when moving between the lobby and restaurant areas. The existing SSID configuration has WPA3-Personal for guests and WPA2-Enterprise with 802.1X for staff. Neither SSID has fast roaming protocols enabled. How should the network architect approach this?

Step 1 — RF Validation: Before any protocol changes, conduct a post-installation RF survey to validate coverage. Target -65 dBm at all cell edges with 15–20% overlap. Verify that transmit power is not set to maximum — in a dense hotel environment, this almost certainly creates excessively large cells and sticky client conditions. Enable TPC targeting -67 dBm cell edge.

Step 2 — Staff SSID (WPA2-Enterprise / 802.1X): This is the highest priority. Enable 802.11r in Adaptive (Mixed) mode on the staff SSID. Configure the Mobility Domain to include all APs across the property. Enable 802.11k Neighbour Reports and 802.11v BTM Requests. Set a minimum operational RSSI of -70 dBm for voice, with Disassociation Imminent enabled at -75 dBm. Verify RADIUS server response times are under 100ms.

Step 3 — Guest SSID (WPA3-Personal): WPA3 with SAE (Simultaneous Authentication of Equals) supports fast transition via SAE-FT. Enable 802.11r Adaptive, 802.11k, and 802.11v on the guest SSID. Note that WPA3-Personal with 802.11r requires SAE-FT support on both the AP and client — verify this is supported on your cloud controller platform.

Step 4 — QoS: Configure DSCP EF marking for voice traffic on the staff SSID and ensure WMM AC_VO prioritisation is enabled. This is critical for maintaining voice quality during the brief transition period.

Step 5 — Validation: Use a Wi-Fi protocol analyser to capture a roaming event on both iOS and Android staff devices. Measure the actual handoff time. Target under 50ms. If handoff times are 50–150ms, investigate RADIUS latency. If over 150ms, check that 802.11r is actually being used (look for FT Authentication frames in the capture).

A large retail chain operates 120 stores, each with 8–12 APs managed by a centralised cloud WLAN controller. Each store uses a single SSID for both staff mobile devices (modern Android handsets running a warehouse management application) and legacy barcode scanners (Zebra TC51 series, approximately 40% of the device fleet, running Android 8.1). The WMS application is latency-sensitive but not voice. The scanners frequently lose connectivity when staff move between the stockroom and the shop floor, causing WMS session timeouts. How should fast roaming be configured?

Step 1 — Device Audit: Confirm 802.11r support on the Zebra TC51 running Android 8.1. Zebra's LifeGuard security update for Android 8.1 includes 802.11r support, but it must be explicitly enabled via Zebra's StageNow MDM tool or via the WLAN configuration profile. Do not assume it is enabled by default.

Step 2 — SSID Strategy: Given the mixed device fleet, enable Adaptive 802.11r on the existing SSID. This protects any devices that do not support 802.11r while enabling fast transition for capable devices. If the Zebra TC51 devices are confirmed to support 802.11r after the firmware audit, they will benefit from fast transition automatically.

Step 3 — Roaming Thresholds: For a WMS application (not voice), a roaming threshold of -72 to -75 dBm is appropriate. Set a minimum association RSSI of -80 dBm to prevent devices from associating with distant APs. Enable 802.11v BTM Requests to steer devices proactively.

Step 4 — Channel Planning: In a retail environment with metal shelving, RF propagation is highly directional and attenuated. Ensure that the stockroom-to-shop-floor transition area has adequate AP coverage with proper overlap. A common mistake is placing APs only in the sales floor and relying on signal bleed into the stockroom — this creates exactly the coverage gap that causes the observed session timeouts.

Step 5 — OKC: Enable Opportunistic Key Caching as a complement to 802.11r. If a device returns to a previously visited AP (common in store environments where staff follow regular routes), OKC allows fast re-association without a full 802.1X exchange, even for devices that do not support 802.11r.

Step 6 — WMS Session Timeout: Review the WMS application's TCP keepalive and session timeout settings. Even with fast roaming, a brief connectivity interruption during a roaming event can cause a TCP session to time out if the application's timeout is set too aggressively. Work with the WMS vendor to increase the session timeout to at least 30 seconds.

Domande di esercitazione

Q1. A conference centre hosts events with up to 5,000 attendees. During a recent large event, the event coordinator reported that staff using Wi-Fi calling on iOS devices experienced dropped calls when moving between the main hall and the breakout rooms. The WLAN uses WPA2-Enterprise with 802.1X. 802.11r is enabled in strict mode. Post-event logs show that 23% of client associations during the event were on 2.4 GHz. What are the three most likely contributing factors to the dropped calls, and what specific changes would you make?

Suggerimento: Consider the interaction between strict 802.11r mode, 2.4 GHz band characteristics, and high-density event environments. Think about what happens to cell boundaries when hundreds of devices are competing for airtime.

Visualizza risposta modello

The three most likely contributing factors are: (1) Strict 802.11r mode causing legacy device failures — if any iOS devices are running older firmware that does not fully support FT, strict mode may cause association failures or fallback to slower authentication paths. Switch to Adaptive 802.11r immediately. (2) 23% of clients on 2.4 GHz — in a high-density event environment, 2.4 GHz cells are large and heavily congested. The limited non-overlapping channels (1, 6, 11) mean significant co-channel interference, which degrades RSSI readings and makes roaming decisions unreliable. Enable aggressive band steering to push capable clients to 5 GHz, and consider disabling 2.4 GHz radios entirely for event SSIDs if all staff devices support 5 GHz. (3) Cell boundary distortion under high load — in a 5,000-person event, the RF environment changes dramatically compared to an empty venue. High client density increases airtime utilisation and interference, effectively shrinking usable cell sizes. The roaming thresholds configured during the initial deployment may be too conservative for event conditions. Reduce AP transmit power to create tighter cells, and lower the minimum operational RSSI threshold to -68 dBm for event SSIDs to encourage earlier roaming. Additionally, verify that QoS with WMM AC_VO is enabled for the staff SSID to protect voice traffic from data congestion.

Q2. You are advising a 600-bed NHS hospital trust on upgrading their WLAN to support clinical mobility — nurses and doctors carrying iOS and Android devices running a clinical communications platform (similar to Vocera or Ascom). The trust's information security team has mandated that all clinical devices must use 802.1X with certificate-based EAP-TLS authentication. The trust also has a significant fleet of legacy nurse call handsets that do not support 802.11r. How do you architect the SSID and fast roaming configuration to meet both the clinical performance requirements and the security mandate?

Suggerimento: Consider how to segment the device fleet across SSIDs while maintaining security compliance. Think about the RADIUS infrastructure requirements for EAP-TLS at scale, and how Mobility Domain boundaries interact with VLAN segmentation.

Visualizza risposta modello

The correct architecture separates the device fleet into two SSIDs on the same physical infrastructure: (1) Clinical SSID (WPA2-Enterprise / EAP-TLS): For all modern iOS and Android clinical devices. Enable Adaptive 802.11r with FT-EAP, 802.11k Neighbour Reports, and 802.11v BTM Requests. Configure a dedicated Mobility Domain covering all clinical floor APs. Set minimum operational RSSI at -70 dBm with Disassociation Imminent at -75 dBm. Ensure the RADIUS infrastructure (Microsoft NPS or FreeRADIUS in an active-active cluster) is sized for EAP-TLS certificate validation — this is more computationally intensive than PEAP-MSCHAPv2. Target RADIUS response times under 80ms. (2) Legacy Nurse Call SSID: For legacy handsets that do not support 802.11r. Use WPA2-Personal with a complex PSK (or WPA2-Enterprise with PEAP if the handsets support it), with 802.11r disabled. Enable OKC to provide some key caching benefit. Keep this SSID on a separate VLAN from the clinical SSID. The Mobility Domain for the clinical SSID must not include APs serving the legacy SSID — this is both a security and a compatibility requirement. From a compliance perspective, this architecture satisfies NHS DSPT requirements by maintaining network segmentation between clinical and non-clinical traffic, and aligns with the principle of least privilege by ensuring legacy devices cannot access clinical data VLANs. Refer to the micro-segmentation guidance for detailed VLAN architecture recommendations.

Q3. A retail chain's IT director reports that since upgrading their WLAN controller firmware last month, warehouse staff using Android-based mobile terminals are experiencing 2–3 second connectivity gaps when crossing between the warehouse and the dispatch bay. Before the firmware upgrade, roaming was seamless. The WLAN configuration has not changed. 802.11r Adaptive, 802.11k, and 802.11v are all enabled. What is your diagnostic approach?

Suggerimento: The firmware upgrade is the most significant recent change. Consider what aspects of the WLAN controller firmware could affect roaming behaviour without a configuration change. Think about Mobility Domain key distribution and PMK-R1 pre-distribution mechanisms.

Visualizza risposta modello

The firmware upgrade is almost certainly the root cause, even though the configuration has not changed. The diagnostic approach is: (1) Check vendor release notes for the firmware version applied, specifically looking for changes to 802.11r key distribution, Mobility Domain handling, or PMK-R1 pre-distribution behaviour. Many firmware updates include changes to fast roaming implementation that are not prominently documented. (2) Capture a roaming event using a Wi-Fi protocol analyser. Determine whether FT Authentication frames are present in the capture. If they are absent, the Android devices are falling back to full 802.1X re-authentication — this would explain the 2–3 second gap. (3) Check the Mobility Domain configuration in the controller post-upgrade. Some firmware updates reset MDID values or change the default Mobility Domain scope. Verify that all APs in the warehouse and dispatch bay are in the same Mobility Domain. (4) Test with a known-good device: If an iOS device roams seamlessly between the same APs, the issue is Android-specific. Check whether the firmware update changed the BTM Request format or the Neighbour Report structure in a way that is incompatible with the Android OEM firmware on the mobile terminals. (5) Rollback test: If the above steps do not identify the cause, arrange a maintenance window to roll back the firmware to the previous version and test. If roaming is restored, raise a support case with the WLAN vendor with the protocol capture as evidence.