Sicurezza WiFi in Aeroporto: Come Proteggere i Passeggeri sulle Reti Pubbliche

Questa guida tecnica di riferimento descrive in dettaglio il panorama specifico delle minacce del WiFi aeroportuale, coprendo gli access point Evil Twin, l'hardware non autorizzato e gli attacchi Man-in-the-Middle. Fornisce a IT manager, architetti di rete e direttori delle operazioni delle sedi strategie architettoniche attuabili — inclusa l'implementazione WPA3, la segmentazione VLAN, il deployment WIPS e la progettazione di captive portal conformi al GDPR — per proteggere i passeggeri e l'infrastruttura aziendale su larga scala. La piattaforma di guest WiFi e analytics di Purple è concretamente mappata a ciascun dominio problematico in tutta la guida.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Il Panorama delle Minacce WiFi in Aeroporto

- Access Point Evil Twin

- Access Point Rogue

- Attacchi Man-in-the-Middle

- Guida all'implementazione: Architettura Sicura

- Livello 1: Standard di Crittografia e Autenticazione

- Livello 2: Segmentazione della Rete e Isolamento del Client

- Livello 3: Rilevamento e Prevenzione delle Intrusioni Wireless (WIDS/WIPS)

- Livello 4: Filtro DNS e Progettazione Sicura del Captive Portal

- Livello 5: Analisi, Monitoraggio e Miglioramento Continuo

- Best Practice e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i CTO e i direttori IT che gestiscono ambienti pubblici ad alta densità, la domanda "il WiFi in aeroporto è sicuro?" non è una semplice curiosità del consumatore — è una sfida di conformità e infrastruttura con implicazioni dirette di responsabilità. Le reti aeroportuali presentano una superficie di attacco unicamente volatile: migliaia di connessioni transitorie all'ora, diversi tipi di dispositivi che vanno dai cellulari consumer ai laptop aziendali, e la commistione di traffico di ospiti, personale, inquilini commerciali e tecnologia operativa su un'infrastruttura che è spesso anni indietro rispetto agli attuali standard di sicurezza.

Le minacce principali — Evil Twin Access Points (AP) e installazioni hardware non autorizzate — sono attacchi a basso costo e ad alto impatto che richiedono una minima sofisticazione tecnica per essere eseguiti. Se non affrontati, espongono i passeggeri al furto di credenziali e frodi finanziarie, ed espongono l'operatore aeroportuale ad azioni di applicazione del GDPR e danni reputazionali. Implementando WPA3 con Opportunistic Wireless Encryption, applicando una rigorosa segmentazione VLAN, deployando Wireless Intrusion Prevention Systems (WIPS) e integrando una piattaforma Guest WiFi sicura e conforme al GDPR, gli operatori delle sedi possono proteggere i dati dei passeggeri mantenendo una connettività senza interruzioni. Lo strato di WiFi Analytics di Purple aggiunge intelligenza operativa a questa base di sicurezza, convertendo l'onboarding sicuro in un ROI commerciale misurabile.

Approfondimento Tecnico: Il Panorama delle Minacce WiFi in Aeroporto

Gli ambienti aeroportuali sono tra gli spazi pubblici più bersagliati per gli attacchi wireless. La combinazione di elevati volumi di passeggeri, una base di utenti transitoria che difficilmente segnalerà problemi e la presenza di viaggiatori aziendali che trasmettono dati sensibili crea un ambiente ideale per gli attori malevoli. Comprendere i vettori di minaccia specifici è il prerequisito per progettare un'architettura di contromisure efficace.

Access Point Evil Twin

Un Evil Twin è un AP malevolo configurato per trasmettere l'esatto Service Set Identifier (SSID) della rete aeroportuale legittima — ad esempio, "Airport Free WiFi" o "LHR_Passenger_WiFi". Poiché i dispositivi client standard implementano la selezione automatica della rete basata sulla corrispondenza SSID e sulla potenza del segnale, il dispositivo di un passeggero si connetterà preferenzialmente all'Evil Twin se questo presenta un segnale più forte rispetto all'infrastruttura legittima. Questo è facilmente realizzabile: un router portatile che trasmette alla massima potenza da un sedile vicino supererà un AP aziendale montato a soffitto che opera a livelli di potenza regolamentati.

Una volta che un client si connette all'Evil Twin, l'attaccante può eseguire diverse classi di attacco. L'intercettazione passiva cattura il traffico HTTP non crittografato, le query DNS e i cookie di sessione. Lo SSL stripping declassa le connessioni HTTPS a HTTP in tempo reale, esponendo le credenziali su siti che non applicano l'HTTP Strict Transport Security (HSTS). Il DNS spoofing reindirizza gli utenti a pagine di phishing che imitano portali bancari o sistemi di prenotazione aerea. Il passeggero vede una connessione dall'aspetto normale senza indicatori di avviso, perché l'Evil Twin fornisce un accesso internet genuino tramite la propria connessione upstream — l'attacco è completamente trasparente per l'utente finale.

Il costo operativo per un attaccante è minimo: un router da viaggio di livello consumer, un laptop con strumenti open-source e un posto nella sala d'attesa. L'attacco non richiede alcun accesso fisico all'infrastruttura dell'aeroporto.

Access Point Rogue

Gli AP Rogue sono dispositivi non autorizzati fisicamente collegati all'infrastruttura di rete cablata dell'aeroporto. A differenza degli Evil Twin, che operano interamente via etere, gli AP rogue rappresentano un vettore di minaccia interna — richiedono accesso fisico a una porta di rete. Tuttavia, in un grande ambiente aeroportuale con centinaia di concessioni commerciali, appaltatori di servizi e personale di pulizia, l'accesso fisico alle porte di rete non è difficile da ottenere.

La fonte più comune di AP rogue non sono attori malevoli, ma personale ben intenzionato. Un concessionario al dettaglio nel Terminal 3 che riscontra una scarsa copertura WiFi acquista un router di livello consumer e lo collega alla porta ethernet dietro il suo bancone. Il router trasmette il proprio SSID, bypassa il firewall aziendale, le politiche di Network Access Control (NAC) e le configurazioni WPA3 enterprise, e crea un percorso diretto e non gestito dall'internet pubblico alla rete interna dell'aeroporto. Da quel momento, qualsiasi dispositivo connesso all'AP rogue — sia il terminale POS del concessionario che un passeggero che si connette per caso — ha un potenziale accesso a livello di rete a sistemi che dovrebbero essere completamente isolati.

Per gli operatori Transport e i team IT aeroportuali, il problema degli AP rogue è aggravato dalla scala dell'ambiente. Un grande aeroporto internazionale può avere centinaia di porte di rete distribuite tra terminal, unità commerciali, lounge e aree di servizio. L'audit manuale è impraticabile senza strumenti di rilevamento automatizzati.

Attacchi Man-in-the-Middle

Sia gli scenari Evil Twin che quelli degli AP rogue abilitano gli attacchi Man-in-the-Middle (MitM), dove l'attaccante si posiziona tra il dispositivo client e la rete legittima. In uno scenario MitM, l'attaccante può intercettare, leggere e modificare il traffico in entrambe le direzioni. La moderna crittografia TLS riduce significativamente l'impatto degli attacchi MitM sul traffico HTTPS, ma la superficie di attacco rimane significativa: protocolli non crittografati, implementazioni TLS mal configurate e l'uso di applicazioni legacy che non applicano la validazione dei certificati creano tutti delle lacune sfruttabili.

Per i viaggiatori aziendali — una proporzione significativa di utenti WiFi dell'aeroporto — gli attacchi MitM che mirano alla cattura delle credenziali VPN o al dirottamento delle sessioni di posta elettronica aziendale rappresentano un vettore di attacco di alto valore che estende il raggio d'azione ben oltre il singolo passeggero.

Guida all'implementazione: Architettura Sicura

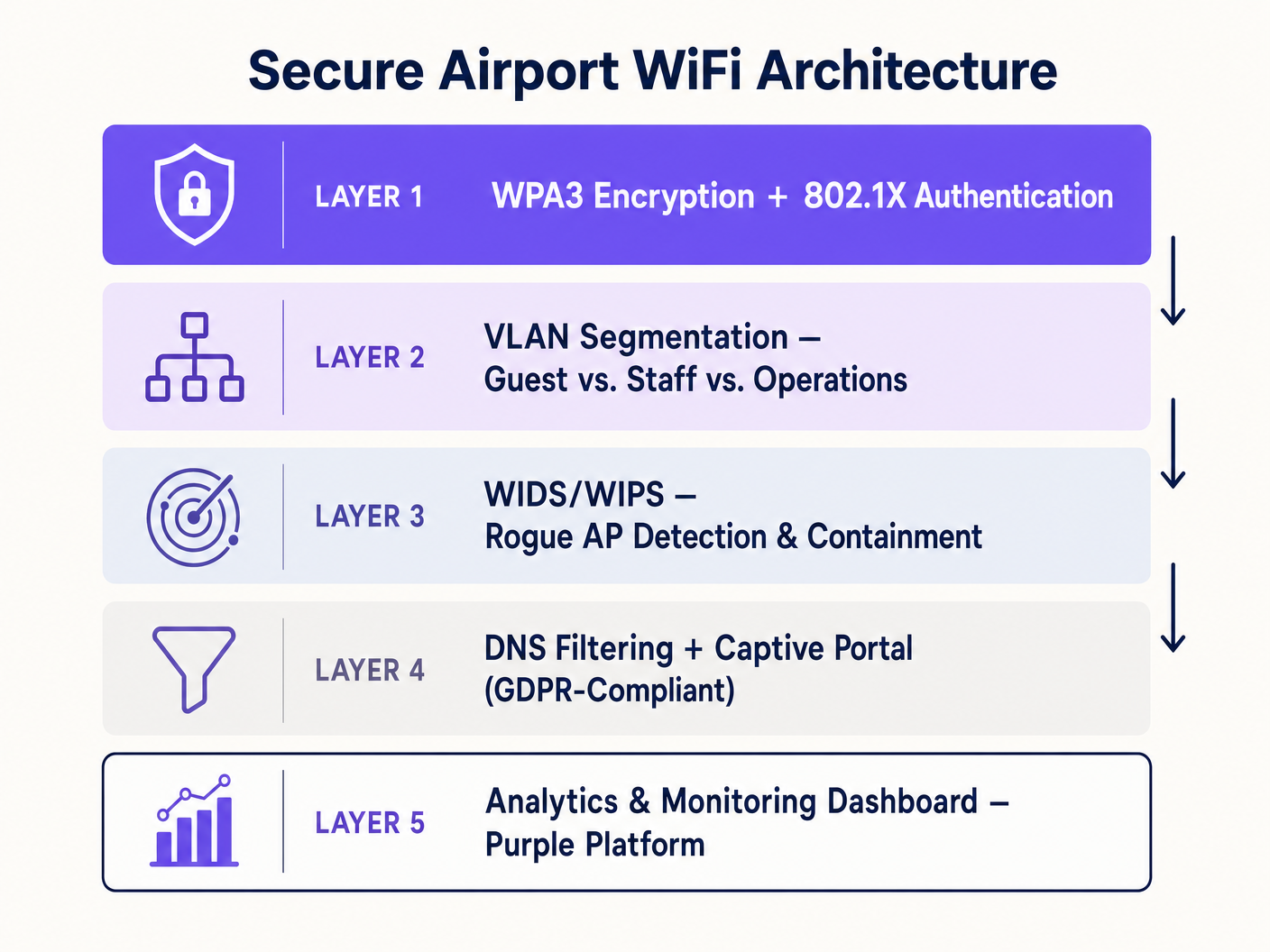

Affrontare il panorama delle minacce WiFi negli aeroporti richiede un'architettura a strati, con difesa in profondità. Nessun singolo controllo è sufficiente; l'obiettivo è rendere ogni strato successivo di attacco progressivamente più difficile e rilevabile.

Livello 1: Standard di Crittografia e Autenticazione

La transizione a WPA3 è il requisito fondamentale. Per le reti pubbliche aperte, WPA3 introduce l'Opportunistic Wireless Encryption (OWE), definita nello standard IEEE 802.11-2020. OWE fornisce una crittografia individualizzata per ogni sessione client senza richiedere una password condivisa o una chiave pre-condivisa. Ogni associazione client-AP negozia uno scambio di chiavi Diffie-Hellman unico, il che significa che anche se un attaccante cattura il traffico radiofrequenza grezzo per l'intero terminal, non può decifrare alcuna sessione individuale. Questo mitiga direttamente l'intercettazione passiva ed elimina il principale vettore di attacco dell'intercettazione di rete aperta.

Per i segmenti di rete autenticati — personale, operazioni, inquilini commerciali — IEEE 802.1X con autenticazione RADIUS è lo standard corretto. 802.1X impone l'autenticazione per dispositivo prima che venga concesso l'accesso alla rete, con ogni evento di autenticazione registrato a fini di conformità e audit. Combinato con l'Extensible Authentication Protocol (EAP-TLS) basato su certificati, questo elimina completamente gli attacchi basati su credenziali contro la rete del personale.

Per le strutture che esplorano l'onboarding senza interruzioni dei passeggeri, OpenRoaming — lo standard di identità federata della Wireless Broadband Alliance — fornisce un'autenticazione basata su profilo che connette automaticamente i passeggeri a reti verificate senza la selezione manuale dell'SSID. Purple opera come fornitore di identità gratuito all'interno dell'ecosistema OpenRoaming con la sua licenza Connect, consentendo agli aeroporti di offrire connettività senza interruzioni e sicura che elimina l'elemento di errore umano nella selezione della rete. Questo è direttamente rilevante per la minaccia Evil Twin: se il dispositivo di un passeggero si connette automaticamente tramite un profilo verificato, non si connetterà a un Evil Twin che trasmette lo stesso SSID.

Livello 2: Segmentazione della Rete e Isolamento del Client

Il traffico degli ospiti deve essere completamente isolato dalla tecnologia operativa (OT), dalle reti del personale e dai sistemi POS (Point-of-Sale) dei negozi utilizzando una rigorosa etichettatura VLAN a livello di AP. Un modello di segmentazione minimo per un ambiente aeroportuale dovrebbe includere: una VLAN per ospiti pubblici (solo accesso a Internet, nessun routing interno), una VLAN per il personale (autenticata tramite 802.1X, accesso ai sistemi interni), una VLAN per gli inquilini commerciali (isolata sia dagli ospiti che dal personale, accesso a Internet per i sistemi POS) e una VLAN per le operazioni (air-gapped o strettamente protetta da firewall, per segnaletica digitale, gestione degli edifici e sistemi lato pista).

L'isolamento del client — isolamento di Livello 2 tra dispositivi sulla stessa VLAN — deve essere abilitato sulla VLAN degli ospiti. Senza l'isolamento del client, due passeggeri connessi alla stessa rete ospite possono comunicare direttamente a livello IP, consentendo attacchi da dispositivo a dispositivo. Questa è un'impostazione di configurazione sul controller wireless che viene spesso trascurata nelle implementazioni legacy.

Per gli ambienti Hospitality e Retail che operano all'interno dei terminal aeroportuali, si applicano gli stessi principi di segmentazione. Una lounge aeroportuale o una concessione commerciale devono essere trattate come un segmento di rete non attendibile, indipendentemente dalla relazione commerciale con l'operatore aeroportuale.

Livello 3: Rilevamento e Prevenzione delle Intrusioni Wireless (WIDS/WIPS)

Un sistema di prevenzione delle intrusioni wireless è la principale difesa automatizzata contro le minacce Evil Twin e AP rogue. Il WIPS deve essere configurato per scansionare continuamente l'ambiente a radiofrequenza su tutti i canali e bande (2.4 GHz, 5 GHz e 6 GHz per le implementazioni Wi-Fi 6E) alla ricerca di SSID non autorizzati, spoofing di indirizzi MAC e attacchi di deautenticazione flood.

Al rilevamento di un Evil Twin — identificato da una corrispondenza SSID combinata con un BSSID che non corrisponde a nessun AP autorizzato nell'infrastruttura gestita — il WIPS dovrebbe implementare automaticamente il contenimento. Il contenimento implica la trasmissione di frame di deautenticazione IEEE 802.11 mirati ai client che tentano di associarsi all'AP malevolo, impedendo una connessione riuscita. Questa è una risposta automatizzata alla velocità della macchina, molto più veloce di qualsiasi intervento umano.

Per il rilevamento di AP rogue, il WIPS correla le osservazioni over-the-air con la topologia della rete cablata. Un AP rilevato che trasmette via etere e che appare anche come dispositivo connesso alla rete cablata — ma non è nell'inventario AP autorizzato — viene segnalato come rogue. Il sistema può quindi attivare lo spegnimento automatico della porta sullo switch gestito per disconnettere fisicamente il dispositivo.

Livello 4: Filtro DNS e Progettazione Sicura del Captive Portal

Il filtro a livello DNS fornisce un controllo critico per proteggere gli utenti da domini malevoli, indipendentemente dalla postura di sicurezza del dispositivo. Instradando tutte le query DNS attraverso un resolver di filtraggio, la rete può bloccare la risoluzione di domini di phishing noti, infrastrutture di comando e controllo e siti di distribuzione di malware. Questo è particolarmente prezioso in un contesto aeroportuale dove i passeggeri potrebbero connettere dispositivi compromessi che sono stati infettati prima dell'arrivo.

Come dettagliato nella nostra guida su Proteggi la tua rete con DNS e sicurezza robusti , l'implementazione di DNS over HTTPS (DoH) o DNS over TLS (DoT) per la connessione del resolver impedisce che le query DNS vengano intercettate o falsificate in transito — una considerazione rilevante quando il contenimento WIPS potrebbe non catturare ogni Evil Twin immediatamente.

Il captive portal è il punto di contatto primario per l'onboarding del passeggero e deve essere progettato con la sicurezza come requisito di primo ordine, non come un ripensamento. Il portale deve essere servito tramite HTTPS con un certificato valido da un'Autorità di Certificazione fidata. Il modulo di onboarding deve raccogliere solo i dati richiesti per lo scopo dichiarato (principio di minimizzazione dei dati dell'Articolo 5 del GDPR), con meccanismi di consenso espliciti e granulari per qualsiasi uso di marketing. La piattaforma captive portal di Purple è stata creata appositamente per questo requisito di conformità, fornendo acquisizione dati conforme al GDPR, gestione del consenso e integrazione perfetta con lo strato di analisi. Per un contesto su come questo si estende agli ambienti aeroportuali multi-terminale, vedi WiFi Aeroportuale: Come gli Operatori Forniscono Connettività Tra i Terminal e l'equivalente in lingua italiana su WiFi Aeroportuale .

Livello 5: Analisi, Monitoraggio e Miglioramento Continuo

La sicurezza non è un'implementazione una tantum; richiede monitoraggio continuo e miglioramento iterativo. La piattaforma WiFi Analytics di Purple fornisce lo strato di visibilità operativa che trasforma i dati di connessione grezzi in intelligenza azionabile. Monitorando i modelli di connessione dei dispositivi, i tempi di permanenza e le anomalie di sessione, i team delle operazioni di rete possono identificare indicatori di compromissione — picchi di connessione insoliti, dispositivi che si connettono da posizioni fisiche inaspettate o schemi di fallimento dell'autenticazione che suggeriscono un attacco di scansione.

Lo strato di analisi fornisce anche la giustificazione commerciale per l'investimento in sicurezza. Tassi di adesione dei passeggeri più elevati — guidati da un'esperienza di onboarding fidata e sicura — generano set di dati di prima parte più ricchi. Questi dati consentono marketing mirato, analisi del traffico pedonale nei negozi e ottimizzazione del layout del terminal, fornendo un ROI misurabile sull'investimento infrastrutturale. Per gli ambienti Healthcare che gestiscono il WiFi nelle strutture mediche aeroportuali, si applica lo stesso framework di analisi con controlli aggiuntivi per i dati di categoria speciale del GDPR.

Best Practice e Mitigazione del Rischio

Applicare le Policy di Rete per gli Inquilini Commerciali a Livello Tecnico. I documenti di policy sono insufficienti. Alle concessioni commerciali deve essere fornito un accesso di rete gestito e segmentato — una VLAN dedicata con accesso a internet e senza routing interno — e le porte di rete fisiche nelle loro unità devono essere configurate per rifiutare hardware non autorizzato tramite autenticazione di porta 802.1X o allowlisting di indirizzi MAC. Rimuovere l'incentivo per l'implementazione di AP non autorizzati fornendo connettività adeguata e gestita.

Condurre Regolari Rilievi del Sito RF. I rilievi trimestrali fisici e RF del sito identificano hardware non autorizzato che il WIPS potrebbe aver perso a causa di attenuazione del segnale, ostruzione fisica o schermatura RF deliberata. Un rilievo dovrebbe coprire tutti i terminal, le lounge, le unità commerciali e le aree di servizio. Documentare l'inventario degli AP autorizzati e confrontarlo con i risultati del rilievo.

Implementare una Linea Dedicata o una Connessione Internet Aziendale Dedicata per l'Infrastruttura Critica. Come discusso nella nostra guida su Cos'è una Linea Dedicata? Internet Aziendale Dedicato , separare il traffico operativo critico su una connessione dedicata e non contesa assicura che un attacco DDoS o un evento di esaurimento della larghezza di banda sulla rete guest non possa influire sui sistemi operativi lato volo.

Testare le Procedure di Risposta agli Incidenti. Condurre esercitazioni da tavolo simulando un evento di rilevamento di Evil Twin. Verificare che il contenimento WIPS funzioni, che il team NOC conosca la procedura di escalation e che le comunicazioni rivolte ai passeggeri siano preparate per uno scenario in cui la rete guest debba essere temporaneamente sospesa.

ROI e Impatto sul Business

Mettere in sicurezza la rete è la base per il valore commerciale, non un centro di costo isolato. Una rete WiFi guest sicura, affidabile e fidata aumenta direttamente i tassi di adesione dei passeggeri al captive portal. Tassi di adesione più elevati generano set di dati di prima parte più grandi e di qualità superiore. Questi dati consentono all'operatore aeroportuale di offrire promozioni commerciali personalizzate, ottimizzare i layout dei terminal basandosi su dati reali di traffico pedonale e costruire programmi fedeltà che stimolano l'engagement ripetuto.

Il costo di un incidente di sicurezza — azione di applicazione del GDPR, danno reputazionale e costo operativo della risposta all'incidente — supera di gran lunga il costo di implementazione dei controlli di sicurezza descritti in questa guida. L'Ufficio del Commissario per l'Informazione del Regno Unito ha emesso multe fino a 17,5 milioni di sterline ai sensi del GDPR del Regno Unito per violazioni della protezione dei dati. Per un importante aeroporto internazionale che gestisce milioni di connessioni passeggeri annualmente, l'esposizione al rischio è significativa.

La piattaforma di Purple è progettata per allineare l'investimento in sicurezza con i risultati commerciali. Il captive portal sicuro, l'acquisizione dati conforme al GDPR e lo strato di analisi sono un'unica implementazione integrata — non tre esercizi di approvvigionamento separati. Ciò riduce il costo totale di proprietà e accelera il time-to-value per i team IT e marketing contemporaneamente.

Termini chiave e definizioni

Evil Twin Access Point

A malicious wireless access point that masquerades as a legitimate network by broadcasting the same SSID, designed to intercept user data via Man-in-the-Middle attacks.

Common in airport terminals where attackers exploit devices auto-connecting to known SSIDs based on signal strength. Mitigated by OWE encryption and WIPS containment.

Rogue Access Point

An unauthorized wireless access point physically connected to the enterprise wired network, bypassing security controls including firewalls, NAC policies, and enterprise WiFi configurations.

Often installed by retail tenants or staff seeking better coverage. Addressed by 802.1X port authentication on all ethernet ports and automated WIPS detection.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature defined in IEEE 802.11-2020 that provides individualized, session-unique encryption for open networks without requiring a shared password, using Diffie-Hellman key exchange.

The correct encryption standard for public airport guest networks. Eliminates passive eavesdropping without adding authentication friction for passengers.

Wireless Intrusion Prevention System (WIPS)

Network infrastructure that continuously monitors the radio frequency spectrum for unauthorized access points, Evil Twins, and attack signatures, and automatically deploys countermeasures including de-authentication frames.

The primary automated defense against Evil Twin and rogue AP threats in high-density environments. Must be configured to cover all frequency bands including 6 GHz for Wi-Fi 6E deployments.

Client Isolation

A wireless network configuration that prevents devices connected to the same SSID from communicating directly with each other at Layer 2, restricting all traffic to the gateway.

Mandatory on Guest VLANs to prevent device-to-device attacks. A simple configuration setting that is frequently absent in legacy deployments.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks using IEEE 802.1Q VLAN tags to isolate traffic types and enforce access control boundaries.

Used to separate untrusted guest traffic from secure airport operations, staff systems, and retail POS infrastructure. Eliminates lateral movement risk from compromised guest devices.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access, typically via a RADIUS server.

The authentication standard for staff and operations VLANs, and for port-level enforcement on retail ethernet ports to prevent rogue AP deployment.

OpenRoaming

A Wireless Broadband Alliance federation standard that enables automatic, seamless WiFi authentication across participating networks using pre-provisioned device profiles, without manual SSID selection.

Directly mitigates Evil Twin attacks by removing the manual network selection step. Purple operates as a free identity provider within the OpenRoaming ecosystem under its Connect licence.

Man-in-the-Middle (MitM) Attack

An attack where the perpetrator secretly intercepts, relays, and potentially modifies communications between two parties who believe they are communicating directly.

The primary goal of Evil Twin deployments. Mitigated by OWE encryption at the radio layer and HSTS enforcement at the application layer.

Captive Portal

A web page presented to new users of a public network before they are granted internet access, used for authentication, terms acceptance, and data collection.

The primary passenger onboarding touchpoint. Must be served over HTTPS with a valid certificate and designed for GDPR compliance including explicit consent mechanisms.

Casi di studio

A major international airport is upgrading Terminal 3. The current network is flat — all devices, including retail POS systems, digital signage, and passenger devices, share the same broadcast domain. Retail vendors frequently complain about poor connectivity, leading them to install their own consumer-grade routers. The IT director needs a redesign that addresses security without disrupting commercial operations during a phased rollout.

Phase 1 — VLAN Architecture: Design four VLANs: Public Guest (internet-only, client isolation enabled), Staff (802.1X authenticated, internal access), Retail Tenant (internet-only, isolated from guest and staff, 802.1X port authentication on all retail ethernet ports), and Operations (air-gapped, for signage and building management). Phase 2 — Rogue AP Elimination: Enable 802.1X port authentication on all retail ethernet ports. Any device without a valid certificate is denied network access, eliminating the ability to plug in unauthorized routers. Simultaneously, provide retail tenants with a managed Retail Tenant SSID with adequate signal coverage, removing the incentive for rogue hardware. Phase 3 — WIPS Deployment: Configure the wireless controller to scan for unauthorized SSIDs and automatically contain Evil Twins. Set up alerting to the NOC for any rogue AP detection events. Phase 4 — Captive Portal and Analytics: Deploy Purple's captive portal on the Guest VLAN with GDPR-compliant onboarding, OWE encryption, and analytics integration.

Passengers at a regional airport are receiving browser warnings when connecting to the guest WiFi captive portal, and the marketing team reports that opt-in rates have dropped by 40% over the past six months. The IT team suspects the SSL certificate on the captive portal has expired. How should this be resolved, and what broader improvements should be made to the onboarding architecture?

Immediate remediation: Renew the SSL certificate on the captive portal server and implement automated certificate renewal (e.g., via Let's Encrypt with auto-renewal scripting) to prevent recurrence. Broader improvements: 1) Upgrade the guest SSID to WPA3 with OWE to provide encryption at the radio layer, which modern mobile operating systems surface as a positive trust signal. 2) Implement HSTS on the captive portal domain to prevent SSL stripping attacks. 3) Integrate Purple's captive portal platform, which manages certificate lifecycle, GDPR consent flows, and analytics as a managed service, removing the operational burden from the in-house team. 4) Consider OpenRoaming profile-based authentication for returning passengers, eliminating the portal interaction entirely for opted-in users.

Analisi degli scenari

Q1. Your WIPS dashboard alerts you to a new AP broadcasting the airport's official guest SSID from within a retail coffee shop in Terminal 2. The AP's BSSID does not appear in your authorized AP inventory, and it is not connected to your wired network. What type of threat is this, what is the automated WIPS response, and what follow-up action should the NOC team take?

💡 Suggerimento:Consider whether the device is physically attached to your wired infrastructure or operating entirely over the air. The distinction determines both the threat classification and the remediation pathway.

Mostra l'approccio consigliato

This is an Evil Twin AP. Because it is not connected to the wired network, it is attempting to hijack client connections over the air by mimicking the legitimate SSID. The automated WIPS response should be to transmit de-authentication frames to clients attempting to associate with that specific BSSID, preventing successful connection. The NOC team should dispatch physical security to the coffee shop location to identify and remove the device, document the incident for the security log, and review whether any clients successfully connected to the Evil Twin before containment was activated — those sessions should be treated as potentially compromised.

Q2. A new terminal is opening in six months. The operations director wants a completely open network with no captive portal to maximise passenger convenience. The marketing director wants maximum opt-in data collection. The CISO wants GDPR compliance and encryption. How do you satisfy all three stakeholders in a single architecture?

💡 Suggerimento:Consider WPA3 OWE for the encryption requirement, OpenRoaming for the seamless authentication requirement, and Purple's platform for the data collection and compliance requirement. These are not mutually exclusive.

Mostra l'approccio consigliato

Deploy WPA3 with OWE on the public SSID — this provides encryption without requiring a password, satisfying the CISO's encryption requirement while maintaining the open, frictionless experience the operations director wants. Implement OpenRoaming via Purple's identity provider capability, so returning passengers with existing profiles connect automatically and securely without any manual interaction. For new passengers, present a lightweight, GDPR-compliant captive portal that collects consent and profile data — this satisfies the marketing director's requirement. The net result is a network that is encrypted by default, seamless for returning users, and data-capturing for new users, with full GDPR compliance.

Q3. During a quarterly RF site survey, your team discovers an AP in a back-of-house service corridor that is connected to the wired network but does not appear in the authorized AP inventory. It is broadcasting a hidden SSID and has been active for approximately three months based on switch port logs. What is the threat classification, what is the immediate containment action, and what does the three-month window imply for your incident response process?

💡 Suggerimento:This device has wired network access, making it a different threat class from an Evil Twin. The three-month window has specific implications for data breach notification obligations under GDPR.

Mostra l'approccio consigliato

This is a Rogue AP with wired network access — a high-severity incident. Immediate containment: shut down the switch port to which the device is connected, physically remove the device, and preserve it as evidence. The three-month active window implies that an unknown actor has had persistent network access for approximately 90 days. Under UK GDPR Article 33, a personal data breach must be reported to the ICO within 72 hours of becoming aware of it, if it is likely to result in a risk to individuals' rights and freedoms. The incident response team must immediately assess what data was accessible from that network segment, whether any exfiltration occurred (review NetFlow/IPFIX logs for the switch port), and prepare a breach notification if the assessment indicates risk. This incident also indicates a gap in the WIPS configuration — the system should have detected the rogue AP's wired presence and over-the-air broadcast within hours of installation, not three months later.