Sicurezza WiFi in Hotel: Come Proteggere i Tuoi Ospiti e la Tua Reputazione

Questa guida autorevole fornisce ai responsabili IT e ai direttori delle operazioni delle strutture un quadro completo per la messa in sicurezza delle reti WiFi degli hotel. Copre implementazioni tecniche essenziali, inclusa la segmentazione della rete, robusti protocolli di autenticazione e Captive Portal conformi alle normative per proteggere i dati degli ospiti e salvaguardare la reputazione della struttura.

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura di Rete e Segmentazione

- Architettura VLAN

- Standard di Autenticazione e Crittografia

- Guida all'Implementazione: Messa in Sicurezza del Flusso di Onboarding degli Ospiti

- Progettazione e Conformità del Captive Portal

- Gestione della Larghezza di Banda e Traffic Shaping

- Migliori pratiche e standard di settore

- Risoluzione dei problemi e mitigazione del rischio

- Modalità di guasto comuni

- ROI e impatto aziendale

Riepilogo Esecutivo

Per le moderne strutture ricettive, il WiFi per gli ospiti non è più un semplice servizio, ma una utility operativa critica. Tuttavia, la comodità della connettività ubiqua introduce significativi vettori di attacco. Le reti per ospiti non protette sono obiettivi primari per gli attori delle minacce che cercano di intercettare dati sensibili, distribuire malware o sfruttare l'infrastruttura dell'hotel come base per intrusioni più ampie. Questa guida di riferimento tecnico fornisce un framework vendor-neutral e architetturalmente solido per la messa in sicurezza del WiFi in hotel. Esploreremo i requisiti obbligatori per la segmentazione della rete, la transizione a robusti standard di autenticazione come WPA3 e 802.1X e il ruolo critico dei Captive Portal conformi alle normative. Che tu stia gestendo una proprietà boutique o una catena globale, l'implementazione di questi controlli è essenziale per mitigare i rischi, garantire la conformità normativa (come PCI DSS e GDPR) e proteggere la reputazione del tuo marchio.

Ascolta il nostro podcast di 10 minuti per una panoramica esecutiva:

Approfondimento Tecnico: Architettura di Rete e Segmentazione

Il principio fondamentale della sicurezza WiFi in hotel è la rigorosa segmentazione della rete. Il deployment di una rete piatta in cui il traffico degli ospiti, le applicazioni del personale e i dispositivi IoT coesistono è una vulnerabilità critica. Un dispositivo ospite compromesso non deve mai avere visibilità sul Property Management System (PMS) o sui terminali point-of-sale (POS).

Architettura VLAN

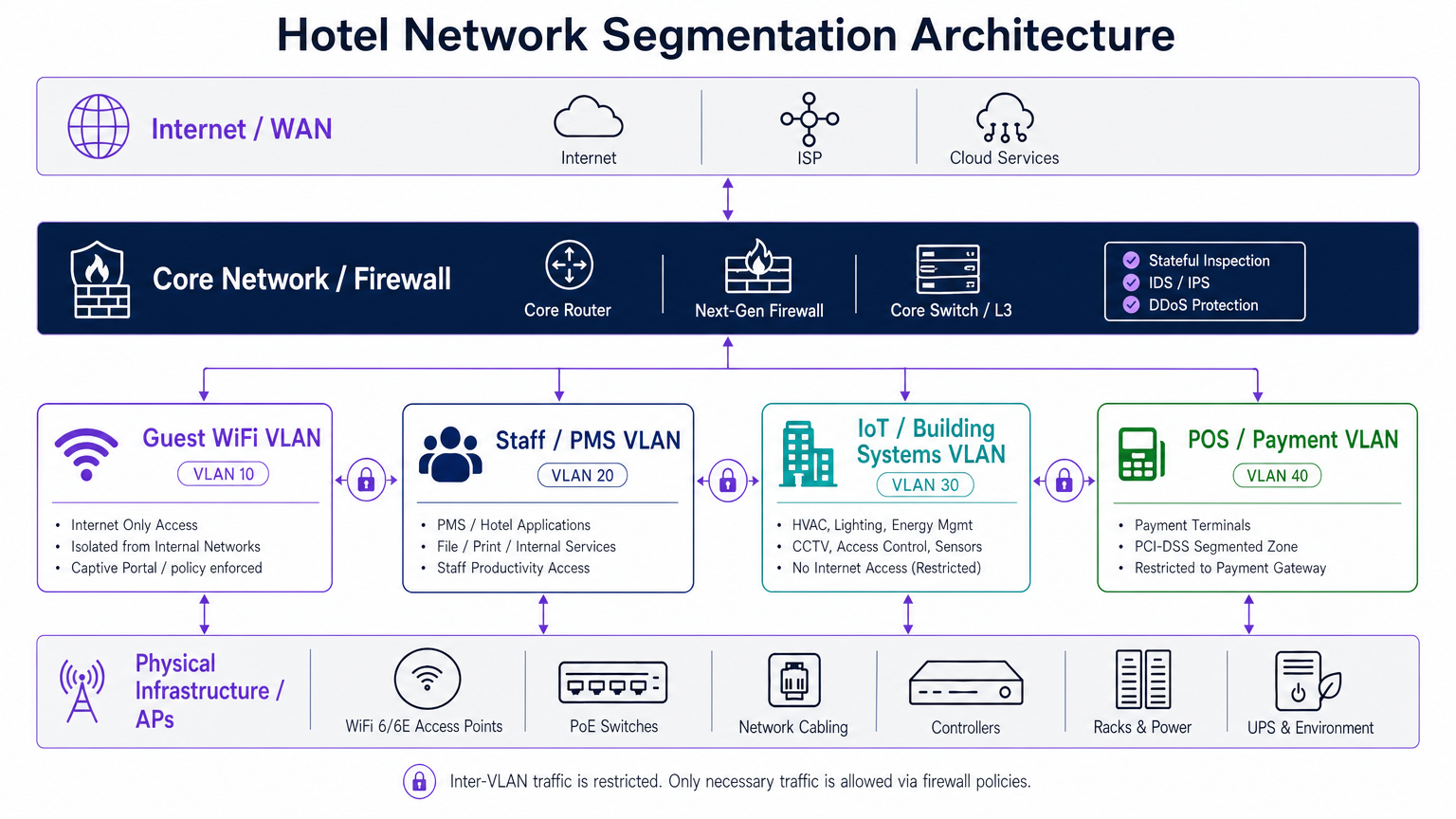

Un deployment robusto richiede l'isolamento logico del traffico in distinte Virtual Local Area Networks (VLAN), applicato da policy firewall con una posizione di default-deny per il routing inter-VLAN.

- VLAN WiFi Ospiti: Questa zona deve essere limitata all'accesso solo a internet. È imperativo abilitare l'Isolamento Client (noto anche come Isolamento AP) a livello di controller wireless o access point. Ciò impedisce la comunicazione peer-to-peer tra i dispositivi degli ospiti, neutralizzando il movimento laterale e gli attacchi man-in-the-middle (MitM) all'interno della rete ospiti.

- VLAN Personale e PMS: Dedicata alle operazioni interne, questa VLAN ospita il PMS, le applicazioni di back-office e gli strumenti di comunicazione del personale. L'accesso dovrebbe richiedere una forte autenticazione, preferibilmente 802.1X.

- VLAN IoT e Sistemi Edificio: Gli hotel moderni dipendono fortemente dall'IoT: termostati intelligenti, telecamere IP e serrature elettroniche. Questi dispositivi spesso mancano di una sicurezza nativa robusta e hanno lunghi cicli di patch. Devono risiedere su una VLAN dedicata con accesso a internet strettamente definito, solo in uscita (se richiesto) e zero accesso in entrata da altre zone interne.

- VLAN POS e Pagamenti: Per conformarsi al PCI DSS, i terminali di pagamento devono essere isolati in una VLAN dedicata, limitata esclusivamente alla comunicazione con il gateway di pagamento.

Standard di Autenticazione e Crittografia

L'era delle reti ospiti aperte e non crittografate sta finendo. Sebbene le reti aperte massimizzino la facilità d'uso, espongono gli ospiti all'intercettazione.

- WPA3-SAE (Simultaneous Authentication of Equals): Per le reti ospiti, la transizione a WPA3 è altamente raccomandata. WPA3-SAE fornisce la crittografia dei dati individualizzata anche su reti che utilizzano una passphrase condivisa, mitigando gli attacchi a dizionario offline.

- 802.1X / RADIUS: Per le reti del personale e i dispositivi aziendali, 802.1X fornisce un'autenticazione robusta basata sull'identità. Ciò garantisce che solo il personale autorizzato e i dispositivi gestiti possano accedere alla rete interna.

- Passpoint (Hotspot 2.0): Per un'esperienza ospite fluida e sicura, Passpoint consente ai dispositivi compatibili di autenticarsi e connettersi automaticamente alla rete utilizzando la sicurezza WPA2/WPA3-Enterprise di livello aziendale, senza richiedere un'interazione con il Captive Portal ogni volta. La piattaforma di Purple funge da identity provider gratuito per servizi come OpenRoaming sotto la licenza Connect, facilitando questo onboarding sicuro e senza attriti.

Guida all'Implementazione: Messa in Sicurezza del Flusso di Onboarding degli Ospiti

Il Captive Portal è la tua prima linea di difesa e il meccanismo primario per far rispettare la conformità. Non è semplicemente un esercizio di branding; è un controllo di sicurezza critico.

Progettazione e Conformità del Captive Portal

Quando si implementa un Captive Portal, i team IT devono assicurarsi che soddisfi diversi requisiti operativi e legali:

- Accettazione dei Termini di Utilizzo (ToU): Il portale deve presentare Termini di Utilizzo chiari che gli ospiti devono accettare esplicitamente prima di ottenere l'accesso alla rete. Ciò limita la responsabilità della struttura per azioni dannose eseguite dagli utenti sulla rete.

- Conformità GDPR e Privacy: Se il portale raccoglie dati utente (ad esempio, indirizzi email per il marketing), deve essere conforme alle normative sulla protezione dei dati come il GDPR. Ciò richiede meccanismi di consenso espliciti e opt-in e chiare politiche sulla privacy. L'utilizzo di una piattaforma completa per il Guest WiFi garantisce che questi requisiti di conformità siano soddisfatti automaticamente.

- Configurazione Walled Garden: Prima dell'autenticazione, gli utenti dovrebbero essere in grado di accedere solo al Captive Portal stesso e ai servizi essenziali (come DNS). Assicurarsi che il walled garden sia strettamente definito per prevenire l'accesso a internet non autorizzato tramite tunneling DNS o altre tecniche di bypass.

Gestione della Larghezza di Banda e Traffic Shaping

La sicurezza comprende anche la disponibilità. Un singolo dispositivo ospite compromesso o dannoso può consumare tutta la larghezza di banda disponibile, causando un denial-of-service (DoS) per altri utentie potenzialmente impattando le operazioni del personale.

- Limitazione della velocità per utente: Implementare limiti rigorosi di larghezza di banda per upload e download per indirizzo MAC o sessione autenticata.

- Controllo delle applicazioni: Utilizzare regole firewall di Livello 7 per bloccare o limitare le applicazioni non essenziali ad alta larghezza di banda (ad esempio, la condivisione di file peer-to-peer) sulla rete ospite.

Migliori pratiche e standard di settore

Per mantenere una postura di sicurezza robusta, i team IT dovrebbero aderire alle seguenti migliori pratiche indipendenti dal fornitore:

- Rilevamento continuo di AP non autorizzati: Implementare Sistemi di Prevenzione delle Intrusioni Wireless (WIPS) per monitorare continuamente l'ambiente RF alla ricerca di punti di accesso non autorizzati (Rogue AP) e reti 'Evil Twin' progettate per rubare le credenziali degli ospiti. Il sistema dovrebbe sopprimere automaticamente queste minacce.

- Aggiornamenti regolari del firmware: Stabilire un rigoroso programma di gestione delle patch per tutte le infrastrutture di rete, inclusi punti di accesso, switch e firewall. Le vulnerabilità nell'hardware di rete sono frequentemente sfruttate.

- Filtro DNS: Implementare il filtro dei contenuti basato su DNS sulla rete ospite per bloccare l'accesso a domini dannosi noti, server di comando e controllo (C2) e contenuti illegali. Ciò fornisce un livello cruciale di difesa contro malware e phishing.

Risoluzione dei problemi e mitigazione del rischio

Anche con un'architettura robusta, gli incidenti si verificheranno. Un approccio proattivo al monitoraggio e alla risposta è essenziale.

Modalità di guasto comuni

- VLAN Bleed: Porte switch o regole firewall mal configurate possono inavvertitamente consentire il routing del traffico tra VLAN isolate. Mitigazione: Condurre audit di configurazione regolari e penetration test per verificare la segmentazione della rete.

- Bypass del Captive Portal: Gli attaccanti potrebbero tentare di bypassare il Captive Portal utilizzando lo spoofing MAC o il tunneling DNS. Mitigazione: Implementare robusti controlli di bypass dell'autenticazione MAC (MAB) e monitorare il traffico DNS per anomalie.

- Compromissione del dispositivo IoT: Una smart TV o un termostato non patchato viene compromesso e utilizzato per scansionare la rete interna. Mitigazione: Isolamento rigoroso della VLAN IoT e rilevamento delle anomalie del comportamento di rete.

ROI e impatto aziendale

Investire in una robusta sicurezza WiFi non è solo un centro di costo; è una strategia critica di mitigazione del rischio con benefici aziendali tangibili.

- Protezione del marchio: Una significativa violazione dei dati originata dalla rete WiFi di un hotel può causare danni irreparabili alla reputazione del marchio, portando a prenotazioni perse e a una diminuzione della fiducia dei clienti.

- Conformità normativa: La mancata conformità con PCI DSS o GDPR può comportare multe sostanziali e responsabilità legali. Un'architettura sicura semplifica gli audit di conformità e riduce l'esposizione.

- Continuità operativa: Prevenire infezioni da malware e attacchi DoS garantisce che le operazioni alberghiere critiche, come i sistemi PMS e POS, rimangano disponibili e performanti.

- Monetizzazione dei dati: Un Captive Portal sicuro e conforme consente la raccolta sicura dei dati degli ospiti di prima parte. Questi dati, quando analizzati tramite una robusta WiFi Analytics piattaforma, guidano campagne di marketing mirate e migliorano l'esperienza complessiva degli ospiti, influenzando direttamente le entrate.

Dando priorità alla sicurezza nel ciclo di vita della distribuzione WiFi, i leader IT in Ospitalità e Retail possono trasformare una potenziale vulnerabilità in una risorsa sicura e generatrice di valore.

Termini chiave e definizioni

Client Isolation (AP Isolation)

A wireless network security feature that prevents devices connected to the same Access Point from communicating directly with each other.

Crucial for guest networks to prevent peer-to-peer attacks like ARP spoofing or unauthorized file sharing.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single, isolated LAN, regardless of their physical location.

The foundation of network segmentation, separating guest traffic from internal hotel systems.

Captive Portal

A web page that a user is prompted to view and interact with before access is granted to a public network.

Used to enforce Terms of Use, capture consent, and authenticate users.

WPA3-SAE

The latest WiFi security standard providing individualized encryption for users on a network with a shared password.

Protects guest data from eavesdropping even on 'open' networks.

802.1X

An IEEE standard for port-based network access control, requiring users to authenticate against a central server (like RADIUS) before gaining access.

The gold standard for securing staff and corporate networks.

Rogue AP

An unauthorized wireless access point connected to a secure network, often installed by an attacker to bypass security controls.

Requires continuous monitoring (WIPS) to detect and mitigate.

Evil Twin

A fraudulent WiFi access point that appears to be legitimate (e.g., using the hotel's SSID) to eavesdrop on wireless communications.

A common attack vector in public spaces, mitigated by strong authentication and WIPS.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict isolation of POS terminals from all other network traffic.

Casi di studio

A 300-room resort is upgrading its network infrastructure. The current setup uses a single, flat network for guest WiFi, back-office staff, and the newly installed smart room thermostats. The IT Director needs to design a secure architecture that prevents guest devices from communicating with each other and isolates the thermostats from the internet.

- Implement VLAN Segmentation: Create three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and IoT (VLAN 30).

- Configure Firewall Rules: Set a default-deny policy between all VLANs. Allow Staff VLAN access to the internet and specific internal servers. Allow Guest VLAN access only to the internet.

- Isolate IoT: Deny the IoT VLAN access to the internet and all other internal VLANs. Only allow specific, required traffic from the management server to the IoT VLAN.

- Enable Client Isolation: On the wireless controller, enable Client Isolation (AP Isolation) on the Guest SSID to prevent guest devices from communicating with each other.

A hotel chain wants to implement a new captive portal to collect guest email addresses for marketing purposes. They operate in the UK and must comply with GDPR. What are the critical technical and legal requirements for the portal configuration?

- Explicit Consent: The portal must include an unchecked checkbox for marketing opt-in. Pre-ticked boxes are not GDPR compliant.

- Clear Privacy Policy: A link to a clear, easily understandable privacy policy must be provided on the portal before the user submits any data.

- Separation of Terms: Acceptance of the Terms of Use (ToU) for network access must be separate from the marketing consent. Guests cannot be forced to accept marketing to use the WiFi.

- Secure Data Handling: All data submitted through the portal must be transmitted over HTTPS and stored securely in a compliant database.

Analisi degli scenari

Q1. A VIP guest complains they cannot cast a video from their phone to the smart TV in their room. Both devices are connected to the 'Hotel_Guest' WiFi network. What is the most likely cause, and how should IT resolve it securely?

💡 Suggerimento:Consider the security controls implemented on the guest network to prevent peer-to-peer communication.

Mostra l'approccio consigliato

The issue is caused by Client Isolation (AP Isolation) being enabled on the guest network, which correctly prevents devices from communicating directly. Disabling Client Isolation globally is a massive security risk. The secure resolution is to implement a dedicated casting solution (like Google Chromecast for Hospitality or similar enterprise gateways) that uses a secure, managed proxy to allow casting between specific devices in a single room without exposing the entire network.

Q2. During a network audit, you discover that the hotel's IP security cameras are on the same VLAN as the back-office staff computers. What are the risks, and what immediate action should be taken?

💡 Suggerimento:Think about the patch frequency and inherent security of IoT devices compared to managed corporate laptops.

Mostra l'approccio consigliato

The risk is that if a vulnerability in an IP camera is exploited, the attacker gains direct access to the staff network, potentially compromising the PMS or sensitive files. The immediate action is to migrate the IP cameras to a dedicated IoT VLAN with strict access control lists (ACLs) that deny access to the staff VLAN and restrict internet access.

Q3. The marketing team wants to replace the current captive portal with a simple 'Click to Connect' button to reduce friction, removing the Terms of Use and Privacy Policy links. As the IT Director, how do you respond?

💡 Suggerimento:Consider the legal and regulatory implications of providing public network access without terms or consent.

Mostra l'approccio consigliato

The request must be denied. Removing the Terms of Use exposes the hotel to legal liability for illegal activities conducted on the network (e.g., copyright infringement). Removing the Privacy Policy violates data protection regulations like GDPR if any data (even MAC addresses) is logged. A frictionless experience can be achieved securely using technologies like Passpoint/OpenRoaming, but initial consent and ToU acceptance are legally mandatory.