Valutazione della Postura NAC: Garantire la Conformità dei Dispositivi Gestiti Prima dell'Accesso alla Rete

Questa guida tecnica di riferimento fornisce un'analisi approfondita della valutazione della postura NAC, dettagliando l'architettura, gli standard e le strategie di implementazione necessarie per imporre la conformità dei dispositivi gestiti. Fornisce a IT manager e architetti di rete approfondimenti pratici per mitigare i rischi e garantire un accesso sicuro alla rete in ambienti aziendali multi-sito.

Listen to this guide

View podcast transcript

- Sintesi Esecutiva

- Approfondimento Tecnico

- L'Architettura della Valutazione della Postura

- Il Ruolo di IEEE 802.1X ed EAP-TLS

- Categorie di Controllo della Postura

- WPA3-Enterprise e Forza Crittografica

- Guida all'Implementazione

- Fase 1: Preparazione dell'Infrastruttura e Progettazione PKI

- Fase 2: Modalità Monitor (Fase di Visibilità)

- Fase 3: Applicazione Segmentata

- Fase 4: Architettura di Remediation

- Best Practices

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto Aziendale

Sintesi Esecutiva

Per i leader IT aziendali che gestiscono ambienti complessi e multi-sito, la sola identità non è più una metrica sufficiente per l'accesso alla rete. Sapere chi si connette è secondario rispetto a conoscere lo stato di sicurezza del dispositivo che sta utilizzando. La valutazione della postura Network Access Control (NAC) è il meccanismo che colma questa lacuna, garantendo che solo i dispositivi gestiti e conformi ottengano l'accesso all'infrastruttura aziendale prima che trasmettano un singolo pacchetto di traffico di produzione.

Questa guida fornisce un riferimento tecnico completo sulla progettazione, l'implementazione e la gestione della valutazione della postura NAC. Esploriamo l'architettura sottostante — inclusi 802.1X, RADIUS ed EAP-TLS — valutiamo i compromessi tra interrogazione basata su agent e senza agent, e delineiamo una strategia di implementazione a fasi che minimizza l'interruzione operativa. Che si tratti di proteggere una sede centrale aziendale, una rete di punti vendita distribuiti o le operazioni di back-of-house nel settore dell'ospitalità, l'implementazione di una robusta valutazione della postura è un passo fondamentale nella mitigazione del rischio e nell'applicazione della conformità.

Ascolta il nostro podcast di briefing tecnico di 10 minuti qui sotto per una panoramica esecutiva dei concetti fondamentali e delle comuni insidie di implementazione.

Approfondimento Tecnico

L'Architettura della Valutazione della Postura

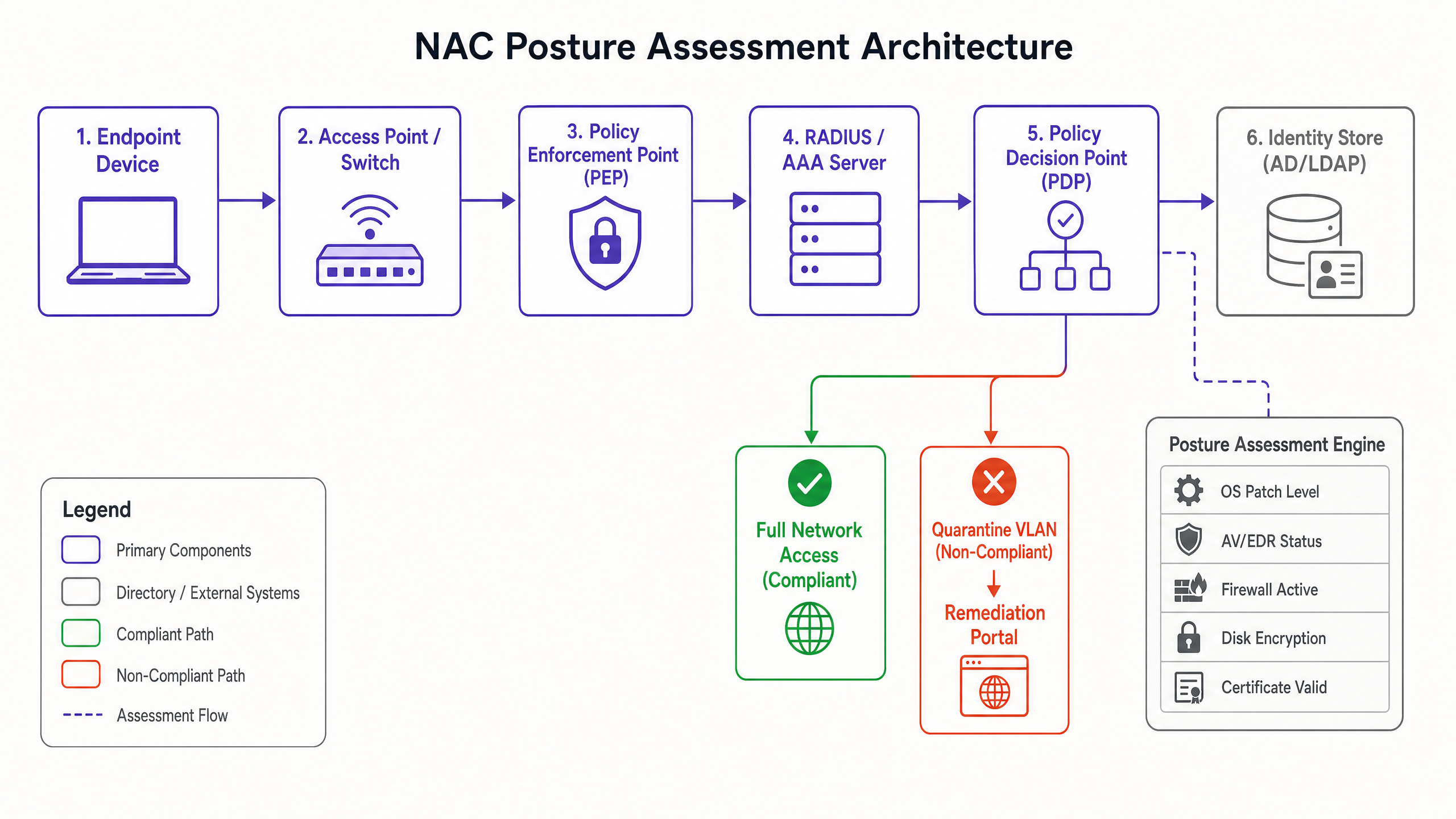

Network Access Control governa la connettività dei dispositivi, ma la valutazione della postura è l'interrogazione specifica dello stato di sicurezza di un dispositivo. L'architettura si basa su tre componenti principali che lavorano in concerto:

- Punto di Applicazione della Policy (PEP): Questo è il gatekeeper fisico o logico — tipicamente un access point wireless, una porta switch o un controller LAN wireless. Il PEP controlla fisicamente il flusso di traffico in base alle istruzioni del motore delle policy.

- Punto di Decisione della Policy (PDP): Spesso integrato in un server RADIUS o AAA, il PDP è il cervello dell'architettura NAC. Riceve i dati di postura, li valuta rispetto alle policy di conformità definite e emette direttive di applicazione al PEP.

- Motore di Valutazione della Postura: Questo componente raccoglie i dati effettivi sullo stato di salute dall'endpoint. Può essere un agent in esecuzione localmente sul dispositivo o un meccanismo senza agent che sfrutta protocolli di rete (es. SNMP, WMI) o integrazioni API con piattaforme Mobile Device Management (MDM).

Il Ruolo di IEEE 802.1X ed EAP-TLS

La base del NAC aziendale è lo standard IEEE 802.1X, che definisce il controllo dell'accesso alla rete basato su porta. All'interno di questo framework, sono definiti tre ruoli:

- Supplicant: Il dispositivo endpoint che tenta di connettersi.

- Authenticator: Il PEP (switch o access point) che facilita la connessione.

- Authentication Server: Il server RADIUS che convalida le credenziali.

La comunicazione tra il Supplicant e l'Authentication Server avviene tramite l'Extensible Authentication Protocol (EAP), incapsulato attraverso l'Authenticator. Per i dispositivi aziendali gestiti, EAP-TLS è lo standard d'oro. Richiede l'autenticazione reciproca utilizzando certificati digitali X.509, garantendo che sia il dispositivo che la rete verifichino reciprocamente le proprie identità in modo crittografico. Ciò previene il furto di credenziali e gli attacchi da access point non autorizzati.

Categorie di Controllo della Postura

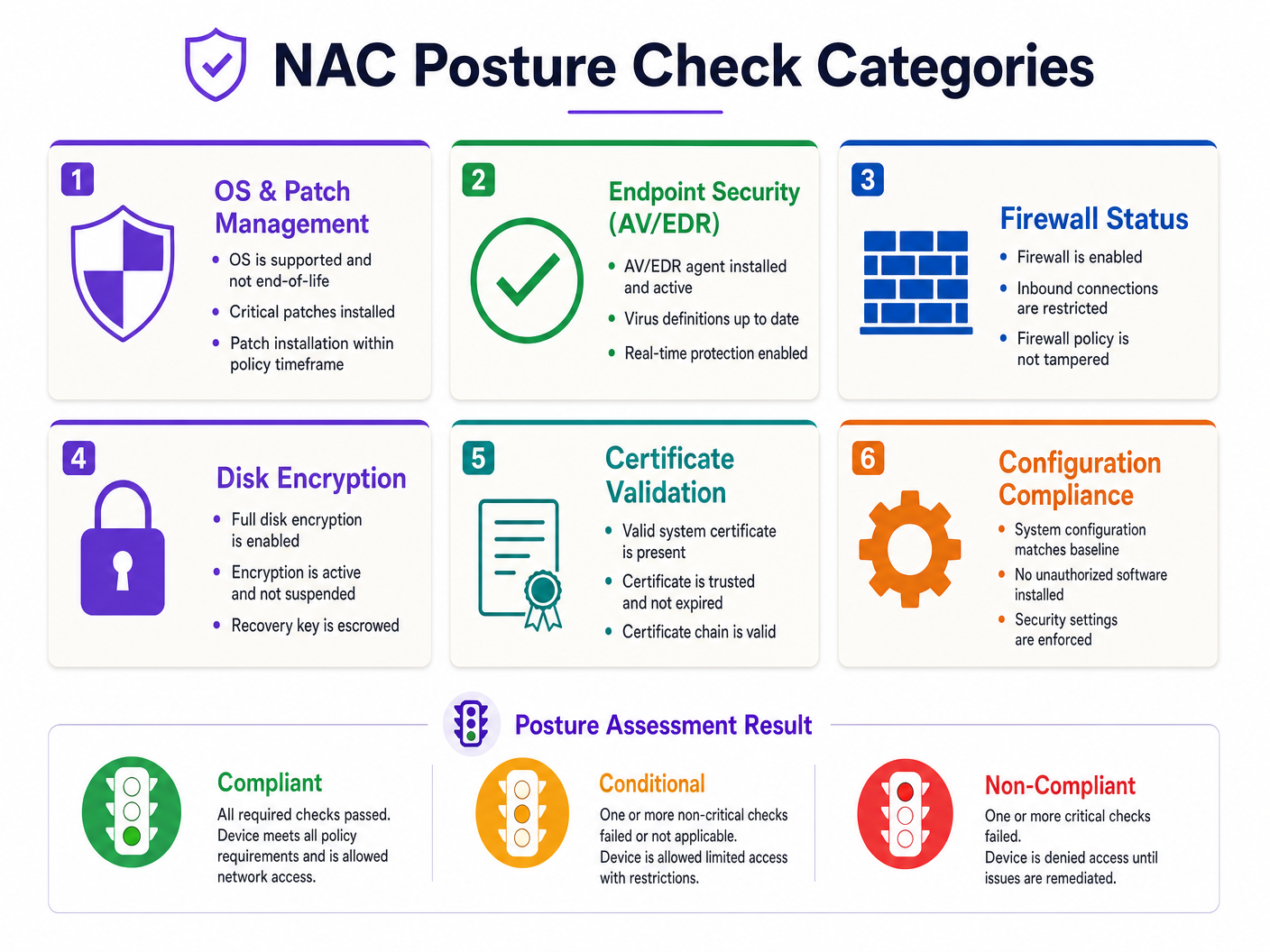

Quando un dispositivo tenta la connessione, il motore di valutazione della postura valuta diversi vettori critici:

- Gestione OS e Patch: Verifica che il sistema operativo sia supportato e che le patch critiche siano applicate entro l'SLA definito.

- Sicurezza Endpoint (AV/EDR): Conferma che gli agent anti-virus o Endpoint Detection and Response approvati siano installati, attivi e con definizioni aggiornate.

- Stato Firewall: Assicura che il firewall basato su host sia abilitato e che la sua policy non sia stata manomessa.

- Crittografia del Disco: Convalida che la crittografia completa del disco (es. BitLocker, FileVault) sia attiva e non in stato sospeso.

- Validazione Certificato: Controlla la presenza e la validità del certificato macchina richiesto.

- Conformità Configurazione: Assicura che la baseline di sicurezza del dispositivo corrisponda alla policy aziendale (es. timer di blocco schermo, archiviazione di massa USB disabilitata).

WPA3-Enterprise e Forza Crittografica

Man mano che la sicurezza di rete si evolve, lo fanno anche gli standard crittografici sottostanti. WPA3-Enterprise, in particolare quando opera in modalità a 192 bit, offre miglioramenti significativi rispetto a WPA2. Richiede l'uso di GCMP-256 per la crittografia e HMAC-SHA-384 per l'integrità. Per le organizzazioni che gestiscono dati sensibili — come gli ambienti Retail soggetti a PCI DSS o le strutture Healthcare sotto rigorosa governance dei dati — la transizione a WPA3-Enterprise è un passo necessario per rendere l'infrastruttura di rete a prova di futuro.

Guida all'Implementazione

L'implementazione della valutazione della postura NAC richiede un'attenta pianificazione per evitare interruzioni diffuse della rete. Il seguente approccio a fasi è raccomandato per gli ambienti aziendali:

Fase 1: Preparazione dell'Infrastruttura e Progettazione PKI

Prima di abilitare i controlli di postura, assicurati che la tua infrastruttura sottostante possa supportare l'architettura. Se si implementa EAP-TLS, una robusta Public Key Infrastructure (PKI) è non negoziabile. I certificati devono essere automaticamente forniti e rinnovati tramite il vostro MDM o Criteri di gruppo. La gestione manuale dei certificati porterà inevitabilmente a guasti di connettività quando i certificati scadono.

Fase 2: Modalità Monitor (Fase di Visibilità)

La fase più critica di qualsiasi implementazione NAC è la Modalità Monitor. In questa fase, il sistema NAC valuta la postura del dispositivo e registra i risultati, ma non applica la policy. Il PEP consente l'accesso completo indipendentemente dall'esito della postura.

Eseguire la Modalità Monitor per un minimo di 2-4 settimane. Ciò fornisce visibilità sullo stato di conformità effettivo del vostro patrimonio. Identificherete i dispositivi che falliscono i controlli a causa di agenti danneggiati, riavvii in sospeso o configurazioni errate. Utilizzate questi dati per rimediare proattivamente al patrimonio.

Fase 3: Applicazione Segmentata

Una volta che la baseline di conformità è accettabile, iniziare l'applicazione. I dispositivi sono categorizzati in tre stati basati sulla valutazione della policy:

- Conforme: Il dispositivo supera tutti i controlli critici e viene assegnato alla VLAN di produzione con pieno accesso necessario.

- Condizionale: Il dispositivo fallisce un controllo non critico (ad es. un aggiornamento minore del sistema operativo è in sospeso). Potrebbe essere concesso un accesso limitato (ad es. solo internet) e l'utente viene notificato per rimediare entro un periodo di tempo specifico.

- Non Conforme: Il dispositivo fallisce un controllo critico (ad es. AV disabilitato). Il PEP assegna il dispositivo a una VLAN di Quarantena.

Fase 4: Architettura di Remediation

La VLAN di Quarantena deve essere strettamente isolata. Dovrebbe consentire il traffico solo verso un portale di remediation, server di aggiornamento necessari (ad es. Windows Update, server di definizioni AV) e risorse di supporto IT interne. Se un dispositivo in quarantena può instradare il traffico verso sottoreti di produzione, l'architettura NAC ha fallito.

Best Practices

- Valutazione Continua: Il NAC legacy valuta la postura solo al momento della connessione. Le implementazioni moderne devono supportare la valutazione continua, rivalutando la postura a intervalli definiti o in risposta a eventi (ad es. un avviso EDR), e aggiornando dinamicamente il livello di accesso del dispositivo tramite Change of Authorization (CoA).

- Agent vs. Agentless: Per i dispositivi aziendali gestiti, un approccio basato su agent fornisce la visibilità più profonda e capacità di monitoraggio continuo. L'interrogazione senza agent è adatta per dispositivi non gestiti o ambienti in cui l'implementazione di un agent è amministrativamente proibitiva.

- MAC Authentication Bypass (MAB): I dispositivi incapaci di 802.1X (ad es. stampanti legacy, sensori IoT) richiedono MAB. Tuttavia, MAB è intrinsecamente insicuro poiché gli indirizzi MAC possono essere falsificati. I dispositivi MAB devono essere fortemente profilati e collocati in VLAN strettamente controllate e isolate.

- Allineamento con gli Standard: Basate le vostre policy di postura su framework stabiliti come i CIS Benchmarks. Ciò garantisce che i vostri controlli di conformità siano vendor-neutrali e allineati con le migliori pratiche del settore.

- Isolare il Traffico Guest: La valutazione della postura NAC aziendale non dovrebbe mai intersecarsi con le reti di accesso pubblico. Per le sedi che richiedono entrambi, utilizzate una piattaforma Guest WiFi dedicata, come la soluzione WiFi Analytics di Purple, per gestire l'accesso pubblico su un'infrastruttura completamente separata.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

- L'Applicazione 'Big Bang': Il passaggio dall'accesso aperto direttamente all'applicazione rigorosa su tutto il patrimonio contemporaneamente è una ricetta garantita per l'interruzione operativa. Utilizzate sempre implementazioni a fasi per sito o reparto.

- Guasti PKI: Certificati radice o intermedi scaduti, o il fallimento dell'infrastruttura Certificate Revocation List (CRL) / Online Certificate Status Protocol (OCSP), causeranno guasti di autenticazione diffusi. Implementate un monitoraggio robusto per la vostra PKI.

- Loop di Remediation: Assicuratevi che i dispositivi nella VLAN di Quarantena abbiano effettivamente l'accesso di rete necessario per scaricare gli aggiornamenti richiesti per diventare conformi. Se non possono raggiungere i server di aggiornamento, rimangono permanentemente in quarantena.

ROI e Impatto Aziendale

L'implementazione della valutazione della postura NAC offre un valore aziendale misurabile oltre le metriche di sicurezza grezze:

- Mitigazione del Rischio: Assicurando che solo i dispositivi sani accedano alla rete, la diffusione laterale di malware e ransomware è significativamente ridotta, diminuendo la probabilità di costose violazioni dei dati.

- Verifica della Conformità: Per settori fortemente regolamentati come Hospitality e Transport , la valutazione automatizzata della postura fornisce prove continue di conformità con standard come PCI DSS e GDPR, semplificando i processi di audit.

- Efficienza Operativa: L'automazione del processo di quarantena e remediation riduce il carico sull'helpdesk IT, consentendo agli ingegneri di concentrarsi su iniziative strategiche piuttosto che sulla pulizia manuale degli endpoint infetti.

Key Definitions

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that ensures a device must authenticate before the switch port or access point allows any IP traffic to pass.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication framework that uses X.509 digital certificates for mutual authentication.

The recommended standard for managed corporate devices, as it relies on cryptographic certificates rather than easily compromised passwords.

Posture Assessment

The process of evaluating the security state and configuration of an endpoint device against a defined corporate policy.

Ensures that a device is not only authenticated but is also 'healthy' (patched, encrypted, protected) before being granted network access.

Policy Enforcement Point (PEP)

The network device (switch, wireless controller, or access point) that physically blocks or allows traffic based on the NAC policy.

The component that actually executes the 'allow' or 'quarantine' command issued by the NAC server.

Policy Decision Point (PDP)

The central server or engine (often a RADIUS server) that evaluates authentication requests and posture data to determine access rights.

The brain of the operation that holds the rulebase and decides what level of access a specific device should receive.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential when it cannot perform 802.1X.

Used for headless devices like printers or IoT sensors. It is inherently weak and must be combined with strict network segmentation.

Change of Authorization (CoA)

A RADIUS extension that allows the NAC server to dynamically change the authorization state of an active session.

Crucial for continuous assessment; if a device becomes non-compliant while connected, CoA allows the NAC server to instantly move it to a quarantine VLAN without requiring a disconnect.

Quarantine VLAN

A strictly isolated network segment designed to hold non-compliant devices, providing access only to remediation resources.

Prevents an infected or vulnerable device from communicating with production systems while it downloads necessary updates or patches.

Worked Examples

A 400-room hotel requires corporate staff laptops to securely access the back-of-house property management system (PMS). However, the venue also hosts numerous unmanaged IoT devices (smart thermostats, digital signage) that cannot run a NAC agent.

Implement an 802.1X EAP-TLS policy for all corporate staff laptops, enforcing strict posture checks (AV active, disk encrypted, patched). These devices are dynamically assigned to the Corporate VLAN upon successful compliance. For the IoT devices, implement MAC Authentication Bypass (MAB) combined with deep device profiling. Ensure these MAB devices are placed in isolated, dedicated IoT VLANs with ACLs restricting their access solely to the specific controllers they need to communicate with. Under no circumstances should the IoT VLAN route to the Corporate VLAN or the PMS.

A retail chain is rolling out new point-of-sale (POS) terminals across 50 locations. The IT team wants to enforce posture compliance to meet PCI DSS requirements but is concerned about disrupting store operations during the rollout.

Deploy the NAC architecture in Monitor Mode for 30 days. During this period, the NAC system will authenticate the POS terminals and evaluate their posture against the PCI DSS baseline (e.g., firewall active, no unauthorized software) but will log failures without blocking access. The IT team reviews the logs weekly, identifies terminals failing the checks, and remediates them via the MDM platform. Once the compliance rate reaches 100%, the policy is switched to Enforcement Mode site-by-site during maintenance windows.

Practice Questions

Q1. A recently deployed NAC solution in a corporate office is causing widespread connectivity issues. Devices that were compliant yesterday are now being placed in the Quarantine VLAN. The IT helpdesk reports that the devices appear healthy, with AV running and patches applied. What is the most likely architectural failure?

Hint: Consider the lifecycle of the credentials used in EAP-TLS.

View model answer

The most likely cause is a failure in the Public Key Infrastructure (PKI). If the machine certificates used for EAP-TLS authentication have expired, or if the NAC server cannot reach the Certificate Revocation List (CRL) or OCSP responder, the authentication will fail regardless of the device's actual security posture. The NAC system defaults to a fail-closed or quarantine state.

Q2. You are designing the VLAN architecture for a new NAC deployment. The security team insists that the Quarantine VLAN must allow access to the corporate proxy server so users can browse the internet while their devices remediate. Is this a sound design?

Hint: Evaluate the risk of allowing a potentially compromised device access to shared infrastructure.

View model answer

No, this is a flawed design. Allowing a quarantined device access to the corporate proxy introduces significant risk. If the device is infected with malware, it could use the proxy to establish command-and-control communication or attempt to pivot to other internal systems accessible via the proxy. The Quarantine VLAN must be strictly isolated, permitting access only to specific remediation servers (e.g., Windows Update, AV definition servers) and the remediation portal itself.

Q3. A hospital IT team needs to secure network access for a fleet of new wireless medical infusion pumps. These devices do not support 802.1X supplicants and cannot run a posture agent. How should network access be controlled for these devices?

Hint: Consider alternative authentication methods and the principle of least privilege.

View model answer

The devices must be authenticated using MAC Authentication Bypass (MAB). Because MAB is inherently weak (MAC addresses can be spoofed), the network access must be heavily restricted. The infusion pumps should be placed in a dedicated, isolated Medical IoT VLAN. Access Control Lists (ACLs) must be applied to this VLAN, permitting communication only with the specific central management servers required for their operation, and blocking all other lateral movement or internet access.