WiFi per famiglie: Best practice per i centri commerciali

Questa guida di riferimento tecnica fornisce metodologie attuabili per l'implementazione del filtraggio URL basato su categorie sulle reti WiFi guest negli ambienti di vendita al dettaglio. Dettaglia l'architettura di rete, la definizione delle policy e le strategie di mitigazione del rischio per garantire la conformità e proteggere la reputazione del marchio.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Architettura di Filtraggio DNS

- Segmentazione e Isolamento della Rete

- Standard di Crittografia e Autenticazione

- Guida all'Implementazione

- 1. Audit e Baseline

- 2. Definire la Policy per le Categorie

- 3. Gestire DNS over HTTPS (DoH)

- 4. Applicazione e Gestione delle Eccezioni

- Best Practice

- Risoluzione dei problemi e mitigazione dei rischi

- Blocco eccessivo (falsi positivi)

- Bypass DoH

- Problemi del Captive Portal

- ROI e impatto aziendale

Riepilogo Esecutivo

Fornire WiFi pubblico negli ambienti di vendita al dettaglio richiede un equilibrio tra connettività senza interruzioni e una robusta mitigazione del rischio. Per i centri commerciali, l'implementazione di un WiFi per famiglie non è semplicemente una funzionalità, ma un requisito di base per le operazioni della struttura. Questa guida descrive in dettaglio l'architettura tecnica, le metodologie di implementazione e le migliori pratiche operative per il filtraggio URL basato su categorie sulle reti guest. Applicando controlli sui contenuti a livello DNS, i responsabili IT e gli architetti di rete possono garantire la conformità, proteggere la reputazione del marchio e fornire un ambiente di navigazione sicuro per tutte le fasce demografiche. Inoltre, un'implementazione Guest WiFi correttamente strutturata trasforma un centro di costo in una risorsa strategica, acquisendo dati di prima parte che promuovono la fedeltà e i ricavi, mitigando al contempo il rischio di traffico dannoso e accesso a contenuti inappropriati.

Approfondimento Tecnico

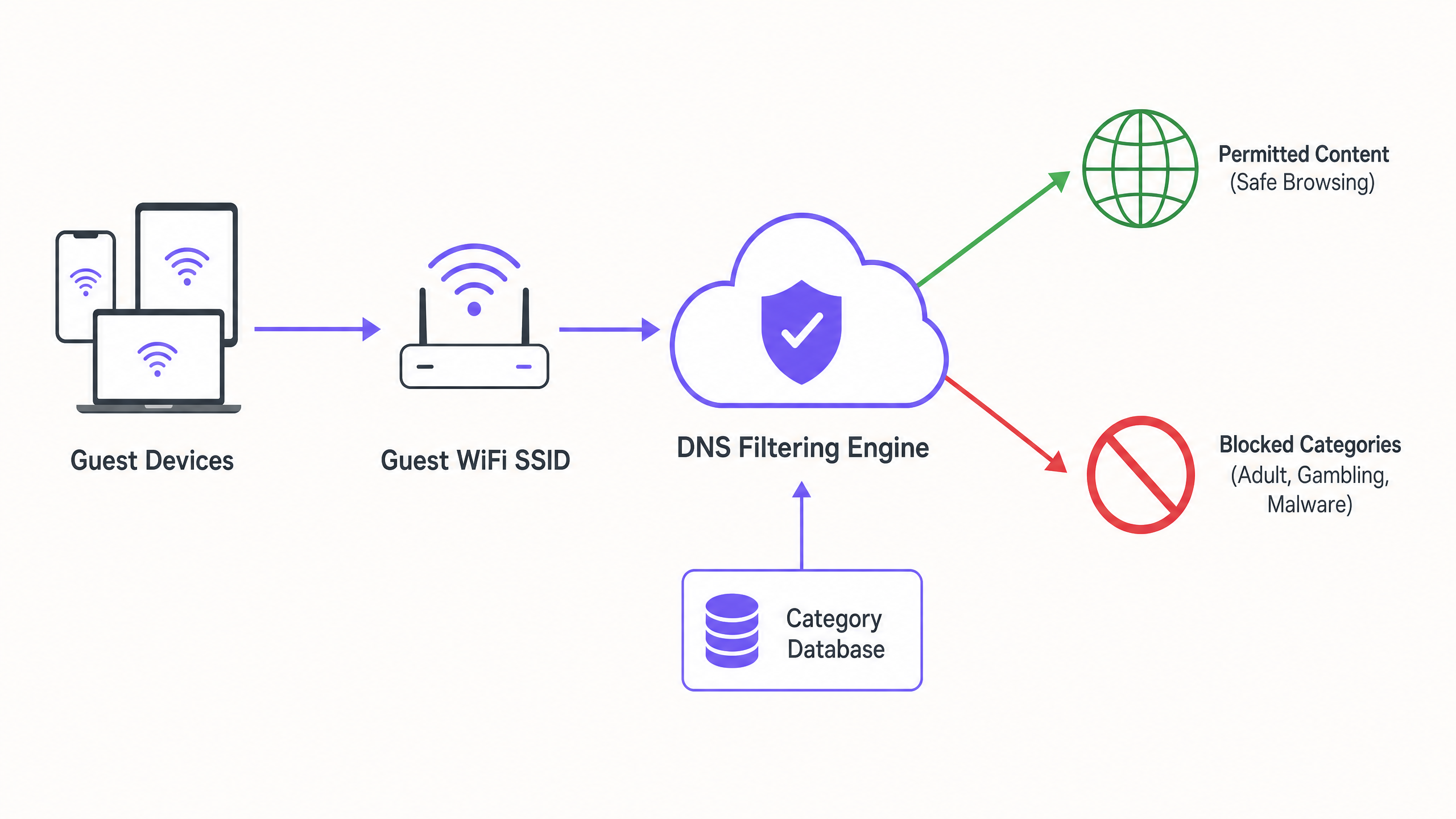

Architettura di Filtraggio DNS

Al centro di una rete per famiglie c'è il filtraggio DNS basato su categorie. A differenza del filtraggio URL a livello di applicazione o dell'ispezione approfondita dei pacchetti (DPI), che richiedono un significativo overhead di elaborazione e spesso interrompono la crittografia SSL, il filtraggio DNS opera a livello di rete. Quando un dispositivo client tenta di risolvere un dominio, la query viene intercettata da un motore di filtraggio DNS basato su cloud. Il motore confronta il dominio richiesto con un database di URL categorizzati continuamente aggiornato. Se il dominio rientra in una categoria proibita (ad esempio, malware, contenuti per adulti), la risoluzione viene bloccata e l'utente viene reindirizzato a una pagina di blocco.

Questo approccio offre un'elevata velocità di trasmissione e bassa latenza, rendendolo altamente scalabile per ambienti densi come i centri commerciali dove migliaia di connessioni simultanee sono comuni. È fondamentale comprendere Cos'è il filtraggio DNS? Come bloccare contenuti dannosi sul WiFi guest per progettarlo correttamente.

Segmentazione e Isolamento della Rete

Un requisito di sicurezza fondamentale è l'isolamento completo della rete guest dall'infrastruttura aziendale. L'SSID guest deve operare su una VLAN dedicata con un ambito DHCP separato. Il traffico deve essere instradato attraverso il motore di filtraggio DNS prima di uscire verso internet. Questa segmentazione previene il movimento laterale nel caso in cui un dispositivo guest venga compromesso e garantisce che le policy del traffico guest non influiscano inavvertitamente sulle operazioni di back-office.

Standard di Crittografia e Autenticazione

Per l'infrastruttura wireless, WPA3 è lo standard attuale per una crittografia robusta, che protegge dagli attacchi a dizionario offline sulle chiavi pre-condivise. Sebbene WPA2 rimanga prevalente, le nuove implementazioni dovrebbero richiedere il supporto WPA3. L'autenticazione è tipicamente gestita tramite un Captive Portal, che serve a duplice scopo: accettazione dei termini di servizio e acquisizione dei dati. L'integrazione di questo con una piattaforma WiFi Analytics consente agli operatori della struttura di raccogliere dati di prima parte basati sul consenso in conformità con il GDPR e altri framework regionali sulla privacy.

Guida all'Implementazione

L'implementazione del filtraggio basato su categorie richiede un approccio graduale per minimizzare l'interruzione del traffico legittimo.

1. Audit e Baseline

Prima di implementare le regole di blocco, eseguire un audit dell'architettura di rete esistente per confermare l'isolamento corretto della VLAN. Distribuire il motore di filtraggio DNS in 'modalità di monitoraggio' per due o quattro settimane. Questo periodo di baseline fornisce visibilità sui modelli di traffico effettivi sulla rete guest, consentendo ai team IT di identificare servizi legittimi che potrebbero essere inavvertitamente categorizzati in modo errato.

2. Definire la Policy per le Categorie

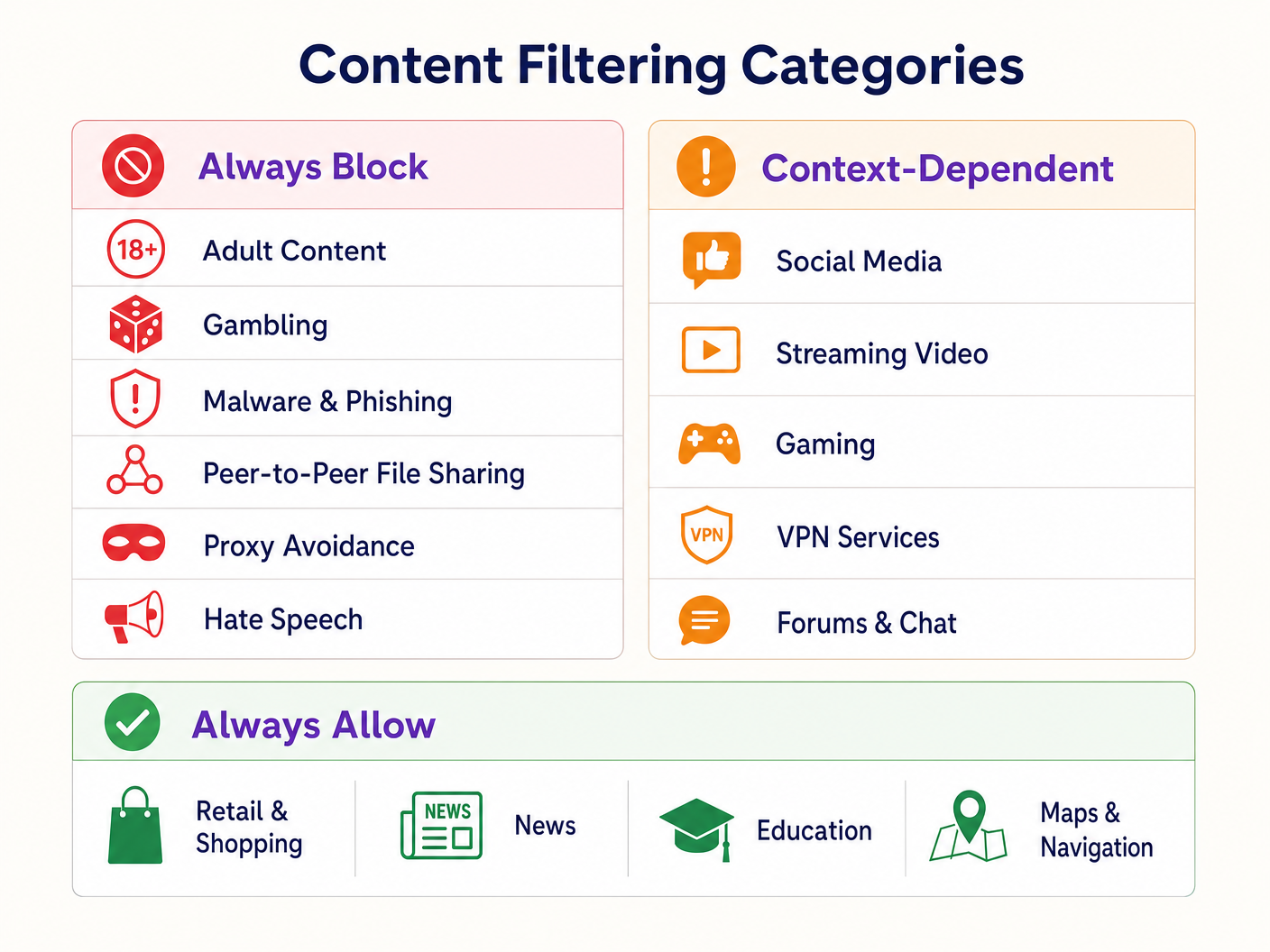

Stabilire un framework di policy a livelli:

- Blocca Sempre: Contenuti per adulti, gioco d'azzardo, malware, phishing, condivisione di file peer-to-peer (P2P) e strumenti di elusione proxy.

- Dipendente dal Contesto: Social media, streaming video e gaming. Questi richiedono l'allineamento con gli obiettivi operativi della struttura (ad esempio, conservazione della larghezza di banda vs. incoraggiamento del tempo di permanenza).

- Consenti Sempre: Domini Retail , notizie, istruzione e navigazione.

3. Gestire DNS over HTTPS (DoH)

I browser moderni utilizzano sempre più spesso DNS over HTTPS (DoH) per impostazione predefinita, crittografando le query DNS e bypassando il filtraggio a livello di rete. Per applicare la policy di filtraggio, il firewall perimetrale deve essere configurato per bloccare il traffico in uscita sulla porta 443 verso i provider DoH noti (ad esempio, 1.1.1.1 di Cloudflare, 8.8.8.8 di Google). Ciò costringe i dispositivi client a ripiegare sul resolver DNS fornito dalla rete.

4. Applicazione e Gestione delle Eccezioni

Passare dalla modalità di monitoraggio a quella di applicazione. Configurare una pagina di blocco chiara e personalizzata che informi l'utente sul motivo della restrizione del contenuto e fornisca un meccanismo per segnalare i falsi positivi. Stabilire un flusso di lavoro documentato per la revisione e l'inserimento in whitelist dei domini richiesti dagli inquilini dei negozi o dalla gestione della struttura.

Best Practice

- Comunicazione Proattiva: Informare gli inquilini dei negozi della policy di filtraggio prima dell'applicazione per prevenire interruzioni alle loro applicazioni operative.

- Revisioni Regolari delle Policy: Il panorama delle minacce e i modelli di utilizzo di internet si evolvono. Pianificare revisioni trimestrali della policy per le categorie e dell'accuratezza del database del motore di filtraggio.

- Sfruttare i Captive Portal: Utilizzare il Captive Portal non solo per il controllo degli accessi, ma come punto di contatto strategico. Assicurarsi che il design del portale sia allineato con il marchio della struttura e che articoli chiaramente i termini di utilizzo relativi a c"restrizioni sui contenuti.

- Monitorare l'utilizzo della larghezza di banda: Sebbene il filtro DNS impedisca l'accesso a contenuti specifici, la gestione della larghezza di banda è comunque necessaria. Implementare la limitazione della velocità per client per garantire una distribuzione equa delle risorse, in particolare nelle aree ad alta densità. Per saperne di più sull'ottimizzazione delle prestazioni, consultare la nostra guida su Office Wi Fi: Ottimizzare la rete Wi-Fi del tuo ufficio moderno .

Risoluzione dei problemi e mitigazione dei rischi

Blocco eccessivo (falsi positivi)

La modalità di errore più comune è una politica iniziale eccessivamente aggressiva che porta al blocco di domini legittimi. La mitigazione si basa sulla fase di monitoraggio iniziale per definire il traffico di riferimento e su un processo di whitelisting reattivo.

Bypass DoH

Se gli utenti accedono con successo a contenuti bloccati, verificare che le regole del firewall che bloccano i resolver DoH noti siano attive e aggiornate. La mancata blocco di DoH rende inefficace il filtro DNS a livello di rete.

Problemi del Captive Portal

In ambienti con caratteristiche RF complesse, i dispositivi potrebbero avere difficoltà a mantenere la connessione abbastanza a lungo da completare l'autenticazione del Captive Portal. Assicurare una densità AP adeguata e una pianificazione ottimale dei canali. Fare riferimento a Wi Fi Frequencies: Una guida alle frequenze Wi-Fi nel 2026 per strategie dettagliate di pianificazione RF.

ROI e impatto aziendale

L'implementazione di WiFi family-friendly tramite filtro DNS offre un valore aziendale misurabile:

- Mitigazione del rischio: Riduce significativamente la probabilità di multe normative e danni alla reputazione associati all'accesso a contenuti illegali o inappropriati sulla rete della struttura.

- Ottimizzazione della larghezza di banda: Il blocco della condivisione di file P2P e dello streaming video non autorizzato preserva la larghezza di banda per casi d'uso legittimi, posticipando costosi aggiornamenti dei circuiti.

- Acquisizione dati migliorata: Una rete guest sicura e affidabile incoraggia tassi di opt-in più elevati al Captive Portal, arricchendo il CRM della struttura con dati di prima parte utilizzabili per campagne di marketing mirate.

- Soddisfazione degli inquilini: Fornire un ambiente di rete pulito e ad alte prestazioni supporta le iniziative digitali degli inquilini al dettaglio e migliora l'esperienza complessiva del cliente.

Ascolta il nostro podcast di briefing tecnico qui sotto per maggiori approfondimenti sulle strategie di implementazione e le insidie comuni:

Definizioni chiave

DNS Filtering

The process of blocking access to specific websites by preventing the resolution of their domain names into IP addresses based on categorized databases.

The primary mechanism for enforcing family-friendly content policies efficiently at scale.

VLAN Isolation

The practice of logically separating network traffic into distinct broadcast domains.

Essential for security, ensuring guest traffic cannot interact with corporate or back-office systems.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network.

Used for terms-of-service acceptance and collecting consent-based first-party data.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol.

A significant challenge for network administrators as it encrypts DNS queries, bypassing standard network-level filtering.

WPA3

The third generation of Wi-Fi Protected Access, offering improved encryption and protection against offline dictionary attacks.

The current standard for securing wireless networks, particularly important for public or guest SSIDs.

False Positive

In the context of content filtering, a legitimate website that is incorrectly categorized and blocked by the filtering engine.

Requires a responsive whitelisting process to minimize disruption to venue operations or tenant businesses.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Often too resource-intensive for high-density guest networks compared to DNS filtering.

First-Party Data

Information a company collects directly from its customers and owns.

A key ROI driver for guest WiFi deployments, captured via the captive portal with user consent.

Esempi pratici

A large shopping centre with 150 retail units is experiencing network congestion and complaints from parents regarding inappropriate content access on the open guest WiFi.

- Implement VLAN isolation for the guest SSID. 2. Deploy a cloud-based DNS filtering engine. 3. Configure a strict block policy for Adult, Gambling, Malware, and P2P categories. 4. Block outbound DoH traffic at the firewall. 5. Implement a captive portal requiring terms-of-service acceptance.

A hotel IT manager needs to implement family-friendly WiFi across public areas but must ensure corporate guests can still access necessary VPN services.

- Deploy DNS filtering with a baseline policy blocking Adult, Malware, and Gambling categories. 2. Explicitly allow the 'VPN Services' category in the filtering policy. 3. Monitor traffic logs to identify any specific corporate VPN endpoints that might be miscategorized and whitelist them proactively.

Domande di esercitazione

Q1. A retail tenant complains that their new inventory management web application is being blocked on the shopping centre's guest network. What is the immediate next step?

Suggerimento: Consider the false-positive resolution workflow.

Visualizza risposta modello

Review the DNS filtering logs to identify which category the tenant's application domain is currently assigned to. If it is a false positive (e.g., miscategorized as 'Proxy Avoidance'), add the specific domain to the global whitelist and notify the tenant.

Q2. During the monitoring phase of a new DNS filtering deployment, you notice a high volume of traffic to Cloudflare's 1.1.1.1. What does this indicate and how should you respond?

Suggerimento: Think about encrypted DNS protocols.

Visualizza risposta modello

This indicates client devices are using DNS over HTTPS (DoH) to bypass the network's DNS resolver. You must configure the perimeter firewall to block outbound port 443 traffic to known DoH provider IP addresses to force fallback to standard DNS.

Q3. A stadium IT director wants to implement family-friendly WiFi but is concerned about the performance impact of inspecting all traffic during a match day with 50,000 concurrent users. What architecture do you recommend?

Suggerimento: Compare network-layer vs. application-layer filtering.

Visualizza risposta modello

Recommend cloud-based DNS filtering rather than on-premise Deep Packet Inspection (DPI). DNS filtering only intercepts the initial domain resolution request, adding negligible latency, whereas DPI requires significant processing overhead to inspect the payload of every packet, which would bottleneck under stadium-density loads.