WiFi per l'assistenza sanitaria: Conformità HIPAA, DSPT e WiFi Spiegata

Questa guida fornisce un riferimento tecnico definitivo per i responsabili IT, gli architetti di rete e i responsabili della conformità che implementano reti wireless in ambienti sanitari. Mappa i requisiti specifici di HIPAA (USA) e del NHS Data Security and Protection Toolkit (DSPT, Regno Unito) a decisioni concrete sull'architettura di rete, coprendo la segmentazione, l'accesso basato sull'identità, gli standard di crittografia e la gestione dei dispositivi IoMT. La piattaforma di guest WiFi e analisi di Purple è presentata come una soluzione conforme e di livello enterprise per la gestione della connettività di pazienti e visitatori all'interno di un ambiente wireless governato.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Il Panorama Normativo

- Architettura di Rete: Le Quattro Zone di Fiducia

- Accesso Basato sull'Identità: Oltre le PSK Condivise

- Standard di Sicurezza della Trasmissione e Crittografia

- Gestione dei Dispositivi IoMT: Il Problema Più Difficile

- WiFi per Pazienti e Visitatori: Conformità Senza Attrito

- Guida all'Implementazione

- Fase 1: Scoperta e Valutazione del Rischio (Settimane 1–3)

- Fase 2: Progettazione dell'Architettura (Settimane 4–6)

- Fase 3: Implementazione e Migrazione (Settimane 7–12)

- Fase 4: Registrazione e Monitoraggio degli Audit (Continuo)

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comune 1: Fuga di VLAN

- Modalità di Guasto Comune 2: Scadenza del Certificato che Causa Interruzione Clinica

- Modalità di Guasto Comune 3: Bypass del Captive Portal su iOS/Android

- Modalità di Guasto Comune 4: Dispositivi IoMT che Falliscono Dopo Modifiche alla Rete

- Modalità di Guasto Comune 5: Conservazione Insufficiente dei Log di Audit

- ROI e Impatto Commerciale

Riepilogo Esecutivo

La conformità del WiFi per l'assistenza sanitaria non è un'impostazione di configurazione, è una disciplina architettonica. Sia che la vostra organizzazione operi sotto HIPAA negli Stati Uniti o sotto il NHS Data Security and Protection Toolkit (DSPT) nel Regno Unito, l'aspettativa normativa è identica: ogni dispositivo, ogni utente e ogni flusso di dati sulla vostra rete wireless deve essere tracciato, controllato e verificabile.

Il costo medio di una violazione dei dati sanitari supera ora i 10,9 milioni di dollari per incidente negli Stati Uniti, rendendolo il settore più costoso per le violazioni per il tredicesimo anno consecutivo. Nel Regno Unito, gli NHS Trust che non superano la loro presentazione annuale DSPT rischiano la perdita di accesso ai sistemi nazionali e programmi di rimedio obbligatori. La rete wireless è spesso l'anello più debole in entrambi gli ambienti, non perché la tecnologia sia inadeguata, ma perché le decisioni di implementazione sono state prese senza considerare un framework di conformità.

Questa guida copre l'architettura tecnica, la mappatura normativa e i passaggi di implementazione necessari per distribuire una rete wireless di livello sanitario che soddisfi entrambi i framework. Affronta anche la sfida specifica del guest WiFi per pazienti e visitatori, un servizio che deve essere contemporaneamente accessibile, conforme e completamente isolato dai sistemi clinici.

Approfondimento Tecnico

Il Panorama Normativo

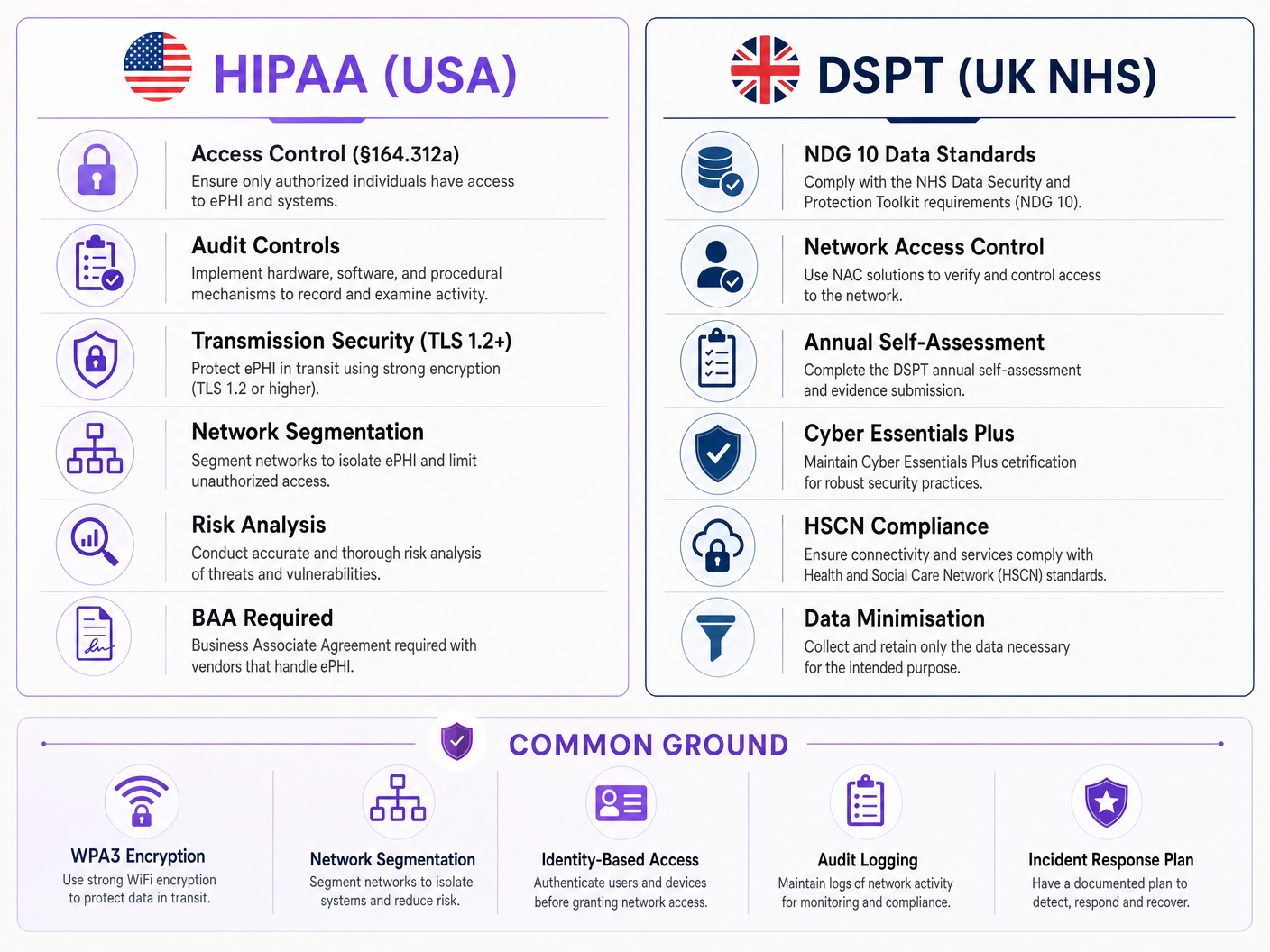

La Security Rule di HIPAA (45 CFR Parte 164) stabilisce tre categorie di salvaguardie per le informazioni sanitarie protette elettronicamente (ePHI): amministrative, fisiche e tecniche. Per le reti wireless, le salvaguardie tecniche ai sensi del §164.312 sono le più direttamente applicabili. Queste impongono controlli di accesso (§164.312(a)(1)), controlli di audit (§164.312(b)), controlli di integrità (§164.312(c)(1)) e sicurezza della trasmissione (§164.312(e)(1)). Fondamentalmente, la Security Rule è neutrale rispetto alla tecnologia — non prescrive protocolli specifici, ma richiede che le organizzazioni implementino meccanismi che soddisfino lo standard.

Il NHS DSPT è strutturato attorno a dieci Standard di Sicurezza dei Dati del National Data Guardian (NDG). Per le reti wireless, i più rilevanti sono lo Standard 1 (i dati personali confidenziali sono accessibili solo al personale che ne ha bisogno), lo Standard 6 (tutti i dati personali sono trattati legalmente e correttamente) e lo Standard 9 (i sistemi non supportati sono identificati e gestiti). Il DSPT incorpora anche i requisiti di Cyber Essentials Plus, che impongono controlli tecnici specifici tra cui firewall di confine di rete, configurazione sicura, controllo degli accessi, protezione da malware e gestione delle patch — tutti con implicazioni dirette per la rete wireless.

La differenza chiave tra i due framework è il meccanismo di applicazione. HIPAA è applicato dall'HHS Office for Civil Rights (OCR) tramite sanzioni finanziarie che vanno da $100 a $50.000 per categoria di violazione all'anno. La conformità DSPT è applicata tramite NHS England, con organizzazioni non conformi che potrebbero perdere l'accesso ai sistemi nazionali NHS e affrontare piani di miglioramento obbligatori. Entrambi i framework richiedono una revisione annuale e la presentazione di prove.

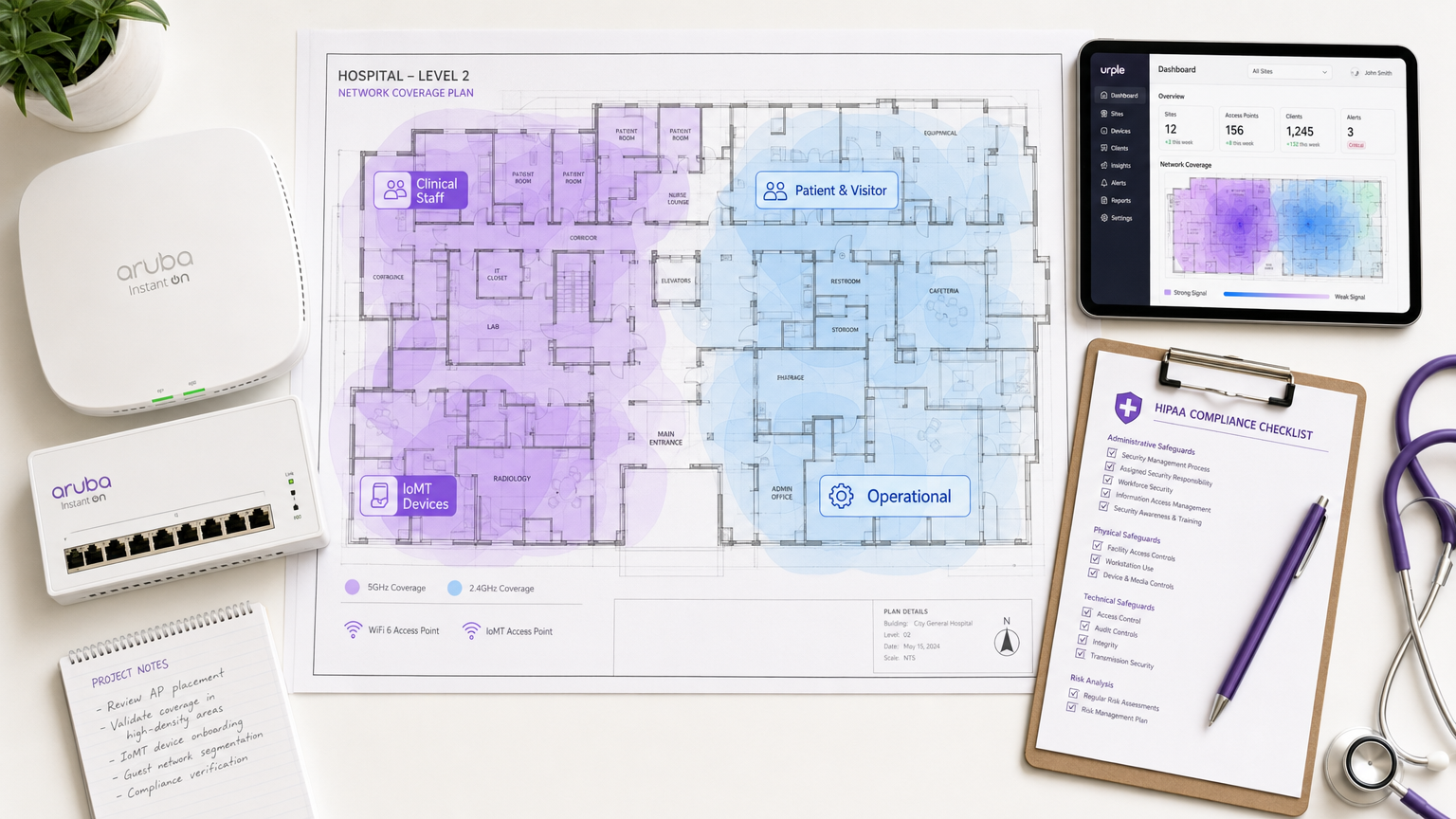

Architettura di Rete: Le Quattro Zone di Fiducia

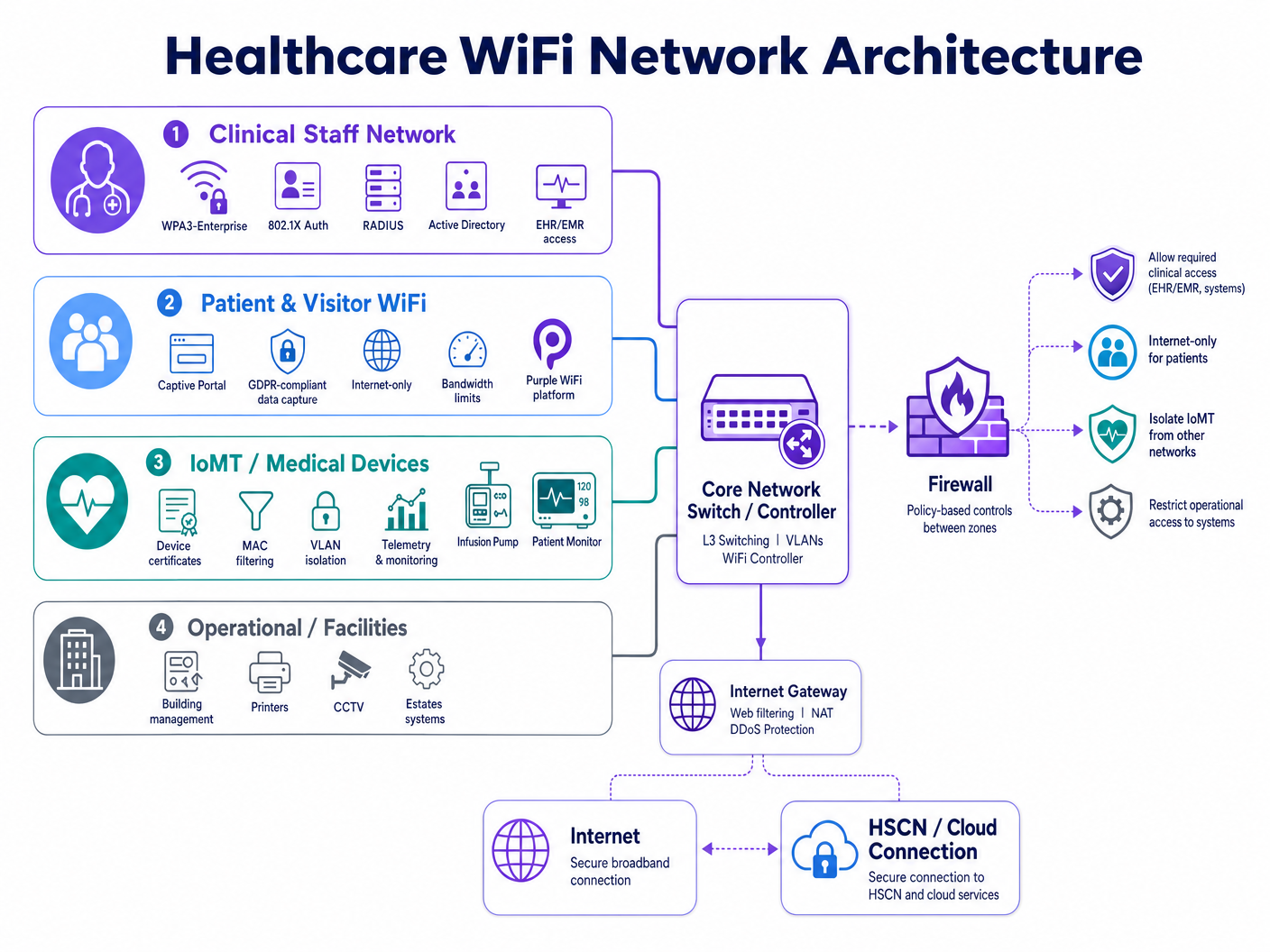

Il principio fondamentale della conformità WiFi per l'assistenza sanitaria è la segmentazione della rete in zone di fiducia distinte. Una rete piatta — anche una con più SSID — non soddisfa i requisiti di controllo degli accessi di nessuno dei due framework se l'applicazione della politica sottostante è debole.

Un ambiente wireless ospedaliero conforme richiede quattro domini di policy distinti:

| Zona | Tipo Utente/Dispositivo | Metodo di Autenticazione | Ambito di Accesso | Driver di Conformità |

|---|---|---|---|---|

| Personale Clinico | Medici, infermieri, amministratori | WPA3-Enterprise, 802.1X, RADIUS | EHR/EMR, app cliniche, servizi interni | HIPAA §164.312(a), DSPT Standard 1 |

| Pazienti e Visitatori | Pazienti, famiglie, visitatori | Captive portal (conforme al GDPR) | Solo Internet, nessun routing interno | HIPAA §164.312(e), GDPR Art. 5 |

| Dispositivi IoMT / Medici | Pompe per infusione, monitor, telemetria | Certificati di dispositivo, filtraggio MAC | Micro-segmentato per tipo di dispositivo | HIPAA minimo necessario, DSPT Standard 9 |

| Operativo / Strutture | Stampanti, CCTV, BMS, immobili | VLAN dedicata, credenziali gestite | Solo sistemi operativi | DSPT Standard 6, HIPAA §164.312(a) |

La segmentazione deve essere applicata a livello di rete — non solo all'etichetta SSID. Ogni zona richiede la propria VLAN, una policy firewall dedicata e liste di controllo degli accessi (ACL) inter-zona che neghino l'accesso per impostazione predefinita. La zona del personale clinico non deve avere percorsi instradabili verso la zona guest, e la zona IoMT deve avere percorsi di comunicazione limitati solo ai server e alle porte specifici richiesti da ciascun tipo di dispositivo.

Accesso Basato sull'Identità: Oltre le PSK Condivise

Le chiavi pre-condivise (PSK) rimangono la più comune violazione della conformità nelle implementazioni wireless sanitarie. Sono convenienti dal punto di vista operativo ma creano tre problemi critici: non possono essere attribuite a un utente o dispositivo specifico, vengono raramente ruotate secondo un programma che corrisponda al turnover del personale e non forniscono alcun meccanismo per la revoca immediata quando un membro del personale se ne va o un dispositivo viene dismesso.

IEEE 802.1X con EAP-TLS (Extensible Authentication Protocol — Transport Layer Security) è lo standard attuale per l'accesso wireless basato sull'identità nell'assistenza sanitaria. Secondo questo modello, ogni utente o dispositivo gestito presenta un certificato rilasciato dall'infrastruttura a chiave pubblica (PKI) dell'organizzazione. Il server RADIUS validata il certificato rispetto ad Active Directory o a una directory LDAP, assegna la VLAN e la policy appropriate e registra l'evento di autenticazione con un timestamp, un identificatore del dispositivo e l'identità dell'utente. Quando l'account di un membro del personale viene disabilitato in Active Directory, il suo accesso wireless viene revocato al successivo ciclo di riautenticazione, in genere entro pochi minuti.

WPA3-Enterprise, introdotto nella specifica IEEE 802.11ax (Wi-Fi 6), rafforza ulteriormente questo aspetto imponendo la modalità di sicurezza a 192 bit per gli ambienti sensibili e fornendo la segretezza in avanti tramite l'handshake Simultaneous Authentication of Equals (SAE). Per le nuove implementazioni, WPA3-Enterprise dovrebbe essere lo standard di base per tutte le zone cliniche e operative.

Standard di Sicurezza della Trasmissione e Crittografia

HIPAA §164.312(e)(2)(ii) richiede che le organizzazioni implementino un meccanismo per crittografare l'ePHI in transito ogni volta che sia ritenuto appropriato. In pratica, qualsiasi trasmissione wireless di ePHI deve essere crittografata. Lo standard minimo accettabile è TLS 1.2 per la crittografia a livello di applicazione, con TLS 1.3 fortemente raccomandato per le nuove implementazioni. A livello wireless, WPA3 fornisce la crittografia CCMP-256 (Counter Mode Cipher Block Chaining Message Authentication Code Protocol), sostituendo i più vecchi standard TKIP e AES-CCMP-128.

Per le organizzazioni NHS, i dati in transito verso i servizi HSCN (Health and Social Care Network) devono essere conformi ai requisiti di sicurezza HSCN, che impongono un minimo di TLS 1.2 e proibiscono l'uso di SSL 3.0, TLS 1.0 e TLS 1.1. Qualsiasi access point wireless o controller che termina il traffico destinato a HSCN deve essere configurato per applicare queste restrizioni sulle suite di cifratura.

Gestione dei Dispositivi IoMT: Il Problema Più Difficile

L'Internet of Medical Things presenta la sfida di conformità tecnicamente più complessa nelle implementazioni wireless sanitarie. I dispositivi medici legacy — pompe per infusione, monitor paziente, sistemi di telemetria, apparecchiature di imaging — spesso eseguono sistemi operativi embedded che non possono supportare l'autenticazione 802.1X o le moderne versioni TLS. Non possono essere aggiornati con la stessa frequenza degli endpoint gestiti e i loro produttori spesso proibiscono modifiche che potrebbero influire sulla certificazione del dispositivo.

L'approccio conforme è la micro-segmentazione combinata con controlli rigorosi del percorso di comunicazione. Ogni tipo di dispositivo o famiglia di dispositivi viene assegnato a una sub-VLAN dedicata. Le ACL del firewall consentono solo le coppie IP sorgente/destinazione, i protocolli e le porte specifici che il dispositivo richiede per la sua funzione clinica. Tutto il resto del traffico viene bloccato e registrato. Le soluzioni Network Access Control (NAC) possono applicare la profilazione dei dispositivi, garantendo che un dispositivo che dichiara di essere una pompa per infusione si comporti effettivamente come tale prima che gli venga assegnata la sua policy.

Lo Standard DSPT 9 affronta specificamente i sistemi non supportati: le organizzazioni devono mantenere un inventario di tutti i sistemi che non possono essere aggiornati agli attuali standard di sicurezza e devono implementare controlli compensativi. Per i dispositivi IoMT, il controllo compensativo è l'isolamento della rete combinato con un monitoraggio migliorato.

WiFi per Pazienti e Visitatori: Conformità Senza Attrito

Il guest WiFi per pazienti e visitatori è un requisito per l'esperienza clinica, non un servizio opzionale. La ricerca mostra costantemente che l'accesso alla connettività riduce l'ansia dei pazienti, migliora la comunicazione familiare durante i lunghi ricoveri e contribuisce ai punteggi complessivi di soddisfazione dei pazienti. La sfida di conformità è fornire questo servizio senza creare un vettore di rischio nella rete clinica.

Un'implementazione WiFi conforme per i pazienti richiede tre componenti. Primo, isolamento completo della rete: l'SSID guest deve instradare il traffico direttamente a internet tramite un gateway dedicato senza alcun percorso verso sistemi clinici interni, piattaforme EHR o reti amministrative. Secondo, gestione dei dati conforme al GDPR: qualsiasi dato acquisito al captive portal — indirizzi email, identificatori di dispositivo, accettazione dei termini — deve essere gestito in conformità con il GDPR del Regno Unito (per le organizzazioni NHS) o lo standard minimo necessario di HIPAA (per l'assistenza sanitaria statunitense). Terzo, gestione della larghezza di banda: le policy di quality of service (QoS) devono garantire che il traffico dei visitatori non possa saturare il mezzo wireless e degradare le prestazioni delle applicazioni cliniche.

La piattaforma guest WiFi di Purple è progettata specificamente per questo caso d'uso. Fornisce un captive portal configurabile con flussi di consenso conformi al GDPR, acquisizione di dati di prima parte per le comunicazioni con i pazienti e WiFi analytics che offrono ai team operativi visibilità sui tempi di permanenza dei visitatori, sui periodi di picco di utilizzo e sul carico degli access point, il tutto senza creare alcun percorso dati nella rete clinica. Per gli NHS Trusts, le pratiche di gestione dei dati di Purple sono documentate per supportare le presentazioni di prove DSPT.

Per una guida dettagliata all'implementazione che copre i requisiti specifici dell'NHS, consultare NHS Staff WiFi: Come Implementare Reti Wireless Sicure nell'Assistenza Sanitaria .

Guida all'Implementazione

Fase 1: Scoperta e Valutazione del Rischio (Settimane 1–3)

Iniziare con un'indagine completa del sito wireless e un inventario dei dispositivi. Mappare ogni SSID attualmente in funzione, ogni tipo di dispositivo che si connette alla rete e ogni flusso di dati che attraversa il livello wireless. Prestare particolare attenzione ai dispositivi medici legacy — catalogare le loro versioni del sistema operativo, le capacità di autenticazione e lo stato di supporto del produttore. Questo inventario diventa la base del vostro pacchetto di prove DSPT e della vostra documentazione di analisi del rischio HIPAA.

Condurre un'analisi delle lacune rispetto al framework di conformità di riferimento. Per HIPAA, mappare i controlli attuali rispetto alla checklist delle Technical Safeguards. Per DSPT, completare una pre-valutazione rispetto agli standard NDG 10. Identificare ogni istanza in cui sono in uso PSK condivise, dove la segmentazione della rete è assente o incompleta e dove la registrazione degli audit non cattura dettagli sufficienti.

Fase 2: Progettazione dell'Architettura (Settimane 4–6)

Progettare il modello di segmentazione a quattro zone descritto sopra. DDefinire le assegnazioni VLAN, le regole della policy del firewall e gli ACL inter-zona. Specificare l'infrastruttura RADIUS — sia on-premises (Microsoft NPS, FreeRADIUS) che cloud-hosted (RADIUS-as-a-Service). Progettare la struttura PKI per l'autenticazione basata su certificati, inclusa la gestione del ciclo di vita dei certificati e le procedure di revoca.

Per la zona WiFi guest, selezionare e configurare la piattaforma captive portal. Definire i campi di acquisizione dati, il linguaggio del consenso e la politica di conservazione dei dati. Assicurarsi che l'informativa sulla privacy del portale soddisfi i requisiti dell'Articolo 13 del GDPR (per implementazioni nel Regno Unito/UE) o i requisiti della Notice of Privacy Practices di HIPAA (per implementazioni negli Stati Uniti).

Fase 3: Implementazione e Migrazione (Settimane 7–12)

Implementare in ordine di zona: prima le zone operative e IoMT (rischio più basso per le operazioni cliniche), poi le zone del personale, quindi quelle guest. Per ogni zona, convalidare la segmentazione tentando il traffico inter-zona da dispositivi di test — confermare che gli ACL del firewall bloccano il traffico previsto. Convalidare l'autenticazione testando la revoca dei certificati — disabilitare un account di test in Active Directory e confermare che l'accesso wireless è negato entro la finestra di riautenticazione prevista.

Migrare i dispositivi del personale all'autenticazione 802.1X utilizzando un rollout graduale. Distribuire i certificati dei dispositivi tramite la piattaforma MDM (Mobile Device Management) agli endpoint gestiti. Per i dispositivi BYOD, implementare un SSID di onboarding separato che guidi gli utenti attraverso l'installazione del certificato prima di concedere l'accesso alla zona del personale.

Fase 4: Registrazione e Monitoraggio degli Audit (Continuo)

Configurare il server RADIUS e il controller wireless per inoltrare i log di autenticazione alla piattaforma SIEM (Security Information and Event Management). Assicurarsi che i log catturino: timestamp, identità utente, indirizzo MAC del dispositivo, SSID, assegnazione VLAN, durata della sessione e byte trasferiti. Per la conformità HIPAA, conservare i log per un minimo di sei anni. Per DSPT, assicurarsi che i log siano revisionati regolarmente e che il processo di revisione sia documentato.

Implementare l'alerting automatizzato per comportamenti anomali: dispositivi che si connettono al di fuori dell'orario lavorativo, volumi di dati insoliti, tentativi di autenticazione falliti che superano una soglia e dispositivi che appaiono su VLAN inattese.

Migliori Pratiche

Adottare WPA3-Enterprise come standard di base per tutte le nuove implementazioni di access point. WPA3 fornisce una crittografia e una forward secrecy significativamente più forti rispetto a WPA2 ed è richiesto per le apparecchiature certificate Wi-Fi 6 e Wi-Fi 6E. Le implementazioni WPA2 legacy dovrebbero essere programmate per la migrazione entro un periodo di tempo definito.

Non utilizzare mai PSK condivise su reti cliniche o operative. Se i dispositivi legacy non possono supportare 802.1X, implementare l'autenticazione basata su MAC come controllo compensativo, combinata con una rigorosa micro-segmentazione del firewall. Documentare il controllo compensativo nel registro dei rischi.

Implementare RADIUS-as-a-Service per NHS Trusts e studi medici GP più piccoli che non dispongono dell'infrastruttura per gestire server RADIUS on-premises. RADIUS ospitato nel cloud elimina il rischio di singolo punto di guasto e semplifica la gestione del ciclo di vita dei certificati.

Condurre test di penetrazione wireless trimestrali mirati ai confini di segmentazione. Testare specificamente per VLAN hopping, rilevamento di access point non autorizzati e vulnerabilità di bypass del captive portal. Documentare i risultati e le azioni correttive nel pacchetto di prove DSPT o nell'analisi dei rischi HIPAA.

Mantenere un inventario dei dispositivi in tempo reale integrato con la piattaforma NAC. Ogni dispositivo sulla rete wireless dovrebbe avere un proprietario noto, una policy definita e una data di revisione documentata. I dispositivi sconosciuti dovrebbero attivare un avviso automatico ed essere messi in quarantena in attesa di indagine.

Per principi di sicurezza WiFi aziendale più ampi che si applicano a tutti i settori, la guida in Wi-Fi in Auto: The Complete 2026 Enterprise Guide copre diversi modelli di architettura direttamente applicabili agli ambienti sanitari.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comune 1: Fuga di VLAN

Il guasto di segmentazione più frequente è la configurazione errata delle VLAN a livello di accesso. Una porta trunk configurata erroneamente per passare tutte le VLAN, o una regola del firewall con una destinazione eccessivamente permissiva, può consentire silenziosamente il traffico inter-zona. Mitigazione: Convalidare la segmentazione con test di penetrazione attivi dopo ogni modifica della configurazione. Utilizzare strumenti di scansione di rete automatizzati per rilevare percorsi inter-VLAN inattesi.

Modalità di Guasto Comune 2: Scadenza del Certificato che Causa Interruzione Clinica

Quando i certificati dei dispositivi scadono senza rinnovo automatico, i dispositivi clinici perdono l'accesso wireless — potenzialmente a metà turno. Mitigazione: Implementare il rinnovo automatico dei certificati tramite la piattaforma MDM con una finestra di rinnovo minima di 30 giorni. Configurare avvisi per i certificati in scadenza entro 60 giorni. Mantenere una PSK di emergenza per l'accesso di dispositivi clinici in caso di emergenza, con una rigorosa registrazione degli accessi.

Modalità di Guasto Comune 3: Bypass del Captive Portal su iOS/Android

I moderni sistemi operativi mobili utilizzano Captive Network Assist (CNA) — un browser leggero che intercetta i reindirizzamenti del captive portal. Le modifiche al comportamento del CNA di iOS o Android possono interrompere i flussi del portale. Mitigazione: Testare i flussi del captive portal sulle versioni attuali di iOS e Android dopo ogni ciclo di aggiornamento del sistema operativo. Utilizzare una piattaforma come Purple che mantiene attivamente la compatibilità del portale tra le versioni del sistema operativo.

Modalità di Guasto Comune 4: Dispositivi IoMT che Falliscono Dopo Modifiche alla Rete

I dispositivi medici legacy sono altamente sensibili alle modifiche di rete. Una rinumerazione VLAN, un aggiornamento della policy del firewall o una modifica dello scope DHCP possono interrompere la connettività del dispositivo. Mitigazione: Mantenere una finestra di blocco delle modifiche per le VLAN IoMT durante le ore cliniche. Testare tutte le modifiche in un ambiente di laboratorio rispetto a tipi di dispositivi rappresentativi prima dell'implementazione in produzione. Coinvolgere i team di ingegneria clinica dei produttori di dispositivi prima di qualsiasi modifica di rete che influenzi le VLAN IoMT.

Modalità di Guasto Comune 5: Conservazione Insufficiente dei Log di Audit

HIPAA richiede una conservazione dei log di sei anni. Molti controller wireless impostano per impostazione predefinita una conservazione dei log di 30 o 90 giorni. Mitigazione: Configure tutta l'infrastruttura wireless per inoltrare i log a un SIEM centralizzato con politiche di conservazione appropriate. Convalidare annualmente la configurazione di conservazione come parte dell'analisi del rischio HIPAA o dell'autovalutazione DSPT.

ROI e Impatto Commerciale

Il caso aziendale per un WiFi sanitario conforme è semplice se misurato rispetto al costo della non conformità. Una singola violazione HIPAA in un'organizzazione sanitaria costa in media 10,9 milioni di dollari in costi totali, incluse multe normative, spese legali, rimedi e danni alla reputazione. Un fallimento DSPT che si traduce nella perdita di accesso ai sistemi nazionali NHS può bloccare le operazioni cliniche per giorni o settimane, con implicazioni dirette per la sicurezza dei pazienti.

Oltre alla mitigazione del rischio, un'infrastruttura wireless ben progettata offre ritorni operativi misurabili. Il personale clinico dedica meno tempo a soluzioni alternative di connettività: un sondaggio NHS Digital del 2023 ha rilevato che la scarsa connettività è stata citata come barriera alla produttività dal 67% del personale clinico. L'onboarding automatizzato dei dispositivi tramite MDM riduce i ticket del servizio di assistenza IT per problemi di accesso wireless. E un servizio WiFi per ospiti conforme e ben gestito, fornito tramite una piattaforma come WiFi Analytics di Purple, genera dati di prima parte sui pazienti che possono supportare comunicazioni, sondaggi di soddisfazione e pianificazione operativa.

Per gli NHS Trust, una presentazione DSPT di successo sblocca anche l'accesso ai framework NHS Shared Business Services e alle rotte di approvvigionamento nazionali, riducendo il costo delle future acquisizioni tecnologiche. L'investimento in un'architettura wireless conforme ripaga su tutta la proprietà digitale.

Per il supporto all'implementazione e una distribuzione WiFi per ospiti conforme nel tuo ambiente sanitario, esplora le soluzioni WiFi per l'assistenza sanitaria di Purple o consulta la guida dettagliata alla distribuzione WiFi per il personale NHS .

Termini chiave e definizioni

ePHI (Electronic Protected Health Information)

Any individually identifiable health information that is created, received, maintained, or transmitted in electronic form. Under HIPAA, this includes patient names, dates of service, medical record numbers, and any other data that could be used to identify a patient in connection with their health status or care.

IT teams encounter this when designing network segmentation and data handling policies. Any system or network path that could carry ePHI — including wireless networks used by clinical staff — falls under HIPAA's Technical Safeguards requirements.

DSPT (Data Security and Protection Toolkit)

An annual self-assessment framework mandated by NHS England for all organisations that access NHS patient data or connect to NHS systems. Based on the ten National Data Guardian (NDG) Data Security Standards, it requires organisations to demonstrate that personal data is handled securely and that appropriate technical and organisational controls are in place.

NHS Trusts, GP practices, and third-party suppliers with access to NHS systems must complete an annual DSPT submission. For wireless networks, the most relevant standards are Standard 1 (access control), Standard 6 (lawful processing), and Standard 9 (unsupported systems management).

802.1X

An IEEE standard for port-based network access control. It provides an authentication framework that requires devices to present valid credentials (typically a certificate or username/password) to a RADIUS server before being granted network access. In wireless deployments, 802.1X is used with EAP (Extensible Authentication Protocol) to authenticate individual users and devices.

The replacement for shared PSKs in enterprise and healthcare environments. When a staff member's account is disabled in Active Directory, their 802.1X-authenticated wireless access is automatically revoked — providing the access control accountability required by both HIPAA and DSPT.

WPA3-Enterprise

The current Wi-Fi Alliance security certification for enterprise wireless networks, introduced with Wi-Fi 6 (802.11ax). It mandates 192-bit security mode using GCMP-256 encryption and HMAC-SHA-384 for authentication, providing significantly stronger protection than WPA2-Enterprise. It also provides forward secrecy, meaning that compromise of a long-term key does not expose past session traffic.

The baseline encryption standard for new healthcare wireless deployments. Required for Wi-Fi 6 and Wi-Fi 6E certified equipment. Legacy WPA2 deployments should be scheduled for migration as part of the organisation's technology refresh programme.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In wireless deployments, the RADIUS server validates 802.1X credentials, assigns VLAN and policy based on user or device identity, and logs every authentication event with a timestamp and device identifier.

The core infrastructure component for identity-based wireless access. Can be deployed on-premises (Microsoft NPS, FreeRADIUS) or as a cloud service (RADIUS-as-a-Service). The RADIUS authentication log is a primary source of evidence for HIPAA audit controls and DSPT access accountability requirements.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices that communicate over IP networks, including infusion pumps, patient monitors, telemetry systems, imaging equipment, and wearable sensors. IoMT devices typically run embedded operating systems with limited security capabilities and long replacement cycles, creating specific challenges for healthcare network compliance.

The most technically complex compliance challenge in healthcare wireless deployments. IoMT devices frequently cannot support 802.1X authentication or modern TLS versions, requiring compensating controls such as MAC-based authentication, micro-segmentation, and enhanced monitoring. DSPT Standard 9 specifically requires that unsupported systems (which includes many IoMT devices) are inventoried and managed with documented compensating controls.

Network Segmentation / VLAN

The practice of dividing a physical network into multiple logical networks (Virtual Local Area Networks, or VLANs) that are isolated from each other at the network layer. Traffic between VLANs is controlled by firewall policies and access control lists. In healthcare, segmentation is used to isolate clinical, guest, IoMT, and operational traffic into separate policy domains.

The foundational technical control for healthcare WiFi compliance. Both HIPAA and DSPT require that access to sensitive data is restricted to authorised users and systems. Network segmentation enforces this at the infrastructure layer, ensuring that a guest device on the visitor WiFi cannot route traffic to clinical systems even if the application-layer controls fail.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action (accept terms of service, enter credentials, or provide contact details) before granting full network access. In healthcare, captive portals are used to manage patient and visitor WiFi onboarding, collect GDPR-compliant consent, and enforce acceptable use policies.

The primary user-facing component of a compliant guest WiFi deployment. A captive portal alone does not make a guest network compliant — the underlying network must still be properly segmented and isolated. However, a well-configured portal (such as Purple's platform) handles GDPR consent management, data minimisation, and audit logging for the guest access layer.

HSCN (Health and Social Care Network)

The NHS's managed network service that provides connectivity between health and social care organisations and national NHS systems. HSCN replaced N3 in 2019 and provides a secure, managed IP network for accessing national services including NHS Spine, NHSmail, and clinical information systems. Organisations connecting to HSCN must meet specific security requirements.

Relevant for NHS organisations whose wireless estate provides access to HSCN-connected systems. Wireless access points or controllers that terminate traffic destined for HSCN services must be configured to enforce HSCN security requirements, including TLS 1.2 minimum and approved cipher suites.

Casi di studio

A 450-bed NHS Trust is preparing its annual DSPT submission and has identified that clinical staff are currently using a shared WPA2 PSK on the staff SSID. The IT director needs to migrate to identity-based access without disrupting clinical operations. The estate includes 280 managed Windows laptops, 120 iOS devices enrolled in Jamf, and approximately 60 legacy medical devices (infusion pumps and bedside monitors) that cannot support 802.1X.

Phase the migration across four workstreams running in parallel. First, deploy a cloud-hosted RADIUS service (or configure Microsoft NPS on existing domain controllers) and integrate it with Active Directory. Second, use Jamf to push EAP-TLS profiles and device certificates to all 120 iOS devices — this can be completed silently without user intervention. Third, deploy certificates to the 280 Windows laptops via Group Policy, configuring the wireless profile to use EAP-TLS with the new RADIUS server. Run both the legacy PSK SSID and the new 802.1X SSID simultaneously during the migration window, using a dedicated onboarding SSID for devices that need manual certificate installation. Fourth, place the 60 legacy medical devices on a dedicated IoMT VLAN using MAC-based authentication as a compensating control, with firewall ACLs restricting each device type to its required communication paths only. Document the MAC-based authentication as a compensating control in the DSPT risk register, with a review date tied to the device replacement programme. Once all managed devices are migrated, disable the shared PSK SSID and document the migration in the DSPT evidence pack.

A US healthcare system operating three community hospitals needs to deploy compliant patient and visitor WiFi across all sites. Each site has between 150 and 300 beds, with high visitor volumes in waiting areas, outpatient clinics, and cafeterias. The CIO wants to use the guest WiFi to capture patient contact data for post-visit satisfaction surveys, but the legal team has flagged HIPAA concerns about data collection on a healthcare network.

Deploy a dedicated guest WiFi SSID on a separate VLAN at each site, with traffic routed directly to the internet via a dedicated gateway — no routing path to internal clinical systems, EHR platforms, or administrative networks. Implement a captive portal platform (such as Purple) that handles the user onboarding flow. The portal should present a clear privacy notice explaining what data is collected, how it will be used, and how users can opt out — this satisfies HIPAA's Notice of Privacy Practices requirement for any data collection. Critically, the data collected at the portal (email address, device identifier, connection timestamp) does not constitute ePHI because it is not linked to any health information — it is simply contact data collected from a visitor. Configure the portal to collect only the minimum data required for the satisfaction survey use case: email address and optional name. Ensure the data is stored in the guest WiFi platform's cloud environment, not on any system connected to the clinical network. Implement bandwidth QoS policies to cap guest traffic at 10 Mbps per device and 100 Mbps aggregate per site, preventing visitor usage from impacting clinical application performance. Document the network isolation architecture and data handling practices in the HIPAA risk analysis.

A private hospital group in the UK is deploying Wi-Fi 6E across a newly built facility. The network architect needs to design the wireless estate to support both DSPT compliance and CQC (Care Quality Commission) inspection readiness, while also providing a premium patient WiFi experience that supports the hospital's private pay model.

Design a four-zone architecture as described in the Technical Deep-Dive section, leveraging Wi-Fi 6E's 6 GHz band for clinical and IoMT zones (less interference, higher throughput) and the 5 GHz and 2.4 GHz bands for patient/visitor coverage. Deploy WPA3-Enterprise on clinical zones with EAP-TLS authentication integrated with the hospital's Active Directory. For the patient WiFi zone, implement a premium captive portal with branded onboarding, room-number-based authentication (allowing the hospital to associate WiFi sessions with patient records for billing and communications purposes, with explicit GDPR consent), and tiered bandwidth packages. Deploy Purple's guest WiFi platform to handle the captive portal, GDPR-compliant consent management, and analytics. The analytics dashboard provides the operations team with real-time visibility into access point load, patient connectivity rates, and peak usage periods — data that supports both operational planning and CQC evidence on patient experience. Ensure the patient WiFi data is handled under a GDPR-compliant data processing agreement with the platform provider. Document the network architecture, segmentation controls, and data handling practices in the DSPT self-assessment evidence pack.

Analisi degli scenari

Q1. Your NHS Trust's IT security team has just completed a wireless site survey and discovered that the radiology department is using a shared WPA2 PSK for all wireless devices in the department, including both managed Windows workstations and three legacy DICOM imaging workstations running Windows 7 (out of support). The DSPT submission is due in six weeks. What is your immediate action plan, and how do you document this for the DSPT?

💡 Suggerimento:Consider that DSPT Standard 9 specifically addresses unsupported systems. You have two separate problems here: the shared PSK (access control) and the unsupported OS (system management). They require different remediation approaches and different DSPT evidence entries.

Mostra l'approccio consigliato

Immediate actions: (1) Migrate the managed Windows workstations to 802.1X authentication using existing domain certificates — this can be completed within the six-week window via Group Policy. (2) Place the three Windows 7 DICOM workstations on a dedicated IoMT VLAN with MAC-based authentication and strict firewall ACLs permitting only DICOM traffic to the PACS server. (3) Document the Windows 7 systems in the DSPT risk register under Standard 9 as 'unsupported systems with compensating controls', specifying the network isolation as the compensating control and including a planned replacement date. (4) Disable the shared PSK SSID once all managed devices are migrated. For the DSPT evidence pack: provide the network architecture diagram showing the new segmentation, the RADIUS authentication logs showing named user authentication for managed devices, the risk register entry for the Windows 7 systems, and the firewall ACL configuration for the IoMT VLAN. The key DSPT insight is that Standard 9 does not require immediate replacement of unsupported systems — it requires that they are identified, risk-assessed, and managed with documented compensating controls.

Q2. A US healthcare system's CISO has received a request from the marketing team to use the hospital's patient WiFi data to send promotional emails about new services to patients who connected during their visit. The marketing team argues that patients provided their email address when connecting to the guest WiFi, so consent was already given. Is this HIPAA-compliant? What controls need to be in place?

💡 Suggerimento:Consider the distinction between the data collected at the WiFi portal (contact data) and the context in which it was collected (a healthcare facility). Also consider whether the email address, combined with the fact that the person was at a hospital, constitutes ePHI.

Mostra l'approccio consigliato

This is a nuanced HIPAA question. An email address collected on a guest WiFi portal is not, by itself, ePHI. However, combining that email address with the fact that the individual was present at a healthcare facility on a specific date could constitute ePHI — because it reveals that the person received or sought healthcare services. This is the 'facility visit' problem in HIPAA: the mere fact of being at a hospital is health information. For the marketing use case to be compliant: (1) The captive portal consent language must explicitly state that the email address will be used for marketing communications about hospital services — generic 'terms of service' acceptance is not sufficient. (2) The consent must be separate from the WiFi access grant — patients must be able to access WiFi without consenting to marketing emails (opt-in, not opt-out). (3) The data handling must be documented in the HIPAA Privacy Notice. (4) If the marketing emails will reference the patient's visit or health services, a HIPAA authorisation (not just consent) may be required. The safest architecture is to treat any email address collected at a healthcare facility WiFi portal as potentially ePHI and handle it accordingly — with a BAA with the WiFi platform provider and explicit opt-in consent for marketing use.

Q3. You are the network architect for a new 200-bed private hospital being built in the UK. The clinical director wants to deploy a 'smart ward' with 45 IoMT devices per ward (infusion pumps, vital signs monitors, nurse call systems, and smart beds), all wireless. The estates team also wants to connect building management systems (BMS), CCTV, and access control to the same wireless infrastructure to reduce cabling costs. How do you design the wireless estate to meet DSPT requirements while accommodating all these use cases?

💡 Suggerimento:Think carefully about the number of distinct policy domains you need. Smart beds and nurse call systems have different security profiles from infusion pumps. BMS and CCTV have different risk profiles from clinical devices. Consider whether sharing physical infrastructure (access points) while maintaining logical separation (VLANs) is sufficient, or whether some device types require physical separation.

Mostra l'approccio consigliato

Design a six-zone architecture for this environment: (1) Clinical Staff — WPA3-Enterprise, 802.1X, Active Directory integration. (2) Patient & Visitor — captive portal, internet-only, GDPR-compliant. (3) Critical IoMT (infusion pumps, vital signs monitors) — dedicated VLAN, device certificates where supported, strict ACLs, enhanced monitoring, no shared infrastructure with non-clinical zones. (4) Non-critical IoMT (smart beds, nurse call) — separate VLAN from critical IoMT, less restrictive ACLs but still isolated from clinical staff and guest zones. (5) Building Management Systems — dedicated VLAN, physically separate from clinical zones where possible, no routing to clinical networks. (6) CCTV / Access Control — dedicated VLAN, consider whether this should be on a physically separate network given the security sensitivity of access control data. The key DSPT consideration is that CCTV and access control data is personal data under UK GDPR, and BMS data may be sensitive operational data — these must not be accessible from the patient WiFi zone or from clinical systems that handle patient data. For the critical IoMT zone, consider whether the 45-device-per-ward density justifies dedicated access points for that zone rather than shared APs with VLAN separation — this provides stronger physical isolation and eliminates the risk of misconfiguration creating cross-zone paths. Document the zone architecture, the rationale for each design decision, and the compensating controls for any devices that cannot support modern authentication in the DSPT evidence pack.