WPA, WPA2 e WPA3: Qual è la differenza e quale dovresti usare?

Questa guida tecnica di riferimento autorevole esplora le differenze architetturali tra i protocolli di sicurezza WPA, WPA2 e WPA3. Fornisce raccomandazioni di implementazione pratiche per i responsabili IT e gli architetti di rete al fine di proteggere gli ambienti WiFi aziendali e per gli ospiti, garantendo conformità e prestazioni ottimali.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico: Evoluzione Architetturale

- WPA: La Patch d'Emergenza

- WPA2: La Base Aziendale

- WPA3: Lo Standard Moderno

- Guida all'Implementazione: Proteggere l'Ambiente Aziendale

- Reti Aziendali e per il Personale

- WiFi Ospiti e Accesso Pubblico

- Segmentazione di Dispositivi IoT e Legacy

- Best Practice e Conformità

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Sintesi Esecutiva

Per i responsabili IT, gli architetti di rete e i CTO che operano in ambienti aziendali, la scelta del protocollo di sicurezza WiFi è una decisione critica per la gestione del rischio. Poiché le sedi nei settori Ospitalità , Vendita al dettaglio , Sanità e Trasporti espandono la loro impronta wireless, l'affidamento a standard di sicurezza obsoleti introduce significative vulnerabilità. Questa guida tecnica di riferimento fornisce un confronto definitivo delle architetture WPA, WPA2 e WPA3, dettagliando le loro fondamenta crittografiche e le implicazioni operative.

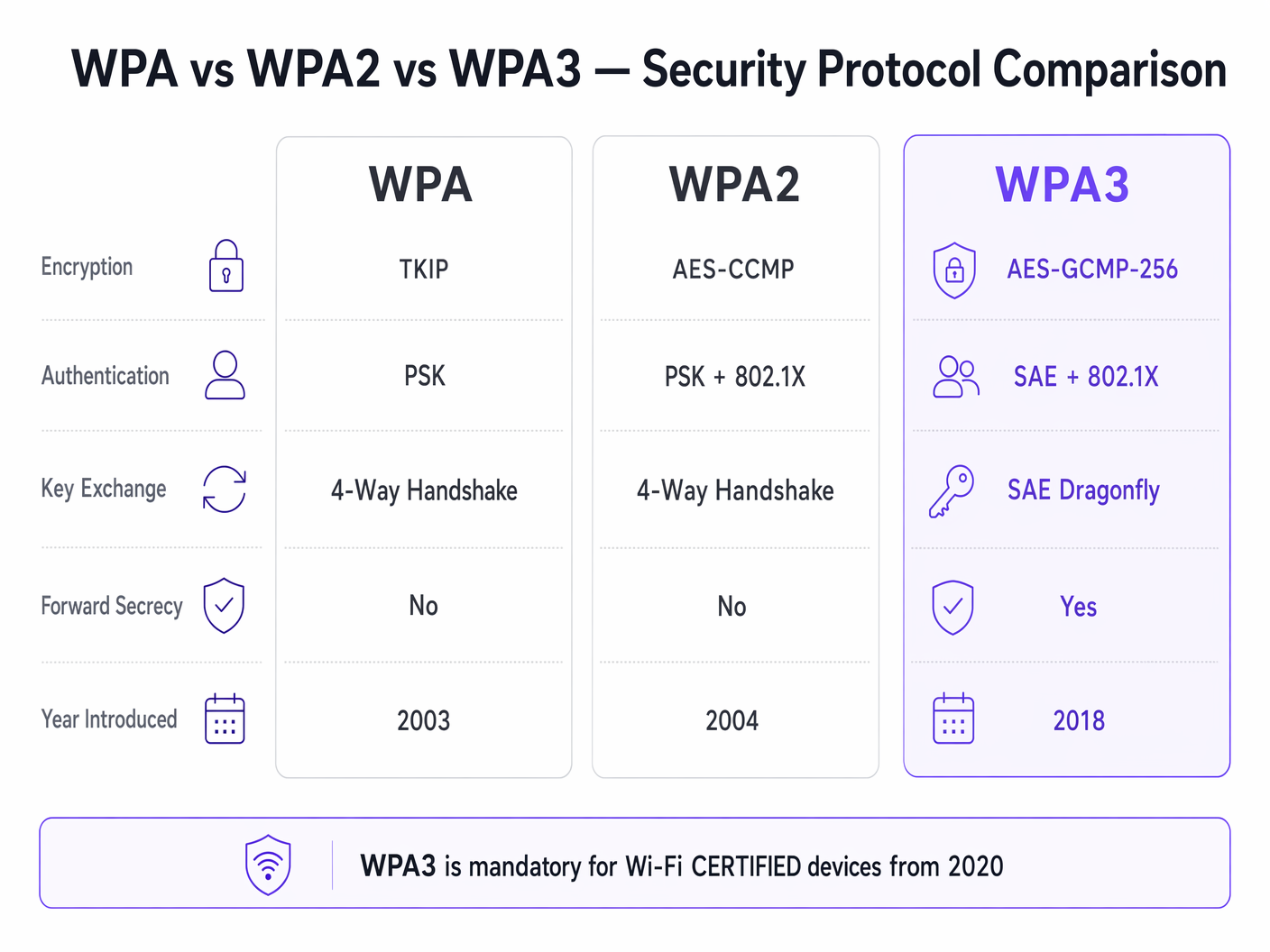

Sebbene WPA2 sia stato lo standard del settore per quasi due decenni, le sue vulnerabilità strutturali — in particolare gli attacchi a dizionario offline contro l'handshake a quattro vie — hanno reso necessaria la transizione a WPA3. WPA3 introduce Simultaneous Authentication of Equals (SAE) per eliminare questi rischi, insieme a Enhanced Open (OWE) per proteggere le reti ospiti non autenticate. Per gli operatori aziendali, il mandato è chiaro: WPA deve essere eradicato dall'ambiente, WPA2-Enterprise rimane una base valida per l'accesso aziendale e WPA3 deve essere introdotto gradualmente per garantire la conformità a lungo termine con i mandati PCI DSS e GDPR. Questa guida delinea i meccanismi tecnici alla base di questi protocolli e fornisce una strategia di implementazione neutrale rispetto al fornitore per modernizzare la vostra infrastruttura wireless.

Approfondimento Tecnico: Evoluzione Architetturale

L'evoluzione di WiFi Protected Access (WPA) riflette la corsa agli armamenti in corso tra sicurezza crittografica e potenza computazionale. Comprendere i meccanismi sottostanti di ciascun protocollo è essenziale per progettare architetture di rete resilienti.

WPA: La Patch d'Emergenza

Introdotto nel 2003, WPA è stato progettato come una risposta rapida al fallimento catastrofico di Wired Equivalent Privacy (WEP). L'innovazione principale di WPA è stata il Temporal Key Integrity Protocol (TKIP), che generava dinamicamente una nuova chiave di crittografia a 128 bit per ogni pacchetto. Questo ha risolto la vulnerabilità del riutilizzo della chiave statica di WEP. Tuttavia, poiché WPA doveva funzionare su hardware WEP legacy, TKIP è stato costruito sullo stesso cifrario a flusso RC4. Entro il 2009, la ricerca crittografica aveva dimostrato attacchi pratici contro TKIP, rendendo WPA fondamentalmente insicuro. Negli ambienti aziendali moderni, WPA rappresenta una passività di sicurezza critica e deve essere attivamente deprecato.

WPA2: La Base Aziendale

Ratificato nel 2004, WPA2 ha introdotto un cambiamento strutturale sostituendo TKIP con l'Advanced Encryption Standard (AES) operante in Counter Mode with Cipher Block Chaining Message Authentication Code Protocol (CCMP). AES è un robusto cifrario a blocchi e CCMP fornisce crittografia simultanea e validazione dell'integrità dei dati. Questa architettura ha stabilito WPA2 come lo standard dominante per il networking aziendale.

Tuttavia, WPA2 è biforcato in due distinte modalità operative:

WPA2-Personal (PSK): Questa modalità si basa su una Pre-Shared Key (PSK). Ogni dispositivo sul Service Set Identifier (SSID) utilizza la stessa passphrase per derivare le chiavi di sessione durante l'handshake a quattro vie. La vulnerabilità critica qui è che l'handshake a quattro vie può essere catturato passivamente. Gli attaccanti possono quindi sottoporre l'handshake catturato ad attacchi a dizionario offline utilizzando cluster GPU ad alte prestazioni. Di conseguenza, WPA2-Personal fornisce una sicurezza minima contro attacchi mirati se la passphrase manca di sufficiente entropia.

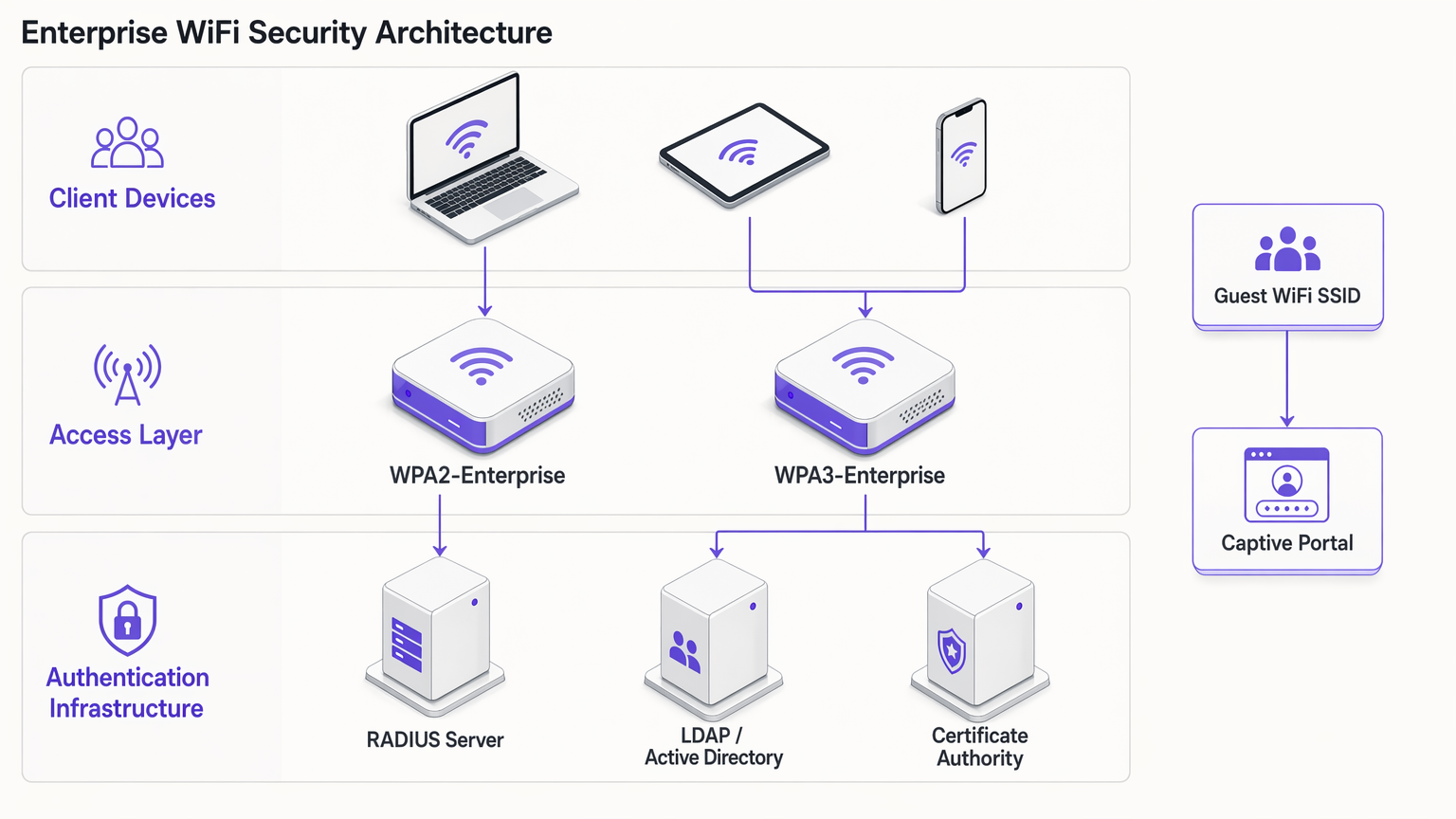

WPA2-Enterprise (802.1X): Al contrario, WPA2-Enterprise sfrutta IEEE 802.1X per il controllo dell'accesso alla rete basato su porta. I dispositivi non condividono una passphrase comune; invece, si autenticano individualmente utilizzando l'Extensible Authentication Protocol (EAP). L'autenticazione è mediata da un server RADIUS che comunica con un servizio di directory (ad esempio, Active Directory o LDAP). Ogni sessione autenticata riceve materiale chiave crittografico unico. Questa architettura mitiga i rischi associati alle passphrase condivise e rimane lo standard di base per l'accesso alla rete aziendale.

WPA3: Lo Standard Moderno

Obbligatorio per i dispositivi Wi-Fi CERTIFIED da luglio 2020, WPA3 affronta le vulnerabilità crittografiche esposte in WPA2 durante la sua vita utile.

WPA3-Personal (SAE): La caratteristica distintiva di WPA3-Personal è la sostituzione del vulnerabile handshake a quattro vie con Simultaneous Authentication of Equals (SAE), noto anche come handshake Dragonfly. SAE è un protocollo di prova a conoscenza zero. Richiede un'interazione attiva con l'access point per ogni tentativo di autenticazione, rendendo gli attacchi a dizionario offline computazionalmente impraticabili. Questo neutralizza efficacemente la classe di vulnerabilità KRACK (Key Reinstallation Attacks).

WPA3-Enterprise: WPA3-Enterprise migliora la sicurezza aziendale introducendo una suite di sicurezza opzionale a 192 bit. Questa modalità utilizza AES-GCMP-256 per la crittografia e HMAC-SHA-384 per l'integrità dei messaggi, allineandosi alla suite Commercial National Security Algorithm (CNSA) richiesta per implementazioni governative e finanziarie ad alta sicurezza.

Forward Secrecy: WPA3 implementa la forward secrecy generando chiavi di sessione effimere tramite l'handshake SAE. Se un attaccante registra il traffico crittografato e successivamente compromette le credenziali di rete, non può decifrare retroattivamente il traffico storico. Questo è un meccanismo cruciale di riduzione del rischio per le sedi che elaborano dati sensibili.

Enhanced Open (OWE): Per le reti ospiti, WPA3 introduce Opportunistic Wireless Encryption (OWE). OWE fornisce crittografia non autenticata — i dispositivi si connettono senza password, ma il traffico tra il dispositivo e l'access point è crittografato individualmente. Questo elimina l'intercettazione passiva sulle reti ospiti aperte senza introducendo attrito nella connessione.

Guida all'Implementazione: Proteggere l'Ambiente Aziendale

L'implementazione della moderna sicurezza WiFi richiede un approccio segmentato, bilanciando i requisiti rigorosi dell'accesso aziendale con le realtà operative del networking per ospiti e dei dispositivi IoT legacy.

Reti Aziendali e per il Personale

Per le reti interne, l'obiettivo è una forte validazione dell'identità e una crittografia robusta.

- Rendere obbligatoria l'autenticazione 802.1X: Implementare WPA2-Enterprise o WPA3-Enterprise. Non utilizzare mai WPA2-Personal per le reti del personale.

- Implementare Metodi EAP Robusti: Utilizzare EAP-TLS (Transport Layer Security) ove possibile, poiché richiede sia certificati client che server, fornendo il massimo livello di garanzia. Se l'implementazione dei certificati è impraticabile, è possibile utilizzare PEAP-MSCHAPv2, a condizione che il certificato del server RADIUS sia rigorosamente convalidato dai client.

- Abilitare la Modalità di Transizione WPA3: Se i punti di accesso supportano WPA3, abilitare la modalità di transizione. Ciò consente ai client compatibili con WPA3 di beneficiare di SAE e forward secrecy, mantenendo la connettività per i client WPA2 legacy. Monitorare i log RADIUS per tenere traccia del tasso di migrazione dei dispositivi client.

WiFi Ospiti e Accesso Pubblico

Le reti ospiti presentano una sfida unica: bilanciare sicurezza, conformità ed esperienza utente. L'approccio tradizionale di trasmettere una password WPA2-Personal condivisa è sia insicuro che non conforme alle normative sulla privacy dei dati, poiché non fornisce visibilità sull'identità dell'utente.

- Implementare Captive Portals: Implementare un SSID aperto o un SSID WPA2/WPA3-Personal integrato con un captive portal. Ciò garantisce che gli utenti debbano autenticarsi e accettare termini e condizioni prima di ottenere l'accesso alla rete.

- Sfruttare i Provider di Identità: Utilizzare piattaforme come Purple per gestire l'autenticazione degli ospiti. Purple può fungere da provider di identità gratuito per servizi come OpenRoaming con la licenza Connect, semplificando l'accesso e acquisendo dati di prima parte con consenso per WiFi Analytics .

- Abilitare OWE: Se la tua infrastruttura lo supporta, abilitare Opportunistic Wireless Encryption (OWE) sull'SSID ospite aperto. Questo crittografa il traffico degli ospiti contro lo sniffing passivo senza richiedere agli utenti di inserire una password, migliorando significativamente la postura di sicurezza dell'ambiente Guest WiFi .

Segmentazione di Dispositivi IoT e Legacy

Molti dispositivi IoT, come terminali POS legacy, sistemi di gestione degli edifici e telecamere IP, non supportano WPA3 o l'autenticazione 802.1X.

- Isolare i Dispositivi Legacy: Non declassare la sicurezza delle reti primarie per ospitare dispositivi legacy. Creare invece VLAN e SSID dedicati specificamente per l'hardware IoT.

- Implementare MPSK/PPSK: Laddove supportato dal fornitore, utilizzare Multi Pre-Shared Key (MPSK) o Private Pre-Shared Key (PPSK) per le reti IoT. Ciò assegna una passphrase WPA2 univoca a ogni singolo dispositivo IoT, limitando il raggio d'azione in caso di compromissione di un singolo dispositivo.

- Limitare il Movimento Laterale: Applicare regole firewall rigorose alle VLAN IoT, consentendo solo la comunicazione in uscita necessaria e bloccando il movimento laterale verso le sottoreti aziendali.

Best Practice e Conformità

Mantenere un ambiente wireless sicuro richiede una disciplina operativa continua.

- Gestione del Ciclo di Vita dei Certificati: Nelle implementazioni WPA2/WPA3-Enterprise, i certificati RADIUS scaduti sono una causa primaria di interruzioni di rete. Implementare il rinnovo automatico dei certificati e monitorare rigorosamente le date di scadenza.

- Rilevamento di AP Rogue: Utilizzare le capacità del Wireless Intrusion Prevention System (WIPS) dei punti di accesso per rilevare e neutralizzare i punti di accesso rogue che trasmettono i tuoi SSID aziendali.

- Conformità PCI DSS 4.0: Per gli ambienti che elaborano dati di carte di pagamento, WPA2-Personal è generalmente insufficiente. PCI DSS impone una crittografia robusta e un controllo degli accessi. WPA2-Enterprise o WPA3-Enterprise con metodi EAP robusti sono richiesti per mantenere la conformità.

- Audit Regolari: Condurre audit trimestrali dell'infrastruttura wireless, verificando le versioni del firmware, le configurazioni crittografiche e la segmentazione dei dispositivi IoT.

Risoluzione dei Problemi e Mitigazione del Rischio

Durante la transizione a WPA3 o la gestione di ambienti misti, si presentano comunemente specifiche modalità di errore:

- Problemi di Compatibilità Client: Alcuni client legacy potrebbero non riuscire a connettersi a un SSID che opera in modalità di transizione WPA3 a causa di una scarsa implementazione del driver. Se ciò si verifica, potrebbe essere necessario mantenere un SSID separato solo WPA2 per i dispositivi legacy fino a quando non potranno essere dismessi.

- Errori di Timeout 802.1X: I timeout di autenticazione in WPA2/WPA3-Enterprise sono spesso causati dalla latenza tra il server RADIUS e il servizio di directory, o da supplicanti client mal configurati che non riescono a convalidare il certificato del server. Assicurarsi che i server RADIUS siano geograficamente prossimi ai punti di accesso e che gli archivi di fiducia dei client siano configurati correttamente.

- Incompatibilità PMF: I Protected Management Frames (PMF) sono obbligatori in WPA3 e altamente raccomandati in WPA2 per prevenire attacchi di deautenticazione. Tuttavia, alcuni client WPA2 più vecchi non supportano PMF e non riusciranno ad associarsi se PMF è impostato su 'Required'. Impostare PMF su 'Optional' durante la fase di transizione.

ROI e Impatto sul Business

L'aggiornamento dei protocolli di sicurezza wireless non è solo un esercizio tecnico; offre un valore aziendale tangibile:

- Mitigazione del Rischio: La transizione a WPA3 e WPA2-Enterprise riduce significativamente la probabilità di una violazione wireless riuscita, mitigando i danni finanziari e reputazionali associati all'esfiltrazione dei dati.

- Garanzia di Conformità: L'allineamento con gli standard crittografici moderni garantisce la conformità con PCI DSS, GDPR e le normative specifiche del settore, evitando multe normative e semplificandosemplificando i processi di audit.

- Efficienza Operativa: L'implementazione della gestione automatizzata dei certificati e dell'autenticazione 802.1X riduce il sovraccarico operativo associato alla gestione delle password condivise e alla risoluzione dei problemi di connettività.

- Esperienza Ospite Migliorata: L'implementazione di OWE e l'autenticazione Captive Portal senza interruzioni tramite piattaforme come Purple migliora l'esperienza degli ospiti fornendo connettività sicura e senza attriti, promuovendo tassi di adozione più elevati e una più ricca acquisizione di dati per le iniziative di marketing. Vedi I 10 migliori esempi di pagine splash WiFi (e cosa li rende efficaci) per approfondimenti sull'ottimizzazione del flusso di autenticazione.

Ascolta il nostro briefing completo su WPA, WPA2 e WPA3 per ulteriori approfondimenti:

Termini chiave e definizioni

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of WPA2/WPA3-Enterprise, requiring a RADIUS server to validate individual user or device credentials before granting network access.

AES-CCMP

Advanced Encryption Standard with Counter Mode CBC-MAC Protocol. A robust encryption protocol introduced in WPA2.

The standard encryption mechanism that replaced the vulnerable TKIP, providing both data confidentiality and integrity.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication method that requires both client and server certificates.

Considered the gold standard for enterprise WiFi authentication, as it eliminates reliance on passwords and prevents credential theft.

Four-Way Handshake

The process used in WPA2-Personal to derive encryption keys from the Pre-Shared Key (PSK) and establish a secure session.

The primary vulnerability point in WPA2-Personal, as it can be captured and subjected to offline dictionary attacks.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature that provides unauthenticated encryption for open WiFi networks.

Crucial for securing guest WiFi environments, preventing passive eavesdropping without requiring users to enter a password.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core infrastructure component required to deploy WPA2-Enterprise or WPA3-Enterprise, brokering authentication between the access point and the directory service.

Simultaneous Authentication of Equals (SAE)

A secure key establishment protocol used in WPA3-Personal, replacing the four-way handshake.

Prevents offline dictionary attacks by requiring active interaction for every authentication attempt, securing networks even with weak passwords.

TKIP

Temporal Key Integrity Protocol. An older encryption protocol introduced with WPA to replace WEP.

Now considered highly vulnerable and deprecated. Its presence on a network indicates a severe security risk.

Casi di studio

A 200-room hotel needs to upgrade its wireless infrastructure. The current setup uses a single WPA2-Personal SSID for both guests and hotel staff (housekeeping tablets, maintenance devices). Guests are given a password printed on their keycard sleeve. How should the IT manager redesign this architecture for security and compliance?

The IT manager must segment the network into distinct SSIDs mapped to separate VLANs.

- Staff Network: Create a hidden SSID for staff devices using WPA2-Enterprise or WPA3-Enterprise (802.1X). Housekeeping tablets and maintenance devices should authenticate using client certificates (EAP-TLS) managed via a Mobile Device Management (MDM) solution. This eliminates shared passwords and allows individual device revocation.

- Guest Network: Create an open SSID utilising WPA3 Enhanced Open (OWE) if hardware permits, ensuring encrypted transit without a password. Integrate this with a captive portal via a platform like Purple to handle terms of service acceptance and capture consented identity data for marketing analytics.

- IoT Network: Create a dedicated SSID for legacy hotel systems (e.g., smart thermostats) using WPA2-Personal with Multi Pre-Shared Key (MPSK), assigning a unique password to each device type, and restricting this VLAN from accessing the internet or corporate subnets.

A large retail chain is deploying new point-of-sale (POS) terminals across 50 locations. The network architect must ensure the wireless deployment complies with PCI DSS 4.0 requirements. The existing network uses WPA2-Personal with a complex, frequently rotated passphrase. Is this sufficient?

No, relying on WPA2-Personal is insufficient for PCI DSS compliance in a modern retail environment, regardless of password complexity or rotation frequency. The network architect must deploy WPA2-Enterprise or WPA3-Enterprise for the POS network.

- Authentication: Implement 802.1X authentication using a RADIUS server. Each POS terminal must be provisioned with a unique client certificate (EAP-TLS) to authenticate to the network.

- Encryption: Ensure the network is configured to use AES-CCMP (WPA2) or AES-GCMP (WPA3). TKIP must be explicitly disabled on the wireless controller.

- Segmentation: The POS SSID must be mapped to a highly restricted VLAN that only permits traffic to the payment processing gateways. It must be completely isolated from the store's corporate and guest networks.

Analisi degli scenari

Q1. Your organisation is migrating from WPA2-Personal to WPA3-Enterprise for the corporate network. During the rollout, several older laptops running outdated wireless drivers are unable to connect to the new SSID, even when configured with the correct certificates. What is the most secure interim solution?

💡 Suggerimento:Consider the impact of downgrading the primary corporate network versus isolating the problem devices.

Mostra l'approccio consigliato

Create a temporary, hidden WPA2-Enterprise SSID specifically for the legacy laptops, mapped to the same corporate VLAN. Do not downgrade the primary SSID to WPA2-Personal or disable WPA3. Prioritise updating the wireless drivers or replacing the network cards on the legacy laptops to fully decommission the temporary WPA2-Enterprise SSID as quickly as possible.

Q2. A hospital IT director wants to secure the public guest WiFi network. They propose implementing WPA2-Personal with a password displayed on digital signage in the waiting areas to prevent drive-by eavesdropping. Why is this approach flawed, and what is the recommended alternative?

💡 Suggerimento:Evaluate the security value of a publicly broadcast password and the compliance requirements for guest identity.

Mostra l'approccio consigliato

Broadcasting a WPA2-Personal password provides negligible security, as anyone in range can capture the four-way handshake and decrypt traffic if they know the password (which is publicly displayed). Furthermore, it provides no visibility into user identity, complicating incident response and compliance. The recommended alternative is to deploy an open SSID with WPA3 Enhanced Open (OWE) to encrypt transit traffic without a password, integrated with a captive portal to authenticate users, accept terms of service, and capture identity data.

Q3. You are auditing a retail environment and discover that the wireless barcode scanners in the warehouse are connecting via WPA (TKIP) because their firmware cannot be updated to support WPA2. The warehouse manager refuses to replace the scanners due to budget constraints. How do you mitigate this risk?

💡 Suggerimento:Focus on network segmentation and access control when dealing with insecure legacy hardware.

Mostra l'approccio consigliato

The risk must be contained through strict network segmentation. Move the barcode scanners to a dedicated, isolated VLAN with its own hidden SSID. Implement stringent firewall rules on the router/firewall that only permit the scanners to communicate with the specific inventory management server on the required ports. Block all internet access and all lateral movement to other corporate subnets from the scanner VLAN.