WPA2-Enterprise vs Personal per Appartamenti e Spazi di Co-Working

Questa guida tecnica di riferimento autorevole valuta WPA2-Enterprise rispetto a WPA2-Personal per ambienti multi-tenant come appartamenti e spazi di co-working. Fornisce ad architetti di rete e responsabili IT approfondimenti pratici sull'autenticazione 802.1X, l'assegnazione dinamica di VLAN e la conformità alla sicurezza, dimostrando perché le password condivise introducono rischi inaccettabili nei moderni ambienti condivisi. Gli operatori delle strutture troveranno indicazioni concrete sull'implementazione, casi di studio reali e analisi del ROI per supportare una decisione di migrazione in questo trimestre.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: WPA2-Personal vs. WPA2-Enterprise

- La Vulnerabilità della Pre-Shared Key (PSK)

- L'Architettura 802.1X: Sicurezza Individualizzata

- Assegnazione Dinamica di VLAN e Micro-Segmentazione

- Guida all'Implementazione

- Passaggio 1: Stabilire il Provider di Identità (IdP)

- Fase 2: Implementare e configurare l'infrastruttura RADIUS

- Fase 3: Configurare l'infrastruttura wireless

- Fase 4: Provisioning e Onboarding dei Client

- Best Practice

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- Mitigazione del Rischio: La Sfida del Roaming

- ROI e Impatto sul Business

Riepilogo Esecutivo

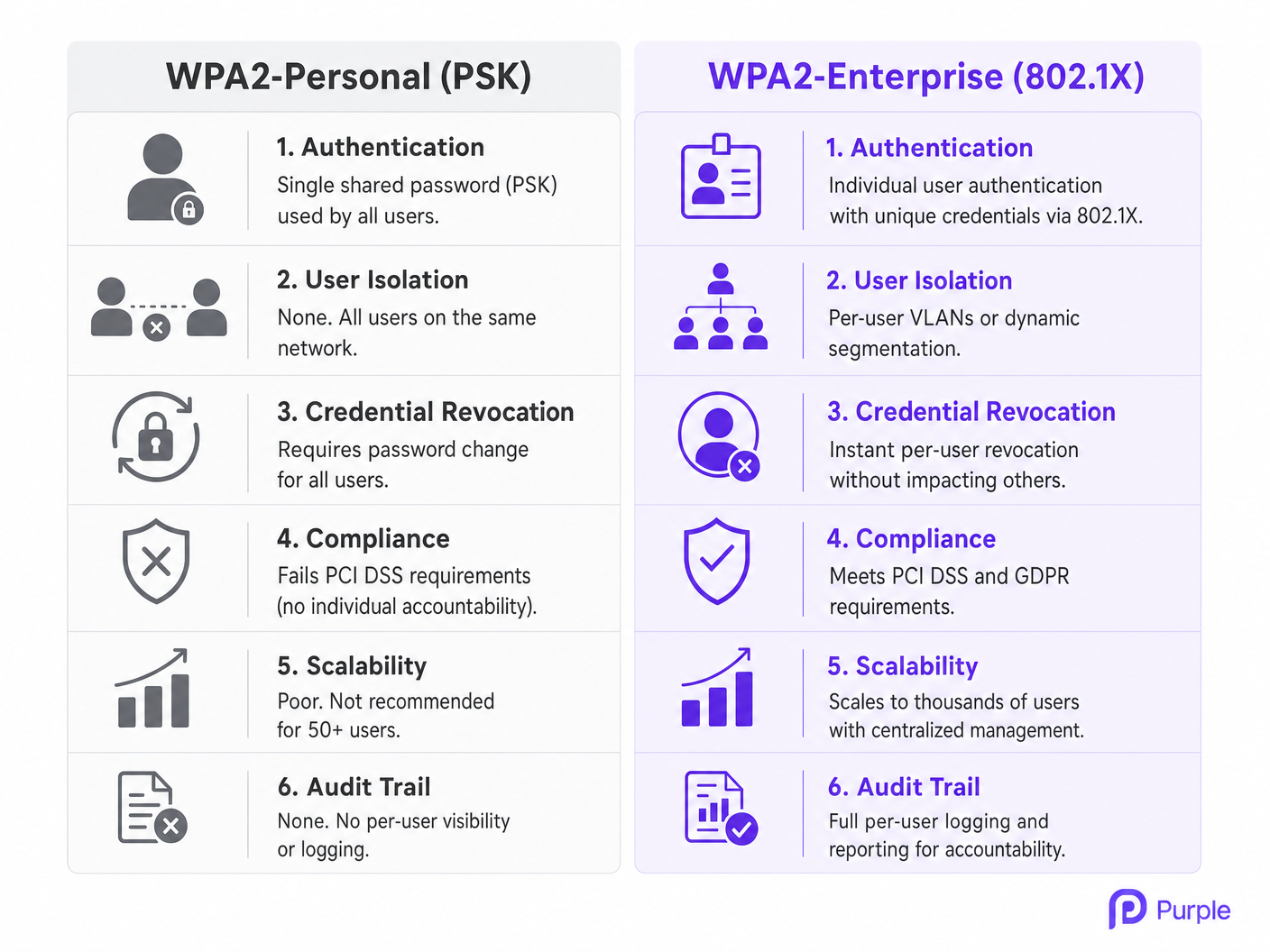

Per CTO, architetti di rete e direttori delle operazioni di strutture che gestiscono ambienti multi-tenant — come spazi di co-working e complessi di appartamenti ad alta densità — affidarsi a WPA2-Personal (Pre-Shared Key o PSK) rappresenta una responsabilità operativa e di sicurezza. Mentre WPA2-Personal è sufficiente per una casa unifamiliare, la sua implementazione in ambienti dove più utenti non affiliati condividono lo stesso spazio fisico introduce vulnerabilità critiche. Password condivise significano rischio condiviso: una singola chiave compromessa compromette l'intero segmento di rete, non riuscendo a soddisfare gli standard di conformità di base come PCI DSS e GDPR.

Questa guida fornisce un confronto tecnico completo tra WPA2-Personal e WPA2-Enterprise (802.1X). Dettaglia la necessità architettonica di un'autenticazione individualizzata, le meccaniche dell'assegnazione dinamica di VLAN per l'isolamento degli inquilini e l'impatto aziendale tangibile della migrazione a una postura di sicurezza di livello enterprise. Integrando la gestione delle identità con l'accesso alla rete, i team IT possono ottenere un controllo granulare, la revoca istantanea delle credenziali e una completa auditabilità — proteggendo in ultima analisi sia la reputazione della struttura che i dati degli inquilini.

Approfondimento Tecnico: WPA2-Personal vs. WPA2-Enterprise

La Vulnerabilità della Pre-Shared Key (PSK)

WPA2-Personal si basa su un'unica Pre-Shared Key (PSK) per autenticare tutti gli utenti che si connettono a un Service Set Identifier (SSID) specifico. In un ambiente multi-tenant, questa architettura è fondamentalmente difettosa. Quando un membro di co-working o un residente di un appartamento si connette, condivide la stessa base crittografica di ogni altro utente su quella rete. Questa mancanza di isolamento significa che qualsiasi utente con la PSK può potenzialmente decifrare il traffico degli altri, intercettare dati sensibili o lanciare attacchi laterali contro dispositivi sulla stessa sottorete.

Inoltre, il sovraccarico operativo della gestione delle PSK è insostenibile su larga scala. Quando un inquilino se ne va, l'unico modo per revocare il suo accesso è cambiare la PSK per l'intera rete, costringendo tutti gli inquilini rimanenti a riautenticarsi. Questa frizione porta a una pratica comune e pericolosa: la password non viene mai cambiata, garantendo accesso perpetuo a ex inquilini e visitatori non autorizzati. Per i proprietari Retail e gli operatori Hospitality che gestiscono decine di inquilini, questo non è un rischio teorico — è una modalità di fallimento operativo di routine.

L'Architettura 802.1X: Sicurezza Individualizzata

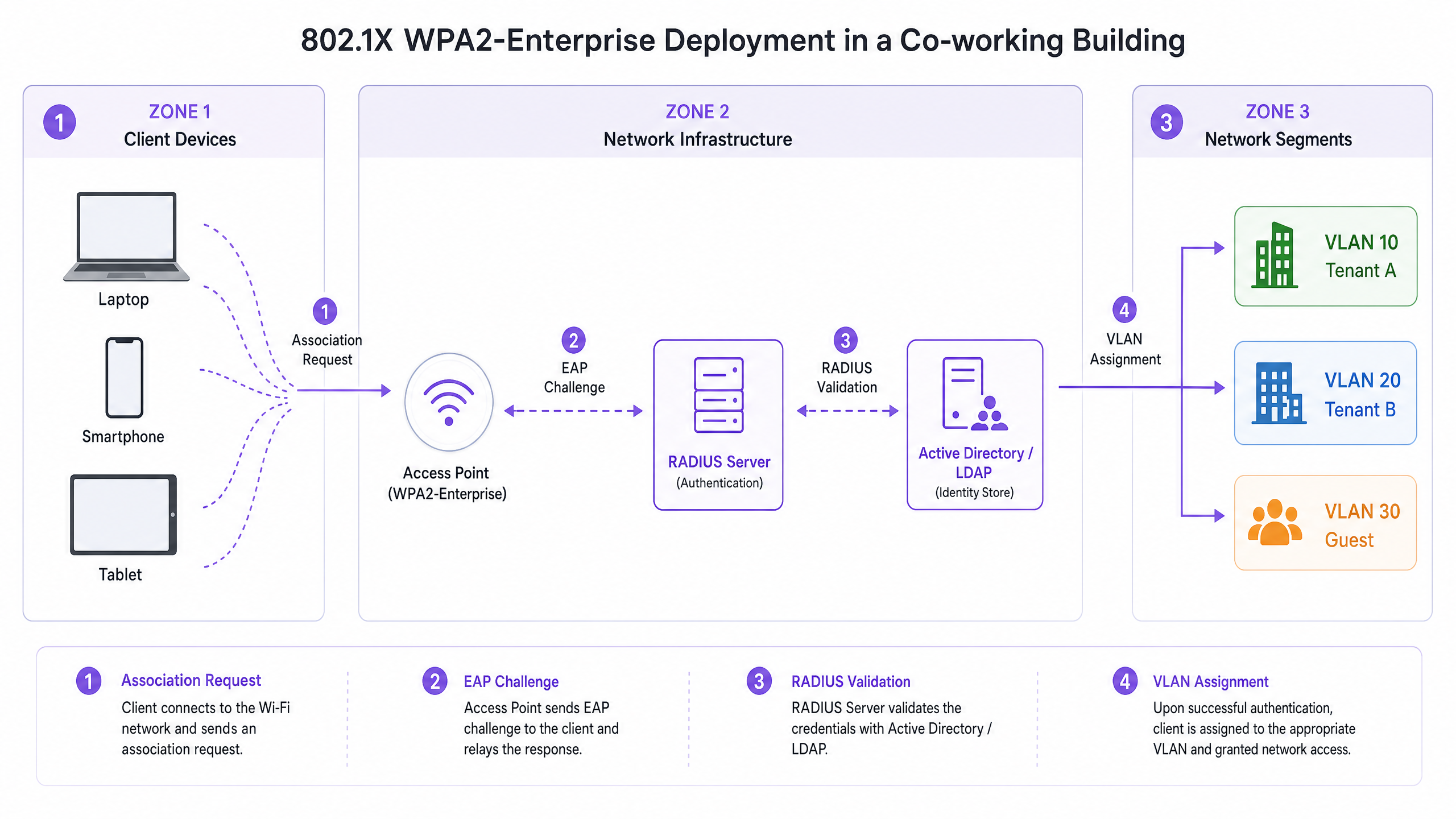

WPA2-Enterprise, basato sullo standard IEEE 802.1X, sposta fondamentalmente il modello di sicurezza dall'autenticazione a livello di rete all'autenticazione a livello utente. Invece di una password condivisa, ogni utente (o dispositivo) si autentica utilizzando credenziali uniche — tipicamente un nome utente e una password, o un certificato digitale — validate rispetto a un archivio di identità centrale come Active Directory, LDAP o un servizio RADIUS basato su cloud.

Questa architettura prevede tre componenti principali:

Supplicante: Il dispositivo client (laptop, smartphone) che tenta di connettersi.

Autenticatore: L'access point wireless (AP) o lo switch di rete che controlla l'accesso fisico alla rete.

Server di Autenticazione: Il server RADIUS che convalida le credenziali e autorizza l'accesso.

Quando un supplicante si associa all'AP, l'AP blocca tutto il traffico eccetto i messaggi Extensible Authentication Protocol (EAP). L'AP inoltra le credenziali dell'utente al server RADIUS. Solo dopo una convalida riuscita il server RADIUS istruisce l'AP ad aprire la porta e consentire il traffico di rete. Ciò garantisce che ogni sessione sia crittografata con una chiave unica, generata dinamicamente, impedendo agli utenti di intercettarsi a vicenda.

Assegnazione Dinamica di VLAN e Micro-Segmentazione

Una delle capacità più potenti di WPA2-Enterprise in un ambiente multi-tenant è l'assegnazione dinamica di VLAN. Quando il server RADIUS autentica un utente, può restituire attributi specifici all'AP, incluso un ID VLAN. Ciò consente all'infrastruttura di rete di posizionare dinamicamente l'utente in una Virtual Local Area Network (VLAN) specifica in base alla sua identità, ruolo o affiliazione all'inquilino, indipendentemente dall'AP fisico a cui si connette.

In uno spazio di co-working, ad esempio, l'Inquilino A e l'Inquilino B possono connettersi allo stesso SSID fisico (es. "CoWorking_Secure"). Tuttavia, all'autenticazione, il server RADIUS assegna i dispositivi dell'Inquilino A alla VLAN 10 e i dispositivi dell'Inquilino B alla VLAN 20. Ciò fornisce un robusto isolamento di Livello 2, garantendo che l'Inquilino A non possa accedere ai server, alle stampanti o ai dispositivi client dell'Inquilino B. Questa micro-segmentazione è fondamentale per soddisfare i requisiti di conformità e proteggere la proprietà intellettuale degli inquilini. Per le strutture che gestiscono inquilini Healthcare o aziende di servizi finanziari, questo livello di isolamento non è negoziabile.

Guida all'Implementazione

L'implementazione di WPA2-Enterprise richiede un'attenta pianificazione e integrazione tra l'infrastruttura wireless e il sistema di gestione delle identità. I seguenti passaggi delineano una strategia di implementazione indipendente dal fornitore.

Passaggio 1: Stabilire il Provider di Identità (IdP)

La base di WPA2-Enterprise è un robusto archivio di identità. Per le implementazioni moderne, le directory basate su cloud (es. Microsoft Entra ID, Google Workspace) sono preferiti rispetto ad Active Directory on-premise per la loro scalabilità e facilità di integrazione. Assicurarsi che l'IdP scelto supporti i protocolli necessari (ad es. SAML, LDAP) per comunicare con l'infrastruttura RADIUS.

Purple può fungere da provider di identità gratuito per servizi come OpenRoaming con la licenza Connect, semplificando l'implementazione per le sedi che desiderano ottimizzare l'accesso senza gestire complesse directory on-premise.

Fase 2: Implementare e configurare l'infrastruttura RADIUS

Il server RADIUS funge da ponte tra gli AP e l'IdP. Le soluzioni Cloud RADIUS eliminano la necessità di hardware on-premise e offrono alta disponibilità. Configurare il server RADIUS per comunicare in modo sicuro con l'IdP e definire le politiche di autenticazione.

Selezionare il metodo EAP appropriato in base ai requisiti di sicurezza e alle capacità del dispositivo client. PEAP-MSCHAPv2 è comune per ambienti che utilizzano l'autenticazione tramite nome utente/password, stabilendo un tunnel TLS sicuro prima di trasmettere le credenziali. EAP-TLS è il metodo più sicuro, che richiede certificati digitali sia sul server che sul dispositivo client, eliminando completamente le password e fornendo un'autenticazione senza interruzioni — sebbene richieda una soluzione di Public Key Infrastructure (PKI) o Mobile Device Management (MDM) per la distribuzione dei certificati.

Fase 3: Configurare l'infrastruttura wireless

Configurare i controller WLAN o gli AP gestiti dal cloud in modo che puntino al server RADIUS per l'autenticazione. Definire l'SSID WPA2-Enterprise e configurare gli attributi RADIUS necessari per l'assegnazione dinamica delle VLAN. Definire gli indirizzi IP del server RADIUS, le porte (tipicamente 1812 per l'autenticazione, 1813 per la contabilità) e i segreti condivisi sugli AP o sui controller. Abilitare l'assegnazione dinamica delle VLAN (spesso denominata "AAA Override" o terminologia simile specifica del fornitore) nella configurazione dell'SSID.

Fase 4: Provisioning e Onboarding dei Client

La sfida più significativa nelle implementazioni WPA2-Enterprise è l'onboarding dei client. Gli utenti devono configurare correttamente i propri dispositivi per connettersi alla rete 802.1X. La configurazione manuale è soggetta a errori e genera ticket per l'helpdesk. Implementare una soluzione di onboarding automatizzata — tipicamente un portale di onboarding sicuro accessibile tramite un SSID di onboarding aperto — che guida l'utente nell'installazione di un profilo o di un certificato sul proprio dispositivo. Una volta effettuato il provisioning, il dispositivo si connette automaticamente all'SSID WPA2-Enterprise sicuro. Per ulteriori indicazioni sull'ottimizzazione delle implementazioni wireless di livello aziendale, consultare la nostra guida su Wi-Fi per l'ufficio: Ottimizza la tua moderna rete Wi-Fi per l'ufficio .

Best Practice

Rendere obbligatoria la convalida del certificato è la decisione di configurazione più importante in un'implementazione WPA2-Enterprise. Assicurarsi che i dispositivi client siano configurati per convalidare il certificato del server RADIUS. La mancata convalida espone gli utenti ad attacchi "Evil Twin", in cui un AP non autorizzato imita la rete legittima per raccogliere credenziali.

Combinare l'autenticazione 802.1X con la profilazione dei dispositivi per identificare i dispositivi headless — stampanti, sensori IoT, sistemi di gestione degli edifici — che non possono supportare 802.1X. Utilizzare il MAC Authentication Bypass (MAB) per questi dispositivi, ma limitare il loro accesso a VLAN isolate con rigide politiche firewall. Configurare gli AP per inviare messaggi di accounting RADIUS al server per fornire una traccia di controllo dettagliata delle sessioni utente, inclusi tempi di connessione, utilizzo dei dati e motivi di terminazione, il che è fondamentale per la risoluzione dei problemi e la conformità.

Mantenere una rete Guest WiFi separata e isolata per i visitatori. Questa rete dovrebbe utilizzare un captive portal per l'accettazione dei termini di servizio e l'acquisizione dei dati, integrandosi con WiFi Analytics per ottenere insight sulla sede, mantenendo il traffico degli ospiti completamente separato dalla rete aziendale. Per gli hub di Trasporto e i centri congressi, questa separazione è un requisito normativo ai sensi del GDPR.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

La scadenza del certificato è la causa più comune di guasti improvvisi e diffusi nell'autenticazione in ambienti WPA2-Enterprise. Se il certificato del server RADIUS scade o è emesso da un'Autorità di Certificazione (CA) non attendibile, i dispositivi client si rifiuteranno di connettersi. Implementare monitoraggio proattivo e avvisi per la scadenza dei certificati con un preavviso minimo di 60 giorni.

L'indisponibilità del server RADIUS è la seconda modalità di guasto più critica. Se gli AP non riescono a raggiungere il server RADIUS, nessun utente può autenticarsi. Implementare server RADIUS ridondanti in diverse regioni geografiche o zone di disponibilità per garantire alta disponibilità. La configurazione errata del client è la fonte più frequente di ticket per l'helpdesk: gli utenti che configurano manualmente i propri dispositivi spesso selezionano il metodo EAP sbagliato o non riescono a fidarsi del certificato del server. Affidarsi a strumenti di onboarding automatizzati o soluzioni MDM per imporre configurazioni client coerenti.

Mitigazione del Rischio: La Sfida del Roaming

In grandi sedi, gli utenti si spostano frequentemente tra gli AP. Con WPA2-Enterprise, un ciclo completo di autenticazione 802.1X può richiedere diverse centinaia di millisecondi, causando interruzioni evidenti in applicazioni in tempo reale come VoIP o videoconferenze. Per mitigare ciò, implementare protocolli di roaming veloce come 802.11r (Fast BSS Transition) e Opportunistic Key Caching (OKC). Questi standard consentono al client e alla rete di memorizzare nella cache le chiavi di autenticazione, riducendo significativamente il tempo necessario per il roaming tra gli AP. Per una guida tecnica dettagliata sull'ottimizzazione delle prestazioni di roaming nelle WLAN aziendali, consultare la nostra guida su Risolvere i problemi di roaming nelle WLAN aziendali . Comprendere il comportamento RF sottostante è anche essenziale; la nostra guida su Frequenze Wi-Fi: Una guida alle frequenze Wi-Fi nel 2026 fornisce il contesto fondamentale.

ROI e Impatto sul Business

La migrazione da WPA2-Personal a WPA2-Enterprise richrichiede un investimento iniziale in infrastruttura RADIUS e soluzioni di onboarding, ma il Return on Investment (ROI) a lungo termine è considerevole, in particolare nei settori Retail , Hospitality e immobiliare commerciale.

| Fattore ROI | WPA2-Personal | WPA2-Enterprise |

|---|---|---|

| Revoca Credenziali | Interruzione completa della rete | Immediata, per utente |

| Costo Helpdesk | Alto (reset password) | Basso (onboarding automatizzato) |

| Conformità | Non conforme a PCI DSS / GDPR | Conforme a PCI DSS / GDPR |

| Isolamento Tenant | Nessuno | Micro-segmentazione VLAN completa |

| Traccia di Audit | Nessuno | Registrazione completa delle sessioni per utente |

| Scalabilità | Scarsa (oltre 50 utenti) | Scala a migliaia |

Eliminare la necessità di aggiornare manualmente le PSK quando i tenant lasciano riduce significativamente i ticket dell'helpdesk e l'onere amministrativo. L'onboarding automatizzato semplifica il processo di provisioning, liberando il personale IT per concentrarsi su iniziative strategiche. Fornendo responsabilità individuale e segmentazione della rete, WPA2-Enterprise consente alle strutture di soddisfare rigorosi requisiti di conformità come PCI DSS e GDPR, mitigando il rischio di costose violazioni dei dati e multe normative.

Offrire sicurezza di livello enterprise è un fattore di differenziazione competitivo per spazi di co-working e appartamenti di lusso. I tenant richiedono connettività sicura e affidabile per proteggere la loro proprietà intellettuale. Una robusta implementazione WPA2-Enterprise migliora la proposta di valore della struttura, supportando una maggiore fidelizzazione dei tenant e modelli di prezzo premium. Poiché la domanda di spazi di lavoro sicuri e flessibili continua a crescere, affidarsi a modelli di sicurezza legacy non è più sostenibile. WPA2-Enterprise fornisce le fondamenta scalabili e sicure necessarie per supportare il moderno ambiente multi-tenant.

Definizioni chiave

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the encapsulation of EAP over IEEE 802 networks.

The foundational protocol that enables WPA2-Enterprise, shifting security from a shared password to individual user authentication via a three-party model: Supplicant, Authenticator, and Authentication Server.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server that validates user credentials against an identity store and instructs the AP whether to grant access and which VLAN to assign.

Dynamic VLAN Assignment

The process of assigning a user to a specific Virtual Local Area Network (VLAN) based on their identity or role, returned as a RADIUS attribute (Tunnel-Private-Group-ID) during the 802.1X authentication process.

Crucial for multi-tenant environments to ensure that different companies or residents are isolated on separate network segments without requiring separate SSIDs.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods including EAP-TLS, PEAP, and EAP-TTLS.

The protocol used to transport authentication messages between the client device (Supplicant) and the RADIUS server, encapsulated within the 802.1X framework.

Supplicant

A software client on a device (laptop, smartphone) that communicates with the Authenticator to gain network access via 802.1X. Built into all modern operating systems including Windows, macOS, iOS, and Android.

The end-user device attempting to connect to the enterprise WiFi network. Its correct configuration — particularly RADIUS server certificate validation — is critical to security.

MAB (MAC Authentication Bypass)

A method of granting network access based on the device's MAC address, used as a fallback for devices that do not support 802.1X authentication. The MAC address is sent to the RADIUS server as both the username and password.

Used to secure headless devices like printers, IoT sensors, and point-of-sale terminals in an enterprise environment. These devices should always be placed in a restricted, isolated VLAN.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi access point by broadcasting the same SSID, used to eavesdrop on wireless communications or harvest user credentials.

A primary threat in WPA2-Enterprise deployments. Mitigated by requiring client devices to validate the RADIUS server's digital certificate, which a rogue AP cannot replicate.

EAP-TLS (EAP-Transport Layer Security)

The most secure EAP method, requiring mutual authentication via digital certificates on both the RADIUS server and the client device. Eliminates password-based authentication entirely.

The recommended authentication method for high-security environments. Requires a PKI or MDM solution for certificate distribution to client devices, but provides seamless, passwordless authentication.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

A widely deployed EAP method that establishes a TLS tunnel using only a server-side certificate, then authenticates the user via username and password within that tunnel.

A pragmatic choice for environments where deploying client-side certificates is not feasible. Secure when combined with mandatory server certificate validation on client devices.

Esempi pratici

A 200-room premium apartment complex currently uses a single WPA2-Personal network for all residents. The property manager reports that former tenants are still accessing the network from the street, and residents are complaining about slow speeds due to unauthorised devices. They need to secure the network without requiring IT staff to manually configure every resident's laptop and smartphone.

Deploy a cloud-based RADIUS server integrated with a property management system (PMS) or a dedicated tenant directory. Configure the wireless controllers to use WPA2-Enterprise (802.1X) with PEAP-MSCHAPv2. Implement a self-service onboarding portal accessible via a temporary open onboarding SSID. When a new resident moves in, they receive an email with a link to the onboarding portal. The portal guides them to download a secure network profile that configures their devices for the 802.1X network using their unique credentials. When their lease expires, their account in the directory is disabled, instantly revoking their WiFi access without affecting other residents. Headless devices such as smart TVs and IoT sensors are handled via MAC Authentication Bypass, placed into a per-unit IoT VLAN.

A large co-working space hosts 15 different startup companies, each with 5-20 employees. They need to ensure that devices belonging to Startup A cannot communicate with devices belonging to Startup B, even though they are all connecting to the same physical Access Points. They also need to be able to instantly revoke access for a company that fails to pay its monthly membership fee.

Implement WPA2-Enterprise with dynamic VLAN assignment. Create a central identity directory (e.g., Google Workspace or Microsoft Entra ID) and organise users into groups based on their startup affiliation. Configure the RADIUS server to return a specific VLAN ID attribute based on the user's group membership during the 802.1X authentication process. Configure the network switches and APs to map these VLAN IDs to isolated subnets with strict firewall rules preventing inter-VLAN routing. When a company's membership lapses, disable their group in the directory. All active sessions are terminated and no new sessions can be established. The remaining 14 companies are completely unaffected.

Domande di esercitazione

Q1. A retail complex provides WiFi to its individual store tenants. They want to implement WPA2-Enterprise but are concerned that point-of-sale (POS) terminals and barcode scanners do not support 802.1X authentication. How should the network architect design the access policy to accommodate these devices while maintaining security?

Suggerimento: Consider how to handle devices that lack a supplicant while maintaining security and isolation.

Visualizza risposta modello

The architect should implement MAC Authentication Bypass (MAB) alongside 802.1X. The RADIUS server should be configured to first attempt 802.1X authentication. If the device times out (because it lacks a supplicant), the AP falls back to sending the device's MAC address to the RADIUS server. The RADIUS server checks the MAC address against a pre-approved database of known POS terminals and scanners. If a match is found, the device is authorised and placed into a highly restricted, isolated VLAN designated for POS equipment, with firewall rules permitting only payment gateway traffic. This ensures POS devices are on the network without being co-mingled with tenant user data, meeting PCI DSS segmentation requirements.

Q2. During a WPA2-Enterprise deployment at a co-working space, users report that they are frequently prompted to 'Accept Certificate' when connecting to the network for the first time. The IT manager is concerned this will lead to users accepting rogue certificates in an Evil Twin attack. What is the most effective way to resolve this?

Suggerimento: Relying on users to manually validate certificates is a security risk. How can this process be automated to enforce the correct trust anchor?

Visualizza risposta modello

The IT manager should implement an automated onboarding solution (such as a secure onboarding portal or an MDM-distributed network profile). This solution automatically configures the client device's supplicant settings, including explicitly defining which RADIUS server certificate to trust and which Certificate Authority (CA) issued it. By pre-configuring the trust anchor, the device will silently and securely authenticate to the legitimate network and automatically reject any rogue APs presenting a different certificate, without prompting the user. The onboarding portal should be delivered over HTTPS on a temporary open SSID, and the profile should lock down the supplicant configuration to prevent users from overriding it.

Q3. A stadium executive suite requires secure, isolated WiFi for high-profile corporate clients during events. The current design uses a separate WPA2-Personal SSID and password for each of the 50 suites, resulting in 50 SSIDs broadcasting simultaneously. The WiFi performance is poor. What is the technical root cause, and how does WPA2-Enterprise resolve it?

Suggerimento: Consider the physical limitations of the RF spectrum and the overhead generated by management frames.

Visualizza risposta modello

Broadcasting 50 separate SSIDs creates severe management frame overhead. Each SSID requires the APs to broadcast beacon frames at regular intervals (typically every 102.4ms). With 50 SSIDs, the APs are consuming a significant portion of available RF airtime transmitting beacons before any actual data traffic is sent. This directly degrades throughput and increases latency for all users. WPA2-Enterprise resolves this by consolidating all suites onto a single, secure SSID. Using dynamic VLAN assignment, the RADIUS server authenticates the corporate client's credentials and dynamically places them into an isolated VLAN specific to their suite. This provides the required security and isolation while optimising RF performance by eliminating SSID bloat. The recommended maximum is 3-4 SSIDs per AP in high-density environments.